Kolejny tydzień, kolejny BWAIN!

Jak będziesz wiedział, jeśli słuchałeś zeszłotygodniowego Podcast (napomknąć, napomknąć!), BWAIN jest skrótem od Błąd o imponującej nazwie:

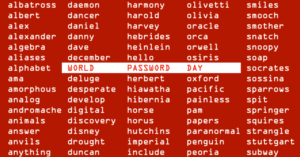

Jest to pseudonim, który stosujemy, gdy osoby, które wykryły nowy atak cybernetyczny, są tak podekscytowane odkryciem, że nadają mu przydomek przyjazny dla PR, rejestrują dla niego nazwę domeny, tworzą niestandardową witrynę internetową i projektują specjalne logo.

Tym razem nazwa Zderzenie + moc zawiera nieznośny znak interpunkcyjny, co jest plusem w nazewnictwie błędów, ale minusem przy rejestracji domeny internetowej. (Jak na ironię, nazwy domen mogą być używane -, Lecz nie +).

Tak więc nazwa domeny musiała zostać nieco skrócona do https://collidepower.com, ale witryna i tak da ci przegląd problemu, nawet po odjęciu znaku dodawania.

Zderzaj dane z pamięci podręcznej i mierz wymaganą moc

Naukowcy stojący za tym nowym papier są Andreas Kogler, Jonas Juffinger, Lukas Giner, Martin Schwarzl, Daniel Gruss i Stefan Mangard z Uniwersytetu w Grazu w Austrii oraz Lukas Gerlach i Michael Schwarz z CISPA Helmholtz Center for Information Security w Niemczech.

Nie będziemy próbować szczegółowo wyjaśniać różnych form tego ataku, ponieważ techniczne szczegóły dotyczące wykonywania pomiarów i modelowania matematycznego używanego do wyciągania wniosków z tych pomiarów są złożone.

Ale sedno problemu, jeśli wybaczycie częściową grę słów, polega na tym, że pamięć podręczna, która jest zakopana w nowoczesnych chipach procesora, ma zapewnić niewidoczny i automatyczny wzrost wydajności…

…nie zawsze jest tak niewidoczny, jak mogłoby się wydawać, i czasami może wyciekać część lub całość jego zawartości, nawet do procesów, które nie powinny być w stanie jej zobaczyć.

Jak sama nazwa wskazuje, pamięć podręczna (jest wymawiana gotówka, jak w dolarach i centach, nie znaczek, jeśli chodzi o szacunek i prestiż, jeśli kiedykolwiek się nad tym zastanawiałeś), przechowuje specjalne kopie wartości danych z konwencjonalnej pamięci RAM w ukrytych miejscach wewnątrz samego układu procesora.

Jeśli procesor śledzi adresy pamięci RAM (lokalizacje pamięci), których ostatnio używałeś, i może wystarczająco dobrze odgadnąć, które z nich prawdopodobnie wkrótce użyjesz ponownie, może przechowywać je tymczasowo w pamięci podręcznej, a tym samym znacznie przyspieszyć twój drugi dostęp do tych wartości, trzeci dostęp, czwarty i tak dalej.

Na przykład, jeśli szukasz serii wartości danych w tabeli, aby przekonwertować piksele obrazu z jednego formatu kolorów na inny, może się okazać, że przez większość czasu tabela wyszukiwania każe ci odwiedzić adres RAM 0x06ABCC00 (co może być tam, gdzie przechowywany jest specjalny kod „czarnego piksela”) lub adres 0x3E00A040 (który może być lokalizacją kodu „przezroczystego piksela”).

Dzięki automatycznemu przechowywaniu wartości z tych dwóch powszechnie potrzebnych adresów pamięci w pamięci podręcznej, procesor może zwierać (w przenośni, a nie dosłownie!) przyszłe próby uzyskania dostępu do tych adresów, dzięki czemu nie ma potrzeby wysyłania sygnałów elektrycznych poza procesor, przez płytę główną i do rzeczywistych układów RAM, aby odczytać główną kopię przechowywanych tam danych.

Tak więc dostęp do danych w pamięci podręcznej jest zwykle znacznie szybszy niż do danych w pamięci RAM płyty głównej.

Ogólnie rzecz biorąc, nie możesz jednak wybrać, które rejestry pamięci podręcznej mają być używane do przechowywania adresów pamięci RAM, i nie możesz wybrać, kiedy procesor zdecyduje się przestać buforować wartość „przezroczystego kodu piksela” i rozpocząć buforowanie wartości innego programu zamiast tego „supertajny klucz kryptograficzny”.

Rzeczywiście, pamięć podręczna może zawierać dowolną mieszankę wartości, od dowolnej mieszanki adresów RAM, należącej do dowolnej mieszanki różnych kont użytkowników i poziomów uprawnień, a wszystko to w tym samym czasie.

Z tego powodu, a także ze względu na wydajność i wydajność, nawet programy na poziomie administratora nie mogą bezpośrednio zerknąć na listę adresów aktualnie buforowanych lub uzyskać dostęp do ich wartości, aby chronić buforowane dane przed zewnętrznym szpiegowaniem.

Jako programista nadal korzystasz z instrukcji kodu maszynowego „odczytaj przezroczysty kod pikselowy z adresu 0x3E00A040”, a system operacyjny nadal decyduje o tym, czy masz mieć dostęp do tych danych na podstawie adresu numerycznego 0x3E00A040, nawet jeśli dane ostatecznie pochodzą bezpośrednio z pamięci podręcznej zamiast z prawdziwego adresu RAM 0x3E00A040.

Cena za bit-flip

To, co odkryli badacze z Collide + Power, w dużym uproszczeniu, polega na tym, że chociaż nie można bezpośrednio zerknąć na tymczasowe dane w pamięci podręcznej, a zatem nie można ominąć ochrony pamięci, która zostałaby zastosowana, gdybyś przeszedł przez oficjalny adres RAM …

…możesz odgadnąć, kiedy określone wartości danych zostaną zapisane w określonych rejestrach pamięci podręcznej.

A kiedy jeden numer już zapisany w pamięci podręcznej jest zastępowany innym, możesz wyciągać wnioski na temat obu wartości, mierząc, ile mocy zużywa procesor w procesie.

(Nowoczesne procesory zwykle zawierają specjalne wewnętrzne rejestry, które zapewniają odczyty zużycia energii, więc nie trzeba otwierać obudowy komputera i podłączać fizycznego przewodu sondy gdzieś na płycie głównej).

Co ciekawe, zużycie energii przez sam procesor, gdy nadpisuje wartość pamięci podręcznej nową, zależy od tego, ile bitów zmieniło się między liczbami.

Jeśli uprościmy sprawę do pojedynczych bajtów, to nadpiszemy wartość binarną 0b00000000 w 0b11111111 (zmiana dziesiętnego 0 na dziesiętne 255) wymaga odwrócenia wszystkich bitów w bajcie, co pochłonęłoby najwięcej energii.

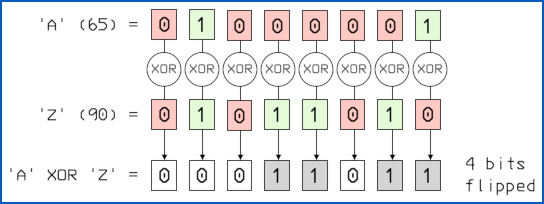

Nadpisywanie znaku ASCII A (65 dziesiętnie) z Z (90 dziesiętnie) oznacza zmianę 0b01000001 najnowszych 0b01011010, gdzie cztery pozycje bitów zostają odwrócone, zużywając w ten sposób średnią ilość energii

A jeśli liczby są takie same, żadne bity nie wymagają odwracania, co zużywa najmniej energii.

Ogólnie rzecz biorąc, jeśli wykonasz XOR te dwie liczby razem i policzysz liczbę 1-bitów w odpowiedzi, znajdziesz liczbę rzutów, ponieważ 0 XOR 0 = 0 i 1 XOR 1 = 0 (więc zero oznacza brak odwrócenia), podczas gdy 0 XOR 1 = 1 i 1 XOR 0 = 1 (oznaczające odwrócenie).

Innymi słowy, jeśli możesz uzyskać dostęp do wielu wybranych adresów w sposób, który przygotowuje określony zestaw rejestrów pamięci podręcznej wewnątrz procesora, a następnie wystarczająco dokładnie monitorować zużycie energii, gdy kod innej osoby zostanie przypisany do tych pamięci podręcznych lokalizacje zamiast…

…następnie możesz wyciągać wnioski o tym, ile bitów zostało odwróconych między starą zawartością pamięci podręcznej a nową.

Oczywiście, możesz wybrać wartości przechowywane w adresach, którymi wypełniłeś rejestry pamięci podręcznej, więc nie tylko wiesz, ile bitów prawdopodobnie zostało odwróconych, ale także wiesz, jakie były początkowe wartości tych bitów, zanim nastąpiło odwrócenie miejsce.

Daje to jeszcze więcej danych statystycznych do przewidywania prawdopodobnych nowych wartości w pamięci podręcznej, biorąc pod uwagę, że wiesz, co było tam wcześniej i prawdopodobną liczbę bitów, które są teraz różne.

Możesz nie być w stanie dowiedzieć się dokładnie, jakich danych używał proces ofiary, ale nawet jeśli możesz wyeliminować niektóre wzorce bitowe, właśnie nauczyłeś się czegoś, czego nie powinieneś wiedzieć.

A gdyby te dane były, powiedzmy, jakimś kluczem szyfrującym, być może uda ci się przekształcić niewykonalny atak siłowy w atak, w którym możesz po prostu odnieść sukces.

Na przykład, jeśli możesz przewidzieć 70 bitów w 128-bitowym kluczu szyfrowania, zamiast wypróbowywać wszystkie kombinacje 128 bitów, co byłoby zadaniem niemożliwym, musisz spróbować 258 zamiast tego różne klucze (128 – 70 = 58), co może być bardzo wykonalne.

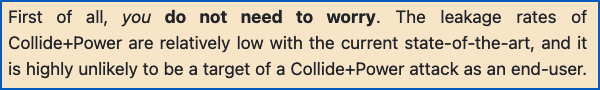

Nie ma powodu do paniki

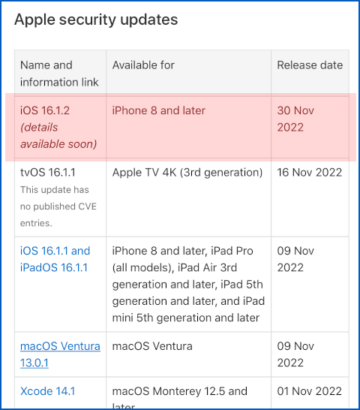

Na szczęście ta „luka” (obecnie nazwana CVE-2023-20583) raczej nie zostanie w najbliższym czasie użyte przeciwko Tobie.

Jest to bardziej kwestia teoretyczna, którą producenci chipów muszą wziąć pod uwagę, opierając się na truizmie, że ataki cybernetyczne „sięgają tylko na lepsze i szybsze”, niż luka, którą można wykorzystać dzisiaj.

W rzeczywistości naukowcy przyznają, niemal z zakłopotaniem, że „ty nie musisz się martwić".

Naprawdę pisali ty kursywą i przekleństwem nie martwić się pogrubione:

Podsumowując artykuł, naukowcy z żalem zauważają, że niektóre z ich najlepszych rzeczywistych wyników z tym atakiem, w idealnych warunkach laboratoryjnych, wyciekały zaledwie 5 bitów na godzinę.

W rzeczywistości, w jednym ze swoich scenariuszy ataków, przyznali, że napotkali „praktyczne ograniczenia prowadzące do wskaźnika wycieków przekraczającego [jeden] rok na bit”.

Tak, dobrze to przeczytałeś – sprawdzaliśmy to kilka razy w gazecie, aby upewnić się, że sobie tego nie wyobrażamy.

A to oczywiście rodzi pytanie: „Jak długo trzeba pozostawić uruchomiony zbiór testów przesyłania danych, zanim będzie można wiarygodnie zmierzyć tak niskie szybkości transmisji?”

Według naszych obliczeń jeden bit rocznie daje około 125 bajtów na tysiąclecie. W tym tempie pobieranie niedawno wydanego trzygodzinnego przeboju filmowego Oppenheimer w jakości IMAX, która zajmuje podobno około pół terabajta, zajęłaby około 4 miliardów lat. Aby spojrzeć na ten dziwaczny faktoid z innej perspektywy, sama Ziemia ma zaledwie około 4.54 miliarda lat, dodając lub odbierając kilkaset milionów miesięcy.

Co robić?

Najprostszym sposobem radzenia sobie z CVE-2023-20538 w tej chwili jest nic nie robienie, biorąc pod uwagę, że sami badacze radzili, abyś się nie martwił.

Jeśli czujesz potrzebę zrobienia czegoś, zarówno procesory Intel, jak i AMD mają sposoby na celowe zmniejszenie dokładności swoich narzędzi do pomiaru mocy, dodając losowy szum do odczytów mocy.

To pozostawia prawidłowe średnie, ale różnicuje poszczególne odczyty na tyle, że ten i tak już niewykonalny atak jest jeszcze trudniejszy do wykonania.

Łagodzenie pomiaru mocy firmy Intel jest znane jako filtrowanie limitu bieżącej średniej mocy (RAPL).; AMD to tzw tryb determinizmu wydajności.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Motoryzacja / pojazdy elektryczne, Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Przesunięcia bloków. Modernizacja własności offsetu środowiskowego. Dostęp tutaj.

- Źródło: https://nakedsecurity.sophos.com/2023/08/03/performance-and-security-clash-yet-again-in-collidepower-attack/

- :Jest

- :nie

- :Gdzie

- $W GÓRĘ

- 1

- 15%

- 25

- 70

- 700

- a

- Zdolny

- O nas

- bezwzględny

- dostęp

- Konto

- Konta

- precyzja

- dokładnie

- w poprzek

- rzeczywisty

- dodanie

- dodatek

- adres

- Adresy

- przyznać

- Przyznał

- ponownie

- przed

- Wszystkie kategorie

- dozwolony

- wzdłuż

- już

- również

- Chociaż

- zawsze

- AMD

- ilość

- an

- i

- Inne

- odpowiedź

- każdy

- stosowany

- Aplikuj

- w przybliżeniu

- SĄ

- AS

- przydzielony

- At

- dołączać

- atakować

- Ataki

- Próby

- Austria

- autor

- samochód

- automatycznie

- automatycznie

- średni

- background-image

- na podstawie

- podstawa

- BE

- bo

- zanim

- za

- jest

- BEST

- Ulepsz Swój

- pomiędzy

- Miliard

- Bit

- przebój

- granica

- obie

- Dolny

- brutalna siła

- Bug

- budować

- Pęczek

- ale

- by

- Cache

- Obliczenia

- CAN

- walizka

- Centrum

- zmieniony

- wymiana pieniędzy

- charakter

- w kratę

- żeton

- Frytki

- Dodaj

- wybrany

- zderzenie

- kod

- kolekcja

- kolor

- COM

- kombinacje

- byliśmy spójni, od początku

- kompleks

- komputer

- konkluzja

- Warunki

- konsumować

- konsumpcja

- zawierać

- zawartość

- treść

- Konwencjonalny

- konwertować

- rdzeń

- skorygowania

- mógłby

- Kurs

- pokrywa

- pęknięcie

- Obecnie

- zwyczaj

- Bezpieczeństwo cybernetyczne

- Daniel

- dane

- sprawa

- oznacza

- zależy

- Wnętrze

- detale

- ZROBIŁ

- różne

- bezpośrednio

- odkryty

- odkrycie

- Wyświetlacz

- do

- dolarów

- domena

- Nazwa domeny

- NAZWY DOMEN

- nie

- dubbingowane

- Ziemia

- efektywność

- bądź

- wyeliminować

- Inaczej

- szyfrowanie

- dość

- Parzyste

- EVER

- dokładnie

- przykład

- podniecony

- Wyjaśniać

- zewnętrzny

- fakt

- szybciej

- wykonalny

- czuć

- kilka

- Postać

- Znajdź

- Trzepnięcie

- Flips

- W razie zamówieenia projektu

- wytrzymałość

- format

- formularze

- cztery

- Czwarty

- od

- przyszłość

- Ogólne

- Niemcy

- otrzymać

- Dać

- dany

- daje

- będzie

- bardzo

- miał

- Pół

- zdarzyć

- trudniej

- Have

- wysokość

- Ukryty

- Otwór

- godzina

- unosić

- W jaki sposób

- How To

- Jednak

- HTML

- HTTPS

- cetnar

- idealny

- if

- obraz

- niemożliwy

- imponujący

- in

- zawierać

- obejmuje

- indywidualny

- Informacja

- bezpieczeństwo informacji

- wewnątrz

- zamiast

- Intel

- zamierzony

- wewnętrzny

- Internet

- najnowszych

- Ironicznie

- IT

- JEGO

- samo

- właśnie

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Wiedzieć

- znany

- laboratorium

- Nazwisko

- prowadzący

- przeciec

- dowiedziałem

- najmniej

- Pozostawiać

- lewo

- Długość

- poziomy

- Prawdopodobnie

- LIMIT

- Ograniczenia

- Lista

- lokalizacja

- lokalizacji

- logo

- długo

- poszukuje

- wyszukiwania

- niski

- maszyna

- robić

- Producenci

- wiele

- Margines

- Martin

- mistrz

- matematyczny

- Materia

- Matters

- Maksymalna szerokość

- Może..

- znaczy

- zmierzyć

- pomiary

- Pomiary

- zmierzenie

- Pamięć

- Michał

- może

- Tysiąclecie

- milion

- łagodzenie

- mieszać

- mieszanina

- modelowanie

- Nowoczesne technologie

- monitor

- miesięcy

- jeszcze

- większość

- film

- dużo

- Nazwa

- Nazwy

- nazywania

- Potrzebować

- Nowości

- Nie

- Hałas

- żaden

- normalna

- nic

- już dziś

- numer

- z naszej

- of

- poza

- urzędnik

- Stary

- on

- ONE

- te

- tylko

- koncepcja

- operacyjny

- system operacyjny

- or

- Inne

- ludzkiej,

- na zewnątrz

- zewnętrzne

- przegląd

- własny

- Papier

- wzory

- Paweł

- dla

- jest gwarancją najlepszej jakości, które mogą dostarczyć Ci Twoje monitory,

- perspektywa

- fizyczny

- piksel

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- plus

- position

- Wiadomości

- power

- przewidzieć

- Prestiż

- Cena

- przywilej

- prawdopodobnie

- sonda

- Problem

- wygląda tak

- procesów

- Procesor

- Procesory

- Programista

- Programy

- wyraźny

- chronić

- ochrona

- zapewniać

- cel

- położyć

- jakość

- pytanie

- podnosi

- RAM

- przypadkowy

- Kurs

- ceny

- Czytaj

- Prawdziwy świat

- naprawdę

- powód

- Przyczyny

- niedawno

- zmniejszyć

- , o którym mowa

- zarejestrować

- rejestracji

- rejestry

- względny

- wydany

- otrzymuje

- Wymaga

- Badacze

- poszanowanie

- Efekt

- prawo

- bieganie

- taki sam

- powiedzieć

- scenariusze

- Czarny

- druga

- bezpieczeństwo

- widzieć

- wysłać

- Serie

- zestaw

- kilka

- Short

- znak

- Sygnały

- uproszczony

- upraszczać

- witryna internetowa

- IGMP

- So

- solidny

- kilka

- Ktoś

- coś

- gdzieś

- wkrótce

- Mówiąc

- specjalny

- specyficzny

- prędkość

- początek

- Startowy

- statystyczny

- Nadal

- Stop

- przechowywanie

- sklep

- przechowywany

- osiągnąć sukces

- Wskazuje

- domniemany

- pewnie

- SVG

- system

- stół

- Brać

- trwa

- Zadanie

- Techniczny

- mówi

- tymczasowy

- Testy

- niż

- że

- Połączenia

- ich

- Im

- sami

- następnie

- teoretyczny

- Tam.

- w związku z tym

- one

- myśleć

- Trzeci

- to

- tych

- A zatem

- czas

- do

- już dziś

- razem

- wziął

- narzędzia

- Top

- śledzić

- przenieść

- przejście

- przezroczysty

- prawdziwy

- próbować

- drugiej

- Ostatecznie

- dla

- uniwersytet

- mało prawdopodobne,

- URL

- Stosowanie

- posługiwać się

- używany

- Użytkownik

- za pomocą

- zazwyczaj

- wartość

- Wartości

- PRÓŻNOŚĆ

- różnorodny

- początku.

- przez

- Odwiedzić

- była

- Droga..

- sposoby

- we

- Strona internetowa

- tydzień

- DOBRZE

- poszedł

- były

- Co

- jeśli chodzi o komunikację i motywację

- czy

- który

- Podczas

- szerokość

- będzie

- Drut

- w

- słowa

- martwić się

- by

- napisać

- napisany

- rok

- lat

- jeszcze

- You

- Twój

- zefirnet

- zero

![S3, odc. 114: Zapobieganie cyberzagrożeniom — powstrzymaj je, zanim one powstrzymają Ciebie! [Dźwięk + tekst] S3 Odc.114: Zapobieganie cyberzagrożeniom – zatrzymaj je, zanim one zatrzymają Ciebie! [Dźwięk + tekst] Inteligencja danych PlatoBlockchain. Wyszukiwanie pionowe. AI.](https://platoblockchain.com/wp-content/uploads/2022/12/ns-1200-generic-featured-image-blue-digits-360x188.png)

![S3, odc. 126: Cena szybkiej mody (i pełzania funkcji) [Audio + tekst] S3, odc. 126: Cena szybkiej mody (i pełzania funkcji) [Audio + tekst]](https://platoblockchain.com/wp-content/uploads/2023/03/s3-ep-126-the-price-of-fast-fashion-and-feature-creep-audio-text-300x156.png)