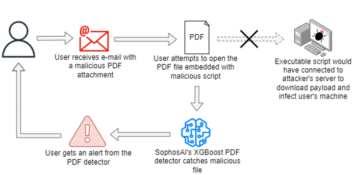

Oszustwa internetowe mają powszechny wpływ na firmy i wymagają skutecznej kompleksowej strategii wykrywania i zapobiegania nowym oszustwom na kontach i przejęciom kont oraz powstrzymywania podejrzanych transakcji płatniczych. Wykrywanie oszustw bliżej czasu ich wystąpienia jest kluczem do sukcesu systemu wykrywania oszustw i zapobiegania im. System powinien być w stanie jak najskuteczniej wykrywać oszustwa, a także jak najszybciej ostrzegać użytkownika końcowego. Użytkownik może następnie podjąć działania, aby zapobiec dalszym nadużyciom.

W tym poście pokazujemy bezserwerowe podejście do wykrywania oszustw związanych z transakcjami online w czasie zbliżonym do rzeczywistego. Pokazujemy, w jaki sposób można zastosować to podejście do różnych architektur strumieniowania danych i sterowanych zdarzeniami, w zależności od pożądanego wyniku i działań, które należy podjąć, aby zapobiec oszustwom (takim jak powiadomienie użytkownika o oszustwie lub oznaczenie transakcji do dodatkowej weryfikacji).

Ten post implementuje trzy architektury:

Aby wykrywać oszukańcze transakcje, używamy Amazon Fraud Detector, w pełni zarządzanej usługi, która umożliwia identyfikację potencjalnie nieuczciwych działań i szybsze wykrywanie większej liczby oszustw internetowych. Aby zbudować model Amazon Fraud Detector na podstawie danych z przeszłości, patrz Wykrywaj oszustwa związane z transakcjami online dzięki nowym funkcjom Amazon Fraud Detector. Możesz także użyć Amazon Sage Maker trenować zastrzeżony model wykrywania oszustw. Aby uzyskać więcej informacji, patrz Trenuj wykrywanie fałszywych płatności za pomocą Amazon SageMaker.

Kontrola danych przesyłanych strumieniowo oraz wykrywanie/zapobieganie oszustwom

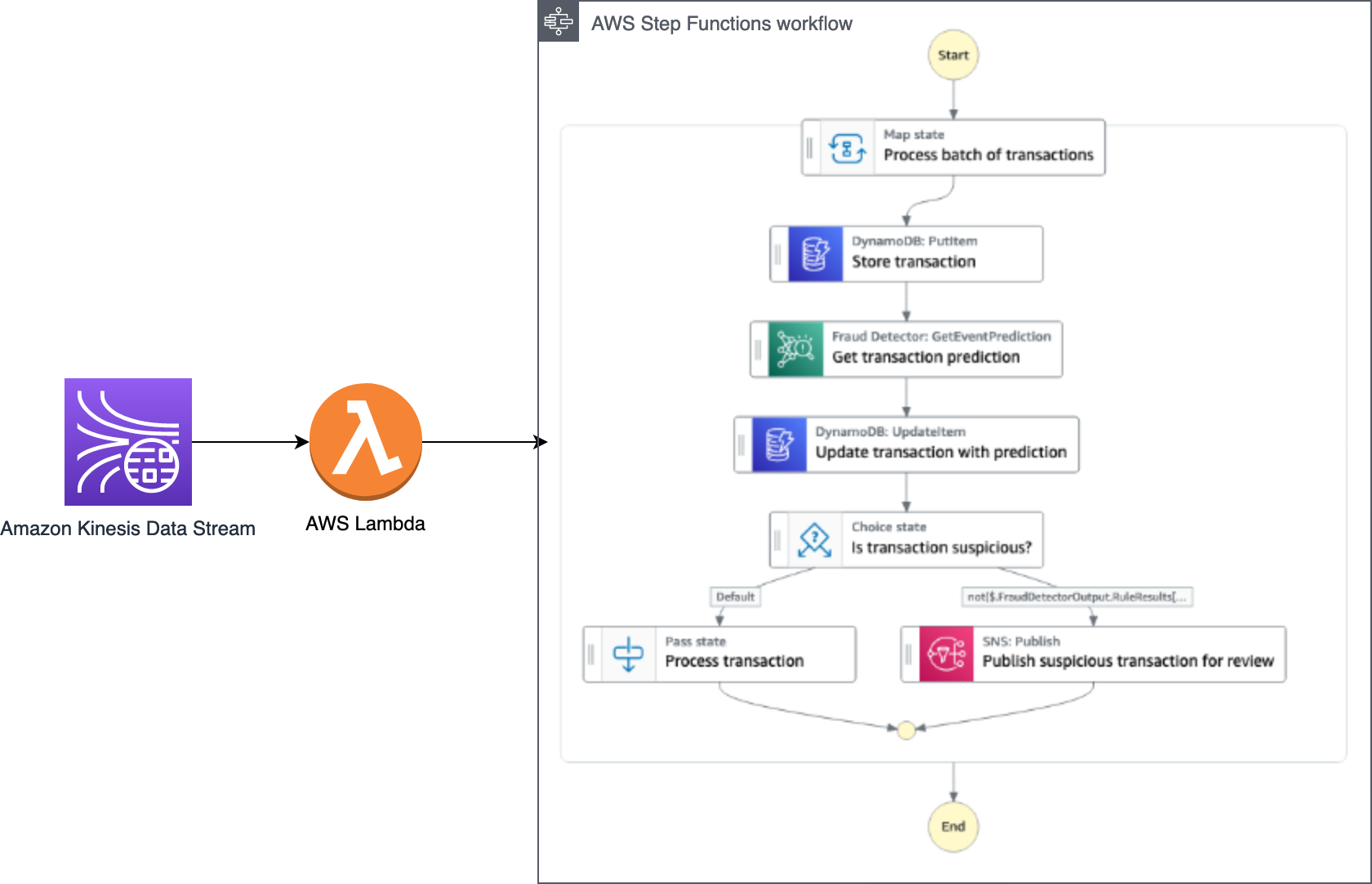

Ta architektura wykorzystuje funkcje Lambda i Step, aby umożliwić inspekcję strumienia danych Kinesis w czasie rzeczywistym oraz wykrywanie oszustw i zapobieganie im za pomocą Amazon Fraud Detector. Ta sama architektura ma zastosowanie, jeśli używasz Przesyłanie strumieniowe zarządzane przez Amazon dla Apache Kafka (Amazon MSK) jako usługa przesyłania strumieniowego danych. Ten wzorzec może być przydatny do wykrywania oszustw w czasie rzeczywistym, powiadamiania i potencjalnego zapobiegania. Przykładowymi przypadkami użycia tego może być przetwarzanie płatności lub tworzenie kont o dużej objętości. Poniższy diagram ilustruje architekturę rozwiązania.

Przebieg procesu w tej implementacji wygląda następująco:

- Pozyskujemy transakcje finansowe do strumienia danych Kinesis. Źródłem danych może być system, który generuje te transakcje — na przykład e-commerce lub bankowość.

- Funkcja Lambda odbiera transakcje partiami.

- Funkcja Lambda uruchamia przepływ pracy Step Functions dla partii.

- Dla każdej transakcji przepływ pracy wykonuje następujące czynności:

- Utrwal transakcję w Amazon DynamoDB tabela.

- Zadzwoń do Interfejs API wykrywacza oszustw Amazon za pomocą akcji GetEventPrediction. Interfejs API zwraca jeden z następujących wyników: zatwierdzenie, zablokowanie lub zbadanie.

- Zaktualizuj transakcję w tabeli DynamoDB o wyniki przewidywania oszustwa.

- Na podstawie wyników wykonaj jedną z następujących czynności:

- Wyślij powiadomienie za pomocą Usługa prostego powiadomienia Amazon (Amazon SNS) w przypadku zablokowania lub zbadania odpowiedzi z Amazon Fraud Detector.

- Przetwarzaj transakcję dalej w przypadku zatwierdzenia odpowiedzi.

Takie podejście pozwala reagować na potencjalnie oszukańcze transakcje w czasie rzeczywistym, przechowując każdą transakcję w bazie danych i sprawdzając ją przed dalszym przetwarzaniem. W rzeczywistej implementacji możesz zastąpić etap powiadamiania o dodatkowym przeglądzie działaniem, które jest specyficzne dla Twojego procesu biznesowego — na przykład sprawdzić transakcję przy użyciu innego modelu wykrywania oszustw lub przeprowadzić ręczny przegląd.

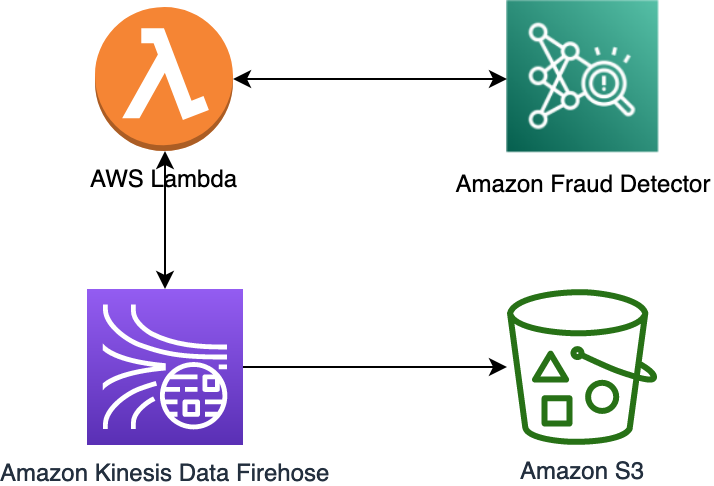

Wzbogacanie danych przesyłanych strumieniowo w celu wykrywania/zapobiegania oszustwom

Czasami może zaistnieć potrzeba oznaczenia potencjalnie fałszywych danych, ale nadal je przetwarzać; na przykład, gdy przechowujesz transakcje do dalszej analizy i zbierasz więcej danych w celu ciągłego dostrajania modelu wykrywania oszustw. Przykładowym przypadkiem użycia jest przetwarzanie roszczeń. Podczas rozpatrywania reklamacji zbierasz wszystkie dokumenty reklamacyjne, a następnie przepuszczasz je przez system wykrywania oszustw. Następnie podejmowana jest decyzja o rozpatrzeniu lub odrzuceniu reklamacji – niekoniecznie w czasie rzeczywistym. W takich przypadkach wzbogacanie danych przesyłanych strumieniowo może lepiej pasować do Twojego przypadku użycia.

Ta architektura wykorzystuje Lambdę, aby umożliwić wzbogacanie danych Kinesis Data Firehose w czasie rzeczywistym za pomocą Amazon Fraud Detector i Transformacja danych Kinesis Data Firehose.

To podejście nie implementuje kroków zapobiegania oszustwom. Dostarczamy wzbogacone dane do Usługa Amazon Simple Storage (Amazon S3) wiadro. Usługi niższego szczebla, które wykorzystują dane, mogą wykorzystać wyniki wykrywania oszustw w swojej logice biznesowej i podjąć odpowiednie działania. Poniższy diagram ilustruje tę architekturę.

Przebieg procesu w tej implementacji wygląda następująco:

- Przejmujemy transakcje finansowe do Kinesis Data Firehose. Źródłem danych może być system generujący te transakcje, np. e-commerce czy bankowość.

- Funkcja Lambda odbiera transakcje partiami i wzbogaca je. Dla każdej transakcji w paczce funkcja wykonuje następujące akcje:

- Wywołaj API Amazon Fraud Detector przy użyciu akcji GetEventPrediction. API zwraca jeden z trzech wyników: zatwierdzenie, zablokowanie lub zbadanie.

- Aktualizuj dane transakcji, dodając wyniki wykrywania oszustw jako metadane.

- Zwróć partię zaktualizowanych transakcji do strumienia dostarczania Kinesis Data Firehose.

- Kinesis Data Firehose dostarcza dane do miejsca docelowego (w naszym przypadku do zasobnika S3).

W rezultacie mamy dane w zasobniku S3, które zawierają nie tylko oryginalne dane, ale także odpowiedź Amazon Fraud Detector jako metadane dla każdej transakcji. Możesz użyć tych metadanych w swoich rozwiązaniach do analizy danych, zadaniach szkolenia modeli uczenia maszynowego lub wizualizacjach i pulpitach nawigacyjnych, które zużywają dane transakcji.

Kontrola danych zdarzeń i wykrywanie/zapobieganie oszustwom

Nie wszystkie dane trafiają do systemu w postaci strumienia. Jednak w przypadku architektur sterowanych zdarzeniami nadal można zastosować podobne podejście.

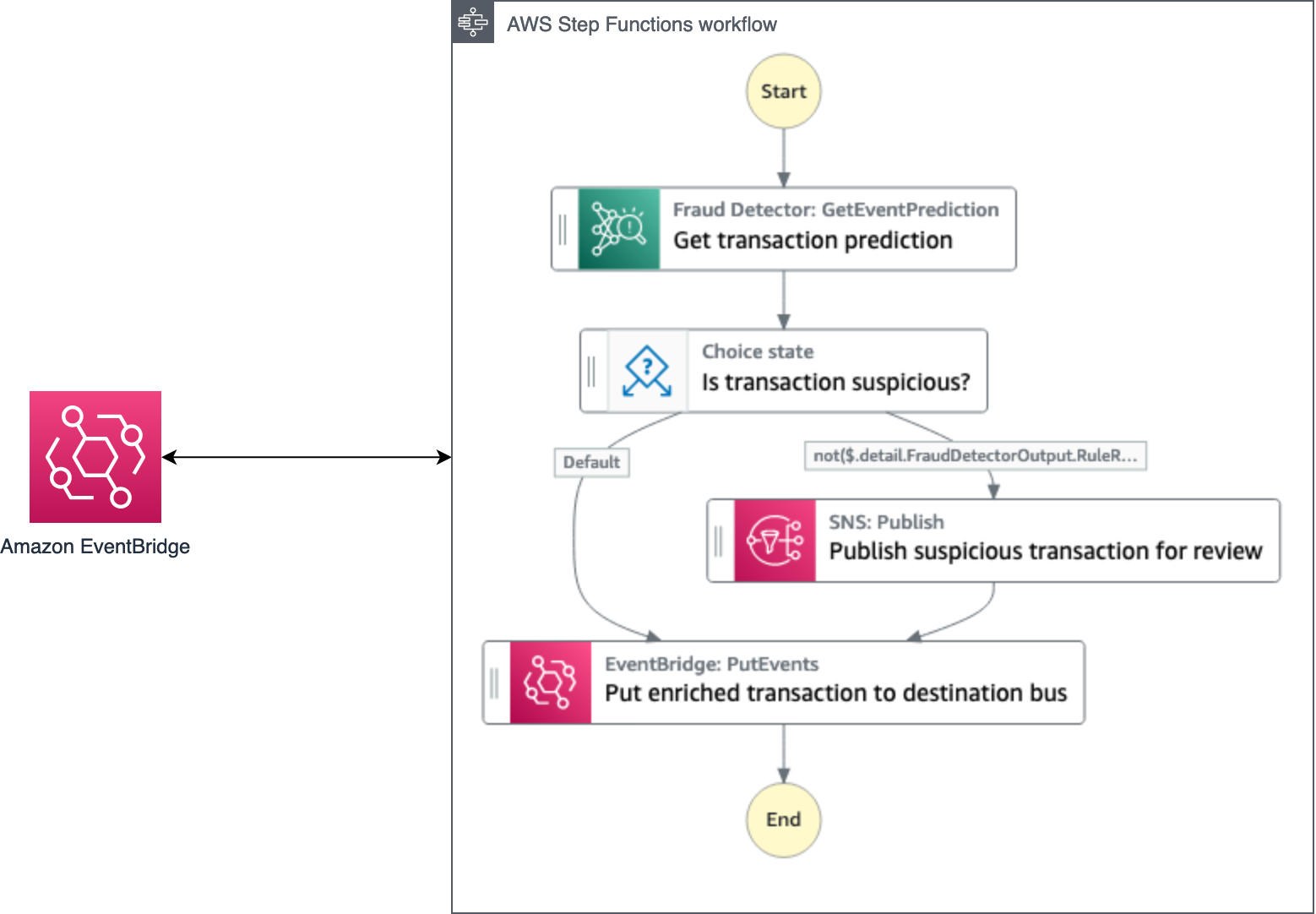

Ta architektura wykorzystuje Step Functions, aby umożliwić kontrolę zdarzeń EventBridge w czasie rzeczywistym oraz wykrywanie/zapobieganie oszustwom za pomocą Amazon Fraud Detector. Nie zatrzymuje przetwarzania potencjalnie oszukańczej transakcji, a raczej oznacza transakcję do dodatkowej weryfikacji. Publikujemy wzbogacone transakcje do magistrali zdarzeń, która różni się od tej, do której publikowane są nieprzetworzone dane zdarzeń. W ten sposób konsumenci danych mogą mieć pewność, że wszystkie zdarzenia zawierają wyniki wykrywania oszustw jako metadane. Konsumenci mogą następnie sprawdzić metadane i zastosować własne reguły oparte na metadanych. Na przykład w aplikacji e-commerce sterowanej zdarzeniami konsument może zrezygnować z przetwarzania zamówienia, jeśli przewiduje się, że ta transakcja będzie oszukańcza. Ten wzorzec architektury może być również przydatny do wykrywania i zapobiegania oszustwom podczas tworzenia nowego konta lub podczas zmian profilu konta (takich jak zmiana adresu, numeru telefonu lub karty kredytowej zapisanej w profilu konta). Poniższy diagram ilustruje architekturę rozwiązania.

Przebieg procesu w tej implementacji wygląda następująco:

- Publikujemy transakcje finansowe w magistrali zdarzeń EventBridge. Źródłem danych może być system, który generuje te transakcje — na przykład e-commerce lub bankowość.

- Reguła EventBridge uruchamia przepływ pracy Step Functions.

- Przepływ pracy Step Functions odbiera transakcję i przetwarza ją, wykonując następujące kroki:

- Wywołaj interfejs API Amazon Fraud Detector za pomocą

GetEventPredictiondziałanie. Interfejs API zwraca jeden z trzech wyników: zatwierdzenie, zablokowanie lub zbadanie. - Aktualizuj dane transakcji, dodając wyniki wykrywania oszustw.

- Jeśli wynikiem prognozy oszustwa transakcji jest zablokowanie lub zbadanie, wyślij powiadomienie za pomocą Amazon SNS w celu dalszego zbadania.

- Opublikuj zaktualizowaną transakcję w magistrali EventBridge, aby uzyskać wzbogacone dane.

- Wywołaj interfejs API Amazon Fraud Detector za pomocą

Podobnie jak w przypadku metody wzbogacania danych Kinesis Data Firehose, ta architektura nie zapobiega przedostawaniu się fałszywych danych do następnego etapu. Dodaje metadane wykrywania oszustw do pierwotnego zdarzenia i wysyła powiadomienia o potencjalnie nieuczciwych transakcjach. Może się zdarzyć, że konsumenci wzbogaconych danych nie uwzględniają logiki biznesowej, która wykorzystuje metadane wykrywania oszustw w swoich decyzjach. W takim przypadku można zmienić przepływ pracy Step Functions, aby nie umieszczał takich transakcji w szynie docelowej i kierował je do osobnej magistrali zdarzeń, która zostanie wykorzystana przez oddzielną aplikację przetwarzającą podejrzane transakcje.

Realizacja

Dla każdej z architektur opisanych w tym poście można znaleźć AWS Serverless Model aplikacji (AWS SAM) szablony, wdrażanie i instrukcje testowania w przykładowe repozytorium.

Wnioski

W tym poście omówiono różne metody wdrażania rozwiązania do wykrywania i zapobiegania oszustwom w czasie rzeczywistym Uczenie maszynowe Amazon usługi i architektury bezserwerowe. Rozwiązania te pozwalają wykrywać oszustwa bliżej momentu wystąpienia oszustwa i jak najszybciej reagować na nie. Elastyczność implementacji za pomocą Step Functions pozwala reagować w sposób najbardziej odpowiedni do sytuacji, a także dostosowywać kroki prewencyjne przy minimalnych zmianach kodu.

Aby uzyskać więcej zasobów do nauki bezserwerowej, odwiedź stronę Bezserwerowy ląd.

O autorach

Weda Ramana jest starszym specjalistą ds. architekta rozwiązań w zakresie uczenia maszynowego z siedzibą w stanie Maryland. Veda współpracuje z klientami, aby pomóc im w tworzeniu wydajnych, bezpiecznych i skalowalnych aplikacji uczenia maszynowego. Veda jest zainteresowana pomaganiem klientom w wykorzystaniu technologii bezserwerowych do uczenia maszynowego.

Weda Ramana jest starszym specjalistą ds. architekta rozwiązań w zakresie uczenia maszynowego z siedzibą w stanie Maryland. Veda współpracuje z klientami, aby pomóc im w tworzeniu wydajnych, bezpiecznych i skalowalnych aplikacji uczenia maszynowego. Veda jest zainteresowana pomaganiem klientom w wykorzystaniu technologii bezserwerowych do uczenia maszynowego.

Giedriusa Praspaliauskasa jest starszym specjalistą architektem rozwiązań bezserwerowych z siedzibą w Kalifornii. Giedrius współpracuje z klientami, aby pomóc im wykorzystać usługi bezserwerowe do tworzenia skalowalnych, odpornych na błędy, wydajnych i ekonomicznych aplikacji.

Giedriusa Praspaliauskasa jest starszym specjalistą architektem rozwiązań bezserwerowych z siedzibą w Kalifornii. Giedrius współpracuje z klientami, aby pomóc im wykorzystać usługi bezserwerowe do tworzenia skalowalnych, odpornych na błędy, wydajnych i ekonomicznych aplikacji.

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://aws.amazon.com/blogs/machine-learning/real-time-fraud-detection-using-aws-serverless-and-machine-learning-services/

- :Jest

- 100

- 28

- 7

- a

- Zdolny

- O nas

- nadużycie

- odpowiednio

- Konto

- działać

- Działania

- działania

- zajęcia

- Dodatkowy

- adres

- Dodaje

- Alarm

- Wszystkie kategorie

- pozwala

- Amazonka

- Wykrywacz oszustw Amazon

- analityka

- i

- Apache

- api

- Zastosowanie

- aplikacje

- Aplikuj

- podejście

- właściwy

- Zatwierdzać

- architektura

- AS

- AWS

- Bankowość

- na podstawie

- BE

- zanim

- jest

- Ulepsz Swój

- Blokować

- budować

- autobus

- biznes

- biznes

- by

- California

- CAN

- karta

- walizka

- Etui

- zapasy

- zmiana

- Zmiany

- wymiana pieniędzy

- Dodaj

- roszczenie

- roszczenia

- bliższy

- kod

- zbierać

- Zbieranie

- Prowadzenie

- stale

- konsumować

- spożywane

- konsument

- Konsumenci

- opłacalne

- mógłby

- tworzenie

- kredyt

- Karta kredytowa

- Klientów

- dane

- Analityka danych

- wzbogacenie danych

- Baza danych

- decyzja

- Decyzje

- dostarczyć

- dostarcza

- dostawa

- W zależności

- Wdrożenie

- opisane

- życzenia

- miejsce przeznaczenia

- Wykrywanie

- różne

- dokumenty

- Nie

- nie

- podczas

- każdy

- ecommerce

- Efektywne

- faktycznie

- wydajny

- umożliwiać

- umożliwiając

- koniec końców

- Wzbogacony

- wydarzenie

- wydarzenia

- przykład

- szybciej

- filet

- budżetowy

- Znajdź

- dopasować

- Flagi

- Elastyczność

- pływ

- obserwuj

- następujący

- następujący sposób

- W razie zamówieenia projektu

- oszustwo

- wykrywanie oszustw

- ZAPOBIEGANIE NADUŻYCIOM

- nieuczciwy

- od

- w pełni

- funkcjonować

- Funkcje

- dalej

- generuje

- Have

- pomoc

- pomoc

- wydajny

- W jaki sposób

- Jednak

- HTML

- HTTPS

- i

- zidentyfikować

- Rezultat

- wdrożenia

- realizacja

- narzędzia

- in

- zawierać

- obejmuje

- Informacja

- instrukcje

- zainteresowany

- badać

- śledztwo

- IT

- Klawisz

- Wąż strażacki danych Kinesis

- nauka

- Dźwignia

- lubić

- maszyna

- uczenie maszynowe

- zarządzane

- podręcznik

- Maryland

- Metadane

- metoda

- metody

- minimalny

- model

- jeszcze

- większość

- koniecznie

- Potrzebować

- Nowości

- Następny

- powiadomienie

- Powiadomienia

- numer

- of

- on

- ONE

- Online

- zamówienie

- oryginalny

- Inne

- Wynik

- własny

- Przeszłość

- Wzór

- płatność

- przetwarzanie płatności

- transakcje płatnicze

- wykonać

- wykonuje

- telefon

- plato

- Analiza danych Platona

- PlatoDane

- możliwy

- Post

- potencjał

- potencjalnie

- Przewiduje

- przepowiednia

- zapobiec

- zapobieganie

- Zapobieganie

- wygląda tak

- procesów

- przetwarzanie

- Profil

- własność

- publikować

- opublikowany

- położyć

- szybko

- raczej

- Surowy

- osiągnięcie

- React

- real

- w czasie rzeczywistym

- otrzymuje

- obsługi produkcji rolnej, która zastąpiła

- Wymaga

- Zasoby

- odpowiedź

- dalsze

- Efekt

- powraca

- przeglądu

- trasy

- Zasada

- reguły

- run

- Sam

- taki sam

- skalowalny

- bezpieczne

- senior

- oddzielny

- Bezserwerowe

- usługa

- Usługi

- powinien

- pokazać

- podobny

- Prosty

- sytuacja

- So

- rozwiązanie

- Rozwiązania

- kilka

- Źródło

- specjalista

- specyficzny

- rozpocznie

- Ewolucja krok po kroku

- Cel

- Nadal

- Stop

- przechowywanie

- sklep

- Strategia

- strumień

- Streaming

- Usługa transmisji strumieniowej

- sukces

- taki

- podejrzliwy

- system

- stół

- Brać

- zadania

- Technologies

- Szablony

- Testowanie

- że

- Połączenia

- Źródło

- ich

- Im

- Te

- trzy

- Przez

- czas

- do

- Pociąg

- Trening

- transakcja

- transakcje

- zaktualizowane

- posługiwać się

- przypadek użycia

- Użytkownik

- różnorodny

- Odwiedzić

- chodził

- Droga..

- rozpowszechniony

- w

- działa

- You

- Twój

- zefirnet