Odkryto nową rodzinę exploitów wykorzystujących kanały boczne procesora. Naukowcy nazywają to Hertzbleed i teoretycznie może to wpłynąć na każdego, choć głównie inżynierowie kryptografii muszą być czujni.

W rzeczywistości Intel toczyła debatę na temat tego, czy jest to praktyczne zagrożenie dla większości ludzi. Z tego powodu firma postanowiła nie łatać go, mimo że zażądała dłuższego embarga przed opublikowaniem badania.

Omówiliśmy już ataki side-channel, takie jak Spectre and Meltdown Exploity procesora, ale ten jest zupełnie nowy (poprzez Nauka IFL).

Połączenia Referat naukowy (ostrzeżenie PDF) przechodzi przez proces ujawniania luki. Pokazuje, że ataki typu power side-channel można przekształcić w ataki czasowe, co oznacza, że hakerzy mogą analizować czas potrzebny procesorowi na wykonanie algorytmów kryptograficznych i wykorzystać go przeciwko tobie.

Ponieważ dynamiczne skalowanie częstotliwości w procesorze zależy od przetwarzanych danych, możliwe jest wykorzystanie zmian częstotliwości w nowoczesnych procesorach Intel i AMD x86 do wycieku pełnych kluczy kryptograficznych za pomocą zdalnego pomiaru czasu. Zasadniczo sygnatury pozostawione przez zegar częstotliwości procesora mogą go zdradzić. Fakt, że można to wykonać nawet zdalnie, był dużym zmartwieniem dla naukowców.

Towarzyszący raport stwierdza z góry, że „W najgorszym przypadku ataki te mogą umożliwić atakującemu wydobycie kluczy kryptograficznych ze zdalnych serwerów, które wcześniej uważano za bezpieczne”.

Poinformowany o potencjalnych zagrożeniach – które, jak zauważają badacze, są „znaczące” – Intel powiedział, że „Chociaż ten problem jest interesujący z perspektywy badawczej, nie uważamy, aby ten atak był praktyczny poza środowiskiem laboratoryjnym”. Tak twierdzi starszy dyrektor Intela ds. komunikacji i reagowania na incydenty, Jerry Bryant, i jest to główny powód, dla którego firma nie planuje tego łatać.

Samo badanie potwierdza to w następujący sposób: „Pomimo jego teoretycznej mocy, nie jest oczywiste, jak konstruować praktyczne wyczyny poprzez kanał boczny częstotliwości”.

Zapytaliśmy Intela, dlaczego poprosił o dłuższe embargo przed opublikowaniem badania, pomimo braku planów opublikowania łatki, i skierowano nas do niedawnego posta zawierającego wskazówki, jak złagodzić ataki side-channel.

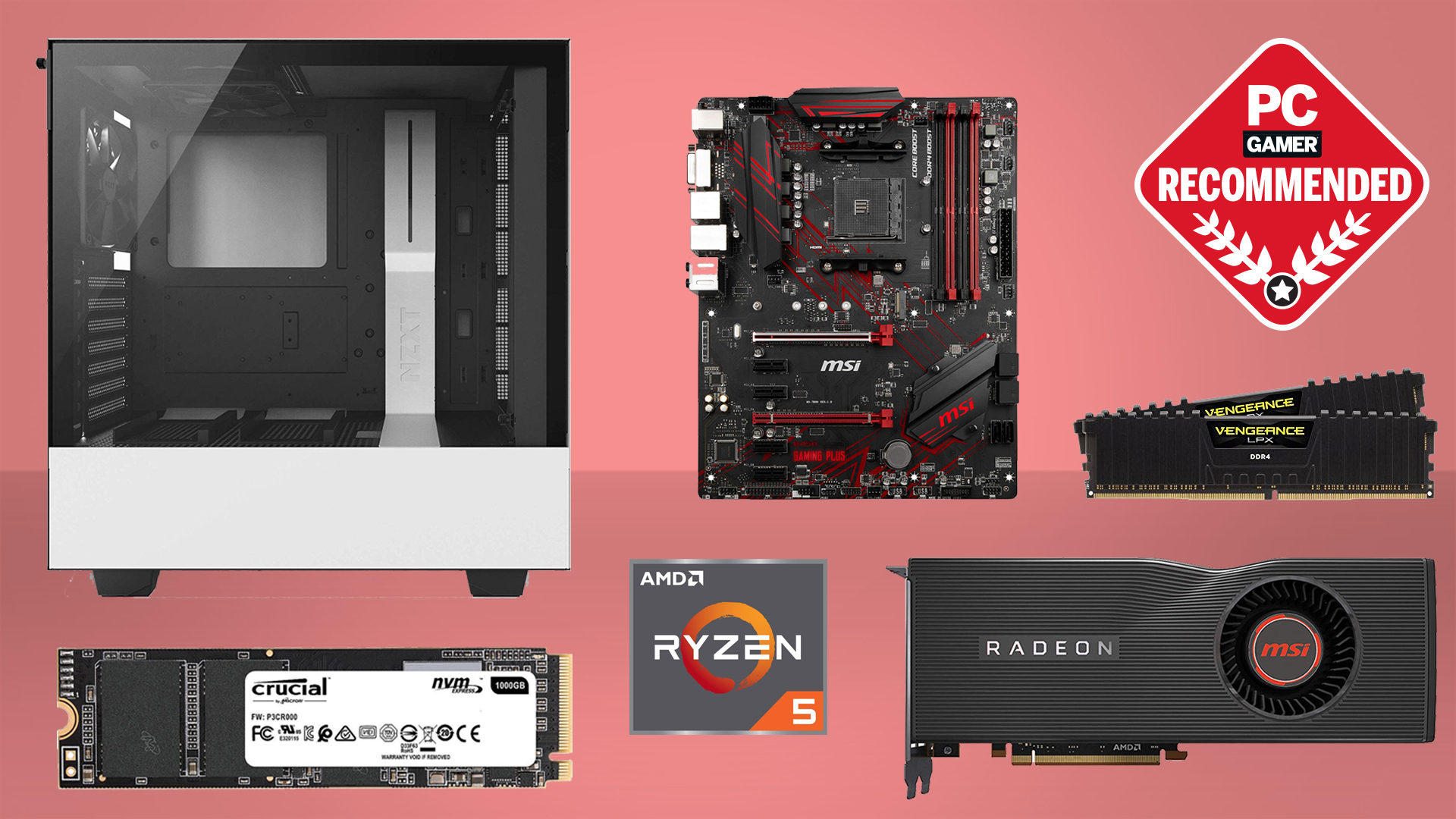

Najlepszy procesor do gier: Najlepsze chipy Intela i AMD

Najlepsza płyta główna do gier: Odpowiednie deski

Najlepsza karta graficzna: Twój idealny popychacz pikseli czeka

Najlepszy dysk SSD do gier: Wejdź do gry przed resztą

Intel niedawno spotkał się z naukowcami aby rozwiązać problem, a na pytanie, czy wyłączenie Turbo Boost może pomóc, firma zauważa: „Dławienie kanału bocznego jest spowodowane dławieniem, gdy moc/prąd systemu osiąga określony limit reaktywności, niezależnie od tego, czy turbodoładowanie jest włączone, czy nie”.

W 2020 r. Intel zdecydował, że tak: poprawić bezpieczeństwo procesora w celu ochrony przed atakami typu side-channel, ale nowe techniki odszyfrowywania danych osobowych stają się z dnia na dzień coraz bardziej ekstrawaganckie. Dlatego ważne jest, aby duże firmy, takie jak ta, zwracały uwagę na badaczy i szukały sposobów na złagodzenie ataków, zanim się pojawią.

Intel podzielił się również swoimi odkryciami z innymi dostawcami krzemu, prawdopodobnie AMD i podobnymi, aby inni też mogli się tym zająć.

- Coinsmart. Najlepsza w Europie giełda bitcoinów i kryptowalut.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. DARMOWY DOSTĘP.

- CryptoJastrząb. Radar Altcoin. Bezpłatna wersja próbna.

- Źródło: https://www.pcgamer.com/researchers-find-way-to-hack-your-cpu-via-amd-and-intels-frequency-boosts

- "

- 2020

- a

- Stosownie

- oddziaływać

- przed

- przed

- Algorytmy

- analizować

- ktoś

- zanim

- jest

- walizka

- powodowany

- pewien

- Frytki

- zegar

- Komunikacja

- Firmy

- sukcesy firma

- mógłby

- kredyt

- kryptograficzny

- kryptografia

- dane

- dzień

- debata

- postanowiła

- zależy

- opis

- Mimo

- Dyrektor

- odkryty

- na dół

- dynamiczny

- Inżynierowie

- Środowisko

- istotnie

- exploity

- członków Twojej rodziny

- od

- z przodu

- pełny

- przyszłość

- gra

- gier

- miejsce

- grafika

- siekać

- hakerzy

- uchwyt

- haszysz

- mający

- pomoc

- W jaki sposób

- How To

- HTTPS

- obraz

- ważny

- poinformowany

- Intel

- problem

- IT

- samo

- Klawisze

- laboratorium

- duży

- przeciec

- LIMIT

- znaczenie

- może

- jeszcze

- większość

- Następny

- Uwagi

- oczywista

- Inne

- Łata

- Ludzie

- doskonały

- osobisty

- dane personalne

- perspektywa

- plany

- możliwy

- potencjał

- power

- wygląda tak

- chronić

- opublikowany

- niedawny

- niedawno

- zdalny

- Badania naukowe

- Badacze

- odpowiedź

- Powiedział

- skalowaniem

- bezpieczne

- bezpieczeństwo

- shared

- znaczący

- Krzem

- So

- kilka

- Zjednoczone

- system

- Techniki

- Połączenia

- Przez

- czas

- Top

- posługiwać się

- sprzedawców

- wrażliwość

- sposoby

- czy

- Podczas

- by

- Twój