Czas czytania: 5 minuty

Bezpieczeństwo i ochrona aktywów ma duży wpływ na to, ile pieniędzy użytkownicy zarabiają na swoich inwestycjach. Oto blog poświęcony bezpieczeństwu, aby być świadomym i informowanym w Web3.

Kryptowaluty są znane ze swojej zmienności. To mówi, jak bardzo cena aktywów ma wpływ na podejmowanie decyzji inwestycyjnych. Jest haczyk dla hakerów, którzy bawią się cenami i oszukują użytkowników w celu uzyskania zysków.

Każdy, kto jest zagorzałym inwestorem kryptograficznym, stanąłby w obliczu sytuacji, w której ceny tokenów kryptograficznych są manipulowane w celu stworzenia iluzji pesymizmu lub optymizmu. To skłoniłoby użytkowników do ich zakupu, a później okazałoby się, że padli ofiarą fałszowania.

Czym więc jest fałszowanie? Jak je zidentyfikować i zachować ostrożność, aby Twoje pieniądze nie znikały w powietrzu? Wszystko to omówimy na tym blogu.

„Podszywanie się” – w pigułce

Długo oczekiwany token z tak dużym szumem, że użytkownik czeka na zakup, zostaje wreszcie wprowadzony na rynek, opatrzony tym samym symbolem i oficjalnym logo. I z wielkim podekscytowaniem użytkownik chce je kupić.

Ale w jaki sposób użytkownik jest przekonany o autentyczności tokenów i dokonuje ich hurtowego zakupu?

Użytkownik odkrywa w eksploratorze bloków, że adresy powiązane z transferami tokenów to osoby wpływowe/uznane osobistości.

Oto, gdzie haker zmanipulował adres nadawcy żeton, przez co wygląda na powiązany z adresem dobrze znanej influencerki. Widząc to, użytkownicy chętnie handlują tymi tokenami, wierząc, że są oryginalne.

Za kulisami – Jak haker to zrobił?

Dane transferowe w smart kontraktach można łatwo modyfikować. Dlatego atakujący, wykorzystując to, zmieniłby adres Od na dowolny inny, chociaż to on inicjuje transakcję.

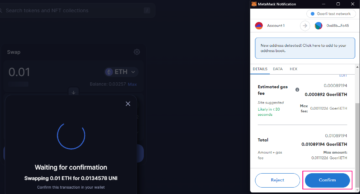

Przyjrzyjmy się transferowi tokenów w Etherscan, aby uzyskać lepszą przejrzystość fałszywych transferów tokenów.

W tym widać adres Vitalika 0xab5801a7d398351b8be11c439e05c5b3259aec9b otrzymał tokeny zkSync.

Tokeny mogą być przesyłane od kogokolwiek na adres Vitalika, co nie jest wielkim problemem.

Ale w tym widać, że Vitalik wysyła żetony. To zwabiłoby użytkowników do myślenia, że te tokeny wysłane przez Vitalika byłyby prawdziwym jackpotem.

Ale to nieprawda! Dowiedzmy się, co nas czeka!

Vitalik nie zainicjował przelewu, ale właściciel umowy, który zainicjował transakcję, sprawił, że wyglądało na to, że został wysłany przez Vitalika. W tym miejscu eksplorator bloków zostaje sfałszowany, aby wyświetlić zmanipulowaną transakcję, ponieważ eksplorator bloków może tylko odczytywać zdarzenia.

Można to znaleźć, przeglądając szczegóły transakcji, które wyraźnie pokazują adres inicjatora (0x46e7cefdfa7513d19261d1afa7ec04c13e7acefc), po którym transakcja była manipulowana przez Vitalika.

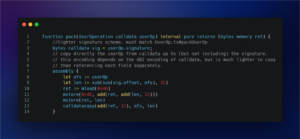

Przyglądając się bliżej, można zauważyć, że dane wejściowe są zasilane adresem Vitalika. Można to również zakodować w umowie.

Ponadto podczas dekompilacji możemy znaleźć niestandardową funkcję transferu, która pobiera dane wejściowe dla Z adresu i inicjuje zdarzenie transferu. I tutaj właściciel kontraktu wpisał adres Vitalika, żeby wyglądało na to, że robi przelew.

Wpadki w transferze tokenów

Oto jak użytkownik myli adres nadawcy z adresem inicjatora transakcji. Sztuczka fałszowania polega na przeprowadzaniu udanych ataków na użytkownika, wykorzystując standard projektowania tokena ERC-20 i przejrzysty wyświetlacz danych eksploratora bloków.

Funkcje transferu i transferFrom standardu ERC-20 umożliwiają dodanie dowolnego adresu jako nadawcy tokenów oraz zmianę adresu From z adresu inicjatora kontraktu.

Eksploratory bloków, takie jak Etherscan, wyświetlają adres nadawcy zamiast adresu inicjatora tx, co powoduje, że użytkownik gromadzi bezwartościowe tokeny.

Jakieś niedawne zdarzenie związane ze spamowaniem fałszywymi tokenami?

Niedawna zapowiedź ukraińskiego „zrzutu” w celu nagradzania darowizn kryptowalutowych przez użytkownika została opublikowana na uchwytach Twittera.

Wkrótce potem eksplorator bloków Ethereum, Etherscan, pokazał oficjalny portfel Ukrainy zawierający 7 miliardów tokenów „Pokojowego świata” do tajnego zrzutu kryptograficznego.

Były też działania z oficjalnego portfela Ukrainy polegające na wysyłaniu tokenów na adres portfela kryptograficznego, który przekazał darowizny na rzecz ukraińskich funduszy.

Ale nie było żadnych szczegółów na temat oficjalnego zrzutu po pierwszym poście od władz (jak w rodzaju tokena lub liczbie tokenów do wystrzelenia itp.)

Później analitycy blockchain potwierdzili, że tokeny pokojowego świata (WORLD) mogą być fałszerstwem, a Etherscan oznaczył je jako „wprowadzające w błąd” i oznaczył jako spam.

Ta instancja pokazuje, jak to zrobić Adres portfela Ukrainy jest używany do uruchomienia fałszywego zrzutu– przypadek fałszowania tokena.

Jak uniknąć kupowania fałszywych tokenów?

Najlepszym sposobem jest zagłębienie się w szczegóły transakcji i sprawdzenie, czy adres nadawcy i adres inicjatora transferu tokena są takie same.

Chociaż nie wszystkie transfery tokenów zainicjowane z różnych adresów muszą być fałszywe, korzystając z funkcji „Lista ignorowanych tokenów” w EtherScan, która wyświetla podejrzane tokeny w tej kategorii, użytkownicy mogą zachować czujność i uważać na tokeny, z którymi wchodzą w interakcje.

QuillAudyty w zabezpieczeniach Web3

QuillAudyty jest wiodącą firmą zajmującą się bezpieczeństwem, oferującą ochronę ugruntowanym i rozwijającym się przedsięwzięciom poprzez świadczenie inteligentnych audytów kontraktowych i usług należytej staranności, aby zachować czujność przed atakami hakerskimi Web3.

Skontaktuj się z naszymi ekspertami, aby uzyskać bezpłatną konsultację w mniej niż 10 minut:

https://t.me/quillaudits_official

15 odwiedzajacy

- Bitcoin

- blockchain

- zgodność z technologią blockchain

- konferencja blockchain

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- Quillhash

- Bezpieczeństwo inteligentnych kontraktów

- trendy

- W3

- zefirnet