Czas czytania: 5 minuty

Odkrywanie hacków, które prowadzą do milionowych strat.

Mostków międzyłańcuchowych nie trzeba przedstawiać. Są używane od jakiegoś czasu i są niesamowitym sposobem na przenoszenie funduszy z jednej sieci do drugiej. Mosty pomagają poprawić nasze doświadczenia z Web3, ponieważ QuillAudits pomaga poprawić bezpieczeństwo protokołów. Ponieważ mosty mają do czynienia z wieloma funduszami, rozsądne jest zapewnienie ich bezpieczeństwa, a bezpieczeństwo jest często najwyższym priorytetem w takich protokołach. Mimo to rok 2022 był pełen hacków między łańcuchami.

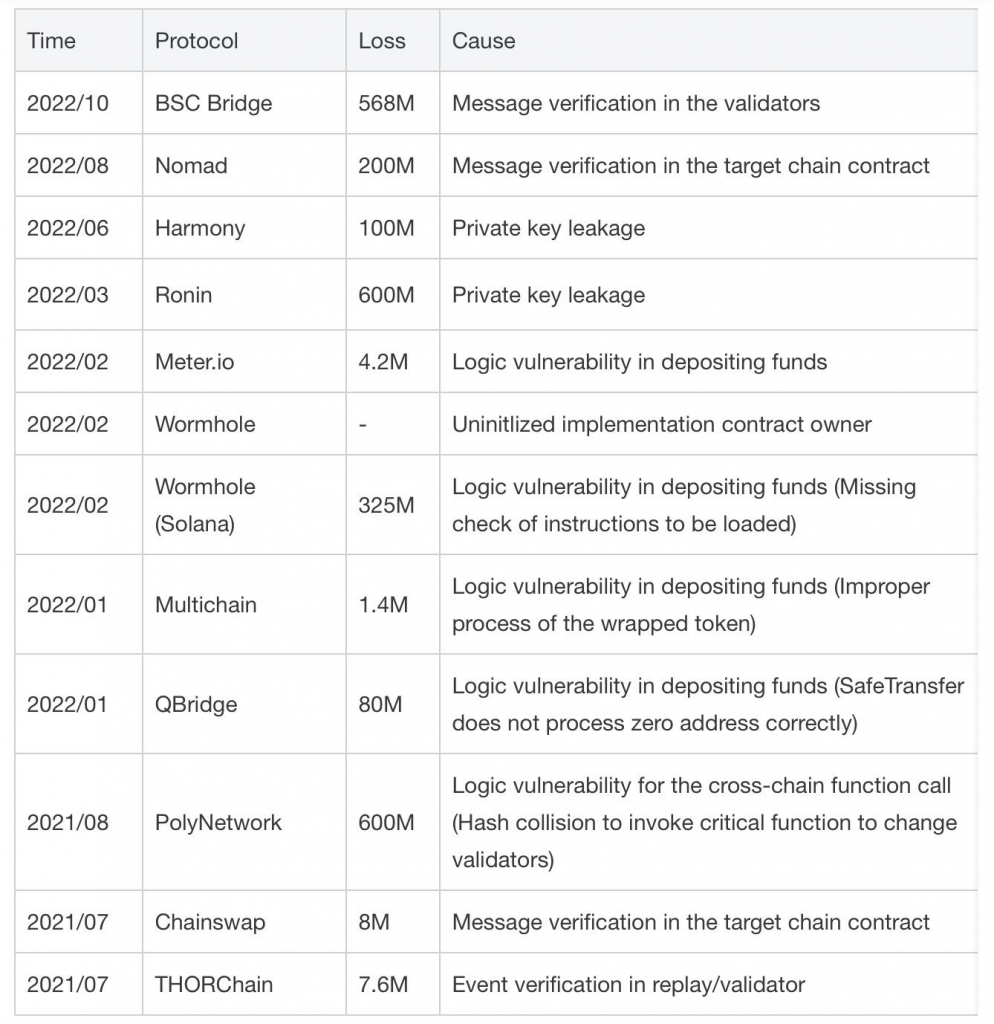

- Styczeń: Qubit — 80 milionów dolarów

- Luty: Tunel czasoprzestrzenny — 375 milionów dolarów

- Marzec: Ronin Bridge — 624 miliony dolarów

- Czerwiec: Harmony — 97 milionów dolarów

- Sierpień: Nomad Bridge — 190 milionów dolarów

Co się stało?

Porozmawiajmy indywidualnie o każdym wspomnianym wyżej hakowaniu międzyłańcuchowym, aby dowiedzieć się, co poszło z nimi nie tak i nauczyć się podejmować lepsze decyzje.

Kubit

W dniu 27 stycznia 2022 r. Qubit, przykład a

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>most międzyłańcuchowy został zhakowany. Seria transakcji wyglądała następująco: po zdobyciu 77,162 15,688 qxETH poprzez exploit, atakujący pożyczył 767 80 wETH, a następnie zamienił je na XNUMX BTC-B, a następnie wykorzystał te fundusze do zdobycia stablecoinów i wprowadzenia niektórych protokołów. Ta całość spowodowała utratę całkowitej wartości w wysokości XNUMX milionów dolarów.

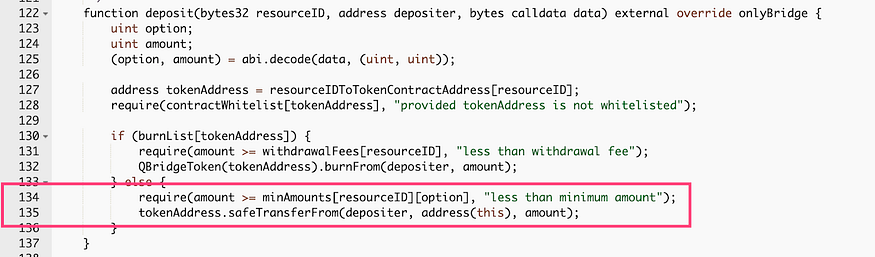

Co zaskakujące, ten exploit był wynikiem błędu logicznego w Qubit Finance kod. Ta luka umożliwiła atakującym wysłanie złośliwych danych wejściowych do funkcji kontraktu, co skutkowało wycofaniem tokenów z BSC, podczas gdy na Ethereum nie dokonano żadnej wpłaty.

Kod kontraktu qubit

U podstaw tej wykorzystanej luki leżała funkcja tokenAddress.safeTransferFrom() w kodzie Qubit Finance.

Tunel czasoprzestrzenny

Tunel czasoprzestrzenny, jeden z popularnych mostów ułatwiających transakcje międzyłańcuchowe łączące blockchainy Solana i Ethereum, stracił około 320 milionów dolarów, zajmując drugie miejsce po moście Ronin (więcej o tym później) w 2022 roku.

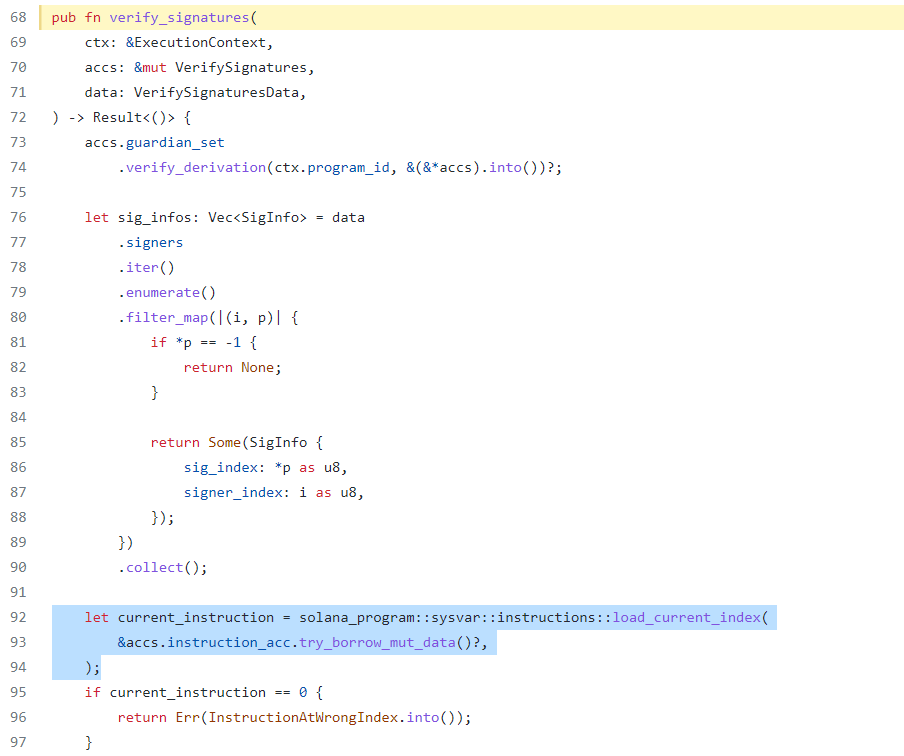

2 lutego 2022 roku atakujący próbował ominąć proces weryfikacji mostu tunelowego na Solanie. Atakujący ominął etap weryfikacji i z powodzeniem wstrzyknął fałszywe konto sysvar i notorycznie wybił 120,000 3 wETH. W tweecie z 320 lutego ogłoszono wykorzystanie ich protokołu o wartości 10 milionów dolarów. Aby załagodzić sytuację, firma macierzysta Wormhole zadeklarowała dostawę eteru w celu zastąpienia tego, co zostało skradzione po tym, jak nie otrzymała odpowiedzi w sprawie przyznania atakującemu XNUMX milionów dolarów w zamian za skradzione fundusze.

Byłbyś zaskoczony, gdybyś wiedział, że wszystko to było możliwe dzięki tylko 1 przestarzałej funkcji. TAK!!, korzeniem tego exploita była przestarzała funkcja „load_current_index” pod „verify_signatures”, która zajmuje się procesem weryfikacji. Problem z przestarzałą funkcją „load_current_index” polegał na tym, że nie weryfikowała autentyczności wprowadzonego „konta zmiennej sysvar” pod kątem rzeczywistej „systemowej zmiennej sysvar”, co stworzyło przestrzeń do wykorzystania przez atakującego.

Źródło:- Połączyć

Most Ronina

Potajemne włamanie, które nie zostało nawet zauważone przez następne 6 dni, dopóki użytkownik nie powiadomił zespołu o niemożności wypłacenia około 5 XNUMX ETH z mostu, co doprowadziło do odkrycia skradzionych środków.

To włamanie jest rzekomo atakiem północnokoreańskiej grupy Lazarus i spowodowało stratę w wysokości około 600 milionów dolarów. Było to włamanie oparte na kompromitacji kluczy prywatnych węzłów walidatora, przy czym główną przyczyną exploita były ataki spear phishing.

Sieć ronin wykorzystuje zestaw dziewięciu węzłów walidatora do zatwierdzania transakcji na moście, a wpłata lub wypłata wymaga zatwierdzenia większości, czyli pięciu z tych węzłów. W listopadzie 2021 roku Axie DAO tymczasowo zezwoliła Sky Mavis na podpisywanie transakcji w jej imieniu, ale zgadnij co? Dodatek nigdy nie został cofnięty.

Oznacza to, że Sky Mavis może nadal generować podpisy. Atakujący wykorzystał to i najpierw złamał zabezpieczenia systemów Sky Mavis i wykorzystał te sygnatury do wygenerowania podpisu z zewnętrznego walidatora kontrolowanego przez Axie DAO. Krótko mówiąc, mając dostęp do systemów Sky Mavis, osoba atakująca może wygenerować ważne podpisy dla pięciu walidatorów sieci ronin, a następnie z powodzeniem drenować fundusze.

Harmonia

23 czerwca 2022 r. most Harmony został przejęty, a na moście wykryto różne tokeny, w tym ETH, WETH, WBTC, USDT, USDC itp. Z rekordową stratą w wysokości około 97 milionów dolarów, most Harmony padł ofiarą krzyża -hack łańcuchowy podobny do Ronina.

Aby dokonać transakcji, użytkownik potrzebowałby co najmniej 2 z 5 MultiSig, co oznacza, że do zatwierdzenia transakcji wymagane były 2 klucze z łącznej liczby 5 kluczy. Ale napastnicy skompromitowali 2 klucze, aby wyłudzić pieniądze. Wszystko to było możliwe, ponieważ atakujący mogli uzyskać dostęp i odszyfrować wystarczającą liczbę tych kluczy.

Most Nomadów

Był 1 sierpnia 2022 r., kiedy Nomad Bridged stanął w obliczu exploita, który spowodował stratę w wysokości 190 milionów dolarów. To było

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>most międzyłańcuchowy między Ethereum, Moonbeam, Avalanche, Evmos i Mikomeda.

Znajdujący się na trzeciej pozycji ze stratą w wysokości 190 milionów dolarów most został naruszony z powodu luki w procesie inicjalizacji, co umożliwiło atakującym ominięcie procesu weryfikacji i drenaż środków z kontraktu pomostowego.

Atakujący mógł bezpośrednio wywołać funkcję „process()”, która przyjęła parametr „_message”. Atakujący z dowolnym „_message” był w stanie ominąć weryfikację. Później umowa musiała gwarantować, że hash wiadomości został sprawdzony za pomocą funkcji acceptRoot(). Następnie wszystko sprowadza się do funkcji „prove()”, która ma wymagane oświadczenie do spełnienia. Atakujący mógł pomyślnie przeprowadzić atak tylko dlatego, że zero jako ważny potwierdzony root może ominąć wymaganą kontrolę.

Wnioski

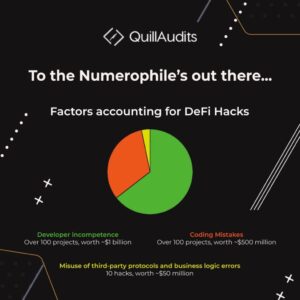

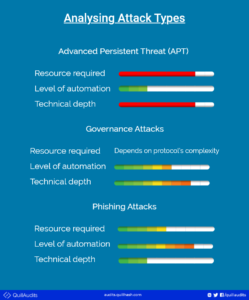

Statystyki z 2022 roku jasno pokazują, że mosty były celem, co spowodowało straty warte miliony. Pięć exploitów na protokołach międzyłańcuchowych stanowiło około 5% wszystkich ataków Web56. Pomimo tego, że jest to jedno z najbardziej użytecznych narzędzi, mosty nie są zabezpieczone i padają ofiarą ataków.

Prawdopodobnie wkrótce zobaczymy więcej takich ataków na mosty. W tych okolicznościach niezwykle ważne jest, aby mosty zabezpieczały siebie i swoich użytkowników. W nadchodzącym blogu wrócimy z wytycznymi dotyczącymi audytu, które pomogą Ci zrozumieć kilka kluczowych kontroli, których potrzebujemy, aby zapewnić bezpieczeństwo protokołu.

Tymczasem pamiętaj, że nie ma alternatywy dla pójścia na audyt. Dzięki audytowi możesz być pewien bezpieczeństwa. Mało tego, użytkownicy będą wahać się, czy zaufać protokołowi. Audyt jest korzystny dla wszystkich, więc zleć audyt projektu i pomóż w jego tworzeniu Web3 w bezpieczniejszym miejscu. A kto lepiej przeprowadza audyt niż QuillAudits? Odwiedź naszą witrynę już dziś i sprawdź więcej takich blogów.

23 odwiedzajacy

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :Jest

- $ 10 mln

- 000

- 1

- 2021

- 2022

- 27

- 77

- a

- Zdolny

- O nas

- powyżej

- dostęp

- Konto

- osiągnięty

- faktycznie

- Korzyść

- Po

- Wszystkie kategorie

- rzekomo

- Pozwalać

- alternatywny

- i

- ogłosił

- Inne

- zatwierdzenie

- Zatwierdzać

- SĄ

- na około

- AS

- At

- atakować

- Ataki

- próbę

- Audyt

- zbadane

- Sierpnia

- Lawina

- nagroda

- Oś

- z powrotem

- na podstawie

- BE

- bo

- jest

- Ulepsz Swój

- pomiędzy

- blockchain

- blockchains

- Blog

- blogi

- pożyczać

- BRIDGE

- zmostkowane

- mosty

- mostkowanie

- BSC

- by

- wezwanie

- CAN

- Spowodować

- łańcuch

- ZOBACZ

- Wykrywanie urządzeń szpiegujących

- okoliczności

- jasny

- kod

- sukcesy firma

- Zagrożone

- ZATWARDZIAŁY

- umowa

- kontrolowanych

- konwertować

- rdzeń

- mógłby

- stworzony

- Krzyż

- Łańcuch krzyżowy

- istotny

- DAO

- Dni

- sprawa

- Promocje

- Decyzje

- Odszyfruj

- głęboko

- głębokie nurkowanie

- kaucja

- Mimo

- miejsce przeznaczenia

- ZROBIŁ

- bezpośrednio

- nie

- na dół

- każdy

- kształcić

- zapewnić

- Równoważny

- błąd

- itp

- ETH.

- Eter

- ethereum

- Parzyste

- wszyscy

- Ewmos

- przykład

- wykonać

- doświadczenie

- Wykorzystać

- eksploatacja

- eksploatowany

- exploity

- w obliczu

- ułatwienie

- imitacja

- Falling

- luty

- kilka

- i terminów, a

- wada

- następujący sposób

- W razie zamówieenia projektu

- od

- pełny

- funkcjonować

- Funkcje

- fundusze

- Generować

- otrzymać

- miejsce

- będzie

- Zarządzanie

- siekać

- hacked

- hacki

- się

- Harmonia

- haszysz

- Have

- pomoc

- pomaga

- przytrzymaj

- HTTPS

- znaczenie

- in

- niemożność

- Włącznie z

- Indywidualnie

- Infrastruktura

- Wprowadzenie

- problem

- IT

- JEGO

- styczeń

- Klawisze

- Wiedzieć

- koreański

- Łazarz

- Grupa Lazarus

- prowadzić

- UCZYĆ SIĘ

- Doprowadziło

- Prawdopodobnie

- Powiązanie

- logiczny

- od

- straty

- Partia

- zrobiony

- Główny

- Większość

- robić

- Maksymalna szerokość

- znaczy

- wzmiankowany

- wiadomość

- milion

- miliony

- wybity

- bicie

- pieniądze

- promień księżyca

- jeszcze

- większość

- ruch

- Multisig

- Potrzebować

- wymagania

- sieć

- Następny

- węzły

- NOMAD

- Północ

- listopad

- Listopad 2021

- numer

- of

- on

- ONE

- parametr

- Przedsiębiorstwo macierzyste

- część

- phishing

- ataki phishingowe

- Miejsce

- plato

- Analiza danych Platona

- PlatoDane

- Popularny

- position

- możliwy

- priorytet

- prywatny

- Klucze prywatne

- wygląda tak

- projekt

- protokół

- protokoły

- Sprawdzony

- zapewnia

- położyć

- Kubit

- Quillhash

- rozsądny

- rekord

- pamiętać

- obsługi produkcji rolnej, która zastąpiła

- wymagany

- odpowiedź

- wynikły

- powrót

- przywrócić

- RONIN

- Sieć Ronina

- Pokój

- korzeń

- bezpieczniej

- Bezpieczeństwo

- druga

- bezpieczne

- bezpieczeństwo

- Serie

- zestaw

- Short

- znak

- Podpisy

- podobny

- sytuacja

- Niebo

- niebo mavis

- mądry

- inteligentna umowa

- So

- Solana

- kilka

- Źródło

- Spear Phishing

- Stablecoins

- Zestawienie sprzedaży

- statystyki

- Ewolucja krok po kroku

- Nadal

- skradziony

- skradzione fundusze

- Z powodzeniem

- taki

- wystarczający

- Dostawa

- zdziwiony

- systemy

- Mówić

- cel

- zespół

- że

- Połączenia

- Źródło

- ich

- Im

- sami

- Te

- Trzeci

- innych firm

- Przez

- czas

- do

- już dziś

- Żetony

- narzędzia

- Top

- Kwota produktów:

- transakcja

- transakcje

- przenieść

- Zaufaj

- ćwierkać

- dla

- zrozumieć

- odblokować

- zbliżających

- USDC

- USDT

- Użytkownik

- Użytkownicy

- UPRAWOMOCNIĆ

- Validator

- węzły walidatora

- walidatory

- wartość

- różnorodny

- Weryfikacja

- zweryfikować

- Ofiara

- Odwiedzić

- wrażliwość

- Droga..

- wBTC

- Web3

- Strona internetowa

- WETH

- Co

- który

- Podczas

- KIM

- cały

- będzie

- w

- wycofać

- wycofanie

- wormhole

- wartość

- by

- Źle

- You

- Twój

- zefirnet

- zero