Czas czytania: 6 minuty

Solana twierdzi, że jest najszybciej rozwijającą się siecią blockchain ze względu na większą skalowalność. Działający w oparciu o konsensus dowodu historii jest powodem jego większej skalowalności w przetwarzaniu do 710,000 XNUMX transakcji na sekundę.

Pomimo ogromnej popularności Solany, bezpieczeństwo jej inteligentnych kontraktów nie jest dokładnie testowane. Testowanie jest równie istotne, jeśli chodzi o dostarczanie wartości marki obiecanej partnerom i zwiększanie wiarygodności inwestora w przypadku Twojego projektu.

W tym artykule omówimy możliwe defekty kodowania Solana i pokażemy, w jaki sposób audyt pomaga je zidentyfikować i naprawić.

Wyjaśniono różne scenariusze włamań do Blockchain Solana

Hack tunelu czasoprzestrzennego

Wormhole, most blockchain, który ułatwia tokenizowaną wymianę między różnymi łańcuchami bloków, dołącza do szeregu zhakowanych projektów kryptograficznych. Całkowita strata środków wynosi około 320 milionów dolarów i jest to jedno z głównych zdarzeń związanych z praniem pieniędzy w branży kryptograficznej.

Historia hacków

Jak wiemy Wormhole umożliwia transfer aktywów pomiędzy różnymi blockchainami. Pytanie jednak brzmi, jak to się robi?

Token tworzony na każdym łańcuchu tj. Ethereum czy Solana zarządzany jest poprzez inteligentne kontrakty. Aby przenieść tokeny, transakcje zatwierdzają Strażnicy, którzy weryfikując ich podpisy sprawdzają, czy wybite tokeny zostały poprawnie wygenerowane.

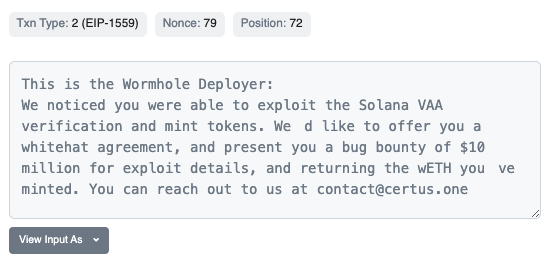

W incydencie w tunelu czasoprzestrzennym sprawdź _podpis wykorzystywana jest funkcja, za pomocą której haker stworzył instrukcję z fałszywymi danymi w celu sprawdzenia swoich transakcji.

W ten sposób haker utworzył plik zestaw_podpisów zawierający wystarczającą liczbę podpisów wymaganą do zatwierdzenia działania walidatora (VAA). W ten sposób haker uzyskał dostęp do zainicjowania nieautoryzowanej mennicy.

W ten sposób hakerowi udało się zdobyć 120,000 320 opakowanych Ethereum o wartości XNUMX milionów dolarów i zrabować je.

Hack finansowy Crema

Crema Finance, protokół płynności znajdujący się na liście projektów blockchain firmy Solana, doznał ataku hakerskiego, w wyniku którego stracił 8.78 miliona dolarów.

Historia hacka

Haker wdrożył inteligentną umowę, aby zaciągnąć pożyczkę flash w Solanie i zwiększyć płynność Cremy. Następnie zmanipulowano dane dotyczące cen, dzięki czemu hakerzy mogli udawać, że posiadają ogromną kwotę opłat- wszystko z fałszywymi danymi.

Zespół Cremy prześledził przepływ środków, które hakerowi udało się zamienić z Solany na Ethereum. Zespół natychmiast przestrzegł hakera, aby zwrócił skradzione środki, przyjmując nagrodę.

Wkrótce potem haker zwrócił środki, zatrzymując 1.6 mln dolarów w formie nagrody za biały kapelusz.

Włamanie do kasy

Cashio (CASH), natywna moneta typu stablecoin firmy Solana, wspierana algorytmicznie, straciła aż 52.8 miliona dolarów z powodu nieskończonego błędu menniczego. Następnie wartość monety wzrosła z 1 dolara do 0.00005 dolara, powodując awarię ekosystemu DeFi.

Historia hacka

Wykorzystując bazę kodu Cashio, haker najpierw wybił dwa miliardy tokenów CASH. Co było nie tak z kodem?

Usterka Infinite Mint — ten błąd w protokole umożliwia użytkownikowi wybicie dowolnej liczby tokenów bez konieczności składania żadnego zabezpieczenia. Użytkownik może następnie sprzedać te wybite żetony na giełdach, co powoduje załamanie ceny monety.

W exploitcie Cashio haker spalił dwa miliony tokenów CASH w zamian za tokeny LP Sabre USDT-USDC. Tokeny Pary Płynności są następnie wymieniane na tokeny USDC i USDT, co skutkuje wypłynięciem 52.8 mln dolarów.

Jak chronić projekty przed włamaniami i kradzieżami?

Chociaż bezpieczeństwo jest zawsze w toku, wypróbowane i przetestowane techniki przyjęte przez programistów i audytorów mogą uchronić hakerów przed łatwymi do przeprowadzenia atakami.

Środki bezpieczeństwa okazały się skuteczne w eliminowaniu ataków na zarządzanie, manipulacji wyrocznią cenową, błędów ponownego wejścia itp. Znajdźmy teraz środki bezpieczeństwa, które powstrzymują atakujących od wykorzystywania umów i prania pieniędzy.

Inteligentne kodowanie umów: Pisz umowy, stosując praktyki bezpiecznego kodowania, które obejmują korzystanie ze sprawdzonych bibliotek, godny polecenia język programowania, wdrażanie specjalnych zabezpieczeń na portfelach, jasne definiowanie funkcji i tak dalej.

Lista kontrolna bezpieczeństwa łańcucha bloków Actionize: Dostępnych jest wiele dobrze zbadanych zasobów, które można sprawdzić, aby zapewnić ochronę przed włamaniami.

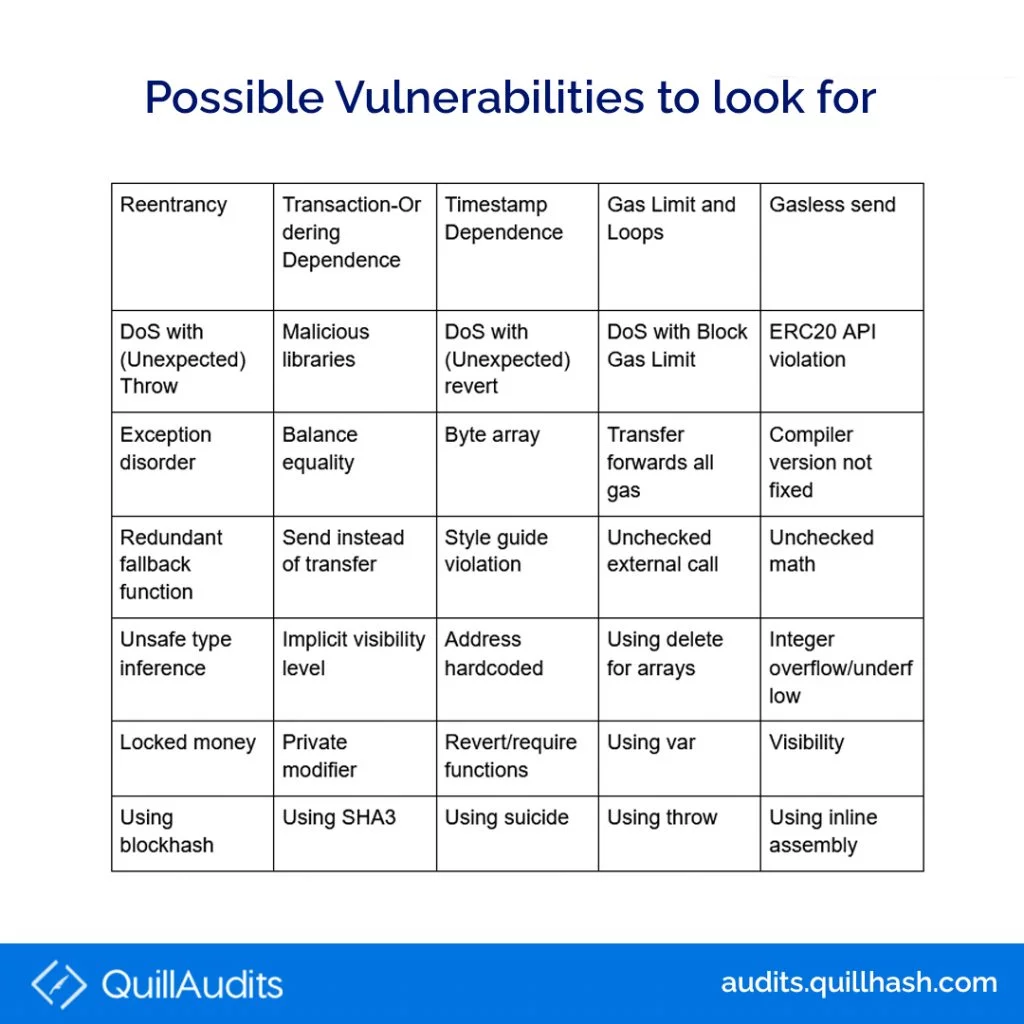

Wykorzystanie narzędzi audytu bezpieczeństwa: Dostępne są skanery bezpieczeństwa typu open source, które automatycznie sprawdzają umowy pod kątem luk w zabezpieczeniach i identyfikują potencjalne wady umów.

Może jednak nie być skuteczny w wykrywaniu błędów, ale pomaga w podstawowej kontroli. Różne rodzaje narzędzi audytowych pomagają identyfikować błędy w blockchainie i inteligentnych kontraktach, takie jak MythX, Echidna, Manticore, Oyente, SmartCheck itp.

Zrealizuj usługi Pentestingu i audytu: I wreszcie, co nie mniej ważne, nigdy nie można niedoceniać audytu inteligentnych kontraktów. Minutowe luki pomagają hakerom znaleźć sposób na wtargnięcie i zniszczenie umów.

Audyty bezpieczeństwa i okresowe pentesty dokładnie analizują projekt i eliminują nawet najmniejsze możliwości dla hakerów. Wiedząc, że usługi audytu i pentestowania mają większe znaczenie w zapewnianiu bezpieczeństwa, przyjrzyjmy się krok po kroku, jak to się robi.

Rola audytu w zabezpieczaniu inteligentnych kontraktów

Audyt obejmuje szereg etapów, od testów automatycznych po przegląd ręczny, obejmujący szeroko wszystkie aspekty kodowania i sprawdzający wszelkie słabe punkty w kodzie. Niektóre specyfikacje objęte procesem audytu Solana obejmują;

- Kontrole funkcjonalności

- Zamrożenie umowy

- Manipulacja podażą tokenów

- Manipulacja saldem użytkownika

- Mechanizm wyłącznika awaryjnego

- Próby operacyjne i generowanie zdarzeń i tak dalej

Kroki podejmowane przez QuillAudits w celu audytu inteligentnego kontraktu Solana

Audyt inteligentnych kontraktów Solana przeprowadzany jest z najwyższą starannością, a szczegółowo opracowany raport z audytu zawiera wszystkie analizy z audytu. Poniżej przedstawiono przebieg pracy krok po kroku.

Krok 1 – Zbieranie szczegółów

Pomysł i zamierzony cel projektu są zbierane i studiowane od klienta, aby zrozumieć i zdobyć pełną wiedzę na temat kodu i jego funkcjonowania. Po zakończeniu dyskusji audytorzy zamrażają kod, aby przejść do kolejnego etapu procesu audytu.

Krok 2 – Testowanie ręczne

Nasi doświadczeni audytorzy wewnętrzni sprawdzają, czy kod jest skomplikowany i podatny na zagrożenia. Obejmuje to zwracanie uwagi na błędy matematyczne, problemy logiczne itp.

Krok 3 – Testowanie funkcjonalności

Proces ten obejmuje testowanie kontraktów w różnych warunkach i weryfikację danych pobieranych przez inteligentne kontrakty Solana. Inteligentny kontrakt jest testowany pod kątem prawidłowego wykonania zamierzonych działań.

Krok 4 – Testowanie najnowszych wektorów ataku

Badane są ostatnie ataki i przeprowadzane są testy inteligentnych kontraktów, aby upewnić się, że zapewniają one pełną odporność na ataki. Obejmuje sprawdzanie ataków, takich jak manipulacje na rynku, ustalanie cen LP, wektory wyprzedzania itp.

Krok 5 – Automatyczne testowanie narzędzi

Narzędzia takie jak Soteria, cargo-Clippy, cargo-audit i specjalistyczne narzędzia do audytu inteligentnych kontraktów Solana zostały wdrożone w celu wykrycia ewentualnych błędów. Wdrażamy również techniki takie jak niewyraźny aby zapewnić możliwie najdokładniejsze określenie wektorów ataku w świecie rzeczywistym.

Krok 6 – Wstępny raport z audytu

Raport z audytu wstępnego przedstawia błędy w umowie, a następnie wysyłamy go do zespołu programistów w celu ich usunięcia.

Krok 7 – Końcowy raport z audytu

Raport jest testowany pod kątem poprawek wprowadzonych przez zespół programistów, a następnie przesyłany jest końcowy raport z audytu.

Końcowe przemyślenia,

Z naciskiem na potrzebę Usługi audytu inteligentnych kontraktów Solana jasno wynika z tego, jak rozwiązać możliwe wady i wpadki techniczne, aby chronić je przed hakerami.

I nie wspominając, QuillAudyty dysponują specjalistyczną wiedzą wyposażoną w najnowocześniejsze narzędzia i techniki umożliwiające świadczenie usług audytorskich i zapewnianie niezawodnych wyników. Nie musisz szukać gdzie indziej, jesteśmy na wyciągnięcie ręki.

Najczęściej zadawane pytania

Jaki jest język kodowania inteligentnych kontraktów Solana?

Inteligentna umowa Solana jest napisana przy użyciu języka programowania Rust z programem zawierającym mechanizmy specyficzne dla Solany.

Czy Solana jest szybsza niż Ethereum?

Z pewnością Tak, Solana może przetworzyć do 70,000 30 transakcji na sekundę, a Ethereum tylko 15 transakcji. Ponadto czas blokowania Solany wynosi jedną sekundę, podczas gdy Ethereum wynosi XNUMX sekund.

Jakie są główne wyzwania stojące przed inteligentnymi kontraktami Solana?

Ogólne problemy, na jakie napotyka inteligentny kontrakt Solana, obejmują przestarzałe zależności, nadmiarowy/powtarzający się kod, niezainicjowaną pamięć w kodzie rdzy itp.

Jak audytujesz inteligentne kontrakty Solana?

QuillAudits przeprowadza dogłębną analizę komponentów inteligentnych kontraktów i bibliotek importowanych poza kodowaniem rdzy. Dokonujemy ręcznego przeglądu kodu i wyczerpującego skanowania, aby zweryfikować dane wejściowe programu za pomocą Fuzzingu.

Jakie znaczenie ma audyt inteligentnych kontraktów?

Blockchain przyciąga uwagę miliardów, w tym hakerów. Krótko mówiąc, audyt ma kluczowe znaczenie, aby zapobiec potencjalnym słabym punktom i zapewnić wiarygodność projektu.

156 odwiedzajacy

- Bitcoin

- blockchain

- Blockchain i bezpieczeństwo inteligentnych kontraktów

- zgodność z technologią blockchain

- konferencja blockchain

- coinbase

- pomysłowość

- Zgoda

- konferencja kryptograficzna

- wydobycie kryptograficzne

- kryptowaluta

- Zdecentralizowane

- DeFi

- Zasoby cyfrowe

- ethereum

- uczenie maszynowe

- niezamienny żeton

- plato

- Platon Ai

- Analiza danych Platona

- Platoblockchain

- PlatoDane

- platogaming

- Wielokąt

- dowód stawki

- Quillhash

- Inteligentny audyt kontraktu

- Bezpieczeństwo inteligentnych kontraktów

- W3

- zefirnet