Czas czytania: 6 minuty

W świecie web3 próby phishingu przybierają różne formy. Ponieważ technologia wciąż się rozwija, mogą pojawić się nowe rodzaje ataków. Niektóre ataki, takie jak phishing lodowy, są specyficzne dla Web3, podczas gdy inne przypominają bardziej powszechne ataki phishingowe na Web2.

Zanim dowiemy się, czym dokładnie jest atak typu ice phishing i jak działa, najpierw zrozumiemy, w jaki sposób transakcje są podpisywane w Blockchain i jakie są limity tokenów.

Podpisywanie transakcji

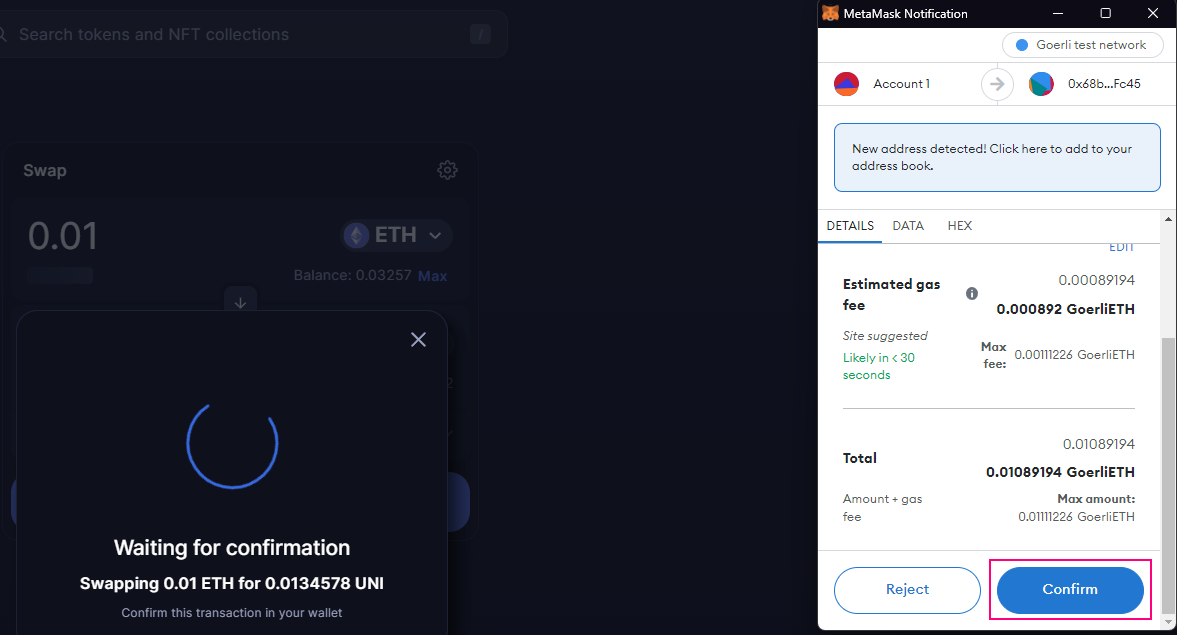

Możemy łączyć się ze zdecentralizowanymi aplikacjami za pomocą portfeli takich jak Metamask do wykonywania działań, takich jak pożyczanie, pożyczanie, kupowanie NFT itp. Szkodliwi użytkownicy próbują wykorzystać fakt, że użytkownicy muszą podpisywać transakcje przy użyciu swojej metamaski, aby wykonać te czynności.

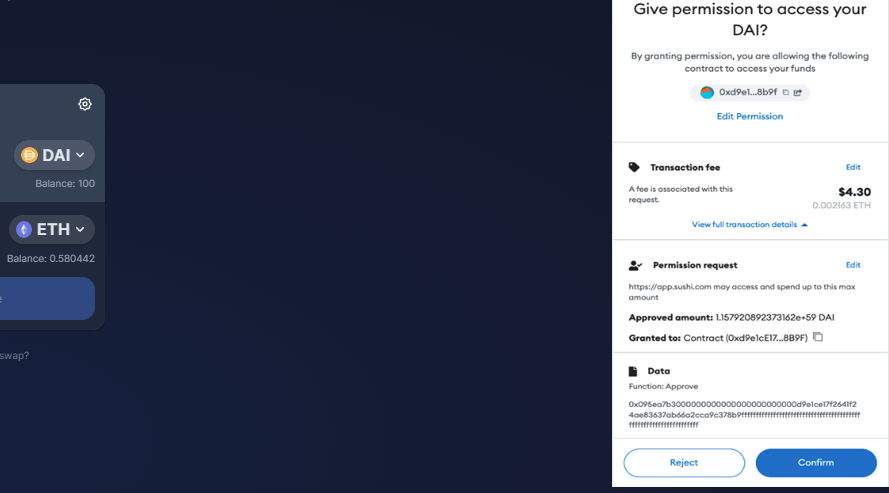

Pojawi się wyskakujące okienko Metamask i zapyta użytkownika, czy chce potwierdzić, czy anulować transakcję, gdy aplikacja musi wykonać operację w łańcuchu. Zobacz poniższy obraz.

W powyższym przykładzie widzimy, że metamask prosi nas o potwierdzenie, kiedy wymieniamy ETH na tokeny UNI. Transakcja zostanie zrealizowana, gdy ją potwierdzimy. W rezultacie może być trudniej zrozumieć, na jakie działania zezwalasz w niektórych transakcjach, zwłaszcza jeśli zezwalamy na serię działań, a nie na jedno natychmiastowe działanie. Atakujący chcą wykorzystać ten brak przejrzystości podczas phishingu lodowego.

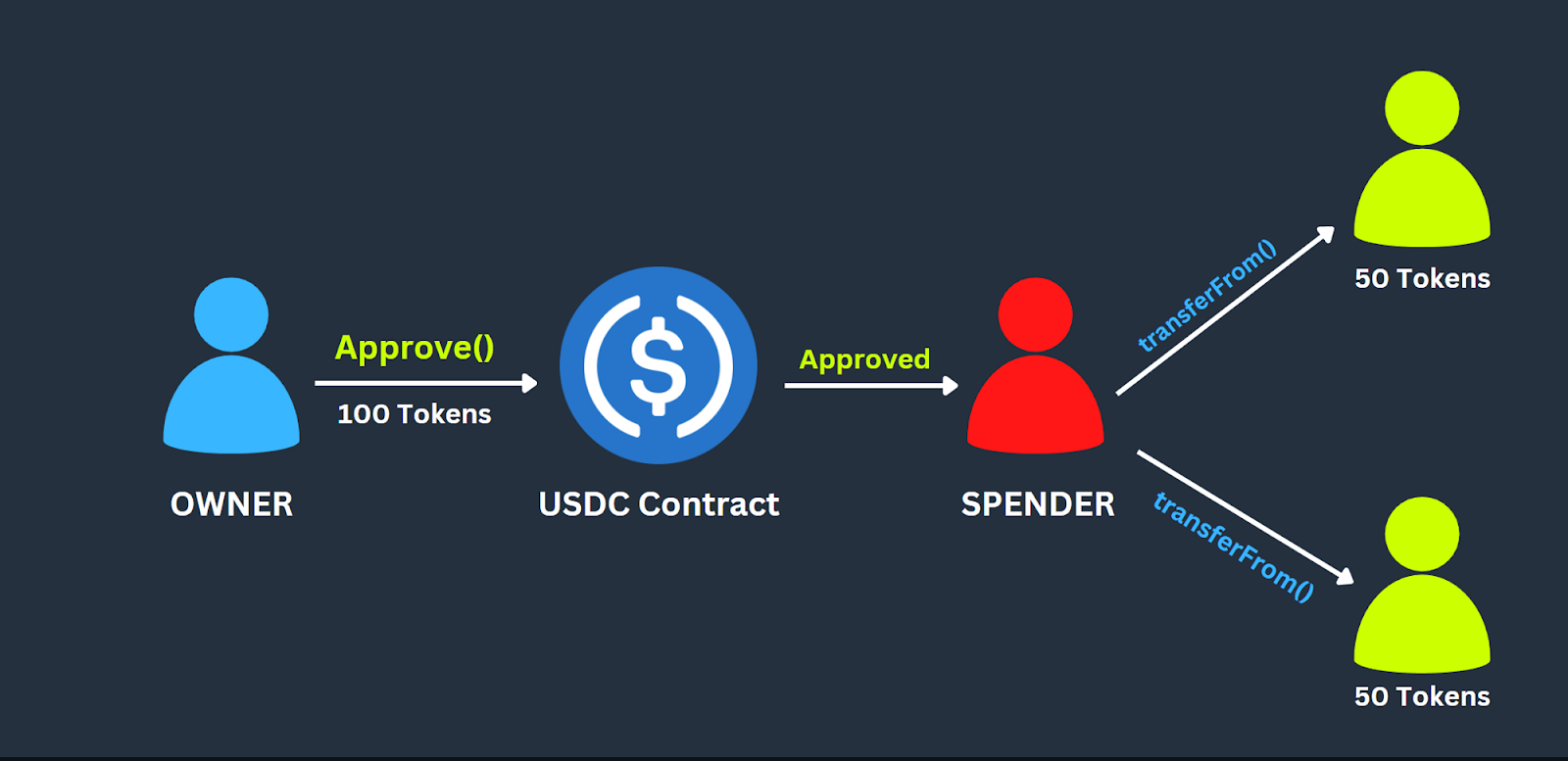

Dodatek tokenowy

Transakcja, w której właściciel tokena upoważnia osobę wydającą token do wydania kwoty tokena w imieniu właściciela tokena. Właściciel może zapewnić symboliczny zasiłek dla tokeny niezamienne i zamienne. Właścicielem jest konto, które jest właścicielem tokenów i przyznaje dodatek wydającemu.

Co to jest phishing na lodzie

Mówiąc najprościej, Ice Phishing polega na nakłonieniu użytkownika do podpisania złośliwej transakcji, aby atakujący mógł przejąć kontrolę nad zasobami kryptograficznymi.

Metoda „ice phishing” nie polega na kradzieży cudzych kluczy prywatnych. Zamiast tego wymaga próby nakłonienia użytkownika do zatwierdzenia transakcji, która daje atakującemu kontrolę nad tokenami użytkownika.

Zatwierdzenia są częstym rodzajem transakcji, które umożliwiają interakcje użytkowników z protokołami DeFi. To sprawia, że ice phishing stanowi poważne zagrożenie dla inwestorów Web3, ponieważ interakcja z protokołami DeFi wymaga udzielenia pozwolenia na interakcję.

Jak działa atak?

Atakujący wykonuje ten atak w dwóch krokach:

1. Nakłanianie ofiary do podpisania transakcji zatwierdzania:

Atakujący tworzą oszukańcze strony internetowe podszywające się pod DEX, takie jak SushiSwap, lub jako stronę pomocy dla produktu kryptograficznego.

Atakujący zwykle wysyła te złośliwe linki do promocyjnych upominków i „ekskluzywnych” mennic NFT, e-maili phishingowych, tweetów, dyskordów itp., nakłaniając ludzi do wskoczenia na te złośliwe strony internetowe, tworząc fałszywe poczucie pilności i prowokując FOMO (strach pominięcia) wśród użytkowników. Zobacz przykład poniżej:

Oszuści odnoszą sukces, gdy mogą nakłonić użytkowników do połączenia portfeli ze złośliwymi witrynami i zmanipulować użytkowników, aby podpisali zgody na wydanie ich aktywów.

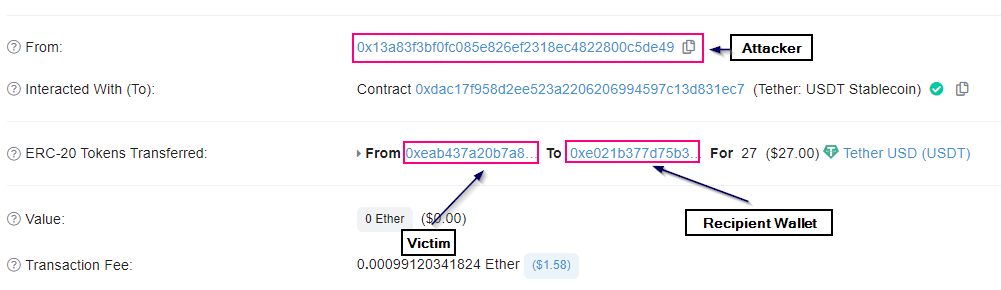

2. Kradzież tokenów z portfeli użytkowników:

Gdy tylko użytkownik zatwierdzi tokeny na adres złośliwego atakującego. Atakujący wywołuje funkcję transferFrom i przenosi wszystkie tokeny do swojego portfela. Oszustwo zwykle obejmuje co najmniej dwa portfele. Początkowo portfel Ice Phishing, na który użytkownicy wyrazili zgodę, a następnie portfel odbiorcy, do którego atakujący przeniósł tokeny.

Studium przypadku Badger DAO

Badger to protokół DeFi, który umożliwia zarabianie odsetek od depozytów. 2 grudnia 2021 r. firma BadgerDAO padła ofiarą ataku typu ice phishing. Klucz API Cloudflare firmy Badger został naruszony, co umożliwiło atakującemu przejęcie infrastruktury front-end.

W ten sposób osoba atakująca mogła wstrzyknąć złośliwy skrypt do interfejsu użytkownika. Teraz użytkownicy próbowali połączyć się z BadgerDAO, myśląc, że zdeponowali tokeny, aby uzyskać zysk. Mimo to faktyczna transakcja, którą podpisali, zapewniła atakującym pełny dostęp do ich aktywów.

Napastnicy zabrali miliony z kont ofiar i wybrali jako cel osoby z wyższymi saldami. Zmieniali scenariusz przez cały dzień, starając się pozostać niewykrytymi. Ostatecznie BadgerDAO rozpoznało atak i wstrzymało smart kontrakt, ale exploiterzy ukradli już około 121 milionów dolarów z 200 kont.

Jak chronić się

Nie klikaj podejrzanych linków: Aby uniknąć phishingowych adresów URL i lokatorów domeny, używaj tylko zweryfikowanego adresu URL, aby uzyskać dostęp do dApps i usług. W razie wątpliwości adres URL projektu jest zwykle dostępny na ich zweryfikowanym koncie na Twitterze.

Zweryfikuj transakcję przed podpisaniem: Konieczne jest zapoznanie się ze szczegółami transakcji przed podpisaniem jej w Metamask lub innym portfelu, aby mieć pewność, że zamierzone działania zostaną wykonane.

Zarządzaj swoimi zasobami kryptograficznymi za pośrednictwem wielu portfeli: Dystrybuuj swoje kryptowaluty, przechowuj długoterminowe inwestycje i cenne NFT w zimnych magazynach, takich jak portfele sprzętowe, jednocześnie przechowując środki na regularne transakcje i bardziej aktywne dApps w innym gorącym portfelu.

Okresowo przeglądaj i cofaj zasiłek: Okresowe przeglądanie i cofanie uprawnień jest zawsze dobrym pomysłem, szczególnie w przypadku rynków NFT, gdy nie korzystasz aktywnie z dappa. Minimalizuje to ryzyko utraty pieniędzy w wyniku wykorzystania luk w zabezpieczeniach lub ataków oraz zmniejsza wpływ oszustw typu phishing. Możesz użyć Odwołaj.gotówkę or Narzędzie do sprawdzania zatwierdzania tokenów Etherscan dla tego.

Bądź na bieżąco z oszustwami, aby ich uniknąć: Uważaj na oszustwa i zgłaszaj wszelkie nietypowe zachowania. Zgłaszanie oszustw pomoże specjalistom ds. bezpieczeństwa i organom ścigania w łapaniu oszustów, zanim wyrządzą zbyt duże szkody.

Wnioski

Ataki typu Ice phishing i inne oszustwa związane z kryptowalutami prawdopodobnie staną się bardziej rozpowszechnione wraz ze wzrostem rynku kryptowalut. Uwaga i edukacja to najlepsze środki ostrożności. Użytkownicy powinni być świadomi tego, jak działają te oszustwa, aby mogli podjąć odpowiednie środki ostrożności, aby zapewnić sobie bezpieczeństwo. Zawsze warto poświęcić dodatkową chwilę na potwierdzenie, że adres URL, z którym wchodzisz w interakcję, został zweryfikowany zarówno w łańcuchu, jak i przez wiarygodne źródło.

Najczęściej zadawane pytania

Co powinienem zrobić, jeśli podejrzewam próbę phishingu lodowego?

Sprawdź i anuluj zatwierdzenia dla wszystkich adresów, które mogły zagrozić Twojemu portfelowi. https://etherscan.io/tokenapprovalchecker. Przenieś także wszystkie swoje środki do innych portfeli.

Jak mogę chronić się przed phishingiem lodowym?

Aby uchronić się przed atakiem typu ice phishing, należy zachować ostrożność w przypadku niechcianych wiadomości e-mail, wiadomości i połączeń telefonicznych, nawet jeśli wydają się pochodzić z renomowanego źródła. Zweryfikuj transakcję przed jej podpisaniem.

Jak cofnąć zgody na adres?

Możesz użyć Odwołaj.gotówkę or Narzędzie do sprawdzania zatwierdzania tokenów Etherscan do usuwania zatwierdzeń dla adresu.

24 odwiedzajacy

- Dystrybucja treści i PR oparta na SEO. Uzyskaj wzmocnienie już dziś.

- Platoblockchain. Web3 Inteligencja Metaverse. Wzmocniona wiedza. Dostęp tutaj.

- Źródło: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Zdolny

- powyżej

- dostęp

- Konto

- Konta

- Działania

- działania

- aktywny

- aktywnie

- zajęcia

- Dzieje Apostolskie

- adres

- Adresy

- Korzyść

- Wszystkie kategorie

- Pozwalać

- pozwala

- już

- zawsze

- wśród

- ilość

- i

- api

- Aplikacja

- zjawić się

- aplikacje

- właściwy

- zatwierdzenie

- na około

- Aktywa

- atakować

- Ataki

- Próby

- Uwaga

- dostępny

- salda

- zanim

- poniżej

- blockchain

- Pożyczanie

- Połączenia

- walizka

- Gotówka

- Spowodować

- ostrożny

- szansa

- wybrał

- klarowność

- CloudFlare

- Chłodnia

- jak

- wspólny

- kompletny

- Zagrożone

- Potwierdzać

- Skontaktuj się

- Podłączanie

- znaczny

- skonstruować

- ciągły

- umowa

- kontrola

- pokrywa

- Tworzenie

- POŚWIADCZENIE

- Crypto

- Crypto Market

- krypto-aktywa

- kryptowaluta

- DAO

- Dapp

- DApps

- dzień

- grudzień

- Zdecentralizowane

- Aplikacje zdecentralizowane

- DeFi

- PROTOKÓŁ DEFI

- Protokoły DeFi

- depozyty

- detale

- rozwijanie

- Dex

- różne

- trudny

- rozprowadzać

- domena

- wątpić

- zarabiać

- Edukacja

- wysiłek

- Inaczej

- e-maile

- egzekwowanie

- zapewnić

- szczególnie

- niezbędny

- itp

- ETH.

- eterscan

- Parzyste

- ostatecznie

- dokładnie

- przykład

- wykonać

- Wykonuje

- Wykorzystać

- exploity

- dodatkowy

- oko

- strach

- i terminów, a

- FOMO

- formularze

- oszuści

- nieuczciwy

- częsty

- od

- z przodu

- Zaczepy

- funkcjonować

- fundusze

- Zamienny

- Wzrost

- otrzymać

- miejsce

- prezenty

- dany

- Go

- dobry

- przyznać

- udzielony

- Dotacje

- Rosnąć

- sprzęt komputerowy

- Portfele na sprzęt

- pomoc

- wyższy

- Holdings

- HOT

- Gorący portfel

- W jaki sposób

- How To

- HTTPS

- ICE

- pomysł

- obraz

- Natychmiastowy

- Rezultat

- in

- osób

- Infrastruktura

- początkowo

- zamiast

- interakcji

- interakcji

- Interakcje

- odsetki

- Inwestycje

- Inwestorzy

- angażować

- IT

- skok

- Trzymać

- konserwacja

- Klawisz

- Klawisze

- Wiedząc

- Brak

- Prawo

- egzekwowanie prawa

- pożyczanie

- linki

- długoterminowy

- poszukuje

- utraty

- WYKONUJE

- rynek

- targowiskach

- wiadomości

- MetaMask

- metoda

- milion

- miliony

- brakujący

- moment

- pieniądze

- jeszcze

- wielokrotność

- Nowości

- NFT

- Giełdy NFT

- NFT

- Na łańcuchu

- ONE

- działać

- działanie

- Inne

- Pozostałe

- właściciel

- posiada

- szczególnie

- Ludzie

- wykonać

- pozwolenie

- phishing

- atak phishingowy

- ataki phishingowe

- phishing

- telefon

- rozmowy telefoniczne

- plato

- Analiza danych Platona

- PlatoDane

- pop-up

- rozpowszechniony

- prywatny

- Klucze prywatne

- prawdopodobnie

- Produkt

- specjalistów

- projekt

- promocyjny

- chronić

- protokół

- protokoły

- zapewniać

- nabywczy

- Popychanie

- Quillhash

- Czytaj

- uznane

- zmniejsza

- regularny

- rzetelny

- pozostawać

- usuwanie

- raport

- Raportowanie

- renomowany

- Wymaga

- dalsze

- przeglądu

- Rosnąć

- "bezpiecznym"

- oszustwo

- oszustwa

- bezpieczeństwo

- rozsądek

- Serie

- Usługi

- powinien

- znak

- podpisana

- podpisywanie

- Prosty

- ponieważ

- pojedynczy

- mądry

- inteligentna umowa

- So

- kilka

- Ktoś

- Źródło

- specyficzny

- swoiście

- wydać

- Cel

- Nadal

- skradziony

- przechowywanie

- osiągnąć sukces

- taki

- zamiana sushi

- podejrzliwy

- Brać

- cel

- Technologia

- REGULAMIN

- Połączenia

- ich

- sami

- Myślący

- groźba

- Przez

- poprzez

- czas

- do

- żeton

- Żetony

- także

- transakcja

- transakcje

- przenieść

- przeniesione

- transfery

- prawdziwy

- tweety

- i twitterze

- dla

- zrozumieć

- UNI

- Dobrowolny

- zaktualizowane

- pilna sprawa

- URL

- us

- posługiwać się

- Użytkownik

- Użytkownicy

- zazwyczaj

- zatwierdzony

- Cenny

- różnorodność

- zweryfikowana

- zweryfikować

- Ofiara

- Portfel

- Portfele

- Web2

- Web3

- Świat Web3

- strony internetowe

- Co

- czy

- który

- Podczas

- będzie

- działa

- świat

- wart

- Wydajność

- You

- Twój

- siebie

- zefirnet