Segurança Digital

Um resumo de algumas das ferramentas mais úteis que os profissionais de segurança podem usar para pesquisar e monitorar dispositivos acessíveis pela Internet

18 de maio de 2023 . , 3 minutos. ler

A segurança na Internet é uma preocupação constante dos profissionais de tecnologia e cibersegurança. Com o número cada vez maior de dispositivos e serviços online, é importante ter uma visão clara e precisa da presença online desses dispositivos e serviços para protegê-los e aos dados contra ameaças online. Alguns mecanismos de busca para dispositivos conectados à internet, como Shodan, Censys, Zoomeye, Fofa e BinaryEdge, desempenham um papel crucial nessa tarefa.

Eles permitem que profissionais de segurança cibernética e outros profissionais de tecnologia tenham uma visão completa e precisa da presença online de seus dispositivos e serviços. Cada um oferece informações detalhadas sobre cada dispositivo e serviço, incluindo seu endereço IP, sistema operacional, software e portas abertas. Além disso, eles oferecem recursos exclusivos que os diferenciam de outros mecanismos de pesquisa da Internet.

Ao monitorar esses dispositivos e serviços, os profissionais de segurança cibernética podem tomar medidas para protegê-los contra ameaças online, incluindo verificação automática de portas, disseminação de malware e verificação de vulnerabilidades. Além disso, esses mecanismos de pesquisa também podem ser úteis para outros profissionais de tecnologia que desejam monitorar a presença online de suas marcas e proteger sua reputação online.

Nesta postagem do blog, veremos cinco dessas ferramentas, a saber, Shodan, Censys, Zoomeye, Fofa e BinaryEdge, e discutiremos seus recursos exclusivos, seus aplicativos e sua importância para a segurança digital.

Shodan

Shodan permite que você encontre dispositivos conectados à Internet, incluindo servidores da Web, câmeras IP, roteadores e muito mais. Shodan é o único que se concentra na busca desses dispositivos e fornece informações detalhadas sobre cada dispositivo, incluindo endereço IP, sistema operacional, software e portas abertas. É uma ferramenta valiosa para profissionais de segurança cibernética que desejam identificar dispositivos e serviços que podem estar expostos a possíveis vulnerabilidades de segurança.

Censys

Censys é outro mecanismo de busca que se concentra na busca de dispositivos conectados à internet. Assim como o Shodan, o Censys fornece informações detalhadas sobre cada dispositivo, incluindo endereço IP, sistema operacional, software e portas abertas. No entanto, ao contrário do Shodan, o Censys também se concentra na segurança do dispositivo e fornece informações sobre vulnerabilidades conhecidas e certificados SSL. Essas informações são valiosas para monitorar e proteger dispositivos e serviços online.

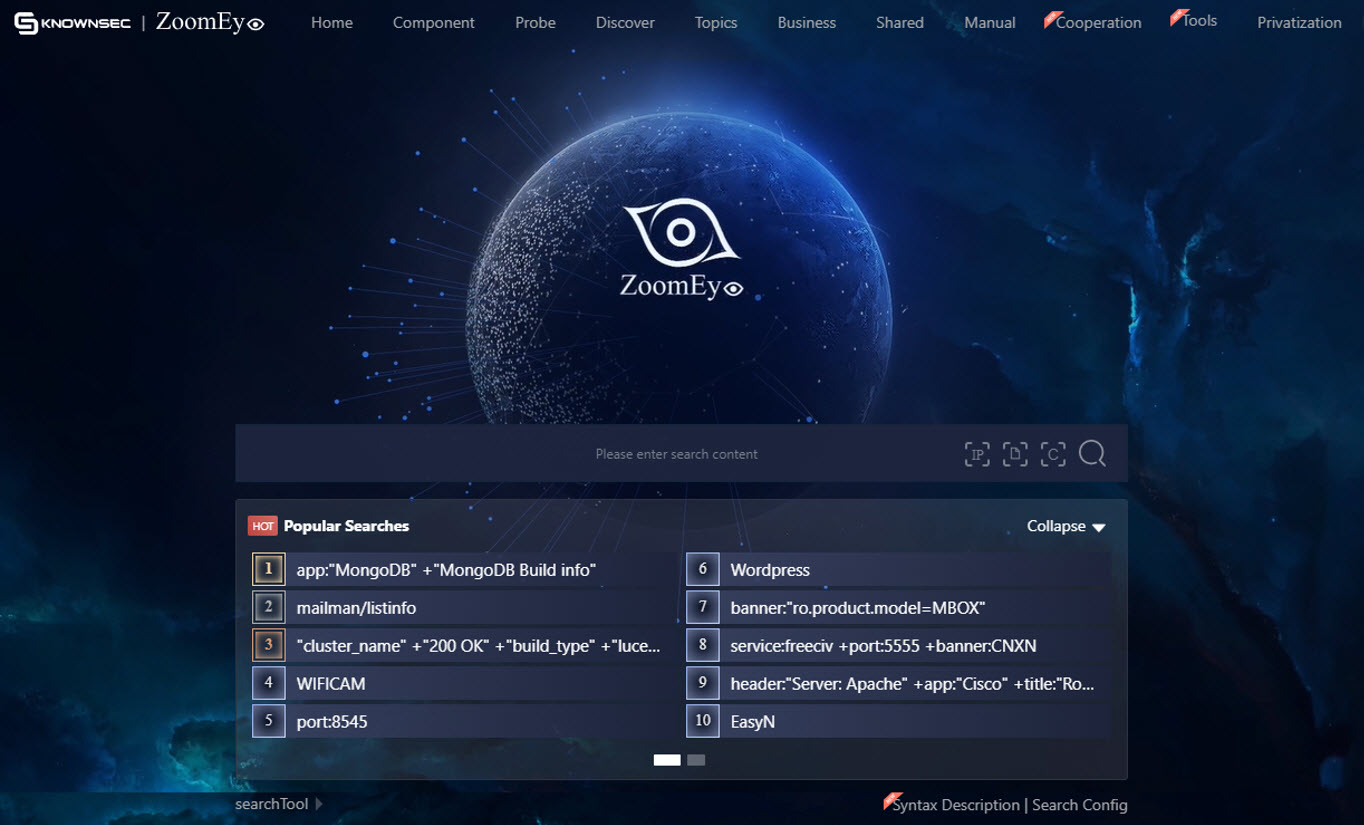

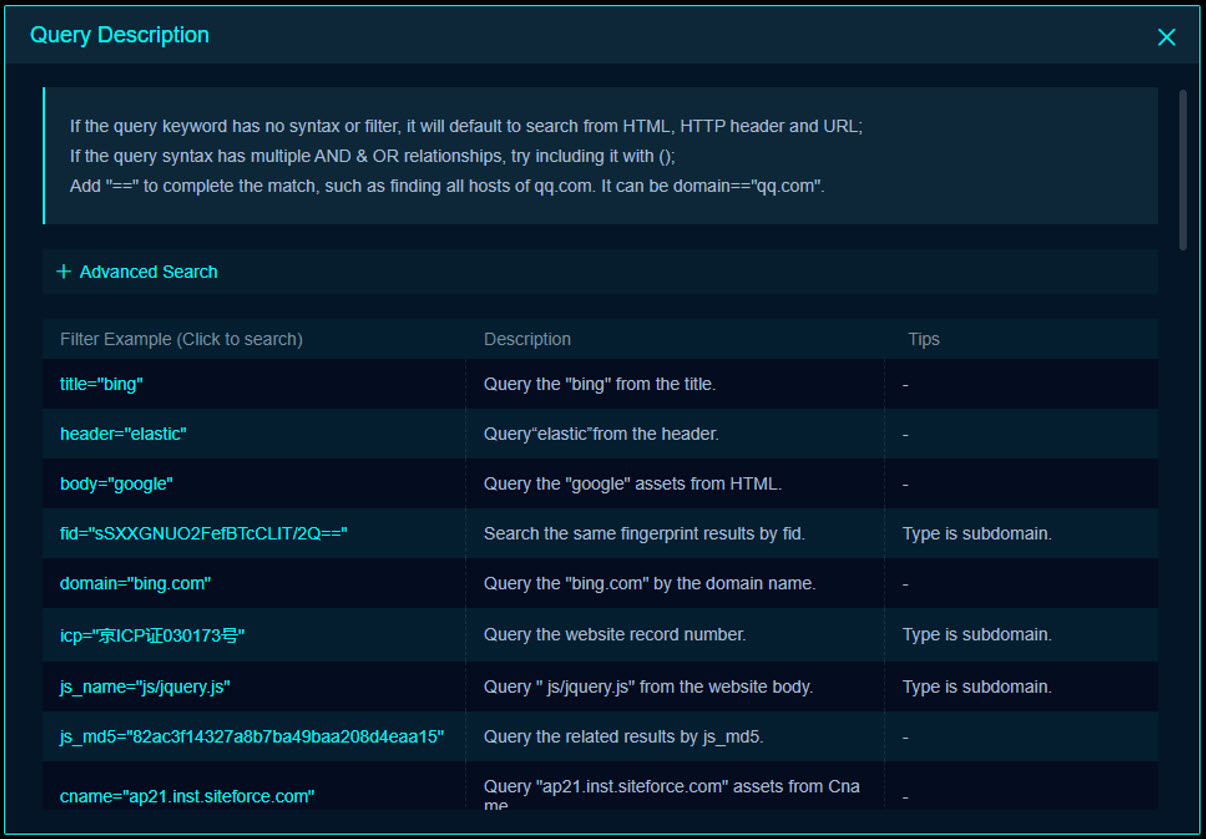

Zoomeye

Zoomeye é outra plataforma de pesquisa popular para dispositivos e serviços conectados à Internet. Ele permite que você pesquise e monitore dispositivos e serviços online e receba alertas em tempo real sobre alterações em seus resultados de pesquisa. O Zoomeye se concentra na identificação de dispositivos e serviços online e fornece informações detalhadas sobre cada dispositivo.

flácido

flácido fornece informações detalhadas sobre cada dispositivo e serviço, além de destacar informações sobre a marca. Uma característica interessante é a possibilidade de utilizar uma sintaxe de busca com diferentes filtros, o que possibilita utilizar seus próprios scripts e realizar buscas mais específicas.

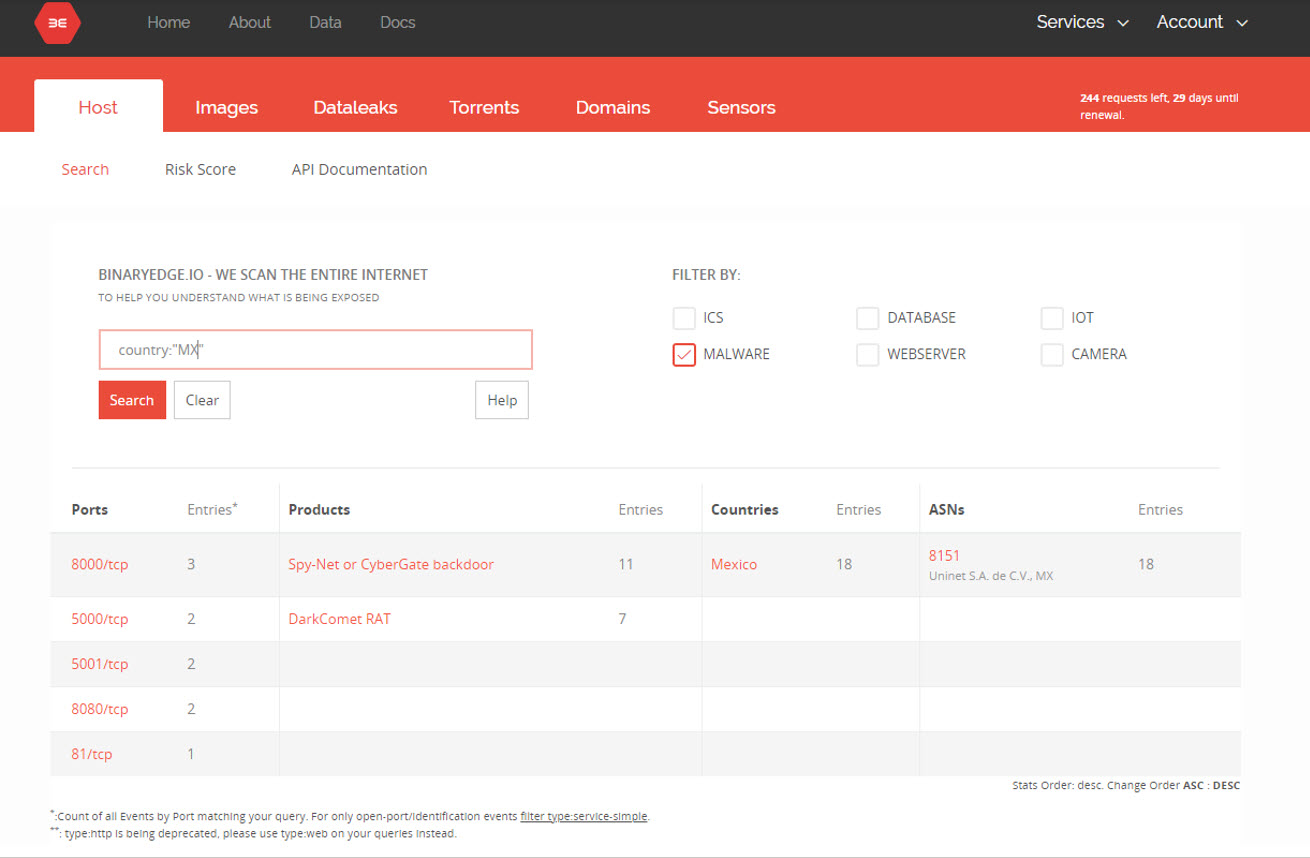

Borda Binária

Finalmente, Borda Binária é um mecanismo de busca de segurança que permite aos usuários receber alertas em tempo real sobre alterações em seus resultados de busca. Da mesma forma que Shodan ou Censys, as informações coletadas pelo BinaryEdge incluem portas e serviços abertos com possíveis vulnerabilidades associadas, bem como dados sobre áreas de trabalho remotas acessíveis, certificados SSL inválidos e compartilhamentos de rede com configurações que podem levar a violações de segurança. Também é possível verificar se alguma conta de e-mail está envolvida em um vazamento de dados.

Bônus: GreyNoise

Ruído Cinzento é uma ferramenta de segurança cibernética que permite aos usuários monitorar e analisar o tráfego indesejado da Internet. GreyNoise usa algoritmos de aprendizado de máquina para identificar e classificar atividades de rede que são consideradas ruído ou podem ser consideradas maliciosas. A plataforma GreyNoise é constantemente atualizada para refletir as últimas ameaças e tendências em segurança cibernética.

Ao contrário dos outros mecanismos de pesquisa mencionados acima, o GreyNoise se concentra na identificação e classificação de atividades de rede consideradas ruído, como varredura automática de portas, disseminação de malware e varredura de vulnerabilidades. A GreyNoise também oferece uma API que permite aos profissionais de segurança cibernética integrar as informações fornecidas pela GreyNoise em suas ferramentas e sistemas existentes.

Conclusão

Esses mecanismos de pesquisa oferecem recursos exclusivos e valiosos para segurança cibernética e outros profissionais de tecnologia que desejam monitorar e proteger seus dispositivos e serviços online; especialmente para aquelas empresas que precisam aumentar seus esforços de inteligência de ameaças. Ao considerar qual desses scanners é adequado para suas necessidades, é importante considerar os recursos e capacidades específicos de cada um e como eles podem ser usados para atender às suas necessidades específicas.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- ChartPrime. Eleve seu jogo de negociação com ChartPrime. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :é

- 33

- a

- Sobre

- acima

- acessível

- Conta

- preciso

- atividades

- atividade

- Adição

- endereço

- contra

- Alertas

- algoritmos

- permitir

- permite

- tb

- an

- analisar

- e

- Outro

- qualquer

- à parte

- api

- aplicações

- SOMOS

- AS

- associado

- At

- Automatizado

- BE

- interesse?

- marcas

- violações

- by

- câmeras

- CAN

- capacidades

- Categoria

- certificados

- Alterações

- classificar

- remover filtragem

- Empresas

- completar

- Interesse

- conectado

- Considerar

- considerado

- considerando

- constante

- constantemente

- poderia

- crucial

- Cíber segurança

- dados,

- vazamento de dados

- detalhado

- dispositivo

- Dispositivos/Instrumentos

- diferente

- digital

- discutir

- cada

- esforços

- Motor

- Motores

- especialmente

- sempre crescente

- existente

- exposto

- Característica

- Funcionalidades

- filtros

- Encontre

- concentra-se

- Escolha

- da

- mais prático

- Ter

- Destacando

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- identificar

- identificar

- if

- importância

- importante

- in

- inclui

- Incluindo

- Crescimento

- INFORMAÇÕES

- integrar

- Inteligência

- interessante

- Internet

- conectado à internet

- para dentro

- envolvido

- IP

- Endereço IP

- IT

- jpg

- conhecido

- mais recente

- conduzir

- vazar

- aprendizagem

- como

- olhar

- máquina

- aprendizado de máquina

- FAZ

- malwares

- max-width

- Posso..

- Conheça

- mencionado

- minutos

- Monitore

- monitoração

- mais

- nomeadamente

- você merece...

- Cria

- rede

- Ruído

- número

- of

- oferecer

- Oferece

- on

- ONE

- online

- aberto

- operando

- sistema operativo

- or

- ordem

- Outros

- próprio

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Popular

- possibilidade

- possível

- potencial

- presença

- proteger

- fornece

- em tempo real

- receber

- refletir

- em relação a

- remoto

- reputação

- Resultados

- certo

- Tipo

- roundup

- Execute

- exploração

- Scripts

- Pesquisar

- motor de busca

- Mecanismos de busca

- pesquisar

- assegurando

- segurança

- brechas de segurança

- Servidores

- serviço

- Serviços

- conjunto

- ações

- Similarmente

- Software

- alguns

- específico

- Espalhando

- SSL

- Passos

- tal

- fornecidas

- sintaxe

- .

- sistemas

- Tire

- Tarefa

- Tecnologia

- que

- A

- as informações

- deles

- Eles

- Este

- deles

- isto

- aqueles

- ameaça

- ameaças

- para

- ferramenta

- ferramentas

- topo

- 5 topo

- tráfego

- Tendências

- único

- ao contrário

- não desejado

- Atualizada

- usar

- usava

- usuários

- usos

- Valioso

- verificar

- Ver

- vulnerabilidades

- vulnerabilidade

- verificação de vulnerabilidades

- queremos

- we

- web

- BEM

- quando

- qual

- enquanto

- QUEM

- precisarão

- de

- Vocês

- investimentos

- zefirnet