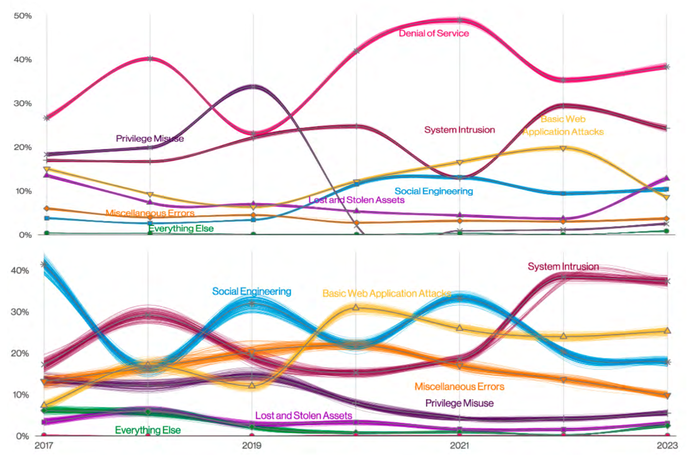

Os ataques de negação de serviço continuaram a dominar o cenário de ameaças em 2022, mas as violações – aqueles incidentes de segurança que resultaram em perda de dados confirmada – provavelmente incluíram invasões de sistema, ataques básicos de aplicativos da Web e engenharia social.

Dos mais de 16,300 incidentes de segurança analisados no “2023 Data Breach Investigations Report” da Verizon, mais de 6,250, ou 38%, foram ataques de negação de serviço, enquanto quase 5,200, ou 32%, foram violações de dados confirmadas. Embora os ataques de negação de serviço tenham sido perturbadores até serem mitigados — muitos dos dados no relatório vieram de provedores de defesa do DOS, e não de vítimas — violações de dados por meio de invasões de sistema, comprometimento de aplicativos da Web e engenharia social geralmente resultaram em impactos significativos sobre negócios.

Os dois principais tipos de ataque no relatório – ataques DOS e invasões do sistema – visam diferentes partes da tríade CIA (Confidencialidade, Integridade, Disponibilidade). As invasões do sistema geralmente afetam a confidencialidade e a integridade, enquanto os ataques de negação de serviço visam a disponibilidade, diz Erick Galinkin, pesquisador principal da empresa de gerenciamento de vulnerabilidades Rapid7.

“Em última análise, o uso de DDoS é para pressionar um alvo e forçá-lo a se concentrar em recuperar a disponibilidade”, diz ele. “Isso pode ser usado como parte de uma campanha de extorsão, para distrair um alvo de tentativas de compromisso contemporâneas ou até mesmo como uma tática autônoma para interromper algum alvo.”

Os dados destacam as diferenças nas atividades de ameaças que se tornam incidentes notáveis e aquelas que causam danos reais às empresas. O dano causado pelo incidente médio de ransomware, que representou 24% de todas as violações, dobrou para US$ 26,000, De acordo com o relatório. Por outro lado, apenas quatro dos 6,248 incidentes de negação de serviço resultaram na divulgação de dados, o "Relatório de investigações de violação de dados de 2023" declarou.

O relatório também destacou o fato de que, embora os padrões sejam informativos, eles também podem variar muito, diz Joe Gallop, gerente de análise de inteligência da Cofense, uma empresa de segurança de e-mail.

“Cada incidente é diferente, tornando muito difícil chegar a um conjunto exaustivo e exclusivo, porém detalhado, de categorias de incidentes”, diz ele. “Devido à sobreposição entre vários métodos e ao potencial de uma cadeia de ataque alternar entre atividades que podem se enquadrar em várias categorias, é extremamente importante manter uma abordagem holística da segurança.”

Mais invasões de sistema, porque mais ransomware

O padrão mais comum na categoria de invasão do sistema é o software mal-intencionado instalado em um computador ou dispositivo, seguido pela exfiltração de dados e, finalmente, ataques à disponibilidade de um sistema ou dados — todas características de ataques de ransomware. Na verdade, o ransomware foi responsável por mais de 80% de todas as ações na categoria de invasão do sistema, de acordo com o DBIR.

Devido à popularidade contínua do ransomware, o padrão de invasão do sistema deve ser um dos focos das empresas na detecção, diz David Hylender, gerente sênior de inteligência de ameaças da Verizon.

“A principal razão pela qual a invasão do sistema chegou ao topo é o fato de ser o padrão onde o ransomware reside”, diz ele. “Como o ransomware continua onipresente entre organizações de todos os tamanhos, verticais e localizações geográficas, o padrão de invasão do sistema continua a crescer.”

No entanto, outros vetores de ataques também estão levando a violações, incluindo ataques básicos da Web e engenharia social. Um quarto (25%) das violações foram causadas por ataques básicos de aplicativos da Web, enquanto 18% das violações foram causadas por engenharia social. E dentro da categoria de invasão do sistema, os ataques por meio de aplicativos da Web representaram um terço de todos os ataques que resultaram em uma invasão do sistema.

Funcionários críticos para a defesa

Um incidente que começa como engenharia social pode se transformar rapidamente em uma invasão do sistema à medida que a cadeia de ataque progride. Na verdade, a mistura de incidentes torna a proteção de sistemas e dados contra violações um exercício muito holístico, diz Galinkin da Rapid7.

A estratégia defensiva também depende do que as organizações valorizam. Em um ambiente de assistência médica, um ataque DDoS geralmente afeta os recursos voltados para o público, como portais de pagamento ou agendamento, que são críticos, mas podem não afetar a funcionalidade principal do atendimento ao paciente, diz ele.

“As coisas que uma organização individual valoriza podem variar muito”, diz Galinkin. “Assim, é importante que as organizações considerem quais são seus recursos e ativos mais importantes e, em seguida, avaliem como diferentes ameaças podem atingir esses recursos. Em última análise, isso informará a melhor defesa.”

No entanto, como a engenharia social tem uma pegada tão ampla em diferentes tipos de violação, os funcionários são uma peça crítica do quebra-cabeça defensivo, diz Gallop, da Cofense.

“Como 74% de todas as violações do relatório incluíram um elemento humano, abordar as vulnerabilidades humanas é fundamental”, diz ele. “Os funcionários devem ser treinados para desconfiar de tentativas de engenharia social, reconhecer links suspeitos e nunca compartilhar credenciais.”

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- EVM Finanças. Interface unificada para finanças descentralizadas. Acesse aqui.

- Grupo de Mídia Quântica. IR/PR Amplificado. Acesse aqui.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Fonte: https://www.darkreading.com/attacks-breaches/dos-attacks-dominate-but-system-intrusions-cause-most-pain

- :tem

- :é

- :não

- :onde

- $UP

- 000

- 16

- 200

- 2022

- 2023

- 250

- 7

- a

- Segundo

- em

- ações

- atividades

- endereçando

- afetar

- contra

- Todos os Produtos

- tb

- entre

- an

- análise

- e

- Aplicação

- aplicações

- abordagem

- SOMOS

- AS

- Ativos

- At

- ataque

- Ataques

- Tentativas

- disponibilidade

- média

- em caminho duplo

- basic

- BE

- Porque

- tornam-se

- MELHOR

- entre

- blending

- violação

- violações

- amplo

- negócio

- mas a

- by

- veio

- Campanha

- CAN

- Cuidado

- Categorias

- Categoria

- Causar

- causado

- cadeia

- de cores

- cia

- como

- comum

- Empresas

- Empresa

- compromisso

- computador

- confidencialidade

- CONFIRMADO

- Considerar

- continuou

- continua

- contraste

- núcleo

- Credenciais

- crítico

- ciclo

- dados,

- violação de dados

- Violações de dados

- Perda de Dados

- David

- DDoS

- ataque DDoS

- Defesa

- defensiva

- depende

- detalhado

- dispositivo

- diferenças

- diferente

- difícil

- divulgação

- perturbe

- disruptivo

- Dominar

- DOS

- duplicou

- o email

- elemento

- colaboradores

- Engenharia

- avaliar

- Mesmo

- Cada

- Exclusivo

- Exercício

- exfiltração

- extorsão

- extremamente

- fato

- Cair

- Finalmente

- Empresa

- Foco

- seguido

- Pegada

- Escolha

- força

- quatro

- da

- funcionalidade

- geográfico

- obtendo

- Cresça:

- prejudicar

- he

- saúde

- destaques

- holística

- Como funciona o dobrador de carta de canal

- HTTPS

- humano

- Elemento Humano

- Impacto

- Impacto

- importante

- in

- incidente

- incluído

- Incluindo

- Individual

- informar

- informativo

- instalado

- integridade

- Inteligência

- para dentro

- investigações

- IT

- JOE

- paisagem

- principal

- Provável

- Line

- Links

- locais

- fora

- a manter

- fazer

- Fazendo

- de grupos

- Gerente

- max-width

- Posso..

- métodos

- poder

- mais

- a maioria

- muito

- nunca

- notável

- of

- on

- ONE

- só

- or

- organização

- organizações

- Outros

- Dor

- parte

- peças

- paciente

- padrão

- padrões

- pagamento

- peça

- platão

- Inteligência de Dados Platão

- PlatãoData

- popularidade

- potencial

- pressão

- primário

- Diretor

- proteger

- fornecedores

- colocar

- quebra-cabeça

- Trimestre

- rapidamente

- ransomware

- Ataques de Ransomware

- em vez

- reais

- razão

- reconhecer

- Denunciar

- investigador

- Recursos

- Ressuscitado

- s

- diz

- agendamento

- segurança

- senior

- conjunto

- contexto

- vários

- Partilhar

- rede de apoio social

- periodo

- desde

- tamanhos

- cético

- Redes Sociais

- Engenharia social

- Software

- alguns

- fonte

- autônoma

- começa

- Estratégia

- tal

- suspeito

- .

- sistemas

- Target

- do que

- que

- A

- deles

- Eles

- então

- deles

- coisas

- Terceiro

- isto

- aqueles

- ameaça

- ameaças

- Através da

- para

- topo

- treinado

- VIRAR

- dois

- tipos

- tipicamente

- onipresente

- Em última análise

- para

- até

- usar

- usava

- geralmente

- valor

- Valores

- vário

- Verizon

- Verticais

- muito

- vítimas

- vulnerabilidades

- vulnerabilidade

- web

- Aplicativo da Web

- Aplicativos da web

- foram

- O Quê

- qual

- enquanto

- largamente

- precisarão

- de

- dentro

- ainda

- zefirnet