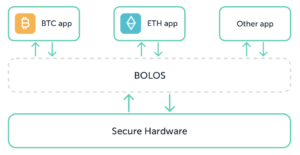

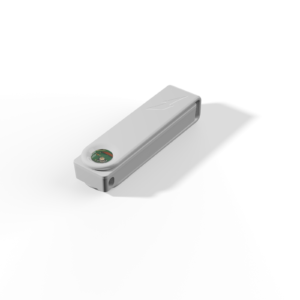

Como você deve saber, seus dispositivos Ledger Nano (Ledger Nano S, Nano S Plus e Nano X) são plataformas abertas que aproveitam a segurança dos Secure Elements. O sistema operacional (SO) Ledger carrega aplicativos que usam APIs criptográficas. O sistema operacional também oferece mecanismos de isolamento e derivação de chaves.

Essa tecnologia oferece um alto nível de segurança mesmo contra um invasor que tenha acesso físico aos seus dispositivos, tornando os seus dispositivos Ledger as ferramentas perfeitas para gerenciar seus ativos digitais com segurança. Mas eles também são muito adequados para proteger suas credenciais de login em muitos serviços online.

É por isso que desenvolvemos um novo aplicativo chamado Chave de segurança, que implementa o padrão WebAuthn para autenticação de segundo fator (2FA), autenticação de múltiplos fatores (MFA) ou até mesmo autenticação sem senha.

Devido a restrições do sistema operacional, este aplicativo de chave de segurança tem algumas limitações:

- Não está disponível no Nano S devido à falta de suporte de AES-SIV no Nano S OS.

- Credenciais detectáveis/residentes são suportadas, mas são armazenadas em uma parte do flash do dispositivo que será apagada após a exclusão do aplicativo. É por isso que eles não estão habilitados por padrão, mas podem ser habilitados manualmente por sua conta e risco nas configurações, se necessário. Isso pode acontecer:

- Se o usuário optar por desinstalá-lo do Ledger Live

- Se o usuário optar por atualizar o aplicativo para uma nova versão disponível

- Se o usuário atualizar a versão do sistema operacional

O que é WebAuthn?

Web Authentication ou WebAuthn, abreviadamente, é um padrão escrito pelo W3C e pela FIDO Alliance. Especifica um mecanismo de autenticação de usuários baseado em criptografia de chaves públicas em vez de senhas.

A motivação para a construção de tal padrão foi que a nossa atual existência online se baseia em senhas e que a maioria das violações de segurança está relacionada a senhas roubadas ou fracas.

Aproveitando o mecanismo de segurança de criptografia de chave pública

Criptografia de chave pública, também conhecida como criptografia assimétrica, é um mecanismo criptográfico baseado em duas chaves associadas:

- Uma chave privada que deve ser mantida em segredo

- Uma chave pública, que pode ser compartilhada

Essas chaves compartilham a seguinte propriedade:

- A chave pública pode ser usada para verificar se uma mensagem foi assinada pela chave privada.

Vamos considerar que um usuário, Bob, cria um par de chaves e compartilha a chave pública com Alice. Se Bob enviar uma mensagem para Alice, ele poderá assinar a mensagem usando sua chave privada e Alice poderá verificar, usando a chave pública, se a mensagem foi realmente assinada por Bob, que é o único que sabe qual é a chave privada.

No que diz respeito à autenticação, isto significa que um utilizador pode criar um par de chaves e partilhar a chave pública com um serviço online. Posteriormente, o usuário pode autenticar-se provando ao serviço online que conhece a chave privada. Tudo isso sem precisar enviar a chave privada para o atendimento online! Isso significa que a chave privada não pode ser roubada nos bancos de dados do servidor nem interceptada durante as comunicações entre usuários e servidores.

Resistente a ataques de phishing

O padrão WebAuthn também tem a propriedade de ser resiliente contra ataques clássicos de phishing.

Basicamente, um Phishing ataque é um ataque em que um hacker engana você para que revele informações confidenciais, no nosso caso, credenciais de login.

Ao contrário de outros mecanismos de MFA como OTP, o mecanismo WebAuthn é resiliente a tais ataques. Na verdade, cada par de chaves está vinculado a uma origem específica, ou domínio da web, o que significa que um ataque que tenta induzi-lo a usar uma credencial WebAuthn em um domínio diferente (por exemplo, um site falso com URL best-service.com em vez do URL legítimo do site best.service.com) falhará porque o dispositivo de autenticação não terá um par de chaves correspondente para esse domínio. Portanto, o ataque falhará e o oponente não obterá nenhuma informação útil.

Forte segurança de hardware

WebAuthn recomenda o uso de elementos de segurança de hardware para armazenar com segurança as chaves privadas. Em relação ao aplicativo Ledger Security Key, as chaves privadas são armazenadas no dispositivo Secure Element (SE) que passou por uma avaliação de segurança Common Criteria – um padrão internacional para cartões bancários e requisitos estaduais – e obteve um certificado EAL5+. Você pode encontrar mais informações sobre certificações de dispositivos Ledger SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

Inscrições atestadas

A autenticação WebAuthn é atestada, isso significa que o servidor pode verificar se o dispositivo de autenticação é legítimo. Isto pode ser ativado em alguns serviços para autorizar apenas uma pequena lista de dispositivos de autenticação ou para detectar fontes fraudulentas.

Como funciona o WebAuthn

Primeiro vamos especificar quais são os diferentes atores:

- A Utilizador, é você, tentando se registrar com segurança em um serviço online.

- A Parte Confiante, que se refere a um servidor que fornece acesso a um aplicativo de software seguro usando WebAuthn. Por exemplo Google, Facebook, Twitter.

- A User Agent, que se refere a qualquer software, agindo em nome de um usuário, que “recupera, renderiza e facilita a interação do usuário final com o conteúdo da Web”. Por exemplo, seu navegador favorito em seu sistema operacional favorito.

- A Autenticador, que se refere a um meio usado para confirmar a identidade de um usuário. Neste caso, este é o seu dispositivo Ledger Nano executando o aplicativo Security Key.

Existem duas operações principais do WebAuthn, que podem ser retomadas como:

- Registro durante o qual:

- que o autenticador recebe uma solicitação, através do User Agent, A partir do Parte Confiante, contendo a origem da Parte Confiante ou domínio da web junto com um identificador de usuário e, opcionalmente, o nome de usuário.

- que o autenticador solicita o Utilizador consentimento, cria um par de chaves exclusivo e, em seguida, responde à Parte Confiante com a chave pública.

- Autenticação durante a qual:

- que o autenticador recebe, através do User Agent, um pedido do Parte Confiante, contendo a origem ou domínio da Web da Parte Confiante junto com um desafio.

- que o autenticador solicita o Utilizador consente e então responde com uma mensagem contendo uma assinatura criada com a chave privada associada à credencial registrada.

Você pode encontrar uma explicação mais detalhada do mecanismo por trás do WebAuthn SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

A diferença com o aplicativo Ledger FIDO-U2F Nano

O aplicativo Ledger FIDO-U2F está implementando o FIDO U2F, uma versão anterior do FIDO2 que está incluída no padrão WebAuthn. Esta versão anterior foi projetada para ser usada como um segundo fator para senhas, enquanto o WebAuthn foi projetado para permitir autenticação sem senha.

Globalmente, permite uma melhor experiência do usuário:

- Em dispositivos de autenticação com tela, a origem da Parte Confiante (ou domínio de serviço) agora pode ser exibida em vez de seu hash.

- Credenciais detectáveis (também chamadas de chaves residentes) foram introduzidas nas especificações FIDO2. Eles permitem cenários sem senha em que o usuário nem precisa inserir seu nome de usuário no serviço. Em vez disso, após ter realizado o Cadastro, a Parte Confiante pode solicitar uma autenticação apenas com sua origem e sem lista de credenciais. Ao receber tal solicitação, o autenticador procura credenciais armazenadas internamente (residentes) associadas a esta Parte Confiante e as utiliza para autenticar o usuário.

Compatibilidade

O padrão WebAuthn e, portanto, o aplicativo Ledger Security Key é compatível com muitos sistemas operacionais e navegadores da web:

- No Windows 10 e posterior, é compatível pelo menos com Edge, Chrome e Firefox

- No MacOS 11.4 e posterior, é compatível com Safari e Chrome, mas está apenas parcialmente disponível no Firefox por enquanto. O Chrome é recomendado devido a instabilidades conhecidas no Safari.

- No Ubuntu 20.04 e posterior, é compatível com o Chrome, mas está apenas parcialmente disponível no Firefox por enquanto.

- No iOS 14 e iPadOS 15.5 e posterior, é compatível com Safari, Chrome e Firefox

- No Android, não é compatível no momento. Deve começar com Google Play Services v23.35 (versão de setembro de 2023).

Usando o aplicativo Chave de Segurança Ledger

Serviços WebAuthn

O WebAuthn alcançou agora uma ampla adoção. Portanto, o aplicativo Ledger Security Key pode ser usado em muitos serviços para autenticação de múltiplos fatores e, às vezes, para autenticação sem senha.

Aqui está um extrato dos serviços que implementam o Webauthn:

- 1Password

- AWS

- Binance

- bitbucket

- Dropbox

- Gandi

- Gemini

- GitHub

- GitLab

- Microsoft

- Octa

- Salesforce

- Shopify

- Twitch

Exemplo passo a passo

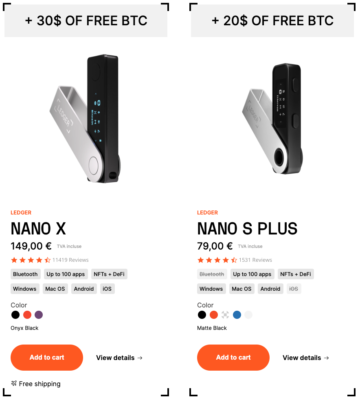

- Baixe o Ledger Live e selecione o aplicativo Security Key na seção “My Ledger” para instalá-lo em seu dispositivo

- Defina as configurações apropriadas no serviço desejado (AWS, Dropbox, Facebook, Google, GitHub, Microsoft, Twitter,…)

- Use sua chave de segurança para fazer login!

Graças à combinação da segurança do seu serviço de terceiros e do nosso aplicativo de chave de segurança, você agora habilitou uma segurança de última geração para suas contas

Protegendo suas chaves SSH

As chaves SSH são usadas pelos desenvolvedores em algumas situações críticas, desde a autenticação em um servidor GIT até a conexão com servidores de produção críticos. Os dispositivos Ledger já tinham uma maneira de proteger suas chaves SSH usando o aplicativo Ledger SSH Nano. No entanto, isso exigia o uso de um aplicativo Nano dedicado e de um agente em seu computador. Este não é mais o caso. O OpenSSH 8.2 introduziu um novo recurso que permite o uso “nativo” de dispositivos de autenticação FIDO para armazenamento de chaves SSH.

Exemplo de uso

Vamos ver como ele pode ser usado para interagir com um repositório GitHub:

1. Crie um par:

$ssh-keygen -t ed25519-sk -f ~/.ssh/id_mykey_sk Generating public/private ed25519-sk key pair.

You may need to touch your authenticator to authorize key generation.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/user/.ssh/id_mykey_sk

Your public key has been saved in /home/user/.ssh/id_mykey_sk.pub

The key fingerprint is:

SHA256:ZdHzzXRboYdbVXpLN12EKyDEYycNMDXRJV45ECYEBp8 user@LPFR0218

The key's randomart image is:

+[ED25519-SK 256]-+

| ..=BO=*=o. +B|

| o o*==+= +.B|

| E. =+. *.XB|

| o . Bo*|

| S o . |

| |

| |

| |

| |

+----[SHA256]-----+

2. Registre a chave SSH em sua conta GitHub (veja a documentação do GitHub)

3. Use-o, por exemplo, para clonar um repositório:

$git clone :LedgerHQ/app-bitcoin-new.git

Cloning into 'app-bitcoin-new'...

Confirm user presence for key ED25519-SK SHA256:iGu/I9kjxypEHkQIGmgTLBCA8ftm4Udu1DfkK2BwE0o

remote: Enumerating objects: 5625, done.

remote: Counting objects: 100% (10/10), done.

remote: Compressing objects: 100% (10/10), done.

remote: Total 5625 (delta 1), reused 2 (delta 0), pack-reused 5615

Receiving objects: 100% (5625/5625), 2.11 MiB | 636.00 KiB/s, done.

Resolving deltas: 100% (4055/4055), done.Se você tiver várias chaves SSH, você pode seguir esta resposta StackOverflow para selecionar uma chave específica em vez da chave padrão.

parâmetros

Ao criar um par de chaves SSH usando ssh-keygen e sua chave de segurança, você pode:

- Escolha a curva de geração do par de chaves especificando

-t ed25519-skor-t ecdsa-sk - Permitir o uso da chave privada SSH sem aceitação manual na chave de segurança especificando

-O no-touch-required. Porém, alguns serviços podem recusar tal autenticação, é o caso do GitHub.

Há um adicional resident opção, mas não adiciona segurança adicional e seu uso é mais complexo.

Xavier Chapron

Engenheiro de Firmware

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.ledger.com/blog/strengthen-the-security-of-your-accounts-with-webauthn

- :tem

- :é

- :não

- :onde

- $UP

- 1

- 10

- 11

- 14

- 15%

- 20

- 2023

- 2FA

- 35%

- 8

- a

- Sobre

- aceitação

- Acesso

- Conta

- Contas

- atuação

- atores

- adicionar

- Adicional

- Adoção

- Depois de

- novamente

- contra

- Agente

- alice

- Todos os Produtos

- aliança

- permitir

- Permitindo

- permite

- juntamente

- já

- tb

- an

- e

- andróide

- qualquer

- APIs

- app

- Aplicação

- aplicações

- apropriado

- SOMOS

- AS

- Ativos

- associado

- At

- ataque

- Ataques

- autenticar

- Autenticação

- autorizar

- disponível

- AWS

- Bancário

- baseado

- BE

- sido

- lado

- atrás

- Melhor

- grão

- violações

- navegador

- Prédio

- construído

- mas a

- by

- CAN

- Cartões

- casas

- certificado

- desafiar

- Chrome

- combinando

- comum

- Comunicações

- compatibilidade

- integrações

- computador

- computação

- Confirmar

- Conexão de

- consentimento

- Considerar

- restrições

- Correspondente

- contando

- crio

- criado

- cria

- Criar

- CREDENCIAL

- Credenciais

- critérios

- crítico

- criptografia

- criptografia

- Atual

- curva

- bases de dados

- dedicado

- Padrão

- Delta

- projetado

- desejado

- detalhado

- descobrir

- desenvolvido

- desenvolvedores

- dispositivo

- Dispositivos/Instrumentos

- diferença

- diferente

- digital

- Ativos Digitais

- exibido

- parece

- Não faz

- domínio

- feito

- Dropbox

- dois

- durante

- e

- cada

- borda

- elemento

- elementos

- habilitado

- Entrar

- avaliação

- Mesmo

- exemplo

- existência

- vasta experiência

- explicação

- extrato

- facilita

- fator

- FALHA

- falsificação

- Favorito

- Característica

- Aliança FIDO

- Encontre

- impressão digital

- Firefox

- Flash

- seguinte

- Escolha

- fraudulento

- da

- gerando

- geração

- ter

- Git

- GitHub

- Google Play

- cabouqueiro

- tinha

- acontecer

- Hardware

- Segurança de hardware

- hash

- Ter

- ter

- he

- Alta

- sua

- Como funciona o dobrador de carta de canal

- Contudo

- HTTPS

- identificação

- identificador

- Identidade

- if

- imagem

- implementação

- implementa

- in

- incluído

- de fato

- INFORMAÇÕES

- instalar

- em vez disso

- interagir

- interação

- internamente

- Internacionais

- para dentro

- introduzido

- iOS

- iPadOS

- isolamento

- IT

- ESTÁ

- jpg

- apenas por

- manteve

- Chave

- chaves

- Saber

- Conhecimento

- conhecido

- Falta

- mais tarde

- mínimo

- Ledger

- Ledger Live

- Ledger Nano

- Ledger Nano S

- Legit

- legítimo

- Nível

- aproveitando

- como

- limitações

- Lista

- viver

- cargas

- log

- entrar

- mais

- OLHARES

- MacOS

- principal

- Fazendo

- gerencia

- manual

- manualmente

- muitos

- Posso..

- significa

- significava

- mecanismo

- mecanismos

- mensagem

- MFA

- Microsoft

- poder

- mais

- a maioria

- Motivação

- múltiplo

- nome

- Nomeado

- nano

- você merece...

- necessário

- Novo

- não

- agora

- objetos

- obtido

- of

- Oferece

- on

- ONE

- online

- só

- aberto

- operando

- sistema operativo

- Operações

- Opção

- or

- origem

- OS

- Outros

- A Nossa

- próprio

- par

- parâmetros

- parte

- festa

- passou

- senhas

- perfeita

- realizada

- Phishing

- ataques de phishing

- físico

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Jogar

- mais

- presença

- anterior

- privado

- chave privada

- Chaves Privadas

- Produção

- propriedade

- protegido

- fornece

- fornecendo

- provando

- público

- chave pública

- chaves públicas

- alcançado

- recebe

- recepção

- Recomenda

- recomenda

- refere-se

- em relação a

- cadastre-se

- registrado

- Registo

- relacionado

- liberar

- contando

- torna

- repositório

- solicitar

- pedidos

- requeridos

- Requisitos

- resiliente

- revelando

- Risco

- corrida

- s

- Safári

- seguramente

- mesmo

- salvo

- cenários

- Peneira

- Segundo

- Seção

- seguro

- firmemente

- segurança

- brechas de segurança

- Vejo

- enviar

- envia

- sensível

- Setembro

- servidor

- Servidores

- serviço

- Serviços

- Configurações

- SHA256

- Partilhar

- ações

- Baixo

- rede de apoio social

- assinar

- assinatura

- assinado

- local

- situações

- Software

- alguns

- às vezes

- Fontes

- específico

- especificações

- padrão

- começo

- Estado

- estado-da-arte

- Passo

- roubado

- armazenamento

- loja

- armazenadas

- Fortalecer

- tal

- ajuda

- Suportado

- .

- Tecnologia

- que

- A

- Eles

- si mesmos

- então

- assim sendo

- deles

- Terceiro

- isto

- Através da

- para

- ferramentas

- Total

- tocar

- tentando

- dois

- Ubuntu

- único

- Atualizar

- Atualizações

- sobre

- Uso

- usar

- usava

- Utilizador

- Experiência do Usuário

- usuários

- usos

- utilização

- verificar

- versão

- muito

- foi

- Caminho..

- we

- web

- navegador web

- BEM

- O Quê

- enquanto que

- qual

- QUEM

- porque

- Largo

- Wikipedia

- precisarão

- Windows

- de

- dentro

- sem

- escrito

- X

- Vocês

- investimentos

- zefirnet