Tempo de leitura: 3 minutos

Tempo de leitura: 3 minutos

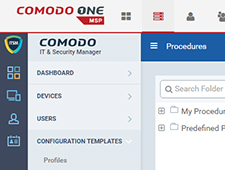

Você usa os serviços de mensagens financeiras SWIFT? Milhões de pessoas em todo o mundo o fazem. Este sistema conecta mais de 11,000 organizações bancárias e de segurança, infraestruturas de mercado e clientes corporativos em mais de 200 países e territórios. Os cibercriminosos também o estão usando, mas de maneiras especiais e tortuosas. Recentemente, especialistas do Comodo Threat Research Lab descobriram este novo ataque sofisticado, onde os perpetradores usaram o SWIFT para camuflar a penetração do malware em redes de várias empresas.

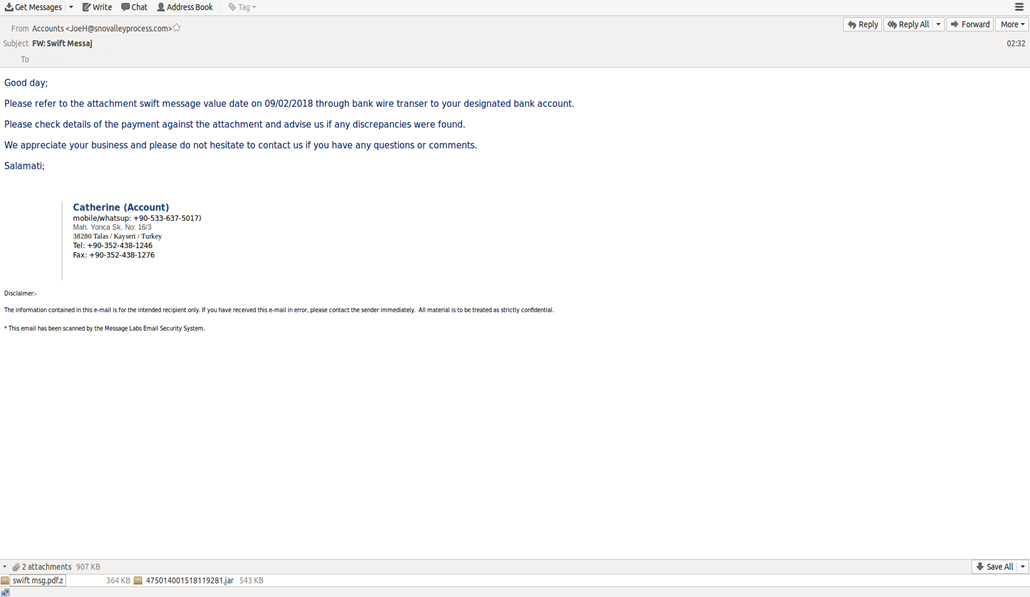

Este e-mail foi colocado nas caixas de entrada das empresas:

Como você pode ver, ele informa o destinatário sobre uma mensagem SWIFT em uma “transferência bancária para sua conta bancária designada” e recomenda obter os detalhes do anexo.

Na realidade, como Comodo Laboratório de Pesquisa de Ameaças analistas descobriram que a “mensagem rápida” nada mais é do que malware - Trojan.JAVA.AdwindRAT. Depois de penetrar no sistema de um usuário, ele modifica o registro, gera muitos processos, verifica se há um antivirus instalação e tenta encerrar seu processo. Além disso, o malware verifica a presença de ferramentas forenses, de monitoramento ou anti-adware e, em seguida, descarta esses arquivos executáveis maliciosos e faz uma conexão com um domínio na rede Tor oculta. O malware também tenta desabilitar a opção de restauração do Windows e desativa o recurso Controle de Conta de Usuário, que impede a instalação de um programa sem que o usuário real saiba.

Qual é o propósito desses ataques de malware? Muito provavelmente, é uma tentativa de espionagem ou uma ação de “reconhecimento”, dizem os especialistas do Laboratório de Pesquisa de Ameaças do Comodo. Os atacantes enviam seu “cyberspy” para coletar informações sobre os atacados rede corporativa e endpoints, preparando assim para a segunda fase do ataque cibernético com tipos de malware. Tendo as informações precisas sobre a empresa, esses ciberataques podem até mesmo criar malware especificamente ajustado ao ambiente de destino para contornar todos os mecanismos de defesa da empresa e atingir o coração do alvo.

O que é ainda mais interessante é o aspecto da engenharia social desse ataque. Como os especialistas do laboratório descobriram, alguns ataques recentes de phishing por e-mail também usaram mensagens SWIFT falsas como camuflagem.

Pode-se perguntar, então por que os cibercriminosos escolhem o SWIFT para camuflar?

A razão está enraizada na psicologia humana por trás disso. Em primeiro lugar, quando se trata de dinheiro e, especialmente, de contas bancárias, cada pessoa sente uma excitação emocional. Por outro lado, qualquer excitação emocional causa redução do pensamento crítico - e as chances de o alvo clicar na isca maliciosa aumentam significativamente. Quando se trata das contas financeiras de uma empresa, as emoções aumentam ainda mais. Se um funcionário receber um e-mail, terá medo de não abri-lo. E se eles deixarem passar algo muito importante para a empresa? Eles poderiam ser punidos por não lerem aquele e-mail? Conseqüentemente, as chances de uma vítima em potencial clicar no arquivo infectado aumentam.

Aqui está o mapa de calor e os IPs usados neste ataque.

| País | IP do remetente |

| CY | 93.89.226.172 |

| NL | 37.48.104.197 |

| TR | 46.235.11.71 |

Como você pode ver, os cibercriminosos forneceram o ataque de IPs baseados na Holanda, Chipre e Turquia. Os invasores usaram o e-mail JoeH@snovalleyprocess.com no qual o domínio não existe. O ataque começou em 9 de fevereiro às 00:00 UTC e terminou às 08:56 UTC.

“Como vemos, os cibercriminosos usam cada vez mais tópicos relacionados a finanças como isca para fazer os usuários baixarem malware e infectarem a rede de uma empresa”, disse Fatih Orhan, chefe do Comodo Threat Research Lab. “Eles combinam padrões técnicos e humanos em uma combinação explosiva para quebrar a porta e permitir que o malware entre. Mas isso só funciona se a empresa for descuidada quanto à defesa certa dessa porta. As empresas sob proteção da Comodo não sofreram porque a maliciosa 'mensagem SWIFT' foi interrompida pela Comodo's antispam filtros e então reconhecidos e neutralizados por especialistas do Comodo Threat Research Lab. ”

Viva em segurança com o Comodo!

COMECE O TESTE GRÁTIS OBTENHA SEU SCORECARD DE SEGURANÇA INSTANTÂNEO GRATUITAMENTE

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://blog.comodo.com/comodo-news/comodo-threat-research-lab-reveals-new-vicious-trick/

- 000

- 11

- 9

- a

- Sobre

- Conta

- Contas

- Açao Social

- Adicional

- Adicionalmente

- Ajustado

- Todos os Produtos

- Analistas

- e

- por aí

- aspecto

- ataque

- Ataques

- isca

- Bank

- transferência bancária

- Bancário

- Porque

- atrás

- ser

- Blog

- Quebra

- causas

- chances

- Cheques

- Escolha

- coletar

- COM

- combinação

- combinar

- Empresa

- da conexão

- conecta

- Consequentemente

- contraste

- ao controle

- Responsabilidade

- poderia

- países

- crio

- crítico

- Clientes

- Ataque cibernético

- cibercriminosos

- Chipre

- Defesa

- defensiva

- detalhes

- descoberto

- domínio

- Porta

- down

- download

- desistiu

- Drops

- emoções

- Empregado

- Ponto final

- Engenharia

- Empreendimento

- empresas

- Meio Ambiente

- especialmente

- Mesmo

- Evento

- Cada

- especialistas

- falsificação

- Característica

- poucos

- Envie o

- Arquivos

- filtros

- financeiro

- Primeiro nome

- Forense

- encontrado

- Gratuito

- da

- ter

- obtendo

- Cresça:

- ter

- cabeça

- Coração

- oculto

- Acertar

- HTTPS

- humano

- importante

- in

- INFORMAÇÕES

- infra-estrutura

- instalando

- instantâneos

- interessante

- IT

- Java

- Matar

- laboratório

- Provável

- procurando

- fazer

- FAZ

- malwares

- Ataque de malware

- muitos

- mapa,

- mercado

- max-width

- mensagem

- mensagens

- mensagens

- milhões

- dinheiro

- monitoração

- mais

- a maioria

- múltiplo

- Nederland

- rede

- redes

- Novo

- aberto

- Opção

- organizações

- padrões

- Pessoas

- pessoa

- fase

- Phishing

- PHP

- platão

- Inteligência de Dados Platão

- PlatãoData

- potencial

- preciso

- preparação

- presença

- processo

- processos

- Agenda

- proteção

- fornecido

- Psicologia

- propósito

- Realidade

- razão

- recebe

- recentemente

- recentemente

- reconhecido

- recomenda

- registro

- pesquisa

- revela

- Subir

- Sobe

- Dito

- Scorecard

- Segundo

- seguro

- segurança

- Serviços

- de forma considerável

- So

- Redes Sociais

- Engenharia social

- algo

- sofisticado

- especial

- especificamente

- espionagem

- começado

- parou

- SWIFT

- .

- Target

- Dados Técnicos:

- A

- Países Baixos

- o mundo

- deles

- Pensando

- ameaça

- tempo

- para

- também

- ferramentas

- Temas

- Portão

- transferência

- troiano

- para

- usar

- Utilizador

- usuários

- UTC

- Vítima

- maneiras

- O Quê

- qual

- precisarão

- Windows

- sem

- trabalho

- mundo

- Vocês

- investimentos

- zefirnet