O ransomware, software malicioso que criptografa computadores e os mantém “bloqueados” até que um resgate seja pago, é a ameaça cibernética que mais cresce no mundo, de acordo com a Coinfirm. Ataques recentes a infra-estruturas nacionais críticas, como a incursão do Oleoduto Colonial que paralisou as entregas de petróleo e gás durante uma semana ao longo da Costa Leste dos EUA, dispararam alarmes. Os pagamentos de resgate são quase sempre feitos em Bitcoin ou outras criptomoedas.

Mas embora muitos tenham ficado abalados com o ataque ao Oleoduto Colonial de maio – a administração Biden emitiu novas regulamentações de oleodutos em sua sequência – relativamente poucos estão cientes do ato final desse drama: usando a análise de blockchain, o FBI foi capaz de seguir o fluxo de fundos para pagamentos de resgate e recupera cerca de 85% do Bitcoin pago ao grupo de ransomware DarkSide.

Na verdade, a análise de blockchain, que pode ser aprimorada ainda mais com algoritmos de aprendizado de máquina, é uma nova técnica promissora na batalha contra o ransomware. Ele pega alguns dos principais atributos da criptografia – por exemplo, descentralização e transparência – e usa essas propriedades contra malfeitores de malware.

Embora os detratores da criptografia tendam a enfatizar seu pseudonimato – e atratividade para elementos criminosos por esse motivo – eles tendem a ignorar a relativa visibilidade das transações BTC. O livro-razão do Bitcoin é atualizado e distribuído para dezenas de milhares de computadores em todo o mundo, em tempo real, todos os dias, e suas transações estão disponíveis para todos verem. Ao analisar fluxos, os especialistas forenses podem muitas vezes identificar atividade suspeita. Isso pode ser o calcanhar de Aquiles do ransomware.

Um meio subutilizado

“O livro-razão blockchain no qual as transações Bitcoin são registradas é uma ferramenta forense subutilizada que pode ser usada por agências de aplicação da lei e outros para identificar e interromper atividades ilícitas”, Michael Morrell, ex-diretor interino da Agência Central de Inteligência dos EUA, declarou num blog recente, acrescentando:

“Simplificando, a análise de blockchain é uma ferramenta altamente eficaz de combate ao crime e de coleta de inteligência.[…] Um especialista no ecossistema de criptomoedas chamou a tecnologia de blockchain de uma 'bênção para vigilância'”.

Nessa linha, três pesquisadores da Universidade de Columbia recentemente publicado um artigo, “Identificando atores de ransomware na rede Bitcoin”, descrevendo como eles foram capazes de usar algoritmos de aprendizado de máquina gráfico e análise de blockchain para identificar invasores de ransomware com “85% de precisão de previsão no conjunto de dados de teste”.

Aqueles que estão na linha de frente da luta contra o ransomware veem uma promessa na análise de blockchain. “Embora à primeira vista possa parecer que a criptomoeda permite o ransomware, a criptomoeda é, na verdade, fundamental para combatê-lo”, disse Gurvais Grigg, diretor de tecnologia do setor público global da Chainalysis, à Magazine, acrescentando:

“Com as ferramentas certas, a aplicação da lei pode acompanhar o dinheiro na blockchain para melhor compreender e interromper as operações e a cadeia de fornecimento da organização. Esta é uma abordagem comprovadamente bem-sucedida, como vimos na ‘remoção’ da cepa de ransomware NetWalker em janeiro.”

Se a análise de blockchain por si só é suficiente para impedir incursões de ransomware ou se precisa ser combinada com outras táticas, como exercer pressão política/econômica sobre países estrangeiros que toleram grupos de ransomware, é outra questão.

Desmascarando criminosos?

Clifford Neuman, professor associado de prática de ciência da computação na Universidade do Sul da Califórnia, acredita que a análise de blockchain é uma ferramenta forense subutilizada. “Muitas pessoas, incluindo criminosos, presumem que o Bitcoin é anônimo. Na verdade, está longe de ser assim, pois o fluxo de fundos é mais visível na blockchain ‘pública’ do que em quase qualquer outro tipo de transação.” Ele acrescenta: “O truque é vincular os endpoints a indivíduos, e às vezes ferramentas de análise de blockchain podem ser usadas para fazer essa vinculação”.

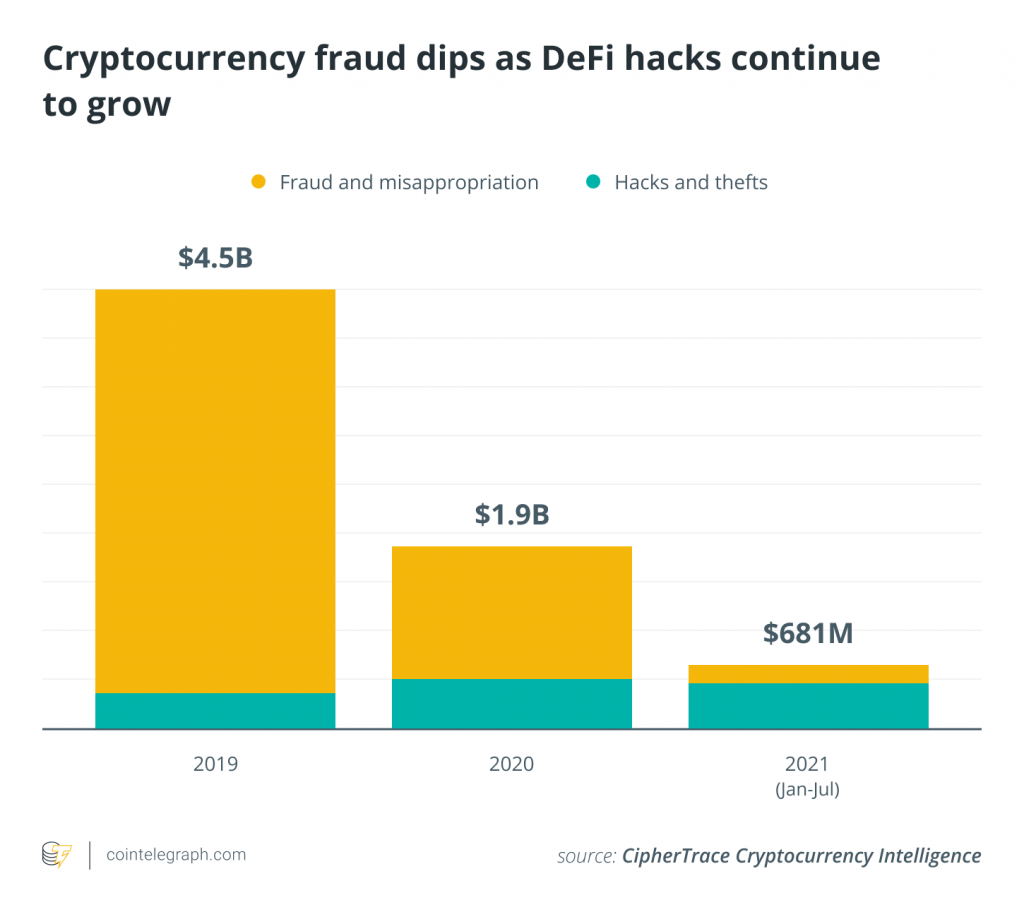

Um meio válido para desmascarar invasores de ransomware? “Sim, com certeza”, disse Dave Jevans, CEO da empresa de inteligência criptográfica CipherTrace, à Magazine. “Usar análises eficazes de blockchain e software de inteligência de criptomoeda” – do tipo que sua empresa produz – “para rastrear para onde os atores de ransomware estão movimentando seus fundos pode levar os investigadores às suas verdadeiras identidades enquanto tentam transformar sua criptografia em moeda fiduciária”.

David Carlisle, diretor de assuntos políticos e regulatórios da empresa de análise Elliptic, disse à Magazine: “A análise de blockchain já é uma técnica comprovadamente valiosa para permitir que a aplicação da lei interrompa as atividades dessas redes, como o caso Colonial Pipeline deixou claro”.

Poucos dias após o pagamento do resgate pela Colonial Pipeline em 8 de maio, a Elliptic conseguiu identificar a carteira Bitcoin que recebeu o pagamento. Além disso, “ela [a carteira] recebeu pagamentos de Bitcoin desde março, totalizando US$ 17.5 milhões”, reconta escritório de advocacia Kelley Drye & Warren LLP. A Elliptic foi ajudada pelo fato de que os malfeitores não usaram “misturadores” para obscurecer ainda mais seu rastro. Carlisle acrescenta:

“A transparência subjacente do Bitcoin e de outros ativos criptográficos significa que as autoridades policiais muitas vezes podem obter um nível de conhecimento sobre a atividade de lavagem de dinheiro que não seria possível com moedas fiduciárias.”

Um impulso do aprendizado de máquina?

O aprendizado de máquina (ML) é uma daquelas tecnologias emergentes, como o blockchain, para as quais novos casos de uso parecem ser descobertos semanalmente. O ML também pode ajudar na guerra contra o ransomware?

“Com certeza”, disse Allan Liska, analista sênior de inteligência da Recorded Future, à Magazine, acrescentando ainda: “Dado o grande número de transações maliciosas que ocorrem a qualquer momento e a crescente sofisticação de alguns grupos de ransomware, as capacidades de lavagem de dinheiro manual a análise tornou-se menos eficaz – e o aprendizado de máquina é necessário para rastrear com eficácia sinais reveladores de transações maliciosas.”

“O aprendizado de máquina é muito promissor no combate a crimes”, informa Roman Bieda, chefe de investigações de fraude da Coinfirm, à Magazine, mas requer uma enorme quantidade de dados para ser eficaz. É relativamente fácil adquirir endereços Bitcoin, que estão disponíveis na casa dos milhões, mas um conjunto de dados sobre o qual um modelo de aprendizagem pode ser treinado e testado também requer um certo número de endereços Bitcoin “fraudulentos” – ou seja, agentes de ransomware confirmados. “Caso contrário, o modelo marcará muitos falsos positivos ou omitirá os dados fraudulentos como uma porcentagem menor”, diz Bieda.

Digamos que você queira construir um modelo que extraia fotos de cachorros de uma coleção de fotos de gatos, mas você tem um conjunto de dados de treinamento com 1,000 fotos de gatos e apenas uma foto de cachorro. Um modelo de ML “seria aprender que não há problema em tratar todas as fotos como fotos de gatos, pois a margem de erro é de [apenas] 0.001”, observa Bieda. Em outras palavras, o algoritmo apenas adivinharia “gato” o tempo todo, o que tornaria o modelo inútil, é claro, mesmo que tivesse uma pontuação alta em precisão geral.

No estudo da Universidade de Columbia, os pesquisadores utilizaram 400 milhões de transações de Bitcoin e cerca de 40 milhões de endereços de Bitcoin, mas apenas 143 deles foram endereços de ransomware confirmados.

“Mostramos que subgráficos muito locais de tais atores conhecidos são suficientes para diferenciar entre ransomware, atores aleatórios e de jogos de azar com 85% de precisão de previsão no conjunto de dados de teste”, relataram os autores, acrescentando que “melhorias adicionais devem ser possíveis melhorando o clustering”. algoritmos.”

Acrescentaram, no entanto, que “obter mais dados mais fiáveis melhoraria a precisão”, tornando o modelo mais “sensível” e evitando o tipo de problema descrito acima por Bieda, presumivelmente.

Nesta linha, o Departamento de Segurança Interna dos Estados Unidos emitiu uma directiva na sequência do ataque ao Oleoduto Colonial, exigindo que as empresas de oleodutos reportassem ataques cibernéticos. Reportar ataques era opcional antes. Mandatos como esses provavelmente ajudarão a construir um conjunto de dados públicos de endereços “fraudulentos” necessários para uma análise eficaz do blockchain. Carlisle acrescenta: “As parcerias público-privadas precisam se concentrar no compartilhamento de inteligência financeira relacionada a ataques de ransomware”.

Grande parte da análise de blockchain baseia-se na noção de que os invasores podem ser desmascarados após a ocorrência de um ataque. Mas as agências de aplicação da lei, e especialmente as vítimas de ransomware, prefeririam que os ataques não acontecessem em primeiro lugar. De acordo com Jevans, a análise de blockchain também pode permitir que as agências de fiscalização atuem preventivamente. Ele disse à revista:

“Embora os algoritmos de clustering de blockchain normalmente exijam que alguém faça um pagamento em um endereço para rastrear os fundos e identificar o proprietário, ferramentas avançadas como o CipherTrace também podem produzir inteligência acionável em endereços que ainda não receberam fundos, como dados IP que pode ajudar os investigadores.”

Necessário, mas não suficiente?

Alguns perguntam, no entanto, se a análise do blockchain por si só é suficiente para eliminar o ransomware. “A análise de blockchain é uma ferramenta importante no kit de ferramentas da aplicação da lei, mas não existe uma solução mágica para resolver o problema do ransomware”, diz Grigg.

Liska acrescenta: “Mesmo as melhores ferramentas de investigação e identificação não são eficazes a menos que os governos estejam dispostos a ter acesso. Interromper as transações de ransomware exigirá cooperação entre entidades privadas e governos.”

Muitos ataques de ransomware têm origem nas fronteiras da Rússia, de acordo com a Coinfirm, por isso alguns perguntam se Vladimir Putin pode ser pressionado a encerrar as operações desses grupos. “Casos anteriores mostram que não há muito que possa ser feito contra os países relacionados com os ataques cibernéticos, mesmo que haja indicadores muito fortes de que os hackers estão relacionados com os serviços secretos”, disse Bieda à Magazine.

Outros questionam se a análise do blockchain pode afetar o problema do malware. “É muito cedo para descartar a criptomoeda como um veículo para ransomware”, disse Edward Cartwright, professor de economia da Universidade De Montfort, à Magazine. “Embora tenha havido algumas histórias de ‘boas notícias’ ultimamente, a realidade é que os criminosos de ransomware ainda usam rotineiramente o Bitcoin como a maneira mais fácil e anônima de extrair resgates.”

Além disso, mesmo que o Bitcoin se torne demasiado radioativo para os malfeitores devido à sua rastreabilidade – “um grande se”, na opinião de Cartwright – “os criminosos podem simplesmente migrar para moedas que são completamente anónimas e não rastreáveis”, como o Monero e outras moedas de privacidade, diz ele.

“Realmente precisamos de uma maior colaboração entre os setores público e privado para construir perfis completos desses grupos de ransomware”, diz Jevans. “O compartilhamento de informações nessas situações pode ser a solução mágica.”

“Um dos desafios é que os grupos de ransomware estão recorrendo a métodos offline para movimentar Bitcoin”, diz Liska. “Literalmente, duas pessoas que se encontram em um estacionamento ou restaurante com seus telefones e pastas cheias de dinheiro.” Esses tipos de transações são muito mais difíceis de rastrear, diz ele à Magazine, “mas ainda não impossíveis com técnicas de rastreamento mais avançadas”.

Mas será que os malfeitores migrarão para moedas de privacidade?

E quanto ao argumento de Cartwright de que os agentes de ransomware simplesmente migrarão para moedas de privacidade como o Monero se o Bitcoin se mostrar muito rastreável? A Elliptic já está vendo “um aumento significativo” nas tentativas de obter pagamentos de vítimas de ransomware no Monero, disse Carlisle à Magazine. “Isso realmente aumentou desde a época do caso Colonial Pipeline, quando as implicações da rastreabilidade do Bitcoin estavam claramente expostas para qualquer outro cibercriminoso que estivesse observando.”

Mas as moedas de privacidade também podem ser rastreadas, embora seja mais difícil de fazer porque, ao contrário do Bitcoin, as moedas de privacidade ocultam os endereços dos usuários e os valores das transações. Algumas jurisdições também têm reprimiu moedas de privacidade, ou estão pensando em fazê-lo. O Japão proibiu moedas de privacidade em 2018, por exemplo. Mas também há um problema prático. As vítimas de ransomware que enfrentam um prazo de pagamento muitas vezes têm dificuldade em encontrar exchanges que convertam sua moeda fiduciária em XMR dentro do período necessário para pagar seus extorsionários e desbloquear seus computadores, disse Bieda à Magazine. As moedas de privacidade não são tão bem suportadas pelas trocas de criptografia quanto o Bitcoin. Jevans diz que “Bitcoin é simplesmente a criptomoeda mais fácil de adquirir”, acrescentando:

“É improvável que os atores de ransomware parem completamente de usar o Bitcoin por causa de sua liquidez e da acessibilidade do Bitcoin para saídas fiduciárias em comparação com outras criptomoedas com privacidade aprimorada.”

A maioria das bolsas regulamentadas não oferece negociação Monero, acrescenta Carlisle. “As vítimas podem negociar com os invasores e persuadi-los a aceitar o pagamento em Bitcoin, mas os invasores normalmente exigirão uma taxa de 10% a 15% para pagamentos em Bitcoin acima do que exigiriam para um pagamento em Monero - o que reflete sua preocupação com a rastreabilidade do Bitcoin. os deixa vulneráveis.”

Banir a criptografia é uma solução?

Recentemente, o ex-supervisor do Federal Reserve Bank de Nova York, Lee Reiners sugerido em um artigo de opinião do Wall Street Journal que “Existe uma maneira mais simples e eficaz de impedir a pandemia de ransomware: banir a criptomoeda”. Afinal, acrescentou ele, “o ransomware não pode ter sucesso sem a criptomoeda”.

“Esta parece uma solução ainda pior do que o problema”, comenta Benjamin Sauter, advogado da Kobre & Kim LLP. “No entanto, reflete uma percepção, especialmente entre muitos legisladores nos EUA, de que a criptomoeda oferece um refúgio para criminosos que precisa ser restringido”, disse ele à Magazine.

“A lucratividade para os agentes de ameaças que estão realizando nossos ataques de ransomware certamente diminuiria se a criptomoeda não existisse, já que a lavagem de dinheiro é inerentemente mais cara”, disse Bill Siegel, cofundador e CEO da empresa de recuperação de ransomware Coveware, à Magazine. “Esses ataques ainda aconteceriam.”

“Não creio que faça sentido proibir a criptomoeda”, acrescenta Neuman. “As leis existentes em vigor nos EUA exigem a coleta de informações sobre certos tipos de instrumentos de pagamento para transações acima de um determinado limite, e podemos aplicar essas regras também à criptomoeda. Se proibirmos a criptomoeda, os criminosos simplesmente transferirão suas exigências de pagamento para outros instrumentos.”

Um “jogo de gato e rato”

No futuro, os grupos de ransomware terão que conviver com o risco crescente de serem pegos usando Bitcoin, diz Liska, “ou decidir se estão dispostos a aceitar pagamentos de resgate significativamente mais baixos para preservar melhor seu anonimato”.

Isto continua a ser “um jogo de gato e rato entre os criminosos e as autoridades policiais”, acrescenta Cartwright, “e os recentes sucessos da aplicação da lei devem-se mais ao facto de os criminosos terem sido desleixados ou cometerem erros [em vez de] uma falha fundamental no sistema [dos criminosos]. modelo de negócio.”

Pode ser necessário um esforço global para mudar a maré do ransomware. Todos os países precisam regulamentar as plataformas de troca de criptografia, diz Carlisle, “caso contrário, os invasores continuarão a ter caminhos fáceis para a lavagem de seus rendimentos do crime”, enquanto Bieda prevê que a criptografia continuará a ser usada para pagamentos de resgate “até regulamentações globais e regionais rigorosas, como à medida que penalidades severas para KYC sem brilho são introduzidas.”

Rastreando oleoduto colonial #bitcoin #resgate para DarkSide para apreensão do FBI:

▸5/8 Colonial Pipeline paga 75 BTC

▸5/9 Afiliado DarkSide retira 63.75 BTC

▸5/27 63.75 BTC movidos para outra carteira, chave privada “estava em posse do FBI”

▸6/8 BTC na carteira apreendida pelo FBI pic.twitter.com/RAebpn3P3H- elíptico (@elliptic) 10 de Junho de 2021

Também é importante contextualizar o ransomware. “O ransomware é simplesmente o método mais recente usado pelos criminosos para monetizar suas explorações”, diz Neuman. “Em algum momento, poderá deixar de ser chamado de ransomware, mas os ataques aos sistemas de computador assumirão outras formas.” Sauter acrescenta: “Todos ganhariam se houvesse uma solução baseada na indústria”.

Em suma, as pessoas tendem a superestimar o anonimato do Bitcoin e subestimar a sua transparência. “Sempre haverá maus atores”, como observa Jevans, mas os grupos de ransomware perceberão que os pagamentos criptográficos são rastreáveis, deixando-os vulneráveis e talvez até incitando-os a encontrar outros meios para prosseguir o seu comércio pérfido.

Enquanto isso, “os avanços contínuos na análise de blockchain fornecerão aos investigadores mais e ainda melhores insights ao longo do tempo”, diz Carlisle. E à medida que as agências de aplicação da lei se tornam cada vez mais adeptas da utilização destas ferramentas analíticas, “podemos esperar ver mais e maiores apreensões [de ransomware] ao longo do tempo”.

- &

- 000

- 11

- 7

- Acesso

- acessibilidade

- atividades

- Afiliados

- algoritmo

- algoritmos

- Todos os Produtos

- entre

- análise

- analista

- analítica

- Anonimato

- Ativos

- autores

- Banimento

- Bank

- Batalha

- MELHOR

- Biden

- Projeto de lei

- Bitcoin

- Pagamentos Bitcoin

- transações bitcoin

- Bitcoin Wallet

- blockchain

- tecnologia blockchain

- Blog

- Livros

- BTC

- transações btc

- construir

- negócio

- modelo de negócio

- Califórnia

- transporte

- casos

- dinheiro

- apanhados

- Chefe executivo

- chainalysis

- chefe

- Chief Technology Officer

- CipherTrace

- Co-fundador

- Moedas

- colaboração

- comentários

- Empresas

- Ciência da Computação

- computadores

- continuar

- países

- Crime

- Crimes

- Criminal

- Os criminosos

- cripto

- troca de criptografia

- Troca de Criptografia

- criptomoedas

- criptomoedas

- moedas

- Moeda

- cibernético

- ataques cibernéticos

- cibercriminosos

- dados,

- conjunto de dados

- dia

- Descentralização

- Entregas

- Demanda

- DID

- Diretor

- descoberto

- perturbe

- Economia

- ecossistema

- Eficaz

- Elliptic

- exchange

- Trocas

- enfrentando

- fbi

- Federal

- Federal Reserve

- Federal Reserve Bank

- decreto

- Moeda fiduciária

- financeiro

- Empresa

- Primeiro nome

- falha

- fluxo

- Foco

- seguir

- para a frente

- fraude

- cheio

- fundo

- fundos

- futuro

- Jogos de azar

- jogo

- GAS

- Global

- Governos

- Grupo

- hackers

- cabeça

- Esconder

- Alta

- Segurança Interna

- Como funciona o dobrador de carta de canal

- HTTPS

- enorme

- identificação

- identificar

- Incluindo

- INFORMAÇÕES

- Infraestrutura

- insights

- Inteligência

- Investigadores

- IP

- IT

- Japão

- Chave

- KYC

- grande

- Escritórios de

- aplicação da lei

- Leis

- conduzir

- aprendizagem

- Ledger

- Nível

- Liquidez

- local

- aprendizado de máquina

- Fazendo

- malwares

- Março

- marca

- milhão

- ML

- modelo

- Monero

- dinheiro

- Lavagem de dinheiro

- mover

- rede

- redes

- New York

- Noção

- oferecer

- Oferece

- Oficial

- AZEITE E AZEITE EVO

- OK

- Operações

- Opinião

- ordem

- Outros

- proprietário

- pandemia

- Papel

- estacionamento

- parcerias

- Pagar

- pagamento

- pagamentos

- Pessoas

- telefones

- Plataformas

- Privacidade

- posse

- predição

- pressão

- política de privacidade

- Moedas de privacidade

- privado

- chave privada

- Perfis

- rentabilidade

- Prova

- público

- Resgate

- ransomware

- Ataques de Ransomware

- Realidade

- Recuperar

- recuperação

- regulamentos

- Denunciar

- pesquisa

- banco de reserva

- restaurante

- Risco

- regras

- Rússia

- Ciência

- segurança

- apreendidos

- sentido

- Serviços

- conjunto

- mudança

- Sinais

- Prata

- So

- Software

- do sul

- Unidos

- Histórias

- rua

- Estudo

- bem sucedido

- supply

- cadeia de suprimentos

- Suportado

- vigilância

- sistemas

- tática

- Tecnologias

- Tecnologia

- conta

- teste

- Pensando

- atores de ameaças

- Maré

- GRAVATA

- tempo

- Rastreabilidade

- pista

- Rastreamento

- comércio

- Trading

- Training

- transação

- Transações

- Transparência

- tratar

- nos

- Unido

- Estados Unidos

- universidade

- veículo

- Ver

- visibilidade

- Vladimir Putin

- Vulnerável

- wall Street

- Wall Street Journal

- Wallet

- guerra

- criação de coelhos

- semana

- semanal

- ganhar

- dentro

- palavras

- XMR