Tempo de leitura: 5 minutos

Explorando os hacks que levam a perdas de milhões de dólares.

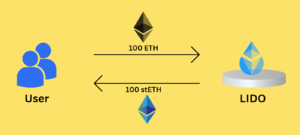

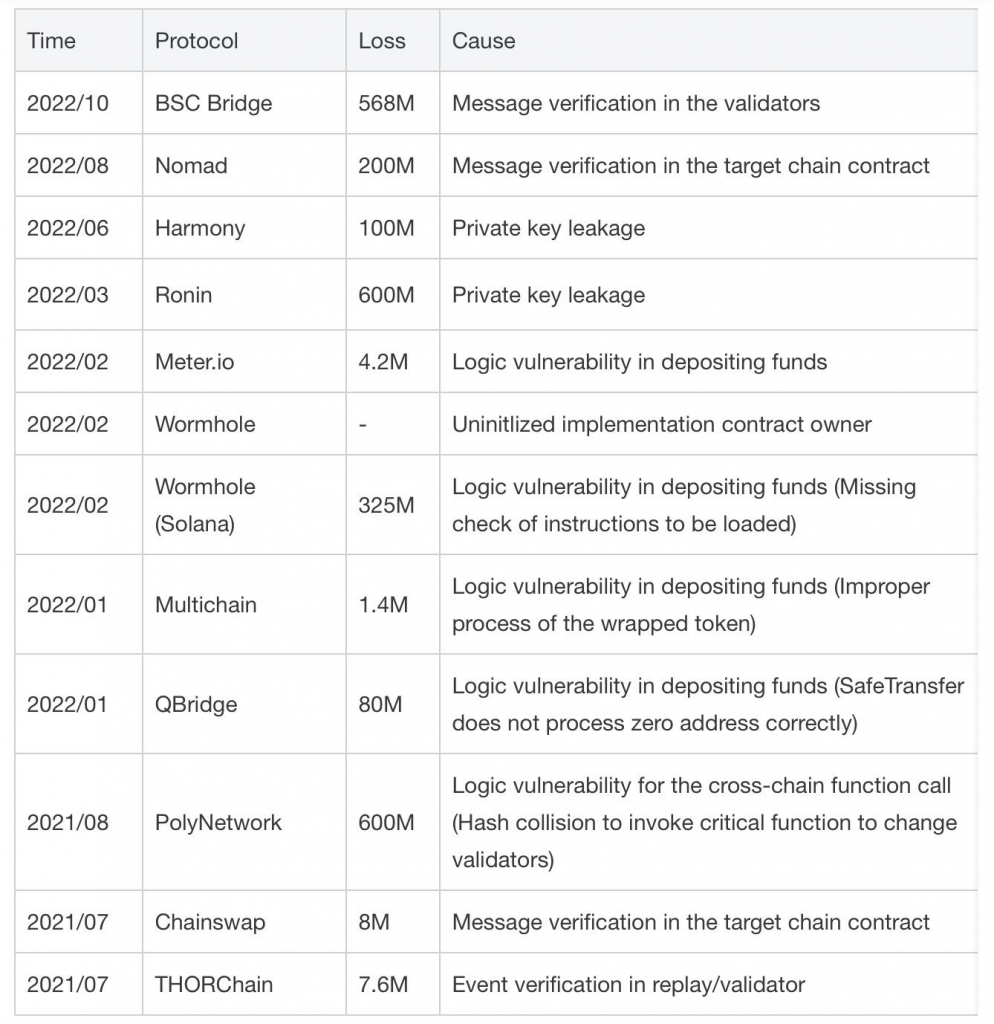

As pontes de cadeia cruzada não precisam de introdução. Eles são usados há algum tempo e são uma maneira incrível de mover fundos de uma rede para outra. As pontes ajudam a melhorar nossa experiência na Web3, pois o QuillAudits ajuda a melhorar a segurança dos protocolos. Como as pontes lidam com muitos fundos, é razoável garantir sua segurança, e a segurança costuma ser a principal prioridade em tais protocolos. Ainda assim, 2022 foi cheio de hacks cross-chain.

- Janeiro: Qubit — US$ 80 milhões

- Fevereiro: Wormhole – US$ 375 milhões

- Março: Ronin Bridge – US$ 624 milhões

- Junho: Harmony – US$ 97 milhões

- Agosto: Nomad Bridge – US$ 190 milhões

O que aconteceu?

Vamos falar individualmente sobre cada hack cross-chain mencionado acima para saber o que deu errado com eles e nos educar para tomar melhores decisões.

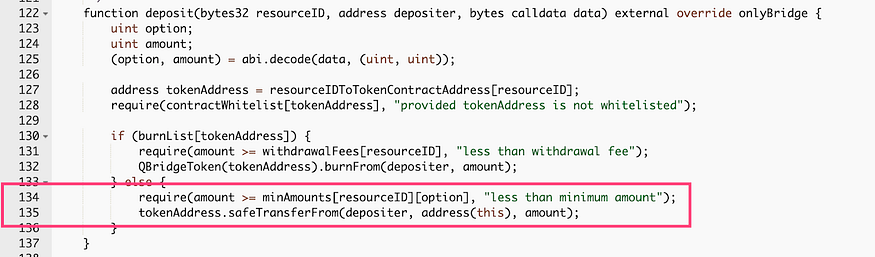

Qubit

Em 27 de janeiro de 2022, Qubit, um exemplo de um

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>ponte de cadeia cruzada, foi hackeada. A série de transações foi a seguinte, depois de obter 77,162 qxETH por meio de um exploit, o invasor o usou para emprestar 15,688 wETH e depois convertê-lo em 767 BTC-B, usando esses fundos para obter stablecoins e colocar alguns protocolos. Este todo resultou em $ 80 milhões de valor total perdido.

Surpreendentemente, esse exploit resultou de um erro lógico no Finanças da Qubit código. Essa falha permitiu que os invasores enviassem entradas maliciosas para as funções do contrato, resultando na retirada de tokens no BSC enquanto nenhum depósito foi feito no Ethereum.

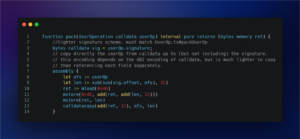

Código do contrato Qubit

No centro dessa vulnerabilidade explorada estava a função tokenAddress.safeTransferFrom() no código da Qubit Finance, o invasor percebeu que essa função não reverte quando o tokenAddress é nulo.

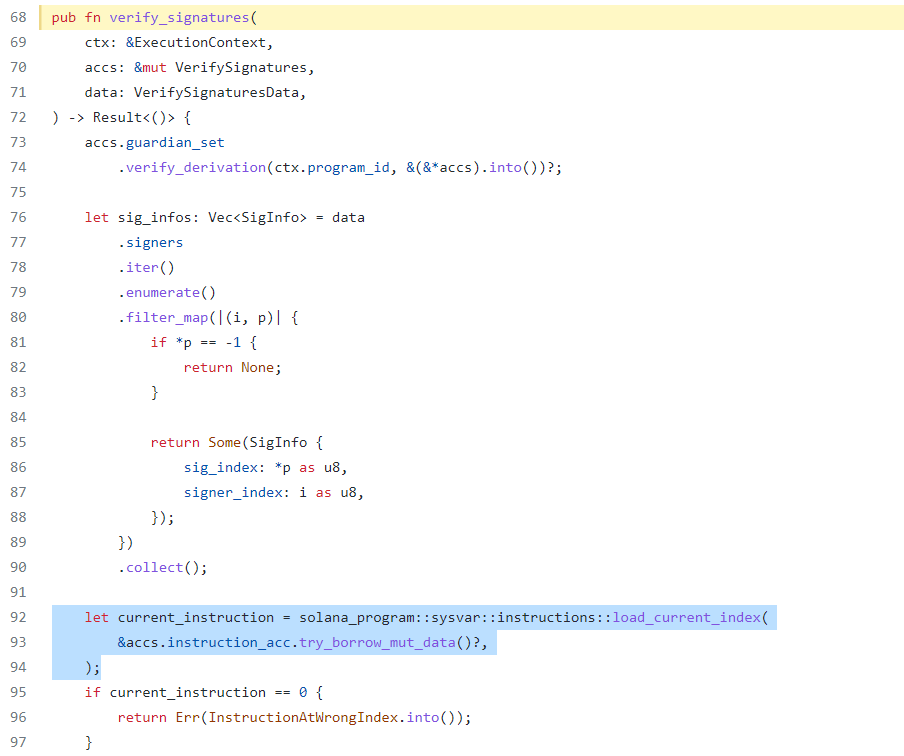

Wormhole

O buraco de minhoca, uma das pontes populares que facilitam as transações cross-chain ligando os blockchains Solana e ethereum, perdeu cerca de US$ 320 milhões, ficando em segundo lugar para a ponte Ronin (mais sobre isso mais tarde) em 2022.

Em 2 de fevereiro de 2022, o invasor tentou contornar o processo de verificação da ponte Wormhole em Solana. O invasor ignorou a etapa de verificação e injetou com sucesso uma conta sysvar falsa e notoriamente cunhou 120,000 wETH. Um tweet no dia 3 de fevereiro anunciou o valor de US $ 320 milhões em exploração em seu protocolo. Para colocar um ponto na situação, a empresa controladora do Wormhole declarou o fornecimento de ether para substituir o que foi roubado depois de não obter resposta por um prêmio de $ 10 milhões em troca dos fundos roubados ao invasor.

Você ficaria surpreso ao saber que tudo isso foi possível por causa de apenas 1 função obsoleta. SIM!!, a raiz desse exploit era uma função obsoleta “load_current_index” sob o “verify_signatures”, que lida com o processo de verificação. O problema com a função obsoleta “load_current_index” era que ela não verificava a genuinidade da “conta sysvar” inserida para ser realmente “sysvar do sistema”, o que criava espaço para o invasor explorar.

Fonte:- Ligação

Ponte Ronin

Um hack furtivo que nem foi notado nos próximos 6 dias até que um usuário notificou a equipe da incapacidade de retirar cerca de 5k ETH da ponte, o que levou à descoberta dos fundos roubados.

Este hack é supostamente um ataque de um grupo norte-coreano Lazarus e resultou em uma perda de cerca de US$ 600 milhões. Este foi um hack baseado no comprometimento das chaves privadas dos nós do validador com os ataques de spear phishing como a principal causa do exploit.

A rede ronin usa um conjunto de nove nós validadores para aprovar uma transação na ponte, e um depósito ou saque precisa da aprovação da maioria, ou seja, cinco desses nós. Em novembro de 2021, Axie DAO permitiu temporariamente que a Sky Mavis assinasse transações em seu nome, mas adivinhe? O subsídio nunca foi revogado.

Isso significa que o Sky Mavis ainda pode gerar assinaturas. O invasor aproveitou isso e primeiro comprometeu os sistemas Sky Mavis e explorou essas assinaturas para gerar uma assinatura do validador de terceiros controlado pelo Axie DAO. Resumindo, com acesso aos sistemas Sky Mavis, o invasor pode gerar assinaturas válidas para cinco validadores de rede ronin e drenar fundos com sucesso.

o Harmony

Em 23 de junho de 2022, a ponte Harmony foi comprometida e vários tokens foram obtidos na ponte, incluindo ETH, WETH, WBTC, USDT, USDC, etc. -chain hack semelhante ao Ronin.

Para fazer uma transação, o usuário precisaria de pelo menos 2 de 5 MultiSig, o que significa que 2 chaves de um total de 5 chaves eram necessárias para validar uma transação. Mas os invasores comprometeram 2 chaves para drenar o dinheiro. Tudo isso foi possível porque os invasores puderam acessar e descriptografar um número suficiente dessas chaves.

Ponte Nômade

Era 1º de agosto de 2022 quando o Nomad Bridged enfrentou uma exploração que resultou em uma perda de $ 190 milhões. Era um

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>ponte de cadeia cruzada entre Ethereum, Moonbeam, Avalanche, Evmos e Mikomeda.

Ficando na terceira posição com uma perda de $ 190 milhões, a ponte foi comprometida devido a uma vulnerabilidade no processo de inicialização, permitindo que os invasores contornassem o processo de verificação e drenassem fundos do contrato da ponte.

O invasor pode chamar diretamente a função “process ()”, que recebeu um parâmetro “_message”. O invasor com uma “_message” arbitrária conseguiu contornar a verificação. Mais tarde, o contrato teve que garantir que o hash da mensagem fosse comprovado usando a função aceitávelRoot(). Então tudo se resume à função “prove()”, que tem uma declaração obrigatória a ser cumprida. O invasor pode executar o ataque com sucesso apenas porque o zero como uma raiz confirmada válida pode ignorar a verificação necessária.

Conclusão

Pelas estatísticas de 2022, fica claro que as pontes têm sido um alvo, resultando em perdas no valor de milhões. Os 5 exploits nos protocolos cross-chain representaram cerca de 56% do total da Web3. Apesar de ser uma das ferramentas mais úteis, a segurança das pontes falha e é vítima dos ataques.

Provavelmente veremos mais ataques desse tipo nas pontes em breve. Nessas circunstâncias, é de extrema importância que as pontes protejam a si mesmas e a seus usuários. No próximo blog, voltaremos com uma diretriz de auditoria para ajudá-lo a entender algumas das verificações cruciais de que precisamos para garantir a segurança do protocolo.

Enquanto isso, lembre-se de que não há alternativa a não ser fazer uma auditoria. Com uma auditoria, você pode ter certeza sobre a segurança. Além disso, os usuários hesitarão em confiar no protocolo. Ser auditado é a favor de todos, então faça com que seu projeto seja auditado e ajude a fazer Web3 um lugar mais seguro. E quem melhor para auditar do que a QuillAudits? Visite nosso site hoje e confira mais desses blogs.

23 Visualizações

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :é

- $ 10 milhões

- 000

- 1

- 2021

- 2022

- sec 27

- 77

- a

- Capaz

- Sobre

- acima

- Acesso

- Conta

- alcançado

- Vantagem

- Depois de

- Todos os Produtos

- alegadamente

- Permitindo

- alternativa

- e

- anunciou

- Outro

- aprovação

- aprovar

- SOMOS

- por aí

- AS

- At

- ataque

- Ataques

- tentada

- auditor

- auditadas

- AGOSTO

- Avalanche

- prêmio

- Eixo

- em caminho duplo

- baseado

- BE

- Porque

- ser

- Melhor

- entre

- blockchain

- blockchains

- Blog

- Blogs

- pedir emprestado

- PONTE

- em ponte

- pontes

- ponte

- BSC

- by

- chamada

- CAN

- Causar

- cadeia

- verificar

- Cheques

- circunstâncias

- remover filtragem

- código

- Empresa

- Comprometido

- CONFIRMADO

- contract

- controlado

- converter

- núcleo

- poderia

- criado

- Atravessar

- Cross-Corrente

- crucial

- DAO

- dias

- acordo

- Ofertas

- decisões

- Descifrar

- profundo

- mergulho profundo

- depositar

- Apesar de

- destino

- DID

- diretamente

- não

- down

- cada

- educar

- garantir

- Equivalente

- erro

- etc.

- ETH

- Ether

- ethereum

- Mesmo

- todos

- evmos

- exemplo

- executar

- vasta experiência

- Explorar

- exploração

- exploradas

- façanhas

- enfrentou

- facilitando

- falsificação

- Queda

- Fevereiro

- poucos

- Primeiro nome

- falha

- segue

- Escolha

- da

- cheio

- função

- funções

- fundos

- gerar

- ter

- obtendo

- vai

- Grupo

- cortar

- hackeado

- hacks

- aconteceu

- o Harmony

- hash

- Ter

- ajudar

- ajuda

- segurar

- HTTPS

- importância

- in

- incapacidade

- Incluindo

- Individualmente

- Infraestrutura

- Introdução

- emitem

- IT

- ESTÁ

- janeiro

- chaves

- Saber

- Coreana

- Lázaro

- Grupo Lazarus

- conduzir

- APRENDER

- levou

- Provável

- vinculação

- lógico

- fora

- perdas

- lote

- moldadas

- a Principal

- Maioria

- fazer

- max-width

- significa

- mencionado

- mensagem

- milhão

- milhões

- cunhadas

- minting

- dinheiro

- Moonbeam

- mais

- a maioria

- mover

- Multisig

- você merece...

- Cria

- rede

- Próximo

- nós

- NOMAD

- Norte

- Novembro

- Novembro de 2021

- número

- of

- on

- ONE

- parâmetro

- empresa-mãe

- parte

- Phishing

- ataques de phishing

- Lugar

- platão

- Inteligência de Dados Platão

- PlatãoData

- Popular

- posição

- possível

- prioridade

- privado

- Chaves Privadas

- processo

- projeto

- protocolo

- protocolos

- comprovado

- fornece

- colocar

- Qubit

- Quilhash

- razoável

- registro

- lembrar

- substituir

- requeridos

- resposta

- resultando

- retorno

- reverter

- RONIN

- Rede Ronin

- Quarto

- raiz

- mais segura

- Segurança

- Segundo

- seguro

- segurança

- Série

- conjunto

- Baixo

- assinar

- Assinaturas

- semelhante

- situação

- Céu

- céu mavis

- smart

- smart contract

- So

- Solana

- alguns

- fonte

- Spear Phishing

- Stablecoins

- Declaração

- stats

- Passo

- Ainda

- roubado

- fundos roubados

- entraram com sucesso

- tal

- suficiente

- supply

- admirado

- sistemas

- Converse

- Target

- Profissionais

- que

- A

- A fonte

- deles

- Eles

- si mesmos

- Este

- Terceiro

- De terceiros

- Através da

- tempo

- para

- hoje

- Tokens

- ferramentas

- topo

- Total

- transação

- Transações

- transferência

- Confiança

- Tweet

- para

- compreender

- destravar

- os próximos

- USDC

- USDT

- Utilizador

- usuários

- VALIDAR

- Validador

- nós validadores

- validadores

- valor

- vário

- Verificação

- verificar

- Vítima

- Visite a

- vulnerabilidade

- Caminho..

- wBTC

- Web3

- Site

- WETH

- O Quê

- qual

- enquanto

- QUEM

- inteiro

- precisarão

- de

- retirar

- retraimento

- wormhole

- Equivalente há

- seria

- Errado

- Vocês

- investimentos

- zefirnet

- zero