Pesquisadores da empresa de firmware e segurança da cadeia de suprimentos Eclypsium alegar ter encontrado o que eles chamaram dramaticamente de “porta dos fundos” em centenas de modelos de placas-mãe da conhecida fabricante de hardware Gigabyte.

Na verdade, a manchete do Eclypsium se refere a ele não apenas como um Porta dos fundos, mas tudo em letras maiúsculas como um PORTA DOS FUNDOS.

A boa notícia é que este parece ser um recurso legítimo que foi mal implementado, então não é um backdoor no sentido usual e traiçoeiro de uma falha de segurança que foi inserido deliberadamente em um sistema de computador para fornecer acesso não autorizado no futuro.

Portanto, não é como um visitante diurno conscientemente destrancando uma janela pouco conhecida nos fundos do prédio para que possa voltar sob o manto da escuridão e roubar o local.

A má notícia é que esse parece ser um recurso legítimo que foi mal implementado, deixando os computadores afetados potencialmente vulneráveis a abusos por cibercriminosos.

Então, é um pouco como uma janela pouco conhecida nos fundos do prédio que foi esquecida destrancada por engano.

O problema, segundo a Ecylpsium, é parte de um serviço da Gigabyte conhecido como Central de aplicativos, o qual “permite que você inicie facilmente todos os aplicativos GIGABYTE instalados em seu sistema, verifique as atualizações relacionadas online e baixe os aplicativos, drivers e BIOS mais recentes.”

Atualizações automáticas com pontos fracos

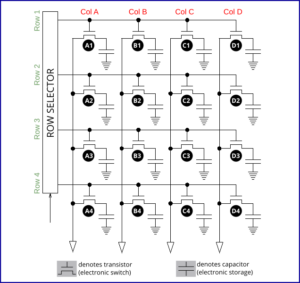

O componente com bugs neste ecossistema do APP Center, dizem os pesquisadores, é um programa Gigabyte chamado GigabyteUpdateService.exe, um aplicativo .NET instalado no %SystemRoot%System32 diretório (sua raiz do sistema é geralmente C:Windows) e é executado automaticamente na inicialização como um serviço do Windows.

Serviços são o equivalente do Windows a processos em segundo plano ou daemons em sistemas de estilo Unix: eles geralmente são executados em uma conta de usuário própria, geralmente o SYSTEM conta, e eles continuam rodando o tempo todo, mesmo se você sair e seu computador estiver esperando despretensiosamente na tela de logon.

Esta GigabyteUpdateService programa, ao que parece, faz exatamente o que seu nome sugere: ele atua como um downloader-e-instalador automatizado para outros componentes Gigabyte, listados acima como aplicativos, drivers e até mesmo o próprio firmware do BIOS.

Infelizmente, de acordo com o Eclypsium, ele busca e executa software de um dos três URLs conectados e foi codificado de forma que:

- Um URL usa HTTP simples e antigo, não fornecendo proteção de integridade criptográfica durante o download. Um manipulador no meio (MitM) por cujos servidores passa o tráfego da sua rede pode não apenas interceptar quaisquer arquivos baixados pelo programa, mas também modificá-los de forma indetectável ao longo do caminho, por exemplo, infectando-os com malware ou substituindo-os com arquivos completamente diferentes.

- Duas URLs usam HTTPS, mas o utilitário de atualização não verifica o certificado HTTPS que o servidor na outra extremidade envia de volta. Isso significa que um MitM pode apresentar um certificado web emitido em nome do servidor que o downloader espera, sem precisar validar e assinar esse certificado por uma autoridade de certificação (CA) reconhecida, como Let's Encrypt, DigiCert ou GlobalSign. Os impostores poderiam simplesmente criar um certificado falso e “atestar” eles mesmos.

- Os programas que o downloader busca e executa não são validados criptograficamente para verificar se eles realmente vieram da Gigabyte. O Windows não permitirá que os arquivos baixados sejam executados se não forem assinados digitalmente, mas a assinatura digital de qualquer organização serve. Os cibercriminosos adquirem rotineiramente suas próprias chaves de assinatura de código usando empresas de fachada falsas ou comprando chaves da dark web que foram roubadas em violações de dados, ataques de ransomware e assim por diante.

Isso é ruim o suficiente por si só, mas há um pouco mais do que isso.

Injetando arquivos no Windows

Você não pode simplesmente sair e pegar uma nova versão do GigabyteUpdateService utilitário, porque esse programa específico pode ter chegado ao seu computador de uma forma incomum.

Você pode reinstalar o Windows a qualquer momento, e uma imagem padrão do Windows não sabe se você vai usar uma placa-mãe Gigabyte ou não, então ela não vem com GigabyteUpdateService.exe pré-instalado.

Gigabyte, portanto, usa um recurso do Windows conhecido como WPBTou Tabela Binária da Plataforma Windows (é apresentado como um recurso da Microsoft, embora você possa não concordar quando aprender como funciona).

Esse “recurso” permite que a Gigabyte injete o GigabyteUpdateService programa no System32 diretório, diretamente de seu BIOS, mesmo que sua unidade C: esteja criptografada com Bitlocker.

O WPBT fornece um mecanismo para os fabricantes de firmware armazenarem um arquivo executável do Windows em suas imagens do BIOS, carregá-lo na memória durante o processo de pré-inicialização do firmware e, em seguida, informar ao Windows, “Depois de desbloquear a unidade C: e iniciar a inicialização, leia este bloco de memória que deixei para você, grave-o no disco e execute-o no início do processo de inicialização.”

Sim, você leu corretamente.

De acordo com a própria documentação da Microsoft, apenas um programa pode ser injetado na sequência de inicialização do Windows desta forma:

A localização do arquivo no disco é

WindowsSystem32Wpbbin.exeno volume do sistema operacional.

Além disso, existem algumas limitações estritas de codificação impostas a esse Wpbbin.exe programa, notadamente que:

O WPBT oferece suporte apenas a aplicativos nativos de modo de usuário que são executados pelo Windows Session Manager durante a inicialização do sistema operacional. Um aplicativo nativo refere-se a um aplicativo que não depende da API do Windows (Win32).

Ntdll.dllé a única dependência de DLL de um aplicativo nativo. Um aplicativo nativo tem um tipo de subsistema PE de 1 (IMAGE_SUBSYSTEM_NATIVE).

Do código de modo nativo ao aplicativo .NET

Neste ponto, você provavelmente está se perguntando como um aplicativo nativo de baixo nível que começa a vida como Wpbbin.exe termina como um aplicativo de atualização completo baseado em .NET chamado GigabyteUpdateService.exe que é executado como um serviço regular do sistema.

Bem, da mesma forma que o firmware Gigabyte (que não pode ser executado no Windows) contém um IMAGE_SUBSYSTEM_NATIVE programa WPBT que ele “cai” no Windows…

…assim, também, o código do modo nativo WPBT (que não pode ser executado como um aplicativo normal do Windows) contém um aplicativo .NET incorporado que ele “coloca” no System32 diretório a ser lançado mais tarde no processo de inicialização do Windows.

Simplificando, seu firmware tem uma versão específica de GigabyteUpdateService.exe embutido nele, e a menos e até que você atualize seu firmware, você continuará obtendo aquela versão com fio do serviço de atualização do APP Center “introduzida” no Windows para você no momento da inicialização.

Há um problema óbvio de galinha e ovo aqui, notavelmente (e ironicamente) que se você deixar o ecossistema do APP Center atualizar seu firmware para você automaticamente, você pode muito bem acabar com sua atualização sendo gerenciada pelo mesmo hard-wired, serviço de atualização vulnerável embutido no firmware que você deseja substituir.

Nas palavras da Microsoft (nosso destaque):

O objetivo principal do WPBT é permitir que o software crítico persista mesmo quando o sistema operacional foi alterado ou reinstalado em uma configuração “limpa”. Um caso de uso do WPBT é habilitar o software antirroubo necessário para persistir caso um dispositivo seja roubado, formatado e reinstalado. […] Esta funcionalidade é poderosa e fornece a capacidade para fornecedores de software independentes (ISVs) e fabricantes de equipamentos originais (OEMs) para que suas soluções permaneçam no dispositivo indefinidamente.

Como esse recurso oferece a capacidade de executar sistematicamente o software do sistema no contexto do Windows, torna-se crítico que as soluções baseadas em WPBT sejam tão seguras quanto possível e não exponham os usuários do Windows a condições exploráveis. Em particular, as soluções WPBT não devem incluir malware (ou seja, software malicioso ou software indesejado instalado sem o consentimento adequado do usuário).

Bastante.

O que fazer?

Isso é realmente uma “porta dos fundos”?

Acreditamos que não, porque preferimos reservar essa palavra específica para comportamentos de segurança cibernética mais nefastos, como propositalmente enfraquecendo algoritmos de criptografia, construindo deliberadamente em senhas ocultas, Abrindo caminhos de comando e controle não documentados, E assim por diante.

De qualquer forma, a boa notícia é que essa injeção de programa baseada em WPBT é uma opção de placa-mãe Gigabyte que você pode desligar.

Os próprios pesquisadores do Eclypsium disseram: “Embora essa configuração pareça desabilitada por padrão, ela foi habilitada no sistema que examinamos”, disse. mas um leitor Naked Security (ver Comente abaixo) escreve, “Acabei de construir um sistema com uma placa Gigabyte ITX há algumas semanas e o Gigabyte App Center foi [ligado no BIOS] pronto para uso.”

Portanto, se você tem uma placa-mãe Gigabyte e está preocupado com o chamado backdoor, pode evitá-lo totalmente: Vá para a configuração do BIOS e certifique-se de que o Download e instalação do APP Center opção está desligada.

Você pode até usar seu software de segurança de endpoint ou seu firewall de rede corporativa para bloquear o acesso aos três slugs de URL que estão conectados ao serviço de atualização inseguro, que o Eclypsium lista como:

http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4 https://software-nas SLASH Swhttp/LiveUpdate4

Só para esclarecer, não tentamos bloquear esses URLs, então não sabemos se você impediria o funcionamento de outras atualizações Gigabyte necessárias ou importantes, embora suspeitemos que bloquear downloads por meio desse URL HTTP seja uma boa ideia de qualquer maneira .

Estamos supondo, a partir do texto LiveUpdate4 na parte do caminho da URL, que você ainda poderá baixar e gerenciar atualizações manualmente e implantá-las do seu jeito e no seu tempo...

…mas isso é apenas um palpite.

Também, fique de olho nas atualizações da Gigabyte.

Êxtase GigabyteUpdateService O programa definitivamente poderia melhorar e, quando for corrigido, talvez seja necessário atualizar o firmware da placa-mãe, não apenas o sistema Windows, para garantir que você não tenha a versão antiga enterrada no firmware, esperando para voltar à vida no futuro.

E se você for um programador que está escrevendo código para lidar com downloads baseados na Web no Windows, sempre use HTTPS e sempre execute pelo menos um conjunto básico de verificações de certificado em qualquer servidor TLS ao qual você se conectar.

Porque você pode.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Cunhando o Futuro com Adryenn Ashley. Acesse aqui.

- Compre e venda ações em empresas PRE-IPO com PREIPO®. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/06/02/researchers-claim-windows-backdoor-affects-hundreds-of-gigabyte-motherboards/

- :tem

- :é

- :não

- $UP

- 1

- 15%

- 7

- a

- habilidade

- Capaz

- Sobre

- acima

- absoluto

- abuso

- Acesso

- Segundo

- Conta

- adquirir

- atos

- atrás

- algoritmos

- Todos os Produtos

- permitir

- permite

- juntamente

- tb

- completamente

- sempre

- an

- e

- qualquer

- api

- app

- aparece

- Aplicação

- aplicações

- Aplicativos

- SOMOS

- por aí

- AS

- At

- Ataques

- autor

- autoridade

- auto

- Automatizado

- automaticamente

- em caminho duplo

- Porta dos fundos

- fundo

- background-image

- Mau

- seriamente

- basic

- BE

- Porque

- torna-se

- sido

- comportamentos

- Pouco

- Bloquear

- bloqueio

- borda

- fronteira

- Inferior

- Caixa

- violações

- Prédio

- construído

- mas a

- Comprar

- by

- CA

- chamado

- veio

- CAN

- transportar

- continuar

- casas

- Centralização de

- certificado

- Autoridade de Certificação

- mudado

- verificar

- Cheques

- reivindicar

- remover filtragem

- código

- codificado

- Codificação

- cor

- como

- Empresas

- Empresa

- componente

- componentes

- computador

- computadores

- Configuração

- Contato

- consentimento

- contém

- contexto

- Responsabilidade

- poderia

- cobrir

- crio

- crítico

- criptografia

- cibercriminosos

- Cíber segurança

- Escuro

- dark web

- dados,

- Violações de dados

- Padrão

- definitivamente

- Dependência

- implantar

- dispositivo

- diferente

- digital

- digitalmente

- diretamente

- inválido

- Ecrã

- do

- documentação

- parece

- Não faz

- não

- download

- de downloads

- dramaticamente

- distância

- Drivers

- apelidado

- durante

- e

- Cedo

- facilmente

- ecossistema

- incorporado

- ênfase

- permitir

- habilitado

- criptografada

- criptografia

- final

- Ponto final

- Segurança de endpoint

- termina

- suficiente

- garantir

- inteiramente

- equipamento

- Equivalente

- Mesmo

- exatamente

- exemplo

- executar

- executado

- espera

- Olhos

- fato

- falsificação

- Característica

- poucos

- Envie o

- Arquivos

- firewall

- Escolha

- da

- frente

- funcionalidade

- futuro

- geralmente

- ter

- obtendo

- Go

- vai

- Bom estado, com sinais de uso

- agarrar

- manipular

- Hardware

- Ter

- manchete

- altura

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Buraco

- pairar

- Como funciona o dobrador de carta de canal

- HTML

- http

- HTTPS

- Centenas

- i

- idéia

- if

- imagem

- imagens

- implementado

- importante

- melhoria

- in

- incluir

- de treinadores em Entrevista Motivacional

- injetável

- inseguro

- instalado

- integridade

- para dentro

- Ironicamente

- Emitido

- IT

- ESTÁ

- se

- articulação

- apenas por

- Guarda

- chaves

- Saber

- conhecido

- mais tarde

- mais recente

- lançamento

- lançado

- APRENDER

- mínimo

- partida

- esquerda

- legítimo

- deixar

- vida

- como

- limitações

- Listado

- listas

- carregar

- localização

- fazer

- fabricante

- Makers

- malwares

- gerencia

- gerenciados

- Gerente

- manualmente

- Fabricantes

- Margem

- max-width

- Posso..

- significa

- mecanismo

- Memória

- apenas

- Microsoft

- poder

- erro

- MITM

- modelos

- modificar

- mais

- devo

- Segurança nua

- nome

- nativo

- necessário

- você merece...

- necessitando

- líquido

- rede

- tráfego de rede

- Novo

- notícias

- não

- normal

- notavelmente

- óbvio

- of

- WOW!

- frequentemente

- Velho

- on

- ONE

- online

- só

- aberto

- abertura

- operando

- sistema operativo

- Opção

- or

- original

- Outros

- A Nossa

- Fora

- próprio

- EDUCAÇAO FISICA

- parte

- particular

- passes

- caminho

- Paul

- Realizar

- persistentemente

- inclinado

- Avião

- plataforma

- platão

- Inteligência de Dados Platão

- PlatãoData

- ponto

- posição

- possível

- POSTAGENS

- potencialmente

- poderoso

- preferir

- presente

- primário

- provavelmente

- Problema

- processo

- processos

- Agenda

- Programador

- Programas

- proteção

- fornecer

- fornece

- fornecendo

- propósito

- colocar

- ransomware

- Ataques de Ransomware

- em vez

- Leia

- Leitor

- clientes

- reconhecido

- refere-se

- regular

- relacionado

- relativo

- substituir

- requeridos

- pesquisadores

- Reservar

- certo

- raiz

- volta

- rotineiramente

- Execute

- corrida

- Dito

- mesmo

- dizer

- Peneira

- seguro

- segurança

- Vejo

- parece

- envia

- sentido

- Seqüência

- Servidores

- serviço

- Sessão

- conjunto

- contexto

- instalação

- assinar

- assinado

- simplesmente

- So

- Software

- sólido

- Soluções

- alguns

- específico

- padrão

- começado

- começa

- inicialização

- Ainda

- roubado

- loja

- Estrito

- tal

- Sugere

- suportes

- SVG

- .

- sistemas

- dizer

- do que

- que

- A

- O Futuro

- a articulação

- deles

- Eles

- si mesmos

- então

- Lá.

- assim sendo

- Este

- deles

- think

- isto

- Apesar?

- três

- Através da

- tempo

- para

- também

- topo

- tráfego

- transição

- transparente

- experimentado

- VIRAR

- Virado

- tipo

- para

- até

- não desejado

- Atualizar

- Atualizações

- URL

- usar

- caso de uso

- Utilizador

- usuários

- usos

- utilização

- geralmente

- utilidade

- validado

- fornecedores

- Verificação

- verificar

- versão

- muito

- via

- Visitante

- volume

- Vulnerável

- Esperando

- queremos

- foi

- Caminho..

- we

- web

- Web-Based

- semanas

- BEM

- bem conhecido

- foram

- O Quê

- quando

- se

- qual

- QUEM

- de quem

- largura

- precisarão

- Windows

- de

- sem

- perguntando

- Word

- palavras

- trabalhar

- trabalho

- preocupado

- escrever

- escrita

- Vocês

- investimentos

- zefirnet