As empresas que utilizam o Google Workspace têm apenas metade da probabilidade de sofrer um ataque cibernético reportável em comparação com as empresas que utilizam o Microsoft 365, de acordo com dados de sinistros recolhidos por empresas de seguros cibernéticos.

Em seu Relatório de Reivindicações Cibernéticas de 2023, a seguradora Coalition descobriu que as empresas que usam o Microsoft Office 365 tinham duas vezes mais probabilidade (um aumento de 133%) de fazer uma reclamação contra seguros, em comparação com as empresas que usam o Google Workspace. Outra análise de dados de sinistros feita pela seguradora At-Bay descobriu que o Microsoft 365 tinha uma frequência relativa de sinistros por e-mail de 0.14%, exatamente o dobro dos 0.07% para empresas que usam o Google Workspace.

Os dados do seguro sugerem que o Google Workspace é menos arriscado do que o Microsoft 365 e, como tal, os prémios para os utilizadores do Microsoft 365 são mais elevados, diz Adam Tyra, gestor geral de serviços de segurança da At-Bay.

“Com base nas descobertas de nossa pesquisa de segurança de e-mail, os usuários do Google Workspace terão prêmios significativamente mais baixos em comparação com os usuários do Microsoft 365”, diz ele. “Mas é importante observar que estamos precificando com base nos resultados reais que nossos segurados estão obtendo com diversas soluções, e não em nossa percepção de como essas soluções funcionam com base em testes em laboratório.”

As plataformas da Microsoft e do Google são alvos populares para invasores. Em 2022, campanhas por e-mail direcionado ao Microsoft 365 contas para roubar credenciais e informações de funcionários, enquanto os pesquisadores descobriram uma maneira de ignorar o login no Google Workspace para baixar dados do Google Drive sem deixar rastros.

No entanto, o risco relativo das duas plataformas raramente foi medido. Embora várias outras companhias de seguros tenham se recusado a revelar seus dados e a Associação Nacional de Comissários de Seguros (NAIC) não tenha respondido a um pedido de comentário, os dados da Coalition e At-Bay sugerem que os usuários do Microsoft 365 correm maior risco do que seus usuários do Google. Contrapartes do espaço de trabalho.

A Microsoft não abordou diretamente os dados das seguradoras nem as conclusões, mas delineou os seus esforços para impedir os atacantes.

“A estratégia da Microsoft para combater ataques transmitidos por e-mail está ancorada em três princípios: inovação de produtos baseada em pesquisas, levar a luta até os invasores derrubando redes de ataque e focar em ajudar as organizações a melhorar sua postura e resiliência do usuário”, disse um porta-voz ao Dark Reading. .

O e-mail continua sendo um vetor importante

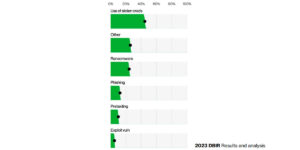

Tanto a Coalition quanto a At-Bay enfatizaram que o e-mail continua a ser um vetor popular para os invasores. O comprometimento de e-mail comercial, ou BEC, foi responsável por cerca de um quarto (26%) das reclamações cibernéticas relatadas pelos segurados da Coalition, enquanto o ransomware foi responsável por 19%, de acordo com o relatório da empresa. Relatório de reivindicações cibernéticas de 2023. Enquanto isso, o e-mail contribuiu para 41% de todas as reclamações de clientes da At-Bay no primeiro semestre de 2023, e o e-mail inseguro continua a ser um fator de risco significativo, diz Tyra.

A Coalition teorizou que a diferença na frequência de reclamações para empresas que usam o Microsoft 365 e o Google Workspace poderia ser devido às proteções padrão oferecidas pelas plataformas. As licenças básicas da Microsoft não incluem o Defender para Office 365, que oferece recursos adicionais de segurança de e-mail que o Google tem em sua oferta básica, apontou a Coalition em seu relatório.

O Google elogiou seus serviços nativos da nuvem e seu design seguro como vantagem contra invasores. O Gmail e o Google Workspace incorporaram o aprendizado de máquina desde 2004, têm uma grande população de usuários de cerca de 3 bilhões de contas para obter inteligência sobre ameaças e incorporam novas proteções com frequência, diz Neil Kumaran, gerente de produto do grupo Gmail Security and Trust do Google.

“Investimos extensivamente – e continuamos a investir – na aplicação de novas camadas de proteção o tempo todo, e acho que essa é uma diferença fundamental concreta entre nós e algumas das outras plataformas”, diz ele, acrescentando que a enorme base de usuários “nos dá muitos sinais de ameaça que podemos usar para proteger efetivamente todos os nossos clientes.”

Email baseado em nuvem é mais seguro

Não está claro se o Google Workspace deve ser a solução de e-mail ideal para empresas, At-Bay afirmou em seu relatório.

“Não temos certeza se essa disparidade é um simples caso de o Google oferecer melhores recursos de segurança do que a Microsoft”, afirmou a seguradora. “Em nossa opinião, ambos os fornecedores parecem oferecer um portfólio confiável e altamente robusto de opções de controle de segurança para acompanhar suas ofertas de e-mail. Em vez disso, é possível que os resultados representados pelos nossos dados possam estar mais intimamente relacionados com as circunstâncias que rodeiam as organizações que operam estas respectivas soluções do que com a eficácia das próprias soluções.”

No entanto, ambas as empresas sublinharam que a utilização de qualquer plataforma de e-mail baseada na nuvem é melhor do que um sistema local, porque as versões na nuvem incorporam funcionalidades mais sofisticadas, como aprendizagem automática, reúnem informações sobre ameaças em tempo real e respondem melhor às ameaças contínuas.

“A melhor coisa que você pode fazer é usar um provedor de e-mail baseado em nuvem”, disse Tyra, da At-Bay. “Se você não pode migrar para a nuvem, a próxima melhor coisa a fazer é implantar uma solução líder de segurança de e-mail.”

As empresas também devem implementar a autenticação multifatorial em todas as contas, começando pelas mais privilegiadas, incluindo executivos e administradores de sistema, diz Chris Hendricks, chefe de resposta a incidentes da Coalition. Para evitar ameaças por e-mail, as empresas devem usar tecnologias de segurança de e-mail, como Sender Policy Framework (SPF), DomainKeys Identified Mail (DKIM) e Domain-based Message Authentication, Reporting & Conformance (DMARC).

“Além disso, as organizações também podem aumentar a segurança de seus e-mails treinando regularmente suas equipes sobre o que são ataques de phishing, como eles podem proliferar em ataques cibernéticos em grande escala e o que procurar”, diz Hendricks. “Enquanto fazem isso, eles também podem ensinar aos funcionários a importância de boas práticas de senha e como evitar ações financeiras e de TI com base em e-mails suspeitos.”

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.darkreading.com/dr-tech/when-it-comes-to-email-security-the-cloud-you-pick-matters

- :tem

- :é

- :não

- 2022

- 2023

- 26%

- 7

- a

- Sobre

- acompanhar

- Segundo

- representaram

- Contas

- ações

- real

- Adam

- acrescentando

- Adição

- Adicional

- endereço

- administradores

- Vantagem

- contra

- contra atacantes

- Todos os Produtos

- tb

- an

- análise

- ancorado

- e

- Outro

- qualquer

- aparecer

- Aplicando

- SOMOS

- AS

- Associação

- At

- ataque

- Ataques

- Autenticação

- evitar

- base

- baseado

- BE

- BEC

- Porque

- sido

- MELHOR

- Melhor

- entre

- bilhão

- ambos

- bolha

- negócio

- compromisso de email comercial

- negócios

- mas a

- by

- Campanhas

- CAN

- casas

- de cores

- Chris

- circunstâncias

- reivindicar

- reivindicações

- remover filtragem

- de perto

- Na nuvem

- aliança

- combater

- vem

- comentar

- Empresas

- comparado

- compromisso

- continuar

- continua

- contribuiu

- ao controle

- poderia

- Credenciais

- credível

- Clientes

- cibernético

- Ataques cibernéticos

- Ataque cibernético

- Escuro

- Leitura escura

- dados,

- Padrão

- implantar

- Design

- DID

- diferença

- diretamente

- descoberto

- do

- parece

- duplo

- down

- download

- desenhar

- distância

- dois

- efetivamente

- eficácia

- esforços

- segurança de email

- solução de e-mail

- e-mails

- colaboradores

- exatamente

- executivos

- experimentando

- extensivamente

- fator

- Funcionalidades

- lutar

- financiar

- descobertas

- Empresa

- empresas

- Primeiro nome

- focando

- Escolha

- encontrado

- Quadro

- Frequência

- da

- em grande escala

- reunir

- Geral

- dá

- Bom estado, com sinais de uso

- maior

- Grupo

- tinha

- Metade

- Ter

- he

- cabeça

- ajuda

- superior

- altamente

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- i

- identificado

- if

- executar

- importância

- importante

- melhorar

- in

- incidente

- resposta a incidentes

- incluir

- Incluindo

- incorporar

- Incorporado

- Crescimento

- INFORMAÇÕES

- Inovação

- inseguro

- em vez disso

- com seguro

- Inteligência

- para dentro

- Investir

- IT

- ESTÁ

- jpg

- laboratório

- grande

- camadas

- principal

- aprendizagem

- menos

- licenças

- Provável

- logging

- olhar

- lote

- diminuir

- máquina

- aprendizado de máquina

- principal

- fazer

- Gerente

- maciço

- Matéria

- max-width

- Posso..

- Entretanto

- mensagem

- Microsoft

- mais

- a maioria

- mover

- autenticação multifator

- Nacional

- quase

- redes

- Novo

- Próximo

- of

- WOW!

- oferecer

- oferecido

- oferecendo treinamento para distância

- Ofertas

- Oferece

- Office

- frequentemente

- on

- contínuo

- só

- operando

- Opinião

- Opções

- or

- organizações

- Outros

- A Nossa

- Fora

- resultados

- esboço

- Senha

- percepção

- Realizar

- Phishing

- ataques de phishing

- escolher

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Privacidade

- Popular

- população

- pasta

- possível

- práticas

- preços

- princípios

- privilegiado

- Produto

- gerente de produto

- proteger

- proteção

- provedor

- Trimestre

- ransomware

- raramente

- em vez

- RE

- Leitura

- reais

- em tempo real

- regularmente

- relacionado

- relativo

- permanece

- Denunciar

- Informou

- Relatórios

- solicitar

- pesquisa

- pesquisadores

- resiliência

- aqueles

- Responder

- resposta

- responsivo

- revelar

- Risco

- Fator de risco

- riscos

- Arriscado

- uma conta de despesas robusta

- s

- Dito

- diz

- seguro

- segurança

- Vejo

- transmissor

- Serviços

- vários

- rede de apoio social

- sinais

- periodo

- de forma considerável

- simples

- desde

- solução

- Soluções

- alguns

- sofisticado

- fonte

- porta-voz

- Comece

- estabelecido

- Estratégia

- tal

- Sugere

- Em torno da

- suspeito

- .

- tomar

- tem como alvo

- equipes

- ensaio

- do que

- que

- A

- deles

- si mesmos

- Este

- deles

- coisa

- think

- isto

- aqueles

- ameaça

- ameaças

- três

- tempo

- vezes

- para

- disse

- promovido

- Traçar

- Training

- Confiança

- Twice

- dois

- us

- usar

- Utilizador

- usuários

- utilização

- vário

- fornecedores

- versões

- W

- Caminho..

- we

- foram

- O Quê

- quando

- qual

- enquanto

- precisarão

- de

- sem

- Vocês

- zefirnet