A empresa norte-americana de entrega de alimentos PurFoods, que é comercializada como Refeições da mamãe, acaba de admitir em um ciberintrusão que ocorreu de 2023/01/16 a 2023/02/22.

A empresa declarou oficialmente que:

[O] ataque cibernético […] incluiu a criptografia de determinados arquivos em nossa rede.

Como a investigação identificou a presença de ferramentas que poderiam ser usadas para exfiltração de dados (transferência não autorizada de dados), não podemos descartar a possibilidade de os dados terem sido retirados de um de nossos servidores de arquivos.

A PurFoods diz que contatou todos os que foram afetados, ou pelo menos todos cujos dados apareceram em um ou mais dos arquivos embaralhados, que presumimos serem os arquivos que a empresa acredita que os invasores teriam roubado, se de fato algum dado fosse exfiltrado.

O que está em risco

A empresa não informou quantas pessoas foram apanhadas neste incidente, mas um relatório recente no site de notícias de TI O registro coloca o total em mais de 1,200,000 indivíduos.

PurFoods listou os afetados como:

Clientes da PurFoods que receberam uma ou mais entregas de refeições, bem como alguns atuais e ex-funcionários e autônomos.

As informações nos arquivos incluíam data de nascimento, carteira de motorista/número de identificação estadual, informações de conta financeira, informações de cartão de pagamento, número de registro médico, identificação do Medicare e/ou Medicaid, informações de saúde, informações de tratamento, código de diagnóstico, categoria de refeição e/ou custo, informações do seguro saúde e número de identificação do paciente.

Os números da Segurança Social [SSNs] estavam envolvidos em menos de 1% dos [indivíduos], a maioria dos quais são internos da PurFoods.

Supomos que a empresa não coletou SSNs dos clientes, embora esperássemos que eles precisassem de dados de SSN dos funcionários, e é por isso que os SSNs em risco são listados como “internos”.

Mas se você está se perguntando por que uma empresa de entrega de alimentos precisaria coletar detalhes médicos dos clientes, incluindo informações de saúde e tratamento…

… bem, nós também nos perguntamos isso.

Parece que a empresa é especializada em fornecer refeições para pessoas com necessidades alimentares específicas, como diabetes, problemas renais e outras condições médicas, para as quais os ingredientes alimentares precisam ser escolhidos com cuidado.

A Mom's Meals, portanto, precisa de detalhes médicos de alguns, senão de todos, seus clientes, e esses dados foram misturados com muitas outras informações de identificação pessoal (PII) que agora podem estar nas mãos de cibercriminosos.

O que fazer?

Se você é um dos mais de um milhão de clientes afetados:

- Considere substituir seu cartão de pagamento se o seu estiver listado como possivelmente roubado. A maioria dos bancos emitirá novos cartões de pagamento imediatamente, invalidando automaticamente o seu cartão antigo e tornando os detalhes do cartão antigo inúteis para quem os possui agora ou os compra mais tarde na dark web.

- Observe suas declarações com atenção. Você deve fazer isso de qualquer maneira, para detectar anomalias o mais rápido possível, mas vale a pena ficar de olho no que está acontecendo com suas contas financeiras se houver evidências de que você pode estar correndo um risco maior do que o normal de roubo de identidade ou cartão. Abuso.

- Considere implementar um congelamento de crédito. Isso adiciona uma camada extra de autorização sua, necessária antes que qualquer coisa em seu relatório de crédito possa ser liberada para alguém. Isto torna mais difícil para os criminosos adquirirem empréstimos, cartões de crédito e similares em seu nome (embora isto obviamente torne mais difícil – e, portanto, demore mais tempo – para você obter um novo empréstimo, cartão de crédito ou hipoteca também). Infelizmente, ativando um congelamento de crédito significa que você precisa enviar uma grande quantidade de PII, incluindo uma cópia de seu documento de identidade com foto e seu SSN, para uma das três principais agências de crédito.

Se você é uma empresa que lida com PII vitais desse tipo:

- Aja imediatamente quando alguma anomalia for detectada em sua rede. Neste ataque, os criminosos aparentemente estiveram dentro da rede PurFoods por mais de um mês, mas só foram descobertos depois de terem conseguido embaralhar arquivos, provavelmente como base para extorquir dinheiro da empresa.

- Considere usar um serviço de detecção e resposta gerenciada (MDR) se você não conseguir acompanhar sozinho. Boas ferramentas de caça a ameaças não apenas procuram e previnem a ativação de malware, mas também ajudam a detectar pontos fracos em sua rede, como computadores desprotegidos ou não corrigidos, e a identificar e isolar comportamentos comumente vistos na preparação para uma solução completa. -ataque explodido. Ter especialistas em caça a ameaças disponíveis o tempo todo torna muito mais provável que você detecte quaisquer sinais de perigo antes que seja tarde demais.

- Seja o mais rápido e transparente possível em qualquer notificação de violação de dados. Apesar da sugestão de que este foi um ataque duplo de roubar dados e depois embaralhá-los, conhecido no jargão como extorsão dupla, a PurFoods não deixou claro o que realmente aconteceu, embora a empresa tenha demorado vários meses para investigar e publicar seu relatório. Por exemplo, ainda não sabemos se a empresa recebeu alguma exigência de chantagem, se houve alguma “negociação” com os atacantes, ou se algum dinheiro mudou de mãos em troca de abafar o incidente ou de comprar de volta chaves de descriptografia para recuperar o arquivos embaralhados.

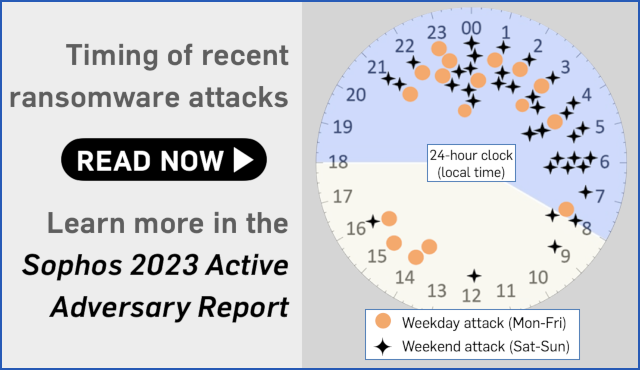

De acordo com os dados do último Relatório Sophos Active Adversary, a média mediana tempo de permanência em ataques de ransomware (o tempo que leva entre os criminosos invadirem sua rede pela primeira vez e se colocarem em posição de comprometer todos os seus arquivos em um ataque simultâneo) agora caiu para apenas cinco dias.

Isso significa que se a sua empresa for “escolhida” por criminosos de ransomware para o próximo ataque para obter dinheiro, há um melhor que 50% de chance que você terá menos do que uma semana para detectar os bandidos se esgueirando se preparando para o evento apocalíptico da sua rede.

Pior ainda, o golpe final desferido pelos invasores de ransomware provavelmente ocorrerá em um horário profundamente inconveniente para sua própria equipe de TI, com o desfecho da confusão de arquivos normalmente desencadeado entre 21h e 00h (06h às 00h) em seu local. fuso horário.

Para contrariar o Sr. Miagi do famoso Karate Kid: A melhor maneira de evitar o soco é estar presente o tempo todo, monitorando e reagindo o mais rápido possível.

Pouco tempo ou experiência para cuidar da resposta a ameaças de segurança cibernética? Preocupado que a segurança cibernética acabe distraindo você de todas as outras coisas que você precisa fazer?

Saiba mais sobre Detecção e Resposta Gerenciada Sophos:

Caça, detecção e resposta a ameaças 24 horas por dia, 7 dias por semana ▶

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- ChartPrime. Eleve seu jogo de negociação com ChartPrime. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/08/29/moms-meals-issues-notice-of-data-event-what-to-know-and-what-to-do/

- :tem

- :é

- :não

- $UP

- 000

- 06

- 1

- 125

- 15%

- 200

- 25

- 700

- a

- Sobre

- absoluto

- abuso

- Conta

- Contas

- adquirir

- ativação

- ativo

- Adiciona

- admitiu

- Depois de

- Todos os Produtos

- tb

- Apesar

- quantidade

- an

- e

- qualquer

- qualquer um

- nada

- apareceu

- SOMOS

- por aí

- AS

- assumir

- At

- ataque

- Ataques

- autor

- permissão

- auto

- automaticamente

- média

- evitar

- em caminho duplo

- background-image

- bancos

- base

- BE

- antes

- entre

- Chantagem

- soprar

- fronteira

- Inferior

- violação

- Quebra

- mas a

- Comprar

- Compra

- by

- CAN

- cartão

- Cartões

- Cuidado

- cuidadosamente

- Categoria

- apanhados

- Centralização de

- certo

- mudado

- escolhido

- remover filtragem

- mais próximo

- código

- coletar

- cor

- geralmente

- Empresa

- compromisso

- computadores

- condições

- empreiteiros

- Custo

- poderia

- cobrir

- crédito

- cartão de crédito

- Cartões de crédito

- Os criminosos

- Atual

- Clientes

- Ataque cibernético

- cibercriminosos

- Cíber segurança

- PERIGO

- Escuro

- dark web

- dados,

- violação de dados

- Data

- dias

- Entregas

- Entrega

- demandas

- Apesar de

- detalhes

- descobrir

- detectou

- Detecção

- Diabetes

- Ecrã

- do

- parece

- não

- doomsday

- down

- colaboradores

- criptografia

- final

- Mesmo

- Evento

- todos

- evidência

- exemplo

- exfiltração

- esperar

- experiência

- especialistas

- extra

- olho

- FAME

- longe

- Envie o

- Arquivos

- final

- financeiro

- Primeiro nome

- cinco

- comida

- entrega de alimentos

- Escolha

- Antigo

- Congelar

- da

- FTC

- ter

- obtendo

- Bom estado, com sinais de uso

- martelo

- mão

- Alças

- mãos

- aconteceu

- Acontecimento

- mais duro

- Ter

- ter

- Saúde

- informação de saúde

- seguro de saúde

- altura

- ajudar

- pairar

- Como funciona o dobrador de carta de canal

- HTTPS

- Caça

- ID

- identificação

- identificado

- identificar

- Identidade

- if

- imediatamente

- implementação

- in

- incidente

- incluído

- Incluindo

- de fato

- de treinadores em Entrevista Motivacional

- indivíduos

- INFORMAÇÕES

- dentro

- com seguro

- interno

- para dentro

- investigar

- investigação

- envolvido

- emitem

- questões

- IT

- ESTÁ

- jargão

- apenas por

- Guarda

- manutenção

- chaves

- Criança

- rim

- Saber

- conhecido

- grande

- Atrasado

- mais tarde

- mais recente

- camada

- mínimo

- esquerda

- menos

- como

- Provável

- Listado

- empréstimo

- Empréstimos

- local

- mais

- moldadas

- a Principal

- FAZ

- Fazendo

- malwares

- gerenciados

- muitos

- muitas pessoas

- Margem

- max-width

- Posso..

- MDR

- refeições

- significa

- médico

- Medicar

- poder

- milhão

- misto

- dinheiro

- monitoração

- Mês

- mês

- mais

- Empréstimo

- a maioria

- mr

- muito

- nome

- você merece...

- necessário

- Cria

- rede

- Novo

- notícias

- Próximo

- nenhum

- normal

- notificações

- agora

- número

- números

- of

- Oficialmente

- Velho

- on

- ONE

- só

- or

- Outros

- A Nossa

- Fora

- próprio

- paciente

- Paul

- pagamento

- Cartão de pagamento

- Pessoas

- Pessoalmente

- foto

- Lugar

- platão

- Inteligência de Dados Platão

- PlatãoData

- Abundância

- posição

- possibilidade

- possivelmente

- POSTAGENS

- presença

- evitar

- problemas

- fornecendo

- publicar

- Coloca

- Links

- ransomware

- Ataques de Ransomware

- pronto

- clientes

- recebido

- registro

- Recuperar

- relativo

- liberado

- Denunciar

- resposta

- retorno

- certo

- Risco

- Regra

- dizer

- diz

- Pesquisar

- segurança

- parece

- visto

- enviar

- Servidores

- serviço

- vários

- rede de apoio social

- sinais

- local

- So

- sólido

- alguns

- em breve

- específico

- Spot

- pontos

- estabelecido

- declarações

- Ainda

- roubado

- greve

- tal

- SVG

- Tire

- tomado

- toma

- Profissionais

- do que

- que

- A

- roubo

- deles

- Eles

- si mesmos

- Lá.

- assim sendo

- coisas

- Acha

- isto

- aqueles

- Apesar?

- ameaça

- três

- Assim

- tempo

- fuso horário

- para

- também

- levou

- ferramentas

- topo

- Total

- trades

- transferência

- transição

- transparente

- tratamento

- tipicamente

- infelizmente

- desencadeou

- URL

- usava

- utilização

- vital

- foi

- Caminho..

- we

- web

- BEM

- foram

- O Quê

- quando

- se

- qual

- QUEM

- de quem

- porque

- largura

- precisarão

- de

- perguntando

- preocupado

- Equivalente há

- seria

- Vocês

- investimentos

- zefirnet