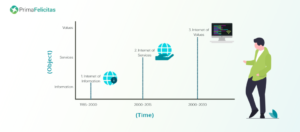

Web3 refere-se ao desenvolvimento contínuo da terceira geração da Internet, em que aplicativos e sites possuem a capacidade de processar dados de maneira inteligente e humana, usando tecnologias como aprendizado de máquina, inteligência artificial, tecnologia de contabilidade descentralizada, big data e muito mais. .

Do ponto de vista técnico, Tecnologia Web3 pode ser definida como uma rede descentralizada onde os dados são interligados e monetizados. As transações na Internet são suportadas por livros distribuídos, em vez de dependerem de uma autoridade centralizada. A visão da Internet na era Web3 pode ser resumida da seguinte forma:

- Abra: As plataformas de conteúdo são construídas em software de código aberto, promovendo transparência e colaboração.

- Distribuído: Dispositivos, serviços e usuários podem interagir entre si sem exigir autorização de uma autoridade central, promovendo uma rede ponto a ponto.

- Sem confiança: Uma arquitetura de confiança zero estende as medidas de segurança a todos os dispositivos de borda da Internet das Coisas (IoT), garantindo maior segurança e privacidade.

Web3 riscos – O que são?

O potencial de Arquiteturas Web3 e blockchain apresenta um futuro intrigante, mas pode ser um desafio antecipar os riscos específicos que podem surgir das compensações na sua concepção. Por exemplo, embora a Web 2 tenha provocado uma revolução no conteúdo web gerado pelos utilizadores, proporcionando oportunidades de expressão, acesso à informação e comunidade, também introduziu desafios como a desinformação generalizada, a vigilância extensiva e os guardiões centralizados.

Os maiores riscos de Segurança Web3

- Engenharia social e novas formas de ataque -

A Web3 descobriu uma nova classe de ameaças cibernéticas exclusivas das redes e interfaces blockchain.

- Hacks de lógica de contrato inteligente: Esta ameaça emergente visa especificamente a lógica subjacente incorporada nos serviços blockchain. Os hacks lógicos de contratos inteligentes exploram vários serviços e funcionalidades, incluindo governança de projetos, interoperabilidade, funções de carteira de criptomoeda e serviços de empréstimo criptográfico.

- Ataques instantâneos de empréstimos: Esta ameaça envolve a exploração de contratos inteligentes que facilitam a concessão de empréstimos rápidos para desviar activos. Os invasores manipulam diversas entradas do contrato inteligente, aproveitando-se de empréstimos sem garantia.

- Criptojacking: O Cryptojacking é uma ameaça em que atores mal-intencionados se incorporam a computadores ou dispositivos móveis para explorar os recursos da máquina para minerar criptomoedas. Criptomineradores maliciosos geralmente se infiltram em dispositivos por meio de downloads de navegadores da Web ou de aplicativos móveis não autorizados, comprometendo vários dispositivos, como smartphones, desktops, laptops ou servidores de rede.

- Puxadores de tapete: Rug pulls são atos maliciosos dentro da indústria de criptomoedas, onde os desenvolvedores abandonam um projeto e fogem com os fundos dos investidores. Esses incidentes geralmente ocorrem em bolsas descentralizadas (DEXs), nas quais indivíduos mal-intencionados desenvolvem um token, listam-no na DEX e emparelham-no com criptomoedas líderes como Ethereum.

- Phishing de gelo: Ice phishing refere-se a um ataque baseado em blockchain em que os usuários são enganados e assinam uma transação maliciosa, permitindo que os invasores obtenham controle sobre os criptoativos.

- Segurança e confiabilidade dos dados -

A topologia de rede mais ampla, abrangendo atores, interfaces e armazenamento de dados, expande inerentemente o escopo dos riscos de segurança na Web3. Embora as transações Web3 sejam criptografadas e as informações e serviços descentralizados reduzam pontos únicos de risco e censura, elas também introduzem vulnerabilidades potenciais, incluindo

- Disponibilidade de dados: Com maior controle sobre os nós dos usuários finais, surgem preocupações sobre o impacto nos aplicativos ou processos se um nó ficar indisponível, levantando questões sobre a disponibilidade dos dados.

- Autenticidade dos dados: Por outro lado, garantir a autenticidade, originalidade e precisão das informações disponíveis torna-se um desafio, pois os usuários necessitam de mecanismos para verificar a confiabilidade dos dados.

- Manipulação de dados: Existem vários riscos associados à manipulação de dados no ecossistema Web3, incluindo a injeção de scripts maliciosos nas diversas linguagens de programação usadas na Web3, permitindo que invasores executem comandos de aplicativos.

- Clonagem de carteira, onde os invasores obtêm acesso à senha de um usuário e assumem o controle de seu conteúdo.

- Acesso não autorizado a informações e representação de nós de usuários finais.

- Espionagem ou interceptação de informações não criptografadas transmitidas pela rede.

- Estes riscos destacam a importância da implementação de medidas e protocolos de segurança robustos para mitigar as potenciais vulnerabilidades inerentes aos sistemas Web3.

- Identidade e anonimato -

Os recursos do Web3 reduzem certos riscos de confidencialidade e privacidade de dados associados ao Web2, capacitando os indivíduos com maior controle sobre suas informações. No entanto, o anonimato e o pseudonimato na Identidade Autossoberana (SSI) também apresentam desvantagens. A natureza transparente das blockchains públicas, que disponibilizam registos de transações para todos, promove a confiança sem a necessidade de intermediários, mas também introduz compensações em termos de privacidade e segurança.

- Incentivos económicos e riscos sociais -

Em muitas das primeiras aplicações Web3 e comunidades digitais, a microeconomia, as moedas e outros activos financeiros são integrados, criando novos incentivos e desincentivos que alterarão a forma como os riscos são calculados. Estes factores introduzem novos incentivos e desincentivos que irão remodelar o processo de avaliação de riscos.

Por exemplo, as estruturas económicas da Web3 incorporadas nas aplicações criam motivações únicas para os hackers, distintas daquelas existentes na nuvem tradicional ou nos ambientes de TI. Em ambientes tradicionais, os serviços e os dados são frequentemente visados sem um benefício monetário claro ou imediato. No entanto, os aplicativos blockchain frequentemente armazenam valores significativos diretamente no blockchain, tornando-os um alvo atraente para atores mal-intencionados.

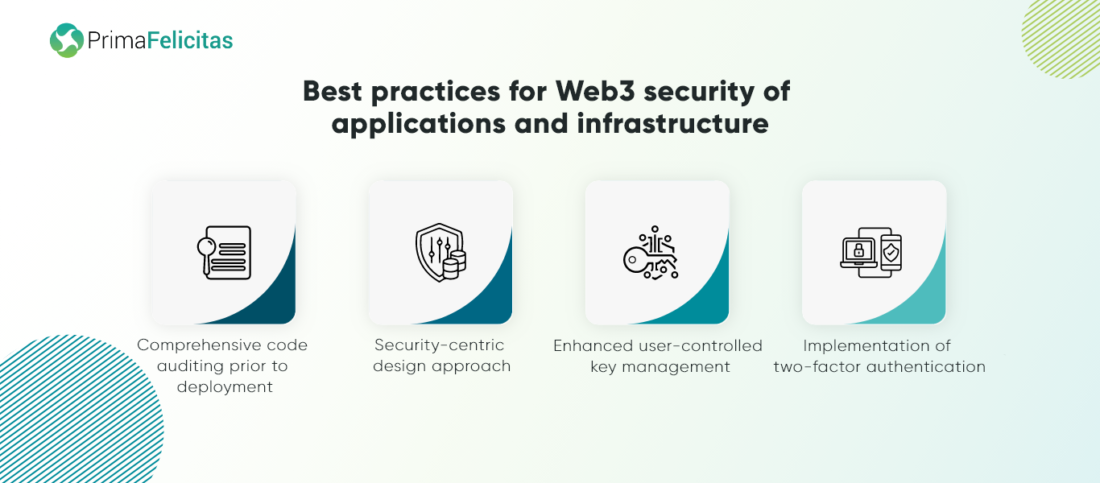

Melhores práticas para Segurança Web3 of aplicações e infraestrutura

Web3 representa a evolução da Internet, projetada especificamente para enfrentar os desafios de segurança enfrentados por redes blockchain como Ethereum, garantindo seu avanço e prosperidade sustentados. Para mitigar esses riscos ao interagir com o web3, várias medidas podem ser implementadas, algumas das quais são descritas abaixo:

- Auditoria abrangente de código antes da implantação:

A realização de auditorias de segurança abrangentes é crucial para as organizações antes de lançar ou implantar seu código. Se alguma vulnerabilidade de segurança for descoberta após a implantação, ela deverá ser resolvida na versão subsequente.

- Abordagem de design centrado na segurança:

A segurança desempenha um papel fundamental no sucesso de qualquer nova inovação tecnológica no mercado. Ao adotar essa abordagem, os desenvolvedores Web3 podem criar produtos com infraestrutura robusta e código seguro que são altamente resistentes a tentativas de hackers.

- Gerenciamento aprimorado de chaves controladas pelo usuário:

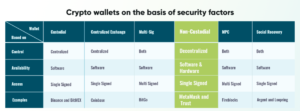

No paradigma Web3, as transações dos usuários dependem fortemente de chaves criptográficas, o que pode ser difícil de manusear. Como as empresas dependem do gerenciamento de chaves, os riscos associados levam alguns usuários a optar por carteiras hospedadas em vez de carteiras sem custódia.

- Implementação de autenticação de dois fatores:

Um tipo predominante de ameaça no cenário atual é o hacking social, onde interfaces visualmente idênticas são usadas para induzir os usuários a divulgar informações pessoais ou confidenciais aos hackers. No espaço Web3, isso é frequentemente observado através da clonagem de aplicativos populares para criar réplicas convincentes.

Palavras finais

Os riscos associados à segurança da Web3 fornecem uma visão realista do que os especialistas em segurança podem antecipar na era da Web3. Estes riscos são uma preocupação significativa para a adopção da Web3, uma vez que os novos utilizadores hesitam em expor as suas informações valiosas a ameaças potenciais. Além disso, a transição para a segurança Web3 teria implicações profundas para a transformação digital de vários processos convencionais e atividades quotidianas.

Prima Felicitas é uma empresa líder em desenvolvimento de Web3, Blockchain e Metaverso, que oferece uma ampla gama de serviços de segurança Web3 para ajudar empresas e indivíduos a proteger seus ativos e dados no emergente ecossistema Web3. Nossa equipe de especialistas experientes em segurança Web3 possui um profundo conhecimento das mais recentes ameaças e vulnerabilidades de segurança. Usamos uma combinação de ferramentas manuais e automatizadas para identificar e mitigar possíveis riscos de segurança.

Priorizar a segurança do Web3 é um fator crucial para garantir a adoção bem-sucedida do Web3 a longo prazo. Enfrentar os desafios de segurança, como o acesso não autorizado a informações e a confidencialidade dos dados, é vital para a utilização eficaz das tecnologias Web3. No entanto, adotar uma abordagem proativa para identificar e gerenciar riscos pode levar a melhorias substanciais no valor ao utilizar o Web3.

Publicar vistas: 49

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :tem

- :é

- :onde

- 1

- 1100

- 180

- 224

- 26%

- 7

- 8

- 9

- a

- habilidade

- Sobre

- Acesso

- precisão

- em

- atividades

- atores

- atos

- Adicionalmente

- endereçado

- endereçando

- Adotando

- Adoção

- avanço

- Vantagem

- Depois de

- Todos os Produtos

- tb

- an

- e

- e infra-estrutura

- Anonimato

- Outro

- antecipar

- qualquer

- atraente

- Aplicação

- aplicações

- abordagem

- arquitetura

- SOMOS

- surgir

- artificial

- inteligência artificial

- AS

- avaliação

- Ativos

- associado

- ataque

- Ataques

- Tentativas

- auditoria

- auditorias

- autenticidade

- autoridade

- autorização

- Automatizado

- disponibilidade

- disponível

- evitar

- BE

- torna-se

- antes

- abaixo

- beneficiar

- MELHOR

- melhores práticas

- Grande

- Big Data

- O maior

- blockchain

- aplicações blockchain

- Redes Blockchain

- baseada em bloco

- blockchains

- mais amplo

- Trazido

- navegador

- construído

- negócios

- mas a

- by

- calculado

- CAN

- capacidades

- Censura

- central

- Autoridade central

- centralizada

- certo

- desafiar

- desafios

- desafiante

- classe

- remover filtragem

- Na nuvem

- código

- colaboração

- combinação

- Comunidades

- comunidade

- Empresa

- compreensivo

- comprometendo

- computadores

- Interesse

- Preocupações

- confidencialidade

- conteúdo

- conteúdo

- contract

- contratos

- ao controle

- convencional

- crio

- Criar

- crucial

- criptoassets

- criptomoedas

- criptomoedas

- Indústria de criptomoedas

- Carteira de Criptomoeda

- criptografia

- moedas

- Atual

- cibernético

- dados,

- armazenamento de dados

- Descentralizada

- rede descentralizada

- trocas descentralizadas

- profundo

- definido

- Implantação

- desenvolvimento

- Design

- projetado

- desenvolver

- desenvolvedores

- Desenvolvimento

- Companhia de desenvolvimento

- Dispositivos/Instrumentos

- Dex

- DES

- digital

- Transformação Digital

- diretamente

- Divulgando

- descoberto

- distinto

- distribuído

- livros distribuídos

- diferente

- de downloads

- desvantagens

- Cedo

- Econômico

- ecossistema

- borda

- Eficaz

- embutir

- incorporado

- emergente

- capacitação

- permitindo

- abrangente

- criptografada

- noivando

- Engenharia

- aprimorada

- assegurando

- ambientes

- Era

- ethereum

- cotidiano

- todos

- evolução

- exemplo

- Trocas

- executar

- existir

- expande

- experiente

- especialistas

- Explorar

- exploração

- expressão

- se estende

- extenso

- enfrentou

- facilitar

- fator

- fatores

- poucos

- financeiro

- Flash

- empréstimos rápidos

- segue

- Escolha

- formas

- fomento

- promove

- freqüentemente

- da

- funcionalidades

- funções

- fundos

- futuro

- Ganho

- geração

- governo

- maior

- hackers

- hacker

- hacks

- mão

- manipular

- Ter

- fortemente

- ajudar

- Hesitante

- Destaques

- altamente

- altamente resistente

- hospedado

- Como funciona o dobrador de carta de canal

- Como Negociar

- Contudo

- http

- HTTPS

- idêntico

- identificar

- identificar

- Identidade

- if

- Imediato

- Impacto

- implementado

- implementação

- implicações

- importância

- melhorias

- in

- incentivos

- Incluindo

- indivíduos

- indústria

- INFORMAÇÕES

- Infraestrutura

- inerente

- inerentemente

- Inovação

- inputs

- em vez disso

- integrado

- Inteligência

- interagir

- interconectado

- interfaces de

- intermediários

- Internet

- internet das coisas

- Interoperabilidade

- para dentro

- intrigante

- introduzir

- introduzido

- Introduz

- iot

- IT

- Chave

- chaves

- paisagem

- Idiomas

- laptops

- mais recente

- conduzir

- principal

- aprendizagem

- Ledger

- livros

- como

- Lista

- empréstimo

- Empréstimos

- lógica

- longo prazo

- máquina

- aprendizado de máquina

- FAZ

- Fazendo

- de grupos

- gestão

- Manipulação

- maneira

- manual

- muitos

- mercado

- max-width

- Posso..

- medidas

- mecanismos

- metaverso

- desenvolvimento do metaverso

- Mineração

- Desinformação

- Mitigar

- Móvel Esteira

- Aplicações móveis

- dispositivos móveis

- Monetário

- mais

- motivações

- múltiplo

- Natureza

- Navegação

- você merece...

- rede

- redes

- Novo

- Novos usuários

- nó

- nós

- não custodial

- of

- WOW!

- oferecendo treinamento para distância

- frequentemente

- on

- ONE

- queridos

- contínuo

- open source

- Software livre

- oportunidades

- or

- organizações

- originalidade

- Outros

- A Nossa

- delineado

- Acima de

- Visão geral

- par

- paradigma

- Supremo

- peer to peer

- pessoal

- Phishing

- PHP

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- desempenha

- pontos

- Popular

- possuir

- Publique

- POSTAGENS

- potencial

- práticas

- presentes

- prevalecente

- Prima Felicitas

- Prévio

- política de privacidade

- Privacidade e segurança

- Proactive

- processo

- processos

- Produtos

- profundo

- Programação

- linguagens de programação

- projeto

- Promoção

- prosperidade

- proteger

- protocolos

- fornecer

- fornecendo

- provisão

- Pseudônimo

- público

- Pullover

- Frequentes

- elevando

- alcance

- em vez

- realista

- registros

- reduzir

- refere-se

- liberação

- depender

- contando

- representa

- remodelar

- resistente

- Recursos

- Revolução

- Risco

- avaliação de risco

- riscos

- uma conta de despesas robusta

- Tipo

- LINHA

- escopo

- Scripts

- seguro

- segurança

- Auditorias de segurança

- Medidas de Segurança

- riscos de segurança

- As ameaças de segurança

- Servidores

- Serviços

- Configurações

- rede de apoio social

- periodo

- assinatura

- desde

- solteiro

- smart

- smart contract

- Smart Contracts

- Smartphones

- Redes Sociais

- Software

- alguns

- Espaço

- específico

- especificamente

- ponto de vista

- armazenamento

- loja

- estruturas

- subseqüente

- substancial

- sucesso

- bem sucedido

- tal

- Suportado

- vigilância

- sistemas

- equipamento

- Tire

- tomar

- Target

- visadas

- tem como alvo

- Profissionais

- Dados Técnicos:

- tecnológica

- Tecnologias

- Tecnologia

- do que

- que

- A

- deles

- Eles

- si mesmos

- Este

- deles

- coisas

- Terceiro

- Terceira Geração

- isto

- aqueles

- ameaça

- ameaças

- Através da

- para

- token

- ferramentas

- tradicional

- transação

- Transações

- Transformação

- transição

- Transparência

- transparente

- Confiança

- fidedignidade

- tipo

- tipicamente

- não autorizado

- não colateralizado

- descoberto

- subjacente

- compreensão

- único

- usar

- usava

- Utilizador

- usuários

- utilização

- Utilizando

- Valioso

- valor

- vário

- verificar

- versão

- visualizações

- visão

- visualmente

- vital

- vulnerabilidades

- Wallet

- Carteiras

- Caminho..

- we

- web

- a web 2

- navegador web

- Web2

- Web3

- aplicativos web3

- Ecossistema Web3

- espaço Web3

- tecnologias web3

- tecnologia web3

- Web3's

- sites

- O Quê

- quando

- qual

- enquanto

- Largo

- Ampla variedade

- generalizada

- precisarão

- de

- dentro

- sem

- seria

- zefirnet