QUANDO O MALWARE VEM DE DENTRO

Nenhum reprodutor de áudio abaixo? Ouvir diretamente no Soundcloud.

Com Doug Aamoth e Paul Ducklin. Música de introdução e final de Edith Mudge.

Você pode nos ouvir em Soundcloud, Podcasts da Apple, Google Podcasts, Spotify, Costureiro e em qualquer lugar que bons podcasts sejam encontrados. Ou simplesmente solte o URL do nosso feed RSS em seu podcatcher favorito.

LEIA A TRANSCRIÇÃO

DOUG. Hacks de Wi-Fi, Dia Mundial do Backup e erros na cadeia de suprimentos.

Tudo isso e muito mais no podcast Naked Security.

[MODEM MUSICAL]

Bem-vindos ao podcast, pessoal.

Eu sou Doug Aamoth e ele é Paul Ducklin.

Paulo, como vai?

PATO. Ansioso para um passeio de lua cheia esta noite, Doug!

DOUG. Nós gostamos de começar nosso show com Esta semana na história da tecnologia, e temos muitos tópicos para escolher.

Vamos girar a roda.

Os tópicos de hoje incluem: primeira espaçonave a orbitar a lua, 1966; primeira chamada de celular, 1973; Fundação da Microsoft, 1975; nascimento do Netscape, 1994; SATAN (o scanner de rede, não o cara), 1995... Acho que o cara veio antes disso.

E o Windows 3.1, lançado em 1992.

Vou girar a roda aqui, Paul...

[FX: A RODA DA FORTUNA GIRA]

PATO. Vamos, lua – vamos, lua…

..vamos lá, objeto orbitando a lua!

[FX: A RODA DIMINUI E PARA]

DOUG. Nós pegamos SATANÁS.

[FX: BUZINA]

Tudo bem…

PATO. Lúcifereh?

“O portador da luz”, ironicamente.

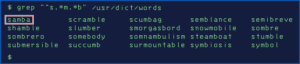

DOUG. [RISOS] Esta semana, em 05 de abril de 1995, o mundo foi apresentado ao SATAN: Security Administrator Tool for Analyzing Networks, que era uma ferramenta gratuita para escanear redes potencialmente vulneráveis.

Não foi incontroverso, é claro.

Muitos apontaram que tornar essa ferramenta disponível para o público em geral pode levar a um comportamento desagradável.

E, Paul, espero que você possa contextualizar o quão longe chegamos desde os primeiros dias de ferramentas de digitalização como esta...

PATO. Bem, acho que eles ainda são controversos de várias maneiras, Doug, não são?

Se você pensar em ferramentas que as pessoas estão acostumadas hoje em dia, coisas como NMap (mapeador de rede), onde você sai pela rede e tenta descobrir…

…que servidores existem?

Em quais portas eles estão escutando?

Talvez até enfiar uma agulha de tricô e dizer: “Que tipo de coisas eles estão fazendo naquele porto? É realmente uma porta da web ou eles a estão usando secretamente para canalizar o tráfego de outro tipo?”

E assim por diante.

Acho que acabamos de perceber que a maioria das ferramentas de segurança tem um lado bom e um lado ruim, e é mais sobre como e quando você as usa e se você tem autoridade – moral, legal e técnica – para fazê-lo, ou não.

DOUG. Tudo bem, muito bom.

Vamos falar sobre esse grande problema da cadeia de suprimentos.

Hesito em dizer: “Outro dia, outro problema da cadeia de suprimentos”, mas parece que estamos falando muito sobre problemas da cadeia de suprimentos.

Desta vez é empresa de telefonia 3CX.

Então, o que aconteceu aqui?

O erro na cadeia de suprimentos coloca os usuários do aplicativo de telefone 3CX em risco

PATO. Bem, acho que você está certo, Doug.

É uma espécie de história do tipo “lá vamos nós de novo”.

O malware inicial parece ter sido criado, assinado ou aprovado pela própria empresa 3CX.

Em outras palavras, não era apenas uma questão de “Ei, aqui está um aplicativo que se parece com o verdadeiro, mas vem de um site completamente falso, de algum fornecedor alternativo do qual você nunca ouviu falar”.

Parece que os bandidos conseguiram se infiltrar, de alguma forma, em alguma parte do repositório de código-fonte que o 3CX usou - aparentemente, a parte onde eles armazenaram o código de uma coisa chamada Electron, que é uma enorme estrutura de programação muito popular .

Ele é usado por produtos como Zoom e Visual Studio Code... se você já se perguntou por que esses produtos têm centenas de megabytes de tamanho, é porque grande parte da interface do usuário, da interação visual e da renderização da Web é feita por esta subcamada de elétrons.

Então, normalmente isso é apenas algo que você absorve e então adiciona seu próprio código proprietário em cima disso.

E parece que o esconderijo onde 3CX mantinha sua versão do Electron foi envenenado.

Agora, estou supondo que os bandidos pensaram: “Se envenenarmos o próprio código proprietário da 3CX, o material em que eles trabalham todos os dias, é muito mais provável que alguém da revisão de código perceba. É proprietário; eles se sentem proprietários sobre isso. Mas se apenas colocarmos algumas coisas duvidosas neste gigantesco mar de código que eles sugam toda vez e em que acreditam em grande parte... talvez possamos nos safar.

E parece que foi exatamente isso que aconteceu.

Parece que as pessoas que foram infectadas baixaram o aplicativo de telefonia 3CX e o instalaram durante a janela em que foi infectado, ou atualizaram oficialmente de uma versão anterior e receberam o malware.

O aplicativo principal carregou uma DLL e essa DLL, acredito, foi para o GitHub e baixou o que parecia um arquivo de ícone inocente, mas não era.

Na verdade, era uma lista de servidores de comando e controle e, em seguida, foi para um desses servidores de comando e controle e baixou o malware *real* que os bandidos queriam implantar e o injetou diretamente na memória.

Isso nunca apareceu como um arquivo.

Algo como uma mistura de ferramentas diferentes pode ter sido usado; aquele que você pode Ler sobre em news.sophos.com é um infostealer.

Em outras palavras, os cozinheiros estão atrás de sugar as informações do seu computador.

Atualização 2: usuários 3CX sob ataque de sideload de DLL: o que você precisa saber

DOUG. Tudo bem, então verifique isso.

Como Paulo disse, Segurança nua e notícias.sophos.com tem dois artigos diferentes com tudo o que precisa.

Tudo bem, de um ataque na cadeia de suprimentos onde os bandidos injetam toda a maldade no começo…

…para um hack de WiFi onde eles tentam extrair informações no final.

Vamos falar sobre como contornar a criptografia Wi-Fi, mesmo que apenas por um breve momento.

Pesquisadores afirmam que podem contornar a criptografia Wi-Fi (brevemente, pelo menos)

PATO. Sim, este foi um artigo fascinante publicado por um grupo de pesquisadores da Bélgica e dos Estados Unidos.

Acredito que seja uma pré-impressão de um artigo que será apresentado na Conferência USENIX 2023.

Eles inventaram uma espécie de nome esquisito... eles o chamaram Molduras de Emolduramento, como nos chamados quadros sem fio ou pacotes sem fio.

Mas acho que o subtítulo, o slogan, é um pouco mais significativo e diz: “Ignorando a criptografia Wi-Fi manipulando as filas de transmissão”.

Simplificando, Doug, tem a ver com quantos ou a maioria dos pontos de acesso se comportam para fornecer a você uma qualidade de serviço mais alta, se preferir, quando o software ou hardware do cliente sai do ar temporariamente.

“Por que não salvamos qualquer tráfego restante para que, se eles reaparecerem, possamos deixá-los continuar de onde pararam e todos ficarão felizes?”

Como você imagina, muita coisa pode dar errado quando você está guardando coisas para mais tarde…

…e foi exatamente isso que esses pesquisadores descobriram.

DOUG. Tudo bem, parece que há duas maneiras diferentes de fazer isso.

Um apenas desconecta por atacado e outro em que cai no modo de suspensão.

Então, vamos falar primeiro sobre a versão do “modo de suspensão”.

PATO. Parece que se a sua placa WiFi decidir "Ei, vou entrar no modo de economia de energia", ela pode informar o ponto de acesso em um quadro especial (daí o nome do ataque Molduras de Emolduramento)… “Ei, vou dormir um pouco. Então você decide como quer lidar com o fato de que provavelmente vou acordar e voltar a ficar online em um momento.”

E, como eu disse, muitos pontos de acesso enfileirarão o tráfego restante.

Obviamente, não haverá novas solicitações que precisem de respostas se o seu computador estiver inativo.

Mas você pode estar no meio do download de uma página da web e ainda não terminou, então não seria bom se, quando você saísse do modo de economia de energia, a página da web terminasse de transmitir os últimos pacotes?

Afinal, eles devem ser criptografados (se você tiver ativado a criptografia de Wi-Fi), não apenas sob a chave de rede que exige que a pessoa se autentique na rede primeiro, mas também sob a chave de sessão acordada para seu laptop para essa sessão.

Mas acontece que há um problema, Doug.

Um invasor pode enviar esse quadro “Ei, estou indo para a despedida”, fingindo que veio do seu hardware e não precisa ser autenticado na rede para fazer isso.

Portanto, ele não apenas não precisa saber sua chave de sessão, como também não precisa saber a chave de rede.

Pode basicamente dizer: "Eu sou Douglas e vou tirar uma soneca agora."

DOUG. [RISOS] Eu adoraria tirar uma soneca!

PATO. [RISOS] E os pontos de acesso, ao que parece, não armazenam em buffer os pacotes *criptografados* para entregar a Doug mais tarde, quando Doug acordar.

Eles armazenam os pacotes *depois de terem sido descriptografados*, porque quando seu computador voltar a ficar online, ele pode decidir negociar uma nova chave de sessão, caso em que eles precisarão ser criptografados novamente sob essa nova chave de sessão .

Aparentemente, no intervalo enquanto seu computador não está dormindo, mas o ponto de acesso pensa que está, os bandidos podem entrar e dizer: “Ah, a propósito, voltei à vida. Cancele minha conexão criptografada. Quero uma conexão não criptografada agora, muito obrigado.”

Assim, o ponto de acesso dirá: “Oh, Doug acordou; ele não quer mais criptografia. Deixe-me drenar os últimos pacotes que sobraram da última coisa que ele estava olhando, sem nenhuma criptografia.

Com isso, o atacante pode farejá-los!

E, claro, isso realmente não deveria acontecer, embora aparentemente pareça estar dentro das especificações.

Portanto, é legal que um ponto de acesso funcione dessa maneira, e pelo menos alguns o fazem.

DOUG. Interessante!

OK. o segundo método envolve o que parece ser a troca de chaves...

PATO. Sim, é um tipo de ataque semelhante, mas orquestrado de uma maneira diferente.

Isso gira em torno do fato de que, se você estiver se movimentando, digamos em um escritório, seu computador pode ocasionalmente se desassociar de um ponto de acesso e se reassociar a outro.

Agora, como o modo de suspensão, essa desassociação (ou chutar um computador para fora da rede)… isso pode ser feito por alguém, novamente, agindo como um impostor.

Portanto, é semelhante ao ataque do modo de suspensão, mas, aparentemente, neste caso, o que eles fazem é reassociar-se à rede.

Isso significa que eles precisam saber a chave de rede, mas para muitas redes, isso é quase uma questão de registro público.

E os bandidos podem voltar e dizer: “Ei, quero usar uma chave que eu controlo agora para fazer a criptografia”.

Então, quando a resposta voltar, eles poderão vê-la.

Portanto, é uma pequena informação que pode ter vazado…

…não é o fim do mundo, mas não deveria acontecer e, portanto, deve ser considerado incorreto e potencialmente perigoso.

DOUG. Recebemos alguns comentários e perguntas sobre isso.

E aqui, na televisão americana, estamos vendo cada vez mais comerciais de serviços VPN dizendo: [VOZ DRAMÁTICA] “Você não pode, sob nenhuma circunstância, se conectar – não se atreva! – para uma rede Wi-Fi pública sem usar uma VPN.”

O que, pela natureza desses comerciais na TV, me faz pensar que provavelmente é um pouco exagerado.

Então, o que você acha de usar uma VPN para pontos de acesso públicos?

PATO. Bem, obviamente, isso evitaria esse problema, porque a ideia de uma VPN é que há essencialmente uma placa de rede virtual baseada em software dentro do seu computador que embaralha todo o tráfego e o envia pelo ponto de acesso para algum outro ponto no a rede, onde o tráfego é descriptografado e colocado na internet.

Isso significa que, mesmo que alguém usasse esses ataques Framing Frames para vazar pacotes ocasionais, não apenas esses pacotes seriam potencialmente criptografados (digamos, porque você estava visitando um site HTTPS), mas até mesmo os metadados do pacote, como o servidor endereço IP e assim por diante, também seriam criptografados.

Então, nesse sentido, as VPNs são uma ótima ideia, porque significa que nenhum ponto de acesso realmente vê o conteúdo do seu tráfego.

Portanto, uma VPN… ela resolve *este* problema, mas você precisa ter certeza de que ela não o abrirá para *outros* problemas, ou seja, que agora outra pessoa pode estar bisbilhotando *todo* o seu tráfego, não apenas o quadros ocasionais, deixados em fila, no final de uma resposta individual.

DOUG. Vamos falar agora sobre o Dia Mundial do Backup, que foi em 31 de março de 2023.

Não penses que tens de esperar até ao próximo dia 31 de março… ainda podes participar!

Temos cinco dicas, começando com a minha favorita: Não demore, faça hoje, Paulo.

O Dia Mundial do Backup está aqui novamente – 5 dicas para manter seus preciosos dados seguros

PATO. Simplificando, o único backup do qual você se arrependerá é aquele que você não fez.

DOUG. E outro ótimo: Menos é mais.

Não seja um acumulador, em outras palavras.

PATO. Isso é difícil para algumas pessoas.

DOUG. Com certeza é.

PATO. Se é assim que sua vida digital está indo, que está transbordando de coisas que você quase certamente não vai olhar de novo…

…então porque não tirar algum tempo, independentemente da pressa que tem quando quer fazer o backup, para *livrar-se do que não precisa*.

Em casa, ele vai organizar sua vida digital.

No trabalho, isso significa que você não fica com dados de que não precisa e que, se fossem violados, provavelmente causariam problemas maiores com regras como o GDPR, porque você não poderia justificar ou lembrar por que você o coletou em primeiro lugar.

E, como efeito colateral, também significa que seus backups serão mais rápidos e ocuparão menos espaço.

DOUG. Claro!

E aqui está uma em que posso garantir que nem todo mundo está pensando e talvez nunca tenha pensado.

O número três é: Criptografar em vôo; criptografar em repouso.

O que isso significa, Paulo?

PATO. Todo mundo sabe que é uma boa ideia criptografar seu disco rígido... seu BitLocker ou sua senha do File Vault para entrar.

E muitas pessoas também têm o hábito, se puderem, de criptografar os backups que fazem em, digamos, drives removíveis, para que possam colocá-los em um armário em casa, mas se tiverem um roubo e alguém roubar o drive, essa pessoa não pode simplesmente ler os dados porque eles são protegidos por senha.

Também faz muito sentido, enquanto você se dá ao trabalho de criptografar os dados quando eles são armazenados, de garantir que eles sejam criptografados se você estiver fazendo, digamos, um backup na nuvem *antes que eles saiam* do seu computador ou à medida que sai do seu computador.

Isso significa que, se o serviço de nuvem for violado, ele não poderá revelar seus dados.

E mesmo sob ordem judicial, ele não pode recuperar seus dados.

DOUG. Tudo bem, este próximo parece simples, mas não é tão fácil: Mantenha-o seguro.

PATO. Sim, vemos, em muitos ataques de ransomware, que as vítimas pensam que vão se recuperar sem pagar facilmente porque têm backups ativos, seja em itens como Volume Shadow Copy ou serviços em nuvem que sincronizam automaticamente a cada poucos minutos.

E então eles pensam: “Eu nunca vou perder mais do que dez minutos de trabalho. Se eu for atingido por um ransomware, farei login na nuvem e todos os meus dados voltarão. Eu não preciso pagar os bandidos!”

E então eles dão uma olhada e percebem: “Oh, diabos, os bandidos entraram primeiro; eles descobriram onde eu mantinha esses backups; e eles os encheram de lixo ou redirecionaram os dados para outro lugar.”

Então agora eles roubaram seus dados e você não os tem, ou estragaram seus backups antes que eles fizessem o ataque.

Portanto, um backup offline e desconectado… é uma ótima ideia.

É um pouco menos conveniente, mas mantém seus backups fora de perigo se os bandidos entrarem.

E isso significa que, em um ataque de ransomware, se seus backups ao vivo foram destruídos pelos criminosos de propósito, porque eles os encontraram antes de liberar o ransomware, você tem uma segunda chance de ir e recuperar o material.

E, claro, se puder, mantenha esse backup off-line em algum lugar externo.

Isso significa que, se você for impedido de entrar em seu estabelecimento comercial, por exemplo, devido a um incêndio, vazamento de gás ou alguma outra catástrofe...

…você ainda pode realmente iniciar o backup.

DOUG. E por último, mas absolutamente, positivamente, certamente não menos importante: A restauração faz parte do backup.

PATO. Às vezes, o motivo pelo qual você precisa do backup não é simplesmente para evitar pagar dinheiro aos criminosos por ransomware.

Pode ser recuperar um arquivo perdido, por exemplo, isso é importante agora, mas amanhã será tarde demais.

E a última coisa que você quer que aconteça, quando está tentando restaurar seu precioso backup, é ser forçado a cortar atalhos, adivinhar ou correr riscos desnecessários.

Então: pratique a restauração de arquivos individuais, mesmo se você tiver uma grande quantidade de backup.

Veja com que rapidez e confiabilidade você pode obter apenas *um* arquivo para *um* usuário, porque às vezes isso será a chave para o objetivo da sua restauração.

E também certifique-se de ser fluente e fluido quando precisar fazer grandes restaurações.

Por exemplo, quando você precisa restaurar *todos* os arquivos pertencentes a um determinado usuário, porque seu computador foi destruído por ransomware, ou roubado, ou caiu no porto de Sydney, ou qualquer que seja o destino que se abateu sobre ele.

DOUG. [RISOS] Muito bom.

E, quando o sol começa a se pôr em nosso programa do dia, é hora de ouvir nossos leitores sobre o artigo do Dia Mundial do Backup.

Ricardo escreve, “Certamente deveria haver dois Dias Mundiais de Backup?”

PATO. Você viu minha resposta lá.

Eu coloquei [:emoji de bateria:] [:emoji de prato:].

DOUG. [RISOS] Sim, senhor!

PATO. Assim que fiz isso, pensei, quer saber?

DOUG. Deve haver!

PATO. Não é realmente uma piada.

Ele encapsula esta verdade profunda e importante... [RISOS]

Como dissemos no final daquele artigo sobre Naked Security, “Lembre-se: o Dia Mundial do Backup não é o único dia do ano em que você realmente faz um backup. É o dia em que você cria um plano de backup em seu estilo de vida digital.”

DOUG. Excelente.

Tudo bem, muito obrigado por enviar isso, Richard.

Você fez muita gente rir com isso, inclusive eu!

PATO. É ótimo.

DOUG. Muito bom.

PATO. Estou rindo de novo agora... está me divertindo tanto quanto quando o comentário veio pela primeira vez.

DOUG. Perfeito.

OK, se você tiver uma história, comentário ou pergunta interessante que gostaria de enviar, adoraríamos lê-la no podcast.

Você pode enviar um e-mail para tips@sophos.com, comentar em qualquer um de nossos artigos ou entrar em contato conosco nas redes sociais: @NakedSecurity.

Esse é o nosso show de hoje; muito obrigado por ouvir.

Para Paul Ducklin, sou Doug Aamoth, lembrando você até a próxima…

AMBAS. Fique seguro!

[MODEM MUSICAL]

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://nakedsecurity.sophos.com/2023/04/06/s3-ep129-when-spyware-arrives-from-someone-you-trust/

- :é

- $UP

- 1

- 1994

- 2023

- a

- Capaz

- Sobre

- sobre isso

- absolutamente

- Acesso

- em

- endereço

- Depois de

- AR

- Todos os Produtos

- Bem

- alternativa

- Apesar

- americano

- quantidade

- análise

- e

- Outro

- qualquer lugar

- app

- apareceu

- Apple

- Abril

- SOMOS

- por aí

- Chega

- artigo

- artigos

- AS

- At

- ataque

- Ataques

- auditivo

- autenticar

- autenticado

- autor

- autoridade

- automaticamente

- disponível

- em caminho duplo

- backup

- backups

- Mau

- Basicamente

- BE

- Porque

- antes

- começar

- ser

- Bélgica

- Acreditar

- abaixo

- Grande

- maior

- Pouco

- interesse?

- Novo

- brevemente

- amortecer

- construir

- construído

- Monte

- negócio

- by

- chamada

- chamado

- CAN

- Pode obter

- não podes

- cartão

- transportar

- continuar

- casas

- certamente

- cadeia

- chance

- verificar

- Escolha

- reivindicar

- claramente

- cliente

- Na nuvem

- serviços na nuvem

- código

- Revisão de código

- COM

- como

- vinda

- comentar

- comentários

- comerciais

- Empresa

- completamente

- computador

- Conferência

- Contato

- da conexão

- considerado

- conteúdo

- ao controle

- controverso

- Conveniente

- cantos

- poderia

- Casal

- Para

- Tribunal de

- Cortar

- Perigoso

- Escuro

- dados,

- dia

- dias

- acordo

- decidir

- profundo

- atraso

- entregar

- implantar

- DID

- diferente

- difícil

- digital

- diretamente

- Não faz

- fazer

- não

- dramaticamente

- distância

- Cair

- desistiu

- Drops

- durante

- Cedo

- facilmente

- efeito

- ou

- criptografada

- criptografia

- essencialmente

- Mesmo

- SEMPRE

- Cada

- todo dia

- todos

- tudo

- exatamente

- exemplo

- excelente

- extrato

- fascinante

- mais rápido

- poucos

- figurado

- Envie o

- Arquivos

- preenchida

- Encontre

- Fogo

- Primeiro nome

- vôo

- fluido

- Escolha

- Fortune

- para a frente

- encontrado

- Fundado

- QUADRO

- Quadro

- Gratuito

- recentes

- da

- cheio

- FX

- lacuna

- GAS

- RGPD

- Geral

- público geral

- ter

- gigante

- GitHub

- OFERTE

- dado

- Go

- vai

- vai

- Bom estado, com sinais de uso

- ótimo

- garanta

- Cara

- cortar

- hacks

- acontecer

- aconteceu

- feliz

- Queijos duros

- Hardware

- Ter

- ouvir

- ouviu

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- superior

- Acertar

- segurando

- Início

- esperando

- hotspot

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- enorme

- Centenas

- i

- EU VOU

- ÍCONE

- idéia

- importante

- in

- Em outra

- incluir

- independentemente

- Individual

- INFORMAÇÕES

- do estado inicial,

- instalado

- interação

- interessante

- Interface

- Internet

- introduzido

- envolver

- IP

- Endereço IP

- Ironicamente

- emitem

- questões

- IT

- se

- saltar

- Guarda

- Chave

- Tipo

- Saber

- laptop

- largamente

- Sobrenome

- Atrasado

- conduzir

- vazar

- Legal

- vida

- estilo de vida

- como

- Provável

- Lista

- Escuta

- pequeno

- viver

- trancado

- olhar

- olhou

- procurando

- OLHARES

- perder

- lote

- gosta,

- moldadas

- a Principal

- fazer

- FAZ

- Fazendo

- malwares

- manipulando

- muitos

- muitas pessoas

- Março

- Importância

- significativo

- significa

- Memória

- metadados

- método

- Microsoft

- Coração

- poder

- Minutos

- Moda

- momento

- dinheiro

- Moon

- mais

- a maioria

- em movimento

- Música

- musical

- Segurança nua

- Podcast de segurança nua

- nome

- nomeadamente

- Natureza

- você merece...

- rede

- redes

- Novo

- notícias

- Próximo

- normalmente

- objeto

- ocasional

- of

- Office

- Oficialmente

- modo offline

- on

- ONE

- online

- aberto

- órbita

- orquestrada

- ordem

- Outros

- de outra forma

- exagerado

- próprio

- pacotes

- página

- Papel

- parte

- participar

- particular

- Senha

- Paul

- Pagar

- pagar

- Pessoas

- perfeita

- pessoa

- Lugar

- plano

- platão

- Inteligência de Dados Platão

- PlatãoData

- jogador

- Podcast

- Podcasts

- ponto

- pontos

- veneno

- Cotovelada

- Popular

- POSTAGENS

- potencialmente

- poder

- Precioso

- apresentado

- anterior

- provavelmente

- Problema

- problemas

- Produtos

- Programação

- proprietário

- público

- publicado

- propósito

- colocar

- Coloca

- qualidade

- questão

- Frequentes

- rapidamente

- ransomware

- Ataque de Ransomware

- Ataques de Ransomware

- Leia

- leitores

- reais

- negócio real

- razão

- registro

- Recuperar

- lamentar

- liberado

- lembrar

- representação

- resposta

- repositório

- pedidos

- exige

- pesquisadores

- resposta

- DESCANSO

- restauração

- restauração

- revelar

- rever

- Richard

- Livrar

- Viajar

- riscos

- rss

- regras

- apressar

- seguro

- Dito

- Salvar

- poupança

- diz

- exploração

- SEA

- sem problemas

- Segundo

- segurança

- visto

- parece

- vê

- envio

- sentido

- Servidores

- serviço

- Serviços

- Sessão

- conjunto

- Shadow

- rede de apoio social

- mostrar

- lado

- assinado

- semelhante

- simplesmente

- desde

- local

- Tamanho

- dormir

- retarda

- bisbilhotando

- So

- Redes Sociais

- Software

- Resolve

- alguns

- Alguém

- algo

- algum lugar

- fonte

- código fonte

- Espaço

- especial

- especificações

- Spin

- spins

- Spotify

- spyware

- começo

- Comece

- Esconder

- ficar

- rouba

- Ainda

- roubado

- Pára

- armazenadas

- História

- franco

- estudo

- enviar

- tal

- Espreguiçadeiras

- supply

- cadeia de suprimentos

- suposto

- sydney

- Tire

- Converse

- falando

- tecnologia

- Dados Técnicos:

- televisão

- dez

- obrigado

- que

- A

- A fonte

- o mundo

- deles

- Eles

- Lá.

- assim sendo

- Este

- coisa

- coisas

- Pensando

- Acha

- esta semana

- pensamento

- três

- Através da

- tempo

- dicas

- para

- hoje

- amanhã

- também

- ferramenta

- ferramentas

- topo

- Temas

- tráfego

- transmite

- problema

- Confiança

- Virado

- tv

- para

- Atualizada

- URL

- us

- usar

- Utilizador

- Interface de Usuário

- usuários

- Cofre

- versão

- vítimas

- Virtual

- voz

- volume

- VPN

- VPNs

- Vulnerável

- esperar

- Acordar

- Acordar

- querido

- Caminho..

- maneiras

- web

- semana

- BEM

- O Quê

- Roda

- se

- qual

- enquanto

- QUEM

- atacado

- Wi-fi

- wi-fi

- precisarão

- Windows

- sem fio

- de

- dentro

- sem

- palavras

- Atividades:

- mundo

- seria

- Errado

- ano

- Vocês

- investimentos

- zefirnet

- zoom

![S3 Ep119: Violações, patches, vazamentos e ajustes! [Áudio + Texto] S3 Ep119: Violações, patches, vazamentos e ajustes! [Áudio + Texto]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)