Golpes

Uma espiada nos bastidores de uma operação de cibercrime e o que você pode fazer para evitar ser um alvo fácil para manobras semelhantes

30 de maio de 2023 . , 4 minutos. ler

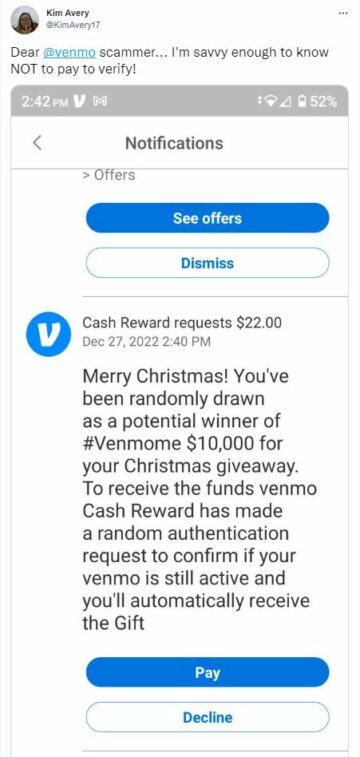

Eles invadiram e-mails corporativos, roubaram dinheiro de pessoas e empresas e enganaram outras pessoas para que transferissem o saque. Os cidadãos nigerianos Solomon Ekunke Okpe e Johnson Uke Obogo executaram um sofisticado esquema de fraude que causou até US$ 1 milhão em perdas às vítimas. A Tribunal dos EUA condenou recentemente a dupla a quatro anos e um ano atrás das grades, respectivamente.

Sua operação criminosa envolveu-se em uma variedade de esquemas fraudulentos - incluindo compromisso de email comercial (BEC), fraude de trabalho em casa, fraude em cheques e golpes de cartão de crédito – que atingiram vítimas inocentes em todo o mundo por mais de cinco anos.

Veja como eles retiraram os contras e, ainda mais importante, como você pode evitar ser vítima de estratagemas semelhantes.

Passo 1 – hackeando contas de e-mail

Para obter acesso às contas de e-mail das vítimas, Okpe e os co-conspiradores lançaram ataques de phishing por e-mail que coletaram milhares de endereços de e-mail e senhas. Além disso, eles acumularam grandes quantidades de informações de cartão de crédito e informações de identificação pessoal de indivíduos inocentes.

Geralmente, a variedade mais comum de phishing envolve o envio de e-mails que se apresentam como mensagens oficiais com senso de urgência e vêm de instituições respeitáveis, como bancos, provedores de e-mail e empregadores. Usando falsos pretextos e evocando um senso de urgência, essas comunicações tentam enganar os usuários para que entreguem seu dinheiro, credenciais de login, Informação do cartão de crédito ou outros dados valiosos.

Outra técnica para invadir a conta de alguém é simplesmente superar uma senha fraca – pense em uma senha muito curta ou composta por um conjunto de caracteres muito simples e os golpistas podem facilmente quebrá-la com a ajuda de ferramentas automatizadas, ou seja, “força bruta” isto.

Por exemplo, se sua senha tiver oito caracteres e consistir apenas em letras minúsculas, uma ferramenta automatizada pode adivinhe em alguns segundos. Uma senha complexa, mas composta de apenas seis caracteres, pode ser quebrada com a mesma rapidez.

Os hackers também costumam tirar proveito da propensão das pessoas para criar senhas extremamente fáceis de adivinhar sem a ajuda de ferramentas dedicadas. De acordo com um Banco de dados de senhas de 3 TB derramado em incidentes de segurança, o senha mais popular em 30 países era, você adivinhou, “senha”. Em segundo lugar veio “123456”, seguido pelo ligeiramente mais longo (mas não muito melhor) “123456789”. Completando os cinco primeiros estavam “convidado” e “qwerty”. A maioria desses logins pode ser quebrada em menos de um segundo.

O take-away? Sempre use senhas ou frases secretas longas, complexas e exclusivas para evitar que suas credenciais de acesso sejam facilmente adivinhadas ou forçadas.

Passo 2 – atacando parceiros de negócios

Após ter acesso às contas das vítimas, Okpe e sua equipe enviavam e-mails para funcionários de empresas que faziam negócios com a vítima, orientando os alvos a transferir dinheiro para contas bancárias controladas pelos criminosos, seus comparsas ou “mulas de dinheiro”. Esses e-mails foram feitos para parecer que vinham da vítima, mas eram instruções para transferências de dinheiro não autorizadas de Okpe e seus co-conspiradores.

Esses ataques, chamados de ataques de comprometimento de e-mail comercial, são uma forma de caça submarina. Enquanto os ataques regulares de phishing envolvem lançar toda a rede e visar vítimas desconhecidas, o spearphishing visa uma pessoa ou grupo de pessoas específico. Os atores mal-intencionados estudam todas as informações disponíveis sobre uma pessoa-alvo online e adaptam seus e-mails de acordo.

Obviamente, isso torna esses e-mails mais difíceis de reconhecer, mas há algumas vantagens óbvias. Por exemplo, essas mensagens geralmente surgem do nada, evocam um senso de urgência ou usam outras táticas de pressão e contêm anexos ou URLs (abreviados) que levam a sites duvidosos.

Se uma campanha de spearphishing visa roubar suas credenciais, autenticação de dois fatores (2FA) pode ajudar bastante a mantê-lo seguro. Requer que você forneça dois ou mais fatores de verificação de identidade para acessar uma conta. A opção mais popular envolve códigos de autenticação por meio de mensagens SMS, mas aplicativos 2FA dedicados e chaves físicas fornecem um nível mais alto de segurança.

Se você, como funcionário, for solicitado a transferir algum dinheiro, especialmente em um prazo apertado, verifique novamente se a solicitação é genuína.

Passo 3 – enganar as pessoas para que transfiram dinheiro roubado

Nos golpes de “trabalho em casa”, a gangue se fazia passar por empregadores online e publicava anúncios em sites de empregos e fóruns sob uma variedade de personas online fictícias. Eles fingiram contratar um grande número de indivíduos de todos os Estados Unidos para cargos de trabalho em casa.

Embora os cargos fossem comercializados como legítimos, os golpistas orientavam os trabalhadores a realizar tarefas que facilitavam os golpes do grupo. Assim, as vítimas estavam, sem saber, ajudando golpistas a criar contas bancárias e de processamento de pagamentos, transferir ou sacar dinheiro de contas e descontar ou depositar cheques falsificados.

Para evitar cair em um golpe de trabalho em casa, faça sua pesquisa. Procure o nome da empresa, endereço de e-mail e número de telefone e verifique se há alguma reclamação sobre o comportamento e as práticas da empresa. De fato, ao procurar um emprego online, comece com sites de empregos legítimos e outras fontes confiáveis.

Tem mais

Além disso, Okpe e co-conspiradores conduziu golpes de romance. Eles criaram identidades fictícias em sites de namoro, fingindo interesse em relacionamentos românticos com pessoas em busca de amor. Depois de ganhar a confiança das vítimas, Okpe e outros usou-os como mulas de dinheiro para transferir dinheiro para o exterior e receber dinheiro de transferências eletrônicas fraudulentas.

Muitos golpistas de romance pegam emprestado do mesmo manual, o que torna mais fácil reconhecer e se proteger de seus truques. Cuidado com os pretendentes online que:

- Faz muitas perguntas pessoais às vítimas, mas é evasivo quando questionado sobre suas vidas

- Professe seu amor rapidamente

- Mova a conversa rapidamente do site de namoro para um bate-papo privado

- Dê desculpas complicadas para não se encontrar pessoalmente ou participar de uma videochamada

- Fingir que mora ou trabalha no exterior

- Tenha fotos de perfil perfeitas

- Conte histórias tristes sobre por que eles precisam de dinheiro, inclusive para pagar viagens ou despesas médicas, vistos e documentos de viagem

Seja esperto com golpes – tenha cuidado especialmente com comunicações online não solicitadas e fique atento ao denunciante sinais de fraude online.

LEITURA RELACIONADA:

5 sinais de que você caiu em um golpe – e o que fazer a seguir

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://www.welivesecurity.com/2023/05/30/tricks-trade-cybercrime-ring-fraud-scheme/

- :é

- :não

- $UP

- 1

- 2FA

- 30

- 7

- a

- Sobre

- Acesso

- Segundo

- conformemente

- Conta

- Contas

- em

- atores

- Adicionalmente

- endereço

- endereços

- anúncios

- Vantagem

- Depois de

- visar

- visa

- tb

- sempre

- acumulado

- quantidades

- an

- e

- qualquer

- Aplicativos

- SOMOS

- por aí

- AS

- At

- Atacante

- Ataques

- Autenticação

- Automatizado

- disponível

- evitar

- Mau

- Bank

- contas bancárias

- bancos

- barras

- BE

- BEC

- tornando-se

- comportamento

- atrás

- ser

- Melhor

- Azul

- pedir emprestado

- Break

- negócio

- compromisso de email comercial

- negócios

- mas a

- by

- chamado

- veio

- Campanha

- CAN

- cartão

- dinheiro

- descontar

- moldagem

- Categoria

- causado

- cautela

- caracteres

- verificar

- Cheques

- códigos

- como

- vinda

- comum

- Comunicações

- Empresas

- Empresa

- queixas

- integrações

- compromisso

- Desvantagens

- consiste

- não contenho

- controlado

- Conversa

- Responsabilidade

- Falsificação

- países

- Casal

- Tribunal de

- fenda

- rachado

- criado

- Criar

- Credenciais

- crédito

- cartão de crédito

- Criminal

- Os criminosos

- cibercrime

- dados,

- banco de dados

- Namoro

- prazo de entrega

- dedicado

- DID

- dirigindo

- Ecrã

- do

- e

- mais fácil

- facilmente

- fácil

- ou

- e-mails

- Empregado

- colaboradores

- empregadores

- contratado

- especialmente

- Mesmo

- Cada

- exemplo

- Exercício

- despesas

- extremamente

- facilitado

- fatores

- Caído

- Queda

- falso

- seguido

- Escolha

- formulário

- fóruns

- quatro

- fraude

- fraudulento

- da

- ganhando

- Gangue

- genuíno

- ter

- brindes

- Go

- Grupo

- Do grupo

- adivinhou

- hackeado

- hacker

- mais duro

- Ter

- ter

- ajudar

- ajuda

- oculto

- superior

- contratar

- sua

- capuz

- Como funciona o dobrador de carta de canal

- HTTPS

- i

- identidades

- Identidade

- Verificação de Identidade

- if

- in

- Incluindo

- de fato

- indivíduos

- INFORMAÇÕES

- instituições

- instruções

- interesse

- para dentro

- envolver

- IT

- Trabalho

- Johnson

- juntando

- jpg

- apenas por

- Justiça

- manutenção

- chaves

- grande

- lançado

- principal

- Legit

- legítimo

- menos

- Nível

- como

- viver

- longo

- mais

- olhar

- olhou

- procurando

- perdas

- gosta,

- moldadas

- FAZ

- max-width

- Posso..

- médico

- reunião

- mensagens

- milhão

- minutos

- dinheiro

- Transferências de dinheiro

- mais

- a maioria

- Mais populares

- muito

- nome

- você merece...

- líquido

- nigeriano

- número

- números

- óbvio

- of

- WOW!

- oficial

- frequentemente

- on

- ONE

- online

- só

- operado

- operação

- Opção

- or

- ordem

- Outros

- Outros

- Fora

- Acima de

- superação

- no exterior

- Senha

- senhas

- Pagar

- pagamento

- processo de pagamento

- Pessoas

- pessoas

- Realizar

- pessoa

- pessoal

- Pessoalmente

- Phishing

- ataques de phishing

- telefone

- físico

- peça

- platão

- Inteligência de Dados Platão

- PlatãoData

- Popular

- pose

- abertas

- publicado

- práticas

- pressão

- privado

- em processamento

- Perfil

- fornecer

- fornecedores

- Frequentes

- rapidamente

- Leitura

- clientes

- receber

- recentemente

- reconhecer

- regular

- Relacionamentos

- respeitável

- solicitar

- exige

- pesquisa

- respectivamente

- Anel

- arredondamento

- seguro

- mesmo

- Golpe

- Scammers

- scams

- esquema

- esquemas

- Segundo

- segurança

- enviar

- envio

- sentido

- conjunto

- Baixo

- encurtado

- Sinais

- semelhante

- simples

- simplesmente

- local

- Locais

- SIX

- SMS

- alguns

- sofisticado

- Fontes

- específico

- começo

- Unidos

- ficar

- roubou

- roubado

- Histórias

- Estudo

- tal

- tática

- Tire

- toma

- Target

- visadas

- tem como alvo

- tarefas

- Profissionais

- do que

- que

- A

- deles

- Eles

- Lá.

- Este

- deles

- think

- aqueles

- milhares

- Assim

- para

- também

- ferramenta

- ferramentas

- topo

- para

- comércio

- transferência

- Transferir

- fáceis

- viagens

- Confiança

- digno de confiança

- dois

- para

- único

- Unido

- Estados Unidos

- desconhecido

- Não solicitado

- urgência

- usar

- usuários

- utilização

- Valioso

- variedade

- Verificação

- via

- Vítima

- vítimas

- Vídeo

- Vistos

- foi

- Assistir

- Caminho..

- sites

- foram

- O Quê

- quando

- se

- qual

- enquanto

- QUEM

- porque

- Largo

- largura

- Fio

- de

- retirando

- sem

- Atividades:

- trabalhadores

- no mundo todo

- seria

- ano

- anos

- Vocês

- investimentos

- Youtube

- zefirnet