Um guia detalhado sobre criptografia assimétrica e como funciona

-

Equipe QuillAudits

- 6 de julho de 2022

Conteúdo

Estamos neste momento em que os dados são mais valiosos. Transferir dados por meio de blockchain, que opera de forma autônoma, é uma questão de desafio.

Para resolver este problema, técnicas de criptografia entraram em vigor onde os dados/mensagens são criptografados em algumas letras e números aleatórios para serem descriptografados pelo receptor. Dessa forma, os dados são transferidos com segurança.

Mas como essa criptografia e descriptografia acontecem? Quais são os diferentes tipos de criptografia e como essa técnica funciona?

Vamos pular para a parte principal e explorar as respostas para todas as perguntas em detalhes.

Definição de criptografia

A criptografia de dados envolve o uso de ferramentas ou algoritmos matemáticos. Eles são referidos como algoritmos criptográficos que funcionam no texto simples no formato legível e os convertem em texto cifrado.

Um texto cifrado revela a mensagem original como uma combinação aleatória de letras e palavras.

Esses textos agora são criptografados e, no lado receptor, o usuário pode descriptografar usando chaves especiais para ler qual é a mensagem real.

Isso pode ser considerado análogo ao envio de uma mensagem secreta em um e-mail que o remetente bloqueia com uma chave. Depois de chegar ao destinatário, a mensagem pode ser desbloqueada novamente usando outra chave para ler a mensagem real.

Este é o processo de criptografia empregado para transferência segura de dados.

Vamos descobrir as diferenças entre as chaves privada e pública usadas na criptografia e na descriptografia.

Diferentes tipos de criptografia

As duas principais classificações de técnicas de criptografia,

Criptografia simétrica

- Tanto a criptografia simétrica quanto a criptografia de descriptografia são executadas usando uma única chave.

- Como a mesma chave é usada, ela oferece menos segurança quando essa chave é comprometida.

- Ele usa comprimento de chave de 120 ou 256 bits para criptografar mensagens

- Usado para transferir big data com baixo uso de recursos

Criptografia assimétrica

- A criptografia assimétrica envolve duas chaves separadas para criptografar e descriptografar uma mensagem

- A segurança dos dados é alta

- Ele usa o comprimento da chave de 2048 bits para criptografar mensagens

- A velocidade é menor e não é ideal para transmitir big data

Para uma compreensão clara da técnica de criptografia moderna, vamos mergulhar profundamente no tópico da criptografia assimétrica.

Como funciona a criptografia assimétrica?

A criptografia assimétrica usa chaves públicas e privadas, que são matematicamente relacionadas. A chave pública é acessível a qualquer pessoa com a qual as mensagens podem ser criptografadas e enviadas.

Os dados, uma vez criptografados, podem ser desbloqueados apenas com a chave privada correspondente. O comprometimento da chave privada pode levar a um vazamento de dados. E assim, apenas o usuário/servidor autorizado que possui a chave privada pode acessar as informações.

Chaves privadas são sequências de números de tamanho muito maior para serem fortes e seguras. Eles são gerados com um alto grau de aleatoriedade que levaria anos para qualquer supercomputador encontrar a chave privada.

A criptografia assimétrica é empregada para autenticar partes, para integrações de dados, etc.

Vamos dar uma olhada no comprimento de uma chave privada e pública

*Chave pública*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*Chave Privada RSA*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

Aplicações de criptografia assimétrica

Assinaturas digitais

Assinaturas digitais atuam como um sistema de prova criptográfica que infunde confiança no blockchain para usuários. Assegura a origem das mensagens, descartando a possibilidade de adulteração de dados.

As assinaturas digitais são formadas por criptografia assimétrica ligando as chaves privada e pública matematicamente relacionadas com uma função de hash segura. Dessa forma, ele autentica o remetente da mensagem e garante que os dados estejam protegidos contra qualquer alteração durante o trânsito.

Essas assinaturas digitais são usadas em

- Certificados SSL/TSL, uma tecnologia padrão que protege sites e mantém as transações e os dados de login protegidos.

- Certificados de autenticação pessoal, que as organizações usam para restringir recursos a funcionários que só podem acessá-los em dispositivos de escritório.

Prós e contras da criptografia assimétrica

Segurança: Ele usa chaves longas que são 1024 ou 2048 bits, o que significa que existem 22048 possibilidades de combinação de chaves. Isso inevitavelmente destaca o atributo de segurança da criptografia assimétrica.

Chave distribuída limitada a endpoints: Na criptografia simétrica, apenas as chaves públicas precisam ser distribuídas quando mais terminais estão envolvidos. Ao contrário, na criptografia assimétrica, a chave pública pode ser distribuída, mas uma chave privada pode ser distribuída apenas para usuários autorizados. Portanto, menos pontos de extremidade mantêm a chave privada, o que impede que a chave seja comprometida.

Desvantagens

Baixa velocidade: Como as chaves são longas e o servidor precisa gerar chaves separadas para criptografia e descriptografia, é demorado.

Menos escalabilidade: Transferências de dados pesadas colocam muita pressão no processo de criptografia e descriptografia, o que esgota o servidor. Portanto, a criptografia assimétrica não é adequada para transferir grandes quantidades de dados.

Principais Chaves Comprometidas Hacks Web3

Até agora, cobrimos a maioria dos aspectos da criptografia assimétrica, e agora veremos alguns dos hacks proeminentes na Web3 devido a vazamentos de chaves privadas.

Considerações Finais

Em poucas palavras, a criptografia assimétrica funciona bem na transferência de menos quantidade de dados em muitos pontos de extremidade. Embora a abordagem híbrida de obter a vantagem da criptografia simétrica e assimétrica seja adotada por alguns certificados, como SSL/TLS, que também se mostra eficaz.

Artigos Relacionados

Um guia detalhado sobre criptografia assimétrica e como funciona

Tempo de leitura: 4 minutos

Como construir seu próprio Oracle usando contratos inteligentes Ethereum?

Tempo de leitura: 5 minutos

Como construir seu próprio Oracle usando contratos inteligentes Ethereum?

Tempo de leitura: 5 minutos Ethereum é o primeiro blockchain a herdar as qualidades de

Explicação do modelo de estoque a fluxo de Bitcoin (S2F)

Tempo de leitura: 4 minutos Bitcoin é percebido como sinônimo de criptomoeda, embora

O ecossistema NFT e riscos de segurança relacionados

Tempo de leitura: 6 minutos 2021 foi um ano interessante para os NFTs. A maioria

Entendendo a stablecoin no contexto das flutuações recentes

Tempo de leitura: 5 minutos A queda repentina no preço do token Terra Luna de

TENDÊNCIA

Um guia detalhado sobre criptografia assimétrica e como funciona

Como construir seu próprio Oracle usando contratos inteligentes Ethereum?

Explicação do modelo de estoque a fluxo de Bitcoin (S2F)

O ecossistema NFT e riscos de segurança relacionados

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗶𝘁𝘆 𝗦𝗲𝗿𝗶𝗲𝘀

Capítulo 1: Estouro de número inteiro

Ataque desastroso: BECToken

Bônus: como funcionou o hack do BECToken

👇🧵👇

#Cripto | #DeFi

Olá, comunidade Web3👋

Temos o prazer de anunciar que SHANTANU SONTAKKE @ShanzSon, nosso auditor interno de contratos inteligentes, compartilhará sua experiência e roteiro sobre: “Como iniciar sua carreira em auditoria de contratos inteligentes?”

@web3_learn hospedará o webinar.

📢Temos o prazer de anunciar que concluímos a auditoria #smartcontract para “@0xCrickDAO”.

Mais sobre “CrickDao” >> https://www.crickdao.com/

A presença nas redes sociais tornou-se uma necessidade para os projetos #Web3 inspirarem confiança entre os usuários.

Freqüentemente, encontramos comentários e postagens onde os usuários questionam a segurança de um projeto.

Siga➡️@QuillAudits para ficar seguro!

#cibersegurança | #comunidade | #cripto

O recente hack de US$ 100 milhões do @harmonyprotocol, e

O notável hack de US $ 600 milhões da @Ronin_Network foi devido a vazamentos de chave privada

A criptografia de dados envolve o uso de ferramentas ou algoritmos matemáticos.

#Web3 | #cripto

🔽🔽

The Harmony Heist: US$ 100 milhões roubados💰

A ponte do Protocolo de Harmonia sofreu um hack isso levou a uma perda de US$ 100 milhões. O explorador de ponte roubou 11 tokens ERC-20 diferentes e 13,100 Ether da ponte.

- Bitcoin

- blockchain

- conformidade do blockchain

- conferência blockchain

- coinbase

- Coingenius

- Consenso

- conferência de criptografia

- crypto mining

- criptomoedas

- Descentralizada

- DeFi

- Ativos Digitais

- ethereum

- aprendizado de máquina

- token não fungível

- platão

- platão ai

- Inteligência de Dados Platão

- Platoblockchain

- PlatãoData

- jogo de platô

- Polygon

- prova de participação

- Quilhash

- trending

- W3

- zefirnet

Mais de Quilhash

Aqui estão as respostas às 6 principais perguntas frequentes sobre auditoria inteligente de contratos

Análise de práticas de segurança de contratos inteligentes por desenvolvedores

Mesclagem Ethereum – à beira de fraudes!

4 ferramentas de depuração de contratos inteligentes mais úteis

4 Deve saber coisas antes de comprar NFTs - um guia para iniciantes

Como criar e vender NFTs | Compreendendo os NFTs

Entendendo os tokens falsos e como evitar ser persuadido

A análise de hack do Million Dollars BSC Token Hub Bridge

Melhores práticas de cibersegurança para o seu negócio

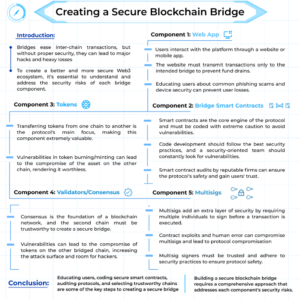

Parte 1: Bridging the Blockchain: Um mergulho profundo em hacks e falhas entre cadeias

Parte 2: Construindo uma Ponte Blockchain: Criando uma Ponte Blockchain Segura