Como construir uma rede doméstica que impeça seu ISP de ver seus dados, isole ASICs e permita que você minere Bitcoin sem permissão.

Um guia focado na privacidade sobre como construir uma rede doméstica segura com um firewall pfSense, explicando como configurar redes domésticas dedicadas para separar a navegação WiFi da sua família na web do tráfego de mineração de Bitcoin; como configurar uma VPN com WireGuard; e como enviar todo o seu tráfego de Internet através de túneis VPN Mullvad com balanceamento de carga automático para alternar entre túneis durante períodos de alta latência; bem como configurar um bloqueador de anúncios no nível do firewall.

Todo minerador doméstico de Bitcoin precisará de uma rede doméstica. Construir uma rede segura e privada para minerar é uma parte essencial da manutenção de uma operação sem permissão. Seguindo este guia, você verá como construir uma rede de mineração doméstica robusta e personalizável que apresenta os seguintes benefícios e muito mais:

- Tunelamento de rede privada virtual (VPN) para proteger e criptografar seu tráfego de Internet

- Maior privacidade contra olhares indiscretos do seu provedor de serviços de Internet (ISP)

- Mitigação do risco potencial de registro de endereços IP do seu pool de mineração

- Configuração de um firewall pfSense

- Criação de redes domésticas sequestradas para manter seus ASICs separados da rede WiFi de convidados, etc.

- Configuração de um ponto de acesso de rede WiFi mesh

- Configuração de um bloqueador de anúncios no nível do firewall.

Neste guia, você verá alguns softwares gratuitos e de código aberto como pfSense e WireGuard, bem como alguns softwares de código aberto pagos, como VPN Mullvad.

A empreitada dessa tarefa começou para mim quando minha esposa e eu decidimos vender nossa casa na cidade e nos mudar para o campo. Eu tinha a visão de criar uma nova infraestrutura de mineração do zero e queria aproveitar esta oportunidade para construir a rede doméstica definitiva que sempre desejei — uma rede doméstica que impedisse meu ISP de ver meus dados e para onde eles estavam indo, uma rede doméstica que isolei meus ASICs de outros dispositivos conectados à rede, uma rede doméstica que não me rastreava constantemente e vendia minhas informações de navegação aos anunciantes.

Foi quando comecei a observar de perto um no blog sobre o assunto de k3tan. Em seu artigo sobre o pfSense, k3tan expôs muitos dos atributos de uma rede doméstica que eu queria construir para mim mesmo e apontou vários recursos adicionais que me fizeram pensar que eu poderia fazer isso sozinho se realmente tentasse.

Eu não tinha nenhuma experiência em rede antes de começar isso e, embora existam muitas etapas, é realmente muito fácil usar ferramentas gratuitas e de código aberto para começar a dar passos largos na proteção de sua privacidade.

Entrei em contato com k3tan e eles apoiaram meus esforços e me ajudaram a superar alguns obstáculos que encontrei - eu realmente aprecio isso e quero dizer obrigado, k3tan.

No total, neste guia, gastei US$ 360 para construir minha rede doméstica. US$ 160 em uma placa de rede e US$ 200 em um kit mesh WiFi (o que, honestamente, poderia ter sido feito com um roteador de US$ 40, mas YOLO!).

Algumas limitações que você deve conhecer: Eu literalmente não tinha nenhuma experiência em rede antes deste guia. É muito possível que eu tenha cometido algum erro imprevisto. Eu recomendo fortemente que você use isso como um guia, mas também incorpore sua própria pesquisa e devida diligência na configuração de sua rede doméstica. As VPNs são uma ótima ferramenta para proteger sua privacidade, mas não são uma solução mágica. Existem várias outras maneiras de vazar dados e diminuir sua privacidade. A boa notícia é que é fácil começar a tomar medidas no desenvolvimento de boas práticas recomendadas com foco na privacidade.

Eu recomendo ler isto guia de Mullvad, ouvindo isto podcast de SethForPrivacye verificando recursos adicionais de Tecnologia.

Vamos direto ao assunto e configurar sua rede de mineração doméstica de uma forma que deixe sua família feliz e mantenha seus ASICs seguros e privados.

Construindo um firewall pfSense a partir de um computador desktop antigo

Nas 10 etapas abaixo, mostrarei como usei um computador desktop antigo para construir um firewall pfSense e como configurei minha rede doméstica.

Se você escolher essa opção em vez de construir a sua própria, poderá pular para passo quatro abaixo.

Etapa um: como instalar a nova placa de rede

Primeiro, você precisará de um computador desktop antigo. Usei um Dell Optiplex 9020 Small Form Factor (SFF). Este é um hardware poderoso para firewall; ele possui uma CPU Intel i7-4790 de 3.6 GHz, 16 GB de RAM e um disco rígido de 250 GB.

Por padrão, este computador possui apenas uma porta Ethernet RJ45. Porém, se for servir como firewall, serão necessárias pelo menos duas portas Ethernet. Para conseguir isso, comprei uma placa de rede Intel i350 que vem equipada com quatro portas Ethernet. A placa de rede i350 foi projetada para ser usada no slot PCIe de quatro vias da placa-mãe do desktop.

Para este chassi SFF, tive que trocar o suporte de metal de tamanho normal pelo suporte menor incluído na placa de rede. Em seguida, basta abrir o chassi e abrir o grampo externo que cobre os slots PCI vazios. Com uma chave de fenda, você pode remover o suporte de metal vazio na frente do slot PCI de quatro pistas e inserir a placa de rede. Em seguida, feche a braçadeira e coloque novamente a tampa lateral do chassi.

Depois de instalado, é importante observar qual porta Ethernet é para a rede de longa distância (WAN) e quais portas são para a rede local (LAN). WAN é o que está voltado para a Internet pública aberta e LAN é o que está voltado para sua rede doméstica local.

Depois de instalado, você pode deixar seu computador desktop de lado por enquanto. Você vai querer usar seu computador conectado à rede para baixar e verificar a imagem do pfSense e flashá-la em uma unidade USB.

Etapa dois: como baixar e verificar o arquivo de imagem pfSense e atualizá-lo em uma unidade USB

Primeiro, navegue até este página de download do pfSense e, uma vez lá:

- Selecione a arquitetura “AMD64”

- Em seguida, “Instalador USB Memstick”

- Então console “VGA”

- Em seguida, selecione o espelho mais próximo da sua localização geográfica, conforme demonstrado na imagem abaixo, e clique em “Download”

Em seguida, você pode calcular a soma de verificação SHA-256 no arquivo compactado que você baixou e verificá-la em relação à soma de verificação exibida na página de download do pfSense.

Eu gosto de usar um editor hexadecimal freeware chamado HxD para calcular somas de verificação. Basta abrir o arquivo de seu interesse, navegar até “Ferramentas”, depois “Checksums” e selecionar “SHA256” no menu. Se os valores de hash não corresponderem, não execute o arquivo executável.

A maneira mais fácil que encontrei de transferir um arquivo de imagem para uma unidade USB é usar um programa chamado BalenaEtcher.

Depois de instalado, inicie o aplicativo, clique em “Flash do arquivo” e navegue até a pasta onde está o arquivo de imagem compactado do pfSense.

Em seguida, selecione sua unidade USB vazia e clique em “Flash”. BalenaEtcher iniciará o processo de atualização e descompactará automaticamente o arquivo de imagem pfSense. Este processo levará alguns minutos.

Após a conclusão do flash, você deverá obter uma marca de seleção verde indicando que tudo está correto. Se você receber um erro do balenaEtcher, pode ser necessário tentar atualizar para uma unidade USB diferente.

Agora você pode ejetar com segurança a unidade USB atualizada do seu computador e está pronto para atualizar o outro computador desktop.

Etapa três: como atualizar a área de trabalho e instalar o pfSense

Conecte um teclado, monitor, cabo de alimentação e unidade USB flash ao computador desktop no qual você instalou a placa de rede. O monitor precisa ser conectado por meio de conexões VGA – as conexões DisplayPort não funcionarão na minha experiência. Não conecte os cabos Ethernet ainda.

Depois que tudo estiver conectado, ligue sua área de trabalho. Alguns computadores detectarão automaticamente que há uma unidade USB inicializável inserida e perguntarão de qual unidade você deseja inicializar. No meu caso, o computador simplesmente inicializou a partir da unidade “C:” e iniciou o Windows automaticamente. Se isso acontecer com você, desligue o computador e mantenha pressionada “F12” no teclado e ligue-o novamente. Isso iniciará o BIOS, onde você poderá informar ao computador de qual unidade deseja inicializar.

Por exemplo, aqui está meu ambiente BIOS onde consegui selecionar a unidade USB SanDisk para a qual atualizei a imagem do pfSense. Após selecionar esta opção, um script será executado brevemente e então o instalador do pfSense será iniciado:

Primeiro, aceite os termos e condições. Em seguida, selecione “Instalar pfSense” e escolha o mapa de teclado apropriado para você. Se você fala inglês e mora nos EUA, provavelmente desejará apenas usar o padrão.

Em seguida, escolhi a opção “Auto ZettaByte File System” (ZFS) porque estou usando uma plataforma de hardware que está muito acima das especificações para um firewall doméstico. A opção ZFS tem mais recursos e é mais confiável do que a opção Unix File System (UFS), mas o ZFS pode consumir mais memória, o que não me preocupa, já que tenho 16 GB de RAM neste desktop.

Então, você terá algumas opções de particionamento e redundância, que mantive o mais simples possível, por exemplo, sem redundância e as opções de configuração padrão. Em seguida, selecione “Instalar”.

Então, você verá algumas confirmações de que a instalação do pfSense foi bem-sucedida. Um prompt perguntará se você deseja fazer alguma modificação final manualmente, o que eu não fiz. Em seguida, será perguntado se você deseja reiniciar, selecione sim. Remova imediatamente a unidade USB neste momento, antes que a reinicialização seja reiniciada, caso contrário, você será levado novamente ao início do assistente de instalação. Você deve chegar ao menu principal do terminal assim que a reinicialização for concluída.

Agora você está pronto para conectar seu novo firewall à sua rede doméstica.

Etapa quatro: como conectar o pfSense em uma rede doméstica

As etapas a seguir serão concluídas no teclado e monitor conectado ao seu novo firewall:

- Primeiro, desligue o roteador fornecido pelo ISP, desligue o modem e desconecte os cabos Ethernet do modem e do roteador.

- Em seguida, ligue seu novo firewall e deixe o pfSense carregar. Em seguida, ligue o modem e espere que ele se conecte à internet.

- No menu pfSense, selecione a opção um, “Atribuir interfaces”. Ele perguntará se você deseja configurar VLANs agora, digite “n” para não. Em seguida, será solicitado que você insira o nome da interface WAN, digite “a” para detecção automática.

- Conecte um cabo Ethernet da saída do modem à nova interface da placa de rede do firewall. Lembre-se, a porta no lado direito se as abas de liberação RJ45 estiverem voltadas para cima é a sua porta WAN, ou no lado esquerdo se as abas de liberação RJ45 estiverem voltadas para baixo.

- Uma vez conectado, pressione “enter”. Deve detectar link-up na porta de interface igb0. Se for igb3, troque o cabo Ethernet para o lado oposto e tente novamente.

- Em seguida, será solicitado que você insira o nome da interface LAN, digite “a” para detecção automática. Conecte um cabo Ethernet da próxima porta disponível na nova placa de rede do firewall ao seu switch Ethernet ou outro ponto de acesso. Lembre-se de que se você pretende executar uma rede local virtual (VLAN), precisará usar um switch gerenciado.

- Uma vez conectado, pressione Enter. Deve detectar link-up na porta de interface igb1.

- Em seguida, pressione Enter novamente para “nada”, pois nenhuma outra conexão de rede está configurada no momento.

- Em seguida informará que as interfaces serão atribuídas da seguinte forma: WAN = igb0 e LAN = igb1.

- Digite “y” para sim e o pfSense escreverá a configuração e o levará de volta ao menu principal com seus endereços WAN IP v4 e IP v6 exibidos na parte superior.

Apenas para ilustrar um exemplo de configuração do caminho do sinal, você poderia fazer uma configuração como esta:

Neste ponto, você poderá inserir “192.168.1.1” em seu navegador na área de trabalho normal e iniciar a interface da web do pfSense. É um certificado autoassinado, portanto aceite o risco quando solicitado e continue. As credenciais de login são admin/pfsense.

Agora você pode desconectar o teclado e o monitor do seu novo firewall. O restante das etapas será concluído por meio da interface da web em sua área de trabalho normal.

Etapa cinco: como definir as configurações básicas do pfSense

Nesta etapa, você verá como definir configurações básicas, como o assistente de configuração, alterar a porta TCP, ativar o Secure Shell SSH e configurar o hairpinning por padrão. A grande maioria das informações apresentadas aqui e no passo seis abaixo veio da observação deste Vídeo de Tom Lawrence no pfSense — Eu recomendo fortemente assistir a este vídeo, ele é longo, mas repleto de informações valiosas e tem muito mais detalhes do que apresento neste guia.

Primeiro, clique na caixa de diálogo de aviso vermelha na parte superior da página para alterar a senha usada para fazer login no seu novo firewall. Pessoalmente, recomendo senhas de alta entropia e uso único acompanhadas de um gerenciador de senhas. Em seguida, saia e faça login novamente para testar suas alterações.

Uma vez logado novamente, abra o “Assistente de configuração” na guia “Sistema”:

Em seguida, o assistente orientará você em nove etapas básicas para configurar seu novo firewall pfSense.

Clique em “Avançar” na primeira etapa.

Então, na segunda etapa, você pode configurar o nome do host, o domínio e os servidores DNS primário/secundário. Você pode deixar “Hostname” e “Domain” como padrões ou configurá-los como desejar. Eu escolhi “100.64.0.3” para o servidor DNS primário para acessar a Internet e desmarquei a caixa “Substituir DNS” para evitar que o DHCP substitua os servidores DNS. Examinarei por que usei “100.64.0.3” na etapa 10 deste guia.

Então, você pode definir seu fuso horário na etapa três:

Na quarta etapa, você pode selecionar “DHCP” para a interface WAN e deixar todos os outros campos como padrão. Se quiser falsificar seu endereço MAC, você pode fazer isso nesta etapa. Para os dois últimos campos, certifique-se de que a caixa “Bloquear redes privadas RFC1918” e a caixa “Bloquear redes bogon” estejam marcadas, isso adicionará automaticamente as regras apropriadas ao seu firewall.

Na etapa cinco, você pode alterar o endereço IP do seu firewall. A maioria das redes locais domésticas usará 192.168.0.1 ou 192.168.1.1 para acessar o roteador ou firewall. O motivo pelo qual você pode querer alterar isso para um endereço IP local não padrão é porque se você estiver na rede de outra pessoa e estiver tentando fazer a VPN de volta à sua rede doméstica, poderá encontrar um problema em que tenha o mesmo endereço em ambas as extremidades e o sistema não saberá se você está tentando se conectar ao endereço local ou remoto. Por exemplo, mudei meu endereço IP local para “192.168.69.1”.

Na etapa seis, você pode definir sua senha de administrador. Fiquei um pouco confuso ao ver esta etapa inserida aqui já que havia alterado a senha do administrador no início, então usei apenas a mesma senha de alta entropia de antes, presumindo que estava pedindo a mesma senha que será usada para fazer login o roteador.

Então, na etapa sete, você pode clicar no botão “Recarregar”. Durante a recarga, desconecte o cabo de alimentação do switch. Como o endereço IP local do roteador foi alterado para “192.168.69.1” (ou o que você escolher), todos os dispositivos na rede agora terão seus endereços IP atualizados para esse intervalo de IP.

Portanto, se você tiver PuTTY ou outras sessões SSH configuradas em seu nó Raspberry Pi, por exemplo, agora você precisará atualizar essas configurações de conexão. Desconectar a alimentação do switch e conectá-lo novamente após a reinicialização do roteador ajuda a reatribuir todos os seus dispositivos.

Para descobrir os endereços IP dos dispositivos em sua rede local, você pode navegar até a guia “Status” e selecionar “Locações DHCP” para ver tudo listado:

Após recarregar na etapa sete, o assistente simplesmente pulou as etapas oito e nove, então não tenho certeza do que acontece nessas etapas, mas seguiremos em frente e resolveremos as coisas conforme necessário.

Algumas outras configurações básicas dignas de nota são encontradas em “Sistema> Avançado> Acesso de administrador”. Aqui, atualizei a porta TCP para “10443” porque executo alguns serviços que acessarão as mesmas portas padrão como 80 ou 443 e quero minimizar o congestionamento.

Além disso, habilitei o SSH. Em seguida, você pode escolher como o SSH é protegido, com uma senha, ou chaves, ou ambos, ou apenas chaves. Ao salvar, aguarde um minuto para que a interface seja atualizada para a nova porta. Pode ser necessário recarregar a página usando o endereço IP local e a nova porta, por exemplo, “192.168.69.1:10443”. Certifique-se de salvar suas alterações na parte inferior da página.

A última configuração básica que abordarei aqui é o hairpinning, o que significa que, por exemplo, você pode configurar sua rede para poder abrir uma porta para um sistema de câmeras de segurança com um endereço IP público. Este endereço IP público também pode ser usado dentro da sua rede, o que é conveniente se você estiver em casa acessando o sistema de câmera do seu celular na sua LAN, então você não precisa alterar manualmente onde ele se conecta, porque o hairpinning verá que você está apenas tentando acessar um IP local e ele retornará por padrão com esta configuração habilitada.

- Na guia “Sistema”, navegue até “Avançado> Firewall e NAT”

- Role para baixo até a seção “Tradutor de endereços de rede”

- No menu suspenso “Modo de reflexão NAT”, selecione “Pure NAT”

- Clique em “Salvar” na parte inferior da página e “Aplicar alterações” na parte superior da página

É isso para as configurações básicas. A boa notícia é que o pfSense é bastante seguro em sua instalação padrão, então não há muita coisa que você precise mudar para ter uma excelente base básica. Geralmente, a posição dos desenvolvedores do pfSense é que, se houver uma maneira mais segura de implementar o pfSense, eles simplesmente tornarão essa configuração padrão.

Outra coisa a observar é que, por padrão, o pfSense permite o mapeamento de tradução de endereço de rede (NAT) WAN IPv6. Optei por desabilitar isso, para não abrir um gateway IPv6 para a Internet aberta.

Você pode fazer isso acessando “Interfaces>Atribuições” e clicando no hiperlink “WAN” na primeira tarefa. Isso abrirá a página de configuração e, em seguida, certifique-se de que “Tipo de configuração IPv6” esteja definido como “Nenhum”. Em seguida, salve e aplique essas alterações.

Então você pode navegar até “Firewall>NAT” e rolar para baixo até a interface “WAN” com uma fonte IPv6 e excluí-la.

Etapa seis: como definir as configurações avançadas do pfSense

Nesta seção abordarei alguns recursos avançados que podem ser do seu interesse para sua rede doméstica. Aqui, você verá como configurar redes separadas do seu roteador pfSense para que, por exemplo, os convidados possam acessar a Internet aberta a partir de um ponto de acesso WiFi em sua casa, mas não possam acessar seus ASICs dessa rede.

Se você usou a placa de rede i350 como eu, terá quatro portas Ethernet disponíveis, e se usou um Dell Optiplex como eu, também terá uma quinta porta Ethernet na placa-mãe. O que significa que tenho cinco interfaces que posso configurar, quatro das quais podem ser redes locais secundárias.

O que farei aqui é manter meu desktop de trabalho e meu desktop Bitcoin dedicado em uma rede (LANwork). Em seguida, configurarei uma LAN secundária onde estará o ponto de acesso WiFi da minha casa (LANhome). Dessa forma, posso manter o tráfego da navegação na web da minha família totalmente separado do meu trabalho e das atividades relacionadas ao Bitcoin.

A seguir, irei configurar outra LAN que será dedicada aos meus ASICs (LANminers), separada das outras duas redes. Por fim, criarei uma rede de teste (LANtest) que usarei para integrar novos ASICs e garantir que não haja firmware malicioso neles antes de expor meus outros ASICs a eles. Você também pode adicionar uma rede de câmeras de segurança em uma das interfaces, as possibilidades são infinitas.

Se você navegar até a guia “Interfaces” e depois “Atribuições de interface”, verá todas as portas RJ45 da placa de rede disponíveis. Eles devem ser rotulados como “igb0”, “igb1”, “igb2”, etc. Agora, basta adicionar aquele de seu interesse selecionando-o no menu suspenso e clicando na caixa verde “Adicionar”.

Em seguida, clique no hiperlink no lado esquerdo da interface que você acabou de adicionar para abrir a página “Configuração Geral” dessa interface.

- Clique na caixa “Ativar Interface”

- Em seguida, altere a “Descrição” para algo que ajude a identificar sua função, como “LANhome”, por exemplo

- Em seguida, defina o tipo “Configuração IPv4” para “IPv4 estático” e atribua um novo intervalo de IP. Usei “192.168.69.1/24” para minha primeira LAN, portanto, para esta, usarei o próximo intervalo de IP sequencial, “192.168.70.1/24”.

Você pode deixar todas as outras configurações padrão, clicar em “Salvar” na parte inferior da página e depois em “Aplicar alterações” na parte superior da página.

Agora, você precisa configurar algumas regras de firewall para esta nova LAN. Navegue até a guia “Firewall” e depois “Regras”. Clique na sua rede recém-adicionada, “LANhome”, por exemplo. Em seguida, clique na caixa verde com a seta para cima e a palavra “Adicionar”.

Na próxima página:

- Certifique-se de que “Ação” esteja definida como “Aprovado”

- A “Interface” está definida como “LANhome” (ou como é chamada a sua LAN secundária)

- Certifique-se de definir o “Protocolo” como “Qualquer”, caso contrário esta rede restringirá o tipo de tráfego que pode ser transmitido por ela

- A seguir, você pode adicionar uma breve nota para ajudar a indicar para que serve esta regra, como “Permitir todo o tráfego”

- Em seguida, todas as outras configurações podem permanecer em seus padrões e clicar em “Salvar” na parte inferior da página e em “Aplicar alterações” na parte superior da página

Antes de testar sua nova rede, você precisa ter um endereço IP configurado nela:

- Navegue até “Serviços” e depois “Servidor DHCP”

- Em seguida, clique na guia da sua nova LAN

- Clique na caixa “Ativar” e adicione seu intervalo de endereços IP nas duas caixas “Intervalo”. Por exemplo, usei o intervalo “192.168.70.1 a 192.168.70.254”. Em seguida, clique em “Salvar” na parte inferior da página e “Aplicar alterações” na parte superior da página.

Agora você pode testar sua nova rede conectando fisicamente um computador à porta RJ45 correspondente na placa de rede e depois tentar acessar a internet. Se tudo funcionou, você poderá navegar na web aberta.

No entanto, você pode perceber que se estiver em sua LAN secundária e tentar fazer login no firewall, você poderá fazer isso usando o endereço IP “192.168.70.1”. Pessoalmente, só quero meu firewall acessível a partir da minha rede “LANwork”. Não quero que minha esposa e filhos ou convidados consigam fazer login no firewall a partir da rede “LANhome” designada. Mesmo que eu tenha uma senha de alta entropia para entrar no firewall, ainda vou configurar as outras LANs para que elas não possam se comunicar com o roteador.

Uma área de preocupação que tenho, que esse tipo de configuração ajudará a aliviar, é que se eu conectar um ASIC à minha rede com algum firmware malicioso instalado, posso manter esse dispositivo isolado e evitar que essa preocupação de segurança afete outros dispositivos e informações. que tenho, e é por isso que uma das LANs que estou configurando se chama “LANtest”, que será dedicada a manter novos ASICs totalmente isolados para que eu possa testá-los com segurança, sem permitir que um ataque potencial ocorra em meus outros ASICs ou outros dispositivos nas redes da minha casa.

Para configurar uma regra para que a porta 10443 não possa ser acessada de outras redes LAN, navegue até “Firewall> Regras” e selecione a guia da rede de interesse correspondente. Clique na caixa verde com a seta para cima e a palavra “Adicionar” nela.

- Certifique-se de que “Ação” esteja definida como “Bloquear”

- Em seguida, na seção “Destino”, defina o “Destino” como “Este Firewall (próprio)” e depois o “Intervalo de portas de destino” como “10443” usando as caixas “Personalizadas” para os campos “De” e “Para”

- Você pode adicionar uma descrição para ajudá-lo a lembrar para que serve esta regra. Em seguida, clique em “Salvar” na parte inferior da página e depois em “Aplicar alterações” na parte superior da página.

Ter uma senha de alta entropia para fazer login no roteador e bloquear a porta é um ótimo começo, mas você pode sequestrar ainda mais suas redes LAN e garantir que os dispositivos em uma rede não possam entrar em nenhuma das outras redes configurando um alias para sua LAN principal.

Navegue até “Firewall> Aliases” e, na guia “IP”, clique no botão “Adicionar”.

- Então, chamei esse alias de “SequesteredNetworks0”

- Insirai uma descrição para me lembrar qual é sua função

- Como adicionarei uma regra de firewall à minha rede “LANhome” referenciando esse alias, adicionei as outras LANs à lista “Rede”. Desta forma, “LANhome” não pode comunicar com “LANwork”, “LANminers” ou “LANtest”.

- Clique em “Salvar” na parte inferior da página e depois em “Aplicar alterações” na parte superior da página

Agora posso adicionar aliases adicionais que serão referenciados nas regras de firewall nas outras LANs para evitar que “LANminers” se comuniquem com “LANwork”, “LANhome” e “LANtest” – e assim por diante até que todas as minhas redes sejam sequestradas em uma forma que apenas meu firewall possa ver o que está conectado nas outras redes.

Com o alias criado, uma nova regra de firewall pode ser aplicada referenciando esse alias na LAN secundária.

- Navegue até “Firewall> Regras”, selecione a LAN à qual deseja aplicar a regra, por exemplo, “LANhome”

- Em seguida, para “Ação”, defina-o como “Bloquear. Para “Protocolo”, defina-o como “Qualquer”.

- Para “Destino” defina como “Host único ou alias”

- Em seguida, digite seu nome alternativo

- Clique em “Salvar” na parte inferior da página e depois em “Aplicar alterações” na parte superior da página.

Depois de criar os aliases e definir as regras de firewall, consegui conectar meu laptop a cada porta de interface RJ45 da placa de rede e tentar executar ping em cada uma das outras redes. Consegui acessar a Internet aberta de cada LAN, mas não consegui me comunicar com nenhuma das outras LANs ou com o firewall. Agora eu sei que nenhum dispositivo em qualquer uma das minhas LANs não terá acesso a dispositivos em nenhuma das minhas outras LANs. Somente na minha rede “LANwork” primária posso ver o que está conectado em todas as outras LANs.

Isso cuida dos recursos avançados que gostaria de compartilhar com vocês. Agora você deve ter algumas regras de firewall configuradas e várias redes sequestradas. A seguir, configuraremos um ponto de acesso WiFi em uma das LANs secundárias.

Etapa sete: como instalar e configurar um ponto de acesso WiFi

Nesta seção, mostrarei como configurei o WiFi mesh da minha casa usando a rede secundária “LANhome”. Os principais pontos a serem lembrados aqui é que fiz desta uma LAN dedicada especificamente para um ponto de acesso WiFi para minha família e convidados se conectarem, sem dar-lhes acesso ao meu firewall pfSense ou a qualquer outra LAN. Mas eles ainda têm acesso irrestrito à web aberta. Adicionarei um túnel VPN para esta LAN posteriormente neste guia.

Para garantir que estava fornecendo sinal WiFi adequado para toda a casa, decidi optar por um NetGear Nighthawk AX1800 kit.

Dentro deste kit está um roteador WiFi e um repetidor de satélite. A ideia básica é que o roteador WiFi se conecte ao firewall pfSense diretamente com um cabo Ethernet na porta “LANhome” do igb2. Em seguida, o roteador WiFi transmite o sinal para o satélite repetidor em outra área da casa. Assim, posso aumentar a cobertura do sinal WiFi para uma área mais ampla.

Para fazer isso, simplesmente segui estas etapas:

- 1. Conecte o roteador WiFi no firewall pfSense na porta igb2 “LANhome” usando um cabo Ethernet à porta identificada como “Internet” na parte traseira do roteador WiFi.

- 2. Conecte um laptop à porta identificada como “Ethernet” na parte traseira do roteador WiFi com um cabo Ethernet.

- 3. Conecte o roteador WiFi à energia usando o adaptador de energia fornecido.

- 4. Aguarde até que a luz fique azul sólida na parte frontal do roteador WiFi.

- 5. Abra um navegador da web no laptop e digite o endereço IP do roteador WiFi. Encontrei o endereço IP próximo ao dispositivo “MR60” em meu painel pfSense em “Status> Locações DHCP”.

- 6. Imediatamente, fui solicitado a alterar a senha. Novamente, usei uma senha aleatória de alta entropia com um gerenciador de senhas que a acompanha. Não quero que minha família ou convidados possam acessar as configurações administrativas deste ponto de acesso WiFi, portanto, é recomendável colocar uma senha forte aqui. Você também pode ser solicitado a atualizar o firmware, o que resultará em uma reinicialização.

- 7. Em seguida, você pode fazer login novamente com sua nova senha de administrador e alterar o nome da rede padrão para o que desejar e adicionar uma senha WiFi para acessar a rede WiFi; esta é a senha compartilhada com familiares e convidados, então esta eu tornei bem fácil de lembrar e compartilhar. Mesmo que um ator nefasto quebre a senha e obtenha acesso à rede WiFi, ela fica totalmente isolada de todo o resto e o próprio roteador WiFi possui uma senha de alta entropia.

- 8. Em seguida, navegue até “Avançado> AP sem fio” e habilite “Modo AP”. “AP” significa ponto de acesso. Em seguida, aplique as alterações.

- 9. O roteador será reiniciado novamente. Neste ponto, o endereço IP local será atualizado, esta alteração pode ser monitorada na página de status “DHCP Leases”. Agora, o laptop pode ser desconectado do roteador WiFi e o roteador WiFi pode ser conectado na mesma máquina em que a interface pfSense está sendo executada.

- 10. Uma vez logado novamente, clique em “Adicionar Dispositivo” e você será solicitado a configurar o repetidor de satélite e conectá-lo à energia. Em seguida, siga as instruções na interface para sincronizar o satélite.

Agora minha família, convidados e eu podemos navegar na web aberta a partir de nossos dispositivos via WiFi sem interrupções em toda a casa e não preciso me preocupar com ninguém acessando minha rede de trabalho sensível, ou minha rede ASIC ou meu teste rede.

A seguir, adicionaremos túneis VPN às redes que criamos até agora.

Etapa Oito: Como instalar e configurar o pacote WireGuard com Mullvad

WireGuard é um protocolo de software VPN que pode ser instalado em seu firewall pfSense, então você pode usar esse protocolo para definir como construir seus túneis com seu provedor VPN.

As VPNs criam um túnel seguro e criptografado do seu computador para o servidor do seu provedor de VPN. Isso evita que seu ISP veja seus dados ou onde está seu destino final. Existem vários tipos de protocolos VPN, como OpenVPN, IKEv2 / IPSec, L2TP / IPSec e WireGuard, mas todos eles têm essencialmente o mesmo objetivo de descrever as instruções para a criação de um túnel seguro para criptografar seus dados a serem enviados por redes públicas.

WireGuard é uma adição recente à linha de protocolos VPN, é de código aberto e comparativamente “leve”, com menos código e velocidades mais rápidas do que alguns outros. A parte da velocidade foi fundamental para mim, considerando que a latência adicional pode diminuir a eficiência dos ASICs.

Outro benefício das VPNs é que sua localização geográfica pode ser falsificada, o que significa que se você estiver em uma parte do mundo, poderá usar um túnel VPN para o servidor de um provedor de VPN em outra parte do mundo e parecerá que sua internet o tráfego vem desse servidor. Isto é benéfico para pessoas que vivem em países autorizados, onde o acesso a determinados sites e serviços é restrito.

Tenha em mente que você deve confiar que seu provedor de VPN não está registrando seu endereço IP ou que ele poderia ou iria entregar essas informações às autoridades, se pressionado. Mullvad não coleta informações pessoais sobre você, nem mesmo um endereço de e-mail. Além disso, aceita bitcoin ou dinheiro para que você possa pagar pelo serviço sem o risco de vincular seus dados bancários. Mullvad também tem uma política de “não registro”, que você pode ler SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

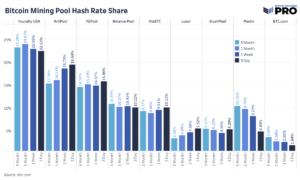

Para meu caso de uso específico aqui, usarei uma VPN para garantir que meu ISP não veja que estou minerando Bitcoin e também para impedir meu pool de mineração. Slush Pool, ao ver meu endereço IP real - não porque estou fazendo algo ilegal ou porque acho que o Slush Pool está registrando meu endereço IP, mas simplesmente porque estes são tempos tumultuados com um ambiente político em rápida mudança e as coisas que faço legalmente hoje podem muito bem, será proibido amanhã.

Ou, se alguma legislação fosse aprovada tornando ilegal para uma pessoa operar um minerador de Bitcoin nos Estados Unidos sem uma licença de transmissor de dinheiro, por exemplo, então eu poderia falsificar minha localização para que se a mão do Slush Pool fosse forçada a bloquear endereços IP vindos dos Estados Unidos, eu poderia continuar minerando, pois pareceria que minha taxa de hash era originária de fora dos Estados Unidos.

Considerando que o blockchain é para sempre e o futuro é incerto, acho que vale a pena dedicar um tempo para descobrir como proteger minha privacidade. Ao tomar medidas hoje para aumentar a minha privacidade e segurança, posso garantir que a minha liberdade e a minha busca pela felicidade sejam salvaguardadas.

A grande maioria das informações apresentadas nesta seção vem da exibição de vídeos de Christian McDonald no YouTube. Você pode encontrar todos os seus vídeos WireGuard e Mullvad VPN SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

Quero destacar especificamente este vídeo dele sobre o uso do pacote WireGuard no pfSense para configurar o Mullvad de forma a ter vários túneis que permitem balancear a carga do seu tráfego perfeitamente:

Mullvad é uma assinatura VPN paga, a taxa é de 5€ por mês. No entanto, Mullvad aceita bitcoin e não exige nenhuma informação de identificação. Antes de mostrar como configurar sua assinatura Mullvad, instalaremos o pacote WireGuard em seu firewall pfSense. Em seguida, configuraremos uma conta Mullvad e geraremos os arquivos de configuração. Então, podemos configurar vários túneis e fazer algumas configurações sofisticadas no pfSense.

No pfSense, navegue até “Sistema> Gerenciador de pacotes> Pacotes disponíveis”, role para baixo até o link WireGuard e clique em “Instalar”. Na próxima página, clique em “Confirmar”. O instalador será executado e avisará quando for concluído com êxito.

Agora você pode navegar até “VPN>WireGuard” e ver se o pacote foi instalado, mas nada está configurado ainda. Agora que o firewall está com o WireGuard pronto, trabalharemos para instalar o cliente VPN.

Navegar para https://mullvad.net/en/ e clique em “Gerar conta”.

Mullvad não coleta nenhuma informação sua, como nome, número de telefone, e-mail, etc. Mullvad gera um número de conta exclusivo e esta é a única informação de identificação que você obtém relacionada à sua conta, então anote-a e proteja-a.

Em seguida, selecione sua forma de pagamento. Você ganha 10% de desconto no uso de bitcoin. A assinatura funciona pelo tempo que você quiser pagar (até 12 meses) à taxa de 5€ por mês. Assim, uma assinatura de um ano, por exemplo, custaria 60 euros ou cerca de 0.001 BTC à taxa de hoje (em novembro de 2021). Você receberá um código QR de endereço Bitcoin para enviar seu pagamento.

Verifique o mempool para ver quando sua transação Bitcoin é confirmada. Pode ser necessário esperar um pouco, dependendo do congestionamento da rede.

Após a confirmação na cadeia, a conta Mullvad é recarregada e deve mostrar que você ainda tem tempo restante. Faça considerações sobre como selecionar um local de servidor na longa lista de servidores do Mullvad. Se você planeja executar ASICs por trás de sua VPN, recomendo conectar-se a um servidor relativamente próximo de sua localização geográfica real para tentar ajudar a reduzir ao máximo qualquer latência.

A forma como o Mullvad funciona é com arquivos de configuração que atribuem um par de chaves pública/privada exclusivo para cada endereço de túnel. A idéia básica aqui é que eu quero ter um túnel primário configurado para os ASICs, mas também quero uma configuração de túnel secundário com outro servidor em uma localização geográfica diferente, caso a conexão do túnel primário fique offline. Dessa forma, meu tráfego de mineração na Internet mudará automaticamente para o outro túnel e não haverá interrupção na ocultação do meu endereço IP público ou na criptografia dos meus dados de tráfego. Também vou configurar outros túneis especificamente para minha rede WiFi e minha rede “LANwork”.

Para fazer isso, precisarei de quantos pares de chaves desejar para túneis. Uma assinatura do Mullvad inclui até cinco pares de chaves. Navegar para https://mullvad.net/en/account/#/wireguard-config/ e selecione sua plataforma, por exemplo, Windows. Em seguida, clique em “Gerar Chaves” para quantos pares de chaves desejar, até cinco chaves. Em seguida, clique em “Gerenciar chaves” abaixo para ver sua lista.

*Todas as chaves e informações confidenciais apresentadas neste guia foram destruídas antes da publicação. Tenha cuidado ao compartilhar essas informações com qualquer pessoa, pois você deseja manter suas chaves Mullvad privadas.

Você pode ver que gerei quatro chaves para este guia, que destruirei depois de terminar de usá-las como exemplos. Cada arquivo de configuração precisa ser configurado com um servidor Mullvad específico de sua escolha.

- Selecione a “Chave Pública” para a qual você está interessado em criar um arquivo de configuração selecionando o círculo na coluna “Usar” ao lado da chave pública apropriada.

- Selecione o país, cidade e servidor que deseja configurar com esta chave pública.

- Clique em “Baixar arquivo”.

- Salve o arquivo de configuração em um local conveniente, pois você precisará abri-lo em alguns instantes.

*Lembre-se, para cada túnel para um novo servidor que você deseja configurar, você precisará usar uma chave pública separada. Se você tentar atribuir dois túneis à mesma chave, o pfSense encontrará problemas com sua VPN.

Repita esse processo para quantas chaves você gerou, selecionando um servidor diferente para cada chave exclusiva e gerando o arquivo de configuração. Achei útil nomear o arquivo de configuração como a cidade e o servidor usados.

Agora, navegue de volta ao pfSense e vá para “VPN>WireGuard>Configurações” e clique em “Ativar WireGuard” e depois em “Salvar”.

- Navegue até a guia “Túneis” e selecione “Adicionar Túnel”.

- Abra seu primeiro arquivo de configuração do Mullvad com um editor de texto como o Bloco de Notas e mantenha-o de lado.

- No WireGuard, adicione uma “Descrição” para o seu túnel que descreva o que ele é, como “Mullvad Atlanta US167”.

- Copie/cole o “PrivateKey” do arquivo de configuração do Mullvad e adicione-o à caixa de diálogo “Interface Keys”.

- Clique em “Salvar túnel” e depois em “Aplicar alterações” na parte superior da página.

O WireGuard irá gerar automaticamente a chave pública quando você colar a chave privada e pressionar a tecla “tab” do teclado. Você pode verificar se a chave pública foi gerada corretamente comparando-a com a chave no site do Mullvad que você gerou anteriormente.

Repita esse processo para quantos túneis desejar. Certifique-se de usar o arquivo de configuração Mullvad correto para cada um, pois todos contêm diferentes pares de chaves públicas/privadas, endereços IP e terminais.

Cada túnel terá seu próprio peer. Você pode adicionar um “Peer” navegando primeiro até a guia “Peer” ao lado da guia “Túneis” em que você estava. Em seguida, clique em “Adicionar ponto”.

- Selecione o túnel apropriado no menu suspenso para este par.

- Adicione uma “Descrição” para o seu túnel que descreva o que ele é, como “Mullvad Atlanta US167”.

- Desmarque a caixa “Ponto final dinâmico”.

- Copie/cole o endereço IP e a porta do “Endpoint” do arquivo de configuração Mullvad nos campos “Endpoint” no WireGuard.

- Você pode dar 30 segundos para o campo “Keep Alive”.

- Copie/cole “PublicKey” do arquivo de configuração Mullvad no campo “Public Key” no WireGuard.

- Altere os “IPs permitidos” para “0.0.0.0/0” para IPv4. Você também pode adicionar um descritor como “Permitir todos os IPs”, se desejar.

- Clique em “Salvar” e selecione “Aplicar alterações” na parte superior da página.

Repita esse processo para tantos pares quantos túneis você tiver. Certifique-se de usar o arquivo de configuração Mullvad correto para cada um, pois todos contêm diferentes pares de chaves públicas/privadas, endereços IP e terminais.

Neste ponto, você poderá navegar até a aba “Status” e observar os apertos de mão ocorrendo clicando em “Mostrar pares” no canto inferior direito.

A seguir, as interfaces precisam ser atribuídas para cada túnel.

- Navegue até “Interfaces>Atribuições de interface”

- Selecione cada túnel no menu suspenso e adicione-o à sua lista.

Depois que todos os seus túneis forem adicionados, clique no hiperlink azul próximo a cada túnel adicionado para configurar a interface.

- Clique na caixa “Ativar Interface”

- Digite sua descrição – acabei de usar o nome do servidor VPN, por exemplo: “Mullvad_Atlanta_US167”

- Selecione “PIv4 estático”

- Digite “1420” nas caixas “MTU e MSS”

- Agora, copie/cole o endereço IP do host do seu arquivo de configuração Mullvad na caixa de diálogo “Endereço IPv4”.

- Em seguida, clique em “Adicionar um novo gateway”

Depois de clicar em “Adicionar um novo gateway”, você verá a caixa de diálogo pop-up abaixo. Digite um nome para o seu novo gateway, algo fácil como o nome do seu túnel anexado com “GW” para “GateWay”. Em seguida, insira o mesmo endereço IP do host do arquivo de configuração do Mullvad. Você também pode adicionar uma descrição, se desejar, como “Mullvad Atlanta US167 Gateway”. Em seguida, clique em “Adicionar”.

Quando estiver de volta à página de configuração da interface, clique em “Salvar” na parte inferior da página. Em seguida, clique em “Aplicar alterações” no topo da página.

Repita esse processo para criar um gateway para cada interface de túnel adicionada. Certifique-se de usar o arquivo de configuração Mullvad correto para cada um, pois todos contêm endereços IP de host diferentes.

Neste ponto, você pode navegar até seu painel e monitorar o status de seus gateways. Se ainda não o fez, você pode personalizar seu painel para monitorar diversas estatísticas no pfSense. Clique no sinal “+” no canto superior direito do seu painel e, em seguida, uma lista de monitores de estatísticas disponíveis será exibida e você poderá selecionar aqueles que deseja.

No meu painel, por exemplo, tenho três colunas, começando com “Informações do Sistema”. Na segunda coluna, tenho o resumo dos “Pacotes instalados”, o status do “WireGuard” e uma lista das minhas interfaces. Na terceira coluna, tenho o status “Gateway” e o status “Serviços”. Dessa forma, posso verificar e monitorar rapidamente o status de todo tipo de coisa.

O que quero ressaltar sobre o dashboard é que na seção “Gateways” você notará que todos os gateways estão online. Os gateways ficarão online enquanto o túnel estiver ativo, mesmo que o lado remoto não esteja respondendo. Isso ocorre porque eles são a interface local, então no momento eles são inúteis, pois mesmo que o lado remoto caia, eles ainda aparecerão como online. Para permitir a capacidade de monitorar a latência para que esses gateways possam fornecer algumas estatísticas úteis, preciso fornecer a esses gateways um endereço de sistema de nomes de domínio público (DNS) para monitorar.

Você notará que todos os tempos de ping do túnel são de zero milissegundos. Isso porque não estou enviando nenhum dado por meio desses túneis. Ao executar ping em um servidor DNS público, o pfSense pode obter algumas métricas úteis e tomar decisões sobre qual túnel fornecerá a menor latência ou se um servidor remoto cair para redirecionar o tráfego.

Você pode encontrar um servidor DNS público para monitorar em isto site ou uma série de outras listagens de servidores DNS públicos. Fique atento à porcentagem de tempo de atividade registrada, quanto mais, melhor. Você deseja encontrar endereços IP IPv4 DNS públicos para monitorar em seus gateways IPv4. Cada gateway precisará de um endereço DNS separado para monitorar.

Depois de ter seus endereços DNS públicos, navegue até “Sistema> Roteamento> Gateways” no pfSense. Clique no ícone de lápis ao lado do seu gateway. Você pode ver que o “Endereço do Gateway” e o endereço do “IP do Monitor” são iguais em todos os gateways. É por isso que o tempo de ping é de zero milissegundos e é também por isso que o pfSense pensará que o gateway está sempre ativo.

Digite o endereço IP DNS público que deseja monitorar no campo “Monitor IP” e clique em “Salvar” na parte inferior da tela. Em seguida, clique em “Aplicar alterações” na parte superior da tela. Lembre-se de que os gateways não podem compartilhar o mesmo endereço de monitor DNS, portanto, use um servidor DNS público diferente para cada gateway monitorar.

Agora, se você voltar ao seu painel e olhar para o monitor do gateway, verá que existem algumas métricas de latência reais a serem observadas. Com essas informações, você pode configurar seus gateways em ordem de prioridade com base em quais têm a menor latência para o seu tráfego de internet. Então, por exemplo, se você estiver minerando Bitcoin, você vai querer priorizar seus ASICs para passar primeiro pelo túnel com a latência mais baixa. Então, se esse túnel falhar, o firewall poderá alterná-los automaticamente para o gateway do próximo nível com a segunda menor latência e assim por diante.

Tudo parece bem até agora, os túneis estão ativos e há dados passando pelos gateways. Em seguida, precisamos definir algum mapeamento de tradução de endereço de rede (NAT) de saída no firewall.

- Navegue até a guia “Firewall”, depois “NATm” e depois a guia “Saída”. Isso exibirá uma lista de todos os mapeamentos de rede de suas WANs para suas LANs. Como temos algumas novas interfaces definidas, queremos adicionar esses mapeamentos à lista.

- Clique em “Geração de regras NAT de saída híbrida” na seção “Modo NAT de saída”.

- Role até o final da página e clique em “Adicionar”

- Escolha sua interface no menu suspenso

- Selecione “IPv4” para a “Família de endereços”

- Selecione “qualquer” para o “Protocolo”

- Certifique-se de que “Fonte” esteja em “Rede” e, em seguida, insira o intervalo de endereços IP locais da LAN que você deseja passar por este túnel. Por exemplo, quero que meu “LANwork” passe por este túnel até Atlanta, então digitei “192.168.69.1/24”.

- Em seguida, insira uma descrição, se desejar, como “NAT de saída para LANwork para Mullvad Atlanta US167”.

- Em seguida, clique em “Salvar” na parte inferior da página e “Aplicar alterações” na parte superior da página.

Repita esse processo para cada uma das interfaces do túnel. Você notará que tenho minha rede “LANwork” indo para o túnel de Atlanta, minha rede “LANhome” indo para o túnel de Nova York e tenho uma rede “LANminers” configurada para os túneis de Miami e Seattle. Você pode definir um mapeamento para sua LAN de mineração para todos os cinco túneis, se desejar. Você também pode ter várias LANs mapeadas para o mesmo túnel, se desejar, há muita flexibilidade.

Com todos os mapeamentos implementados, podemos adicionar regras de firewall. Navegue até “Firewall> LAN” e clique em “Adicionar”, sendo “LAN” a LAN à qual você deseja adicionar uma regra. Por exemplo, estou configurando minha rede “LANwork” nesta captura de tela:

- Defina “Ação” como “Passar”

- Defina “Família de endereços” como “IPv4”

- Defina “Protocolo” como “Qualquer”

- Em seguida, clique em “Exibir Avançado”

- Role para baixo até “Gateway” e selecione o gateway que você configurou para esta LAN

- Clique em “Salvar” na parte inferior da tela e, em seguida, clique em “Aplicar alterações” na parte superior da tela

Em seguida, faça o mesmo com sua próxima LAN até que todas as suas LANs sejam configuradas com uma regra de gateway. Aqui está um instantâneo das minhas regras de gateway LAN, você notará que adicionei duas regras de gateway à minha rede “LANminers”. Em uma etapa posterior, mostrarei como configurar o balanceamento automático de carga entre túneis para a LAN de mineração, que substituirá as duas regras que acabei de adicionar a “LANminers”, mas quero ter certeza de que tudo está configurado e funcionando corretamente. primeiro.

Para verificar se tudo está funcionando até agora e se cada uma das minhas LANs está recebendo IPs públicos diferentes, entrarei “ifconfig.co” em um navegador da web de cada LAN. Se tudo estiver funcionando corretamente, devo ter locais diferentes para cada LAN em que me conecto e faço ping:

Tudo funcionou conforme planejado, primeira tentativa. Enquanto estava conectado a cada LAN, consegui desabilitar a regra de firewall correspondente, atualizar a página e observar meu endereço IP mudar de volta para minha área geográfica aproximada real.

Se você se lembra, eu configurei dois túneis para minha rede “LANminers”. Quando desativei a única regra de firewall correspondente ao túnel de Miami e atualizei meu navegador, ele imediatamente mudou para um endereço IP em Seattle.

Portanto, cada LAN está enviando tráfego através de um túnel diferente e todos os meus túneis estão funcionando conforme o esperado. No entanto, em relação à minha rede “LANminers”, quero que o pfSense alterne automaticamente entre os túneis de Miami e Seattle com base na latência ou nos servidores inativos. Com mais algumas etapas, posso configurar isso para alternar automaticamente e substituir as duas regras de firewall por uma nova regra única.

Navegue até “Sistema>Roteamento” e depois a aba “Grupos de Gateway”.

- Insira um nome de grupo como “Mullvad_LB_LANMiners”. O “LB” é para “Balanço de carga”.

- Defina todas as outras prioridades de gateway como “Nunca”, exceto os dois gateways nos quais você está interessado para seus mineradores. Neste caso, estou usando meus gateways de Miami e Seattle. Tenho essas prioridades definidas como “Nível 1” ou você pode usar todos os cinco túneis, se quiser.

- Defina o nível de disparo para “Perda de pacotes ou alta latência”

- Adicione uma descrição se desejar, como “Load Balance LANminers Mullvad Tunnels”

- Clique em “Salvar” na parte inferior da tela e depois em “Aplicar alterações” na parte superior da tela

Se você navegar até “Status>Gateways” e depois a guia “Grupos de Gateways”, você poderá ver seu novo grupo de gateways online. Em teoria, se você rotear o tráfego para “Mullvad_LB_LANminers”, ele deverá equilibrar o tráfego entre os dois gateways com base na latência.

Agora, esse grupo de gateway pode ser usado em uma regra de firewall para rotear esse tráfego adequadamente. Navegue até “Firewall> Regras” e depois a guia “LANminers” ou qualquer que seja o nome da sua LAN de mineração.

Vá em frente e desative as duas regras que você configurou anteriormente para testar os túneis VPN clicando no círculo riscado ao lado da regra. Clique em “Aplicar alterações” e depois em “Adicionar” na parte inferior.

- Defina o protocolo como “Qualquer”

- Clique em “Exibir Avançado”

- Role para baixo até “Gateway” e selecione o grupo de gateway de balanceamento de carga que você criou

- Clique em “Salvar” na parte inferior da página e clique em “Aplicar alterações” na parte superior da página

Isso deve ser tudo o que é necessário para que seus ASICs mudem de um túnel VPN para outro túnel VPN automaticamente com base na latência ou em servidores inativos. Para testar isso, conecte um laptop à porta Ethernet dedicada da placa de rede da LAN de mineração. Este é “igb3” no meu caso.

Certifique-se de que seu WiFi esteja desligado. Abra um navegador da web e digite “ifconfig.co” na barra de URL. Os resultados devem colocá-lo no local de um dos seus túneis VPN. No meu caso, foi Miami.

Em seguida, de volta ao pfSense, navegue até “Interfaces>Atribuições” e clique no hiperlink dessa interface de túnel. No meu caso, é a interface “Mullvad_Miami_US155”.

No topo da página de configuração, desmarque a caixa “Ativar interface”. Em seguida, clique em “Salvar” na parte inferior da tela e depois clique em “Aplicar alterações” na parte superior da tela. Isso acabou de desativar o túnel de Miami pelo qual meus LANminers estavam enviando tráfego.

De volta ao laptop, atualize o navegador com a página ifconfig.co. Agora ele deve colocar sua localização em Seattle ou onde quer que seu túnel secundário esteja definido. Às vezes, tenho que fechar completamente o navegador e reabri-lo para limpar o cache.

Volte para a interface de Miami e marque novamente a caixa para ativar essa interface, salve e aplique. Em seguida, você pode navegar de volta para “Firewall> Regras”, depois para sua LAN de mineração e excluir as duas regras que você desativou.

É isso, você deve estar pronto para ir. Tenha em mente que as regras de firewall funcionam de cima para baixo. A seguir, falarei sobre como ajudar a evitar o rastreamento de anúncios.

Etapa nove: como configurar os recursos do bloqueador de anúncios

As empresas de publicidade estão muito interessadas em você e em todas as informações que puderem obter sobre você. Infelizmente, quando você navega na internet, é fácil vazar essas informações tão procuradas.

Essas informações são monetizadas para atingir públicos específicos com produtos e serviços com precisão cirúrgica. Você pode ter feito uma pesquisa on-line por algo e, mais tarde, notado anúncios aparecendo em seu feed de mídia social que correspondem às suas pesquisas recentes. Isso é possível reunindo o máximo de informações sobre suas pesquisas na Internet, quais sites você visita, quais fotos você vê, o que você baixa, o que você ouve, sua localização, o que está em seu carrinho de compras, quais métodos de pagamento você usa, o hora e data de toda essa atividade e, em seguida, vinculando essas informações a constantes identificáveis exclusivamente, como o navegador específico que você está usando e em qual dispositivo você está usando.

Combine essas informações com seu endereço IP, conta de ISP e perfil de mídia social e você poderá começar a ver como existe um honeypot de informações sobre você que você talvez não queira que esteja tão prontamente disponível para corporações, autoridades policiais, estranhos ou hackers. Entre bolinhos, impressão digital do navegador e rastreamento comportamental pode parecer que as probabilidades estão contra você. Mas existem passos simples que você pode seguir para começar a proteger sua privacidade agora. Seria uma pena permitir que o perfeito fosse inimigo do bom e impedisse você de começar.

Nesta seção, você verá como incorporar recursos de bloqueio de anúncios modificando as configurações do servidor DNS e do servidor DHCP em seu firewall. Em um nível superior, você digita o nome de um site em seu navegador, que é enviado para um servidor DNS (geralmente o servidor DNS do seu ISP), e esse servidor traduz o texto legível em um endereço IP e o envia de volta ao seu navegador então ele sabe qual servidor web você está tentando acessar. Além disso, anúncios direcionados também são enviados a você dessa forma.

Eu recomendo começar este exercício visitando https://mullvad.net/en/.

Em seguida, clique no link “Verificar vazamentos” para ver onde você pode melhorar.

Se você tiver vazamentos de DNS, dependendo do navegador que estiver usando, poderá encontrar instruções úteis em Mullvad SUA PARTICIPAÇÃO FAZ A DIFERENÇA para proteger seu navegador e ajudar a evitar anúncios e rastreamento no nível do navegador. Então tente novamente.

Se você tiver problemas para bloquear anúncios com seu navegador preferido, considere usar um navegador mais focado na privacidade, como Cromo não Googled:

- Selecione seu sistema operacional e a versão mais recente

- Baixe o instalador .exe

- Verifique o valor do hash

- Execute o instalador e defina suas configurações básicas, como mecanismo de pesquisa padrão

Portão é outro navegador que eu recomendaria usar tanto quanto possível, apenas em geral.

Mullvad fornece alguns servidores de resolução de DNS diferentes que podem ser encontrados listados em isto Artigo Mullvad. Para este exemplo, usarei o servidor “100.64.0.3” para bloquear o rastreador de anúncios. Certifique-se de consultar o site da Mullvad para obter os endereços IP dos servidores DNS atualizados mais recentemente, pois eles podem mudar ocasionalmente.

No pfSense, navegue até “Sistema> Geral”, role para baixo até a seção “Configurações do servidor DNS” e digite “100.64.0.3” no campo Servidor DNS com seu gateway WAN selecionado. Se você usou minha recomendação desde o início do guia, isso já deve estar definido, mas você precisará seguir as instruções de DHCP abaixo.

Clique em “Salvar” na parte inferior da página.

Em seguida, navegue até “Serviços> Servidor DHCP” e role para baixo até “Servidores”. No campo “Servidores DNS”, digite “100.64.0.3” e clique em “Salvar” na parte inferior da página. Repita esta etapa para todas as suas LANs se você tiver várias redes configuradas.

Agora você deve ter um servidor DNS bloqueador de rastreador de anúncios configurado no nível do firewall para ajudar a proteger toda a sua navegação na Internet. Então, se você tomou medidas adicionais para configurar seu navegador ou atualizar para um navegador com foco na privacidade, você deu um grande salto na proteção de sua privacidade em seus dispositivos de desktop.

Também recomendo considerar o uso do UnGoogled Chromium ou Bromita no telemóvel. Se você estiver interessado em mais medidas de privacidade para dispositivos móveis, confira meu guia sobre CalyxOS SUA PARTICIPAÇÃO FAZ A DIFERENÇA.

Etapa 10: como verificar a latência causada pela VPN

Há uma preocupação razoável de que o uso de uma VPN possa introduzir latência no seu tráfego de mineração. O problema com isso é que você receberá menos recompensas.

Quando há latência presente, seu ASIC pode continuar fazendo hash de um cabeçalho de bloco que não é mais válido. Quanto mais tempo o seu ASIC gasta fazendo hash de um cabeçalho de bloco inválido, mais taxa de hash “obsoleta” você enviará para o pool. Quando o pool vê hashes chegando para um cabeçalho de bloco que não é mais válido, o pool rejeita esse trabalho. Isso significa que seu ASIC desperdiçou algum poder de computação por nada, embora isso esteja na escala de milissegundos, quando um ASIC calcula trilhões de hashes a cada segundo, ele pode aumentar rapidamente.

Normalmente, esta é uma proporção muito pequena em comparação com a quantidade de trabalho aceita pelo pool. Mas você pode começar a ver como a latência significativa e contínua pode ter um impacto nas suas recompensas de mineração.

De modo geral, quanto mais próximos dois servidores estiverem um do outro, menor será a latência. Com uma VPN, tenho que enviar meu tráfego de mineração para o servidor da VPN e de lá ele vai para o servidor do pool. Num esforço para tentar mitigar a latência por proximidade geográfica, utilizei três servidores VPN que estavam entre a minha localização e o servidor do pool. Eu também queria estar ciente do risco de ocorrer uma interrupção regional da Internet, por isso também adicionei dois servidores VPN que não estavam entre mim e o pool. Com minha rede “LANminers” configurada para balancear a carga do tráfego entre cinco túneis diferentes, iniciei um teste de cinco dias.

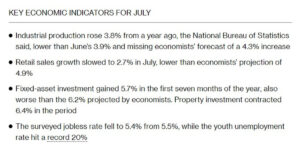

Os primeiros dois dias e meio (60 horas) foram gastos na mineração com a VPN ligada. Os segundos dois dias e meio foram gastos na mineração com a VPN desligada. Aqui está o que encontrei:

Nas primeiras 60 horas, meu ASIC teve 43,263 pacotes aceitos e 87 pacotes rejeitados. Isto equivale a 0.201%, ou por outras palavras, 0.201%, dos meus recursos gastos não sendo recompensados.

Após 120 horas, meu ASIC tinha 87,330 pacotes aceitos e 187 pacotes rejeitados. Ao subtrair as leituras iniciais de 60 horas, fiquei com 44,067 pacotes aceitos e 100 pacotes rejeitados enquanto a VPN estava desligada. Isso equivale a 0.226%. Surpreendentemente, esta é uma taxa de rejeição um pouco maior, sem os benefícios de privacidade de uma VPN, dado o mesmo período de tempo.

Concluindo, ao equilibrar meu tráfego de mineração entre cinco túneis VPN, consegui obter os benefícios de privacidade de uma VPN sem reduzir a eficiência da minha operação de mineração. Na verdade, em termos de taxa de rejeição, meu minerador se saiu melhor usando a VPN do que não usando a VPN.

Se você estiver interessado em aprender mais sobre os tópicos abordados neste guia, verifique estes recursos adicionais:

Obrigado por ler! Espero que este artigo tenha ajudado você a entender os fundamentos do uso de um desktop antigo para instalar uma rede e flash com pfSense para criar um firewall versátil, como configurar LANs separadas, como configurar um roteador mesh WiFi, como criar uma VPN Mullvad conta e como usar o WireGuard para configurar failovers de VPN para minimizar a latência em sua operação de mineração.

Este é um post convidado da Econoalchemist. As opiniões expressas são inteiramente próprias e não refletem necessariamente as da BTC Inc ou Bitcoin Magazine.

Fonte: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- Acesso

- Conta

- Açao Social

- ativo

- atividades

- Ad

- Adicional

- admin

- anúncios

- Todos os Produtos

- Permitindo

- Aplicação

- ÁREA

- por aí

- artigo

- ASIC

- auto

- Bancário

- fundamentos básicos

- MELHOR

- melhores práticas

- Bitcoin

- Mineração Bitcoin

- blockchain

- BLOG

- Caixa

- navegador

- BTC

- BTC Inc

- construir

- Prédio

- Cuidado

- dinheiro

- causado

- certificado

- alterar

- a verificação

- Cheques

- crômio

- Círculo

- Cidades

- mais próximo

- código

- Coluna

- vinda

- Empresas

- computadores

- computação

- poder de computação

- Configuração

- da conexão

- Coneções

- continuar

- Corporações

- países

- Casal

- Criar

- Credenciais

- painel de instrumentos

- dados,

- destruir

- desenvolvedores

- Dispositivos/Instrumentos

- DID

- diligência

- Desconto

- Ecrã

- dns

- Nome de domínio

- Cair

- editor

- eficiência

- Ponto final

- termina

- Inglês

- Meio Ambiente

- Exercício

- vasta experiência

- rostos

- enfrentando

- família

- Moda

- RÁPIDO

- Funcionalidades

- Campos

- Figura

- Finalmente

- Primeiro nome

- Flash

- Flexibilidade

- seguir

- formulário

- para a frente

- Foundation

- Gratuito

- Freedom

- cheio

- função

- futuro

- Geral

- GitHub

- Dando

- Bom estado, com sinais de uso

- ótimo

- Verde

- Grupo

- Locatário

- Visitante Mensagem

- guia

- hackers

- Hardware

- hash

- taxa de hash

- Hashing

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- Alta

- segurar

- INÍCIO

- House

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- legível para humanos

- Faminto

- HÍBRIDO

- ÍCONE

- idéia

- identificar

- Ilegal

- imagem

- Impacto

- Crescimento

- INFORMAÇÕES

- Infraestrutura

- Intel

- interesse

- Interface

- Internet

- IP

- Endereço IP

- Endereços IP

- IT

- manutenção

- Chave

- chaves

- crianças

- laptop

- mais recente

- lançamento

- Escritórios de

- aplicação da lei

- vazar

- Vazamentos

- aprendizagem

- Legislação

- Nível

- Licença

- leve

- LINK

- Lista

- Listado

- Escuta

- Anúncios

- carregar

- local

- localização

- longo

- mac

- Maioria

- Fazendo

- marca

- Match

- Mídia

- Memória

- metal

- Métrica

- Mineradores

- Mineração

- espelho

- Móvel Esteira

- dispositivos móveis

- telefone móvel

- dinheiro

- mês

- mover

- rede

- networking

- redes

- New York

- notícias

- online

- aberto

- operando

- sistema operativo

- Opiniões

- Oportunidade

- Opção

- Opções

- ordem

- Outros

- interrupção

- Senha

- senhas

- Pagar

- pagamento

- Pessoas

- sibilo

- planejamento

- plataforma

- Podcast

- Privacidade

- piscina

- poder

- presente

- política de privacidade

- Privacidade e segurança

- privado

- chave privada

- Produtos

- Perfil

- Agenda

- proteger

- protocolo

- público

- chave pública

- Publishing

- QR code

- RAM

- alcance

- RE

- reduzir

- pesquisa

- Recursos

- DESCANSO

- Resultados

- Recompensas

- Risco

- Rolo

- Rota

- regras

- Execute

- corrida

- Segurança

- poupança

- Escala

- Peneira

- Pesquisar

- secundário

- segurança

- vê

- selecionado

- vender

- Serviços

- conjunto

- contexto

- Partilhar

- compartilhado

- concha

- minha

- Baixo

- encerramento

- Prata

- simples

- SIX

- pequeno

- Instantâneo

- So

- Redes Sociais

- meios de comunicação social

- Software

- velocidade

- começo

- começado

- Unidos

- stats

- Status

- tudo incluso

- bem sucedido

- Interruptor

- .

- falando

- Target

- terminal

- termos e condições

- teste

- ensaio

- O Básico

- o mundo

- tempo

- ferramentas

- topo

- Temas

- Rastreamento

- tráfego

- transação

- Tradução

- trilhões

- Confiança

- nos

- Unido

- Estados Unidos

- Atualizar

- usb

- Vídeo

- VÍDEOS

- Virtual

- VPN

- VPNs

- esperar

- Assistir

- web

- navegador web

- servidor web

- Site

- sites

- O que é a

- QUEM

- wi-fi

- Wikipedia

- vento

- Windows

- sem fio

- palavras

- Atividades:

- trabalho

- mundo

- Equivalente há

- Youtube

- zero