Linux shim, um pequeno pedaço de código que muitas das principais distribuições Linux usam durante o processo de inicialização segura, possui uma vulnerabilidade de execução remota de código que oferece aos invasores uma maneira de assumir o controle total dos sistemas afetados.

Todas as distribuições Linux que suportam inicialização segura, incluindo Red Hat, Ubuntu, debbian, e SUSE são afetados pela falha, identificada como CVE-2023-40547. A falha é a mais grave das seis vulnerabilidades no Linux shim que seu mantenedor Red Hat divulgou recentemente – e para o qual emitiu uma atualização (calço 15.8). Bill Demirkapi, pesquisador do Centro de Resposta de Segurança da Microsoft que descobriu o bug e o relatou à Red Hat, descreveu-o como cada bootloader Linux assinado na última década.

Erro de gravação fora dos limites

Em seu comunicado, a Red Hat disse que o bug tinha a ver com o código de inicialização do shim que confia em valores controlados pelo invasor ao analisar uma resposta HTTP. “Essa falha permite que um invasor crie uma solicitação HTTP maliciosa específica, levando a uma gravação primitiva fora dos limites completamente controlada e ao comprometimento completo do sistema.”

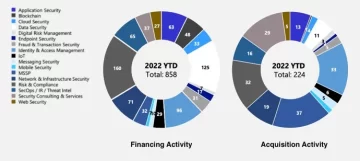

O National Vulnerability Database (NVD) e a Red Hat tiveram opiniões ligeiramente diferentes sobre a gravidade da vulnerabilidade e sua capacidade de exploração. O NVD atribuiu o bug uma classificação de gravidade quase máxima de 9.8 em 10 na escala CVSS 3.1 e identificou-o como algo que um invasor poderia explorar na rede com pouca complexidade e sem exigir interação ou privilégios do usuário.

A Red Hat deu ao bug uma pontuação de gravidade mais modesta de 8.3 e o descreveu como explorável apenas através de uma rede adjacente e envolvendo alta complexidade de ataque. Foi uma avaliação que os mantenedores das outras distros Linux afetadas compartilharam com o Ubuntu, por exemplo, chamando o CVE-2023-40547 de um bug de gravidade “média” e a SUSE atribuindo-lhe uma classificação “importante” que normalmente é um nível abaixo do crítico.

A Red Hat explicou as diferentes pontuações de gravidade da seguinte forma: “As pontuações CVSS para componentes de código aberto dependem de fatores específicos do fornecedor (por exemplo, versão ou cadeia de construção). Portanto, a pontuação e a classificação de impacto da Red Hat podem ser diferentes do NVD e de outros fornecedores.” Tanto o NVD quanto a Red Hat concordaram que a vulnerabilidade tem um alto impacto na confidencialidade, integridade e disponibilidade dos dados.

Um bootloader shim é basicamente um pequeno aplicativo que carrega antes do bootloader do sistema operacional principal em sistemas baseados em Unified Extensible Firmware Interface (UEFI). Ele atua como uma ponte entre o firmware UEFI e os principais gerenciadores de inicialização do sistema operacional, que no caso do Linux, normalmente é GRUB ou inicialização do sistema. Sua função é verificar o bootloader principal do sistema operacional antes de carregá-lo e executá-lo.

Vários vetores de ataque

pesquisadores da cadeia de suprimentos de software fornecedor de segurança Eclypsium identificado três caminhos diferentes que um invasor poderia usar para explorar a vulnerabilidade. Uma delas é através de um ataque man-in-the-middle (MiTM), onde o adversário intercepta o tráfego HTTP entre a vítima e o servidor HTTP que fornece os arquivos para suportar a inicialização HTTP. “O invasor pode estar localizado em qualquer segmento de rede entre a vítima e o servidor legítimo.”

Um invasor com privilégios suficientes em um sistema vulnerável também pode explorar a vulnerabilidade localmente, manipulando dados em variáveis da Extensible Firmware Interface (EFI) ou nas partições EFI. “Isso pode ser feito com um stick USB Linux ativo. A ordem de inicialização pode então ser alterada de modo que um calço remoto e vulnerável seja carregado no sistema.”

Um invasor na mesma rede que a vítima também pode manipular o ambiente de execução de pré-inicialização para carregar em cadeia um bootloader de correção vulnerável, disse Eclypsium. “Um invasor que explora esta vulnerabilidade obtém o controle do sistema antes que o kernel seja carregado, o que significa que ele tem acesso privilegiado e a capacidade de contornar quaisquer controles implementados pelo kernel e pelo sistema operacional”, observou o fornecedor.

Gravidade exagerada?

Alguns especialistas em segurança, porém, perceberam que a vulnerabilidade exigia um alto grau de complexidade e acaso para ser explorada. Lionel Litty, arquiteto-chefe de segurança da Menlo Security, diz que o nível de exploração é alto porque o invasor já precisaria ter obtido privilégios de administrador em um dispositivo vulnerável. Ou eles precisariam ter como alvo um dispositivo que usa inicialização de rede e também ser capaz de realizar um ataque man-in-the-middle no tráfego de rede local do dispositivo alvo.

“De acordo com o pesquisador que encontrou a vulnerabilidade, um invasor local pode modificar a partição EFI para modificar a sequência de inicialização e então poder aproveitar a vulnerabilidade”, diz Litty. “[Mas] modificar a partição EFI exigirá ser um administrador totalmente privilegiado na máquina vítima”, diz ele.

Se o dispositivo estiver usando inicialização de rede e o invasor puder executar MITM no tráfego, será então que ele poderá atingir o buffer overflow. “Eles retornariam uma resposta HTTP malformada que acionaria o bug e daria a eles controle sobre a sequência de inicialização neste momento”, diz Litty. Ele acrescenta que as organizações com máquinas que usam inicialização HTTP ou inicialização em ambiente de execução de pré-inicialização (PXE) devem se preocupar, especialmente se a comunicação com o servidor de inicialização estiver em um ambiente onde um adversário possa se inserir no meio do tráfego.

Shachar Menashe, diretor sênior de pesquisa de segurança da JFrog, diz que a avaliação da Red Hat sobre a gravidade da vulnerabilidade é mais precisa do que a pontuação “exagerada” dos NVDs.

Há duas explicações possíveis para a discrepância, diz ele. “O NVD forneceu a pontuação com base nas palavras-chave da descrição, e não em uma análise completa da vulnerabilidade”, diz ele. Por exemplo, supondo que “solicitação HTTP maliciosa” se traduza automaticamente em um vetor de ataque à rede.

O NVD também pode estar aludindo a um cenário de pior caso extremamente improvável, onde a máquina vítima já está configurada para inicializar via HTTP a partir de um servidor fora da rede local e o invasor já tem controle sobre esse servidor HTTP. “Este é um cenário extremamente improvável que causaria muitos problemas, mesmo não relacionados a este CVE”, diz Shachar.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.darkreading.com/vulnerabilities-threats/rce-vulnerability-in-shim-bootloader-impacts-all-linux-distros

- :tem

- :é

- :não

- :onde

- 1

- 10

- 15%

- 7

- 8

- 9

- a

- habilidade

- Capaz

- Acesso

- realizado

- Segundo

- preciso

- atos

- Adiciona

- adjacente

- admin

- consultivo

- afetado

- concordaram

- permite

- já

- tb

- an

- análise

- e

- qualquer

- app

- SOMOS

- AS

- avaliação

- atribuído

- At

- ataque

- atacante

- automaticamente

- disponibilidade

- Barra

- baseado

- Basicamente

- BE

- Porque

- antes

- ser

- entre

- Projeto de lei

- ambos

- PONTE

- amortecer

- estouro de buffer

- Bug

- construir

- mas a

- by

- chamada

- CAN

- casas

- Causar

- Centralização de

- cadeia

- mudado

- chefe

- contornar

- código

- Comunicação

- completar

- completamente

- complexidade

- componentes

- compromisso

- preocupado

- confidencialidade

- configurado

- ao controle

- controlado

- controles

- poderia

- artesanato

- crítico

- cve

- dados,

- banco de dados

- Grau

- depender

- descrito

- descrição

- dispositivo

- diferente

- Diretor

- descoberto

- discrepância

- distribuições

- do

- durante

- e

- suficiente

- Meio Ambiente

- erro

- especialmente

- Mesmo

- exemplo

- execução

- especialistas

- explicado

- explicações

- Explorar

- exploração

- explorando

- extremamente

- fatores

- Arquivos

- falha

- Escolha

- encontrado

- da

- totalmente

- função

- ganhou

- Ganhos

- deu

- OFERTE

- dá

- tinha

- chapéu

- Ter

- ter

- he

- Alta

- Acertar

- HTML

- http

- HTTPS

- identificado

- if

- Impacto

- implementado

- importante

- in

- Incluindo

- instância

- integridade

- interação

- Interface

- para dentro

- envolvendo

- Emitido

- IT

- ESTÁ

- jpg

- palavras-chave

- principal

- legítimo

- Alavancagem

- linux

- pequeno

- viver

- carregamento

- cargas

- local

- localmente

- localizado

- diminuir

- máquina

- máquinas

- a Principal

- principal

- malicioso

- manipulando

- muitos

- máximo

- Posso..

- significa

- média

- Microsoft

- Coração

- MITM

- modesto

- modificar

- mais

- a maioria

- múltiplo

- Nacional

- Perto

- você merece...

- rede

- tráfego de rede

- nist

- não

- notado

- of

- on

- ONE

- só

- aberto

- open source

- operando

- sistema operativo

- or

- ordem

- organizações

- OS

- Outros

- Fora

- lado de fora

- Acima de

- passado

- percebido

- Realizar

- peça

- platão

- Inteligência de Dados Platão

- PlatãoData

- ponto

- possível

- primitivo

- Prévio

- privilegiado

- privilégios

- processo

- fornecido

- classificação

- recentemente

- Vermelho

- Red Hat

- remoto

- Informou

- solicitar

- requerer

- pesquisa

- investigador

- resposta

- retorno

- corrida

- s

- Dito

- mesmo

- diz

- Escala

- cenário

- Ponto

- seguro

- segurança

- segmento

- senior

- Seqüência

- servidor

- serve

- grave

- compartilhado

- rede de apoio social

- assinado

- SIX

- ligeiramente diferente

- pequeno

- algo

- fonte

- específico

- Patrocinado

- tal

- supply

- ajuda

- .

- sistemas

- Tire

- toma

- Target

- visadas

- alvejando

- do que

- que

- A

- Eles

- si mesmos

- então

- assim sendo

- deles

- isto

- Apesar?

- Através da

- para

- toneladas

- tráfego

- desencadear

- problema

- confiante

- dois

- tipicamente

- Ubuntu

- unificado

- improvável

- Atualizar

- usb

- usar

- Utilizador

- usos

- utilização

- Valores

- fornecedor

- fornecedores

- verificar

- versão

- via

- Vítima

- vulnerabilidades

- vulnerabilidade

- Vulnerável

- foi

- Caminho..

- quando

- qual

- QUEM

- precisarão

- de

- seria

- escrever

- zefirnet