Conteúdo patrocinado

Patrocinado pela Mediazoma Private Limited

Realidade aumentada é uma tecnologia inovadora que lidera a transformação da ficção científica em realidade. Você pode até começar a usar armadura de holograma como Homem de Ferro ou comando SEXTA-FEIRA para fazer suas tarefas em um futuro próximo. Pode-se argumentar que Alexa já é um passo em direção à SEXTA-FEIRA de Tony Stark, mas ela precisa de mais melhorias.

Enquanto a realidade virtual cria um ambiente artificial do qual você pode fazer parte por meio de fones de ouvido VR, o AR sobrepõe informações geradas por computador ao sentido do tato, audição e visão. Essencialmente, o AR aprimora e amplia o mundo que já existe, enquanto o VR cria um mundo virtual a partir da imaginação.

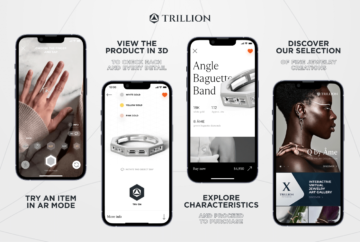

AR está apresentando às pessoas uma nova experiência imersiva além diversão e jogos. É por isso que a realidade aumentada surgiu como uma ferramenta de negócios eficaz e procurada. A tecnologia é usada em vários setores para resolver desafios, incluindo saúde, varejo, militar e empresarial.

Como essa tecnologia está se tornando amplamente aceita e desenvolvedores em todo o mundo estão criando aplicativos de ponta para AR, os verdadeiros riscos de segurança estão aumentando.

Infelizmente, a realidade aumentada não está imune a esses riscos. Se os cibercriminosos hackearem sistemas AR, pode haver consequências prejudiciais.

Etapas para minimizar o risco de segurança de realidade aumentada

Aqui estão algumas medidas para ajudar a reduzir os riscos de segurança de realidade aumentada.

Leia as letras miúdas nas políticas de privacidade

Quem tem tempo para examinar as longas regras de privacidade de dados? Infelizmente, essa falha resulta em implicações horríveis.

Ao contrário da crença popular, vale a pena examinar minuciosamente as políticas de privacidade ou os termos de serviço, para que você esteja ciente de como as redes e empresas AR/VR utilizam suas informações.

Por exemplo, você saberá se a rede está compartilhando suas informações com terceiros para fins de marketing ou se eles têm regras estritas de proteção de dados.

Munidos desse conhecimento, os usuários decidem quanta informação desejam que as empresas adquiram.

Instalar software anti-malware/antivírus

Os aplicativos antimalware são desenvolvidos para defender usuários e dispositivos contra ataques cibernéticos como ransomware, vírus e malware.

Portanto, certifique-se de instalar um software formidável que possa protegê-lo contra ataques cibernéticos comuns.

Opte por um provedor de serviços VPN confiável

As VPNs se tornaram ferramentas indispensáveis para empresas e indivíduos em todas as suas atividades online.

Se você quer saber o que é VPN, significa uma rede privada virtual. Eles estabelecem uma conexão de rede segura ocultando o tráfego da Internet, especialmente ao usar redes públicas.

Além disso, as VPNs disfarçam os endereços IP, tornando difícil para terceiros monitorar as atividades dos usuários online e roubar dados.

Portanto, usar um serviço VPN é uma das formas mais eficientes de manter seus dados e identidade seguros na web. Se for obrigatório compartilhar informações confidenciais, uma VPN pode protegê-lo contra dados confidenciais comprometidos. Como os dados são criptografados e embaralhados, os hackers não podem compreender seus dados, mesmo que os interceptem.

Divulgue apenas as informações necessárias

Ao usar ou trabalhar em sistemas AR, evite revelar informações muito pessoais.

Por exemplo, você pode fornecer seu endereço de e-mail para criar uma conta, mas apenas revelar os detalhes do seu cartão de débito ou crédito se comprar algo.

Além disso, os servidores AR devem ter protocolos de segurança robustos para proteger as informações, dados e identidade do usuário. Verifique novamente esses protocolos antes de usar uma rede AR ou serviços de empresas com essa tecnologia.

Implementação de filtros precisos por portais AR

O uso de filtros precisos por portais de AR, como software de reconhecimento facial e algoritmos de visão computacional, pode agilizar o reconhecimento de imagens. Isso impedirá que invasores invadam os perfis dos usuários e roubem seus dados.

Fraquezas comuns de AR

A privacidade é uma preocupação primordial porque as tecnologias AR controlam a atividade do usuário coletando informações do usuário. Portanto, se os hackers obtiverem acesso, a possível perda de dados e privacidade é angustiante.

Os riscos de segurança da AR são atribuídos ao seguinte:

Ransomware

Os hackers usam persistentemente as tecnologias mais sofisticadas para atingir seus objetivos perniciosos. Por exemplo, o ransomware registra o comportamento ou as interações do usuário.

Depois de empregar o software e obter acesso aos dados do usuário, os hackers podem emitir ameaças para liberar os dados publicamente, a menos que o usuário pague um resgate alto.

Dependência do navegador da Web

WebAR é dependente do navegador. Infelizmente, os navegadores da Web não possuem funcionalidade de suporte AR integrada. Portanto, os desenvolvedores criam ferramentas para disponibilizar opções de AR aos usuários. Geralmente, essas ferramentas desativam os filtros de segurança do navegador.

Portanto, os navegadores se tornam vulneráveis e altamente suscetíveis a ameaças de segurança.

Software malicioso

Os cibercriminosos podem plantar conteúdo prejudicial por meio de publicidade em canais, sites ou aplicativos AR. Os usuários que clicam involuntariamente nos anúncios adulterados ou nos códigos promocionais são redirecionados para servidores ou sites infectados por vírus.

Então, esses usuários desavisados se tornam vítimas de ataques de malware que comprometem seus dados e podem até danificar seus dispositivos.

Credenciais de rede roubadas

O hacking é uma séria ameaça cibernética para os varejistas que implementam a tecnologia AR em seus aplicativos de compras. A maioria dos usuários já possui suas soluções de pagamento móvel e detalhes de cartão de crédito/débito armazenados em seus perfis de usuário. É fácil para os invasores obter acesso a esses dados e adulterar as contas furtivamente.

A ameaça da engenharia social

Os cibercriminosos podem empregar sistemas AR para enganar os usuários e fornecer-lhes conteúdo não confiável como parte de ataques de engenharia social.

Por exemplo, a percepção da realidade pode ser distorcida por meio de sinais e exibições falsas. Como resultado, os usuários podem ser tentados a realizar algumas ações ao olhar para esses sinais falsificados e acabar se tornando vítimas de um hacker.

Ausência de Segurança Padronizada

AR é uma tecnologia promissora e ainda há um longo caminho a percorrer. Além disso, essa tecnologia está em constante evolução. Como resultado, padrões de segurança uniformes estão ausentes.

ARML ou Augmented Reality Markup Language carece de controles de segurança abrangentes e os padrões de segurança implementados não são seguidos universalmente.

Além de tudo isso, há também o risco de perder a conexão humana e dependência psicológica de mundos virtuais, bem como roubo ou dano físico se você estiver usando dispositivos de realidade aumentada.

Palavras finais

Os riscos de segurança mostram consistentemente uma trajetória ascendente e você não pode fazer nada para impedir esses ataques além de se proteger. Se você enfrentar problemas de segurança e privacidade, consulte as técnicas mencionadas anteriormente para diminuir esses riscos. Além disso, lembre-se de ficar alerta e nunca clicar em links desconhecidos ou baixar aplicativos de fontes não verificadas.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- Platoblockchain. Inteligência Metaverso Web3. Conhecimento Ampliado. Acesse aqui.

- Fonte: https://arpost.co/2023/01/03/minimizing-augmented-reality-security-risks/

- 1

- 7

- a

- ausente

- Acesso

- Segundo

- Conta

- Contas

- preciso

- Alcançar

- adquirir

- em

- ações

- ativo

- atividades

- atividade

- endereço

- endereços

- anúncios

- Publicidade

- Depois de

- contra

- Alertar

- Alexa

- algoritmos

- Todos os Produtos

- já

- e

- aplicações

- Aplicativos

- AR

- AR / VR

- argumentar

- artificial

- Ataques

- aumentado

- Realidade Aumentada

- disponível

- Porque

- tornam-se

- tornando-se

- antes

- crença

- Pós

- Bloquear

- pino

- fronteira

- navegador

- navegadores

- Prédio

- negócio

- negócios

- comprar

- Campanha

- não podes

- cartão

- desafiar

- desafios

- desafiante

- canais

- Coleta

- cor

- COM

- comum

- compreender

- compreensivo

- compromisso

- Comprometido

- computador

- Visão de Computador

- gerado por computador

- Interesse

- da conexão

- Consequências

- constantemente

- conteúdo

- controles

- Falsificação

- crio

- cria

- crédito

- cartão de crédito

- Clientes

- ponta

- cibernético

- ataques cibernéticos

- cibercriminosos

- dados,

- privacidade de dados

- protecção de dados

- Débito

- diminuir

- dependência

- detalhes

- desenvolvido

- desenvolvedores

- Dispositivos/Instrumentos

- Divulgar

- Ecrã

- monitores

- download

- Mais cedo

- Eficaz

- eficiente

- emergiu

- criptografada

- Engenharia

- Melhora

- totalidade

- Meio Ambiente

- especialmente

- essencialmente

- estabelecer

- Mesmo

- evolução

- exemplo

- existe

- vasta experiência

- Rosto

- Facial

- reconhecimento facial

- falsificação

- Ficção

- filtros

- final

- falha

- seguido

- seguinte

- formidável

- da

- funcionalidade

- futuro

- Ganho

- ganhando

- jogos

- geralmente

- ter

- Go

- Objetivos

- cortar

- hackers

- hacker

- prejudicial

- headsets

- audição

- ajudar

- altamente

- Holograma

- pairar

- Como funciona o dobrador de carta de canal

- HTTPS

- humano

- Identidade

- imagem

- Reconhecimento de Imagem

- imaginação

- imersiva

- implementado

- implementação

- implicações

- melhorias

- in

- Incluindo

- aumentando

- indivíduos

- indústrias

- INFORMAÇÕES

- inovadores

- instalar

- instância

- interações

- Internet

- introduzindo

- IP

- Endereços IP

- homem de Ferro

- emitem

- questões

- IT

- Guarda

- manutenção

- Conhecimento

- língua

- APRENDER

- Links

- longo

- procurando

- perder

- fora

- fazer

- Fazendo

- malwares

- homem

- obrigatório

- Margem

- Marketing

- medidas

- mencionado

- metaverso

- poder

- Militar

- minimizando

- Móvel Esteira

- Monitore

- mais

- a maioria

- Perto

- necessário

- Cria

- rede

- redes

- Novo

- Newsletter

- ONE

- online

- Opções

- Outros

- parte

- partes

- pagamento

- país

- Pessoas

- percepção

- persistentemente

- pessoal

- físico

- platão

- Inteligência de Dados Platão

- PlatãoData

- políticas

- Popular

- possível

- Publique

- evitar

- primário

- Impressão

- política de privacidade

- privado

- Perfis

- proteger

- proteção

- protocolos

- fornecer

- público

- publicamente

- fins

- Resgate

- ransomware

- Realidade

- reconhecimento

- registros

- liberar

- confiável

- lembrar

- resultar

- Resultados

- varejistas

- revelar

- revelando

- Risco

- riscos

- roadmap

- uma conta de despesas robusta

- regras

- Segurança

- Ciência

- Ficção científica

- seguro

- segurança

- riscos de segurança

- As ameaças de segurança

- sentido

- sensível

- grave

- Servidores

- serviço

- Serviços

- Partilhar

- compartilhando

- minha

- Sinais

- desde

- local

- So

- Redes Sociais

- Engenharia social

- Software

- sólido

- Soluções

- RESOLVER

- alguns

- algo

- sofisticado

- Fontes

- Patrocinado

- padrões

- fica

- começo

- ficar

- Passo

- Dê um basta

- armazenadas

- simplificar

- Estrito

- assinantes

- tal

- ajuda

- suscetível

- sistemas

- Tire

- tecnologia

- técnicas

- Tecnologias

- Tecnologia

- condições

- A

- o metaverso

- o mundo

- roubo

- deles

- Terceiro

- terceiro

- ameaça

- ameaças

- Através da

- tempo

- Título

- para

- Tony

- também

- ferramenta

- ferramentas

- topo

- tocar

- para

- tráfego

- trajetória

- Transformação

- transição

- para cima

- usar

- Utilizador

- usuários

- utilizar

- vário

- via

- Vítima

- vítimas

- Virtual

- A realidade virtual

- mundo virtual

- mundos virtuais

- vírus

- visão

- visitantes

- VPN

- VPNs

- vr

- Fones de ouvido VR

- Vulnerável

- maneiras

- web

- Navegadores da Web

- sites

- semana

- se

- enquanto

- largamente

- precisarão

- trabalhar

- mundo

- do mundo

- no mundo todo

- Equivalente há

- Vocês

- investimentos

- você mesmo

- zefirnet