Estúdio Amazon SageMaker é um ambiente de desenvolvimento integrado (IDE) baseado na Web para aprendizado de máquina (ML) que permite criar, treinar, depurar, implantar e monitorar seus modelos de ML. Para provisionar o Studio em sua conta e região da AWS, primeiro você precisa criar um Amazon Sage Maker domínio — uma construção que encapsula seu ambiente de ML. Mais concretamente, um domínio do SageMaker consiste em um Sistema de arquivos elástico da Amazon (Amazon EFS), uma lista de usuários autorizados e uma variedade de segurança, aplicativo, política e Nuvem virtual privada da Amazon (Amazon VPC).

Ao criar seu domínio SageMaker, você pode optar por usar Centro de identidade do AWS IAM (sucessor do AWS Single Sign-On) ou Gerenciamento de acesso e identidade da AWS (IAM) para métodos de autenticação do usuário. Ambos os métodos de autenticação têm seu próprio conjunto de casos de uso; nesta postagem, nos concentramos em domínios do SageMaker com IAM Identity Center ou modo de logon único (SSO) como método de autenticação.

Com o modo SSO, você configura um usuário e um grupo SSO no IAM Identity Center e concede acesso ao grupo ou usuário SSO no console do Studio. Atualmente, todos os usuários SSO em um domínio herdam a função de execução do domínio. Isso pode não funcionar para todas as organizações. Por exemplo, os administradores podem querer configurar as permissões do IAM para um usuário do Studio SSO com base em sua associação ao grupo do Active Directory (AD). Além disso, como os administradores são obrigados a conceder manualmente aos usuários SSO acesso ao Studio, o processo pode não ser dimensionado ao integrar centenas de usuários.

Nesta postagem, fornecemos orientação prescritiva para a solução para fornecer usuários SSO ao Studio com permissões de privilégio mínimo com base na associação ao grupo AD. Essa orientação permite escalar rapidamente para integrar centenas de usuários ao Studio e atingir sua postura de segurança e conformidade.

Visão geral da solução

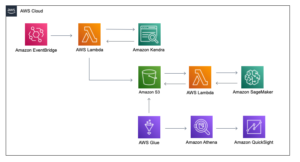

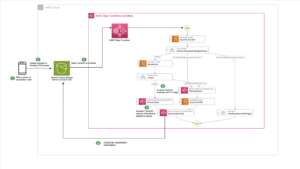

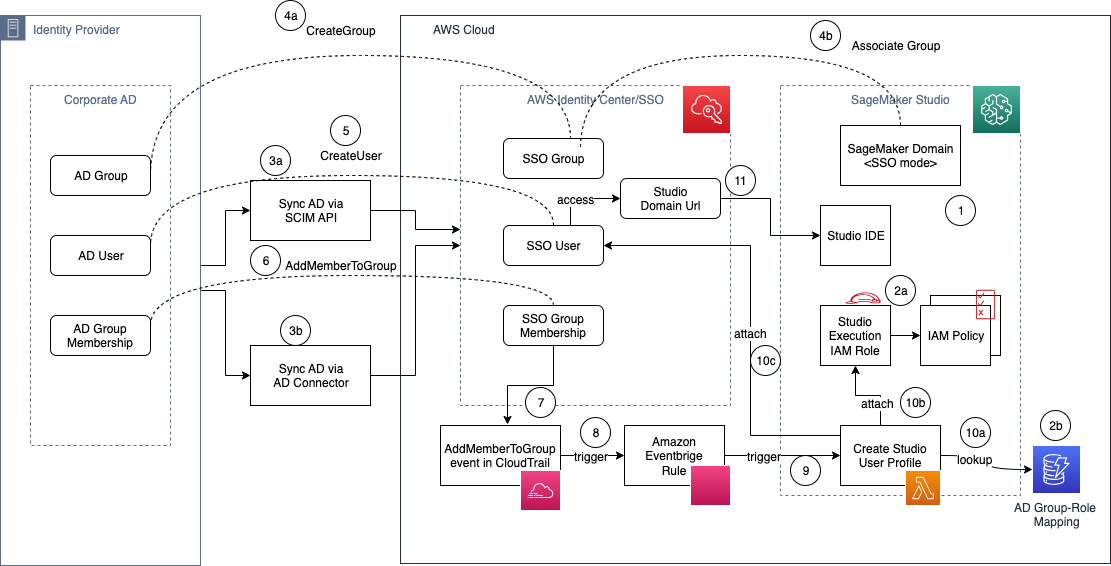

O diagrama a seguir ilustra a arquitetura da solução.

O fluxo de trabalho para provisionar usuários do AD no Studio inclui as seguintes etapas:

- Configurar uma Domínio do Studio no modo SSO.

- Para cada grupo AD:

- Configure sua função de execução do Studio com políticas de IAM apropriadas e refinadas

- Registre uma entrada no mapeamento de função de grupo do AD Amazon DynamoDB tabela.

Como alternativa, você pode adotar um padrão de nomenclatura para ARNs de função IAM com base no nome do grupo AD e derivar o ARN de função IAM sem precisar armazenar o mapeamento em um banco de dados externo.

- Sincronize seus usuários, grupos e associações do AD com o AWS Identity Center:

- Se você estiver usando um provedor de identidade (IdP) compatível com SCIM, use a integração da API SCIM com o IAM Identity Center.

- Se você estiver usando o AD autogerenciado, poderá usar o AD Connector.

- Quando o grupo AD for criado em seu AD corporativo, conclua as seguintes etapas:

- Crie um grupo SSO correspondente no IAM Identity Center.

- Associe o grupo SSO ao domínio do Studio usando o console do SageMaker.

- Quando um usuário AD é criado em seu AD corporativo, um usuário SSO correspondente é criado no IAM Identity Center.

- Quando o usuário AD é atribuído a um grupo AD, uma API do IAM Identity Center (Criar membro do grupo) é chamado e a associação ao grupo SSO é criada.

- O evento anterior está registrado AWS CloudTrail com o nome

AddMemberToGroup. - An Amazon Event Bridge a regra escuta os eventos do CloudTrail e corresponde ao

AddMemberToGrouppadrão de regra. - A regra EventBridge aciona o destino AWS Lambda função.

- Essa função do Lambda chamará de volta as APIs do IAM Identity Center, obterá as informações do usuário e do grupo SSO e executará as etapas a seguir para criar o perfil de usuário do Studio (Criar perfil de usuário) para o usuário SSO:

- Procure a tabela DynamoDB para buscar a função IAM correspondente ao grupo AD.

- Crie um perfil de usuário com o usuário SSO e a função IAM obtida na tabela de pesquisa.

- O usuário SSO recebe acesso ao Studio.

- O usuário SSO é redirecionado para o Studio IDE por meio da URL do domínio do Studio.

Observe que, até o momento, a Etapa 4b (associar o grupo SSO ao domínio do Studio) precisa ser executada manualmente por um administrador usando o console do SageMaker no nível do domínio do SageMaker.

Configure uma função do Lambda para criar os perfis de usuário

A solução usa uma função do Lambda para criar os perfis de usuário do Studio. Fornecemos a seguinte função Lambda de amostra que você pode copiar e modificar para atender às suas necessidades de automatizar a criação do perfil de usuário do Studio. Esta função executa as seguintes ações:

- Receba o CloudTrail

AddMemberToGroupevento do EventBridge. - Recupere o Estúdio

DOMAIN_IDda variável de ambiente (como alternativa, você pode codificar o ID do domínio ou usar uma tabela do DynamoDB também se tiver vários domínios). - Leia de uma tabela de marcação fictícia para corresponder os usuários do AD às funções de execução. Você pode alterar isso para buscar na tabela do DynamoDB se estiver usando uma abordagem baseada em tabela. Se você usar o DynamoDB, a função de execução da função do Lambda também precisará de permissões para ler a tabela.

- Recupere as informações de associação do usuário SSO e do grupo AD do IAM Identity Center, com base nos dados do evento CloudTrail.

- Crie um perfil de usuário do Studio para o usuário SSO, com os detalhes do SSO e a função de execução correspondente.

Observe que, por padrão, a função de execução do Lambda não tem acesso para criar perfis de usuário ou listar usuários SSO. Depois de criar a função do Lambda, acesse a função de execução da função no IAM e anexe a seguinte política como uma política em linha após reduzir o escopo conforme necessário com base nos requisitos de sua organização.

Configure a regra EventBridge para o evento CloudTrail

EventBridge é um serviço de barramento de eventos sem servidor que você pode usar para conectar seus aplicativos com dados de várias fontes. Nesta solução, criamos um gatilho baseado em regras: EventBridge escuta eventos e correspondências com o padrão fornecido e aciona uma função Lambda se a correspondência de padrão for bem-sucedida. Conforme explicado na visão geral da solução, ouvimos o AddMemberToGroup evento. Para configurá-lo, conclua as seguintes etapas:

- No console do EventBridge, escolha Regras no painel de navegação.

- Escolha Criar regra.

- Forneça um nome de regra, por exemplo,

AddUserToADGroup. - Opcionalmente, insira uma descrição.

- Selecionar omissão para o ônibus de eventos.

- Debaixo Tipo de regra, escolha Regra com um padrão de evento, Em seguida, escolha Próximo.

- No Criar padrão de evento página, escolha fonte de eventos as Eventos da AWS ou eventos de parceiros EventBridge.

- Debaixo Padrão de evento, escolha o Padrões personalizados (editor JSON) guia e digite o seguinte padrão:

- Escolha Próximo.

- No Selecione o(s) alvo(s) página, escolha o serviço AWS para o tipo de destino, a função Lambda como destino e a função que você criou anteriormente e, em seguida, escolha Próximo.

- Escolha Próximo na Configurar etiquetas página e, em seguida, escolha Criar regra na Revise e crie Disputas de Comerciais.

Depois de definir a função Lambda e a regra EventBridge, você pode testar esta solução. Para fazer isso, abra seu IdP e adicione um usuário a um dos grupos AD com a função de execução do Studio mapeada. Depois de adicionar o usuário, você pode verificar os logs de função do Lambda para inspecionar o evento e também ver o usuário do Studio provisionado automaticamente. Além disso, você pode usar o DescreverPerfildoUsuário Chamada de API para verificar se o usuário foi criado com as permissões apropriadas.

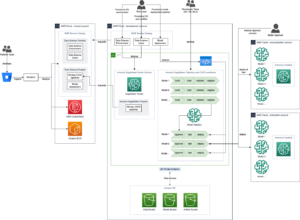

Compatível com várias contas do Studio

Para dar suporte a várias contas do Studio com a arquitetura anterior, recomendamos as seguintes alterações:

- Configure um grupo AD mapeado para cada nível de conta do Studio.

- Configure uma função do IAM no nível do grupo em cada conta do Studio.

- Configurar ou derivar o grupo para o mapeamento de funções do IAM.

- Configurar uma função do Lambda para executar suposição de função entre contas, com base no ARN de mapeamento de função do IAM e no perfil de usuário criado.

Desprovisionando usuários

Quando um usuário é removido de seu grupo AD, você também deve remover seu acesso do domínio Studio. Com SSO, quando um usuário é removido, o usuário é desabilitado no IAM Identity Center automaticamente se a sincronização do AD para o IAM Identity Center estiver em vigor e seu acesso ao aplicativo Studio for imediatamente revogado.

No entanto, o perfil do usuário no Studio ainda persiste. Você pode adicionar um fluxo de trabalho semelhante com CloudTrail e uma função Lambda para remover o perfil de usuário do Studio. O acionador do EventBridge agora deve escutar o Excluir associação de grupo evento. Na função Lambda, conclua as seguintes etapas:

- Obtenha o nome do perfil do usuário a partir do ID do usuário e do grupo.

- Liste todos os aplicativos em execução para o perfil de usuário usando o Listar aplicativos Chamada de API, filtrando pelo

UserProfileNameEqualsparâmetro. Certifique-se de verificar a resposta paginada para listar todos os aplicativos para o usuário. - Exclua todos os aplicativos em execução para o usuário e aguarde até que todos os aplicativos sejam excluídos. Você pode usar o Descrever aplicativo API para visualizar o status do aplicativo.

- Quando todos os aplicativos estão em um Excluídos estado (ou fracassado), exclua o perfil do usuário.

Com essa solução, os administradores da plataforma ML podem manter associações de grupo em um local central e automatizar o gerenciamento de perfil de usuário do Studio por meio das funções EventBridge e Lambda.

O código a seguir mostra um exemplo de evento CloudTrail:

O código a seguir mostra um exemplo de solicitação de API de perfil de usuário do Studio:

Conclusão

Nesta postagem, discutimos como os administradores podem dimensionar a integração do Studio para centenas de usuários com base em sua associação ao grupo AD. Demonstramos uma arquitetura de solução de ponta a ponta que as organizações podem adotar para automatizar e dimensionar seu processo de integração para atender às suas necessidades de agilidade, segurança e conformidade. Se você está procurando uma solução escalável para automatizar a integração do usuário, experimente esta solução e deixe seu feedback abaixo! Para obter mais informações sobre integração ao Studio, consulte Integrado ao domínio do Amazon SageMaker.

Sobre os autores

Carneiro Vital é arquiteto de soluções especialista em ML da AWS. Ele tem mais de 20 anos de experiência em arquitetura e criação de aplicativos distribuídos, híbridos e em nuvem. Ele é apaixonado por criar soluções de IA/ML e big data seguras e escaláveis para ajudar os clientes corporativos em sua jornada de adoção e otimização da nuvem para melhorar seus resultados de negócios. Em seu tempo livre, ele anda de moto e caminha com sua ovelhinha de 2 anos!

Carneiro Vital é arquiteto de soluções especialista em ML da AWS. Ele tem mais de 20 anos de experiência em arquitetura e criação de aplicativos distribuídos, híbridos e em nuvem. Ele é apaixonado por criar soluções de IA/ML e big data seguras e escaláveis para ajudar os clientes corporativos em sua jornada de adoção e otimização da nuvem para melhorar seus resultados de negócios. Em seu tempo livre, ele anda de moto e caminha com sua ovelhinha de 2 anos!

Durga Sury é arquiteto de soluções de ML da equipe Amazon SageMaker Service SA. Ela é apaixonada por tornar o aprendizado de máquina acessível a todos. Em seus 4 anos na AWS, ela ajudou a configurar plataformas AI/ML para clientes corporativos. Quando não está trabalhando, ela adora andar de moto, romances de mistério e fazer caminhadas com seu husky de 5 anos.

Durga Sury é arquiteto de soluções de ML da equipe Amazon SageMaker Service SA. Ela é apaixonada por tornar o aprendizado de máquina acessível a todos. Em seus 4 anos na AWS, ela ajudou a configurar plataformas AI/ML para clientes corporativos. Quando não está trabalhando, ela adora andar de moto, romances de mistério e fazer caminhadas com seu husky de 5 anos.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- EVM Finanças. Interface unificada para finanças descentralizadas. Acesse aqui.

- Grupo de Mídia Quântica. IR/PR Amplificado. Acesse aqui.

- PlatoAiStream. Inteligência de Dados Web3. Conhecimento Amplificado. Acesse aqui.

- Fonte: https://aws.amazon.com/blogs/machine-learning/onboard-users-to-amazon-sagemaker-studio-with-active-directory-group-specific-iam-roles/

- :tem

- :é

- :não

- $UP

- 1

- 11

- 116

- 20

- 20 anos

- 200

- 22

- 24

- 7

- 9

- a

- Sobre

- ACEITAR

- Acesso

- acessível

- Conta

- Contas

- Alcançar

- Açao Social

- ações

- ativo

- Ad

- adicionar

- adicionado

- Adicionalmente

- admin

- administradores

- adotar

- Adoção

- Depois de

- contra

- AI / ML

- Todos os Produtos

- permitir

- tb

- Amazon

- Amazon Sage Maker

- Estúdio Amazon SageMaker

- Amazon Web Services

- an

- e

- api

- APIs

- Aplicação

- aplicações

- abordagem

- apropriado

- Aplicativos

- arquitetura

- SOMOS

- AS

- atribuído

- Jurídico

- associado

- suposição

- At

- anexar

- Autenticação

- autorizado

- automatizar

- automaticamente

- automatizando

- AWS

- em caminho duplo

- baseado

- BE

- Porque

- sido

- Grande

- Big Data

- corpo

- ambos

- construir

- Prédio

- ônibus

- negócio

- by

- chamada

- CAN

- casos

- Centralização de

- central

- alterar

- Alterações

- personagem

- verificar

- Escolha

- cliente

- Na nuvem

- adoção de nuvem

- código

- COM

- completar

- compliance

- Contato

- consiste

- cônsul

- construir

- contexto

- Responsabilidade

- Correspondente

- crio

- criado

- Criar

- criação

- Atualmente

- Clientes

- dados,

- banco de dados

- Padrão

- demonstraram

- implantar

- descrição

- detalhe

- detalhes

- Desenvolvimento

- inválido

- discutido

- distribuído

- do

- Não faz

- fazer

- domínio

- domínios

- não

- down

- cada

- Mais cedo

- editor

- efeito

- ou

- outro

- permite

- end-to-end

- Entrar

- Empreendimento

- entrada

- Meio Ambiente

- Evento

- eventos

- todos

- exemplo

- execução

- vasta experiência

- explicado

- externo

- falso

- retornos

- Envie o

- filtragem

- Primeiro nome

- Foco

- seguinte

- Escolha

- da

- função

- funções

- Além disso

- ter

- conceder

- concedido

- Grupo

- Do grupo

- orientações

- manipular

- Ter

- he

- ajudar

- ajudou

- sua experiência

- sua

- Como funciona o dobrador de carta de canal

- HTML

- http

- HTTPS

- Centenas

- HÍBRIDO

- ID

- Identidade

- if

- ilustra

- imediatamente

- importar

- melhorar

- in

- inclui

- INFORMAÇÕES

- instância

- integrado

- integração

- invocado

- IT

- viagem

- json

- aprendizagem

- mínimo

- Deixar

- Permite

- Nível

- Lista

- localização

- registrado

- lógica

- procurando

- pesquisa

- ama

- máquina

- aprendizado de máquina

- a manter

- fazer

- Fazendo

- de grupos

- manualmente

- mapeamento

- Match

- correspondente

- Posso..

- Conheça

- membro

- Filiação

- membros

- método

- métodos

- ML

- Moda

- modelos

- modificar

- Monitore

- mais

- motocicleta

- múltiplo

- Mistério

- nome

- nomeando

- Navegação

- você merece...

- necessário

- necessitando

- Cria

- nada

- agora

- obtido

- of

- OKTA

- on

- A bordo

- Onboarding

- uma vez

- ONE

- aberto

- otimização

- or

- organização

- organizações

- OS

- Fora

- resultados

- Acima de

- Visão geral

- próprio

- página

- pão

- parâmetro

- parceiro

- apaixonado

- padrão

- padrões

- Realizar

- realizada

- executa

- permissões

- persiste

- Lugar

- plataforma

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- Privacidade

- Publique

- privado

- privilégio

- processo

- Perfil

- Perfis

- fornecer

- fornecido

- provedor

- provisão

- rapidamente

- Leia

- recomendar

- região

- remover

- Removido

- solicitar

- requeridos

- Requisitos

- recurso

- resposta

- retorno

- Tipo

- papéis

- Regra

- corrida

- s

- SA

- sábio

- escalável

- Escala

- Escopo

- seguro

- segurança

- Vejo

- Serverless

- serviço

- Serviços

- conjunto

- ela

- rede de apoio social

- Shows

- semelhante

- desde

- solteiro

- So

- solução

- Soluções

- fonte

- Fontes

- especialista

- padrão

- Estado

- Declaração

- Status

- Passo

- Passos

- Ainda

- loja

- estudo

- bem sucedido

- ajuda

- suportes

- mesa

- Target

- Profissionais

- teste

- que

- A

- deles

- então

- isto

- Através da

- tempo

- para

- Trem

- desencadear

- verdadeiro

- tentar

- tipo

- desconhecido

- até

- URL

- usar

- Utilizador

- usuários

- usos

- utilização

- valor

- variedade

- verificar

- versão

- via

- Ver

- Virtual

- volume

- esperar

- queremos

- we

- web

- serviços web

- Web-Based

- BEM

- quando

- precisarão

- de

- sem

- Atividades:

- de gestão de documentos

- trabalhar

- escrita

- anos

- Vocês

- investimentos

- zefirnet