A See Tickets é um importante player global no negócio de ingressos para eventos online: eles vendem ingressos para festivais, espetáculos de teatro, concertos, clubes, shows e muito mais.

A empresa acaba de admitir uma grande violação de dados que compartilha pelo menos uma característica com os amplificadores preferidos por notórios artistas de rock Spinal Tap: “todos os números vão para 11, em toda a linha.”

De acordo com o modelo de e-mail que a See Tickets usou para gerar a correspondência enviada aos clientes (graças a Phil Muncaster da revista Infosecurity para obter um link para o Site do Departamento de Justiça de Montana para uma cópia oficial), a violação, sua descoberta, sua investigação e remediação (que ainda não estão concluídas, então esta ainda pode ir até 12) se desenrolou da seguinte forma:

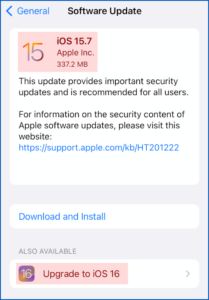

- 2019-06-25. Até esta data, o mais tardar, os cibercriminosos aparentemente implantaram malware para roubo de dados nas páginas de checkout de eventos administradas pela empresa. (Os dados em risco incluem: nome, endereço, CEP, número do cartão de pagamento, data de validade do cartão e número CVV.)

- 2021-04. Ver Ingressos “foi alertado sobre atividades indicando potencial acesso não autorizado”.

- 2021-04. Iniciada investigação, envolvendo uma empresa de ciberforense.

- 2022-01-08. A atividade não autorizada é finalmente encerrada.

- 2022-09-12. Veja Tickets finalmente conclui esse ataque “pode ter resultado em acesso não autorizado” às informações do cartão de pagamento.

- 2022-10. (Investigação em andamento.) Ver ingressos diz “não temos certeza de que suas informações foram afetadas”, mas notifica os clientes.

Simplificando, a violação durou mais de dois anos e meio antes de ser detectada, mas não pela própria See Tickets.

A violação continuou por mais nove meses antes de ser devidamente detectada e corrigida, e os invasores foram expulsos.

A empresa então esperou mais oito meses antes de aceitar que os dados “podem” ter sido roubados.

Veja a Tickets que esperou mais um mês antes de notificar os clientes, admitindo que ainda não sabia quantos clientes haviam perdido dados na violação.

Mesmo agora, bem mais de três anos após a primeira data em que se sabe que os invasores estiveram nos sistemas da See Ticket (embora as bases para o ataque possam ter sido anteriores a isso, pelo que sabemos), a empresa ainda não concluiu seu investigação, então ainda pode haver mais más notícias por vir.

Qual o proximo?

O e-mail de notificação Ver ingressos inclui alguns conselhos, mas tem como objetivo principal dizer o que você pode fazer para melhorar sua segurança cibernética em geral.

No que diz respeito a dizer o que a própria empresa fez para compensar essa violação de longa data da confiança e dos dados do cliente, tudo o que ela disse é: “Tomamos medidas para implantar proteções adicionais em nossos sistemas, inclusive fortalecendo ainda mais nosso monitoramento de segurança, autenticação e codificação.”

Dado que a See Tickets foi alertada sobre a violação por outra pessoa, depois de não perceber isso por dois anos e meio, você não pode imaginar que demoraria muito para a empresa ser capaz de estabelecer afirmam “fortalecer” o seu monitoramento de segurança, mas aparentemente isso aconteceu.

Quanto aos conselhos que a See Tickets dá aos seus clientes, resume-se a duas coisas: verifique regularmente as suas demonstrações financeiras e esteja atento a e-mails de phishing que tentam induzi-lo a fornecer informações pessoais.

Estas são boas sugestões, claro, mas proteger-se contra phishing não teria feito diferença neste caso, dado que quaisquer dados pessoais roubados foram retirados diretamente de páginas legítimas da Web que clientes cuidadosos teriam garantido que visitassem em primeiro lugar.

O que fazer?

Não seja um treinador lento em segurança cibernética: certifique-se de que seus próprios procedimentos de detecção e resposta a ameaças acompanhem os TTPs (ferramentas, técnicas e procedimentos) do cibersubmundo.

Os criminosos estão continuamente evoluindo nos truques que usam, que vão muito além da técnica tradicional de simplesmente escrever novos malwares.

Na verdade, muitos comprometimentos hoje em dia dificilmente (ou não usam) malware, sendo o que é conhecido como ataques liderados por humanos em que os criminosos tentam confiar, tanto quanto possível, nas ferramentas de administração do sistema que já estão disponíveis na sua rede.

Os bandidos têm ampla gama de TTPs não apenas para executar código de malware, mas também para:

- Quebrando começar com.

- Andando na ponta dos pés pela rede assim que eles entrarem.

- Passando despercebido pelo maior tempo possível.

- Mapeando sua rede e suas convenções de nomenclatura tão bem quanto você mesmo as conhece.

- Criando maneiras sorrateiras de voltar mais tarde se você expulsá-los.

Esse tipo de invasor é geralmente conhecido como adversário ativo, o que significa que eles geralmente são tão práticos quanto seus próprios administradores de sistema e capazes de se misturar com operações legítimas tanto quanto possível:

Apenas remover qualquer malware que os criminosos possam ter implantado não é suficiente.

Você também precisa revisar quaisquer configurações ou alterações operacionais que eles possam ter feito, caso tenham aberto um backdoor oculto através do qual eles (ou quaisquer outros criminosos a quem venderem seu conhecimento posteriormente) possam voltar atrás mais tarde, quando quiserem.

Lembre-se, como gostamos de dizer no Podcast de Segurança Nua, mesmo sabendo que é um clichê, que a segurança cibernética é uma jornada, não um destino.

Se você não tem tempo ou experiência suficiente para continuar nessa jornada por conta própria, não tenha medo de pedir ajuda com o que é conhecido como MDR (detecção e resposta gerenciadas), onde você se junta a um grupo confiável de especialistas em segurança cibernética para ajudar a manter seus próprios indicadores de violação de dados bem abaixo de um “11” semelhante ao Spinal Tap.

- blockchain

- Coingenius

- carteiras de criptomoeda

- cryptoexchange

- cíber segurança

- cibercriminosos

- Cíber segurança

- violação de dados

- Perda de Dados

- Departamento de Segurança Interna

- carteiras digitais

- firewall

- Kaspersky

- malwares

- Mcafee

- Segurança nua

- NexBLOC

- platão

- platão ai

- Inteligência de Dados Platão

- Jogo de Platão

- PlatãoData

- jogo de platô

- Ver Ingressos

- VPN

- Malware da Web

- a segurança do website

- zefirnet

![S3 Ep103: Golpistas no Slammer (e outras histórias) [Áudio + Texto] S3 Ep103: Golpistas no Slammer (e outras histórias) [Áudio + Texto] PlatoBlockchain Data Intelligence. Pesquisa vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200-360x188.png)

![S3 Ep104: Os invasores de ransomware hospitalares devem ser presos por toda a vida? [Áudio + Texto] S3 Ep104: Os invasores de ransomware hospitalar devem ficar presos para o resto da vida? [Áudio + Texto] Inteligência de dados PlatoBlockchain. Pesquisa vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep104-cover-1200-360x188.png)

![S3 Ep100.5: violação Uber – um especialista fala [Áudio + Texto] S3 Ep100.5: Violação do Uber – um especialista fala [Áudio + Texto] PlatoBlockchain Data Intelligence. Pesquisa vertical. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/1005-csezlaw-1200-360x188.png)