Recuperação Colonial Pipeline Ransomware

Em 7 de junho de 2021, o Departamento de Justiça dos EUA anunciou que eles apreenderam 63.69 BTC do resgate de 75 BTC que a Colonial Pipeline pagou à DarkSide. Esta recuperação de resgate é a primeira realizada pelo recém-criado DOJ Ransomware and Digital Extortion Task Force.

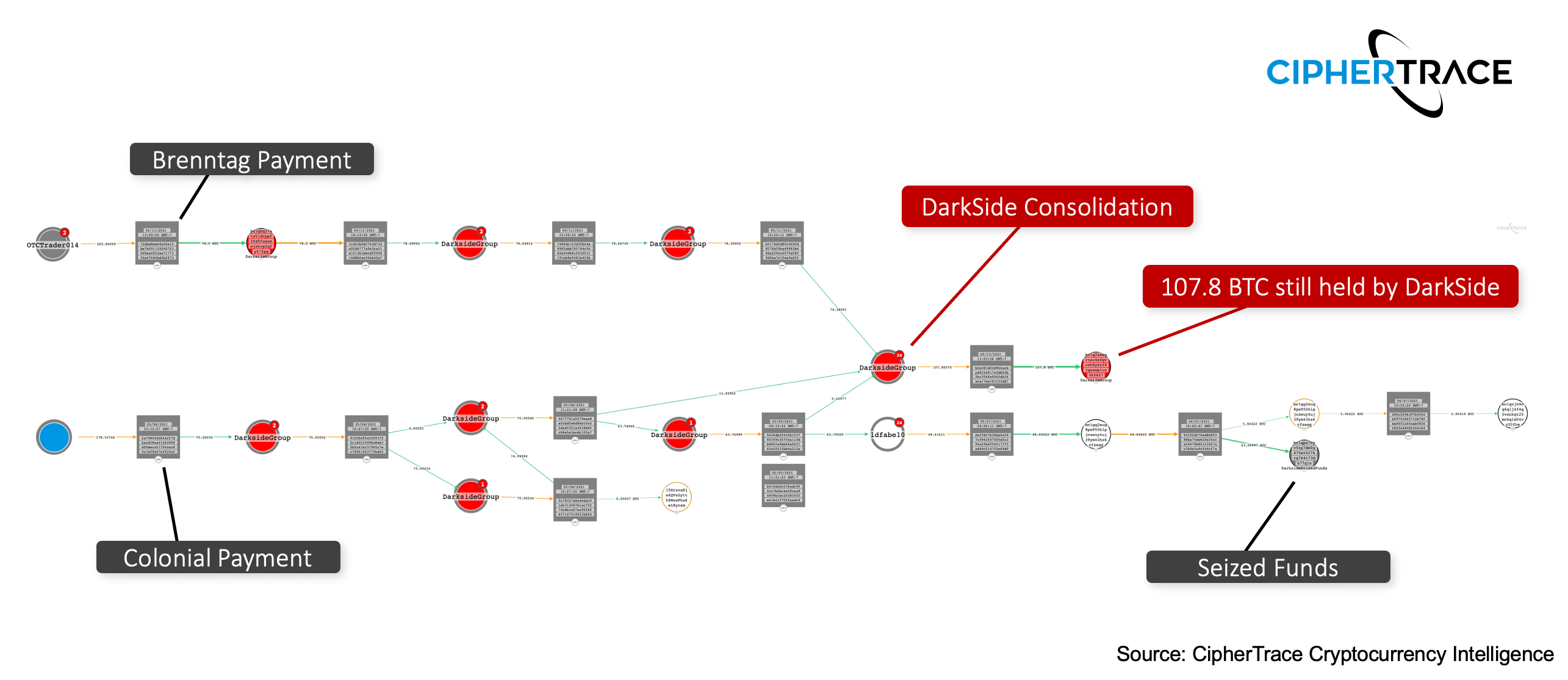

Enquanto o FBI foi capaz de recuperar cerca de 85% do bitcoin Bitcoin é uma moeda digital (também chamada de criptomoeda) ... Mais pago ao DarkSide, isso representa apenas cerca de metade do equivalente em dólares inicialmente pago devido à queda no preço do bitcoin desde o pagamento do resgate. Os 11.3 BTC restantes permaneceram em um endereço DarkSide ou afiliado DarkSide diferente, representado no gráfico abaixo. Com base em uma análise do fluxo de fundos e da operação do DarkSide como um modelo Ransomware-as-a-Service (RaaS), os fundos não apreendidos poderiam ser mantidos pelos operadores do DarkSide enquanto os fundos apreendidos eram aqueles detidos pelos afiliados do RaaS que conduziram o hack . É prática comum que os operadores de ransomware recebam uma parcela de 15-30% do resgate, deixando os afiliados do RaaS (aqueles que conduzem o ataque) com o restante.

Bitcoin é uma moeda digital (também chamada de criptomoeda) ... Mais pago ao DarkSide, isso representa apenas cerca de metade do equivalente em dólares inicialmente pago devido à queda no preço do bitcoin desde o pagamento do resgate. Os 11.3 BTC restantes permaneceram em um endereço DarkSide ou afiliado DarkSide diferente, representado no gráfico abaixo. Com base em uma análise do fluxo de fundos e da operação do DarkSide como um modelo Ransomware-as-a-Service (RaaS), os fundos não apreendidos poderiam ser mantidos pelos operadores do DarkSide enquanto os fundos apreendidos eram aqueles detidos pelos afiliados do RaaS que conduziram o hack . É prática comum que os operadores de ransomware recebam uma parcela de 15-30% do resgate, deixando os afiliados do RaaS (aqueles que conduzem o ataque) com o restante.

Os operadores de Darkside consolidaram o restante dos fundos do Colonial Pipeline com vários outros pagamentos de resgate, incluindo o da empresa global de distribuição de produtos químicos Brenntag, que havia sido atacada poucos dias antes. Essa consolidação de 107.8 BTC de fundos do DarkSide não foi confiscada pelo DOJ até o momento e está inativa desde 13 de maio.

De acordo com Mandado de apreensão de DarkSide, o Esquadrão de Crimes Cibernéticos da Divisão de Campo de San Francisco do FBI usou a análise de blockchain para determinar o fluxo de fundos de pagamento de resgate do Pipeline Colonial. Nesse mandado, o FBI também anunciou que estava de posse da chave privada para o endereço da criptomoeda vinculada a 63.7 BTC diretamente rastreável ao pagamento do resgate do Colonial Pipeline. Essas chaves privadas foram provavelmente obtidas como resultado da recente apreensão de servidores DarkSide em ou por volta de 13 de maio, como relatado por mensagens enviadas a afiliados da operação DarkSide RaaS.

A apreensão de criptomoedas Uma criptomoeda (ou criptomoeda) é um ativo digital des… Mais por acesso físico direto à carteira não é comum. Para apreender a criptografia, a aplicação da lei deve ter acesso à chave privada ou ter acesso a um indivíduo que possa acessar a chave privada. É por isso que a maior parte da criptografia é apreendida por meio de uma bolsa, uma vez que as trocas detêm as chaves privadas, ou após a prisão de um indivíduo que tem uma carteira com elas ou entre seus pertences.

Uma criptomoeda (ou criptomoeda) é um ativo digital des… Mais por acesso físico direto à carteira não é comum. Para apreender a criptografia, a aplicação da lei deve ter acesso à chave privada ou ter acesso a um indivíduo que possa acessar a chave privada. É por isso que a maior parte da criptografia é apreendida por meio de uma bolsa, uma vez que as trocas detêm as chaves privadas, ou após a prisão de um indivíduo que tem uma carteira com elas ou entre seus pertences.

Ataque Colonial Pipeline Ransomware

Em 7 de maio de 2021, o grupo de crimes cibernéticos DarkSide, com sede na Rússia, atacou o Oleoduto Colonial - parte do setor de infraestrutura crítica dos Estados Unidos. Como parte do ransomware, os atores do DarkSide criptografaram dispositivos na rede e roubaram arquivos não criptografados, ameaçando liberá-los ao público se a empresa não pagasse. De acordo com blockchain Um blockchain - a tecnologia subjacente ao bitcoin e outros c… Mais análise, no dia seguinte a Colonial Pipeline pagou o resgate de 75 BTC, no valor de mais de $ 4.2 milhões na época. Após o ataque, a Casa Branca emitiu uma ordem executiva para melhorar a segurança cibernética dos EUA contra "campanhas cibernéticas maliciosas persistentes e cada vez mais sofisticadas que ameaçam o setor público, o setor privado e, em última instância, a segurança e a privacidade do povo americano".

Um blockchain - a tecnologia subjacente ao bitcoin e outros c… Mais análise, no dia seguinte a Colonial Pipeline pagou o resgate de 75 BTC, no valor de mais de $ 4.2 milhões na época. Após o ataque, a Casa Branca emitiu uma ordem executiva para melhorar a segurança cibernética dos EUA contra "campanhas cibernéticas maliciosas persistentes e cada vez mais sofisticadas que ameaçam o setor público, o setor privado e, em última instância, a segurança e a privacidade do povo americano".

Ataque Brenntag Ransomware

Quatro dias após o ataque Colonial Pipeline, a empresa global de distribuição de produtos químicos Brenntag sofreu um ataque de ransomware que tinha como alvo sua divisão da América do Norte. Em 11 de maio, a empresa pagou 78.5 BTC, no valor de cerca de US $ 4.4 milhões na época, para os operadores de ransomware. Semelhante ao ataque Colonial Pipeline, como parte desse ataque, os agentes do DarkSide criptografaram dispositivos na rede e roubaram arquivos não criptografados. No entanto, ao contrário do Colonial Pipeline, os fundos da Brenntag ainda não foram recuperados.

O que é Ransomware-as-a-Service?

DarkSide é uma operação Ransomware-as-a-Service (RaaS). Nos modelos de operação RaaS, os desenvolvedores de malware fazem parceria com afiliados de terceiros, ou hackers, que são responsáveis por obter acesso a uma rede, criptografar dispositivos e negociar o pagamento do resgate com a vítima. Como resultado desse modelo relativamente novo, o ransomware agora pode ser facilmente usado por mal-intencionados que não têm a capacidade técnica para criar o malware, mas estão mais do que dispostos e capazes de se infiltrar em um alvo.

O pagamento do resgate é então dividido entre a afiliada e a operadora (desenvolvedor). Essa divisão entre os operadores de ransomware e o afiliado que causou a infecção costuma ser um sinal revelador dos modelos de ransomware como serviço. Na maioria dos modelos RaaS, essa divisão é entre 15-30% para a operadora e 70-85% para a afiliada.

Combatendo o ransomware - o que vem a seguir?

O rápido crescimento das operações de ransomware como serviço, como NetWalker e Darkside, tornou-se um negócio lucrativo para os agentes de ameaças. Esses ataques recentes contra infraestruturas críticas provam que o ransomware não afeta apenas os indivíduos. É por isso que em 3 de junho o Departamento de Justiça divulgou Memorando para Todos os Promotores Federais anunciando que os promotores devem agora relatar incidentes de ransomware da mesma maneira que relatamos ameaças críticas à nossa segurança nacional. Para combater adequadamente o ransomware, o compartilhamento de informações é fundamental. Em meados de junho, a operadora RaaS REvil anunciou que atualizou seu ethos e seu comportamento esperado para consideração na escolha de vítimas de ransomware, como considerar escolas e hospitais fora dos limites para ataques. Essa metodologia atualizada foi provavelmente um esforço para reduzir o perfil do REvil, de modo a não se tornar um alvo prioritário para o DOJ dos EUA.

A análise do Blockchain fornece inteligência crítica de criptomoeda necessária para rastrear atores de ransomware. Somente trabalhando em conjunto por meio de grupos como a Força-Tarefa de Ransomware as empresas de inteligência de criptomoeda podem conter esses atores de ameaças transnacionais. É crucial não apenas rastrear os procedimentos do ransomware para localizar e parar os operadores, mas também fortalecer os sistemas e educar o público sobre como esses comprometimentos ocorrem para mitigar adequadamente a interrupção. As empresas de resposta a incidentes têm vastos bancos de dados de pagamentos de resgate de seus clientes; identificar e rastrear esses fundos pode ajudar a construir um perfil completo do grupo de ransomware.

Como os atores do ransomware usam blockchains públicos para receber pagamentos, todas as transações podem ser visualizadas na cadeia, permitindo que as autoridades policiais (ou qualquer pessoa) rastreiem o fluxo de fundos. O uso de uma ferramenta de análise de blockchain como o CipherTrace Inspector fornece inteligência adicional para o rastreamento e investigação, como a identificação de quando os fundos foram depositados em uma bolsa. Assim que os fundos chegam a uma bolsa centralizada, as autoridades podem interromper a movimentação de fundos, solicitando que a bolsa congele a conta e, se os usuários precisarem passar por um processo KYC, será possível identificar o indivíduo por trás do endereço.

- 11

- 7

- Acesso

- Conta

- Adicional

- Afiliados

- Todos os Produtos

- todas as transacções

- América

- americano

- análise

- analítica

- anunciou

- por aí

- prender

- ativo

- Bitcoin

- blockchain

- BTC

- Prédio

- negócio

- Campanhas

- causado

- químico

- CipherTrace

- comum

- Empresa

- consolidação

- Crimes

- cripto

- criptomoedas

- Moeda

- cibernético

- cibercrime

- Cíber segurança

- bases de dados

- dia

- Departamento de Justiça

- Developer

- desenvolvedores

- Dispositivos/Instrumentos

- digital

- Ativo digital

- moeda digital

- Rompimento

- DoJ

- Ethos

- exchange

- Trocas

- executivo

- ordem executiva

- extorsão

- fbi

- Federal

- Primeiro nome

- fluxo

- Francisco

- Congelar

- cheio

- fundos

- Global

- Grupo

- Growth

- cortar

- hackers

- segurar

- hospitais

- House

- Como funciona o dobrador de carta de canal

- HTTPS

- identificar

- Impacto

- Incluindo

- INFORMAÇÕES

- Infraestrutura

- Inteligência

- investigação

- IT

- Justiça

- Departamento de Justiça

- Chave

- chaves

- KYC

- Escritórios de

- aplicação da lei

- malwares

- milhão

- modelo

- segurança nacional

- rede

- Norte

- América do Norte

- Operações

- ordem

- Outros

- parceiro

- Pagar

- pagamento

- pagamentos

- posse

- preço

- política de privacidade

- privado

- chave privada

- Chaves Privadas

- Perfil

- público

- Resgate

- ransomware

- Ataque de Ransomware

- Recuperar

- recuperação

- Denunciar

- resposta

- revil

- San

- San Francisco

- Escolas

- segurança

- Aproveitar

- apreendidos

- So

- divisão

- Unidos

- roubou

- sistemas

- Target

- força-tarefa

- Dados Técnicos:

- Equipar

- atores de ameaças

- ameaças

- tempo

- Rastreamento

- Transações

- Unido

- Estados Unidos

- us

- USD

- usuários

- Wallet

- a Casa Branca

- QUEM

- Equivalente há