COMENTÁRIO

A era das operações inteligentes já chegou, mas alguns processos operacionais de segurança cibernética ficaram no passado. À medida que os membros mais velhos da Geração Z iniciam suas carreiras, eles trazem novas expectativas em relação às experiências digitais para o local de trabalho. Esta tendência tem implicações importantes e promissoras para a segurança da tecnologia operacional (TO) que pode levar as organizações a tornarem-se mais seguras, resilientes e eficientes.

Até agora, entrar em sistemas de TO usados nos setores de manufatura, energia e infraestrutura crítica tem sido frequentemente um processo lento, complicado e não particularmente seguro. Os sistemas TO — alguns com tecnologia de décadas — usam protocolos industriais com capacidades de segurança limitadas e protocolos de acesso remoto fracos. Esses componentes legados têm recursos limitados de gerenciamento de acesso de usuários que exigem soluções adicionais de gerenciamento de acesso. O resultado é que os usuários autorizados devem concluir etapas adicionais de autenticação, muitas vezes com credenciais diferentes, para obter acesso.

Por que isso ainda acontece na era do reconhecimento facial e de impressões digitais? Resumindo, o sistema tem sido mantido por funcionários mais experientes, por isso ninguém viu motivo para alterá-lo. No entanto, à medida que os trabalhadores mais jovens chegam, os sistemas legados ficam em descompasso com os hábitos, competências e expectativas tecnológicas da sua geração. As organizações que se esforçam para atender às suas necessidades podem ver vários benefícios.

Uma melhor experiência do funcionário pode melhorar a retenção

Os funcionários que estão frustrados ou confusos com os processos de segurança legados têm menos probabilidade de se envolverem totalmente com seu trabalho e mais probabilidade de pedir demissão. Isso é especialmente verdadeiro para os trabalhadores mais jovens. Metade dos trabalhadores da Geração Z dizem eles vão largar o emprego que fornece tecnologia com mau funcionamento ou desatualizada.

Melhorar as taxas de retenção sempre pode ajudar as empresas a controlar os custos, mas no setor industrial atual, a retenção de funcionários é mais urgente. Mais de 80% dos fabricantes relataram escassez de mão de obra em 2023, e a integração de pessoal novo e terceirizado exige investimento em treinamento especializado, processos exclusivos, segurança e eficiência operacional. Ao começar a modernizar os processos e práticas de segurança de TO agora, os fabricantes podem obter uma vantagem competitiva no recrutamento e na retenção com trabalhadores mais jovens e qualificados, em comparação com empresas que adotam uma abordagem de esperar para ver.

Segurança, proteção e conformidade aprimoradas

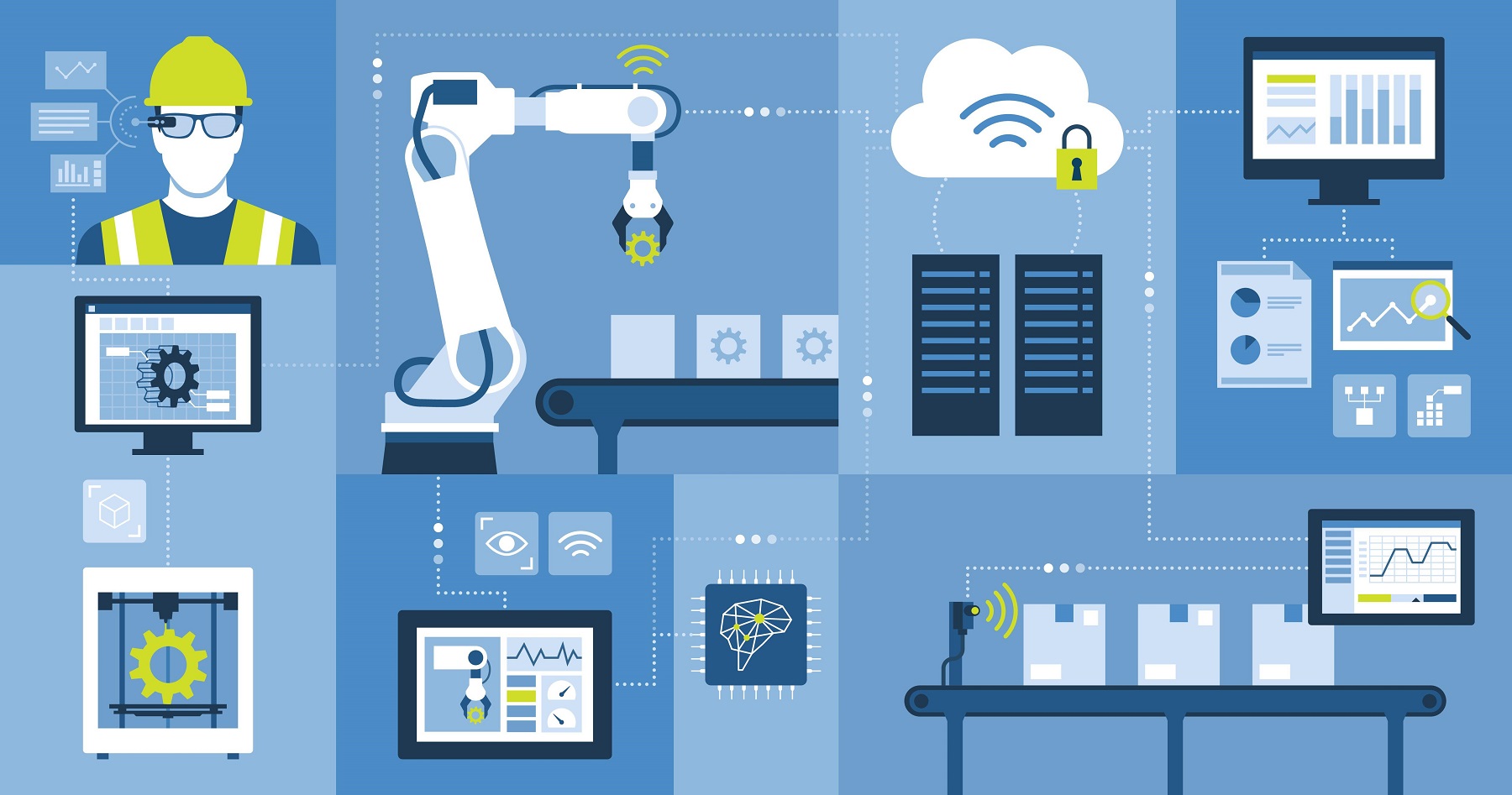

A transformação de fábricas inteligentes — usando Internet das Coisas (IoT) industrial, computação em nuvem, Indústria 4.0 e convergência OT-IT — oferece suporte a sessões de acesso de usuário mais rápidas e frequentes. Isto aumenta a necessidade de permitir o acesso remoto a dados e dispositivos críticos para trabalhadores remotos e terceiros. Ele também cria novos padrões de acesso que exigem soluções de gerenciamento de acesso mais avançadas, como acesso refinado com privilégios mínimos.

Melhorar o controle de acesso é fundamental para as operações e a segurança. Incidentes como ataques cibernéticos repetidos em redes elétricas nacionais e até mesmo fábricas de bens de consumo embalados (CPG) mostraram que as práticas de segurança legadas não são mais suficientes para proteger os sistemas de TO, especialmente agora que a TO e a TI estão inextricavelmente ligadas. Alvos importantes não são os únicos a sofrer ataques como esses; em 2021, 73% das organizações com operações de fábrica inteligente relataram pelo menos um ataque cibernético nos últimos 12 meses.

Embora a segurança cibernética precise ser expandida para monitorar e proteger equipamentos e sistemas de TO, os trabalhadores também precisam estar conectados e visíveis. Por exemplo, trabalhos críticos para a segurança, como trabalhos em refinarias e plataformas petrolíferas, podem monitorizar a localização e o estado de saúde dos trabalhadores em tempo real. Esse monitoramento requer autenticação automatizada de identidade e geolocalização, juntamente com acesso a informações pessoais de saúde e outros dados confidenciais.

A segurança cibernética abrangente e simplificada é importante para esses tipos de funcionalidades, proteção de dados, conformidade e melhor experiência do usuário. Além de melhorar a experiência dos funcionários e facilitar o trabalho dos funcionários com experiência em tecnologia, processos de segurança aprimorados podem reduzir o vazamento de dados e o tempo de inatividade causado por atritos de acesso e pelo tempo gasto na espera por credenciais.

Construindo um programa moderno de segurança cibernética de TO

Com base em dados coletados de líderes de segurança de TO em vários setores, as organizações com os programas de segurança cibernética de TO mais maduros seguem um conjunto consistente de práticas recomendadas. Estes começam com a avaliação do perfil completo de segurança cibernética da organização para identificar áreas que precisam de melhorias.

Em seguida, essas organizações cultivam uma cultura de conscientização em torno das ameaças à segurança cibernética para fábricas inteligentes e empresas convergentes e operações de TO. Como existem tantos pontos potenciais de entrada para ameaças, a segurança é um esforço conjunto que muitas vezes está diretamente relacionado à segurança.

Com uma cultura crescente de segurança e um conjunto de benchmarks de segurança cibernética, uma organização está pronta para decidir quem é o responsável pelo gerenciamento de riscos de ataques cibernéticos de TO. Também está pronto para aplicar uma estrutura como NIST or MITER ATT & CK a controles defensivos que monitoram a segurança cibernética e identificam áreas de melhoria. Participação em grupos de compartilhamento de inteligência do setor, como MFG-ISAC também pode ajudar as organizações a aprender sobre novas ameaças ao setor à medida que surgem. Os proprietários de riscos podem então usar o conhecimento do setor com uma estrutura comprovada para implementar os controles defensivos apropriados para seus ambientes convergentes de TO/TI.

Por fim, a cibersegurança de TO madura requer governança abrangente, supervisão e avaliações periódicas para ajudar as ferramentas, os processos e o acesso de segurança a acompanhar o cenário de ameaças em evolução — e com as necessidades e expectativas dos funcionários.

A segurança de TO voltada para o futuro apoia a inovação futura

À medida que as expectativas da Geração Z levam os empregadores a melhorar e atualizar a segurança da TO, elas também estão ajudando a mover a indústria em direção a novos recursos. À medida que TO, TI, IoT e outras infraestruturas continuam a convergir e a alavancar tecnologias emergentes, as organizações terão novas oportunidades para mais automação de processos, inovação em fábricas e edifícios inteligentes e otimização da cadeia de fornecimento. Todas essas mudanças exigem o tipo de processos de segurança modernos, eficientes e fáceis de usar que a Geração Z espera.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- Fonte: https://www.darkreading.com/ics-ot-security/why-genz-new-force-reshaping-ot-security

- :tem

- :é

- :não

- $UP

- 12

- de 12 meses

- 2021

- 2023

- a

- Sobre

- Acesso

- em

- Adicional

- endereço

- avançado

- idade

- Todos os Produtos

- juntamente

- já

- tb

- sempre

- an

- e

- Aplicar

- abordagem

- apropriado

- SOMOS

- áreas

- por aí

- AS

- Avaliando

- avaliações

- Ataques

- Autenticação

- autorizado

- Automatizado

- Automação

- consciência

- BE

- Porque

- tornam-se

- sido

- benchmarks

- Benefícios

- além de

- MELHOR

- melhores práticas

- Melhor

- Trazendo

- Prédio

- mas a

- by

- CAN

- capacidades

- Capgemini

- carreiras

- casas

- causado

- cadeia

- alterar

- Alterações

- Na nuvem

- computação em nuvem

- como

- Empresas

- comparado

- competitivo

- completar

- compliance

- componentes

- compreensivo

- computação

- confuso

- conectado

- consistente

- continuar

- Contratante

- ao controle

- controles

- Convergem

- Convergência

- custos

- cpg

- cria

- Credenciais

- crítico

- Infraestrutura crítica

- Cultura

- pesado

- ataques cibernéticos

- Cíber segurança

- dados,

- Vazamento de informações

- protecção de dados

- decidir

- defensiva

- Dispositivos/Instrumentos

- diferente

- digital

- diretamente

- tempo de inatividade

- distância

- mais fácil

- borda

- eficiência

- eficiente

- esforço

- emergem

- emergente

- tecnologias emergentes

- Empregado

- colaboradores

- empregadores

- permitir

- energia

- contratado

- aprimorada

- aprimorando

- suficiente

- Empreendimento

- entrada

- ambientes

- equipamento

- Era

- especialmente

- Mesmo

- evolução

- exemplo

- Expandir

- expectativas

- espera

- vasta experiência

- experiente

- Experiências

- Facial

- mais rápido

- impressão digital

- seguir

- Escolha

- força

- voltado para o futuro

- Quadro

- freqüente

- atrito

- da

- frustrado

- totalmente

- funcionalidades

- funcionamento

- futuro

- Ganho

- colhido

- Gen

- Gen Z

- geração

- bens

- governo

- Do grupo

- Crescente

- hábitos

- Metade

- Ter

- Saúde

- informação de saúde

- ajudar

- ajuda

- SUA PARTICIPAÇÃO FAZ A DIFERENÇA

- de alto perfil

- HTTPS

- identificar

- Identidade

- executar

- implicações

- importante

- melhorar

- melhorado

- melhoria

- in

- Aumenta

- industrial

- indústrias

- indústria

- indústria 4.0

- INFORMAÇÕES

- Infraestrutura

- infra-estrutura

- Inovação

- Inteligente

- Internet

- internet das coisas

- para dentro

- investir

- iot

- IT

- Empregos

- jpg

- Guarda

- Tipo

- tipos

- Conhecimento

- trabalho

- paisagem

- líderes

- vazamento

- APRENDER

- mínimo

- esquerda

- Legado

- menos

- Alavancagem

- como

- Provável

- Limitado

- ligado

- ll

- localização

- mais

- mantida

- Fazendo

- de grupos

- Fabricantes

- fabrica

- muitos

- maduro

- Membros

- EQUIPAMENTOS

- modernizar

- Monitore

- monitoração

- mês

- mais

- a maioria

- mover

- múltiplo

- devo

- você merece...

- Cria

- Novo

- Novo acesso

- não

- agora

- número

- nutrir

- of

- frequentemente

- AZEITE E AZEITE EVO

- mais velho

- on

- A bordo

- Onboarding

- ONE

- queridos

- só

- operacional

- Operações

- oportunidades

- otimização

- or

- organização

- organizações

- Outros

- Fora

- desatualizado

- tecnologia desatualizada

- Supervisão

- proprietários

- possui

- Paz

- empacotado

- participação

- particularmente

- partes

- passado

- padrões

- periodicamente

- pessoal

- Pessoal

- platão

- Inteligência de Dados Platão

- PlatãoData

- pontos

- potencial

- poder

- práticas

- anterior

- processo

- Automação de Processos

- processos

- Perfil

- Agenda

- Programas

- promissor

- proteger

- proteção

- protocolos

- comprovado

- fornece

- Preços

- RE

- pronto

- reais

- em tempo real

- razão

- reconhecimento

- recrutamento

- reduzir

- relacionado

- remoto

- acesso remoto

- trabalhadores remotos

- repetido

- Informou

- requerer

- exige

- remodelando

- resiliente

- resultar

- retenção

- equipamento

- Risco

- gestão de risco

- s

- Segurança

- serra

- dizer

- setor

- seguro

- segurança

- Vejo

- sensível

- sessões

- conjunto

- Baixo

- escassez

- mostrando

- assinatura

- hábil

- Habilidades

- lento

- So

- Soluções

- alguns

- especializado

- gasto

- Patrocinado

- começo

- Comece

- Status

- Passo

- Passos

- Ainda

- simplificada

- tal

- supply

- cadeia de suprimentos

- Otimização da cadeia de suprimentos

- suportes

- .

- sistemas

- Tire

- tem como alvo

- Tecnologias

- Tecnologia

- do que

- que

- A

- deles

- então

- Lá.

- Este

- deles

- coisas

- Terceiro

- terceiro

- isto

- aqueles

- ameaça

- ameaças

- tempo

- para

- hoje

- ferramentas

- para

- Training

- Transformação

- Trend

- verdadeiro

- único

- Atualizar

- urgente

- usar

- usava

- Utilizador

- Experiência do Usuário

- user-friendly

- usuários

- utilização

- visível

- Esperando

- QUEM

- porque

- precisarão

- de

- dentro

- Atividades:

- trabalhadores

- Local de trabalho

- ainda

- Younger

- zefirnet