See Tickets este un jucător global important în domeniul biletelor de evenimente online: vă vor vinde bilete la festivaluri, spectacole de teatru, concerte, cluburi, concerte și multe altele.

Compania tocmai a recunoscut o breșă majoră a datelor care împărtășește cel puțin o caracteristică cu amplificatoarele favorizate de artiștii rock notorii Apăsați spinării: „Toate numerele merg la 11, chiar peste bord.”

Conform șablonului de e-mail pe care See Tickets l-a folosit pentru a genera captura de e-mail care a fost trimisă clienților (mulțumită lui Phil Muncaster de Infosecurity Magazine pentru un link către Site-ul Departamentului de Justiție din Montana pentru o copie oficială), încălcarea, descoperirea sa, investigația și remedierea acesteia (care încă nu sunt finalizate, deci aceasta ar putea merge până la 12) s-au desfășurat după cum urmează:

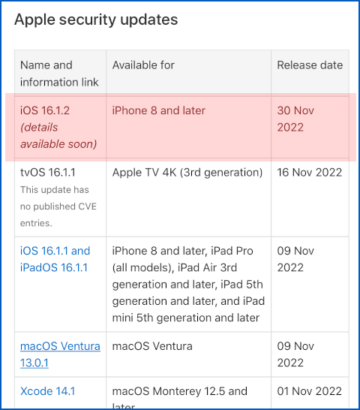

- 2019-06-25. Cel mai târziu până la această dată, infractorii cibernetici au implantat aparent malware de furt de date pe paginile de plată a evenimentelor gestionate de companie. (Datele expuse riscului includ: nume, adresa, codul poștal, numărul cardului de plată, data expirării cardului și numărul CVV.)

- 2021-04. Vezi Bilete „a fost alertat de activitate care indică un potențial acces neautorizat”.

- 2021-04. Ancheta lansată, implicând o firmă de criminalistică cibernetică.

- 2022-01-08. Activitatea neautorizată este în sfârșit oprită.

- 2022-09-12. See Tickets încheie în cele din urmă acel atac „s-ar putea să fi dus la acces neautorizat” la informațiile cardului de plată.

- 2022-10. (Investigație în curs.) Vezi Biletele spune „Nu suntem siguri că informațiile dumneavoastră au fost afectate”, dar anunță clienții.

Mai simplu spus, încălcarea a durat mai bine de doi ani și jumătate înainte de a fi observată deloc, dar nu de See Tickets în sine.

Încălcarea a continuat apoi încă nouă luni înainte de a fi detectată și remediată în mod corespunzător, iar atacatorii au fost alungați.

Compania a mai așteptat apoi încă opt luni înainte de a accepta că datele „s-ar putea” să fi fost furate.

Vezi Biletele decât a mai așteptat o lună înainte de a notifica clienții, admițând că încă nu știa câți clienți au pierdut date în încălcare.

Chiar și acum, la mai bine de trei ani de la prima dată la care se știe că atacatorii au fost în sistemele See Ticket (deși fundamentul atacului ar fi putut fi precedat, din câte știm), compania încă nu și-a încheiat investigație, așa că s-ar putea să mai vină vești proaste.

Ce urmează?

E-mailul de notificare See Tickets include câteva sfaturi, dar are ca scop în primul rând să vă spună ce puteți face pentru dvs. pentru a vă îmbunătăți securitatea cibernetică în general.

În ceea ce privește să vă spun ce a făcut compania însăși pentru a compensa această încălcare de lungă durată a încrederii clienților și a datelor, tot ce a spus este: „Am luat măsuri pentru a implementa măsuri de protecție suplimentare în sistemele noastre, inclusiv prin consolidarea în continuare a monitorizării, autentificării și codării securității.”

Având în vedere că See Tickets a fost alertat de altcineva cu privire la încălcare în primul rând, după ce nu a observat-o timp de doi ani și jumătate, nu vă puteți imagina că ar fi nevoie de foarte mult pentru ca compania să poată pune pretind că își „întărește” monitorizarea securității, dar se pare că a făcut-o.

În ceea ce privește sfatul See Tickets oferit clienților săi, acesta se rezumă la două lucruri: verificați-vă situațiile financiare în mod regulat și aveți grijă la e-mailurile de phishing care încearcă să vă păcălească să predați informații personale.

Acestea sunt sugestii bune, desigur, dar a te proteja de phishing nu ar fi avut nicio diferență în acest caz, având în vedere că orice date cu caracter personal furate au fost preluate direct de pe pagini web legitime pe care clienții atenți s-ar fi asigurat că le-au vizitat în primul rând.

Ce să fac?

Nu fiți un slowcoach în domeniul securității cibernetice: asigurați-vă că propriile proceduri de detectare și răspuns a amenințărilor țin pasul cu TTP-urile (instrumente, tehnici și proceduri) din lumea subterană cibernetică.

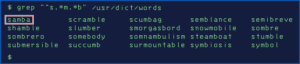

Escrocii evoluează continuu trucurile pe care le folosesc, care depășesc cu mult tehnica veche de a scrie pur și simplu malware nou.

Într-adevăr, multe compromisuri în zilele noastre cu greu (sau nu folosesc) deloc malware, fiind ceea ce sunt cunoscute ca atacuri conduse de oameni în care infractorii încearcă să se bazeze pe cât pot pe instrumente de administrare a sistemului care sunt deja disponibile în rețeaua dumneavoastră.

Escrocii au o gamă largă de TTP nu doar pentru rularea codului malware, ci și pentru:

- Întreruperea a începe cu.

- Mergând în vârful picioarelor în jurul rețelei odată ce sunt înăuntru.

- Trecând nedetectat cât mai mult timp posibil.

- Crearea rețelei dvs și convențiile tale de numire, așa cum le cunoști tu însuți.

- Stabilirea unor modalități ascunse pe cât posibil de a reveni mai târziu dacă îi dai afară.

Acest tip de atacator este cunoscut în general ca un adversar activ, ceea ce înseamnă că sunt adesea la fel de practici ca administratorii dvs. de sistem și sunt capabili să se îmbine cu operațiunile legitime cât de mult pot:

Doar eliminarea oricărui program malware pe care escrocii l-au implantat nu este suficientă.

De asemenea, trebuie să revizuiți orice configurare sau modificări operaționale pe care le-au făcut, de asemenea, în cazul în care au deschis o ușă din spate ascunsă prin care ei (sau orice alți escroci cărora le vinde cunoștințele lor mai târziu) ar putea să se întoarcă înapoi. mai târziu, după îndelete.

Amintiți-vă, așa cum ne place să spunem pe Podcast Naked Security, deși știm că este un clișeu, că securitatea cibernetică este o călătorie, nu o destinație.

Dacă nu aveți suficient timp sau experiență pentru a continua să continuați cu acea călătorie pe cont propriu, nu vă fie teamă să solicitați ajutor cu ceea ce este cunoscut sub numele de MDR (detectarea și răspunsul gestionate), unde faci echipă cu a grup de încredere de experți în securitate cibernetică pentru a vă ajuta să vă păstrați numerele de încălcare a datelor cu mult sub un „11” asemănător Spinal Tap.

- blockchain

- coingenius

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- încălcării securității datelor

- pierderi de date

- Departamentul de Securitate Națională

- portofele digitale

- firewall

- Kaspersky

- malware

- McAfee

- Securitate goală

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- Vezi Bilete

- VPN

- Malware web

- securitatea site-ului

- zephyrnet

![S3 Ep116: Ultimul pahar pentru LastPass? Este cripto condamnat? [Audio + Text] S3 Ep116: Ultimul pahar pentru LastPass? Este cripto condamnat? [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep116-last-straw-for-lastpass-is-crypto-doomed-audio-text-360x220.jpg)

![S3 Ep119: Încălcări, patch-uri, scurgeri și ajustări! [Audio + Text] S3 Ep119: Încălcări, patch-uri, scurgeri și ajustări! [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)