Un ghid detaliat despre criptarea asimetrică și cum funcționează

-

Echipa QuillAudits

- Iulie 6, 2022

Cuprins

Suntem în acest moment unde datele sunt cele mai valoroase. Transferul de date prin blockchain, care funcționează autonom, este o chestiune de provocare.

Pentru a rezolva această problemă, au intrat în vigoare tehnici de criptare în care datele/mesajele sunt criptate în niște litere și numere aleatorii pentru ca acestea să fie decriptate de către receptor. În acest fel, datele sunt transferate în siguranță.

Dar cum se întâmplă această criptare și decriptare? Care sunt diferitele tipuri de criptări și cum funcționează această tehnică?

Să trecem la partea principală și să explorăm răspunsurile la toate întrebările în detaliu.

Definiția criptării

Criptarea datelor implică utilizarea unor instrumente sau algoritmi matematici. Ele sunt denumite algoritmi criptografici care lucrează pe textul simplu în format care poate fi citit și le convertesc în text cifrat.

Un text cifrat dezvăluie mesajul original ca o combinație aleatorie de litere și cuvinte.

Aceste texte sunt acum criptate, iar la capătul de recepție, utilizatorul poate decripta folosind chei speciale pentru a citi care este mesajul real.

Acest lucru poate fi considerat analog cu trimiterea unui mesaj secret într-un e-mail pe care expeditorul îl blochează cu o cheie. După ce ajunge la receptor, mesajul poate fi deblocat din nou folosind o altă tastă pentru a citi mesajul real.

Acesta este procesul de criptare folosit pentru transferul securizat de date.

Să aflăm diferențele dintre cheile private și publice utilizate în criptare și decriptare.

Diferite tipuri de criptare

Cele două clasificări majore ale tehnicilor de criptare,

Criptare simetrică

- Atât criptarea, cât și decriptarea criptarea simetrică sunt efectuate folosind o singură cheie.

- Deoarece este folosită aceeași cheie, oferă mai puțină securitate atunci când acea cheie este compromisă.

- Folosește lungimea cheii de 120 sau 256 de biți pentru a cripta mesajele

- Folosit pentru a transfera date mari cu o utilizare redusă a resurselor

Criptare asimetrică

- Criptarea asimetrică implică două chei separate pentru criptarea și decriptarea unui mesaj

- Securitatea datelor este ridicată

- Utilizează lungimea cheii de 2048 de biți pentru a cripta mesajele

- Viteza este mai mică și nu este ideală pentru transmiterea datelor mari

Pentru o înțelegere clară a tehnicii moderne de criptare, vom aborda în profunzime subiectul criptării asimetrice.

Cum funcționează criptarea asimetrică?

Criptarea asimetrică utilizează chei private și publice, care sunt legate matematic. Cheia publică este accesibilă oricui cu ajutorul căreia mesajele pot fi criptate și trimise.

Datele, odată criptate, pot fi deblocate doar cu cheia privată corespunzătoare. Compromisul cheii private poate duce la o scurgere de date. Și astfel, doar utilizatorul/serverul autorizat care deține cheia privată poate accesa informațiile.

Cheile private sunt șiruri de numere cu o lungime cu adevărat mai mare pentru ca acesta să fie puternic și sigur. Ele sunt generate cu un grad ridicat de aleatorie, încât ar dura ani pentru ca orice supercomputer să găsească cheia privată.

Criptarea asimetrică este folosită pentru autentificarea părților, pentru integrări de date etc.

Vom arunca o privire asupra lungimii unei chei private și publice

*Cheie publica*

MIIBITANBgkqhkiG9w0BAQEFAAOCAQ4AMIIBCQKCAQBukNqMp3/zrntpyRhCwYxe

9IU3yS+SJskcIyNDs0pEXjWlctfSNEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFA

y/eTmFjjx/qRoiOqPMUmMwHu0SZX6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD

5rLiSNEqQEnoUvJb1LHiv/E36vi6cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXw

NN7577WdzH6ng4DMf5JWzUfkFIHqA2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vq

wl+7S46L4TYFcMNDeGW6iAFds+SMADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4N

AgMBAAE=

*Cheie privată RSA*

MIIEoQIBAAKCAQBukNqMp3/zrntpyRhCwYxe9IU3yS+SJskcIyNDs0pEXjWlctfS

NEwmeEKG3944dsBTNdkb6GSF6EoaUe5CGXFAy/eTmFjjx/qRoiOqPMUmMwHu0SZX

6YsMQGM9dfuFBaNQwd6XyWufscOOnKPF5EkD5rLiSNEqQEnoUvJb1LHiv/E36vi6

cNc5uCImZ4vgNIHwtKfkn1Y+tv/EMZ1dZyXwNN7577WdzH6ng4DMf5JWzUfkFIHq

A2fcSGaWTXdoQFt6DnbqaO5c2kXFju5R50Vqwl+7S46L4TYFcMNDeGW6iAFds+SM

ADG486X/CRBTtF4x59NU3vNoGhplLRLtyC4NAgMBAAECggEALFprcZUX3PcXht4m

n1DpMIZCkphgPu7UKjdmRBg+KKLqPk6NiUN1cNE5TsWrbVcl27t0Np/JA3alk11e

iKGQLwAjds/ciLOGLrmuOPJb2/EGS3kXOpjzMJz7soILvdb/Jrw+wQEJ7WvwGNt5

Tz8+kxQOmnu/fIWBoHL1yiTOnzj8rOrJfGjwCWe4skeiTNVXoJ3oTyUp8vLlkeBb

YVOKaHtRVzE4qre6Jy0LelIu8OScpVBz6U9RW8p84eRuH28k6VVAMVd7ruSH0gLu

vcXjXnt6eLRka3Ww4KwA9ATD0oT0270FqebKmorvBv+DmWEjTTkSMfJz2wYN5Dcj

6lg1+QKBgQC6KDBR31573gU9SiilNFGaKL0qB1NbLnj2TL+964LB/bv+25AUKdcH

jJaE41kZWmxonLbxJI4ACTZd/9vXpAPOe1Wwp3r3kEyQsyARYFD7Pdai0DhsS9Mj

Y/hSL0i1cxE6EXY60cXzW4rrI1r7Nd6VCUlGpsOLVfaFR3xByA9JgwKBgQCYDF16

ornljNE8NMG6ojrtpL2pPqNuw4qMrqNOzne90w/ALK6pdTOQFToyRZoQfdVqY9jK

u0LceC6E37w7pX4UwE1zrmprWpBUWnvJhSnDcXcDtVqipqERQ5KPu3/eeyStd5L4

PfPbEWID4+6i9uC0ZQwBU3G41tGaWiaZ3NNlLwKBgEjgIspqX1qud+6ecXr7GFb5

S9SAOamgb8o8EXQQFohLBKWo3qaGGp/h8arkNaUvOPFbKGMOpGhvMtFpsG6izrqu

ncUiS4lO/CpJdWxYAFvawYPLb8s1g9p+8F98E0K1YTESVO6B4LR8Sc3zcVKWrCQ8

FmuKLVMGvBNBAOvfndxxAoGAWebFxuM8g2vVs4GGIrIVobnMoqt0uuNHopMH4GrY

Bhcrsvc4dt3jlQfYFy1sQOAGNhe/cW9zwyQUbWBUzfe2KtLheMriBYPQ3u95Tdg8

r2EBe+HZK17W0XxgxjeZDZVGRIL1FW6cJyWKDL7StOzARCmTBZ2vGhl6aYdwV31o

SOUCgYAwKJgVwTlhelBVl07w8BkqKjG+snnHMV3F36qmQ4+GCBBGaeNLU6ceBTvx

Cg3wZUiQJnDwpB3LCs47gLO2uXjKh7V452hACGIudYNa8Q/hHoHWeRE6mi7Y0QZp

zUKrZqp9pi/oZviMqDX88W06B12C8qFiUltFmhfPLJ9NJ3+ftg==

Aplicații de criptare asimetrică

Semnături digitale

Semnăturile digitale acționează ca un sistem de dovezi criptografice care insuflă încredere în blockchain pentru utilizatori. Asigură sursa de unde provin mesajele, excluzând posibilitatea manipulării datelor.

Semnăturile digitale sunt formate prin criptare asimetrică care leagă cheile private și publice legate matematic cu o funcție hash securizată. Astfel, autentifică expeditorul mesajului și asigură că datele sunt protejate împotriva oricăror modificări în timpul tranzitului.

Aceste semnături digitale sunt utilizate în

- Certificate SSL/TSL, o tehnologie standard care securizează site-urile web și păstrează tranzacțiile și datele de conectare protejate.

- certificate de autentificare personale, pe care organizațiile le folosesc pentru a restricționa resursele la angajații care le pot accesa doar pe dispozitive de birou.

Avantaje și dezavantaje ale criptării asimetrice

De securitate: Folosește chei lungi care sunt de 1024 sau 2048 de biți, ceea ce înseamnă că există 22048 de posibilități de combinare de taste. Acest lucru evidențiază inevitabil atributul de securitate al criptării asimetrice.

Cheie distribuită limitată la punctele finale: În criptarea simetrică, numai cheile publice trebuie distribuite atunci când sunt implicate mai multe puncte finale. Dimpotrivă, în criptarea asimetrică cheia publică poate fi distribuită, dar o cheie privată poate fi distribuită numai utilizatorilor autorizați. Prin urmare, mai puține puncte finale dețin cheia privată, ceea ce împiedică cheia să fie compromisă.

Contra

Viteza mica: Deoarece cheile sunt lungi și serverul trebuie să genereze chei separate pentru criptare și decriptare, este consumator de timp.

Scalabilitate mai mică: Transferurile masive de date pun o presiune mare asupra procesului de criptare și decriptare, ceea ce epuizează serverul. Prin urmare, criptarea asimetrică nu este potrivită pentru transferul de cantități uriașe de date.

Chei majore compromise Hack-uri Web3

Până acum am acoperit majoritatea aspectelor criptării asimetrice, iar acum ne vom uita la unele dintre hackurile proeminente din Web3 din cauza scurgerilor de chei private.

Gânduri finale

Pe scurt, criptarea asimetrică funcționează bine pentru a transfera mai puține cantități de date pe mai multe puncte finale. Deși abordarea hibridă de a obține avantajul din criptarea simetrică și asimetrică este adoptată de unele certificate precum SSL/TLS, care se dovedește, de asemenea, eficace.

Articole pe aceeaşi temă

Un ghid detaliat despre criptarea asimetrică și cum funcționează

Timp de citit: 4 minute

Cum să-ți construiești propriul Oracle folosind Ethereum Smart Contracts?

Timp de citit: 5 minute

Cum să-ți construiești propriul Oracle folosind Ethereum Smart Contracts?

Timp de citit: 5 minute Ethereum este primul blockchain care a moștenit calitățile

Modelul Bitcoin Stock-To-Flow (S2F) explicat

Timp de citit: 4 minute Bitcoin este perceput ca fiind sinonimul pentru criptomoneda, deși

Ecosistemul NFT și riscurile de securitate aferente

Timp de citit: 6 minute 2021 a fost un an interesant pentru NFT. Cel mai

Înțelegerea Stablecoin-ului în contextul fluctuațiilor recente

Timp de citit: 5 minute Scăderea bruscă a prețului simbolului Terra Luna de la

Trending

🛡️𝗦𝗺𝗮𝗿𝘁 𝗖𝗼𝗻𝘁𝗿𝗮𝗰𝘁 𝗦𝗲𝗰𝘂𝗿𝗶𝘁𝗿𝗶𝘁𝗿𝗶𝗿𝗲𝗮𝗰𝘁

Capitolul 1: Integer overflow

Atac dezastruos: BECToken

Bonus: Cum a funcționat hack-ul BECToken

👇🧵👇

#Crypto | #DeFi

Bună, comunitate Web3👋

Suntem încântați să anunțăm că SHATANU SONTAKKE @ShanzSon, auditorul nostru intern al contractelor inteligente, își va împărtăși experiența și foaia de parcurs cu privire la: „Cum să-ți pornești cariera în auditul de contracte inteligente?”

@web3_learn va găzdui webinarul.

📢Suntem bucuroși să anunțăm că am încheiat auditul #smartcontract pentru „@0xCrickDAO”.

Mai multe despre „CrickDao” >> https://www.crickdao.com/

Prezența în rețelele sociale a devenit o necesitate pentru proiectele #Web3 pentru a insufla încredere în rândul utilizatorilor.

Adesea, întâlnim comentarii și postări în care utilizatorii pun la îndoială securitatea unui proiect.

Urmărește➡️@QuillAudits pentru a fi în siguranță!

#securitate cibernetică | #comunitate | #cripto

Recentul hack de 100 de milioane de dolari @harmonyprotocol și

Hackul notabil de 600 de milioane de dolari @Ronin_Network a fost cauzat de scurgeri de chei private

Criptarea datelor implică utilizarea unor instrumente sau algoritmi matematici.

#Web3 | #cripto

🔽🔽

The Harmony Heist: 100 milioane USD furați💰

Podul Harmony Protocol a suferit un hack care a dus la o pierdere de 100 de milioane de dolari. The exploatator de poduri a furat 11 jetoane ERC-20 diferite și 13,100 Ether de pe punte.

- Bitcoin

- blockchain

- respectarea blockchain-ului

- conferință blockchain

- coinbase

- coingenius

- Consens

- conferință cripto

- cripto miniere

- cryptocurrency

- descentralizată

- DEFI

- Active digitale

- ethereum

- masina de învățare

- jeton non-fungibil

- Plato

- platoul ai

- Informații despre date Platon

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- dovada mizei

- Quillhash

- trend

- W3

- zephyrnet

Mai mult de la Quillhash

Iată răspunsurile la cele mai frecvente 6 întrebări frecvente despre auditul inteligent al contractelor

Analiza practicilor de securitate Smart Contract de către dezvoltatori

Fuziunea Ethereum – La un pas de escrocherii!

4 cele mai utile instrumente de depanare a contractelor inteligente

4 Trebuie să știți lucruri înainte de a cumpăra NFT - Un ghid pentru începători

Cum se creează și se vând NFT-uri | Înțelegerea NFT-urilor

Înțelegerea jetoanelor de falsificare și cum să eviți să fii convins

Analiza de hack-uri a podului Token Hub BSC de milioane de dolari

Cele mai bune practici de securitate cibernetică pentru afacerea dvs

Partea 1: Consolidarea blockchain-ului: o scufundare profundă în hack-uri și eșecuri încrucișate

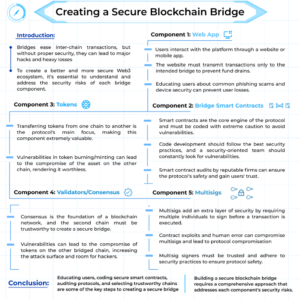

Partea 2: Crearea unei punți Blockchain: Crearea unui Bridge Blockchain securizat