Cercetătorii de la Microsoft Security Response Center (MSRC) și Orca Security au scos pe coperți săptămâna aceasta o vulnerabilitate critică din Microsoft Azure Cosmos DB care afectează caracteristica Cosmos DB Jupyter Notebooks. Eroarea de execuție a codului de la distanță (RCE) oferă un portret al modului în care deficiențele arhitecturii de autentificare a mediilor native din cloud și a învățării automate ar putea fi folosite de atacatori.

Dubbed CosMiss by Orca’s research team, the vulnerability boils down to a misconfiguration in how authorization headers are handled, which let unauthenticated users gain read and write access to Azure Cosmos DB Notebooks, and inject and overwrite code.

“In short, if an attacker had knowledge of a Notebook’s ‘forwardingId’, which is the UUID of the Notebook Workspace, they would have had full permissions on the Notebook, including read and write access, and the ability to modify the file system of the container running the notebook,” wrote Lidor Ben Shitrit and Roee Sagi of Orca in a deteriorare tehnică of the vulnerability. “By modifying the container file system — aka dedicated workspace for temporary notebook hosting — we were able to obtain RCE in the notebook container.”

O bază de date NoSQL distribuită, Azure Cosmos DB este concepută pentru a accepta aplicații scalabile, de înaltă performanță, cu disponibilitate ridicată și latență scăzută. Printre utilizările sale se numără telemetria și analiza dispozitivelor IoT; servicii de vânzare cu amănuntul în timp real pentru a rula lucruri precum cataloage de produse și recomandări personalizate bazate pe inteligență artificială; și aplicații distribuite la nivel global, cum ar fi servicii de streaming, servicii de ridicare și livrare și altele asemenea.

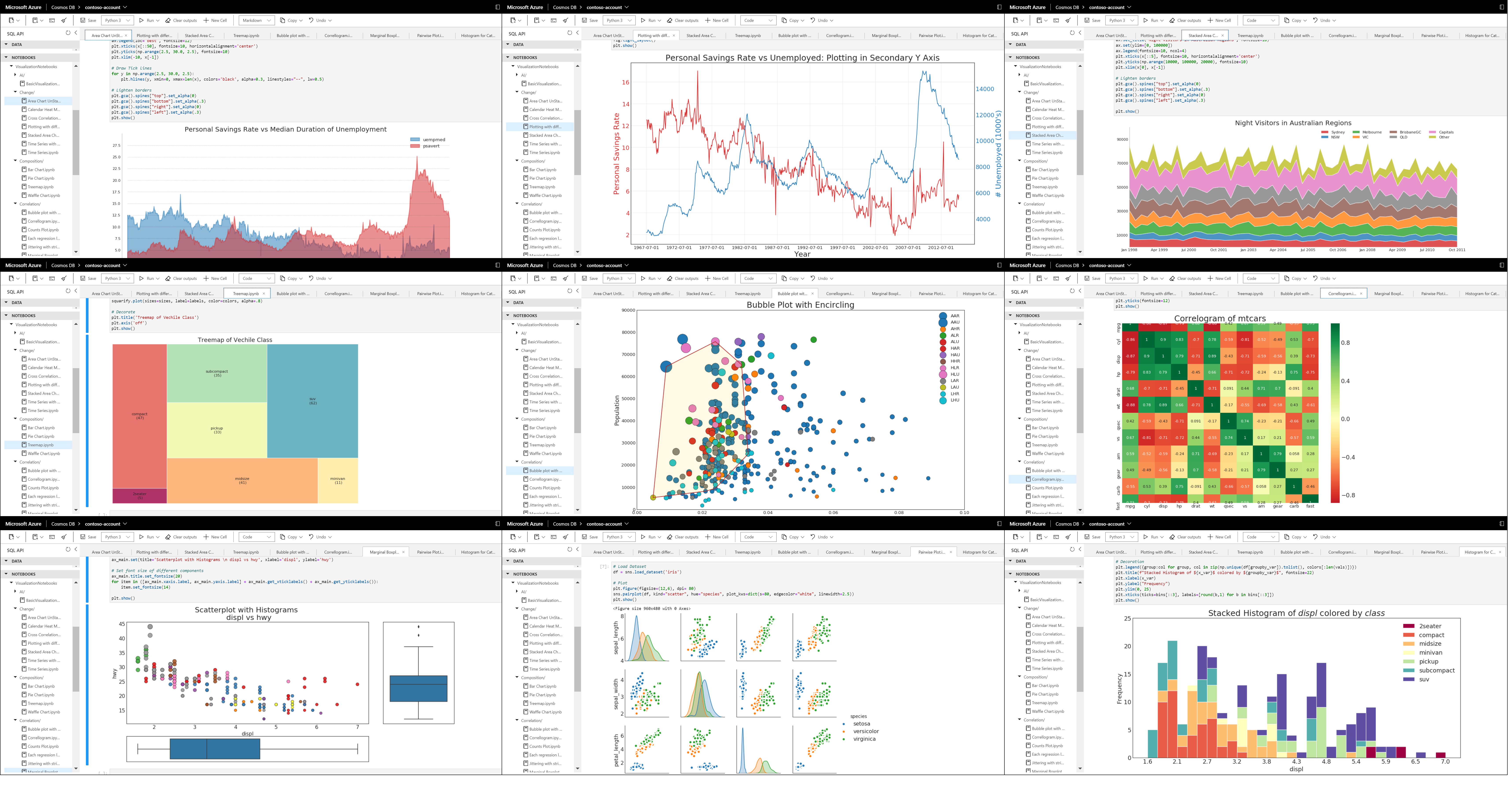

Meantime, Jupyter Notebooks is an open source interactive developer environment (IDE) used by developers, data scientists, engineers, and business analysts to do everything from data exploration and data cleaning to statistical modeling, data visualization, and machine learning. It’s a powerful environment built for creating, executing, and sharing documents with live code, equations, visualizations, and narrative text.

Orca researchers say that this functionality makes a flaw in authentication within Cosmos DB Notebooks particularly risky, since they’re “used by developers to create code and often contain highly sensitive information such as secrets and private keys embedded in the code.”

Defectul a fost introdus la sfârșitul verii, găsit și dezvăluit Microsoft de către Orca la începutul lunii octombrie și remediat în termen de două zile. Patch-ul nu a necesitat nicio acțiune din partea clienților pentru a fi lansat din cauza arhitecturii distribuite a Cosmos DB.

Nu este prima vulnerabilitate găsită în Cosmos

Integrarea încorporată a notebook-urilor Jupyter în Azure Cosmos DB este încă o caracteristică în modul de previzualizare, dar acesta nu este cu siguranță primul defect publicitar găsit în acesta. Cercetătorii de anul trecut cu Wiz.io a descoperit a chain of flaws in the feature that gave any Azure user full admin access to other customers’ Cosmos DB instances without authorization. At the time, researchers reported big brands like Coca-Cola, Kohler, Rolls-Royce, Siemens, and Symantec all had database keys exposed.

Riscul și impactul acestui ultim defect sunt discutabile mai limitate ca sferă decât cea precedentă din cauza unui număr de factori expuși MSRC într-un blog publicat marți.

According to the MSRC blog, the exploitable bug was exposed for approximately two months after an update this summer in a backend API resulted in requests not being authenticated properly. The good news is, the security team conducted a thorough investigation of activity and didn’t find any signs of attackers leveraging the flaw at the time.

“Microsoft conducted an investigation of log data from August 12th to Oct 6th and did not identify any brute force requests that would indicate malicious activity,” a scris un purtător de cuvânt al MSRC, care a mai menționat că 99.8% dintre clienții Azure Cosmos DB nu folosesc încă Jupyter Notebooks.

O reducere suplimentară a riscului este faptul că forwardingId-ul utilizat în dovada de concept Orca are o durată de viață foarte scurtă. Blocnotesurile sunt rulate într-un spațiu de lucru temporar pentru blocnotes care are o durată de viață maximă de o oră, după care toate datele din acel spațiu de lucru sunt șterse.

“The potential impact is limited to read/write access of the victim’s notebooks during the time their temporary notebooks workspace is active,” explained Microsoft. “The vulnerability, even with knowledge of the forwardingId, did not give the ability to execute notebooks, automatically save notebooks in the victim’s (optional) connected GitHub repository, or access to data in the Azure Cosmos DB account.”

- blockchain

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- Lectură întunecată

- Departamentul de Securitate Națională

- portofele digitale

- firewall

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- VPN

- securitatea site-ului