Timp de citit: 2 minute

Timp de citit: 2 minute

A fost identificată o vulnerabilitate SSL/TLS pe care atacatorii ar putea să o folosească pentru a downgrade criptografia conexiunilor HTTPS la una vulnerabilă la decriptare. permițând atacatorilor să asculte comunicațiile dintre un browser și un server. Severitatea acestei vulnerabilități este extrem de mare, deoarece atacatorii o pot folosi pentru a obține acreditări de conectare pentru sisteme sensibile, cum ar fi site-urile bancare, pentru a comite fraude financiare.

Acest lucru amintește de vulnerabilitățile recente Heartbleed și POODLE care ar putea fi, de asemenea, exploatate pentru a compromite comunicarea criptată.

Vulnerabilitatea, supranumită un atac FREAK, implică cod din proiectul OpenSSL, așa cum a făcut Heartbleed anul trecut. Cu toate acestea, impactul variază în funcție de browserele diferitelor furnizori.

Browserele Apple Safari și Android au fost confirmate ca fiind vulnerabile. Cu toate acestea, Chrome nu este afectat și nici Internet Explorer și Firefox.

Cum se poate întâmpla?

În anii 1990, guvernul SUA a vrut să controleze exportul a ceea ce ei considerau a fi criptare „de calitate pentru arme”. Ele ar permite criptarea puternică, pentru ziua sa, pe 128 de biți să fie utilizată în SUA, dar Fed-urile doreau ca serviciile de informații din SUA și forțele de ordine să aibă „uși din spate” atunci când vine vorba de comunicații străine. A fost introdusă o suită slabă de criptare pe 40 de biți, denumită „export grade”, pentru a fi utilizată în afara Statelor Unite, pe care autoritățile americane ar putea să o distrugă dacă este necesar.

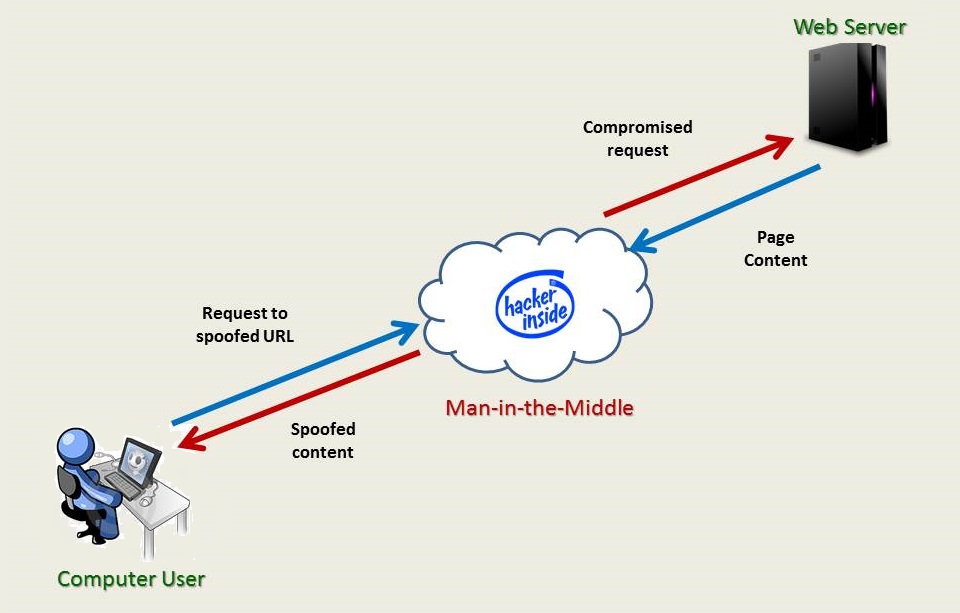

În timp ce majoritatea browserelor nu au acceptat suitele pe 40 de biți de ani de zile, acestea sunt prezente într-o treime din bibliotecile și browserele SSL. Dacă suita este prezentă într-un browser, un atacator poate monta ceea ce este cunoscut sub numele de „atac de downgrade”, forțând utilizarea suitei de criptare slabe. Folosind un atac om-la-mijloc, atacatorul introduce un proces între browser și server pentru a le intercepta și decripta mesajele.

Din păcate, această caracteristică este încă încorporată în multe servere web, până la o treime. Un atacator poate forța clienții și serverele vulnerabili să folosească criptările slabe de export în conexiunile HTTPS, decriptarea sau modificarea mesajelor pe care le interceptează folosind un atac de tip om-in-the middle.

Ceea ce ar trebui să faci?

Pentru ca acest tip de atac să reușească, atât serverul web, cât și browserul victimei trebuie să fie vulnerabile. Dacă utilizați un server web, ar trebui să dezactivați suportul pentru toate suitele de export și toate cifrurile nesigure cunoscute. Apoi ar trebui să activați secretul direct. Mozilla a publicat un ghid și SSL Configuration Generator, care va genera configurații bune cunoscute pentru serverele obișnuite.

Pentru utilizatorii web, puteți verifica dacă browserul dvs. este vulnerabil pe acest site:

https://freakattack.com/clienttest.html

Apple și Google remediază rapid problemele legate de browser, dar acesta ar putea fi un moment bun pentru a încerca browserul Comodo bazat pe Chromium Dragonul Comodo sau bazat pe Firefox Comodo iceDragon. Ambele au caracteristici de confidențialitate și securitate de neegalat și se pot descărca gratuit.

INCEPE O PROBĂ GRATUITĂ OBȚINEȚI-ȚI GRATUIT SCORECARDUL DE SECURITATE INSTANTANALĂ

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoAiStream. Web3 Data Intelligence. Cunoștințe amplificate. Accesați Aici.

- Mintând viitorul cu Adryenn Ashley. Accesați Aici.

- Cumpărați și vindeți acțiuni în companii PRE-IPO cu PREIPO®. Accesați Aici.

- Sursa: https://blog.comodo.com/comodo-news/freak-attack-warning-apple-google-devices-vulnerable/

- :are

- :este

- :nu

- 40

- 7

- a

- TOATE

- permite

- Permiterea

- de asemenea

- american

- an

- și

- Android

- Orice

- Apple

- SUNT

- AS

- At

- ataca

- Autoritățile

- Bancar

- bazat

- BE

- deoarece

- fost

- între

- Pic

- Blog

- atât

- Pauză

- browser-ul

- browsere

- construit

- dar

- by

- a venit

- CAN

- verifica

- Chrome

- crom

- cifru

- clic

- clientii

- cod

- COM

- comite

- Comun

- Comunicare

- Comunicații

- Știri Comodo

- compromis

- Configuraţie

- CONFIRMAT

- Conexiuni

- luate în considerare

- Control

- ar putea

- scrisori de acreditare

- criptografie

- zi

- decriptaţi

- Dispozitive

- FĂCUT

- diferit

- do

- Downgrade

- Descarca

- permite

- criptate

- criptare

- executare

- eveniment

- exploatat

- explorator

- exporturile

- extrem

- Caracteristică

- DESCRIERE

- Federalii

- financiar

- fraudă financiară

- Firefox

- Pentru

- Forţarea

- străin

- Înainte

- fraudă

- Gratuit

- din

- genera

- generator

- obține

- bine

- Guvern

- calitate

- ghida

- întâmpla

- Avea

- inima inima

- Înalt

- Totuși

- HTML

- http

- HTTPS

- identificat

- if

- Impactul

- in

- informații

- nesigur

- inserții

- clipă

- Inteligență

- Internet

- Internet Security

- introdus

- probleme de

- IT

- ESTE

- jpg

- cunoscut

- Nume

- Anul trecut

- Drept

- de aplicare a legii

- biblioteci

- Logare

- om

- multe

- max-width

- mesaje

- De mijloc

- ar putea

- cele mai multe

- MOUNT

- Mozilla

- trebuie sa

- necesar

- ştiri

- obține

- of

- on

- ONE

- OpenSSL

- funcionar

- or

- exterior

- Plato

- Informații despre date Platon

- PlatoData

- prezenta

- intimitate

- Confidențialitate și securitate

- proces

- proiect

- publicat

- recent

- menționat

- reminiscență

- s

- Safari

- scorecard

- securitate

- trimite

- sensibil

- Servere

- Servicii

- să

- teren

- Centre de cercetare

- SSL

- Statele

- Încă

- puternic

- reuși

- astfel de

- suită

- a sustine

- Suportat

- sisteme

- acea

- lor

- apoi

- ei

- Al treilea

- acest

- timp

- la

- încerca

- tip

- ne

- Guvernul SUA

- Unit

- Statele Unite

- fără egal

- us

- utilizare

- utilizat

- utilizatorii

- folosind

- vânzător

- Vulnerabilitățile

- vulnerabilitate

- vulnerabil

- dorit

- de avertizare

- a fost

- web

- server de web

- Ce

- Ce este

- cand

- care

- voi

- ar

- an

- ani

- Tu

- Ta

- zephyrnet