General Bytes, producătorul ATM-ului Bitcoin, a dezvăluit că serverele sale au fost compromise printr-un atac zero-day pe 18 august. Atacul a permis actorilor amenințărilor să fie administratori impliciti, în timp ce aceștia modificau setările, astfel încât toate fondurile să fie transferate în adresele lor criptomonede.

Serverele General Bytes au fost compromise după un atac de zi zero

General Bytes nu a dezvăluit încă suma de fonduri furate și numărul de bancomate compromise din cauza atacului. Cu toate acestea, compania are eliberat un aviz pentru toți operatorii de bancomate, prin care le cere să-și actualizeze software-ul pentru a păstra fondurile utilizatorilor în siguranță.

Exploatarea care i-a făcut pe hackeri să se ocupe de servere a fost confirmată de companie pe 18 august. General Bytes este o firmă care deține și operează 8827 ATM-uri Bitcoin. Aceste bancomate pot fi utilizate în peste 120 de țări.

Firma își are sediul în Praga, Republica Cehă, unde sunt create bancomatele. ATM-urile Bitcoin au devenit din ce în ce mai populare datorită confortului lor pentru comercianții care doresc să-și convertească cripto-ul în monedă fiat cu ușurință.

Capitalul dvs. este în pericol.

Experții în securitate au spus că hackerii au exploatat o vulnerabilitate zero-day pentru a accesa Crypto Application Server (CAS) al companiei și pentru a fura fondurile în cauză.

Serverul CAS se află în spatele tuturor operațiunilor ATM-ului, inclusiv a execuției de achiziții și vânzări criptografice pe schimburi și monede acceptate. Echipa de securitate General Bytes consideră că hackerii au scanat serverele vulnerabile de pe porturile TCP, inclusiv pe cele de pe serviciul cloud General Bytes.

Emite un aviz pentru clienți

Vulnerabilitatea acestor bancomate a fost detectată după ce hackerul a modificat software-ul CAS la versiunea 20201208. General Bytes și-a îndemnat clienții să nu folosească serverele ATM-uri General Bytes până când acestea vor fi actualizate la versiunile de corecție 20220725 și 20220531.38 pentru clienții care folosesc 20220531. versiune.

De asemenea, utilizatorii au fost informați cu privire la setările firewall-ului lor pentru a garanta că interfața de administrare CAS poate fi accesată numai folosind adrese IP autorizate și alți factori multipli. Înainte ca utilizatorii să poată reactiva terminalele, li s-a sfătuit, de asemenea, să revizuiască „Setarea VINDE Crypto” pentru a garanta că atacatorii nu au schimbat setările, astfel încât toate descoperirile primite să fie transferate lor.

Firma a efectuat audituri pe serverele sale de mai multe ori din 2020. Niciunul dintre auditurile efectuate nu a dezvăluit vulnerabilitatea exploatată de hacker, iar incidentul a surprins compania.

Citeşte mai mult:

- Bitcoin

- blockchain

- respectarea blockchain-ului

- conferință blockchain

- coinbase

- coingenius

- Consens

- conferință cripto

- cripto miniere

- cryptocurrency

- descentralizată

- DEFI

- Active digitale

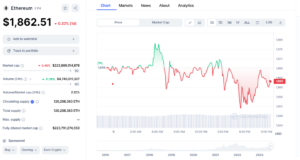

- ethereum

- InsideBitcoins

- masina de învățare

- jeton non-fungibil

- Plato

- platoul ai

- Informații despre date Platon

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- dovada mizei

- W3

- zephyrnet