Introducere

Detective de siguranță echipa de securitate a descoperit o încălcare a datelor care afectează site-ul de comerț electronic francez melijoe.com, dedicat modă pentru copii.

Melijoe este un retailer de modă pentru copii de ultimă generație cu sediul în Franța. O găleată Amazon S3 deținută de companie a fost lăsată accesibilă fără controale de autentificare, expunând date sensibile și personale pentru sute de mii de clienți potențial.

Melijoe are o acoperire globală și, în consecință, acest incident afectează clienții aflați în întreaga lume.

Ce este Melijoe?

Fondat în 2007, melijoe.com este un retailer de modă de comerț electronic care este specializat în îmbrăcăminte de lux pentru copii. Compania oferă îmbrăcăminte pentru fete, băieți și bebeluși. Melijoe.com prezintă, de asemenea, mărci de top, precum Ralph Lauren, Versace, Tommy Hilfiger și Paul Smith Junior.

„Melijoe” este operat de compania înregistrată oficial ca BEBEO, care are sediul în Paris, Franța. Potrivit MELIJOE.COM, BEBEO are un capital social de aproximativ 950,000 EUR (~1.1 milioane USD). Serviciul Melijoe a generat 12.5 milioane EUR (~14 milioane USD) în 2 runde de finanțare (conform Crunchbase).

Melijoe a fuzionat cu proeminentul conglomerat suedez de modă pentru copii Babyshop Group (BSG) la sfârșitul anului 2020 – o companie cu o cifră de afaceri anuală de 1 miliard SEK (~113 milioane USD) într-o gamă de magazine stradale și de comerț electronic.

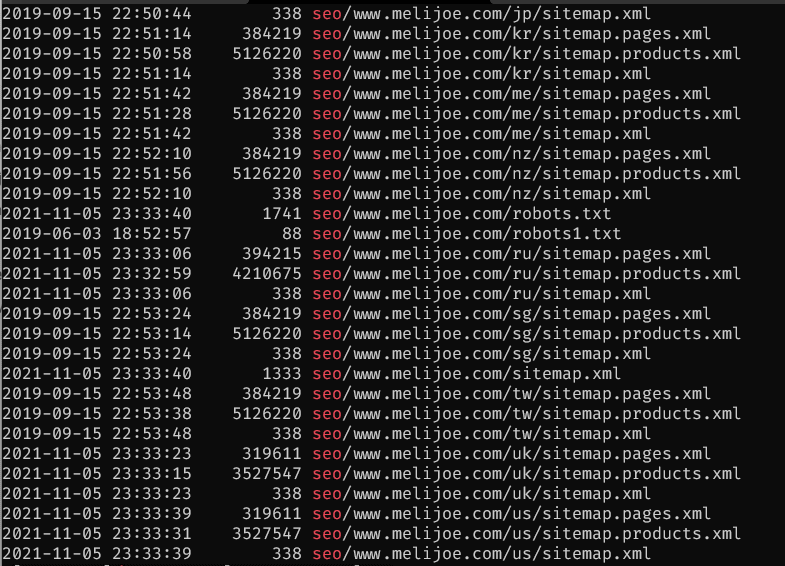

Mai mulți indicatori confirmă faptul că Melijoe/BEBEO are o influență asupra găleții deschise Amazon S3. În timp ce mărcile, datele de naștere și alte conținuturi din găleată sugerează că proprietarul este un comerciant francez de modă pentru copii, există, de asemenea, referiri la „Bebeo”. Cel mai important, găleata conține sitemap-uri pentru melijoe.com:

Hărți de site găsite în secțiunea de referință deschisă melijoe.com

Ce a fost expus?

În total, compartimentul Amazon S3 configurat greșit al melijoe.com a expus aproape 2 milioane de fișiere, însumând aproximativ 200 GB de date.

Câteva fișiere de pe găleată au expus sute de mii de jurnale care conțineau date sensibile și informații de identificare personală (PII) of Clienții lui Melijoe.

Aceste fișiere au conținut diferite seturi de date: Preferințe, liste de dorințe, și achiziții.

Au existat și alte tipuri de fișiere pe găleată, inclusiv etichete de expediere și unele date legate de inventarul de produse al melijoe.com.

Preferințe

Preferințe datele au fost exportate din conturile clienților. Datele au expus detalii despre gusturile, placerile și antipatiile consumatorilor cu privire la deciziile lor de cumpărare. Au fost zeci de mii de bușteni găsit într-un singur fișier.

Preferințe forme expuse de PII client și date sensibile ale clienților, inclusiv:

- Adrese de email

- Numele copiilor

- sexe

- Datele nașterii

- Preferințele mărcilor

Datele despre preferințe pot fi colectate prin date de achiziție și clicuri pe site. Preferințele sunt adesea folosite pentru a personaliza recomandările de produse ale fiecărui client.

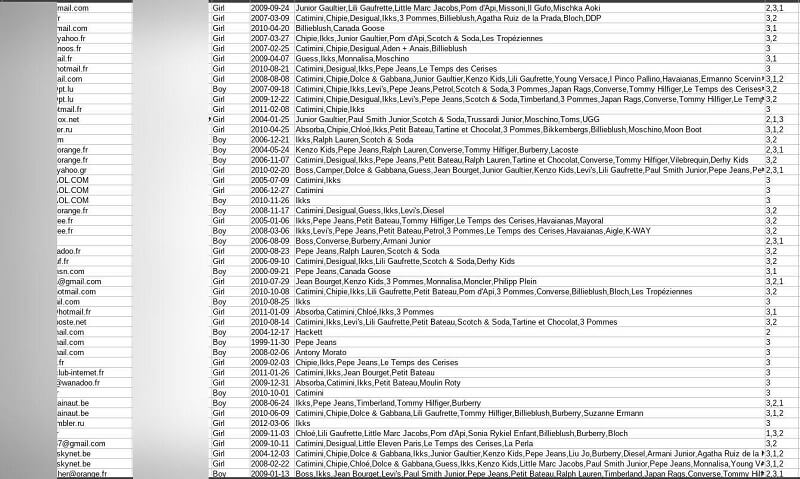

Puteți vedea dovezi ale preferințelor de mai jos.

Jurnalele preferințelor clienților erau pe găleată

wishlists

wishlists datele au dezvăluit detalii despre listele de dorințe ale clienților la fața locului - colecții de produse dorite, organizate de fiecare client. Din nou, aceste informații par să fi fost preluate din conturile clienților. Au fost peste 750,000 de bușteni pe un singur fișier cu date aparținând over 63,000 de adrese de e-mail ale utilizatorilor unici.

wishlists forme expuse de PII client și date sensibile ale clienților:

- Adrese de email

- Data produselor au fost adăugate în listele de dorințe

- Data la care produsele au fost eliminate din listele de dorințe (dacă au fost eliminate)

- coduri articole, folosit pentru a identifica produsele în interior

Listele de dorințe au fost create de clienți înșiși și nu prin urmărirea comportamentului pe site. Listele de dorințe variau de la un articol lung la mii de articole lungi. Listele de dorințe mai lungi ar putea permite cineva să știe mai multe despre articolele preferate ale clienților.

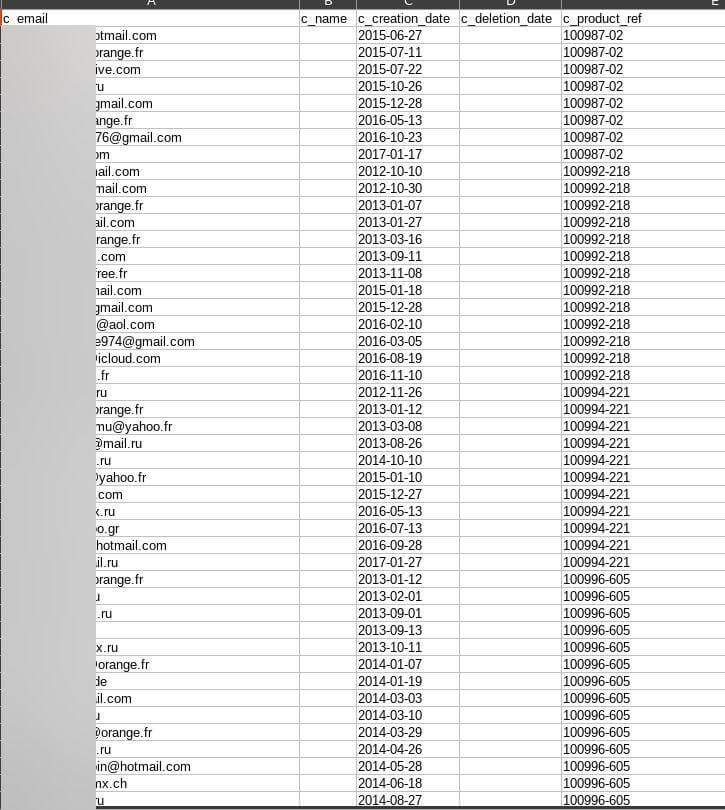

Următoarele capturi de ecran arată dovezi ale listelor de dorințe.

Jurnale vaste de liste de dorințe ale clienților prezentate într-un fișier

Achiziții

Achiziții datele prezentate peste 1.5 milioane de articole cumpărat în sute de mii de comenzi. Au fost ordine de la peste 150,000 de adrese de e-mail unice pe un singur dosar.

Achiziții expus PII client și date sensibile ale clienților, Inclusiv:

- Adrese de email

- Codul SKU al articolelor comandate

- Ora plasării comenzii

- Detalii financiare ale comenzilor, incl. preturile platite si valuta

- Metode de plata, adică Visa, PayPal etc

- Informații de livrare, inc. adresele de livrare și datele de livrare

- Adrese de facturare

Achiziții datele au afectat aparent cel mai mare număr de utilizatori în comparație cu celelalte două seturi de date. Aceste jurnale detaliază pe larg comportamentul de cumpărare al clienților Melijoe. Din nou, acest lucru dezvăluie informații private care ar putea fi folosite împotriva consumatorilor.

Unii clienți au achiziționat un număr mare de produse, în timp ce alți clienți au cumpărat doar unul sau două articole. Ca și în cazul listelor de dorințe, clienții care au comandat mai multe articole au avut mai multe informații expuse despre produsele lor preferate.

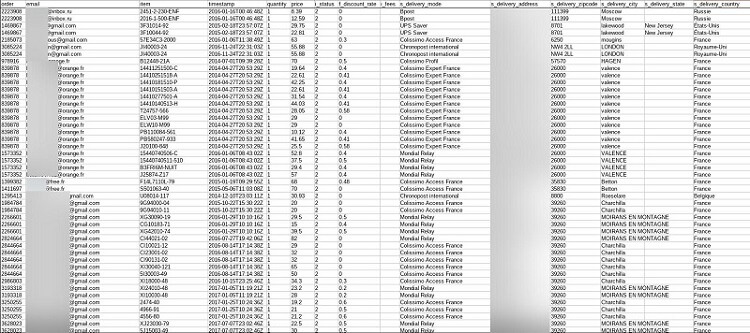

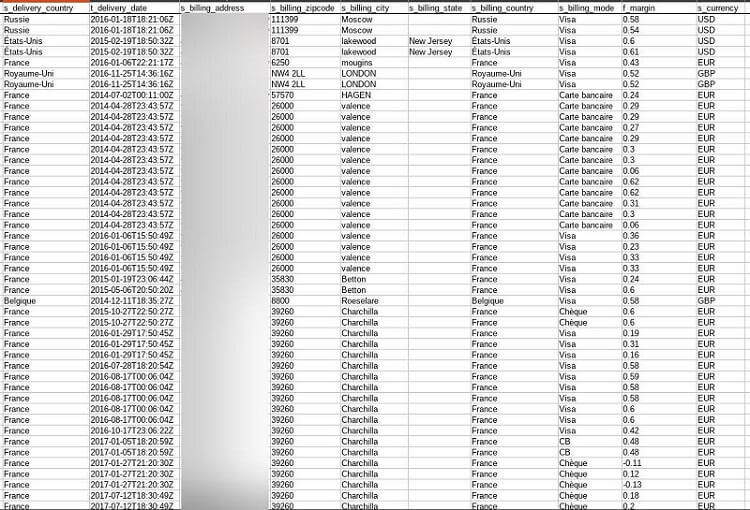

Capturile de ecran de mai jos arată dovezi ale jurnalelor de achiziții.

Jurnalele de achiziții au expus numeroase forme de date

Informațiile despre livrare, facturare și monedă au fost găsite și în jurnale

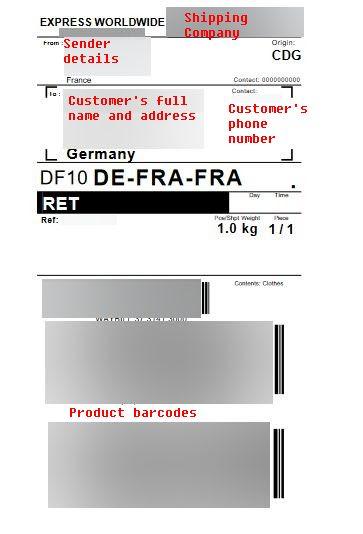

Etichete de expediere

Conține găleată AWS S3 de la Melijoe etichete de expediere. Etichetele de expediere au fost asociate cu comenzile clienților Melijoe. Pe găleată erau peste 300 dintre aceste fișiere.

Expediere etichete a expus mai multe exemple de PII client:

- Nume complete

- Numere de telefon

- Adrese de livrare

- Coduri de bare ale produselor

Puteți vedea mai jos o etichetă de expediere pentru comanda unui client.

O etichetă de expediere găsită pe găleată

Pe lângă datele menționate mai sus, găleata lui Melijoe conținea și informații despre Melijoe's catalog de produse și nivelurile stocurilor.

Am putut analiza doar o mostră din conținutul găleții din motive etice. Având în vedere numărul mare de fișiere stocate pe găleată, ar putea exista câteva alte forme de date sensibile expuse.

Bucket-ul Amazon S3 al lui Melijoe era live și era actualizat în momentul descoperirii.

Este important să rețineți că Amazon nu gestionează găleata lui Melijoe și, prin urmare, nu este responsabil pentru configurarea greșită a acesteia.

Melijoe.com vinde produse unei baze de clienți la nivel mondial și, ca atare, clienții din întreaga lume au fost expuși în găleata negarantată. În primul rând, sunt afectați clienții din Franța, Rusia, Germania, Regatul Unit și Statele Unite.

Estimăm că până la 200,000 de persoane și-au expus informațiile pe bucketul Amazon S3 nesecurizat al Melijoe. Această cifră se bazează pe numărul de adrese de e-mail unice pe care le-am văzut pe găleată.

Puteți vedea o defalcare completă a expunerii datelor Melijoe în tabelul de mai jos.

| Numărul de fișiere expuse | Nearly 2 million files |

| Numărul de utilizatori afectați | Până la 200,000 |

| Cantitatea de date expuse | Aproximativ 200 GB |

| Locația companiei | Franţa |

Bucheta conținea fișiere care au fost încărcate între octombrie 2016 și data la care am descoperit-o - 8 noiembrie 2021.

Conform constatărilor noastre, datele privind fișierele legate de achiziții și liste de dorințe care au fost realizate pe parcursul mai multor ani. Achizițiile detaliate pe găleata lui Melijoe au fost făcute între mai 2013 și octombrie 2017, în timp ce listele de dorințe au fost create între octombrie 2012 și octombrie 2017.

Pe 12 noiembrie 2021, i-am trimis un mesaj Melijoe cu privire la găleata deschisă, iar pe 22 noiembrie 2021, am trimis un mesaj de continuare unor contacte Melijoe vechi și noi. Pe 25 noiembrie 2021, am contactat echipa franceză de răspuns la urgențe informatice (CERT) și AWS și am trimis mesaje de urmărire ambelor organizații pe 15 decembrie 2021. CERT francez a răspuns și am dezvăluit în mod responsabil încălcarea. CERT-ul francez a spus că o vor contacta pe Melijoe, dar nu am mai auzit niciodată de la ei.

Pe 5 ianuarie 2022, am contactat CNIL și am urmărit pe 10 ianuarie 2022. CNIL ne-a răspuns o zi mai târziu, informându-ne că „cazul este tratat de serviciile noastre”. De asemenea, am contactat CERT francez pe 10 ianuarie 2022, care ne-a spus „Din păcate, după multe memento-uri, proprietarul găleții nu a răspuns la mesajele noastre.”

Găleata a fost asigurată pe 18 februarie 2022.

Atât melijoe.com, cât și clienții săi s-ar putea confrunta cu impacturi din cauza acestei expuneri a datelor.

Impactul încălcării datelor

Nu putem și nu știm dacă actori rău intenționați au accesat fișierele stocate pe bucketul Amazon S3 deschis al Melijoe. Cu toate acestea, fără protecție prin parolă, găleata melijoe.com a fost ușor accesibilă pentru oricine ar fi putut găsi adresa URL a acesteia.

Asta înseamnă că un hacker sau un criminal ar fi putut citi sau descărca fișierele găleții. Actorii răi ar putea viza clienții Melijoe expuși cu forme de criminalitate cibernetică, dacă acesta ar fi cazul.

Melijoe ar putea fi analizată și pentru încălcări ale protecției datelor.

Impact asupra Clienților

Clienții expuși melijoe.com sunt expuși riscului de infracțiuni cibernetice din cauza acestei încălcări a datelor. Clienții au exemple extinse de date personale și sensibile expuse pe găleată.

După cum am menționat, clienții cu liste de dorințe mai mari sau istorice de achiziții mai mari au avut mai multe informații expuse despre produsele lor preferate. Acești indivizi s-ar putea confrunta cu atacuri mai personalizate și mai detaliate, deoarece hackerii pot afla mai multe despre placerile și antipatiile lor. Acești clienți ar putea fi vizați și pe baza prezumției că sunt bogați și își pot permite să cumpere o mulțime de produse de ultimă generație.

Phishing și programe malware

Hackerii ar putea viza clienții Melijoe expuși atacuri de phishing și programe malware dacă au accesat fișierele găleții.

Bucket-ul Amazon S3 al Melijoe conținea aproape 200,000 de adrese de e-mail unice ale clienților, care le-ar putea oferi hackerilor o listă lungă de potențiale ținte.

Hackerii ar putea contacta acești clienți în timp ce se prezintă drept un angajat legitim al melijoe.com. Hackerii ar putea face referire la oricare dintre câteva detalii expuse pentru a construi o narațiune în jurul e-mailului. De exemplu, hackerul ar putea face referire la preferințele/lista de dorințe ale unei persoane pentru a convinge clientul că i se oferă o ofertă.

Odată ce victima are încredere în hacker, actorul rău poate lansa tentative de phishing și programe malware.

Într-un atac de tip phishing, un hacker va valorifica încrederea pentru a forța informații mai sensibile și personale de la victimă. Hackerul poate convinge victima să-și dezvăluie acreditările cardului de credit, de exemplu, sau să facă clic pe un link rău intenționat. Odată făcute clic, astfel de linkuri pot descărca programe malware pe dispozitivul victimei - software rău intenționat care permite hackerilor să efectueze alte forme de colectare de date și infracțiuni cibernetice.

Fraude și escrocherii

Hackerii ar putea viza, de asemenea, clienți expuși cu fraudă și escrocherii dacă au accesat fișierele găleții.

Un infractor cibernetic ar putea viza clienții expuși prin e-mail, folosind informațiile din găleată pentru a apărea ca o persoană de încredere, cu un motiv valid pentru a contacta.

Hackerii ar putea exploata încrederea unei ținte pentru a efectua fraude și escrocherii – scheme care sunt concepute pentru a păcăli victima să predea bani. De exemplu, hackerul ar putea folosi detaliile comenzii și informațiile de livrare pentru a efectua o înșelătorie de livrare. Aici, un hacker le-ar putea cere victimelor să plătească o taxă de livrare falsă pentru a-și primi bunurile.

Impact pe melijoe.com

Melijoe poate suferi atât impacturi juridice, cât și penale ca urmare a incidentului de date. Buchetul Amazon S3 configurat greșit al companiei ar fi putut încălca legile privind protecția datelor, în timp ce alte companii ar putea accesa conținutul compartimentului pe cheltuiala melijoe.com.

Încălcări ale protecției datelor

Este posibil ca Melijoe să fi încălcat Regulamentul general privind protecția datelor (GDPR) al UE, deoarece grupul companiei a fost configurat greșit, expunând datele clienților săi.

GDPR protejează datele sensibile și personale ale cetățenilor UE. GDPR guvernează companiile cu privire la colectarea, stocarea și utilizarea datelor clienților, iar orice manipulare necorespunzătoare a datelor este pedepsită conform regulamentului.

Commission nationale de l'informatique et des libertés (CNIL) este autoritatea de protectie a datelor din Franta si este responsabila pentru aplicarea GDPR. Melijoe ar putea intra în vizorul CNIL. CNIL poate emite o amendă maximă de 20 milioane EUR (~23 milioane USD) sau 4% din cifra de afaceri anuală a companiei (oricare este mai mare) pentru o încălcare a GDPR.

Bucket-ul Amazon S3 deschis al Melijoe nu a expus doar datele cetățenilor UE, ci și ale clienților din țări din întreaga lume. Prin urmare, melijoe.com ar putea face obiectul unor pedepse din alte câteva jurisdicții, pe lângă CNIL. De exemplu, Comisia Federală pentru Comerț (FTC) din Statele Unite poate alege să investigheze melijoe.com pentru o posibilă încălcare a Legii FTC, iar Biroul Comisarului pentru Informații (ICO) din Marea Britanie ar putea investiga melijoe.com pentru o posibilă încălcare a legii. Legea privind protecția datelor din 2018.

Cu clienții expuși de pe diferite alte continente pe găleata Melijoe, numeroase autorități de protecție a datelor ar putea alege să investigheze melijoe.com.

Spionaj competițional

Informațiile expuse ar putea fi colectate de hackeri și vândute unor terți care au un interes în date. Acestea pot include companii care sunt concurente ale melijoe.com, cum ar fi alți comercianți de îmbrăcăminte. Agențiile de marketing pot vedea, de asemenea, valoare în datele găleții.

Afacerile rivale ar putea folosi datele pentru a efectua spionaj competitiv. În special, concurenții ar putea accesa lista de clienți a melijoe.com pentru a găsi potențiali clienți pentru propria lor afacere. Companiile rivale ar putea contacta clienții expuși cu oferte în încercarea de a fura afaceri de la Melijoe și de a-și consolida propria bază de clienți.

Prevenirea expunerii la date

Ce putem face pentru a ne menține datele în siguranță și pentru a reduce riscul de expunere?

Iată câteva sfaturi pentru a preveni expunerea datelor:

- Furnizați informațiile dvs. personale numai persoanelor, organizațiilor și entităților în care aveți încredere totală.

- Vizitați numai site-uri web cu un domeniu securizat (adică site-uri web care au un „https” și/sau simbolul de blocare închis la începutul numelui lor de domeniu).

- Fiți deosebit de atenți când furnizați cele mai sensibile forme de date, cum ar fi numărul dvs. de securitate socială.

- Creați parole indestructibile care folosesc un amestec de litere, cifre și simboluri. Actualizați-vă parolele existente în mod regulat.

- Nu faceți clic pe un link dintr-un e-mail, un mesaj sau oriunde altundeva pe internet decât dacă sunteți sigur că sursa este legitimă.

- Editați-vă setările de confidențialitate pe site-urile de rețele sociale, astfel încât numai prietenii și utilizatorii de încredere să vă poată vedea conținutul.

- Evitați afișarea sau introducerea unor forme importante de date (cum ar fi numerele cardurilor de credit sau parolele) atunci când vă conectați la o rețea WiFi nesecurizată.

- Educați-vă despre criminalitatea cibernetică, protecția datelor și metodele care vă reduc șansele de a deveni victima atacurilor de phishing și a programelor malware.

Despre noi

SafetyDetectives.com este cel mai mare site de revizuire antivirus din lume.

Laboratorul de cercetare SafetyDetectives este un serviciu pro bono care își propune să ajute comunitatea online să se apere împotriva amenințărilor cibernetice, educând în același timp organizațiile cu privire la modul de protejare a datelor utilizatorilor lor. Scopul general al proiectului nostru de cartografiere web este de a contribui la transformarea internetului într-un loc mai sigur pentru toți utilizatorii.

Rapoartele noastre anterioare au scos la iveală mai multe vulnerabilități importante și scurgeri de date, inclusiv 2.6 milioane de utilizatori expuși de un Platforma americană de analiză socială IGBlade, precum și o încălcare la a Platforma Brazilian Marketplace Integrator Hariexpress.com.br care a scurs mai mult de 610 GB de date.

Pentru o revizuire completă a rapoartelor privind securitatea cibernetică SafetyDetectives în ultimii 3 ani, urmați Echipa SafetyDetectives Cybersecurity.

- &

- 000

- 2016

- 2020

- 2021

- 2022

- Despre Noi

- acces

- Conform

- peste

- act

- TOATE

- Amazon

- Google Analytics

- anual

- antivirus

- oriunde

- în jurul

- Autentificare

- autoritate

- AWS

- Început

- fiind

- facturare

- Miliard

- marci

- încălcarea

- construi

- afaceri

- întreprinderi

- cumpăra

- capital

- șansele

- Copii

- închis

- Îmbrăcăminte

- colectare

- comision

- comunitate

- Companii

- companie

- Compania

- comparație

- concurenți

- Consumatorii

- conține

- conţinut

- conținut

- ar putea

- scrisori de acreditare

- credit

- card de credit

- Penal

- CrunchBase

- Monedă

- clienţii care

- Cyber

- criminalităţii cibernetice

- Securitate cibernetică

- de date

- încălcării securității datelor

- protejarea datelor

- zi

- afacere

- livrare

- detaliu

- FĂCUT

- diferit

- a descoperit

- descoperire

- Nu

- domeniu

- Domain Name

- e-commerce

- educarea

- mai ales

- spionaj

- estima

- EU

- exemplu

- Exploata

- Față

- fals

- Modă

- Recomandate

- DESCRIERE

- federal

- Comisia Federală de Comerț

- Figura

- capăt

- urma

- următor

- formulare

- găsit

- Franţa

- fraudă

- Franceză

- FTC

- Complet

- de finanțare

- GDPR

- General

- Regulamentul general privind protecția datelor

- Germania

- fete

- Caritate

- bunuri

- grup

- hacker

- hackeri

- Manipularea

- ajutor

- aici

- Înalt

- Cum

- Cum Pentru a

- HTTPS

- sute

- ICO

- important

- include

- Inclusiv

- informații

- interes

- Internet

- inventar

- investiga

- problema

- ianuarie

- jurisdicții

- etichete

- mare

- mai mare

- lansa

- legii

- Scurgeri

- AFLAȚI

- Legal

- Pârghie

- ușoară

- LINK

- Link-uri

- Listă

- Lung

- malware

- Marketing

- piaţă

- Mass-media

- milion

- bani

- cele mai multe

- reţea

- numere

- numeroși

- promoții

- on-line

- deschide

- comandă

- comenzilor

- organizații

- Altele

- proprietar

- plătit

- Paris

- Parolă

- Parolele

- Plătește

- PayPal

- oameni

- personal

- date personale

- personaliza

- Phishing

- atac de phishing

- atacuri de phishing

- platformă

- posibil

- intimitate

- privat

- Pro

- Produs

- Produse

- proiect

- proeminent

- proteja

- protecţie

- furniza

- cumpărare

- cumparate

- achiziții

- de cumpărare

- scop

- gamă

- motive

- a primi

- reduce

- înregistrată

- Regulament

- Rapoarte

- cercetare

- răspuns

- responsabil

- vânzător cu amănuntul

- comercianții cu amănuntul

- Dezvăluit

- revizuiască

- Risc

- Rival

- runde

- Rusia

- Said

- Înșelătorie

- sigur

- securitate

- serviciu

- Servicii

- Livrarea

- teren

- Centre de cercetare

- So

- Social

- social media

- Software

- vândut

- specializată

- Statele

- depozitare

- magazine

- stradă

- Ţintă

- echipă

- Sursa

- lumea

- terțe părți

- mii

- amenințări

- Prin

- de-a lungul

- timp

- Sfaturi

- top

- Urmărire

- comerţului

- Încredere

- unic

- Unit

- Regatul Unit

- Statele Unite

- negarantate

- Actualizează

- us

- utilizare

- utilizatorii

- valoare

- are drept scop

- Vulnerabilitățile

- web

- website

- site-uri web

- dacă

- OMS

- Wifi

- în

- fără

- lume

- lume

- la nivel internațional.

- ani