Când ne-am trezit în această dimineață, fluxul nostru de informații privind securitatea cibernetică a fost plin de „știri” că Apple tocmai a reparat o gaură de securitate descris în mod diferit o „bucă noduroasă”, un „defect critic” care ar putea lăsa Mac-urile „fără apărare” și „Achile”. „călcâiul macOS”.

Având în vedere că de obicei verificăm diversele noastre liste de corespondență cu buletine de securitate înainte de a ne uita chiar afară pentru a verifica vremea, în primul rând pentru a vedea dacă Apple a dezlănțuit în secret un nou aviz peste noapte...

… am fost surprinși, dacă nu chiar alarmați, de numărul de scrieri ale unui raport de eroare pe care nu le-am văzut încă.

Într-adevăr, acoperirea părea să ne invite să presupunem că Apple tocmai a lansat încă o actualizare, la doar o săptămână după precedentul „actualizare pentru tot„, în sine la mai puțin de două săptămâni după a actualizare misterioasă pentru iOS 16, care s-a dovedit a fi un atac de zi zero, aparent folosit pentru a implanta malware prin intermediul paginilor web cu capcane, deși Apple a neglijat să menționeze acest lucru la momentul respectiv:

„Știrile” de azi dimineață au sugerat că Apple nu doar a lansat o altă actualizare, ci a lansat-o în tăcere, neanunțând-o într-un e-mail de informare și nici măcar nu a enumerat-o singură companiei. HT201222 pagina portalului de securitate.

(Păstrează acel link Link HT201222 la îndemână dacă sunteți un utilizator Apple – este un punct de plecare util atunci când apare o confuzie cu patch-urile.)

Este un bug, dar nu unul nou-nouț

Vestea bună, însă, este că dacă tu a urmat sugestia noastră de acum o săptămână pentru a verifica că dispozitivele dvs. Apple s-au actualizat (chiar dacă v-ați așteptat să facă acest lucru de la sine), aveți deja toate remediile de care aveți nevoie pentru a vă proteja de această eroare „Achilles”, mai ales cunoscută ca CVE-2022-42821.

Acesta nu este o eroare nouă, ci doar câteva informații noi despre o eroare pe care Apple reparat saptamana trecuta.

Pentru a fi clar, dacă buletinele de securitate ale Apple au corect, acest bug nu se aplică niciunui sisteme de operare mobile ale Apple și nici nu s-a aplicat niciodată sau a fost deja remediat în versiunea macOS 13 Ventura.

Cu alte cuvinte, eroarea descrisă a fost relevantă numai pentru utilizatorii macOS 11 Big Sur și macOS 12 Monterey, nu a fost niciodată o zi zero și a fost deja corectată.

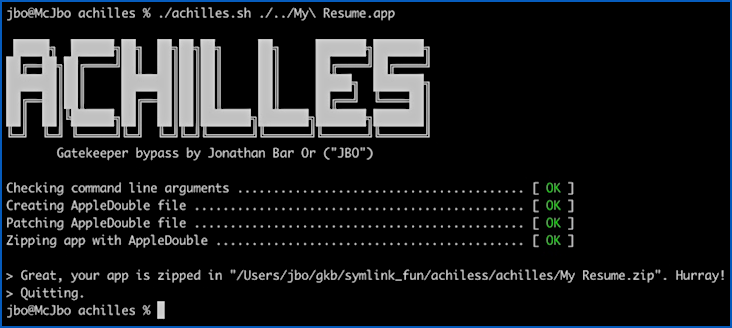

Motivul pentru toată agitația pare să fie publicarea ieri, acum că patch-ul este disponibil de câteva zile, a unei lucrări de la Microsoft intitulate destul de dramatic Călcâiul lui Ahile lui Gatekeeper: descoperirea unei vulnerabilități macOS.

Apple a dat, desigur, doar un rezumat scurt al acestui bug în sine Avertizări acum o saptamana:

Impact: An app may bypass Gatekeeper checks Description: A logic issue was addressed with improved checks. CVE-2022-42821: Jonathan Bar Or of Microsoft

Exploatarea acestui bug nu este îngrozitor de dificilă odată ce știi ce să faci, iar raportul Microsoft explică destul de clar ce este necesar.

Cu toate acestea, în ciuda unor titluri, nu vă lasă exact Mac-ul „fără apărare”.

Mai simplu spus, înseamnă că o aplicație descărcată care ar provoca în mod normal un avertisment pop-up că nu provine dintr-o sursă de încredere nu ar fi semnalată corect de către Apple. Gatekeeper sistemului.

Gatekeeper nu ar putea înregistra aplicația ca descărcare, astfel încât rularea acesteia ar evita avertismentul obișnuit.

(Orice software activ de monitorizare a comportamentului anti-malware și bazat pe amenințări de pe Mac-ul tău va intra în continuare, la fel ca orice setări de firewall sau software de securitate de filtrare web atunci când l-ai descărcat în primul rând.)

Este o eroare, dar nu chiar „critică”

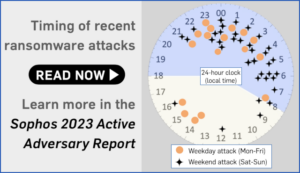

Nici nu este chiar un „defect critic”, așa cum a sugerat un raport din presă, mai ales dacă luați în considerare că actualizările Microsoft Patch Tuesday pentru decembrie 2022 au remediat un un fel de bug foarte asemănător care a fost evaluat doar „moderat”:

Într-adevăr, vulnerabilitatea similară a Microsoft a fost de fapt o gaură zero-day, ceea ce înseamnă că a fost cunoscută și abuzată în afara comunității de securitate cibernetică înainte de apariția patch-ului.

Am descris eroarea Microsoft ca:

CVE-2022-44698: Windows SmartScreen Security Feature Bypass Vulnerability This bug is also known to have been expoited in the wild. An attacker with malicious content that would normally provoke a security alert could bypass that notification and thus infect even well-informed users without warning.

Mai simplu spus, ocolirea securității Windows a fost cauzată de o defecțiune în așa-numita Microsoft Marca web (MOTW), care ar trebui să adauge atribute extinse fișierelor descărcate pentru a indica faptul că acestea provin dintr-o sursă nesigură.

Bypass-ul de securitate al Apple a fost un eșec în mod similar, dar diferit Gatekeeper sistem, care ar trebui să adauge atribute extinse fișierelor descărcate pentru a indica faptul că acestea provin dintr-o sursă nesigură.

Ce să fac?

Pentru a fi corect față de Microsoft, cercetătorul care a dezvăluit în mod responsabil defectul Gatekeeper lui Apple și care a scris raport tocmai publicat, nu a folosit cuvintele „critic” sau „fără apărare” pentru a descrie nici eroarea, nici starea în care a plasat Mac-ul...

…deși denumind bug-ul Ahile și afișând-o ca un Călcâiul lui Ahile a fost probabil un salt metaforic prea departe.

La urma urmei, în legenda greacă antică, Ahile era aproape total imun la răni în luptă, din cauza că mama lui l-a scufundat în magicul râu Styx când era copil.

Dar ea a trebuit să se țină de călcâiul lui în acest proces, lăsându-l cu un singur punct vulnerabil care a fost în cele din urmă exploatat de Paris pentru a-l ucide pe Ahile – cu siguranță o vulnerabilitate periculoasă și o exploatare critică (pe și un defect de zi zero, având în vedere că Parisul pare să fi știut dinainte unde să țintească).

Din fericire, în ambele cazuri – bug-ul de zi zero al Microsoft și bug-ul Apple așa cum a fost găsit de Microsoft – defectele de ocolire a securității sunt acum remediate.

Așadar, a scăpa de ambele vulnerabilități (în mod eficient scufundarea lui Ahile înapoi în râul Styx în timp ce ține celălalt călcâi, care este probabil ceea ce ar fi trebuit să facă mama lui în primul rând) este la fel de ușor ca să vă asigurați că aveți actualizările latet.

- Pe Mac-uri, utilizare: Meniul Apple > Despre acest Mac > Actualizare de software…

- Pe Windows: utilizare setări cont > Windows Update > Verifică pentru actualizări

Știi dinainte

Ce vom spune

Care este, "Nu întârzia,

Corectează-l azi.”

- Ahile

- Apple

- blockchain

- coingenius

- portofele de criptare

- criptoschimb

- CVE-2022-42821

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- Departamentul de Securitate Națională

- portofele digitale

- firewall

- Gatekeeper

- Kaspersky

- MacOS

- malware

- McAfee

- Microsoft

- MOTW

- Securitate goală

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- VPN

- vulnerabilitate

- securitatea site-ului

- zephyrnet

![S3 Ep98: Saga LastPass – ar trebui să încetăm să mai folosim managerii de parole? [Audio + Text] S3 Ep98: The LastPass saga – should we stop using password managers? [Audio + Text] PlatoBlockchain Data Intelligence. Vertical Search. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/bn-1200-300x157.png)