Timp de citit: 5 minute

Explorați ce parte a podului are nevoie de securitate și cum să o implementați.

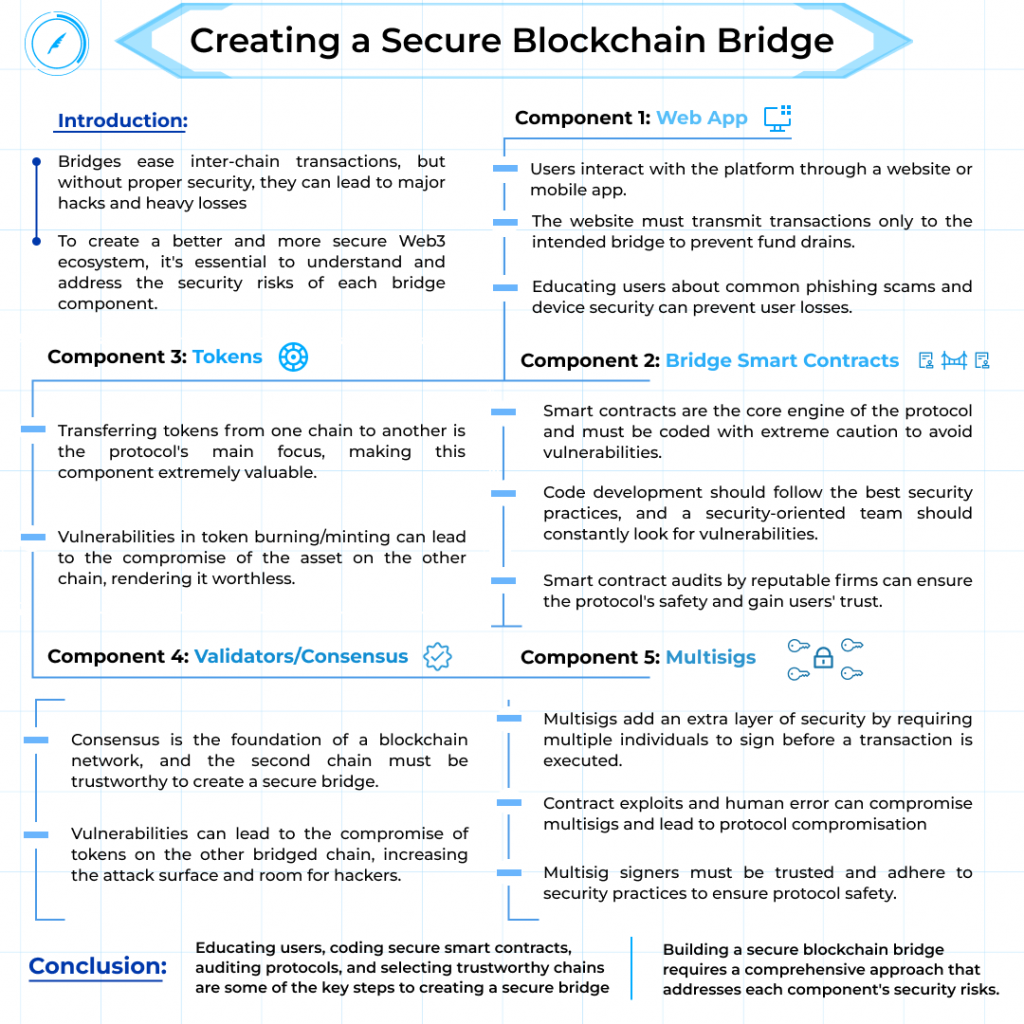

2022 a fost an al hackurilor de poduri, cu 5 hack-uri majore: Qubit, Wormhole, Ronin, Harmony și Nomad. Fiecare protocol s-a confruntat cu pierderi mari de milioane. Podurile ușurează tranzacția inter-lanț, dar ce folos dacă nu le putem păstra în siguranță?

În acest blog, vă prezentăm diferite aspecte ale acelui blog și de ce să fiți conștienți în timp ce construiți sau auditați unul pentru a evita astfel de hack-uri majore pe poduri și pentru a crea un ecosistem Web3 mai bun și mai sigur.

Disecarea podului din punct de vedere al securității

Există diferite aspecte ale unui pod. În mod normal, o punte cuprinde aplicații web, RPC, contracte inteligente, jetoane, validatori, semne multiple și comunitate. Ne vom ocupa de fiecare dintre aceste aspecte și de ce lucruri legate de securitate să căutați în unele dintre acestea.

web App

Această parte este locul în care utilizatorii interacționează cu o platformă pentru servicii. Acesta poate fi un site web sau o aplicație mobilă. Acesta este dezvoltat de creatorul protocolului sau poate fi realizat de o terță parte pentru protocol, acesta interacționează într-o etapă ulterioară cu RPC (mai târziu) pentru a interacționa cu podul de bază.

Principala zonă de risc din aplicația web este site-ul propriu-zis. Site-ul web, care acționează ca o platformă pentru ca utilizatorii să interacționeze cu blockchain-ul, ar trebui să transmită tranzacțiile numai și numai către puntea intenționată și nu unor contracte necunoscute, care ulterior pot epuiza portofelul utilizatorului. Deci ar trebui să existe o verificare adecvată a faptului că fiecare interacțiune dintre platformă și blockchain ar trebui să fie pe contracte cunoscute.

Celălalt factor de risc în aplicațiile web este utilizatorul final. Trebuie să fie mai multe de făcut pentru a educa utilizatorul. Utilizatorii sunt adesea victime ale site-urilor de phishing sau au dispozitivele infectate, ceea ce duce la scurgerea de fonduri. Pentru a vă salva utilizatorul de astfel de protocoale de pierdere, luați în considerare informarea lui despre greșelile comune pe care le fac utilizatorii.

Bridge Smart Contracts

Contractele inteligente fac parte din protocol în care trebuie să fim extrem de precauți și să căutăm în mod constant vulnerabilități în timp ce le codificăm. Ele sunt motorul de bază al protocolului. Puntea va consta din multe astfel de contracte inteligente, iar multe funcționalități vor necesita probabil diferite contracte pentru a interacționa, creând spațiu pentru vulnerabilități.

Contractele inteligente sunt, de asemenea, vizibile pentru toată lumea; acesta este un avantaj că infrastructura blockchain are transparență. Oricine poate vedea ce face protocolul și cum funcționează din punct de vedere tehnic, parcurgând codul de contract inteligent, dar asta înseamnă și că codul sursă este deschis, iar hackerii pot profita de asta. Prin urmare, este extrem de important să vă lăsați protocolul fără vulnerabilități și să îl asigurați în siguranță.

Echipa de dezvoltare care scrie codul pentru contractul inteligent ar trebui să fie o echipă competentă care face un pas orientat spre securitate și, la fiecare pas, întreabă dacă acest bloc de cod poate duce oricum la vulnerabilitate. Sunt respectate cele mai bune practici de dezvoltare? și ar trebui să fie întotdeauna gata în cazul unei breșe de securitate.

Dezvoltarea de contracte inteligente securizate este o sarcină provocatoare. Este nevoie de ani de practică pentru a stăpâni meșteșugul. Astfel, este întotdeauna recomandabil și important să mergeți la un „audit de contract inteligent” de la firme cunoscute precum QuillAudits. Cu o echipă de experți cu experiență, QuillAudits acoperă fiecare aspect al protocolului din punct de vedere al securității și nu lasă nimic la voia întâmplării. Acesta este unul dintre cei mai importanți parametri care dictează succesul oricărui protocol. Prin auditare, protocolul câștigă încrederea utilizatorilor prin publicarea raportului de audit al unei firme recunoscute.

indicativele

Aceasta este partea cea mai valoroasă a protocolului. Protocolul nostru se învârte în jurul acestui lucru; încercăm să transferăm jetoane dintr-un lanț în altul, dar este mai complex să gestionăm jetoanele. Vezi tu, sistemul poate avea multe vulnerabilități, mai ales când vorbim despre ardere/montare.

Un lucru interesant este, în unele cazuri, pool-ul de jetoane pe un lanț este compromis. Ghici ce se va întâmpla cu activul celuilalt lanț? Activul de pe celălalt lanț nu este susținut și nu poate fi contabilizat, ceea ce le poate face fără valoare.

Validatori/Consens

Consensul reprezintă fundamentul unei rețele blockchain. În timp ce Ethereum și alte lanțuri cunoscute sunt cunoscute ca fiind sigure și testate, poate exista o problemă dacă creați o punte pentru un alt lanț nu atât de testat.

Problema nu este doar jetoanele compromise. Poate duce la compromiterea jetoanelor dvs. de pe celălalt lanț cu punte. Al doilea lanț ar trebui să fie de încredere pentru a crea o punte sigură. De asemenea, ridică suprafața de atac și oferă hackerilor spațiu pentru a căuta vulnerabilități.

Multisigs

Unele dintre cele mai dăunătoare atacuri asupra podurilor din 2022 au fost în principal din cauza acestei părți. Deci acesta este un subiect fierbinte pentru securitatea podurilor. Puntea este probabil controlată de unul sau mai multe semne multiple, care sunt portofele care necesită semnarea mai multor persoane înainte ca tranzacția să fie executată.

Multisig-urile adaugă un nivel suplimentar de securitate, nu limitând autoritatea la un singur semnatar, ci prin acordarea dreptului de vot diferitilor semnatari. Aceste semne multiple pot permite, de asemenea, actualizarea sau întreruperea contractelor bridge.

Dar acestea nu sunt sigure. Există multe aspecte legate de securitate. Unul dintre acestea este exploatările contractuale, multisig-urile sunt implementate ca contracte inteligente și, prin urmare, sunt potențial vulnerabile la exploatări. Multe contracte multisigs au fost testate de mult timp și au mers bine, dar contractele sunt încă o suprafață de atac suplimentară.

Eroarea umană este unul dintre factorii majori atunci când vine vorba de securitatea protocolului, iar semnatarii sunt și oameni sau conturi; astfel, ele pot fi compromise, rezultând în compromiterea protocolului. Orice persoană care este semnatară pe un portofel multisig trebuie să aibă încredere că nu este un adversar, desigur, dar trebuie să aibă încredere și să adere la practicile de securitate, deoarece siguranța lor este crucială. pentru siguranța protocolului.

Concluzie

Podurile urmează un mecanism complex și o implementare. Această complexitate poate deschide multe uși pentru vulnerabilități și permite hackerilor să încalce protocolul. Pentru a asigura protocolul de asta, pot fi luate multe măsuri, doar unele dintre ele au fost discutate mai sus, dar nimic nu bate serviciile de audit.

Serviciile de audit oferă cea mai bună vizualizare și analiză a protocolului din punct de vedere al securității. Acest lucru poate ajuta protocoalele să crească popularitatea și încrederea utilizatorilor și să se protejeze de atacuri. Astfel, obținerea unui audit înainte de a intra în funcțiune este întotdeauna recomandată pentru a evita pierderile. QuillAudits a fost în joc de mult timp și și-a făcut un nume foarte bun pentru sine. Verificați site-ul și treceți prin bloguri mai informative.

18 Vizualizări

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://blog.quillhash.com/2023/04/07/part-2-bridging-the-blockchain-creating-a-secure-blockchain-bridge/

- :este

- 2022

- a

- Despre Noi

- mai sus

- Conturi

- Acte

- Suplimentar

- adera

- Avantaj

- mereu

- analiză

- și

- O alta

- oricine

- aplicaţia

- Apps

- SUNT

- ZONĂ

- în jurul

- AS

- aspect

- aspecte

- activ

- At

- ataca

- Atacuri

- de audit

- auditate

- audit

- autoritate

- BE

- deoarece

- înainte

- fiind

- CEL MAI BUN

- Mai bine

- între

- Bloca

- blockchain

- Rețea de blocări

- Blog

- bloguri

- încălcarea

- Pauză

- POD

- punte

- poduri

- punte

- aduce

- Clădire

- by

- CAN

- nu poti

- caz

- cazuri

- precaut

- lanţ

- lanţuri

- provocare

- șansă

- verifica

- cod

- Codificare

- Comun

- comunitate

- competent

- complex

- complexitate

- compromis

- Lua în considerare

- mereu

- contract

- contracte

- controlată

- Nucleu

- Curs

- Covers

- ambarcaţiunilor

- crea

- Crearea

- creator

- crucial

- abuzive

- dezvoltat

- Dezvoltare

- Dispozitive

- diferit

- discutat

- face

- Uși

- fiecare

- ecosistem

- educa

- educarea

- permite

- Motor

- eroare

- mai ales

- ethereum

- Fiecare

- toată lumea

- cu experienţă

- experți

- exploit

- suplimentar

- extrem

- cu care se confruntă

- factori

- Cădea

- firme

- urma

- a urmat

- Pentru

- Fundație

- din

- funcționalități

- funcții

- fond

- câștig

- joc

- obtinerea

- oferă

- Oferirea

- Go

- merge

- bine

- hackeri

- hacks

- manipula

- întâmpla

- nociv

- Armonie

- Avea

- greu

- ajutor

- FIERBINTE

- Cum

- Cum Pentru a

- HTTPS

- punerea în aplicare a

- implementarea

- implementat

- important

- in

- Crește

- individ

- persoane fizice

- informativ

- Infrastructură

- interacţiona

- interacţiune

- interactiv

- interesant

- problema

- IT

- în sine

- A pastra

- cunoscut

- strat

- conduce

- Părăsi

- ca

- Probabil

- trăi

- Lung

- perioadă lungă de timp

- Uite

- de pe

- pierderi

- făcut

- Principal

- major

- face

- multe

- maestru

- max-width

- mijloace

- măsuri

- mecanism

- milioane

- greşeli

- Mobil

- Aplicatie mobila

- mai mult

- cele mai multe

- muta

- multiplu

- multisemn

- nume

- nevoilor

- reţea

- NOMAD

- în mod normal

- of

- on

- ONE

- deschide

- Altele

- parametrii

- parte

- parte

- oameni

- Phishing

- Site-uri de phishing

- platformă

- Plato

- Informații despre date Platon

- PlatoData

- Punct

- Punct de vedere

- piscină

- popularitate

- potenţial

- practică

- practicile

- adecvat

- protocol

- securitatea protocolului

- protocoale

- furniza

- Editare

- qubit

- Quillhash

- ridică

- gata

- recunoscut

- raportează

- reprezintă

- necesita

- rezultând

- Drepturile

- Risc

- Factor de risc

- RONIN

- Cameră

- sigur

- Siguranţă

- Economisiți

- Al doilea

- sigur

- securitate

- Servicii

- să

- semna

- singur

- Centre de cercetare

- inteligent

- contract inteligent

- Contracte inteligente

- So

- unele

- Sursă

- cod sursă

- Etapă

- Pas

- Încă

- succes

- astfel de

- Suprafață

- sistem

- Lua

- ia

- Vorbi

- Sarcină

- echipă

- acea

- lor

- Lor

- se

- Acestea

- lucru

- lucruri

- Al treilea

- Prin

- timp

- la

- semn

- indicativele

- subiect

- tranzacție

- Tranzacții

- transfer

- Transparență

- Încredere

- de încredere

- modernizate

- utilizare

- Utilizator

- utilizatorii

- validatoare

- Valoros

- diverse

- Victimă

- Vizualizare

- vizibil

- Vulnerabilitățile

- vulnerabilitate

- vulnerabil

- Portofel

- Portofele

- web

- Web3

- Ecosistem Web3

- website

- BINE

- bine cunoscut

- Ce

- Ce este

- care

- în timp ce

- voi

- cu

- gaură de vierme

- ani

- Tu

- Ta

- zephyrnet