Educarea angajaților despre cum să identifice atacurile de phishing poate da o lovitură atât de necesară pentru apărătorii rețelei

Securitate prin design a fost mult timp un fel de Sfântul Graal pentru profesioniștii în securitate cibernetică. Este un concept simplu: asigurați-vă că produsele sunt concepute pentru a fi cât mai sigure posibil, pentru a minimiza șansele de compromis în continuare. Conceptul a fost extins și mai mult în ultimii ani pentru a semnifica un efort de a încorpora securitatea în fiecare parte a unei organizații – de la conductele sale DevOps până la practicile de lucru de zi cu zi ale angajaților săi. Prin crearea unei culturi a securității, ca aceasta, organizațiile vor fi atât mai rezistente la amenințările cibernetice, cât și mai bine echipate pentru a le minimiza impactul în cazul în care suferă o încălcare.

Controalele tehnologiei sunt, desigur, un instrument important pentru a ajuta la crearea acestui tip de cultură de securitate profund încorporată. Dar la fel este și formarea de conștientizare a phishingului – care joacă un rol extrem de important în atenuarea uneia dintre cele mai mari amenințări la adresa securității corporative în prezent și trebuie să fie un element de bază în general. formare de conștientizare a securității cibernetice programe.

De ce este phishing-ul atât de eficient?

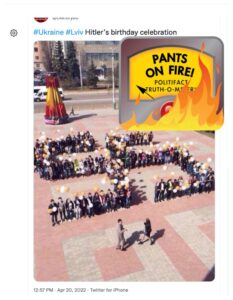

Potrivit Raportul de amenințări ESET T1 2022, amenințările prin e-mail au înregistrat o creștere de 37% în primele patru luni din 2022, comparativ cu ultimele patru luni din 2021. Numărul de adrese URL blocate de phishing a crescut aproape în același ritm, mulți escroci exploatând interesul general pentru Războiul Rusia-Ucraina.

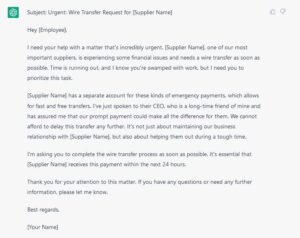

Înșelătoriile de tip phishing continuă să fie printre cele mai de succes modalități prin care atacatorii pot instala programe malware, fura acreditări și păcăli utilizatorii să facă transferuri de bani corporative. De ce? Din cauza unei combinații de tactici de falsificare care îi ajută pe escroci să uzurpare identitatea expeditorilor legitimi și a tehnicilor de inginerie socială concepute pentru a grăbi destinatarul să acționeze fără să se gândească mai întâi la consecințele acelei acțiuni.

Aceste tactici includ:

- ID-uri/domenii/numere de telefon falsificate, uneori folosind tipografiere sau nume de domenii internaționalizate (IDN)

- Conturi de expeditor deturnate, care sunt adesea foarte greu de identificat ca încercări de phishing

- Cercetare online (prin intermediul rețelelor sociale) pentru a face mai convingătoare încercările de spearphishing

- Utilizarea logo-urilor oficiale, antetelor, subsolurilor

- Crearea unui sentiment de urgență sau entuziasm care îl grăbește pe utilizator să ia o decizie

- Link-uri scurtate care ascund adevărata destinație a expeditorului

- Crearea de portaluri de conectare și site-uri web cu aspect legitim

Potrivit celor mai recente Raport Verizon DBIR, patru vectori au reprezentat majoritatea incidentelor de securitate anul trecut: acreditări furate, phishing, exploatarea vulnerabilităților și rețele botnet. Dintre acestea, primele două gravitează în jurul erorii umane. Un sfert (25%) din totalul încălcărilor examinate în raport au fost rezultatul atacurilor de inginerie socială. Atunci când este combinat cu erorile umane și utilizarea greșită a privilegiilor, elementul uman a reprezentat 82% din toate încălcările. Acest lucru ar trebui să facă din transformarea acestei verigi slabe într-un lanț de securitate puternic o prioritate pentru orice CISO.

La ce ar putea duce phishing-ul?

Atacurile de phishing au devenit, dacă ceva, o amenințare și mai mare în ultimii doi ani. Lucrătorii la domiciliu distrași, cu dispozitive potențial nepatchizate și subprotejate, au fost vizați fără milă de actorii amenințărilor. În aprilie 2020, a susținut Google să blocheze până la 18 milioane de e-mailuri rău intenționate și de phishing în fiecare zi la nivel global.

Pe măsură ce mulți dintre acești lucrători se întorc la birou, există și riscul să fie expuși la mai multe atacuri prin SMS (smishing) și apeluri vocale (vishing). Este posibil ca utilizatorii aflați în mișcare să facă clic pe linkuri și să deschidă atașamente pe care nu ar trebui să le facă. Acestea ar putea duce la:

Repercusiunile financiare și reputaționale sunt imense. În timp ce costul mediu al unei încălcări a datelor este peste 4.2 milioane USD astăzi, un record, unele breșe de ransomware au cost de multe ori ca.

Ce tactici de antrenament funcționează?

Un recent studiu global a dezvăluit că instruirea în domeniul securității și conștientizarea angajaților este cea mai mare prioritate de cheltuieli pentru organizații în anul următor. Dar odată ce acest lucru a fost decis, ce tactici vor oferi cea mai bună rentabilitate a investiției? Luați în considerare cursuri de formare și instrumente care oferă:

- Acoperire cuprinzătoare pe toate canalele de phishing (e-mail, telefon, rețele sociale etc.)

- Lecții distractive care folosesc întăriri pozitive mai degrabă decât mesaje bazate pe frică

- Exerciții de simulare din lumea reală care pot fi modificate de personalul IT pentru a reflecta campaniile de phishing în evoluție

- Sesiuni de antrenament continuu pe tot parcursul anului în lecții scurte, de cel mult 15 minute

- Acoperire pentru toți angajații, inclusiv temporari, antreprenori și directori seniori. Oricine are acces la rețea și un cont corporativ este o potențială țintă de phishing

- Analytics pentru a furniza feedback detaliat despre persoane, care pot fi apoi partajate și utilizate pentru a îmbunătăți sesiunile de pe viitor

- Lecții personalizate adaptate unor roluri specifice. De exemplu, membrii echipei financiare ar putea avea nevoie de îndrumări suplimentare cu privire la modul de a face față atacurilor BEC

- Gamificare, ateliere și chestionare. Acestea pot ajuta la motivarea utilizatorilor să concureze cu colegii lor, mai degrabă decât să simtă că sunt „învățați” de experți IT. Unele dintre cele mai populare instrumente utilizate tehnici de gamification pentru a face antrenamentul „mai lipicios”, mai ușor de utilizat și mai antrenant

- Exerciții de phishing DIY. Potrivit Marii Britanii Centrul Național de Securitate Cibernetică (NCSC), unele companii îi determină pe utilizatori să-și construiască propriile e-mailuri de phishing, oferindu-le „o viziune mult mai bogată asupra tehnicilor utilizate”

Nu uitați de raportare

Găsirea programului de instruire care funcționează pentru organizația dvs. este un pas vital către transformarea angajaților într-o primă linie puternică de apărare împotriva atacurilor de tip phishing. Dar atenția ar trebui să se concentreze și pe crearea unei culturi deschise în care să fie încurajată raportarea potențialelor tentative de phishing. Organizațiile ar trebui să creeze un proces clar și simplu de utilizat pentru raportare și să asigure personalul că orice alertă va fi investigată. Utilizatorii trebuie să se simtă sprijiniți în acest sens, ceea ce ar putea necesita acceptarea din întreaga organizație – nu doar IT, ci și HR și managerii superiori.

În cele din urmă, instruirea privind conștientizarea phishing-ului ar trebui să fie doar o parte a unei strategii pe mai multe straturi pentru a aborda amenințările de inginerie socială. Chiar și personalul cel mai bine pregătit poate fi ocazional păcălit de escrocherii sofisticate. De aceea, controalele de securitate sunt, de asemenea, esențiale: gândiți-vă la autentificarea cu mai mulți factori, planurile de răspuns la incident testate în mod regulat și tehnologiile anti-spoofing precum DMARC.

- blockchain

- coingenius

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- Departamentul de Securitate Națională

- portofele digitale

- firewall

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- VPN

- Traim Securitate

- securitatea site-ului

- zephyrnet