Colonial Pipeline Ransomware Recovery

Pe 7 iunie 2021, Departamentul de Justiție al SUA a anunțat că au confiscat 63.69 BTC din răscumpărarea de 75 BTC pe care Colonial Pipeline a plătit-o către DarkSide. Această recuperare a răscumpărării este prima întreprinsă de recent creat DOJ Ransomware and Digital Extortion Task Force.

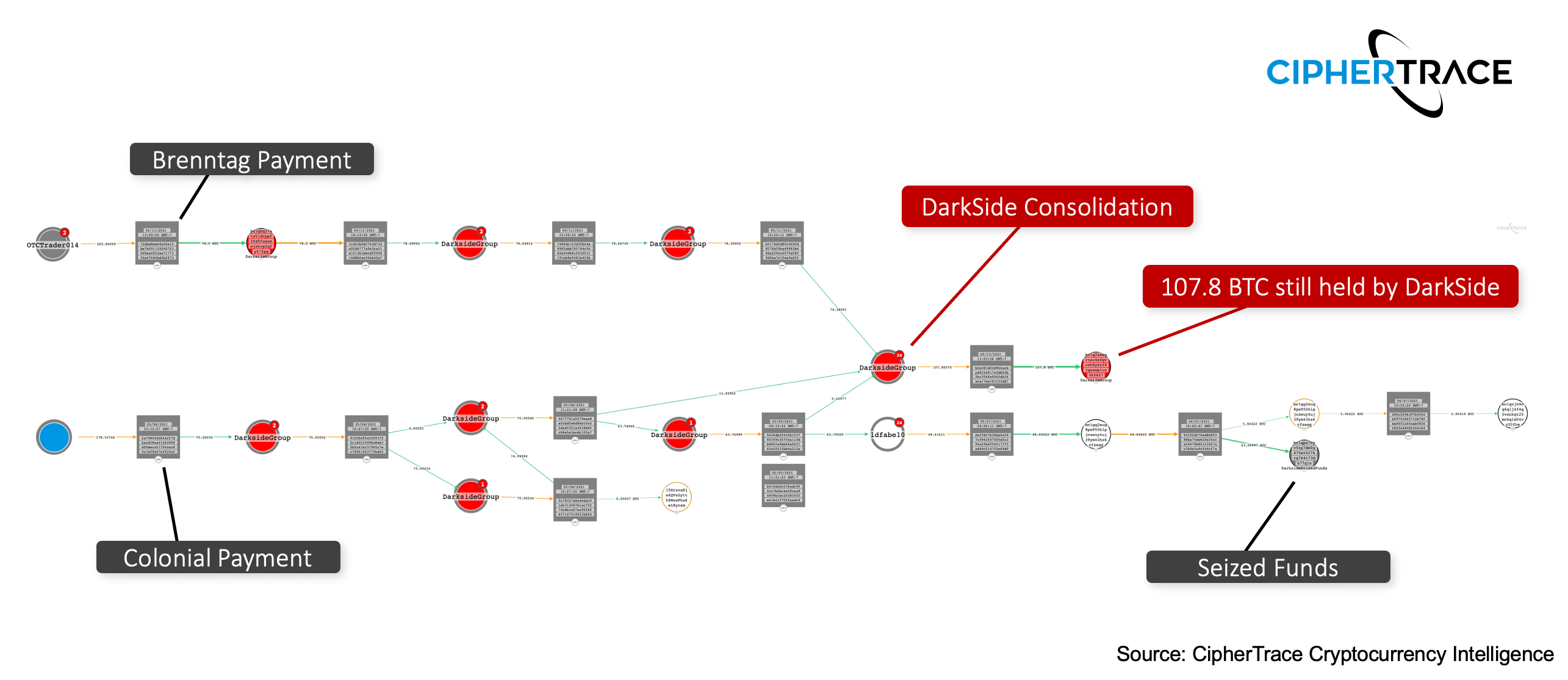

În timp ce FBI a reușit să recupereze aproximativ 85% din Bitcoin Bitcoin este o monedă digitală (numită și cripto-monedă) ... Mai Mult plătit către DarkSide, aceasta reprezintă doar aproximativ jumătate din echivalentul USD plătit inițial din cauza scăderii prețului bitcoin de la plata răscumpărării. Restul de 11.3 BTC au rămas la o altă adresă controlată de DarkSide sau afiliat DarkSide, prezentată în graficul de mai jos. Pe baza unei analize a fluxului de fonduri și a funcționării DarkSide ca model Ransomware-as-a-Service (RaaS), fondurile nesechestrate ar putea fi deținute de operatorii DarkSide, în timp ce fondurile confiscate erau cele deținute de afiliații RaaS care au efectuat hack-ul. . Este o practică obișnuită ca operatorii de ransomware să ia o reducere de 15-30% din răscumpărare, lăsând afiliații RaaS (cei care conduc atacul) cu restul.

Bitcoin este o monedă digitală (numită și cripto-monedă) ... Mai Mult plătit către DarkSide, aceasta reprezintă doar aproximativ jumătate din echivalentul USD plătit inițial din cauza scăderii prețului bitcoin de la plata răscumpărării. Restul de 11.3 BTC au rămas la o altă adresă controlată de DarkSide sau afiliat DarkSide, prezentată în graficul de mai jos. Pe baza unei analize a fluxului de fonduri și a funcționării DarkSide ca model Ransomware-as-a-Service (RaaS), fondurile nesechestrate ar putea fi deținute de operatorii DarkSide, în timp ce fondurile confiscate erau cele deținute de afiliații RaaS care au efectuat hack-ul. . Este o practică obișnuită ca operatorii de ransomware să ia o reducere de 15-30% din răscumpărare, lăsând afiliații RaaS (cei care conduc atacul) cu restul.

Operatorii Darkside au consolidat restul fondurilor Colonial Pipeline cu mai multe alte plăți de răscumpărare, inclusiv cu cea a companiei globale de distribuție a produselor chimice Brenntag, care fusese atacată cu câteva zile mai devreme. Această consolidare de 107.8 BTC de fonduri DarkSide nu a fost încă sechestrată de DOJ și a fost latentă din 13 mai.

Potrivit Mandat de sechestru DarkSide, Cyber Crimes Squad a FBI-ului San Francisco Field Division a folosit analiza blockchain pentru a determina fluxul de fonduri de plată a răscumpărării din Colonial Pipeline. În acest mandat, FBI a anunțat, de asemenea, că dețin cheia privată pentru adresa criptomonedei legată de 63.7 BTC direct urmăribile la plata răscumpărării din Colonial Pipeline. Aceste chei private au fost probabil obținute ca urmare a confiscării recente a serverelor DarkSide pe sau în jurul datei de 13 mai, deoarece raportate prin mesajele trimise afiliaților a operațiunii DarkSide RaaS.

Sechestrarea de cryptocurrency O criptomonedă (sau criptomonedă) este un bun digital des ... Mai Mult prin acces direct, fizic, la portofel nu este obișnuit. Pentru a confisca cripto, oamenii legii trebuie să aibă acces la cheia privată sau să aibă acces la o persoană care poate accesa cheia privată. Acesta este motivul pentru care majoritatea criptomonelor sunt confiscate fie prin intermediul unui schimb, deoarece schimburile dețin cheile private, fie după arestarea unei persoane care are un portofel asupra lor sau printre bunurile lor.

O criptomonedă (sau criptomonedă) este un bun digital des ... Mai Mult prin acces direct, fizic, la portofel nu este obișnuit. Pentru a confisca cripto, oamenii legii trebuie să aibă acces la cheia privată sau să aibă acces la o persoană care poate accesa cheia privată. Acesta este motivul pentru care majoritatea criptomonelor sunt confiscate fie prin intermediul unui schimb, deoarece schimburile dețin cheile private, fie după arestarea unei persoane care are un portofel asupra lor sau printre bunurile lor.

Colonial Pipeline Ransomware Attack

Pe 7 mai 2021, grupul de criminalitate cibernetică cu sediul în Rusia DarkSide a atacat Conducta Colonial, care face parte din sectorul infrastructurii critice din Statele Unite. Ca parte a ransomware-ului, actorii DarkSide au criptat dispozitivele din rețea și au furat fișiere necriptate, amenințând că le vor elibera publicului dacă compania nu plătește. Conform blockchain Un blockchain - tehnologia care stă la baza bitcoinului și a altor c ... Mai Mult analiză, a doua zi Colonial Pipeline a plătit răscumpărarea de 75 BTC, în valoare de peste 4.2 milioane de dolari la acea vreme. În urma atacului, Casa Albă a emis un ordin executiv privind îmbunătățirea securității cibernetice din SUA împotriva „campaniilor cibernetice persistente și din ce în ce mai sofisticate care amenință sectorul public, sectorul privat și, în cele din urmă, securitatea și confidențialitatea poporului american”.

Un blockchain - tehnologia care stă la baza bitcoinului și a altor c ... Mai Mult analiză, a doua zi Colonial Pipeline a plătit răscumpărarea de 75 BTC, în valoare de peste 4.2 milioane de dolari la acea vreme. În urma atacului, Casa Albă a emis un ordin executiv privind îmbunătățirea securității cibernetice din SUA împotriva „campaniilor cibernetice persistente și din ce în ce mai sofisticate care amenință sectorul public, sectorul privat și, în cele din urmă, securitatea și confidențialitatea poporului american”.

Atacul Brenntag Ransomware

La patru zile după atacul Colonial Pipeline, compania globală de distribuție chimică Brenntag a suferit un atac de tip ransomware care a vizat divizia lor din America de Nord. Pe 11 mai, compania a plătit 78.5 BTC, în valoare de aproximativ 4.4 milioane de dolari la acea vreme, către operatorii de ransomware. Similar atacului Colonial Pipeline, ca parte a acestui atac, actorii DarkSide au criptat dispozitivele din rețea și au furat fișiere necriptate. Cu toate acestea, spre deosebire de Colonial Pipeline, fondurile Brenntag nu au fost încă recuperate.

Ce este Ransomware-as-a-Service?

DarkSide este o operațiune Ransomware-as-a-Service (RaaS). În modelele de operare RaaS, dezvoltatorii de programe malware se asociază cu afiliați terți, sau hackeri, care sunt responsabili pentru obținerea accesului la o rețea, criptarea dispozitivelor și negocierea plății răscumpărării cu victima. Ca rezultat al acestui model relativ nou, ransomware-ul poate fi folosit acum cu ușurință de către actorii răi care nu au capacitatea tehnică de a crea ei înșiși malware-ul, dar sunt mai mult decât dispuși și capabili să se infiltreze într-o țintă.

Plata răscumpărării este apoi împărțită între afiliat și operator (dezvoltator). Această împărțire între operatorii de ransomware și afiliatul care a provocat infecția este adesea un semn revelator al modelelor Ransomware-as-a-Service. În majoritatea modelelor RaaS, această împărțire este între 15-30% pentru operator și 70-85% pentru afiliat.

Combaterea ransomware-ului — Ce urmează?

Creșterea rapidă a operațiunilor ransomware-as-a-service precum NetWalker și Darkside a devenit o afacere profitabilă pentru actorii amenințărilor. Aceste recente atacuri împotriva infrastructurii critice demonstrează că ransomware-ul nu afectează numai persoanele. Acesta este motivul pentru care pe 3 iunie Departamentul de Justiție a emis un memorandum pentru toți procurorii federali care anunță că procurorii trebuie să raporteze acum incidentele ransomware în același mod în care raportăm amenințările critice la adresa securității noastre naționale. Pentru a contracara în mod adecvat ransomware-ul, schimbul de informații este esențial. La mijlocul lunii iunie, operatorul RaaS REvil a anunțat că și-a actualizat ethos-ul și comportamentul așteptat pentru a fi luate în considerare în alegerea victimelor ransomware-ului, cum ar fi considerarea școlilor și spitalelor interzise pentru atacuri. Această metodologie actualizată a fost cel mai probabil un efort de a reduce profilul REvil pentru a nu deveni o țintă prioritară pentru US DOJ.

Analiza blockchain oferă informații critice de criptomonedă necesare pentru a urmări actorii ransomware. Numai lucrând împreună prin grupuri precum Ransomware Task Force, firmele de informații despre criptomonede pot contracara acești actori transnaționali ai amenințărilor. Este esențial nu numai să urmărim veniturile ransomware pentru a găsi și opri operatorii, ci și pentru a consolida sistemele și a educa publicul cu privire la modul în care apar aceste compromisuri pentru a atenua în mod corespunzător întreruperile. Firmele de răspuns la incidente au baze de date vaste de plăți de răscumpărare de la clienții lor; identificarea și urmărirea acestor fonduri poate ajuta la construirea unui profil complet al grupului de ransomware.

Deoarece actorii ransomware folosesc blockchain-uri publice pentru a primi plăți, toate tranzacțiile pot fi vizualizate pe lanț, permițând autorităților de aplicare a legii (sau oricui) să urmărească fluxul de fonduri. Utilizarea unui instrument de analiză blockchain precum CipherTrace Inspector oferă chiar și informații suplimentare pentru urmărire și investigare, cum ar fi identificarea momentului în care fondurile au fost depuse într-un schimb. Odată ce fondurile ajung la un schimb centralizat, forțele de ordine pot opri mișcarea fondurilor solicitând ca schimbul să înghețe contul și, dacă utilizatorii ar trebui să treacă printr-un proces KYC, ar putea fi posibil să identifice persoana din spatele adresei.

- 11

- 7

- acces

- Cont

- Suplimentar

- Parteneri

- TOATE

- Toate tranzacțiile

- America

- american

- analiză

- Google Analytics

- a anunțat

- în jurul

- aresta

- activ

- Bitcoin

- blockchain

- BTC

- Clădire

- afaceri

- Campanii

- cauzată

- chimic

- CipherTrace

- Comun

- companie

- consolidare

- infracțiuni

- cripto

- cryptocurrency

- Monedă

- Cyber

- criminalităţii cibernetice

- Securitate cibernetică

- baze de date

- zi

- Departamentul de Justiție

- Dezvoltator

- Dezvoltatorii

- Dispozitive

- digital

- Active digitale

- monedă digitală

- Ruptură

- DOJ

- Ethos

- schimb

- Platforme de tranzacţionare

- executiv

- ordin executiv

- stoarcere

- FBI

- federal

- First

- debit

- Francisco

- Îngheţa

- Complet

- Fondurile

- Caritate

- grup

- Creștere

- hack

- hackeri

- deţine

- spitale

- casă

- Cum

- HTTPS

- identifica

- Impactul

- Inclusiv

- informații

- Infrastructură

- Inteligență

- investigaţie

- IT

- Justiție

- Departamentul de Justitie

- Cheie

- chei

- KYC

- Drept

- de aplicare a legii

- malware

- milion

- model

- securitate naționala

- reţea

- North

- America de Nord

- Operațiuni

- comandă

- Altele

- partener

- Plătește

- plată

- plăți

- deţinere

- preţ

- intimitate

- privat

- cheie privată

- Cheile private

- Profil

- public

- Răscumpărare

- Ransomware

- Atac Ransomware

- Recupera

- recuperare

- raportează

- răspuns

- Revil

- San

- San Francisco

- Școli

- securitate

- acapara

- ocupat

- So

- împărţi

- Statele

- furat

- sisteme

- Ţintă

- Task Force

- Tehnic

- Tehnologia

- actori amenințători

- amenințări

- timp

- Urmărire

- Tranzacții

- Unit

- Statele Unite

- us

- USD

- utilizatorii

- Portofel

- Casă albă

- OMS

- valoare