O SĂPTĂMÂNĂ, DOI BWAINS

Apple patch-uri două zile zero, una pentru a doua oară. Cum a ajuns un criptosistem vechi de 30 de ani crăpat. Toate secretele tale aparțin Zenbleed. Amintindu-ne de acele reclame suspecte pentru PC/Mac.

Nu există player audio mai jos? Asculta direct pe Soundcloud.

Cu Doug Aamoth și Paul Ducklin. Muzică intro și outro de Edith Mudge.

Ne puteți asculta pe SoundCloud, Podcast-uri Apple, Podcast-uri Google, Spotify și oriunde se găsesc podcasturi bune. Sau pur și simplu aruncați URL-ul fluxului nostru RSS în podcatcher-ul tău preferat.

CITIȚI TRANSCRIPTUL

DOUGLAS. Patch-uri Apple, securitate versus performanță și hacking radiouri de poliție.

Toate acestea și multe altele pe podcastul Naked Security.

[MODEM MUZICAL]

Bine ați venit la podcast, toată lumea.

Eu sunt Doug Aamoth; el este Paul Ducklin.

Paul, ce e, amice?

RAȚĂ. E iulie, Douglas!

DOUGLAS. Ei bine, să vorbim despre iulie la noi Săptămâna aceasta în istoria tehnologiei segment.

28 iulie 1993 ne-a adus versiunea 1.0 a Limbaj de programare Lua.

Și chiar dacă nu ați auzit niciodată de Mica Limbă care Ar putea, probabil că ați beneficiat de ea.

Lua este folosit în aplicații precum Roblox, World of Warcraft, Angry Birds, aplicații web de la Venmo și Adobe, ca să nu mai vorbim de Wireshark, Nmap, Neovim și de milioane de aplicații scriptabile mai răspândite.

Paul, folosești Lua în unele dintre articolele Naked Security, dacă nu mă înșel.

RAȚĂ. Sunt un mare fan Lua, Douglas.

Îl folosesc destul de intens pentru propriul scripting.

Este ceea ce îmi place să numesc o „mașină de luptă slabă și rea”.

Are câteva caracteristici minunate: este o limbă foarte ușor de învățat; este un limbaj foarte ușor de citit; și totuși poți chiar să scrii programe în stil funcțional.

(Din punct de vedere tehnic, funcțiile sunt obiecte de primă clasă în limbaj, așa că puteți face tot felul de lucruri îngrijite pe care nu le puteți face cu limbaje mai tradiționale, cum ar fi C.)

Și îl folosesc adesea pentru ceea ce altfel ar fi pseudocod în articolele Naked Security.

Pentru că (A) puteți copia și lipi codul și încercați singuri dacă doriți, iar (B) este de fapt surprinzător de citit, chiar și pentru persoanele care nu sunt familiarizate cu programarea.

Cuvântul Lua înseamnă „lună” în portugheză.

DOUGLAS. Minunat!

Bine, să rămânem la subiectul codului.

Am vorbit de mai multe ori acum despre cel de-al doilea patch de răspuns rapid de la Apple.

Era acolo, nu era acolo, ce s-a întâmplat cu el?

Ei bine, acel patch face acum parte dintr-un actualizare completă, și unul care de fapt a corectat și un al doilea zero-day, Paul.

RAȚĂ. Da.

Dacă îți amintești asta Raspuns rapid, cum ai spus…

… a existat o actualizare cu versiunea (a), care este modul în care îl denotă pe primul, apoi a existat o problemă cu asta (navigare la unele site-uri web care nu analizau corect șirurile User-Agent).

Și astfel Apple a spus: „Oh, nu vă faceți griji, vom ieși cu versiunea (b) intr-o secunda."

Și apoi următorul lucru pe care l-am văzut a fost versiunea (c).

Ai dreptate, ideea acestor răspunsuri rapide este că în cele din urmă ajung în upgrade-urile complete, unde primești un număr complet nou de versiune.

Deci, chiar dacă vă este teamă de răspunsuri rapide, veți primi acele remedieri mai târziu, dacă nu mai devreme.

Și zero-day din WebKit (aceasta a fost chestia cu rapid-Response-pattched) a fost acum însoțită de o remediere zero-day pentru o gaură la nivel de kernel.

Și există unele (cum pot să spun?) „coincidențe interesante” când tu compara-l cu ultima actualizare majoră de securitate a Apple din iunie 2023.

Și anume că zero-day fixat în partea Răspuns rapid a fost în WebKit și a fost atribuit „unului cercetător anonim”.

Iar zero-day-ul pe care-l adaugă acum în nucleu a fost atribuit grupului rus de antivirus Kaspersky, care a raportat faimos că au găsit o grămadă de zero-days pe iPhone-urile propriilor directori, probabil folosite pentru un implant spyware.

Deci, banii inteligenti spun, chiar dacă Apple nu a menționat în mod explicit acest lucru în buletinele lor de securitate, că aceasta este încă o remediere legată de așa-numita Troian de triangulare.

Cu alte cuvinte, programul spion în mod natural care a fost folosit în cel puțin unele atacuri direcționate.

Acest lucru face ca Răspunsul rapid să fie și mai ușor de înțeles (de ce Apple a vrut să-l scoată rapid), deoarece asta împiedică utilizarea browserului pentru a vă păcăli telefonul în primul rând.

Și face ca această actualizare să fie extrem de importantă, deoarece înseamnă că închide gaura din spatele gaurii pe care ne imaginăm că o vor folosi escrocii după ce v-au compromite browserul.

S-ar lega de această a doua vulnerabilitate care le-a dat, în esență, control complet.

DOUGLAS. OK, deci trecem de acum două săptămâni la acum 30 de ani...

… și acesta este un astfel de interesanta poveste.

Este o poveste de avertizare despre a nu încerca să păstrați secretele criptografice ascunse în spatele acordurilor de nedivulgare. [NDA-uri]

Complet cu un nou BWAIN, Paul.

Avem un nou BWAIN!

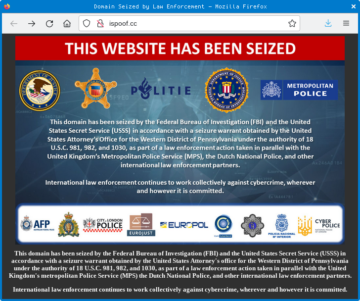

Hacking radiouri ale poliției: defecte cripto de 30 de ani în centrul atenției

RAȚĂ. „Bug cu un nume impresionant.”

Dacă păstrarea secretă a algoritmului este necesară pentru ca acesta să funcționeze corect...

… este nevoie doar de o singură persoană pentru a lua mită, sau pentru a greși sau pentru a-ți face ingineria inversă a produsului, pentru ca totul să se destrame.

Și asta a făcut acest sistem radio TETRA.

S-a bazat pe algoritmi de criptare non-standard, proprietari, secret comercial, cu rezultatul că nu au fost niciodată foarte analizați de-a lungul anilor.

TETRA este Radio cu canal terestre.

Este un fel de telefonie mobilă, dar cu unele avantaje semnificative pentru oameni precum forțele de ordine și primii respondenți, și anume că are o rază de acțiune mai mare, așa că aveți nevoie de mult mai puține stații de bază.

Și a fost conceput de la început cu comunicații unu-la-unu și unu-la-mulți, ceea ce este ideal atunci când încercați să coordonați o grămadă de oameni pentru a răspunde la o urgență.

Din păcate, s-a dovedit a avea unele imperfecțiuni care au fost descoperite abia în 2021 de o grămadă de cercetători olandezi.

Și au așteptat cu răbdare aproape doi ani să-și facă dezvăluirea responsabilă, să iasă la iveală detaliile despre erori, pe care le vor face la o grămadă de conferințe, începând cu Black Hat 2023.

Puteți înțelege de ce vor să facă o mare împotrivă acum, pentru că au stat pe aceste informații, lucrând cu furnizorii pentru a pregăti patch-uri, de la sfârșitul anului 2021.

De fapt, CVE-urile, numerele de erori pe care le-au primit, sunt toate CVE-2022-xxxx, ceea ce indică doar cât de multă inerție există în sistem pe care au trebuit să o depășească pentru a obține patch-uri pentru aceste găuri.

DOUGLAS. Și BWAIN-ul nostru este TETRA:BURST, ceea ce este interesant.

Să vorbim despre unele dintre aceste găuri.

RAȚĂ. Există cinci CVE în total, dar există două probleme principale pe care le-aș considera „momente de predare”.

Prima, care este CVE-2022-24401, tratează problema spinoasă a acordului cheie.

Cum sunt de acord stația dvs. de bază și receptorul cuiva asupra cheii pe care o vor folosi pentru această conversație specială, astfel încât să fie diferită în mod sigur de orice altă cheie?

TETRA a făcut-o bazându-se pe ora curentă, care în mod clar se mișcă doar într-o direcție înainte. (Din câte știm noi.)

Problema este că nu a existat o etapă de autentificare sau verificare a datelor.

Când receptorul se conectează la stația de bază și primește marcajul de timp, nu are o modalitate de a verifica „Este acesta un marcaj de timp real de la o stație de bază în care am încredere?”

Nu exista nicio semnătură digitală pe marcajul de timp, ceea ce însemna că puteți configura o stație de bază necinstită și îi puteți păcăli să vă vorbească folosind *timpul dvs. de timp.

Cu alte cuvinte, cheia de criptare pentru o conversație de la altcineva *pe care ați interceptat-o și ați înregistrat-o deja ieri*...

...ai putea avea o conversație azi nevinovat cu cineva, nu pentru că ai vrut conversația, ci pentru că ai vrut să recuperezi fluxul cheie.

Atunci ai putea folosi acel keystream, *pentru că este același care a fost folosit ieri*, pentru o conversație pe care ai interceptat-o.

Și, desigur, un alt lucru pe care l-ai putea face este, dacă ți-ai dat seama că vrei să poți intercepta ceva marțea viitoare, ai putea păcăli pe cineva să aibă o conversație cu tine *azi* folosind un marcaj temporal fals pentru săptămâna viitoare.

Apoi, când interceptați acea conversație în viitor, o puteți decripta deoarece ați primit fluxul de chei din conversația pe care ați avut-o astăzi.

DOUGLAS. OK, deci acesta este primul bug.

Și morala poveștii este: Nu vă bazați pe date pe care nu le puteți verifica.

În al doilea bug, morala poveștii este: Nu construiți uși din spate sau alte slăbiciuni deliberate.

Este un mare nu-nu, Paul!

RAȚĂ. Este intr-adevar.

Acesta este CVE 2022-24402.

Acum, am văzut în presă că au existat unele argumente cu privire la faptul dacă asta contează într-adevăr ca o ușă din spate, pentru că a fost introdus intenționat și toți cei care au semnat NDA știau că este acolo (sau ar fi trebuit să-și dea seama).

Dar să-i spunem ușă în spate, pentru că este un mecanism programat în mod deliberat prin care operatorii unor tipuri de dispozitive (din fericire nu cele vândute în general polițiștilor sau primilor respondenți, ci cele vândute organizațiilor comerciale)...

…există un mod special în care, în loc să folosești chei de criptare pe 80 de biți, există un buton magic pe care îl poți apăsa și care spune: „Hei, băieți, folosiți doar 32 de biți în loc de 80”.

Și când crezi că am scăpat de DES, standard de criptare a datelor, la începutul mileniului pentru că avea doar chei de 56 de biți, vă puteți imagina, *azi în 2023*, cât de slabă este cu adevărat o cheie de criptare pe 32 de biți.

Costul de timp și materiale pentru efectuarea unui atac cu forță brută este probabil trivial.

Vă puteți imagina, cu câteva laptopuri pe jumătate decente, că o puteți face într-o după-amiază pentru orice conversație pe care doriți să o decriptați.

DOUGLAS. Bine, foarte bine.

Nu în ultimul rând, avem...

… dacă vă amintiți de Heartbleed în 2014, nu vă panicați, dar există un lucru nou numit Zenbleed

Zenbleed: Cum căutarea performanței procesorului v-ar putea pune parolele în pericol

RAȚĂ. Da, este BWAIN numărul doi al săptămânii. [râde]

DOUGLAS. Da, este un alt BWAIN! [RÂSETE]

RAȚĂ. M-am gândit să scriu asta pentru că are un nume drăguț, Zenbleed (numele „Zen” vine de la faptul că bug-ul se aplică la seria de procesoare Zen 2 de la AMD, din câte știu eu), și pentru că acesta a fost găsit de către legendarul vânător de erori de la Google Project Zero, Tavis Ormandy, care și-a îndreptat atenția asupra a ceea ce se întâmplă în interiorul procesoarelor.

Atacurile „sângere”… le voi descrie folosind cuvintele pe care le-am scris în articol:

Sufixul „-bleed” este folosit pentru vulnerabilități care scurg date într-un mod întâmplător pe care nici atacatorul, nici victima nu le pot controla cu adevărat.

Deci, un atac de sângerare este unul în care nu poți introduce un ac de tricotat într-un computer pe internet și să spui „Aha! Acum vreau să găsiți acea bază de date numită sales.sql și încarcă-l pe mine.”

Și nu poți să bagi un ac de tricotat într-o altă gaură și să spui: „Vreau să urmărești decalajul de memorie 12 până când apare un număr de card de credit și apoi să-l salvezi pe disc pentru mai târziu.”

Primești doar date pseudoaleatoare care se scurg din programele altora.

Obțineți lucruri arbitrare pe care nu ar trebui să le vedeți, pe care le puteți colecta după bunul plac minute, ore, zile, chiar săptămâni dacă doriți.

Apoi, puteți să vă faceți munca de date mari pe acele lucruri furate și să vedeți ce obțineți din asta.

Deci asta a găsit Tavis Ormandy aici.

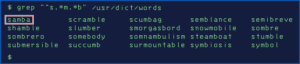

Practic, este o problemă cu procesarea vectorială, care este locul în care procesoarele Intel și AMD funcționează nu în modul lor normal de 64 de biți (unde pot, să zicem, să adauge două numere întregi pe 64 de biți dintr-o singură mișcare), dar unde pot lucra pe 256. -biți bucăți de date la un moment dat.

Și asta este util pentru lucruri precum spargerea parolelor, cryptomining, procesarea imaginilor, tot felul de lucruri.

Este un set complet de instrucțiuni separat în interiorul procesorului; un întreg set separat de registre interne; un întreg set de calcule fanteziste și cu adevărat puternice pe care le puteți face pe aceste numere super-mari pentru rezultate de performanță super-mari.

Care este șansa ca acestea să fie fără erori?

Și asta a căutat Tavis Ormandy.

El a descoperit că o instrucțiune foarte specială care este folosită în mare măsură pentru a evita reducerea performanței...

... ai această instrucțiune magică numită VZEROUPPER care îi spune procesorului: „Deoarece am folosit aceste registre de 256 de biți, dar nu mai sunt interesat de ele, nu trebuie să vă faceți griji că le salvați starea pentru mai târziu.”

Ghici ce?

Această instrucțiune magică, care setează cei 128 de biți de top din toate registrele vectoriale de 256 de biți la zero în același timp, toate cu o singură instrucțiune (puteți vedea că este multă complexitate aici)...

... în principiu, uneori scurge date din alte procese sau fire care au rulat recent.

Dacă abuzați de această instrucțiune în mod corect și Tavis Ormandy a aflat cum să faceți acest lucru, vă faceți propriile instrucțiuni de vector magic și utilizați acest super-cool VZEROUPPER instrucțiunile într-un mod special și ceea ce se întâmplă este că registrele vectoriale din programul dvs. încep ocazional să apară cu valori de date pe care nu ar trebui să le aibă.

Și acele valori ale datelor nu sunt aleatorii.

Sunt de fapt bucăți de date de 16 octeți (128 de biți) *care provin din procesul altcuiva*.

Nu știi al cui.

Știți doar că aceste date necinstite își fac apariția fantomatică din când în când.

Din păcate, Taviso a descoperit că, folosind greșit această instrucțiune într-un fel corect/greșit, el ar putea extrage de fapt 30KB de date necinstite, fantomatice din procesele altor oameni pe secundă per nucleu CPU.

Și deși pare o rată de date foarte lentă (cine și-ar dori 30KB pe secundă la o conexiune la internet în zilele noastre? - nimeni)...

… când vine vorba de obținerea unor bucăți aleatorii de date de 16 octeți din programele altora, de fapt, funcționează la aproximativ 3 GB pe zi per nucleu.

Vor fi bucăți din paginile web ale altora; vor exista nume de utilizator; ar putea exista baze de date de parole; ar putea exista jetoane de autentificare.

Tot ce trebuie să faceți este să treceți prin această aprovizionare extinsă de căți de fân și să găsiți orice ace care arată interesant.

Și partea cu adevărat proastă a acestui lucru este *nu sunt doar alte procese care rulează la același nivel de privilegii ca și tine*.

Deci, dacă sunteți autentificat ca „Doug”, acest bug nu doar spionează alte procese care rulează sub contul de sistem de operare „Doug”.

După cum subliniază însuși Taviso:

Operațiuni de bază precum

strlen, memcpy, și strcmp...

(Acestea sunt funcții standard pe care toate programele le folosesc pentru a găsi lungimea șirurilor de text, pentru a copia memoria în jur și pentru a compara două elemente de text.)

Acele operațiuni de bază vor folosi registre vectoriale, astfel încât să putem folosi eficient această tehnică pentru a spiona acele operațiuni care se întâmplă oriunde în sistem!

Și și-a permis, de înțeles, un semn de exclamare, chiar acolo.

Nu contează dacă se întâmplă în alte mașini virtuale, sandbox, containere, procese, orice.

Cred că de fapt a folosit un al doilea semn de exclamare și acolo.

Cu alte cuvinte, *orice proces*, fie că este vorba de sistemul de operare, fie că este un alt utilizator în același VM ca tine, fie că este vorba de programul care controlează VM, fie că este un sandbox care ar trebui să facă procesarea super-privată a parolelor.

Tocmai primiți acest flux constant de bucăți de date de 16 octeți de la alți oameni și tot ce trebuie să faceți este să stați, să priviți și să așteptați.

DOUGLAS. Deci, fără a aștepta ca furnizorul plăcii de bază să corecească...

Dacă utilizați un Mac, nu trebuie să vă faceți griji pentru acest lucru, deoarece există Mac-uri bazate pe ARM și Mac-uri bazate pe Intel, dar nu Mac-uri AMD, dar cum rămâne cu utilizatorii Windows cu procesoare AMD și poate anumiți utilizatori Linux?

RAȚĂ. Distribuția dvs. Linux poate avea o actualizare de microcod de firmware pe care o va aplica automat pentru dvs.

Și există o caracteristică AMD în esență nedocumentată (sau în cel mai bun caz foarte slab documentată), o comandă specială pe care o puteți da cipului prin ceea ce sunt cunoscute sub numele de MSR-uri sau registre specifice modelului.

Sunt ca instrumente de configurare pentru fiecare rundă de jetoane.

Există o setare pe care o puteți face care se pare că vă imunizează cipul împotriva acestui bug, așa că o puteți aplica.

Există comenzi pentru a face acest lucru pentru Linux și BSD-uri, dar nu cunosc comenzi similare pe Windows, din păcate.

Schimbarea cu registrele CPU specifice modelului [MSR] se poate face pe Windows, dar, în general, aveți nevoie de un driver de kernel.

Și asta înseamnă, de obicei, să îl obțineți de la o terță parte necunoscută, să îl compilați singur, să îl instalați, să dezactivați deconectarea driverului...

…deci fă asta doar dacă ai neapărat nevoie și știi absolut ce faci.

Dacă ești cu adevărat disperat pe Windows și ai un procesor AMD Zen 2, cred că... (nu l-am încercat pentru că nu am un computer potrivit pentru experimentele mele.)

DOUGLAS. Ar trebui să cheltuiești unul. [râde]

Aceasta este legată de muncă!

RAȚĂ. Probabil că ați putea, dacă descărcați și instalați windbg [pronunțat „windbag”], Microsoft Debugger...

… care vă permite să activați depanarea locală a nucleului, să vă conectați la propriul kernel și să vă jucați cu registre specifice modelului [DRAMATIC VOICE] *pe riscul dumneavoastră*.

Și, desigur, dacă utilizați OpenBSD, din câte am auzit, bunul Theo [de Raadt] a spus: „Știi ce, există o atenuare; pornește acest bit special care oprește funcționarea erorii. Vom face acest lucru implicit în OpenBSD, pentru că preferința noastră este să încercăm să favorizăm securitatea chiar și cu prețul performanței.”

Dar pentru toți ceilalți, va trebui fie să așteptați până se remediază, fie să faceți un pic de micro-hacking, totul pe cont propriu!

DOUGLAS. Bine, foarte bine.

Vom fi cu ochii pe asta, observă-mi cuvintele.

Și când soarele începe să apune în emisiunea noastră de astăzi, să auzim de la unul dintre cititorii noștri de pe Facebook.

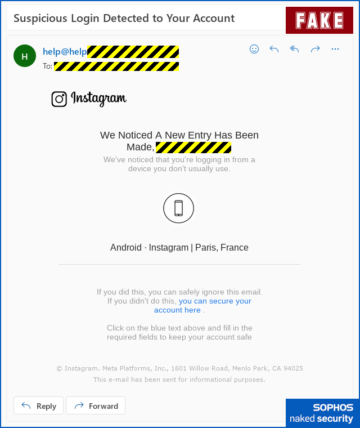

Aceasta se referă la povestea Apple despre care s-a vorbit în partea de sus a emisiunii.

Anthony scrie:

Îmi amintesc, pe vremuri, când utilizatorii Apple obișnuiau să se ciocnească peste mulțimea de PC-uri despre cum arhitectura Apple era etanșă și nu avea nevoie de corecții de securitate.

Paul, asta ridică o întrebare interesantă, pentru că cred că revedem asta cel puțin anual.

Ce le spunem oamenilor care spun că Apple este atât de sigur încât nu au nevoie de niciun software de securitate sau că nu trebuie să-și facă griji cu privire la hacking, malware sau orice fel de chestii de genul acesta?

RAȚĂ. Ei bine, de obicei, dăm un rânjet prietenos și drăguț și spunem: „Hei, își amintește cineva reclamele acelea? Sunt PC/Sunt Mac. Sunt PC/Sunt Mac. Cum a evoluat asta?” [RÂSETE]

DOUGLAS. Bine zis!

Și îți mulțumesc foarte mult, Anthony, pentru că ai scris asta.

Dacă aveți o poveste, un comentariu sau o întrebare interesantă pe care doriți să o trimiteți, ne-ar plăcea să o citim pe podcast.

Puteți trimite un e-mail la tips@sophos.com, puteți comenta oricare dintre articolele noastre sau ne puteți contacta pe rețelele sociale: @nakedSecurity.

Acesta este spectacolul nostru de astăzi; multumesc mult pentru ascultare.

Pentru Paul Ducklin, sunt Doug Aamoth și vă reamintesc, până data viitoare, să...

AMBII. Rămâi în siguranță!

[MODEM MUZICAL]

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. Automobile/VE-uri, carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- BlockOffsets. Modernizarea proprietății de compensare a mediului. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2023/07/27/s3-ep145-bugs-with-impressive-names/

- :are

- :este

- :nu

- :Unde

- $UP

- 1

- 12

- 2014

- 2021

- 2023

- 30

- 32

- 80

- a

- Capabil

- Despre Noi

- despre

- absolut

- abuz

- însoțit

- Cont

- peste

- de fapt

- adăuga

- chirpici

- Anunţuri

- Avantajele

- După

- împotriva

- în urmă

- Acord

- acorduri

- Algoritmul

- algoritmi

- TOATE

- permis

- permite

- deja

- bine

- Cu toate ca

- am

- AMD

- an

- și

- Anual

- Anonim

- O alta

- Anthony

- Orice

- oricine

- oriunde

- separat

- apare

- Apple

- Aplică

- Apps

- arhitectură

- SUNT

- în jurul

- articol

- bunuri

- AS

- At

- ataca

- Atacuri

- atenţie

- audio

- Autentificare

- autor

- în mod automat

- evita

- conştient

- înapoi

- ușă din dos

- Backdoors

- Rău

- de bază

- de bază

- Pe scurt

- BE

- deoarece

- fost

- în spatele

- fiind

- de mai jos

- CEL MAI BUN

- Mare

- Păsări

- Pic

- Negru

- Pălărie neagră

- Brazilia

- adus

- browser-ul

- Navigare

- Bug

- gandaci

- construi

- Buchet

- dar

- buton

- by

- calcule

- apel

- denumit

- a venit

- CAN

- card

- sigur

- șansă

- Caracteristici

- control

- cip

- Chips

- clar

- închidere

- cod

- colecta

- COM

- cum

- vine

- venire

- comentariu

- comercial

- Comunicații

- compararea

- Completă

- complexitate

- compromisor

- calculator

- conferințe

- Conectați

- conexiune

- Connects

- Containere

- Control

- controale

- Conversație

- copiere

- Nucleu

- A costat

- ar putea

- Cuplu

- Curs

- credit

- card de credit

- mulţime

- cripto

- criptografic

- Curent

- cve

- de date

- Baza de date

- baze de date

- zi

- Zi

- Oferte

- decriptaţi

- Mod implicit

- descrie

- proiectat

- detalii

- dispozitiv

- FĂCUT

- diferit

- digital

- direcţie

- dezvăluire

- a descoperit

- do

- face

- Nu

- face

- făcut

- Dont

- Descarca

- dramatic

- şofer

- semnarea șoferului

- Picătură

- Olandeză

- fiecare

- uşor

- în mod eficient

- oricare

- altfel

- Altele

- caz de urgență

- permite

- criptare

- executare

- În esență,

- Chiar

- în cele din urmă

- toată lumea

- captivant

- experimente

- extensiv

- extensiv

- extrage

- ochi

- fapt

- fals

- Cădea

- familiar

- Faimos

- ventilator

- departe

- Caracteristică

- mai puține

- luptă

- imaginat

- Găsi

- descoperire

- First

- Repara

- fixată

- defecte

- Pentru

- din fericire

- Înainte

- găsit

- Gratuit

- prietenos

- din

- Complet

- funcțional

- funcții

- viitor

- în general

- obține

- obtinerea

- Da

- Go

- merge

- bine

- hacking

- HAD

- mână

- sa întâmplat

- lucru

- se întâmplă

- pălărie

- Avea

- având în

- he

- auzi

- auzit

- inima inima

- aici

- Ascuns

- lui

- Lovit

- Gaură

- găuri

- ORE

- Cum

- Cum Pentru a

- http

- HTTPS

- i

- BOLNAV

- idee

- ideal

- if

- imagine

- imagina

- impresionant

- in

- În altele

- într-adevăr

- indică

- inerţie

- informații

- în interiorul

- instala

- Instalarea

- in schimb

- instrucțiuni

- Intel

- interesat

- interesant

- intern

- Internet

- conexiune internet

- în

- problema

- probleme de

- IT

- articole

- ESTE

- iulie

- iunie

- doar

- Kaspersky

- A pastra

- păstrare

- Cheie

- chei

- Cunoaște

- cunoscut

- limbă

- Limbă

- laptop-uri

- în mare măsură

- Nume

- Târziu

- mai tarziu

- Drept

- de aplicare a legii

- scăpa

- Scurgeri

- AFLAȚI

- cel mai puțin

- legendar

- Lungime

- Nivel

- ca

- linux

- Ascultare

- mic

- local

- autentificat

- mai lung

- Uite

- cautati

- Lot

- dragoste

- mac

- Masini

- magie

- Principal

- major

- face

- FACE

- Efectuarea

- malware

- marca

- materie

- max-width

- Mai..

- poate

- me

- însemna

- mijloace

- a însemnat

- mecanism

- Mass-media

- Memorie

- Microsoft

- ar putea

- Millennium

- minte

- minute

- greşeală

- atenuare

- Mobil

- mod

- bani

- morală

- mai mult

- mişcă

- mult

- Muzică

- muzical

- my

- Securitate goală

- Podcast de securitate gol

- nume

- și anume

- aproape

- necesar

- Nevoie

- necesar

- Nici

- nu

- Nou

- următor

- saptamana viitoare

- frumos

- Nu.

- normală.

- acum

- număr

- numere

- obiecte

- of

- de pe

- compensa

- de multe ori

- Vechi

- on

- ONE

- cele

- afară

- de operare

- sistem de operare

- Operațiuni

- Operatorii

- or

- Organizaţii

- Altele

- in caz contrar

- al nostru

- afară

- peste

- Învinge

- propriu

- pagini

- Panică

- parte

- special

- parte

- Parolă

- Parolele

- Plasture

- Patch-uri

- patching

- cu răbdare

- Paul

- PC

- oameni

- oamenii lui

- pentru

- performanță

- persoană

- telefon

- Loc

- Plato

- Informații despre date Platon

- PlatoData

- Joaca

- player

- Podcast

- Podcast-uri

- Punct

- puncte

- Împungere

- Police

- Portugheză

- postări

- puternic

- presa

- privilegiu

- probabil

- Problemă

- procese

- prelucrare

- procesor

- procesoare

- Produs

- Program

- Programare

- Programe

- proiect

- pronunţat

- cum se cuvine

- proprietate

- scop

- pune

- căutare

- întrebare

- repede

- radio

- aleator

- gamă

- rapid

- rată

- Citeste

- cititori

- gata

- real

- într-adevăr

- recent

- recent

- inregistrata

- Recupera

- reducerea

- registre

- legate de

- se bazează

- bazându-se

- minte

- amintindu-

- Raportat

- cercetători

- Răspunde

- răspuns

- răspunsuri

- responsabil

- rezultat

- REZULTATE

- Scăpa

- dreapta

- Rio de Janeiro

- Roblox

- rotund

- RSS

- Alerga

- funcţionare

- Rusă

- Said

- acelaşi

- nisip

- cutii de nisip

- Economisiți

- economisire

- văzut

- Spune

- spunând

- spune

- control

- Al doilea

- Secret

- sigur

- securitate

- vedea

- văzut

- segment

- distinct

- serie

- set

- Seturi

- instalare

- câteva

- navelor

- Pantaloni scurți

- să

- Arăta

- semnat

- semnificativ

- semnare

- asemănător

- întrucât

- sta

- Ședință

- încetini

- inteligent

- So

- până acum

- Social

- Software

- vândut

- unele

- Cineva

- ceva

- SoundCloud

- vorbire

- special

- specific

- Spotify

- spyware

- Etapă

- standard

- Începe

- Pornire

- Stat

- staţie

- Staţii

- şedere

- constant

- furate

- opriri

- Poveste

- stil

- subiect

- prezenta

- astfel de

- potrivit

- soare

- livra

- a presupus

- sistem

- Lua

- ia

- poveste

- Vorbi

- vorbesc

- vizate

- tech

- tehnic

- spune

- mulţumi

- mulțumesc

- acea

- Viitorul

- lor

- Lor

- se

- apoi

- Acolo.

- Acestea

- ei

- lucru

- lucruri

- crede

- Al treilea

- acest

- aceste

- deşi?

- Prin

- timp

- ori

- timestamp-ul

- la

- astăzi

- împreună

- indicativele

- Unelte

- top

- Total

- tradiţional

- încercat

- Încredere

- încerca

- marţi

- ÎNTORCĂ

- transformat

- Cotitură

- Două

- Tipuri

- tipic

- în

- înţelege

- inteligibil

- Lesne de înțeles

- din pacate

- necunoscut

- până la

- Actualizează

- upgrade-ul

- upgrade-uri

- URL-ul

- us

- utilizare

- utilizat

- Utilizator

- utilizatorii

- folosind

- obișnuit

- Valori

- vânzător

- furnizori

- Venmo

- Verificare

- verifica

- versiune

- Impotriva

- foarte

- de

- Victimă

- Virtual

- Voce

- Vulnerabilitățile

- vulnerabilitate

- aștepta

- Aşteptare

- vrea

- dorit

- Warcraft

- a fost

- Ceas

- etanş

- Cale..

- we

- web

- WebKit

- site-uri web

- săptămână

- săptămâni

- BINE

- a mers

- au fost

- Ce

- indiferent de

- cand

- dacă

- care

- OMS

- întreg

- a caror

- de ce

- pe scară largă

- voi

- ferestre

- cu

- Cuvânt

- cuvinte

- Apartamente

- de lucru

- fabrică

- lume

- World of Warcraft

- face griji

- ar

- scrie

- scris

- scris

- ani

- da

- încă

- Tu

- Ta

- te

- Zen

- zephyrnet

- zero

![S3 Ep123: Compania Crypto compromite kerfuffle [Audio + Text] S3 Ep123: Compania Crypto compromite kerfuffle [Audio + Text]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep123-crypto-company-compromise-kerfuffle-audio-text-300x156.png)