Timp de citit: 3 minute

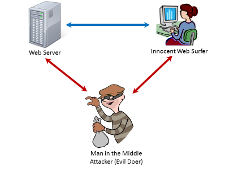

Când erai copil, presupunând că ai crescut într-adevăr, ai jucat vreodată jocul „Man in the Middle”? Aici doi jucători joacă un joc de prindere cu o minge mare, dar trebuie să o arunce peste capul unui al treilea jucător la mijloc. Jucătorul din mijloc câștigă jocul dacă poate intercepta mingea.

Când erai copil, presupunând că ai crescut într-adevăr, ai jucat vreodată jocul „Man in the Middle”? Aici doi jucători joacă un joc de prindere cu o minge mare, dar trebuie să o arunce peste capul unui al treilea jucător la mijloc. Jucătorul din mijloc câștigă jocul dacă poate intercepta mingea.

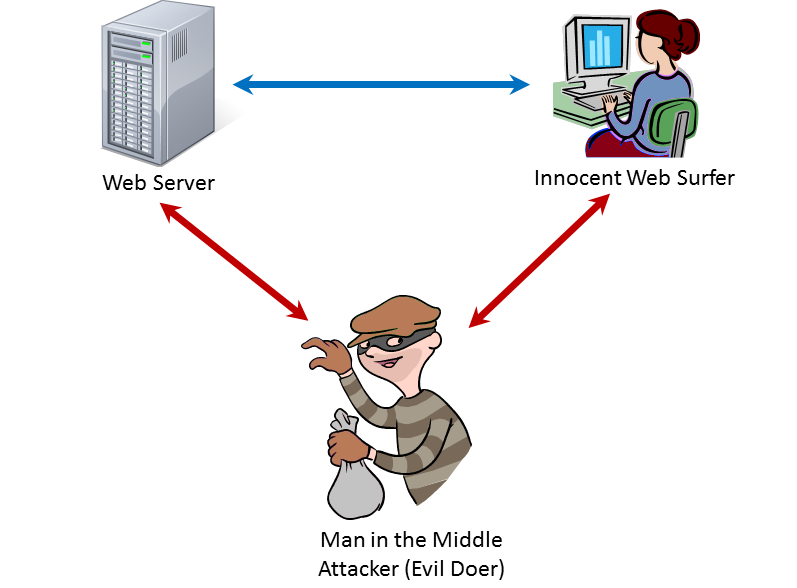

În securitatea rețelei, un „Omul în mijlocul atacului” se referă la un hacker care este capabil să se introducă în mijlocul comunicării dintre un sistem client și un sistem server. El păcălește clientul să creadă că el este serverul și serverul să creadă că este clientul. Dacă hackerul are succes, el câștigă și ținta atacului pierd. În funcție de cât de nefast este atacatorul, ar putea pierde mult timp.

Atacurile Man in the Middle (MIM) pot fi folosite pentru a monitoriza traficul de rețea pentru a fura date valoroase sau acreditări de securitate, cum ar fi ID-urile și parolele. Poate fi folosit pentru a genera un atac de tip denial of service care încetinește sau oprește comunicarea în rețea. Poate fi folosit pentru a redirecționa un vizitator al site-ului web către un site fals, ca parte a unei scheme criminale. Poate fi folosit pentru a intercepta fișiere și e-mailuri. Poate fi folosit pentru a infecta clientul și serverul cu un virus.

De exemplu, un utilizator accesează site-ul web al băncii sale pentru a efectua operațiuni bancare online. Cu toate acestea, un bărbat în mijlocul atacului îl redirecționează către un site web fals care arată exact ca al băncii. Hackerul captează informațiile de conectare și de cont ale utilizatorului. El poate procesa tranzacțiile utilizatorului, astfel încât să nu știe că nimic nu este în neregulă, până când își va găsi contul atacat ulterior de hacker.

Comunicarea web este o preocupare deosebită deoarece protocolul de transfer hipertext (HTTP) utilizează mesaje text ASCII transferate asincron. HTTP nu stabilește o conexiune continuă necesară pentru securitate. Cu http, este relativ simplu pentru un hacker să intercepteze, să citească și să modifice mesajele. Înainte ca internetul să poată fi comercializat în 1994, trebuia să existe o modalitate de a crea conexiuni sigure cu mesaje criptate.

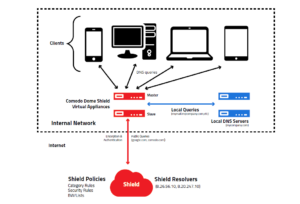

Netscape a creat astfel cu protocolul Secure Socket Layer (SSL) care funcționează împreună cu HTTP pentru a oferi conexiuni securizate și criptate pe internet. Nu aș furniza niciodată informații personale pe un site web decât dacă văd https pe linia de adresă! Cu toate acestea, strategia de criptare folosită de SSL poate lăsa o deschidere pentru un atac MIM. Browserul trimite un mesaj serverului web pentru a începe procesul, iar serverul răspunde cu informații pentru a crea conexiunea securizată într-un fișier numit certificat. Include o valoare numită „cheie” de care are nevoie browserul pentru a-și cripta mesajele pentru server. Dacă un hacker poate crea un proces MIM, poate înlocui propria sa cheie cu cea a serverului web. Apoi poate citi și edita mesajele browserului. Se poate face același lucru cu mesajele serverului.

Acum, aici este partea cu adevărat înfricoșătoare. Tutoriale despre cum să creați un MIM sunt disponibile pe tot internetul, inclusiv videoclipuri YouTube. Dacă acest lucru nu este suficient, există instrumente disponibile pe web care vor automatiza și simplifica procesul de creare a unui MIM. Cum pot puterile existente să permită asta? Pe lângă un mic lucru numit Primul Amendament, există utilizări legitime pentru MIM. Companiile au voie să monitorizeze utilizarea angajaților a resurselor companiei. Ei folosesc MIM pentru a urmări ce fac angajații și pentru a le citi e-mailurile. Sună puțin înfiorător, dar angajații abuzează adesea de privilegiile lor, iar angajatorii au dreptul să știe.

Din fericire, a fost încorporată o altă caracteristică SSL pentru a face față acestei probleme. Un certificat SSL include un câmp pentru o „semnătură”. Semnătura este numele unei părți care a verificat că certificatul provine de la site-ul cu care încearcă să comunice. Un proces MIM poate reuși în continuare dacă certificatul a fost revocat sau este „autosemnat”. Un certificat autosemnat este semnat chiar de site-ul.

Cu toate acestea, dacă certificatul este semnat de o terță parte numită Autoritate de Certificare (CA), browserul are asigurarea că certificatul este de fapt emis proprietarului site-ului.

Problema rezolvata? Parțial, dar mai este un lucru de luat în considerare.

Există diferite niveluri de asigurare oferite de un AC. Pentru tranzacții importante, în special tranzactii financiare, doriți ca utilizatorii site-ului dvs. să fie asigurați că sunteți o operațiune legitimă în desfășurare. Pentru asta, ar trebui să obțineți un Validare îmbunătățită (EV) SSL cel mai înalt nivel de asigurare oferit.

Cu EV de la Comodo, tu și toți vizitatorii unui site web poți fi cu ochii pe „Omul din mijloc”!.

INCEPE O PROBĂ GRATUITĂ OBȚINEȚI-ȚI GRATUIT SCORECARDUL DE SECURITATE INSTANTANALĂ

- blockchain

- coingenius

- portofele de criptare

- criptoschimb

- securitate cibernetică

- cybercriminals

- Securitate cibernetică

- CyberSecurity Comodo

- Departamentul de Securitate Națională

- portofele digitale

- e-commerce

- firewall

- Kaspersky

- malware

- McAfee

- NexBLOC

- Plato

- platoul ai

- Informații despre date Platon

- Jocul lui Platon

- PlatoData

- platogaming

- VPN

- securitatea site-ului

- zephyrnet