- Un atac Sybil este un atac rău intenționat care vizează întreaga rețea cripto și creează conturi duplicate pentru a se prezenta drept utilizatori reali.

- Un atac direct este adesea simplu și începe cu o singură notă în cadrul rețelei cripto, falsificarea sau duplicarea altor noduri.

- Două aspecte critice fac atacul Subil greoi. Primul este că un cripto hacker îl poate lansa din interiorul sau din exteriorul rețelei cripto.

Totul în era digitală are un contrafăcut, un duplicat puțin mai ieftin sau lipsit de calitatea adecvată a originalului. Dublarea sau imitarea este adesea un răspuns la creșterea cererii. În criptomoneda, duplicarea este obișnuită, deoarece activele digitale diferă ușor de una. Aceasta poate fi în termeni de marcă, mecanism sau chiar un Titlu. Din păcate, cripto-hackerii și escrocii au luat arta duplicării și au folosit-o pentru a ocoli standardele de securitate stabilite în securitatea Blockchain. Odată cu recenta revoltă din ecosistemul cripto al Africii, hackerii de cripte au ochii pe profitul din creșterea numărului de utilizatori. Atacul Sybil este atacul critic de duplicare care are loc adesea și acceptă alte vulnerabilități de securitate blockchain.

Ce este un atac Sybil

Tehnologia blockchain și rețelele cripto au transformat lumea tehnologică. Pe măsură ce intrăm în noua era, unii doresc să profite de activele digitale fără a trece prin procesul așteptat. De la conceptul său inițial publicitar de debut, funcționalitatea principală a securității blockchain a fost de a reduce orice modificare a datelor. Cu toate acestea, escrocii cripto și-au modificat gândirea și au folosit creativitatea pentru a crea noi atacuri cripto. Atacul lui Sybil este rezultatul unei asemenea ingeniozități.

De asemenea, Citiți Cum se rezolvă trilema blockchain folosind sharding

Un atac Sybil este un atac rău intenționat care vizează întreaga rețea cripto și creează conturi duplicate pentru a se prezenta drept utilizatori reali. Acest lucru aduce, în general, mai multe probleme, mai ales atunci când mecanismul de consens este necesar pentru a finaliza procesul de validare.

Un atac Sybil compromite securitatea blockchain și rețeaua cripto prin preluarea lent de web și active digitale prin noduri false.[Foto/DCXLearn]

Cuvântul Sybil provine din cartea „Sybil” a unei cunoscute scriitoare Flora Rheta Schreiber. Personajul principal al acestei cărți este Sybil Dorsett, o tânără care suferă de tulburare de identitate disociativă (DID). DID este o tulburare și un fenomen psihologic care permite indivizilor să aibă identități diferite.

Acesta este mecanismul precis pe care îl utilizează un hacker cibernetic. Un hacker cibernetic poate prelua o întreagă rețea blockchain creând mai multe identități, iar mecanismele din spatele rețelei cripto vor crede că există 30 de noduri. De fapt, ar putea fi unul sau două noduri.

Scopul final principal al acestui atac este de a ocoli securitatea blockchain. Pentru a profita de utilizatorii legitimi prin uzurparea identității acestora și folosind acreditările contului lor pentru activele digitale.

Un atac Sybil permite unui hacker să creeze un cont cu un scor de reputație ridicat. Acest lucru face să pară că individul a validat mai multe blocuri în cadrul rețelei cripto. Dacă sistemul blockchain observă acest lucru, acesta va atribui utilizatorului un nou parteneriat de validat, iar ciclul se repetă.

Cum funcționează Sybil

Similar cu planificarea unui proiect sau formularea unei strategii, cripto-hackerii urmează un plan pas cu pas pentru a executa atacul Sybil. Sybil creează, în general, mai multe persoane. Aceasta înseamnă că fiecare cont trebuie să pară legitim, prin urmare, va necesita uzurparea identității unui utilizator legitim. Pentru a realiza acest lucru, hackerii tind să găsească modalități de a obține acreditări, cum ar fi adrese de e-mail și parole, și vizează în principal cetățenii neștiutori care renunță în mod nevinovat la astfel de informații vitale.

Următorul pas într-un atac Sybil este duplicarea contului achiziționat. Acest pas este cunoscut sub numele de phishing și are consecințe terifiante. Ceea ce este important de reținut este că ceea ce face un Sybi; atac nemilos este încorporarea sa de atacuri suplimentare. În procesul său, necesită mecanismul de atacuri de tip phishing către utilizatori duplicați prin acreditări furate.

În cele mai multe cazuri, duplicatul creat este aproape identic cu contul real. Odată ce fondurile sunt toate setate și funcționale, hackerul cripto găsește o rețea cripto țintă care poate avea diverse lacune în securitatea blockchain-ului și încorporează utilizatorii contrafăcuți.

Potrivit experților în securitate, efectuarea unui atac Sybil nu este nerealist. Odată ce utilizatorii duplicați trec neobservați de sistemul de securitate blockchain, hackerul cripto este în general liber să facă ce vrea.

De ce atacul lui Sybil este amenințător

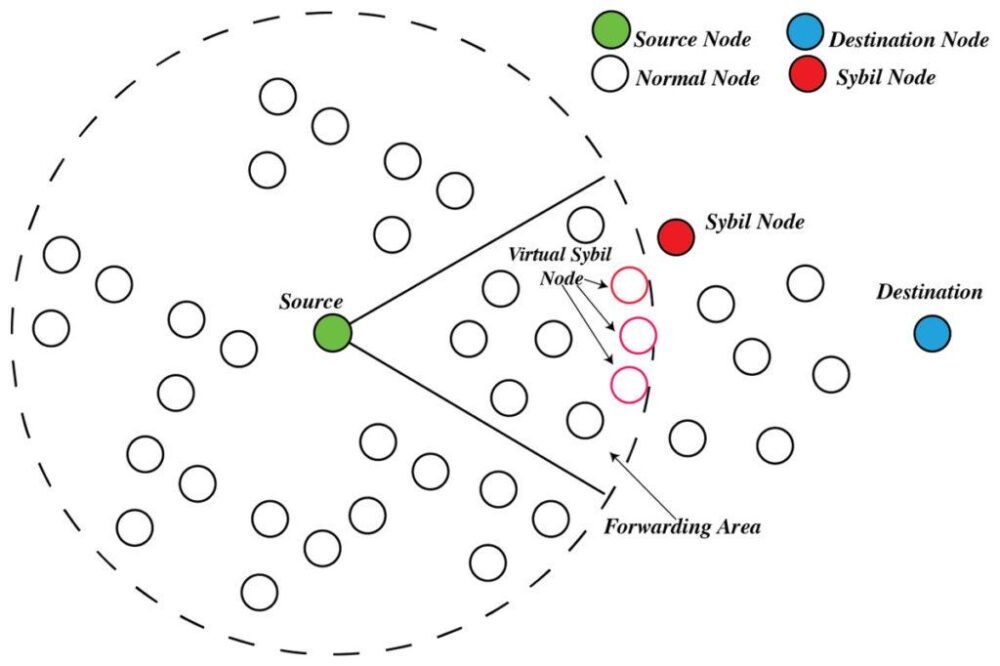

Două aspecte critice fac atacul Subil greoi. Primul este că un cripto hacker îl poate lansa din interiorul sau din exteriorul rețelei cripto. Cunoscut mai frecvent ca atac direct sau indirect.

Un atac direct este adesea simplu și începe cu o singură notă în cadrul rețelei cripto, falsificarea sau duplicarea altor noduri. Aici hackerul cibernetic se asigură că nodul real interacționează cu toate celelalte noduri. Odată ce măsurile de securitate blockchain nu reușesc să observe, nodurile existente tind să comunice cu nodurile Sybil (noduri duplicate), influențând direct și crescând autenticitatea acestora.

Atacul indirect implică atacul Sybil inițiat de un nod real din cadrul rețelei cripto. Hackerul cripto accesează un utilizator legitim și începe procesul de duplicare în numele acestuia.

Al doilea aspect care face ca atacurile lui Sybil să fie greoaie este capacitatea sa de a încorpora alte atacuri. Însuși procesul său implică încorporarea mecanismului unui atac de tip phishing. Pe lângă numărul de noduri false din rețeaua cripto care înlocuiește numărul de noduri reale, atacatorul poate lansa un atac de 51%. Astfel, un hacker cripto va avea control complet asupra rețelei blockchain folosind unul sau două noduri.

Prevenirea atacului

Totul nu este în zadar, deoarece securitatea blockchain a avansat semnificativ de-a lungul anilor. Se ia în considerare posibilitatea unor forme noi și mai sofisticate de încălcări ale datelor. Un atac Sybil de succes este intimidant, mai ales că înseamnă, în general, preluarea unei rețele criptografice și accesarea majorității activelor digitale. Este surprinzător de ușor de evitat.

De asemenea, Citiți Vulnerabilitățile de securitate NFT care afectează Piața NFT.

Iată câteva linii directoare:

- Mecanism de consens – În acest scenariu, determinarea mecanismului de consens utilizat este crucială înainte de a participa la orice rețea de criptomonede. Instrumentul Proof-of-Stake face în mod intenționat diverse atacuri imposibil de realizat. De asemenea, un atac Sybil va necesita mai întâi cheltuirea monedelor cripto înainte de a obține statutul de validator. Va avea nevoie de o sumă mare de bani pentru a efectua un astfel de atac.

- Folosind autentificarea cu doi factori: Mai multe organizații oferă autentificări cu doi factori. Acest lucru împiedică inițial a doua fază a unui atac Sybil să obțină acreditări. Un MFA de 2 îngreunează accesul hackerului cripto, deoarece chiar dacă parola este compromisă, acesta va necesita în continuare un cod suplimentar, fie trimis prin text sau e-mail.

- Portofel rece - asigurarea faptului că aveți un portofel hardware/rece garantează siguranța activelor dvs. digitale de a fi accesate pe Internet. Dacă un atacator obține acces la contul dvs., nu va putea accesa activele dvs. digitale.

- Validarea identității - Identificarea dacă un utilizator este sau nu cel care pretinde că previne în mod semnificativ atacurile Sybil, dezvăluind adevărata natură a utilizatorilor falși. Din păcate, această metodă va necesita încorporarea unui sistem central care să guverneze identitățile indivizilor. Această metodă este cea mai valoroasă și controversată, deoarece contravine explicit a ceea ce reprezintă blockchain și cripto; descentralizare.

Concluzie

Atacul Sybil va deveni în cele din urmă învechit din cauza integrării mecanismului Proof-of-Stake, deoarece multe platforme de schimb criptografic fie trec, fie trec la PoS. Deși există măsuri de securitate blockchain care împiedică atacurile Syblin, un astfel de atac este totuși posibil. Rămâneți informat despre cum să o evitați este esențial pentru a o preveni.

- Bitcoin

- blockchain

- blockchain și web3

- atacuri blockchain

- respectarea blockchain-ului

- conferință blockchain

- Securitate Blockchain

- coinbase

- coingenius

- Consens

- cripto

- Adopția criptografică în Africa

- conferință cripto

- cripto miniere

- cryptocurrency

- descentralizată

- DEFI

- Active digitale

- ethereum

- masina de învățare

- ştiri

- jeton non-fungibil

- Plato

- platoul ai

- Informații despre date Platon

- PlatoData

- platogaming

- Poligon

- dovada mizei

- atacul sibilului

- W3

- Web 3 Africa

- zephyrnet