Timp de citit: 6 minute

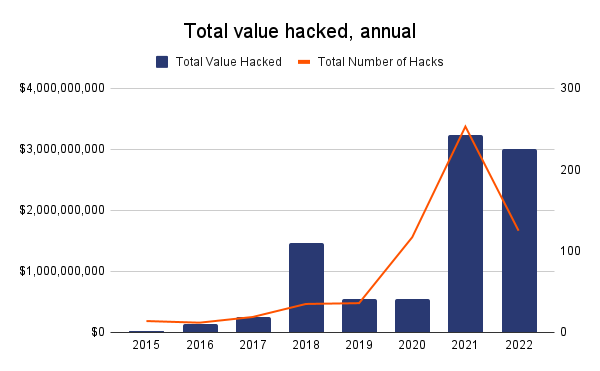

Activele cripto piratate în 2022 vor depăși probabil fondurile furate de 2021 miliarde de dolari din 3.2, afirmă firma de securitate criptografică Chainalysis.

Sursa imagine: Chainalysis.

Încălcările de securitate și exploatările de cod sunt centrul de interes pentru atacatorii care încearcă să fure criptomonede. Ca să nu mai vorbim de faptul că protocoalele DeFi devin ținte irezistibile pentru asalt.

În special în 2022, podurile cross-chain pregătesc scena pentru cea mai nouă tendință de hack, reprezentând 64% din furturile de fonduri în acest an.

Să examinăm ce a mers prost în spatele celor mai mari hack-uri criptografice din 2022 și să vedem cum să abordăm securitatea web3.

Desfășurarea celor mai mari hack-uri din 2022

Podul Axie Infinity Ronin

Fonduri furate: 62,40,00,000 USD

Data: 23 martie 22

Rețeaua Ronin a lucrat la modelul Proof-of-Authority cu nouă noduri de validare. Din nouă, cinci noduri trebuie să aprobe pentru a trece tranzacțiile în pod. Patru noduri de validare sunt membrii echipei interne Sky Mavis și necesită doar o singură semnătură pentru a valida o tranzacție.

În exploitul Ronin, hackerul a reușit să obțină acces la cel de-al cincilea nod validator utilizând nodul RPC. Nodul RPC fără gaz a fost înființat cu un an înainte pentru a reduce costurile pentru utilizatori în timpul traficului intens de rețea.

Astfel, hackerul a făcut retrageri în două tranzacții prin includerea nodurilor. 173,600 ETH s-au scurs în prima tranzacție și 25.5 milioane USDC în a doua din contractul de pod Ronin. Cel mai mare furt de fonduri din istoria criptografiei a fost identificat doar șase zile mai târziu, a avut loc hack-ul.

Podul BNB

Fonduri furate: 58,60,00,000 USD

Data: 6 octombrie'22

Puntea BNB conectează vechiul lanț Binance Beacon și lanțul Binance Smart. Hackerul a exploatat o vulnerabilitate și a reușit să bată două loturi de 1 milion de BNB fiecare - un total de 2 milioane de BNB în valoare de aproximativ 586 de milioane de dolari la momentul hackului.

Iată planul de atac.

Atacatorul a arătat dovezi false pentru depozitele din lanțul Binance Beacon. Puntea Binance a folosit o verificare IAVL vulnerabilă pentru a verifica dovezile că hackerul a reușit să le falsifice și să procedeze cu retragerea.

Hackerul a direcționat apoi fondurile către portofel, depunându-le pe protocolul Venus, o platformă de împrumut BSC, ca garanție, în loc să arunce direct BNB.

Gaura de vierme

Fonduri furate: 32,60,00,000 USD

Data: 2 feb'22

Wormhole, puntea dintre Ethereum și Solana, a suferit o pierdere de 120,000 de Ether înfășurat, care însumau 321 de milioane de dolari la acea vreme din cauza unui exploit de cod.

Hackul a avut loc în Solana prin manipularea podului cu informații care arată că 120k ETH sunt trimise pe lanțul Ethereum. Drept urmare, hackerul ar putea bate un echivalent a 120k în wETH de la Solana.

Atacatorul a folosit „SignatureSet” al tranzacției anterioare pentru a împiedica mecanismul de verificare a podului Wormhole și a folosit funcția „Verify-signatures” din contractul de pod principal. Discrepanțele în „solana_program::sysvar::instructions” iar „solana_program” a fost exploatat de utilizator pentru a verifica o adresă care conținea doar 0.1 ETH.

În urma acestui lucru și printr-o exploatare a codului ulterioară, hackerul a bătut în mod fraudulos 120 WHETH pe Solana.

Podul Nomad

Fonduri furate: 19,00,00,000 USD

Data: 1 august'22

Podul Nomad a experimentat o lovitură fatală devenind o țintă suculentă pentru oricine care se alătură echipei de hackeri.

În timpul actualizării de rutină a podului, contractul Replica a fost inițializat cu un defect de codare care a afectat grav activele. În contract, adresa 0x00 a fost setată ca rădăcină de încredere, ceea ce însemna că toate mesajele erau valide în mod implicit.

Tranzacția de exploatare a hackerului a eșuat la prima încercare. Cu toate acestea, adresa Tx a fost copiată de către hackeri următori care au apelat direct funcția process() deoarece validitatea este marcată pentru a fi „dovedită”.

Actualizarea a citit valoarea „mesajelor” de 0 (invalid) ca 0x00 și, prin urmare, a trecut validarea ca „dovedită”. Aceasta înseamnă că orice funcție process() a fost transmisă pentru a fi validă.

Așa că hackerii au putut spăla fonduri făcând copierea/lipirea aceluiași proces() să funcționeze și înlocuind adresa anterioară a exploatatorului cu a lor.

Acest haos a dus la o scurgere de lichiditate de 190 de milioane de dolari din protocolul podului.

vrejul de fasole

Fonduri furate: 18,10,00,000 USD

Data: 17 apr'22

Practic, a fost un atac de guvernare care l-a determinat pe hacker să obțină 181 de milioane de dolari.

Hackerul a reușit să ia un împrumut rapid suficient pentru a vota și a promova o propunere rău intenționată.

Fluxul de atac este următorul.

Atacatorii au dobândit puterea de vot luând un împrumut rapid și au acționat imediat pentru a executa o propunere de guvernanță rău intenționată de urgență. Absența întârzierii în executarea propunerii a stat în favoarea atacului.

Hackerul a făcut două propuneri. Primul este de a transfera fondurile din contract către ei înșiși, iar următoarea propunere este de a transfera 250 USD în $BEAN la adresa de donație din Ucraina.

Fondurile furate au fost apoi folosite pentru a rambursa împrumutul și a direcționat restul către Tornado numerar.

wintermute

Fonduri furate: 16,23,00,000 USD

Data: 20 septembrie'22

Compromisul cu portofelul fierbinte a dus la o pierdere de 160 de milioane de dolari pentru Wintermute.

Instrumentul de blasfemie folosit pentru crearea adreselor de vanitate avea o vulnerabilitate. Portofelul fierbinte al lui Wintermute și contractul de seif DeFi aveau ambele adrese de vanity. Slăbiciunea instrumentului de blasfemie a dus la compromisul cheilor private ale portofelului, urmată de furtul de fonduri.

Piețele de mango

Fonduri furate: 11,50,00,000 USD

Data: 11 octombrie'22

Piețele de mango au căzut pentru un atac de manipulare a prețurilor, pierzând nouă cifre din mers.

Cum s-a întâmplat?

Atacatorul a depus peste 5 milioane de dolari în Mango Markets și a tranzacționat din alt cont împotriva poziției sale. Acest lucru a dus la o creștere masivă a prețului jetoanelor MNGO de la 0.03 USD la 0.91 USD.

Atacatorul și-a folosit apoi poziția ca garanție și a drenat fonduri din fondurile de lichiditate. Pe scurt, manipularea și pomparea prețului jetonului a dus la prăbușirea protocolului.

Podul Armoniei

Fonduri furate: 10,00,00,000 USD

Data: 23 iunie'22

Harmony bridge a căzut în înțelegerea unui compromis de cheie privată, urmat de o pierdere de 100 de milioane de dolari. Să urmărim fluxul de atac.

Harmony bridge a folosit 2 din 5 adrese multisig pentru a trece tranzacțiile. Atacatorul a reușit să obțină controlul asupra acestor adrese prin compromiterea cheilor private. După ce a câștigat controlul asupra a două adrese, hackerul a reușit să execute o tranzacție care a consumat 100 de milioane de dolari.

Fei Rari

Fonduri furate: 8,00,00,000 USD

Data: 1 mai'22

Rari folosește un cod de furcă compus care nu urmează modelul de verificare-efect-interacțiune. Nerespectarea modelului duce la atacuri de reintrare.

În acest model de reintrare, atacatorul s-a jucat cu codul folosind „call.value” și „exitMarket” funcții. Atacatorul a luat un împrumut rapid pentru a împrumuta ETH, a intrat din nou prin „call.value” și a sunat „exitMarket” să retragă fondurile plasate ca garanție.

Astfel, hackerul a primit fondurile printr-un împrumut rapid și a reținut garanția plasată pentru împrumut.

Finanțe Qubit

Fonduri furate: 8,00,00,000 USD

Data: 28 ianuarie 22

Qubit permite blocarea fondurilor în Ethereum și împrumutul echivalentului pe BSC. Contractul estetokenAddress.safeTransferFrom()' funcția a fost exploatată în hack-ul Qubit.

I-a permis hackerului să împrumute 77,162 qXETH de la BSC fără a face nicio depunere ETH pe Ethereum. Și apoi, folosind-o ca garanție pentru a împrumuta monede stabile WETH, BTC-B, USD etc., hackerul a obținut profituri de aproximativ 80 de milioane de dolari.

Cum să joci inteligent cu securitatea Web3?

TVL-ul din DeFi a atins maximul istoric de 303 milioane USD în 2021. Dar exploatările în continuă creștere din spațiul DeFi provoacă o scădere a valorii TVL în 2022. Acest lucru trimite o alarmă de avertizare pentru a lua în serios securitatea Web3.

Cel mai mare furt de protocoale DeFi a fost din cauza codului defect. Din fericire, o abordare mai riguroasă a testării codului înainte de implementare poate reduce în mare măsură aceste tipuri de atacuri.

Cu multe proiecte noi construite în spațiul web3, QuillAudits intenționează să asigure securitatea maximă pentru proiect și să lucreze în cel mai bun interes pentru securizarea și consolidarea web3 în ansamblu. În acest fel, am asigurat cu succes peste 700 de proiecte Web3 și continuăm să extindem sfera de acoperire a spațiului Web3 printr-o gamă largă de oferte de servicii.

11 Vizualizări

- Bitcoin

- blockchain

- respectarea blockchain-ului

- conferință blockchain

- coinbase

- coingenius

- Consens

- conferință cripto

- cripto miniere

- cryptocurrency

- descentralizată

- DEFI

- Active digitale

- ethereum

- masina de învățare

- jeton non-fungibil

- Plato

- platoul ai

- Informații despre date Platon

- Platoblockchain

- PlatoData

- platogaming

- Poligon

- dovada mizei

- Quillhash

- trend

- W3

- hack-uri web3

- zephyrnet