Timp de citit: 6 minute

În lumea web3, încercările de phishing au o varietate de forme. Deoarece tehnologia este încă în curs de dezvoltare, pot apărea noi tipuri de atacuri. Unele atacuri, cum ar fi phishing-ul pe gheață, sunt specifice pentru Web3, în timp ce altele seamănă cu atacurile mai frecvente de phishing cu acreditări de pe Web2.

Înainte de a ști ce este exact un atac de tip phishing pe gheață și cum funcționează, să înțelegem mai întâi cum sunt semnate tranzacțiile în Blockchain și ce reprezintă permisiunea de token.

Semnarea unei Tranzacții

Ne putem conecta la aplicații descentralizate folosind portofele precum Metamask pentru a executa acțiuni precum împrumutul, împrumutul, cumpărarea NFT etc. Utilizatorii rău intenționați încearcă să profite de faptul că utilizatorii trebuie să semneze tranzacții folosind Metamask pentru a executa aceste acte.

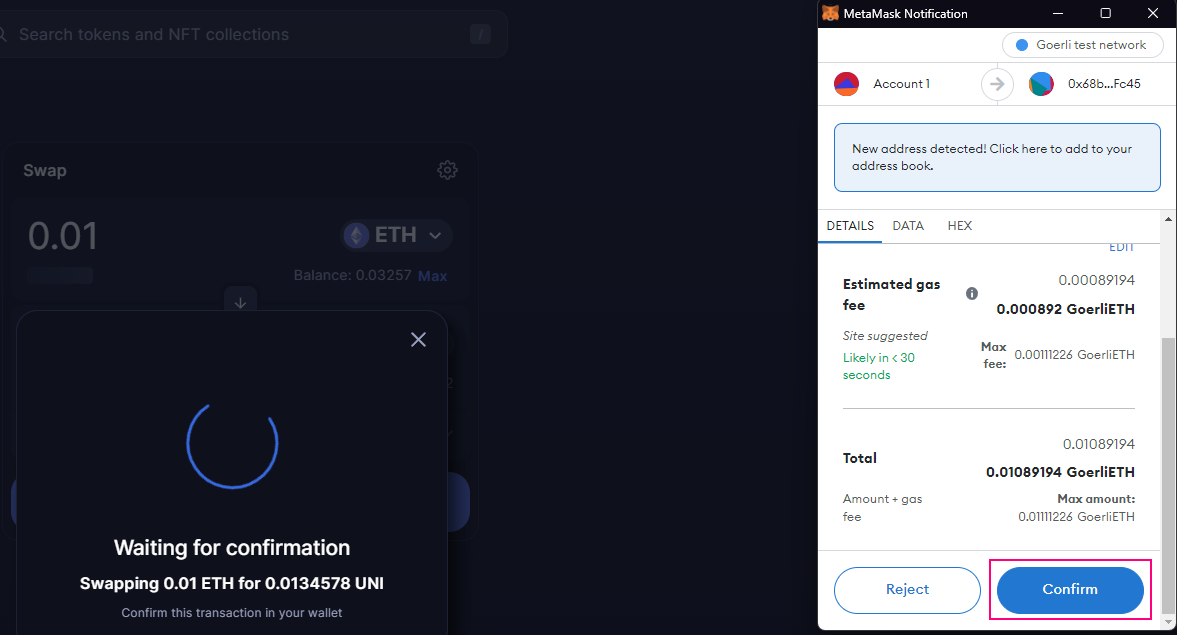

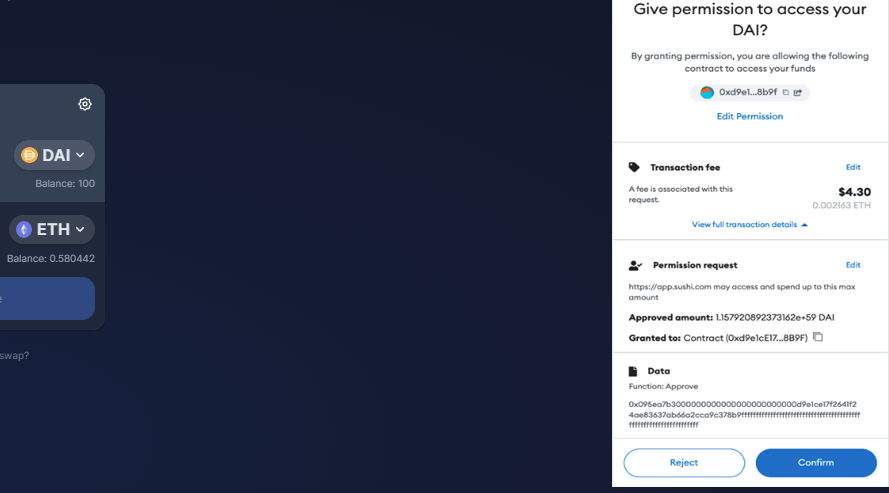

Fereastra pop-up Metamask va apărea și va întreba utilizatorul dacă dorește să confirme sau să anuleze tranzacția atunci când o aplicație trebuie să efectueze o operație în lanț. Vezi imaginea de mai jos.

În exemplul de mai sus, putem vedea că metamasca ne solicită confirmarea când schimbăm ETH cu jetoane UNI. Tranzacția va fi executată odată ce o confirmăm. Ca urmare, poate fi mai dificil să înțelegeți ce activități permiteți în anumite tranzacții, mai ales dacă permitem o serie de acte, mai degrabă decât o singură acțiune imediată. Atacatorii caută să exploateze această lipsă de claritate atunci când fac phishing.

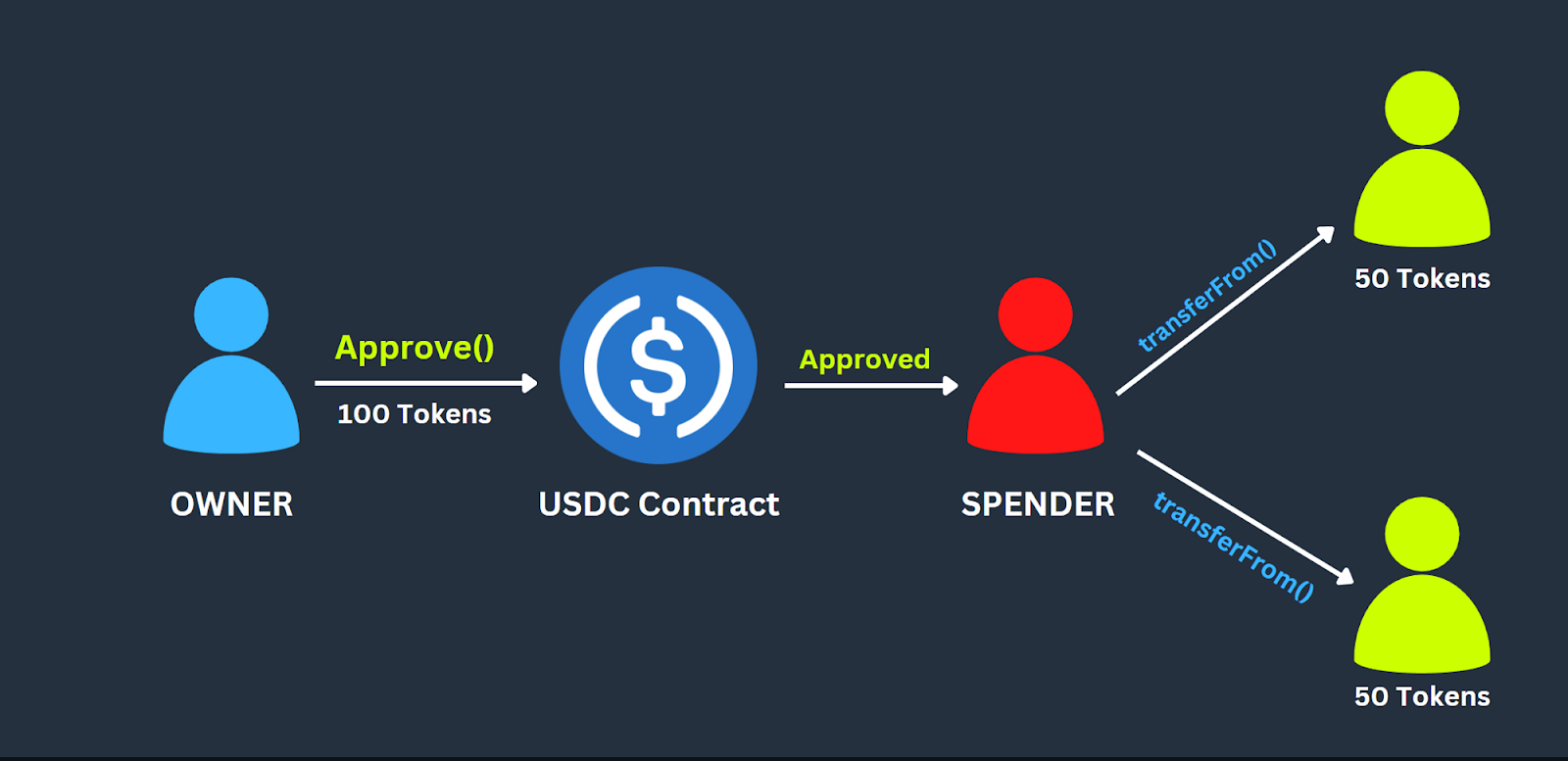

Token Allowance

O tranzacție în care un proprietar de jeton autorizează un consumator de jeton să cheltuiască suma jetonului în numele proprietarului jetonului. Un proprietar poate oferi o alocație simbol pentru jetoane nefungibile și fungibile. Proprietarul este contul care deține jetoanele și care acordă alocația celui care cheltuiește.

Ce este Ice Phishing

În termeni simpli, Ice Phishing implică păcălirea unui utilizator pentru a semna o tranzacție rău intenționată, astfel încât atacatorul să poată obține controlul asupra activelor cripto.

Metoda „ice phishing” nu implică furtul cheilor private ale altcuiva. În schimb, necesită încercarea de a păcăli un utilizator să aprobe o tranzacție care acordă atacatorului controlul asupra token-urilor utilizatorului.

Aprobarile sunt un tip frecvent de tranzacții care permit interacțiunile utilizatorilor cu protocoalele DeFi. Acest lucru face ca ice phishingul să fie o amenințare considerabilă pentru investitorii Web3, deoarece interacțiunea cu protocoalele DeFi necesită acordarea permisiunii de a interacționa.

Cum funcționează atacul?

Atacatorul execută acest atac în doi pași:

1. Înșelați victima să semneze Tranzacții de aprobare:

Atacatorii construiesc site-uri web frauduloase uzurpând identitatea unui DEX, cum ar fi SushiSwap, sau ca o pagină de ajutor pentru un produs cripto.

Atacatorul trimite, de obicei, aceste link-uri rău intenționate către cadouri promoționale și monetări NFT „exclusive”, e-mailuri de phishing, tweet-uri, discuții etc., împingând oamenii să sară pe aceste site-uri web rău intenționate, creând un fals sentiment de urgență și provocând FOMO (frică). de lipsă) în rândul utilizatorilor. Vezi exemplul de mai jos:

Escrocii reușesc atunci când pot păcăli utilizatorii să conecteze portofelele la site-urile lor web rău intenționate și să manipuleze utilizatorii să semneze aprobări pentru a-și cheltui bunurile.

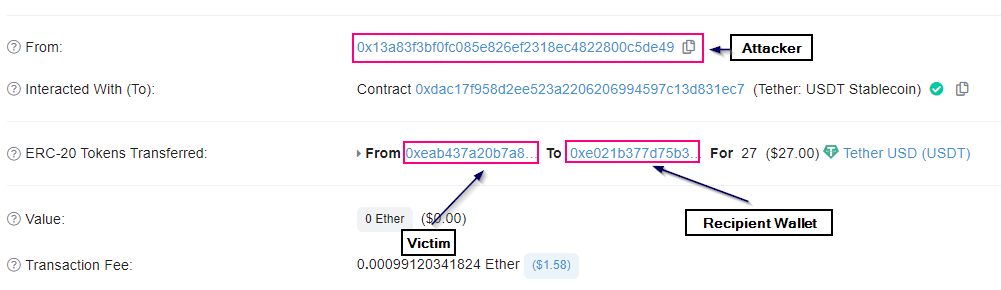

2. Furtul de jetoane din portofelele utilizatorilor:

De îndată ce utilizatorul aprobă jetoanele la adresa atacatorului rău intenționat. Atacatorul apelează funcția transferFrom și transferă toate jetoanele în portofel. Înșelătoria implică de obicei cel puțin două portofele. Inițial, portofelul Ice Phishing, pe care utilizatorii și-au dat aprobarea, iar apoi portofelul Recipient, unde atacatorul a transferat jetoanele.

Studiu de caz Badger DAO

Badger este un protocol DeFi care permite cuiva să câștige dobândă la depozite. Pe 2 decembrie 2021, BadgerDAO a fost supus unui atac de tip phishing. Cheia API Cloudflare a lui Badger a fost compromisă, permițând atacatorului să preia infrastructura front-end.

Atacatorul a reușit astfel să injecteze scripturi rău intenționate în front-end. Acum, utilizatorii au încercat să se conecteze la BadgerDAO, crezând că depuneau jetoane pentru a obține un randament. Totuși, tranzacția reală pe care au semnat-o le-a acordat atacatorilor acces complet la activele lor.

Atacatorii au luat milioane din conturile victimelor și au ales în mod special persoane cu solduri mai mari de vizat. Și-au schimbat scenariul de-a lungul zilei în efortul de a rămâne nedetectați. În cele din urmă, BadgerDAO a recunoscut atacul și a oprit contractul inteligent, dar exploatatorii furase deja aproximativ 121 de milioane de dolari din 200 de conturi.

Cum să vă protejați

Nu faceți clic pe Linkuri suspecte: Pentru a evita adresele URL de phishing și ocupanții de domenii, utilizați numai adresa URL verificată pentru a accesa dApps și servicii. Adresa URL a proiectului este de obicei disponibilă pe contul lor de Twitter verificat dacă aveți îndoieli.

Verificați tranzacția înainte de a semna: Este esențial să citiți detaliile tranzacției înainte de a o semna în Metamask sau în orice alt portofel pentru a vă asigura că acțiunile pe care intenționați să fie executate.

Gestionați-vă activele cripto prin mai multe portofele: Distribuiți-vă deținerile de criptomonede, stocând investiții pe termen lung și NFT valoroase în depozite frigorifice, cum ar fi portofelele hardware, păstrând în același timp fonduri pentru tranzacții regulate și dApp-uri mai active într-un alt portofel.

Revizuiți și revocați periodic alocația: revizuirea și revocarea periodică a cotelor este întotdeauna o idee bună, în special pentru piețele NFT, ori de câte ori nu utilizați în mod activ un dapp. Acest lucru reduce la minimum șansele de a pierde bani din cauza exploatărilor sau atacurilor și reduce impactul înșelătoriilor de tip phishing. Poți să folosești Revocare.numerar or Verificator de aprobare a jetoanelor Etherscan pentru aceasta.

Fiți la curent cu înșelătoriile pentru a le evita: Fii atent la escrocherii și raportează orice comportament neobișnuit. Raportarea înșelătoriilor îi va ajuta pe profesioniștii în domeniul securității și pe oamenii legii să prindă escroci înainte ca aceștia să provoace prea mult rău.

Concluzie

Atacurile de phishing pe gheață și alte fraude cu criptomonede vor crește probabil mai răspândite pe măsură ce piața cripto va continua să crească. Atenția și educația sunt cele mai bune măsuri de siguranță. Utilizatorii ar trebui să fie conștienți de modul în care funcționează aceste escrocherii, astfel încât să poată lua măsurile de precauție adecvate pentru a se menține în siguranță. Merită întotdeauna să acordați un moment suplimentar pentru a confirma că adresa URL cu care interacționați a fost validată atât în lanț, cât și de către o sursă de încredere.

Întrebări frecvente

Ce ar trebui să fac dacă suspectez o tentativă de phishing pe gheață?

Verificați și revocați aprobările pentru orice adresă care v-ar fi compromis portofelul. https://etherscan.io/tokenapprovalchecker. De asemenea, transferați toate fondurile în alte portofele.

Cum mă pot proteja de phishingul cu gheață?

Pentru a vă proteja de atacurile de tip phishing prin gheață, ar trebui să fiți atenți la e-mailurile, mesajele și apelurile telefonice nesolicitate, chiar dacă par să provină de la o sursă de renume. Verificați tranzacția înainte de a o semna.

Cum să revocați aprobările pentru o adresă?

Poți să folosești Revocare.numerar or Verificator de aprobare a jetoanelor Etherscan pentru eliminarea aprobărilor pentru o adresă.

24 Vizualizări

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- Capabil

- mai sus

- acces

- Cont

- Conturi

- Acțiune

- acțiuni

- activ

- activ

- activităţi de

- Acte

- adresa

- adrese

- Avantaj

- TOATE

- Permiterea

- permite

- deja

- mereu

- printre

- sumă

- și

- api

- aplicaţia

- apărea

- aplicatii

- adecvat

- aprobare

- în jurul

- Bunuri

- ataca

- Atacuri

- Încercările

- atenţie

- disponibil

- soldurile

- înainte

- de mai jos

- blockchain

- Imprumut

- apeluri

- caz

- Bani gheata

- Provoca

- precaut

- șansă

- a ales

- claritate

- Cloudflare

- Depozitare la rece

- cum

- Comun

- Completă

- compromis

- Confirma

- Conectați

- Conectarea

- considerabil

- construi

- continuă

- contract

- Control

- acoperi

- Crearea

- CREDENTIALĂ

- cripto

- Piața Crypto

- cripto-active

- cryptocurrency

- DAO

- Dapp

- DApps

- zi

- decembrie

- descentralizată

- Aplicații descentralizate

- DEFI

- PROTOCOL DEFI

- Protocoale DeFi

- depozite

- detalii

- în curs de dezvoltare

- Dex

- diferit

- dificil

- distribui

- domeniu

- îndoială

- câștiga

- Educaţie

- efort

- Altele

- e-mailuri

- executare

- asigura

- mai ales

- esenţial

- etc

- ETH

- etherscan

- Chiar

- în cele din urmă

- exact

- exemplu

- a executa

- Executa

- Exploata

- exploit

- suplimentar

- ochi

- frică

- First

- FOMO

- formulare

- evazioniștilor

- necinstit

- frecvent

- din

- faţă

- În față

- funcţie

- Fondurile

- Fungibil

- Câştig

- obține

- obtinerea

- cadouri

- dat

- Go

- bine

- acordarea

- acordate

- subvenții

- Crește

- Piese metalice

- Portmoneuri hardware

- ajutor

- superior

- Holdings

- FIERBINTE

- Portofel cald

- Cum

- Cum Pentru a

- HTTPS

- ICE

- idee

- imagine

- imediat

- Impactul

- in

- persoane fizice

- Infrastructură

- inițial

- in schimb

- interacţiona

- interacționând

- interacţiuni

- interes

- Investiții

- Investitori

- implica

- IT

- a sari

- A pastra

- păstrare

- Cheie

- chei

- Cunoaștere

- lipsă

- Drept

- de aplicare a legii

- împrumut

- Link-uri

- pe termen lung

- cautati

- care pierde

- FACE

- Piață

- piețe de desfacere

- mesaje

- MetaMask

- metodă

- milion

- milioane

- dispărut

- moment

- bani

- mai mult

- multiplu

- Nou

- NFT

- NFT Marketplace

- NFT-uri

- În lanț

- ONE

- funcionar

- operaţie

- Altele

- Altele

- proprietar

- deține

- în special

- oameni

- Efectua

- permisiune

- Phishing

- atac de phishing

- atacuri de phishing

- Abuzuri de phishing

- telefon

- apeluri telefonice

- Plato

- Informații despre date Platon

- PlatoData

- pop-up

- prevalent

- privat

- Cheile private

- probabil

- Produs

- profesioniști

- proiect

- promoționale

- proteja

- protocol

- protocoale

- furniza

- de cumpărare

- împingerea

- Quillhash

- Citeste

- recunoscut

- reduce

- regulat

- de încredere

- rămâne

- eliminarea

- raportează

- Raportarea

- respectabil

- Necesită

- rezultat

- revizuiască

- Ridica

- sigur

- Înșelătorie

- escrocherii

- securitate

- sens

- serie

- Servicii

- să

- semna

- semnat

- semnare

- simplu

- întrucât

- singur

- inteligent

- contract inteligent

- So

- unele

- Cineva

- Sursă

- specific

- specific

- petrece

- paşi

- Încă

- furate

- depozitare

- reuși

- astfel de

- swap de sushi

- suspicios

- Lua

- Ţintă

- Tehnologia

- termeni

- lor

- se

- Gândire

- amenințare

- Prin

- de-a lungul

- timp

- la

- semn

- indicativele

- de asemenea

- tranzacție

- Tranzacții

- transfer

- transferat

- Transferuri

- adevărat

- tweets

- stare de nervozitate

- în

- înţelege

- UNI

- nesolicitat

- actualizat

- urgenţă

- URL-ul

- us

- utilizare

- Utilizator

- utilizatorii

- obișnuit

- validate

- Valoros

- varietate

- verificat

- verifica

- Victimă

- Portofel

- Portofele

- Web2

- Web3

- Lumea Web3

- site-uri web

- Ce

- dacă

- care

- în timp ce

- voi

- fabrică

- lume

- merită

- Randament

- Tu

- Ta

- te

- zephyrnet