Timp de citit: 5 minuteExistă o dilemă asupra colectării de evenimente a produselor Endpoint Detection and Response (EDR). Colectarea tuturor evenimentelor generate de puncte finale înseamnă blocaje pe punctul final și în rețea. Colectarea mai puțin poate duce la lipsa unor evenimente importante; colectarea mai multor ar putea avea ca rezultat performanțe scăzute.

Furnizorii EDR actuali, inclusiv Crowdstrike, utilizează o schemă de evenimente predefinită în care toți sunt codificați în agenții lor. Crowdstrike anunță că utilizează 400 de evenimente diferite (unde un procent din acestea sunt propriile lor evenimente specifice agentului), care sunt statice, cu reguli predefinite, cum ar fi verificări pentru locații specifice de fișiere de registru etc.

Următoarele sunt categoriile lor principale de evenimente:

- Evenimente de registru

- Fișier Evenimente

- Evenimente de comportament

- Evenimente din browser

- Operații Clipboard

- Procesează evenimente

- Evenimente cu sarcini programate

- Evenimente de service

- Subiectele evenimentelor

- variabile de mediu

- Evenimente FW

- Evenimente cu reguli IOA

- Evenimente NetShare

- Evenimente USB

- Evenimente injectabile

- Evenimente de rețea

- Jurnal de evenimente Windows

- Evenimente FS

- Instalați Evenimente

- Evenimente Java

- Evenimente Kernel

- Evenimente de modul

- Evenimente LSASS

- Acțiuni de carantină

- Acțiuni Ransomware

- Evenimente pentru clienți IMM

Pentru fiecare categorie, sunt generate evenimente specifice, cum ar fi PdfFileWritten, DmpFileWritten, DexFileWritten etc., dar toate acestea sunt operații de scriere a fișierelor în care a fost modificat doar tipul fișierului. Același lucru este valabil și pentru evenimentele din registru, evenimentele pentru servicii etc.

Dar cum rămâne cu operația de scriere a fișierelor la un tip de fișier necunoscut sau generic? Dar nu doar un eveniment, ci o serie de evenimente? Sau frecvența evenimentelor? Sau modele ale acelorași evenimente care sunt importante? În astfel de cazuri, un model de eveniment static precum Crowdstrike are un domeniu foarte limitat de detectare a acelor noi tipuri de atacuri APT. Putem considera modelul evenimentului Crowdstrike ca „colecție de evenimente bazate pe semnături”, care seamănă foarte mult cu vechile scanere AV bazate pe semnături.

Comodo's Dragon Enterprise introduce „Modelare adaptivă a evenimentelor” unde evenimentele sunt definite din descriptori de bază cum ar fi

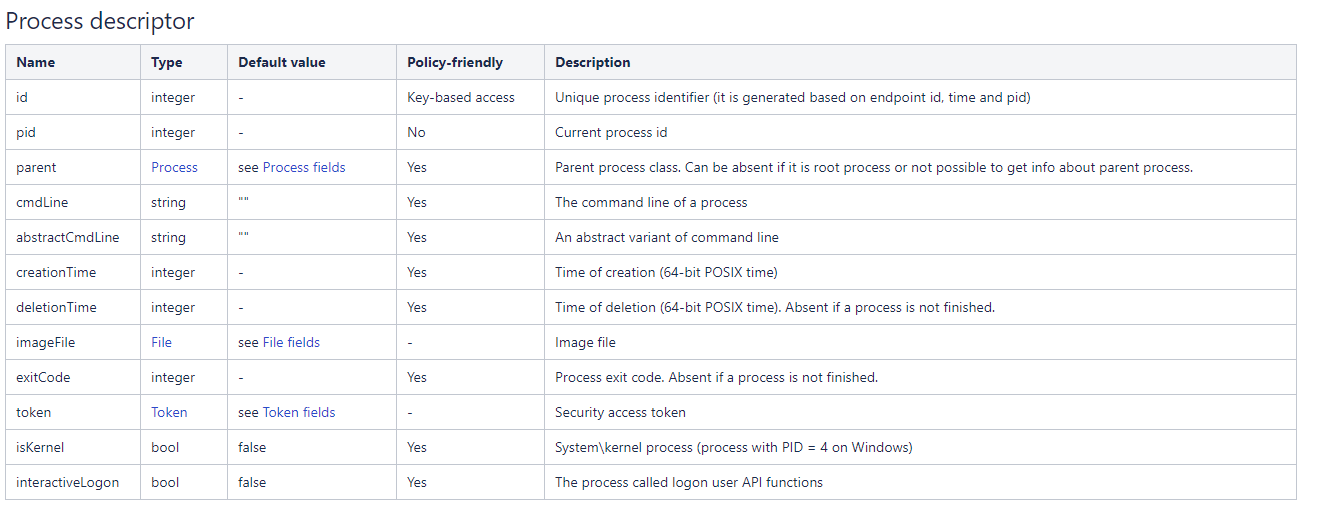

Procesul:

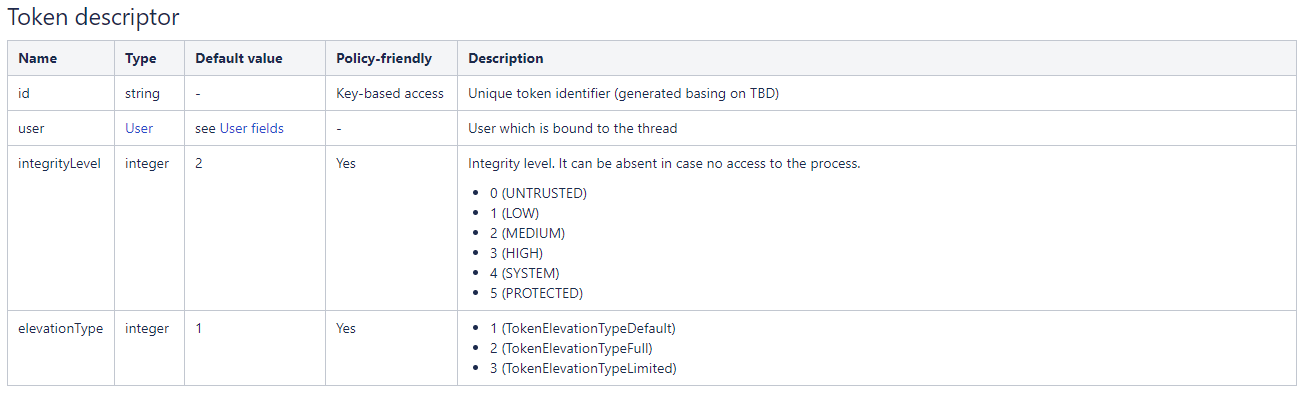

Token:

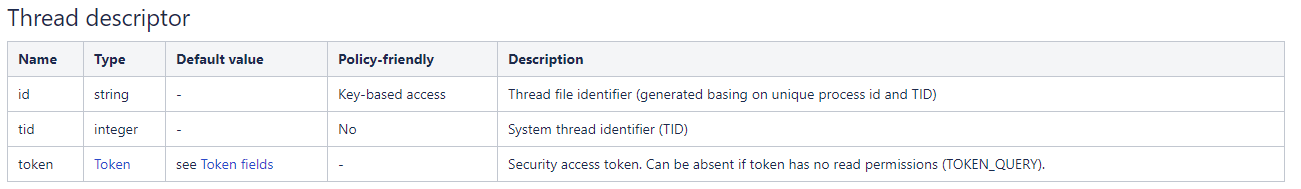

Fir:

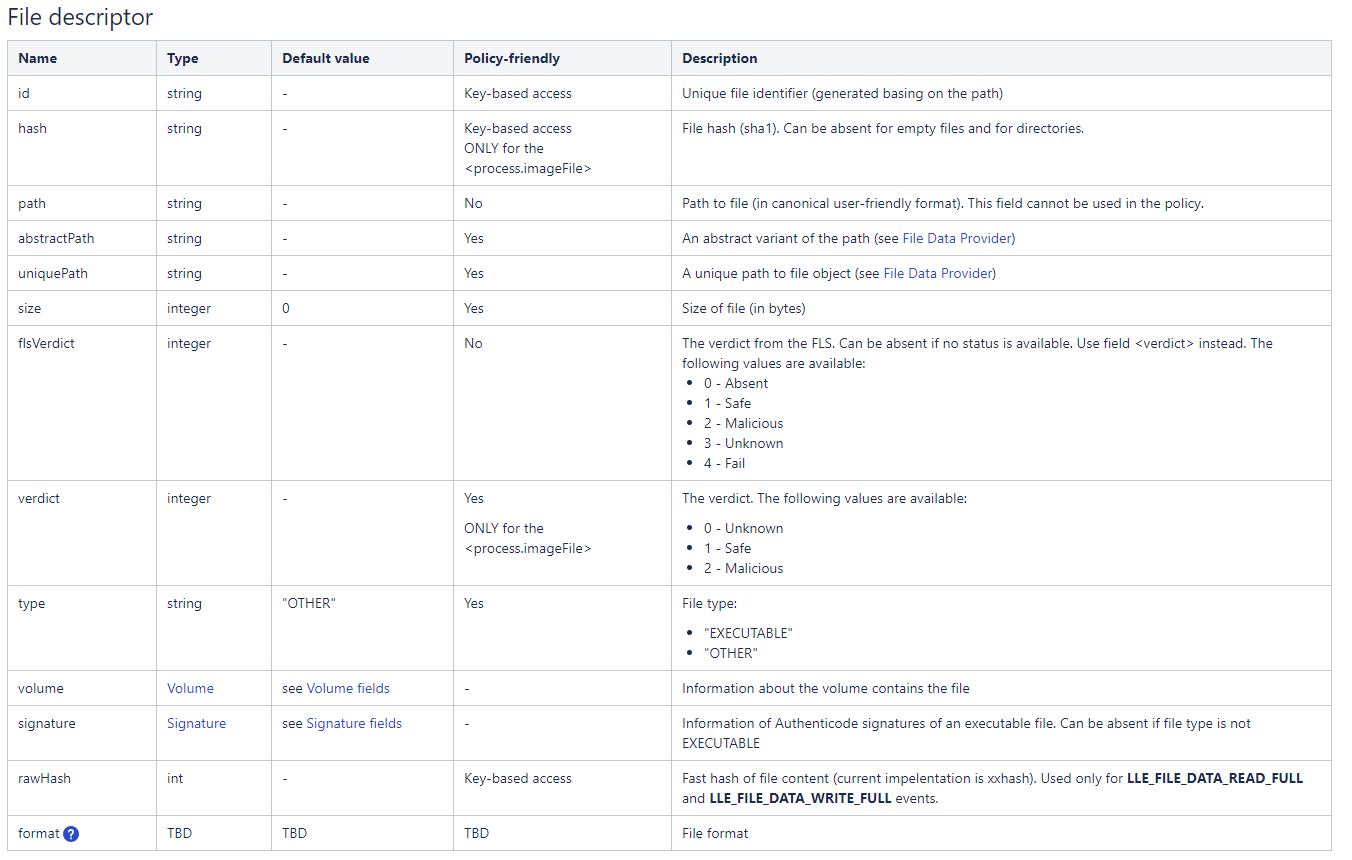

Fişier:

Unii alți descriptori sunt:

- Utilizator

- Registru

- Memorie

- Reţea

- serviciu,

- volum,

- IP etc.

iar evenimentele de nivel scăzut (LLE) sunt generate ca rezultat al unei activități elementare. Acestea se bazează pe evenimente brute de la diferite componente, dar oferă un anumit strat de abstractizare din sursa evenimentului și date specifice API-ului și specifice controlerului. De exemplu, diferite evenimente brute de la diferite controlere și cu un set diferit de câmpuri pot fi convertite într-un LLE de un singur tip.

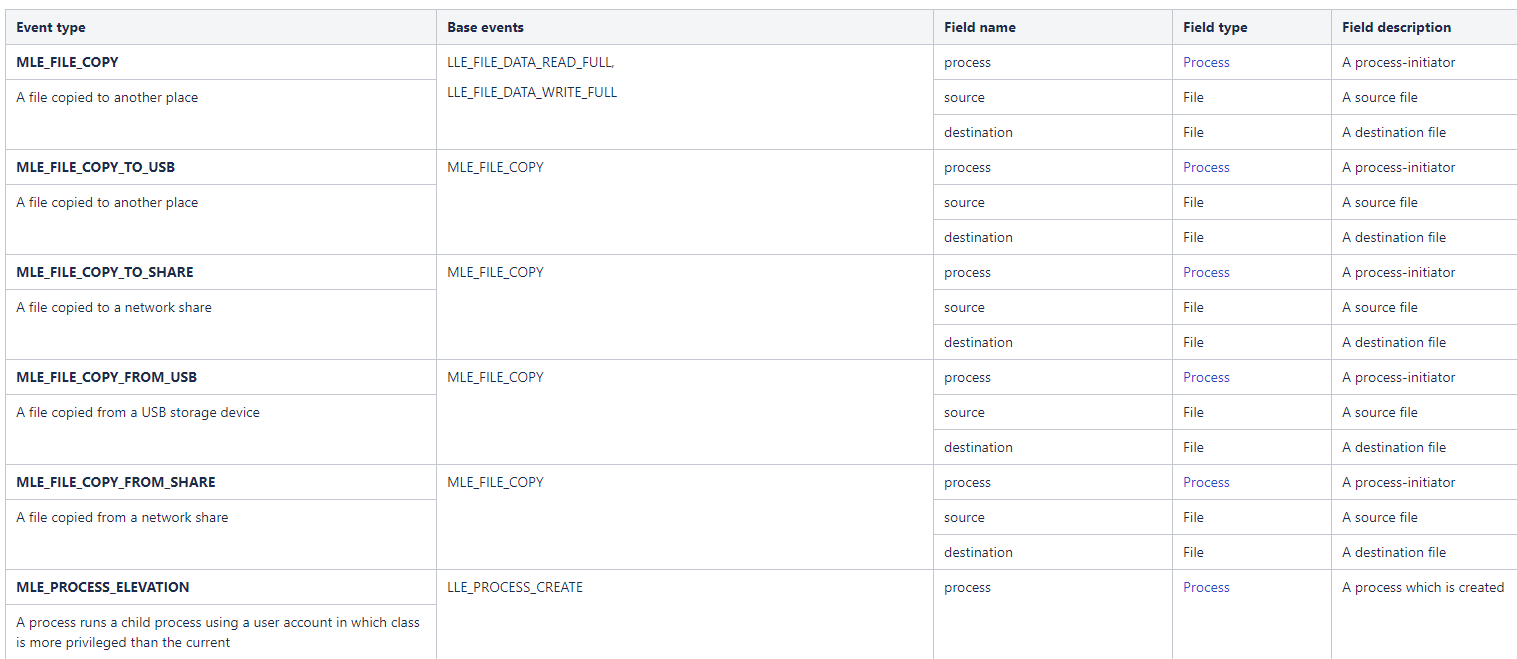

Evenimentele de nivel mediu (MLE) sunt evenimente care sunt generate ca urmare a unei secvențe de LLE. Câteva exemple sunt date mai jos:

Acestea sunt de obicei generate de modele locale care se potrivesc cu componentele. Fiecare descriptor de eveniment are propriul set de câmpuri. Cu toate acestea, evenimentele au câmpuri comune standard.

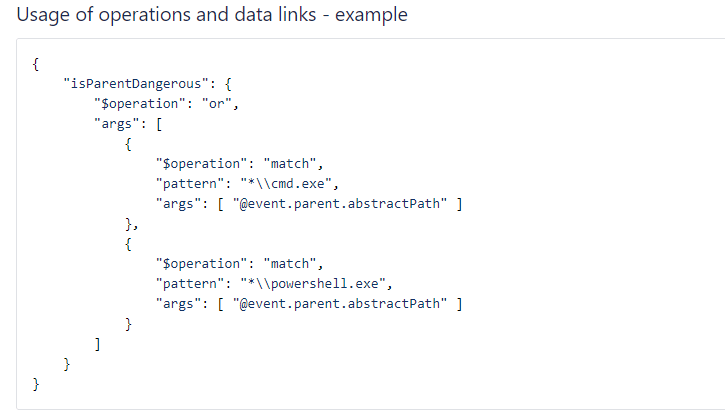

Descriptorul de evenimente este utilizat în potrivirea politicii. Politica poate accesa câmpurile din regulile condiției și le poate compara cu valori predefinite. Cu toate acestea, nu toate câmpurile evenimentului pot fi utilizate pentru verificarea politicilor.

Unele câmpuri nu sunt tipuri scalare, ci tipuri complexe (dicționare și secvențe). Accesul la câmpurile dicționarului este oferit prin utilizarea „.”. Accesul la câmpurile de secvență este asigurat prin utilizarea notării „[]”. Exemplele sunt mai jos:

proces.pid

proces.parent.pid

process.accessMask [0]

Figura 1 Exemplu de politici de modelare a evenimentelor adaptive

Obiectele logice (cum ar fi Proces, Fișier, Utilizator) din evenimente sunt reprezentate ca dicționare cu un format predefinit. Este descris formatul fiecărui obiect, iar câmpurile acestuia pot fi utilizate pentru potrivirea politicilor dacă este specificat. Descriptorul de obiecte poate conține câmpuri care se referă la alte obiecte.

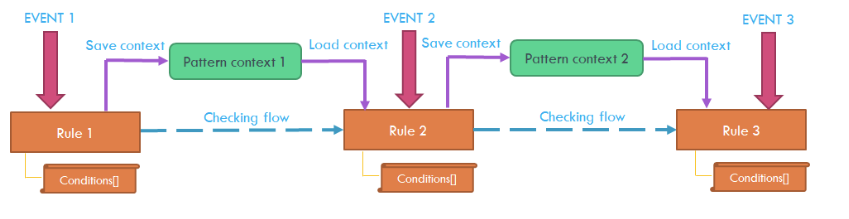

Figura 2 Înlănțuirea modelelor

Folosind această definiție, platforma Comodo Dragon definește colectarea de evenimente bazată pe politici care poate fi aplicată nu numai punctului final în sine, dar poate fi diferită pentru fiecare proces, serviciu sau acțiuni ale utilizatorului. Prin aceasta, nu numai că putem colecta tot ceea ce colectează Crowdstrike, dar este și adaptativ în timpul incidentelor. De ce ar trebui să colectăm și să trimitem toate evenimentele de scriere a incendiilor pentru un proces de încredere dacă nu este încă injectat? Dacă apare o injecție sau se întâmplă o altă furcă, Dragon Platform începe să colecteze toate detaliile pentru acel proces, rămânând neatinsă cealaltă colecție de procese. În acele evenimente de nivel scăzut, iată câteva exemple de evenimente în care Crowdstrike nu colectează:

- LLE_KEYBOARD_GLOBAL_READ

- LLE_KEYBOARD_BLOCK

- LLE_KEYBOARD_GLOBAL_WRITE

- LLE_VOLUME_LINK_CREATE

- LLE_DISK_LINK_CREATE

- LLE_DEVICE_LINK_CREATE

- LLE_VOLUME_RAW_WRITE_ACCESS

- LLE_DISK_RAW_WRITE_ACCESS

- LLE_CLIPBOARD_READ

- LLE_MICROPHONE_ENUM

- LLE_MICROPHONE_READ

- LLE_MOUSE_GLOBAL_WRITE

- LLE_MOUSE_BLOCK

- LLE_WINDOW_DATA_READ

- LLE_DESKTOP_WALLPAPER_SET

- LLE_USER_IMPERSONATION

- MLE_FILE_COPY_TO_USB

- MLE_FILE_COPY_TO_SHARE

- MLE_FILE_COPY_FROM_USB

- MLE_FILE_COPY_FROM_SHARE

- MLE_DANGEROUS_FILE_DOWNLOAD

- MLE_NETWORK_REQUEST_DATA_FROM_SHELL

- MLE_NETWORK_REQUEST_DATA_UNUSUAL_PORT

Dragon Enterprise face toate potrivirile de tipare dinamic pe punctul final, controlează ce să colecteze, ce să coreleze și vrea să trimită pe baza definițiilor politicii adaptative.

Pe de altă parte, Dragon Enterprise analizează și fișierul serie temporală a evenimentelor respective. Modelarea noastră de evenimente adaptive investighează, de asemenea, diferite grade de periodicitate în date, inclusiv proces sistematic de utilizator, proces-proces, integrare proces-sistem, precum și efecte din ziua săptămânii și din timpul zilei și face inferențe despre evenimente detectate (de exemplu, popularitate sau nivel de participare).

La fel ca amenințările persistente avansate (APT), amenințările din interior ar trebui luate în considerare și în domeniul EDR. Comportamentul agregat al ființelor umane individuale prezintă de obicei o periodicitate în timp pe mai multe scale (zilnic, săptămânal etc.) care reflectă ritmurile activității umane subiacente și face ca datele să pară neomogene. În același timp, datele sunt deseori corupte de mai multe perioade de „explozie” de comportamente neobișnuite. Problema găsirii și extragerii acestor evenimente anormale este îngreunată de ambele elemente. Dragon Enterprises folosește învățarea nesupravegheată în acest context, bazată pe modele de proces care variază în timp, care pot explica, de asemenea, evenimente anormale. Am generat adaptativ și autonom învățând să separăm evenimentele neobișnuite de „explozie” de urmele activității umane normale.

Pentru mai multe informații despre Comodo Dragon Enterprise și Crowdstrike vizitați https://bit.ly/3fWZqyJ

Managementul calculatoarelor IT

Detectarea și răspunsul punctului final

Mesaj Care este modelarea adaptată a evenimentelor Comodo Dragon Platform și de ce credem că este mai bună decât cea a Crowdstrike a apărut în primul rând pe Știri Comodo și informații de securitate pe Internet.

- Coinsmart. Cel mai bun schimb de Bitcoin și Crypto din Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. ACCES LIBER.

- CryptoHawk. Radar Altcoin. Încercare gratuită.

- Sursă: https://blog.comodo.com/endpoint-security/what-is-comodo-dragon-platforms-adaptive-event-modeling-and-why-its-better-than-crowdstrikes/

- a

- Despre Noi

- acces

- Cont

- acțiuni

- activitate

- avansat

- agenţi

- TOATE

- Anunțuri

- aplicat

- APT

- prezență

- AV

- fiind

- de mai jos

- Bloca

- cazuri

- Categorii

- control

- Verificări

- colecta

- Colectare

- colectare

- Comun

- complex

- componente

- calculator

- condiție

- controale

- ar putea

- zilnic

- de date

- descris

- detalii

- detectat

- Detectare

- diferit

- dificil

- Afişa

- balaur

- în timpul

- efecte

- element

- Punct final

- Afacere

- Companii

- etc

- eveniment

- evenimente

- tot

- exemplu

- exemple

- Exponatele

- Domenii

- descoperire

- Incendiu

- First

- următor

- furculiţă

- format

- din

- aici

- Totuși

- HTTPS

- uman

- imagine

- important

- Inclusiv

- individ

- informații

- Inițiat

- integrare

- Internet

- Internet Security

- IT

- în sine

- doar unul

- strat

- învăţare

- Nivel

- Limitat

- local

- Locații

- făcut

- FACE

- potrivire

- mijloace

- model

- Modele

- mai mult

- reţea

- ştiri

- normală.

- operaţie

- Operațiuni

- Altele

- propriu

- Model

- la sută

- perioadele

- platformă

- Politica

- popularitate

- Problemă

- proces

- Produse

- furniza

- prevăzut

- Crud

- reflectă

- rămas

- reprezentate

- răspuns

- norme

- acelaşi

- securitate

- serie

- serviciu

- set

- câteva

- unele

- specific

- standard

- începe

- amenințări

- timp

- top

- Tipuri

- tipic

- utilizare

- obișnuit

- furnizori

- Impotriva

- săptămânal

- Ce

- Ce este