Это беспроигрышный мир для крипто-мошенников.

Новые отчеты только что показал, как один человек идентифицировал крипто-мошенников, чтобы отнять у них средства, полученные нечестным путем.

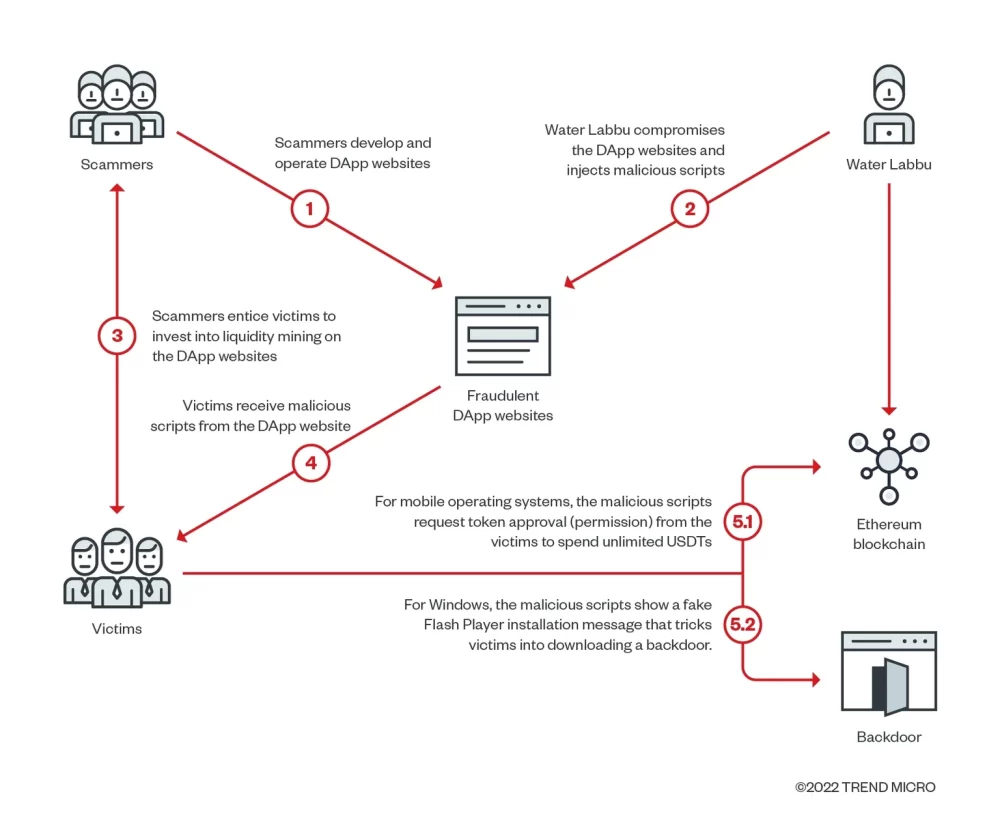

Крипто-мошенники часто используют методы социальной инженерии, чтобы взаимодействовать с жертвами и убеждать их расстаться со своими с трудом заработанными деньгами. Мошенники делают это либо отправляя средства напрямую мошенникам, либо предоставляя разрешения, необходимые для получения доступа к кошелькам.

Уотер Лаббу, имя человека, ограбившего мошенников, как сообщается, использовал аналогичный метод для кражи криптовалют, получая разрешения на доступ к кошелькам своей жертвы. Они, однако, не использовали никакой социальной инженерии, оставив грязную работу первоначальным мошенникам.

Вместо создания собственных мошеннических веб-сайтов Water Labbu скомпрометировала веб-сайты других мошенников, которые выдавали себя за законные децентрализованные приложения (dApps) и внедрил в них вредоносный код JavaScript.

Скрываясь в тени, Water Labbu терпеливо ждал, пока ценные жертвы подключат свои кошельки к мошенническому децентрализованному приложению, прежде чем внедрить полезную нагрузку JavaScript на этот веб-сайт, чтобы украсть средства.

Для первоначальных жертв мошенников ничего не изменилось — их по-прежнему грабили. С той лишь разницей, что Water Labbu начал выхватывать криптовалюту у мошенников, переводя средства на собственные кошельки.

«Запрос замаскирован так, чтобы выглядеть так, как будто он был отправлен со взломанного веб-сайта, и запрашивает разрешение на перевод почти неограниченной суммы в долларах США. Tether из кошелька цели», — говорится в отчете Trend Micro. отчету.

Уотер Лаббу убегает с более чем 300,000 XNUMX долларов

В одном идентифицированном случае вредоносный скрипт успешно слил USDT с двух адресов, поменяв их местами Uniswap обмен - сначала на USDC стейблкоин, а затем в Эфириум (ETH) — перед отправкой средств ETH на Торнадо Кэш смеситель.

В отчете также отмечается, что Water Labbu использует разные методы для разных операционных систем. Например, если жертва загружала сценарий с рабочего стола под управлением Windows, он возвращал другой сценарий с поддельным сообщением об обновлении Flash с просьбой загрузить вредоносный исполняемый файл.

Trend Micro сообщила, что Water Labbu скомпрометировала не менее 45 мошеннических веб-сайтов, большинство из которых следовали так называемым «залог ликвидности майнинга без убытков» модель, опасности которой правоохранительные органы предупреждены о начале этого года.

По мнению аналитиков по безопасности, прибыль, полученная Water Labbu, оценивается как минимум в 316,728 XNUMX долларов на основе записей о транзакциях девяти идентифицированных жертв.

Будьте в курсе крипто-новостей, получайте ежедневные обновления на свой почтовый ящик.

- Bitcoin

- блокчейн

- соответствие блокчейна

- блочная конференция

- бизнес

- coinbase

- Coingenius

- Консенсус

- криптоконференция

- криптодобыча

- криптовалюта

- децентрализованная

- Decrypt

- Defi

- Цифровые активы

- Эфириума

- обучение с помощью машины

- невзаимозаменяемый токен

- Платон

- Платон Ай

- Платон Интеллектуальные данные

- Платоблокчейн

- ПлатонДанные

- платогейминг

- Polygon

- Доказательство доли

- W3

- зефирнет

Больше от Decrypt

Лондонский хард-форк на Ethereum уже запущен

Загадка управления DeFi: основатель Synthetix Кейн Уорвик на SmartCon 2022

Законодатели США хотят избежать слежки, подобной китайской, с помощью цифрового доллара

На этой неделе в монетах: восстановление биткойнов и эфириума, луны LUNA

Создание Web4: Тема о том, как мы собираемся это сделать! 🧵

Налоговая служба Австралии предупреждает инвесторов в криптовалюту и NFT сообщать о деятельности

Binance запускает кредитный пул на 500 миллионов долларов для майнеров биткойнов

Fluidity стремится вознаграждать реальных пользователей DeFi, а не прибыльных фермеров

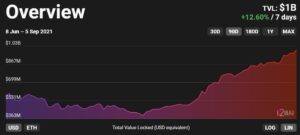

1 миллиард долларов теперь заблокирован в решениях для масштабирования Ethereum Layer 2

План SEC для биткойн-ETF - это как «отдавать предпочтение одному ребенку над другим»: генеральный директор Grayscale

Synthetix вырос на 26%, лидирующие двузначные цифры прироста токенов DeFi